2025獬豸杯(服务器部分)

服务器取证

紧接上回,最近在让新生学服务器,想到年初的獬豸杯服务器不错,难度也不是很大,所以就选择他了。

这里有个小问题,检材里的k8s服务器证书已经过期,有效期至 2025 年 6 月,所以仿真的时候得修改一下时间

感谢西电佬的wp!不然我要老老实实修证书了

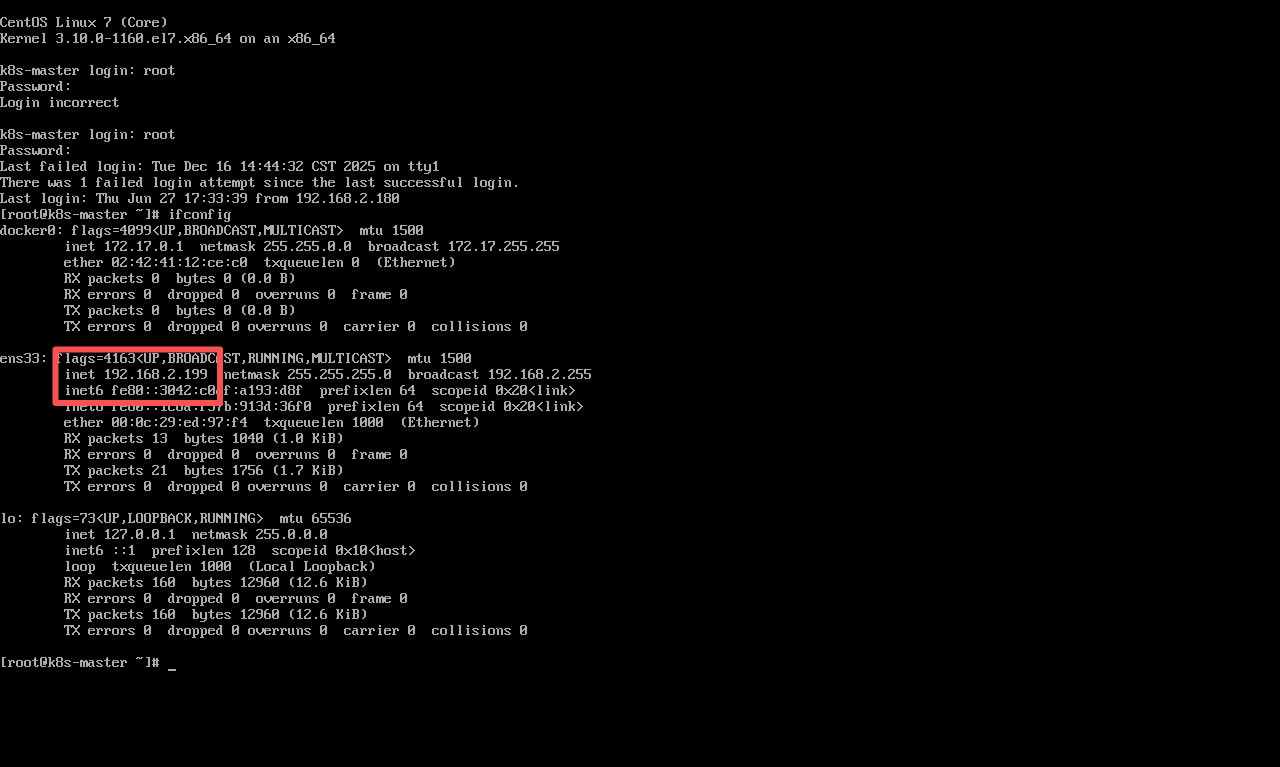

服务器是k8s集群,所以我们将IP段改为集群IP段

接下来一个个看ip,finalshell连一下就好了

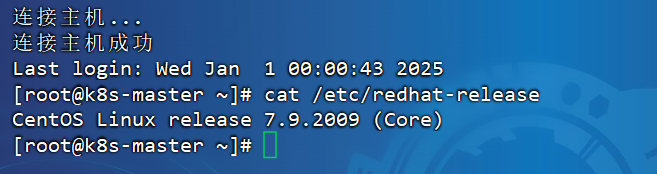

1 该集群主节点操作系统版本

7.9.2009

直接查看操作系统发行版的详细信息即可

cat /etc/redhat-release

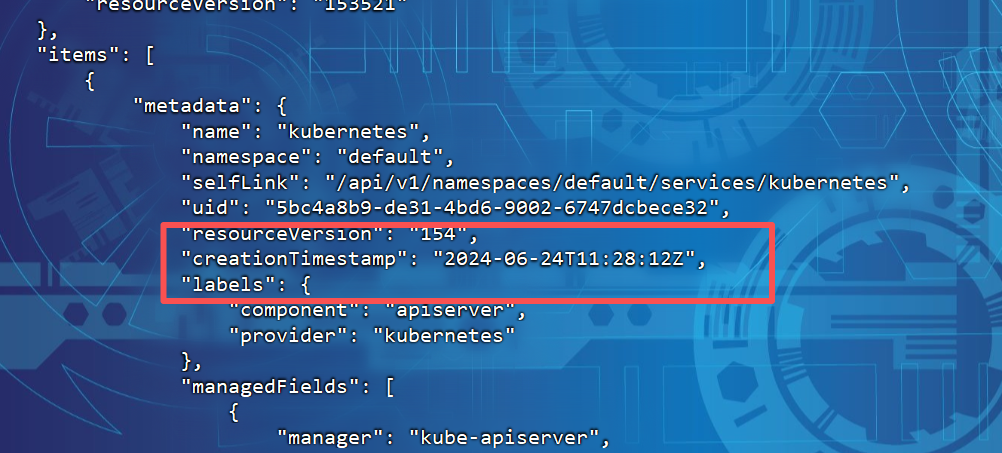

2 该集群创建时间(GMT)

2024-06-24 11:28:12

查看完整的集群状态 kubectl cluster-info dump

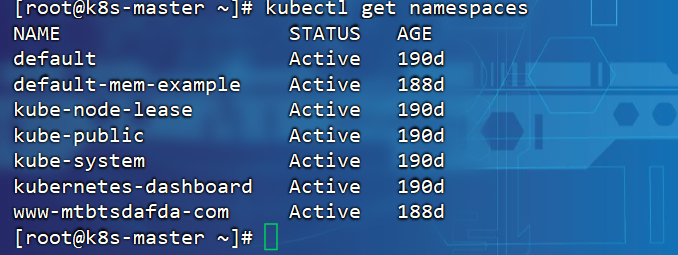

3 该集群共有多少个命名空间

7

kubectl get namespaces

4 该集群所有命名空间内总共有多少个 pod

16

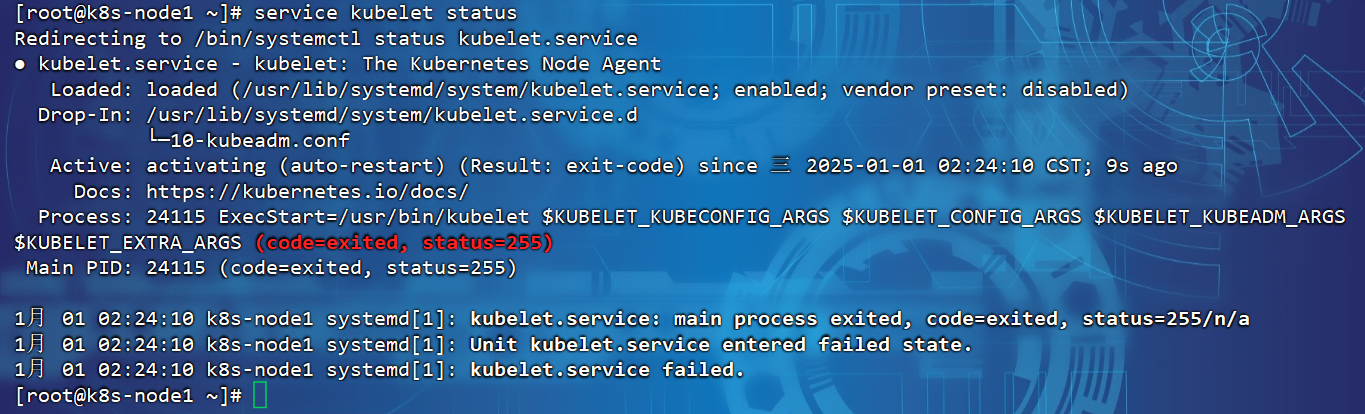

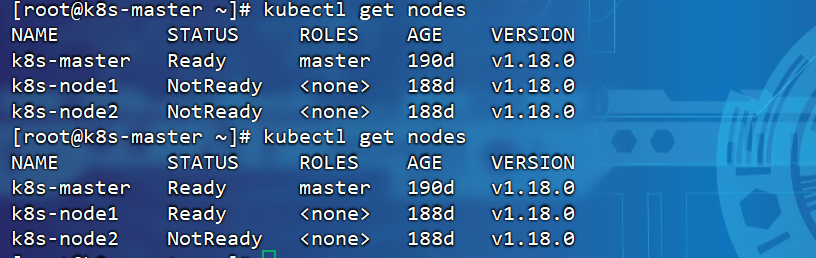

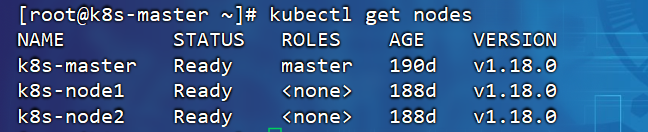

需要修复两个节点信息,查看两个节点的服务状态,发现无法启动

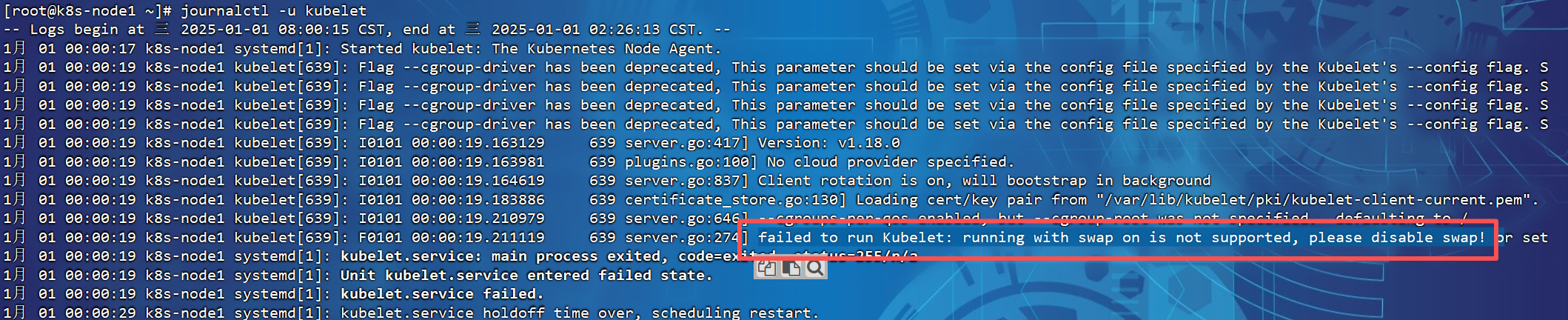

看一眼日志journalctl -u kubelet,找到原因

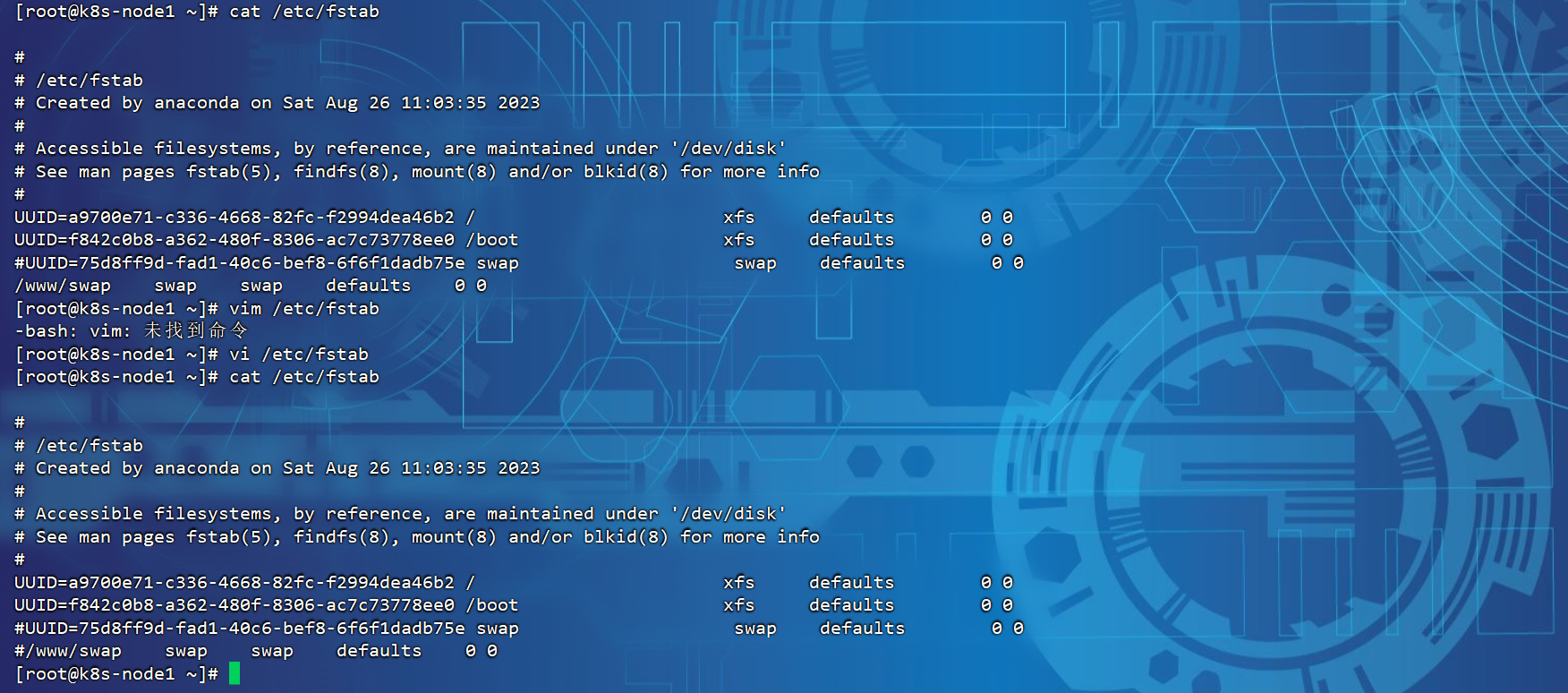

将swap关闭,找到/www/swap,注释掉那一行

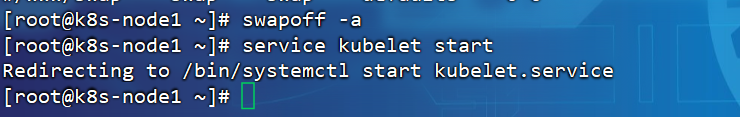

使用swapoff -a关闭swap,启动服务service kubelet start

回去查看主机节点,发现已打开

node2也进行相同操作

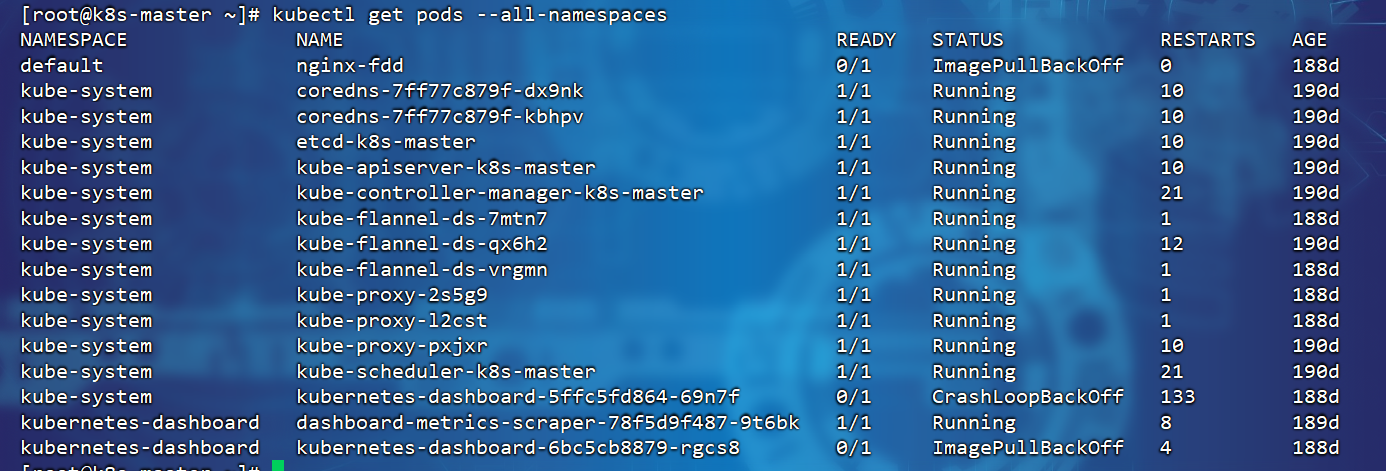

列出所有命名空间下面的podkubectl get pods --all-namespaces

5 请给出该集群所使用的cni网络插件及其版本

flannel-cni-plugin:v1.0.0

在 pod 信息中查找"cni-plugin"kubectl describe pods --all-namespaces | grep cni-plugin

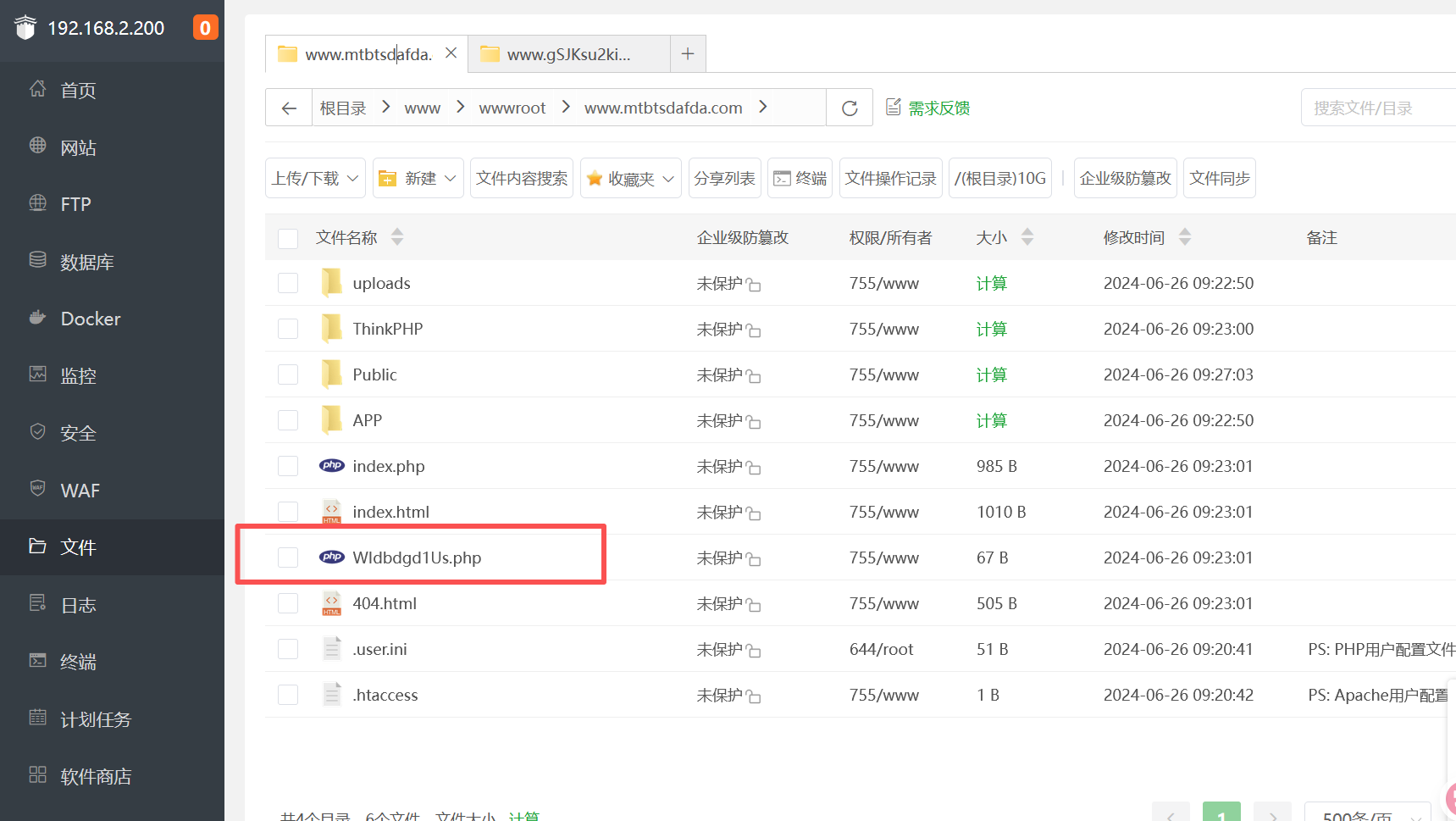

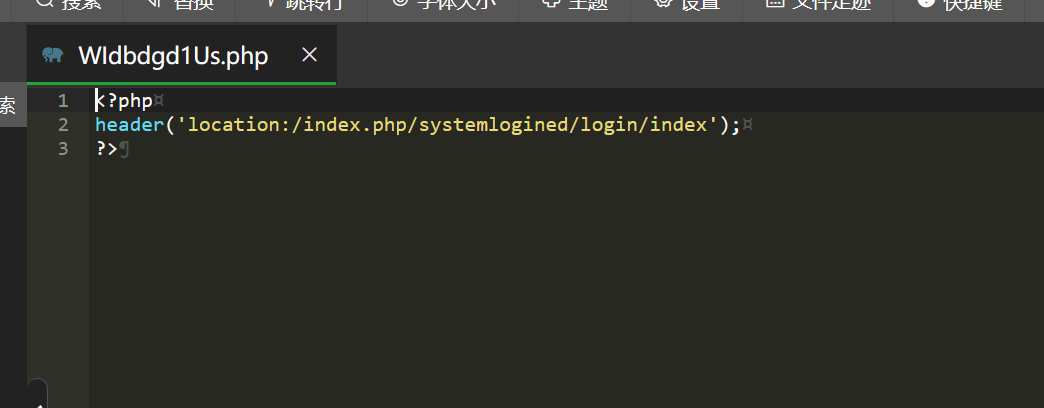

6 打金平台的后台登录地址跳转文件

WIdbdgd1Us.php

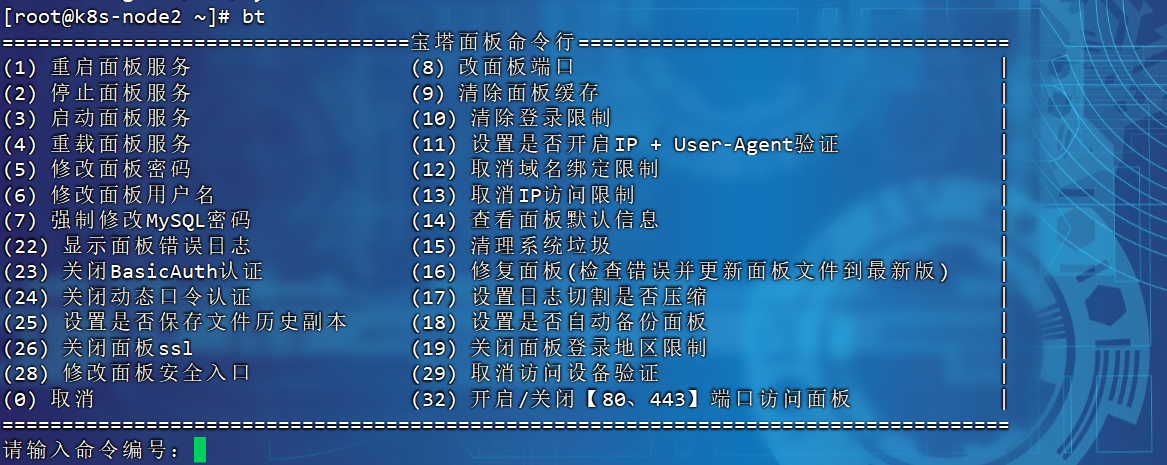

在火眼中分析出了宝塔,进宝塔看看

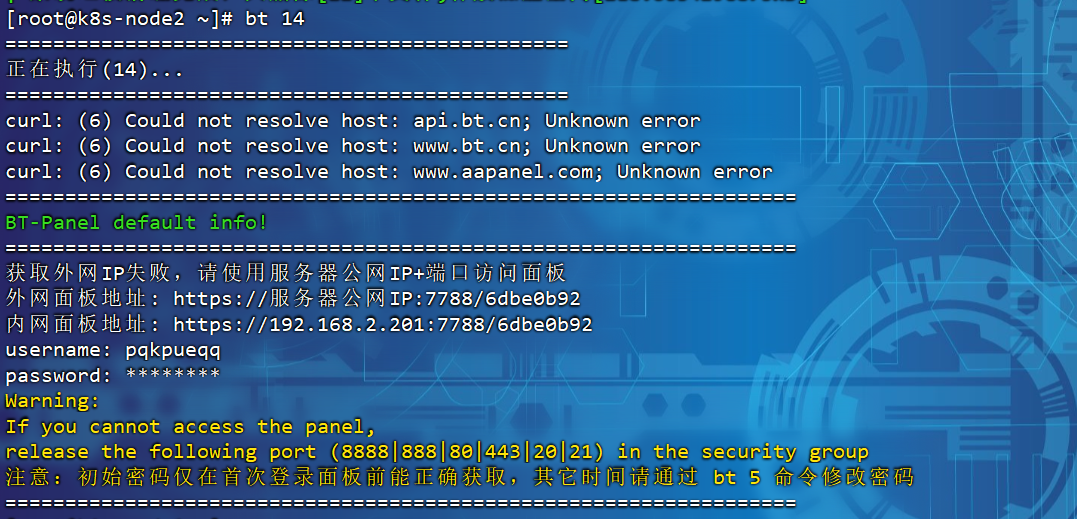

输入bt可以看以下选项

一般5和14用的比较多,这个题先输14

可以看到宝塔面板的用户名,密码我们可以输入bt 5来修改一下

访问宝塔,node1也是同样的方法

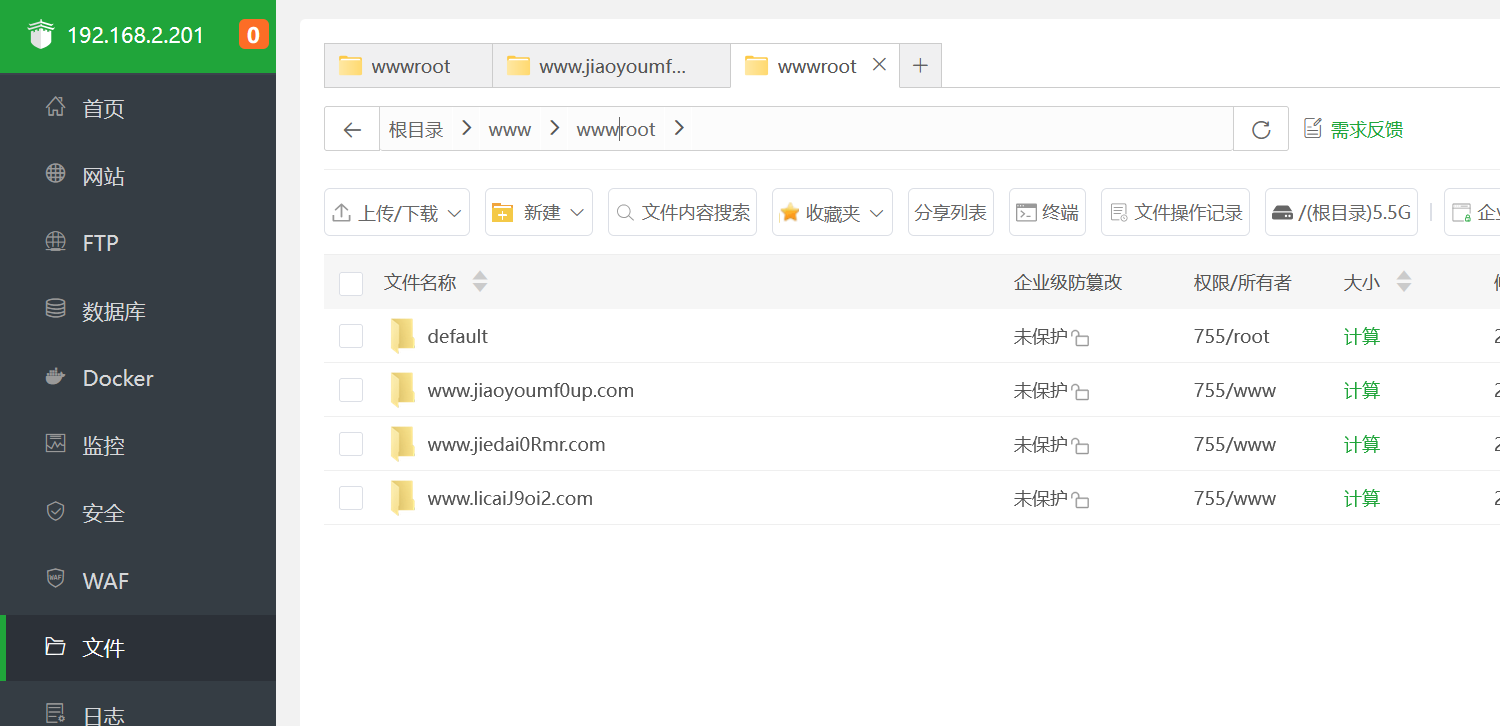

点击网站看看

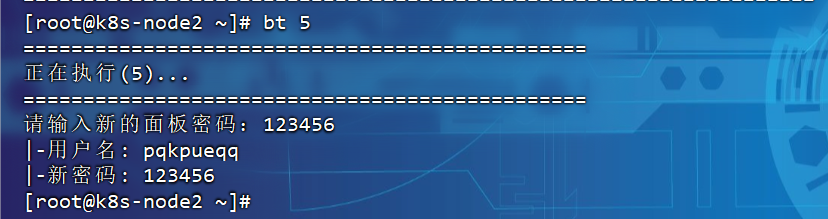

可以看到有4个网站,这里启动一下nginx,修改一下host,这里我用的SwitchHosts,火眼仿真自带的工具也行

这里有四个网站

查看各个网站的目录,看到这个网站下index.php文件目录中还有个php文件

打开看看

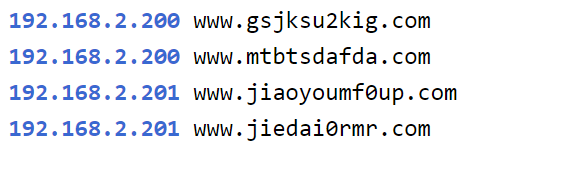

试试这个网站

找到打金平台****

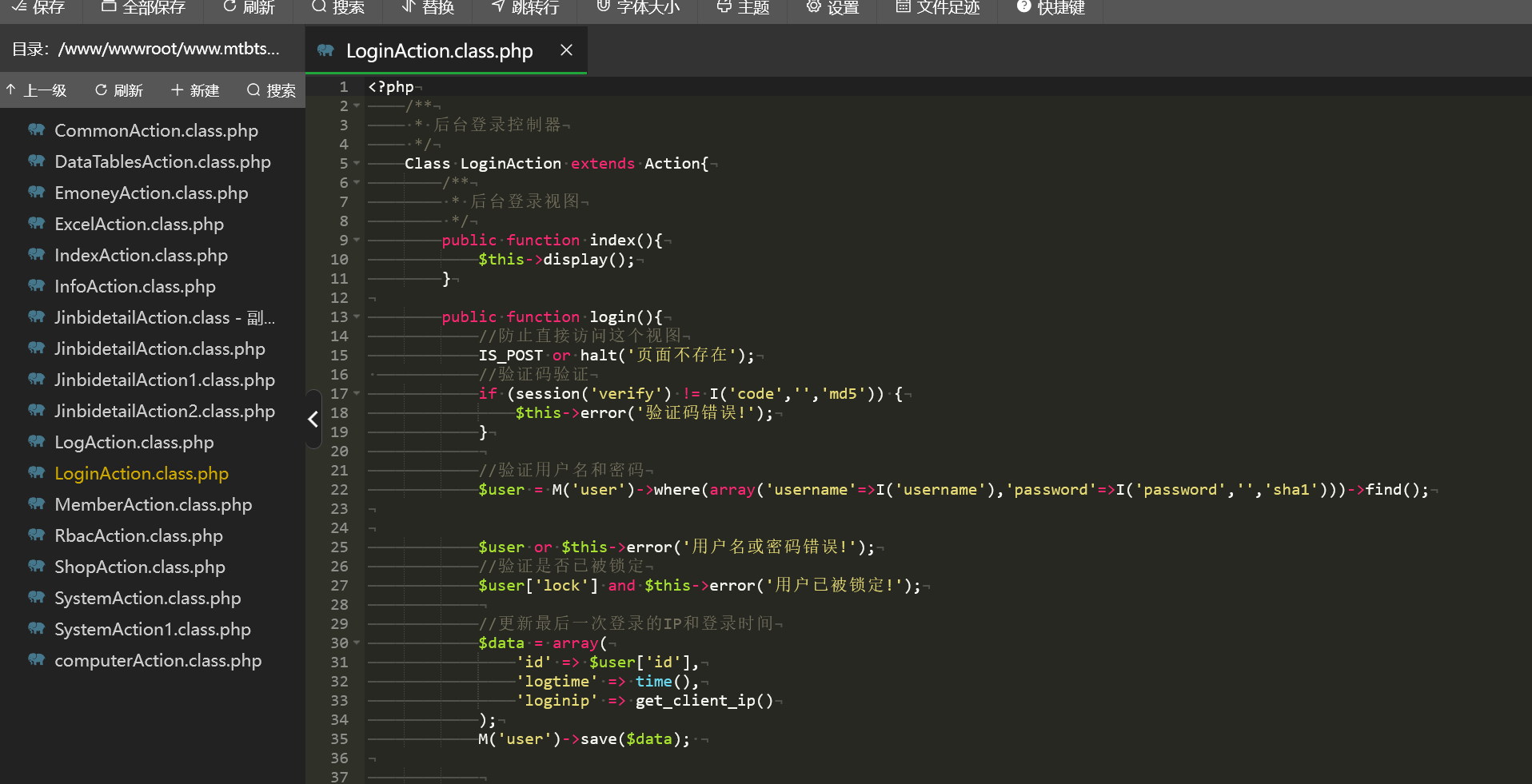

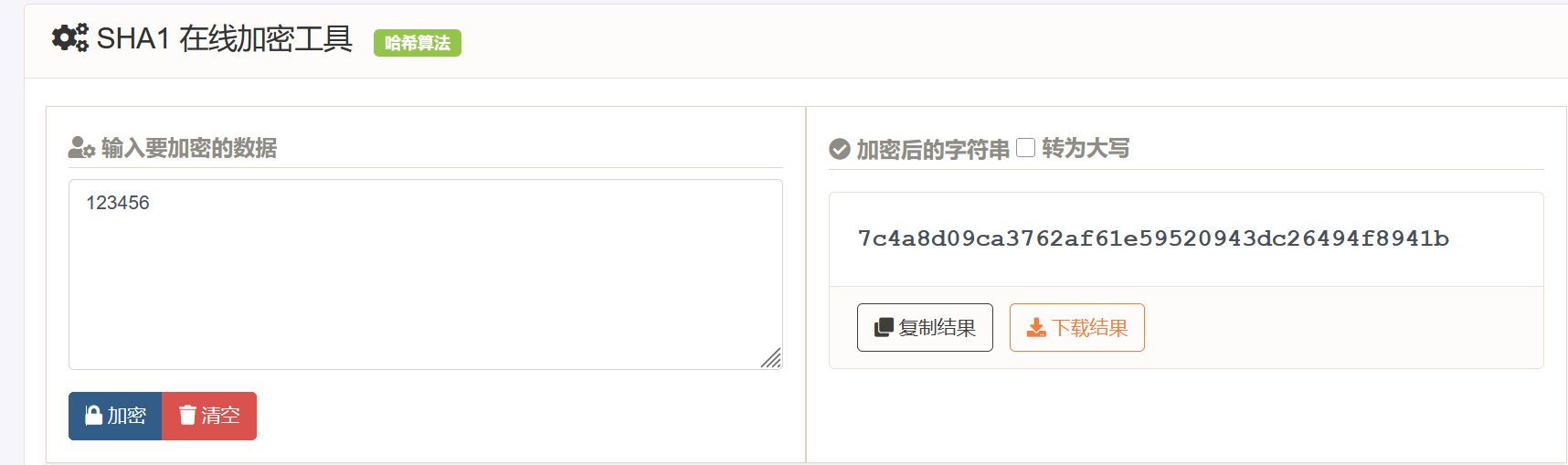

7 打金平台密码加密算法

sha1

在网站目录/www/wwwroot/www.mtbtsdafda.com/APP/Modules/Systemlogined/Action看到文件LoginAction.class.php里面有处理密码的代码

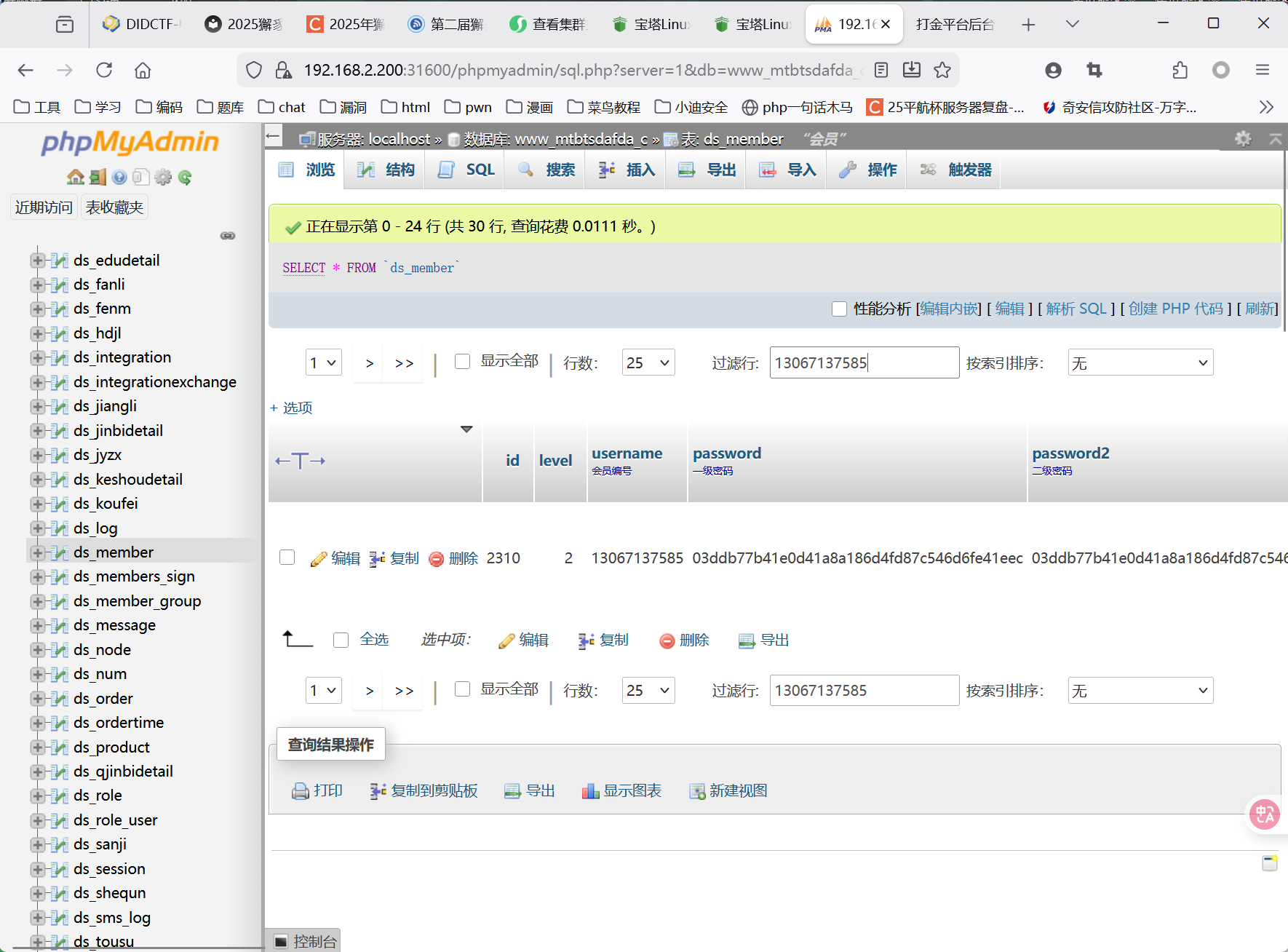

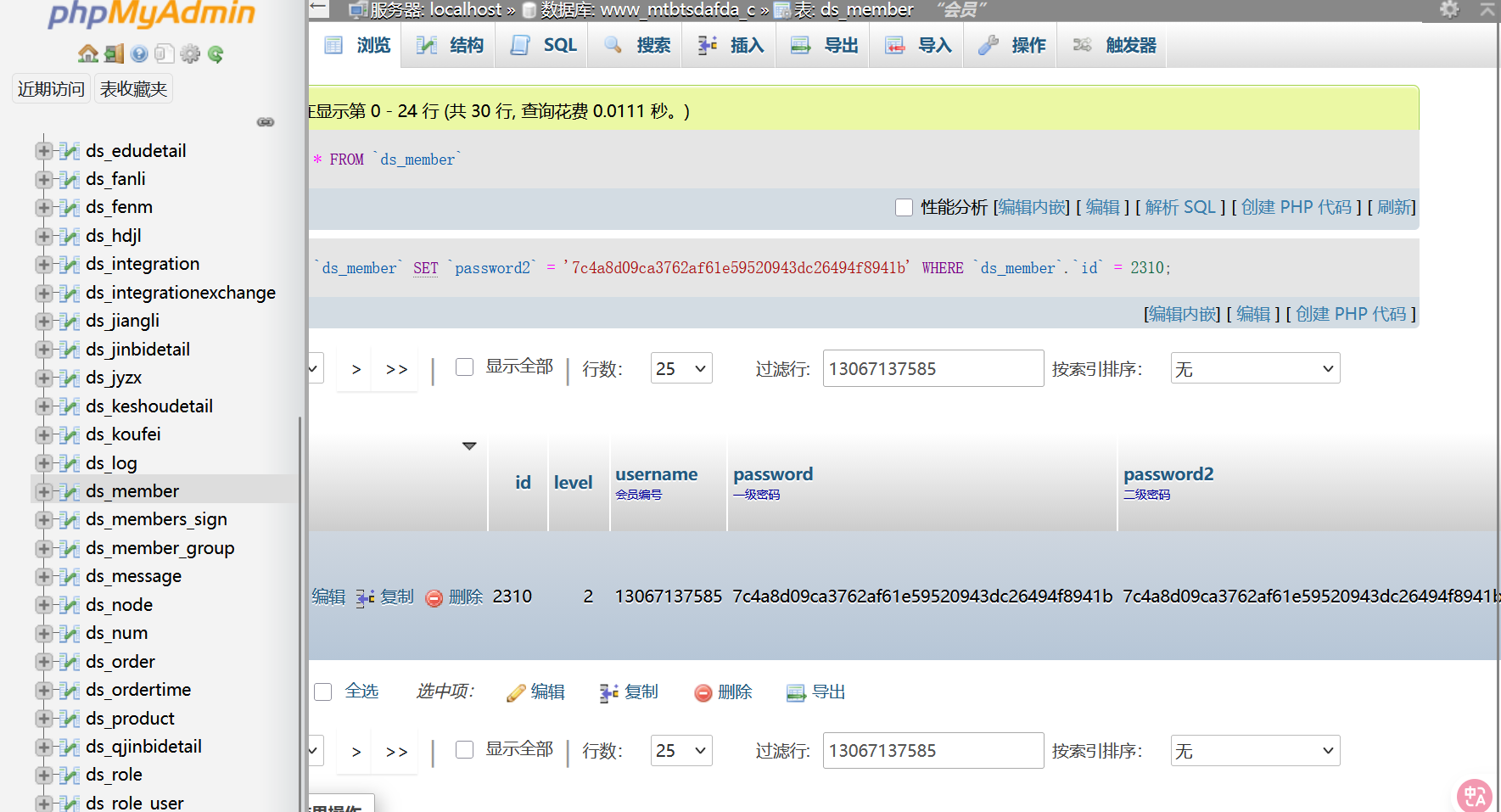

8 打金平台中"13067137585"用户的累计产量

43853.21

在宝塔的数据库管理页面可以直接进去该网站的数据库,搜索用户手机号

因为知道平台密码的加密算法,我们只需要用sha1加密自己设置的密码,修改一下数据即可

登录平台

注意!!!这里不是后台管理系统,是普通用户的登录页面

9 打金平台会员组最高溢价比例

1.70

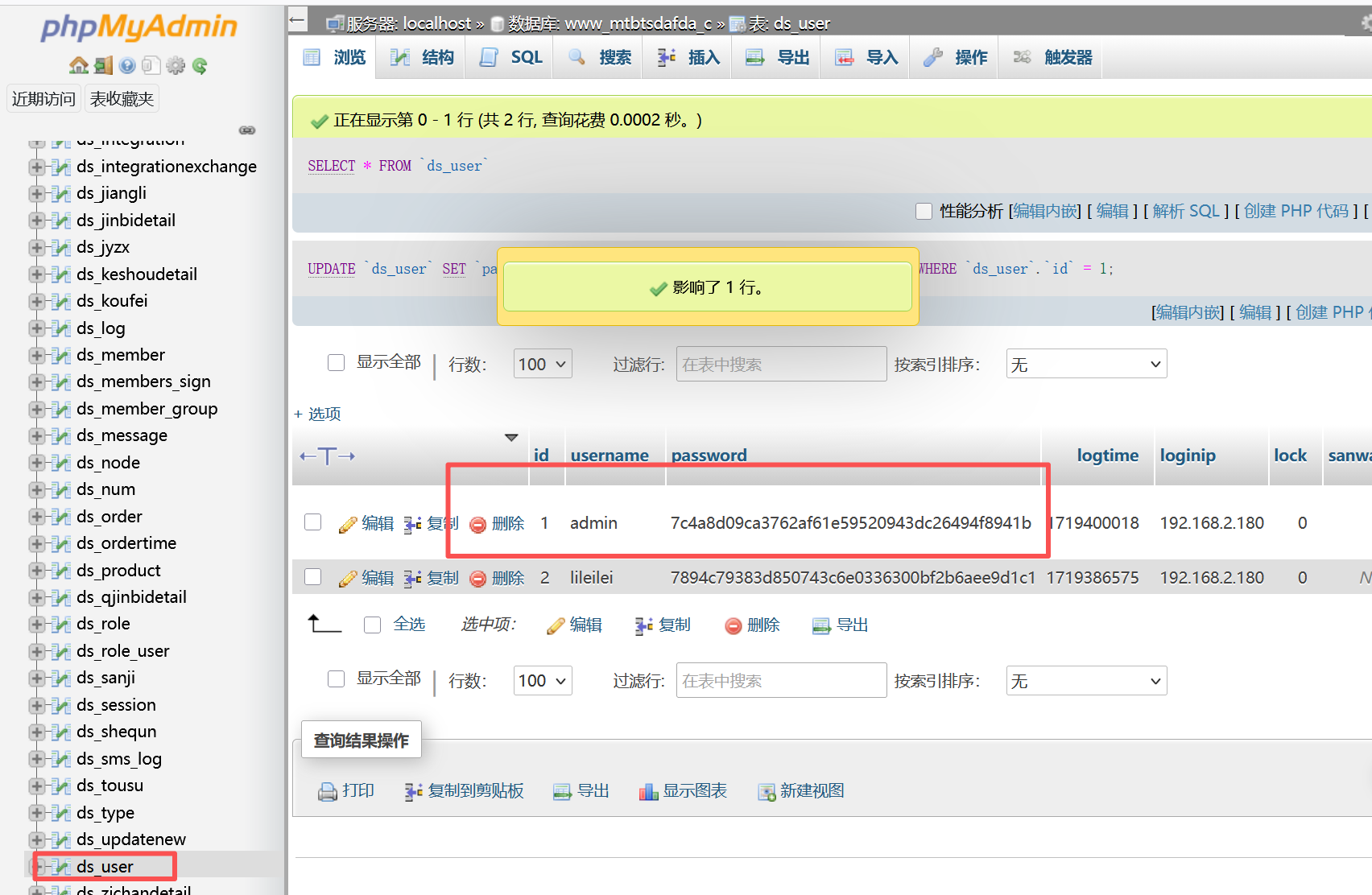

用同样的方法绕过管理员密码

登录平台,打开会员管理

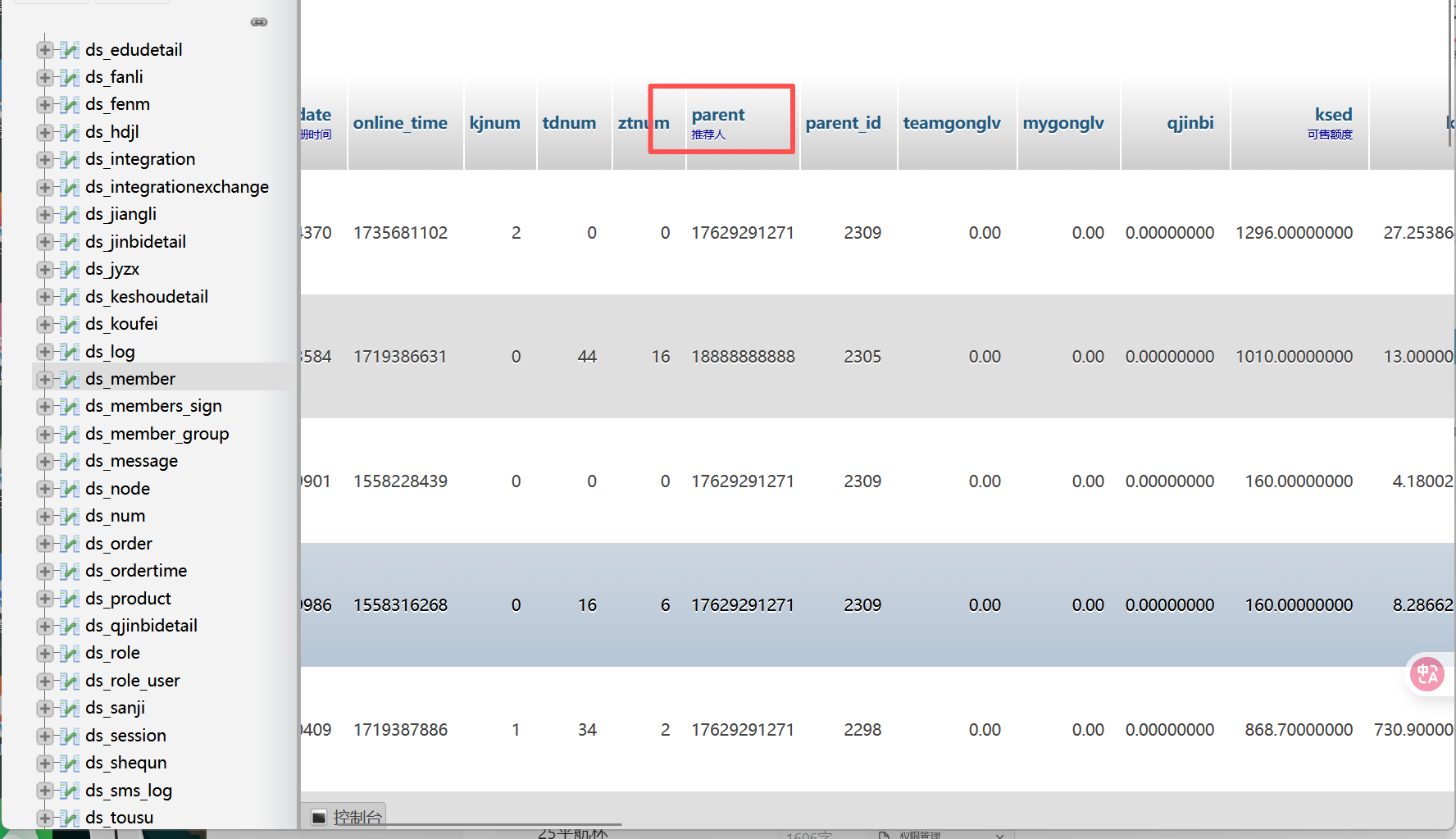

10 打金平台会员推广人数最多的会员姓名

李奕欣

用户表里有parent_id,可以对其进行统计

SELECT parent_id,count(*) FROM ds_member GROUP BY parent_id ORDER BY count(*) DESC

过滤一下2309看到真实姓名

11 打金平台最早一次备份数据库的时间(Asia/Shanghai)

2019-05-06 22:27:57

后台操作日志

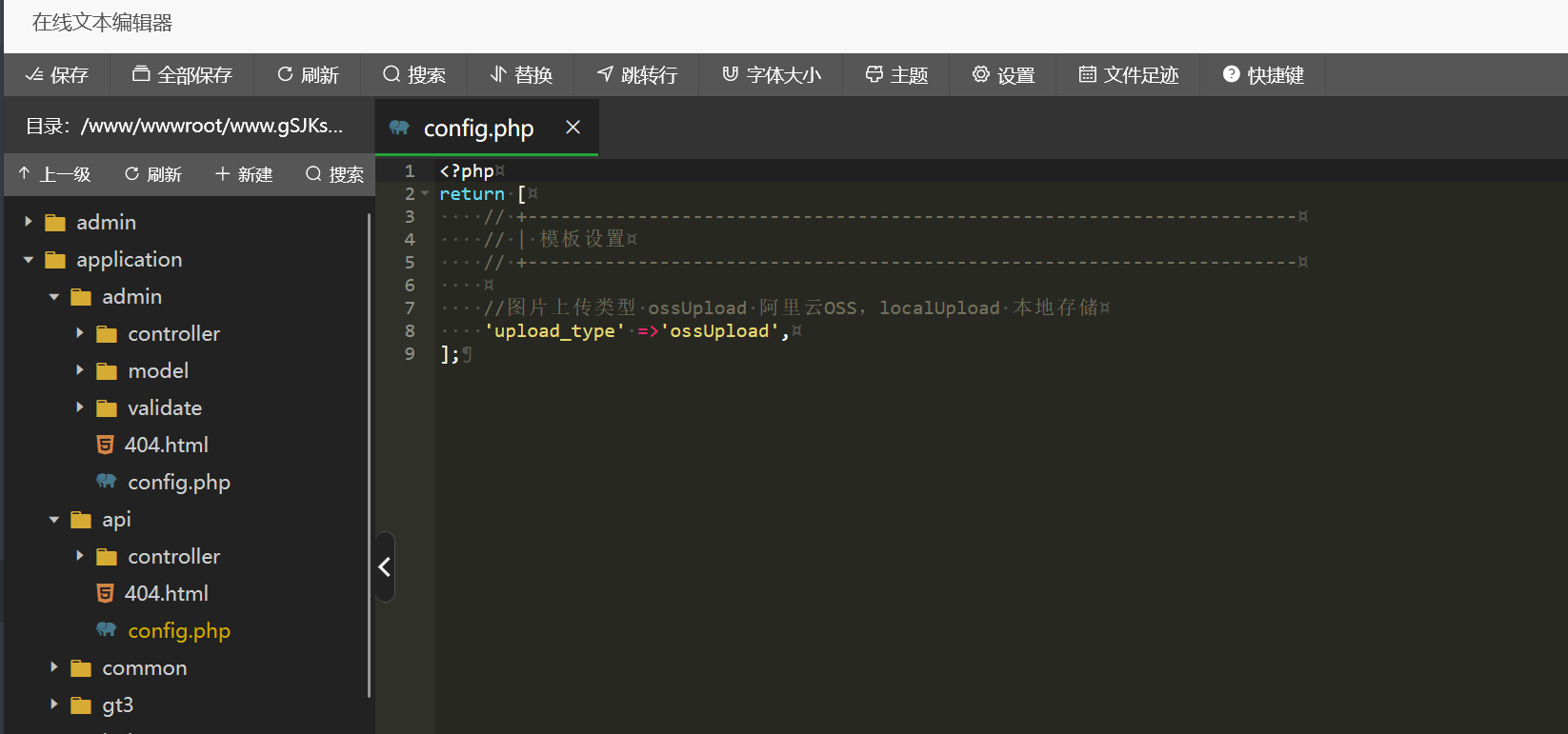

12 金瑞币(JINRUI COIN)平台图片上传平台是哪种类型

阿里云OSS

刚刚看到的这个网站就是题目所问的平台

进网站目录看看,在/www/wwwroot/www.gSJKsu2kig.com/application/api目录下的config.php文件内看到

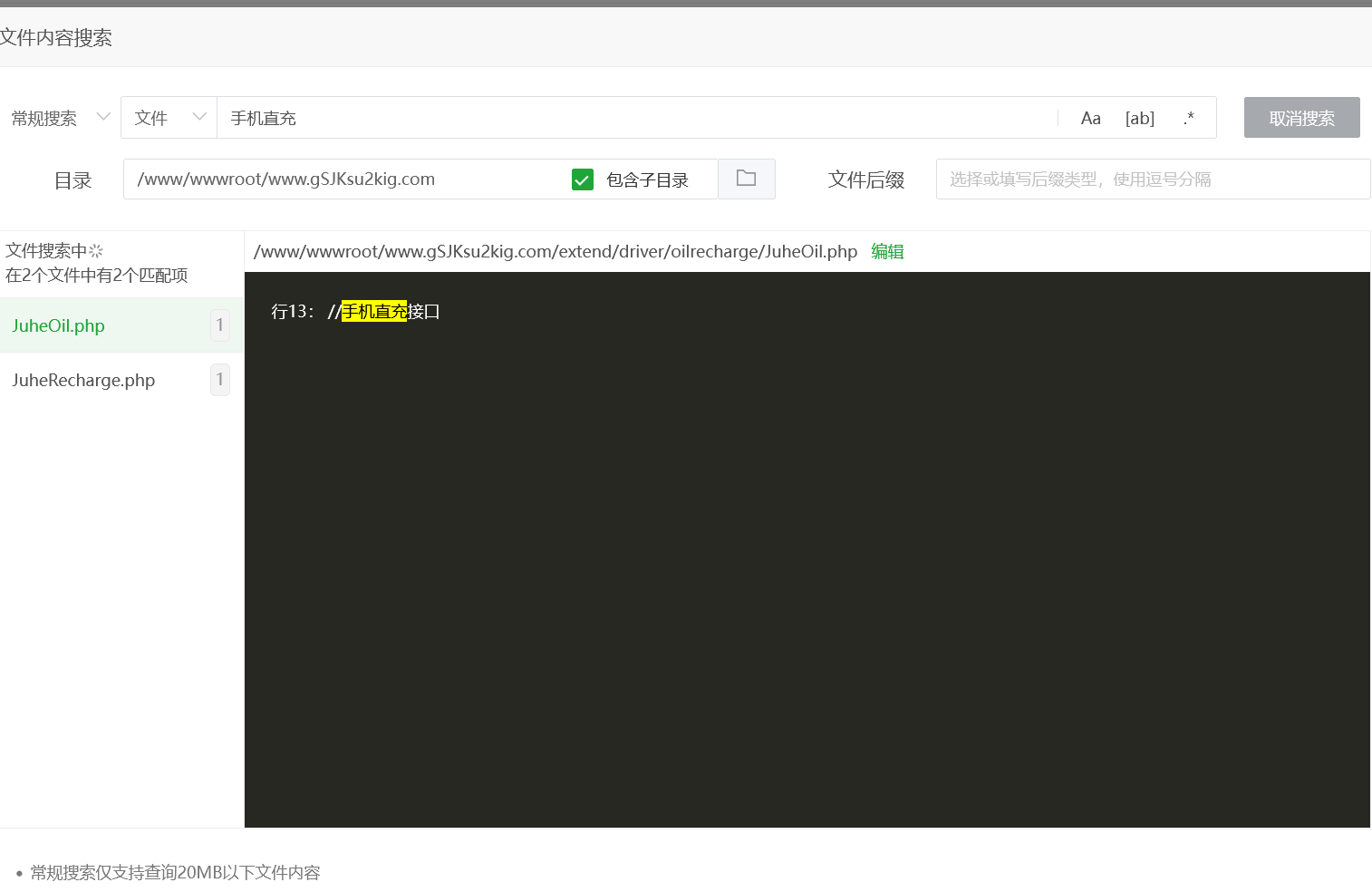

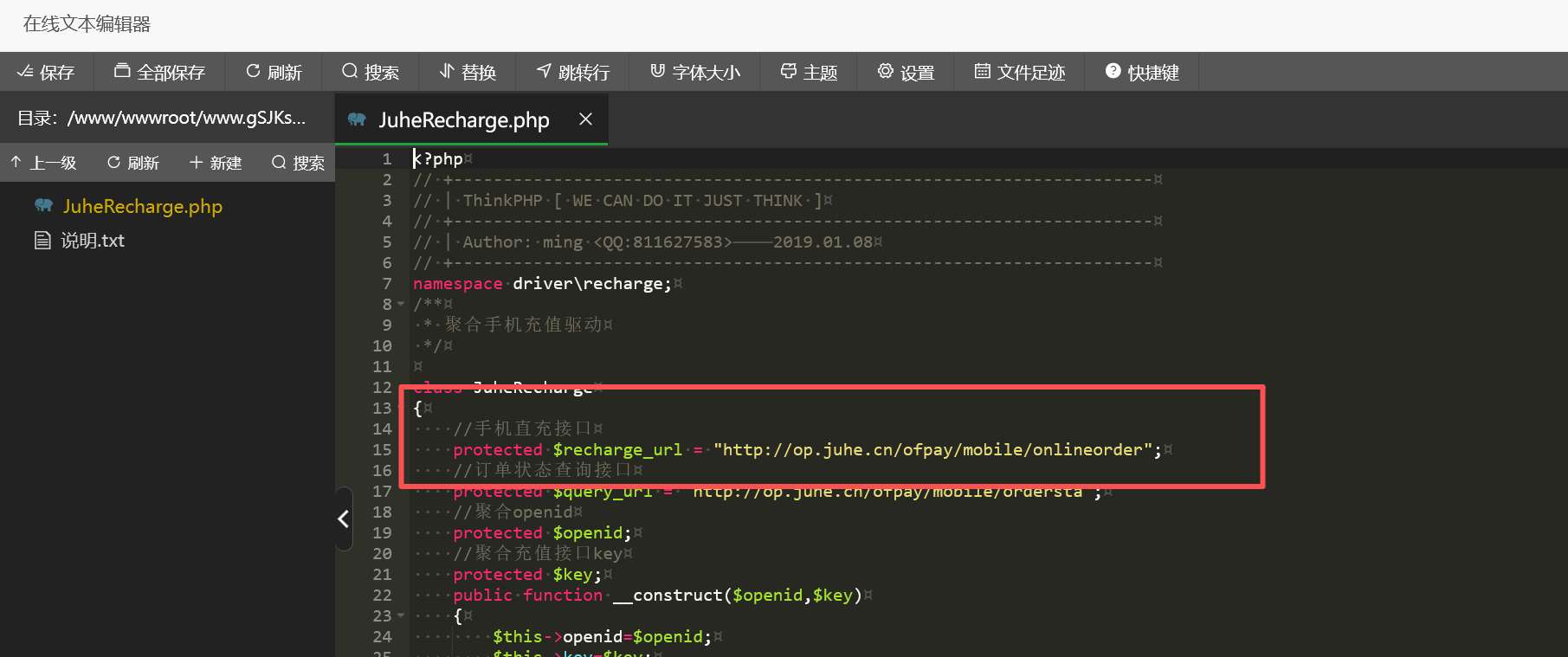

13 金瑞币平台手机直充接口

http://op.juhe.cn/ofpay/mobile/onlineorder

直接搜索文件内容

第一个是oil,应该是第二个

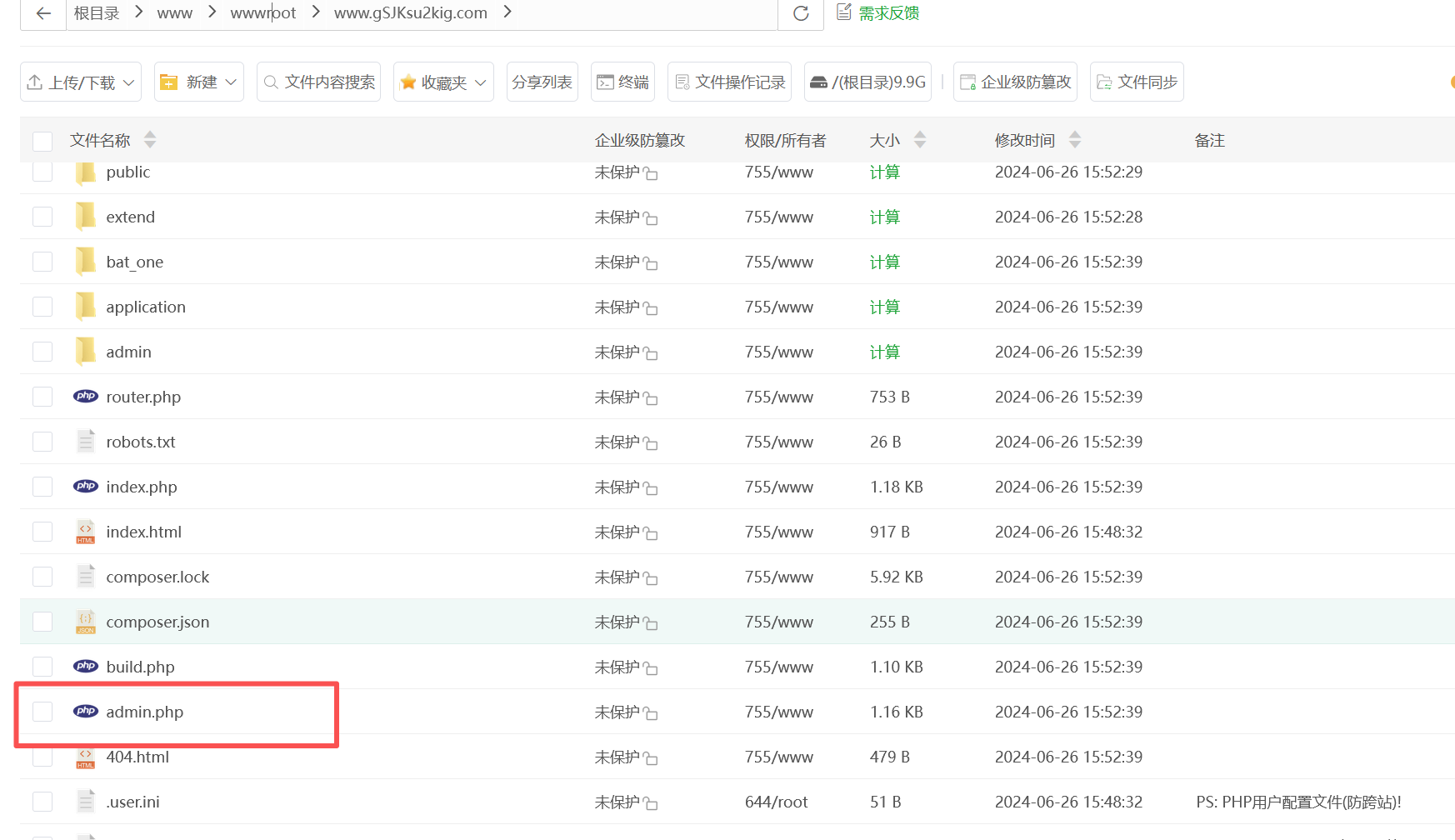

14 金瑞币平台后台登录地址

http://www.gsjksu2kig.com/admin.php/login/index.html

这个登录地址的话,我们刚刚在网站目录翻的时候都能翻到有个admin.php

访问一下

可以看到正是后台页面

15 金瑞币平台中密码加密盐值

GWwRbMOPJYZCvE5gembG

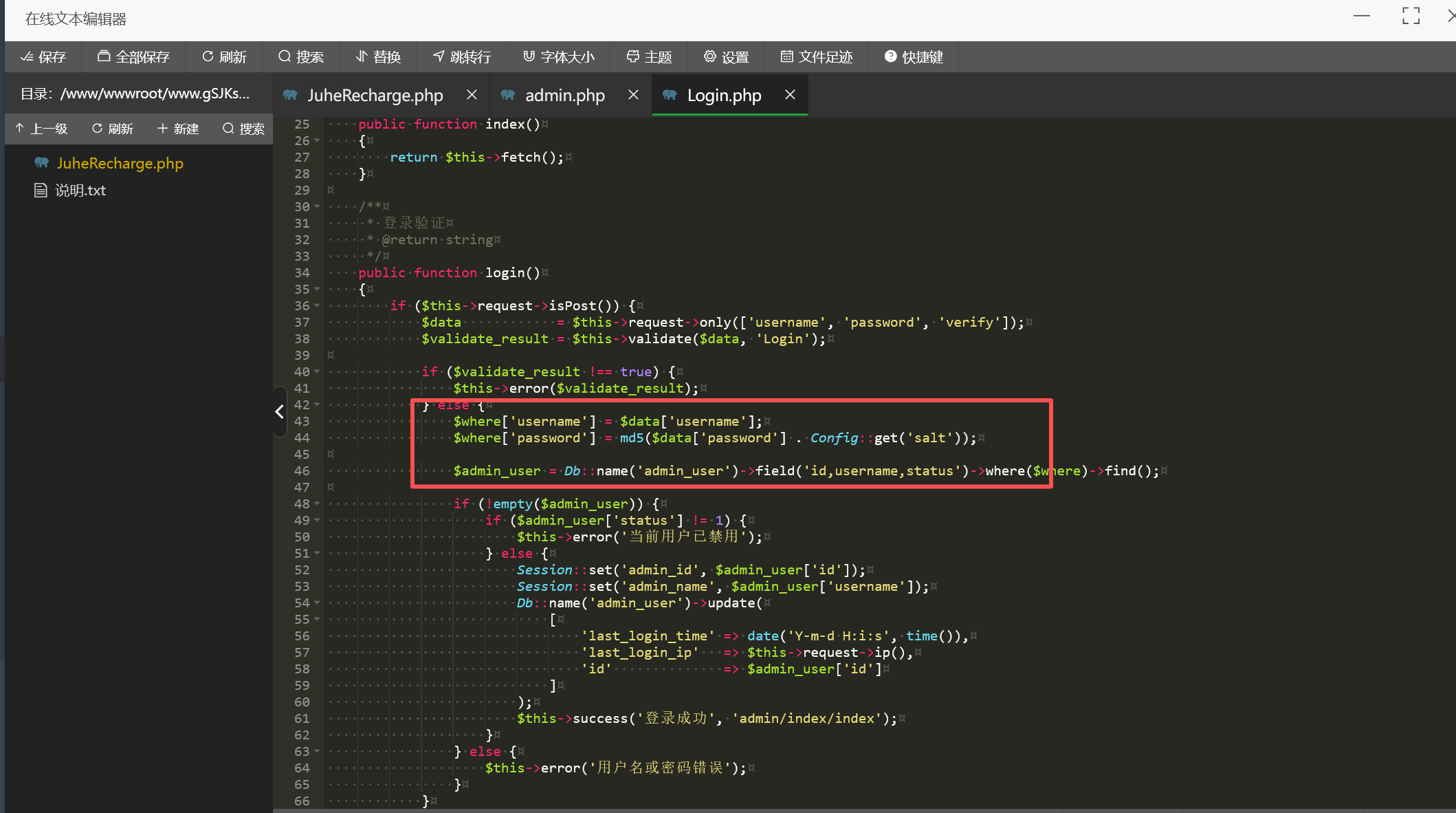

和上一个网站一样,找他的登录文件,在/www/wwwroot/www.gSJKsu2kig.com/application/admin/controller目录下查到

可以看到这里加盐了,这里我们需要找到他的salt的值

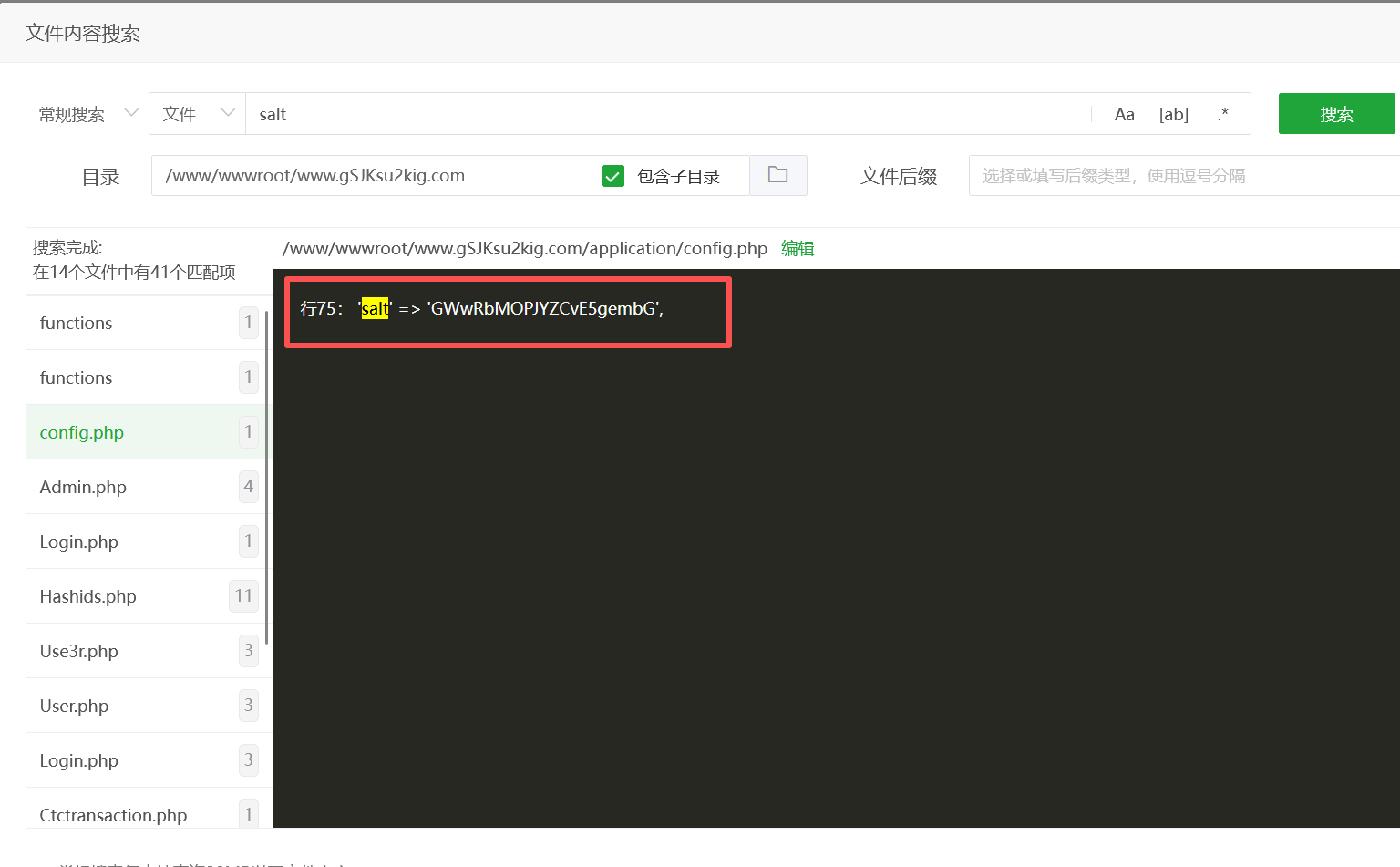

爆搜搜到salt的内容为GWwRbMOPJYZCvE5gembG,继续构造密码

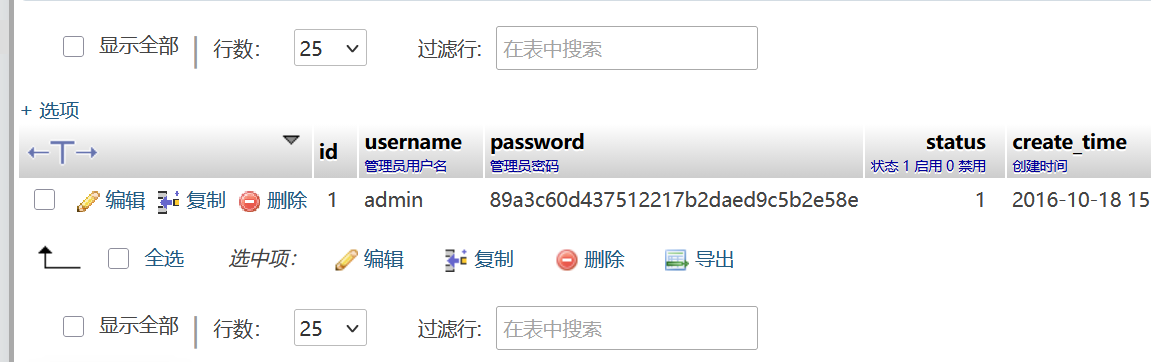

在数据库页面发现密码正是123456

16 其中金瑞币平台中交易手续费是百分之多少

36

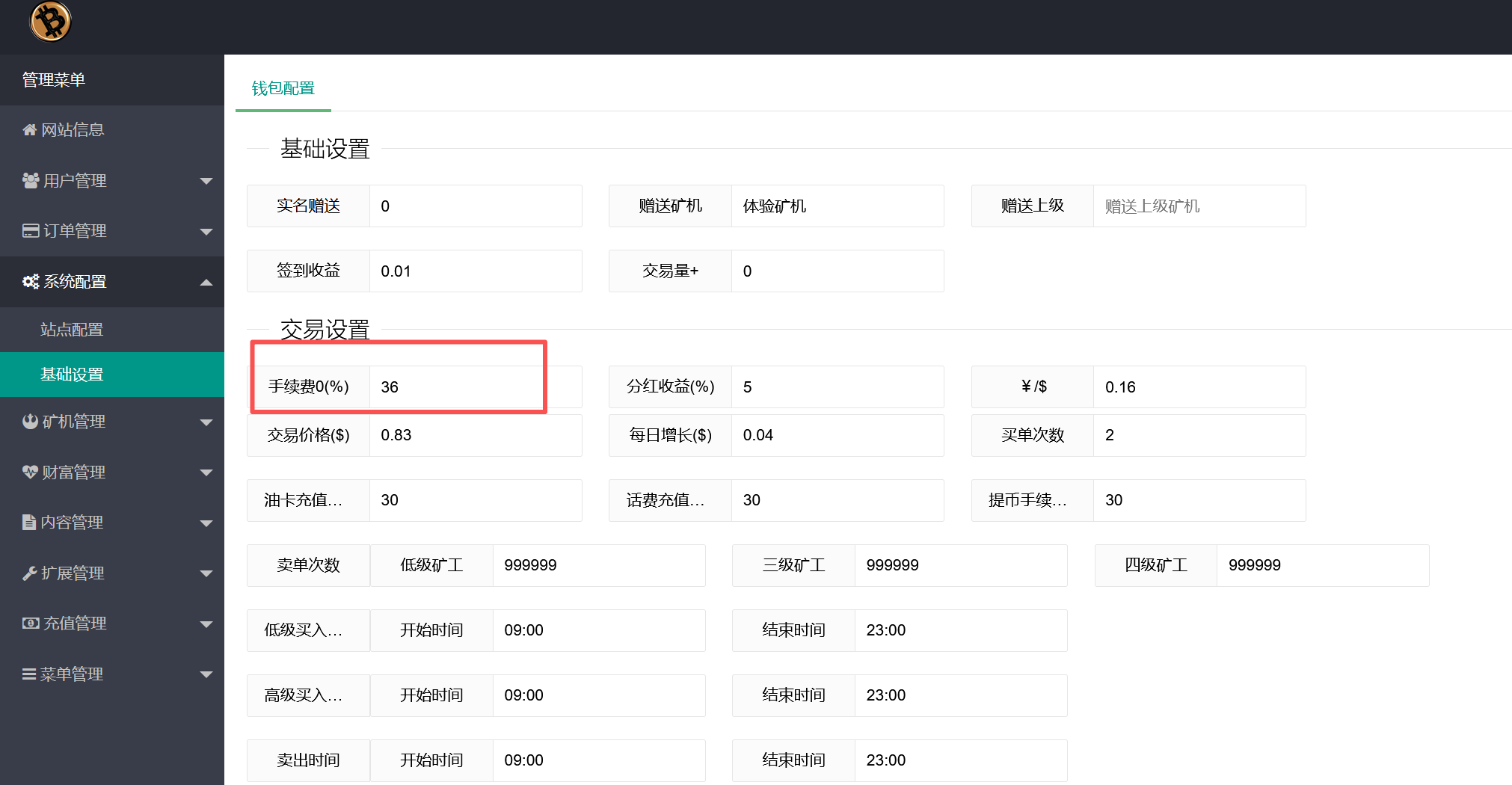

接着上题得到网站密码,进入网站

在基础设置里看到手续费为36%

17 其中金瑞币平台中目前有几种充值方式

3

18 二号集群节点有源代码的网站目录有几个(正在运行的除外)

3

在网站目录下找到3个目录

这里看一些大佬的wp,说opt目录下还有源码,但是答案是3,不太清楚怎么回事

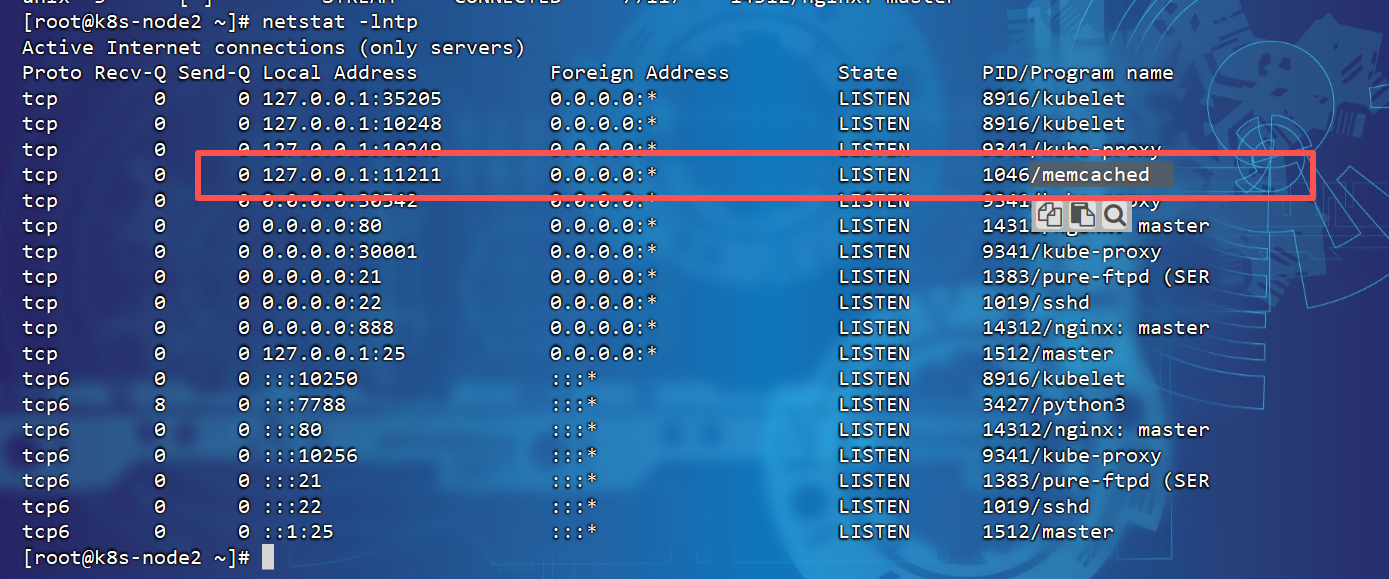

19 二号集群节点 memcached 端口

11211

直接查看端口netstat -lntp

直接用的默认端口

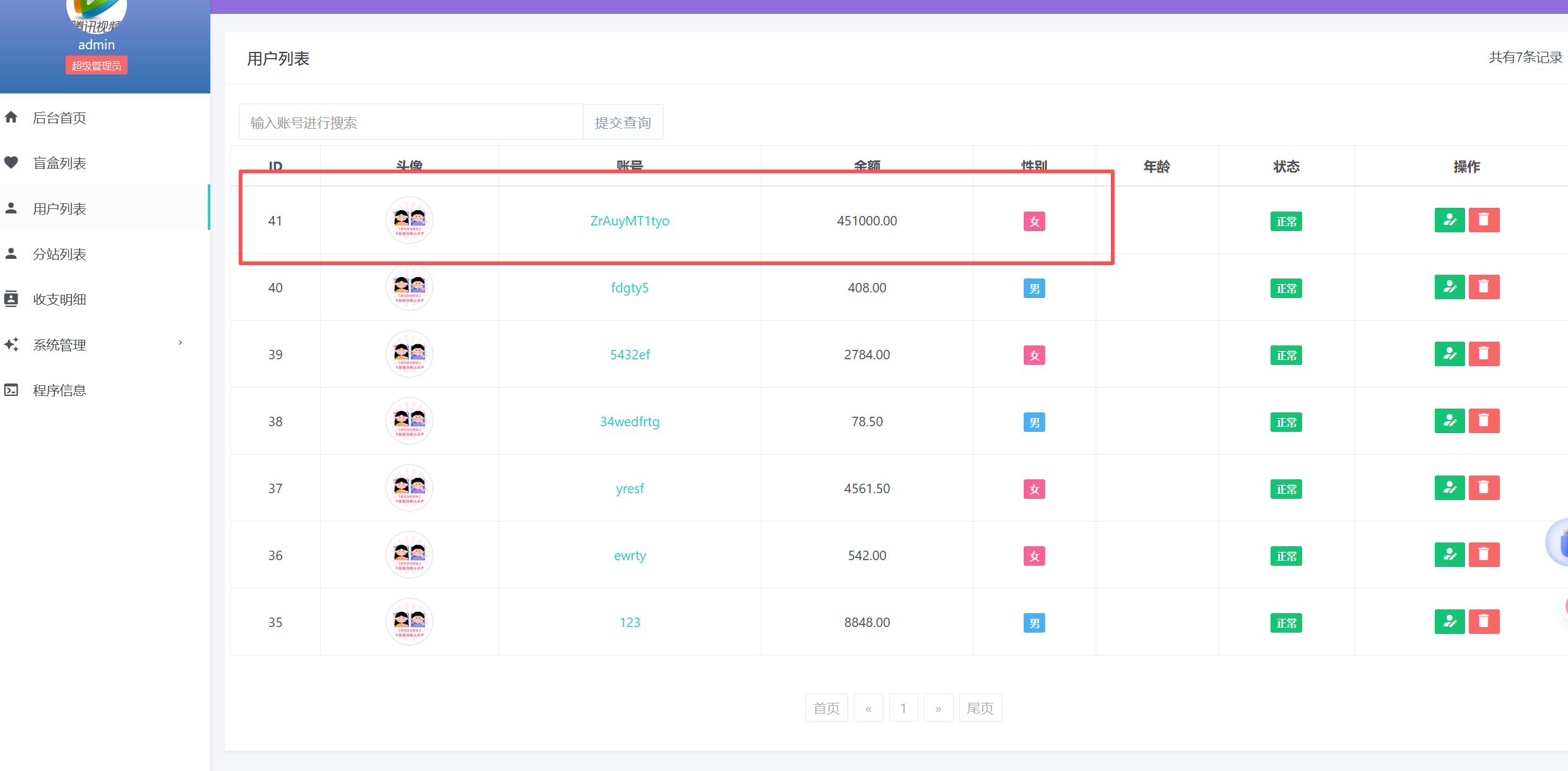

20 盲盒平台中余额最多的用户

ZrAuyMT1tyo

需要登录平台,继续进行绕过

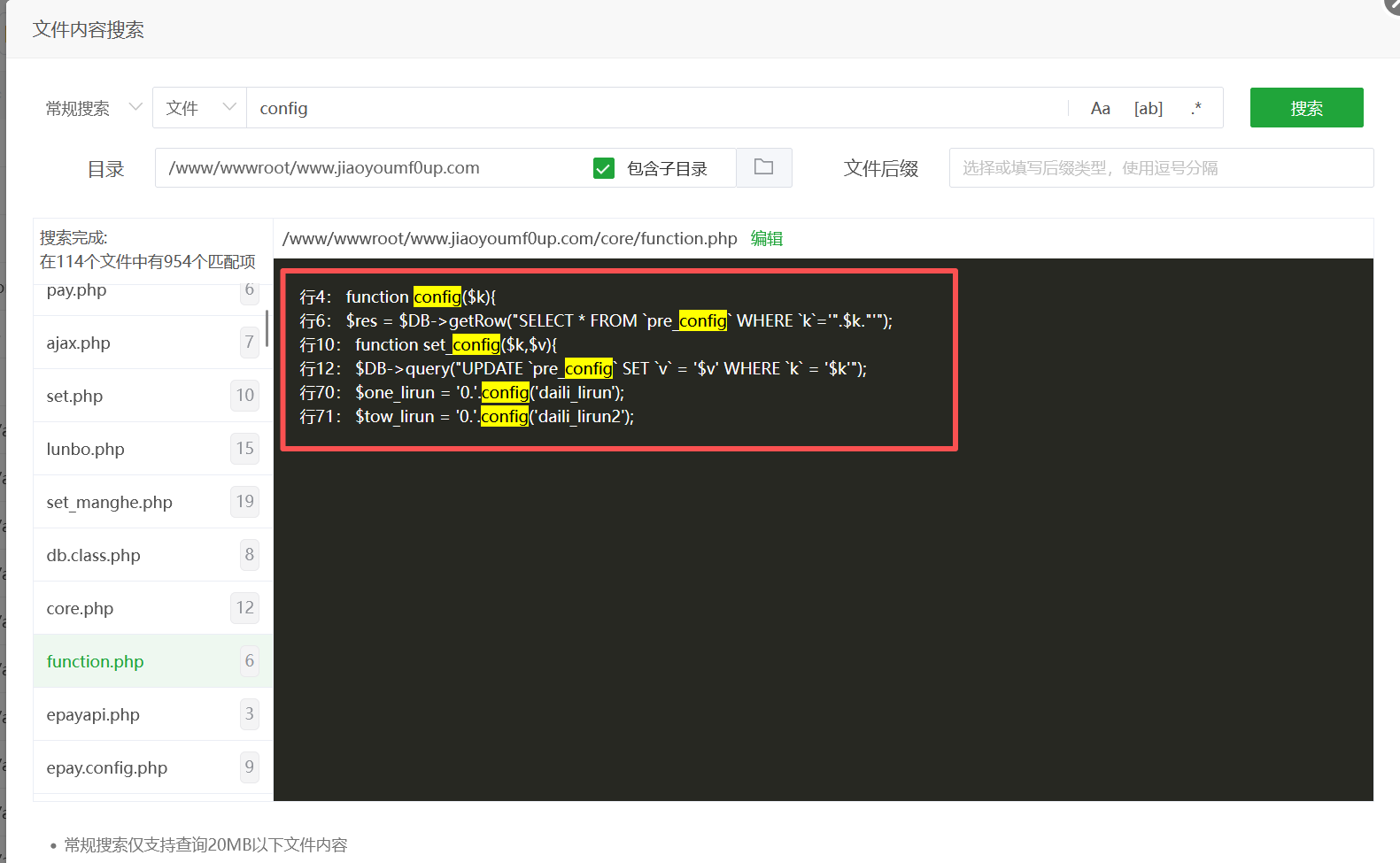

这个网站就是盲盒平台,去网站文件里找找有用的信息,在/www/wwwroot/www.jiaoyoumf0up.com/admin的ajax.php文件里看到md5(name+pwd)要和config("pwd")相等

找一下config函数,在function.php中看到了定义config函数

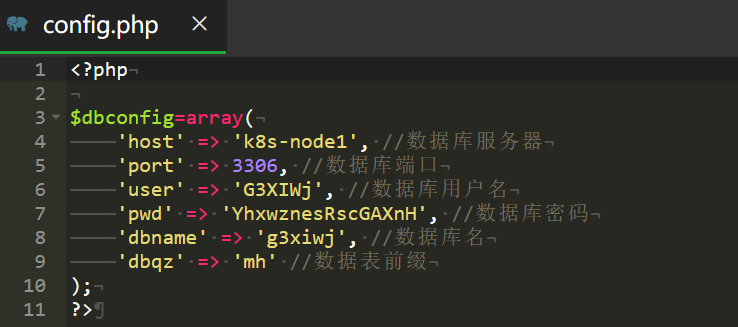

在数据库页面看到他们的数据库都在node1上

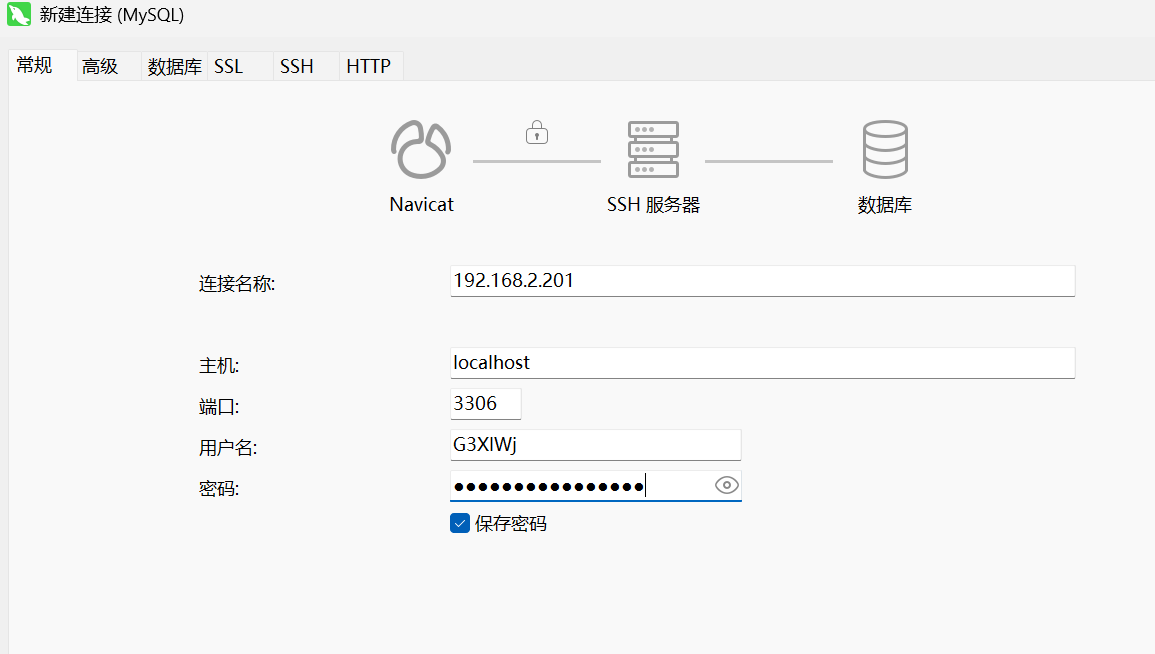

这里可以用navicat连接一下数据库,方便做题,数据库信息在config.php中

新建连接

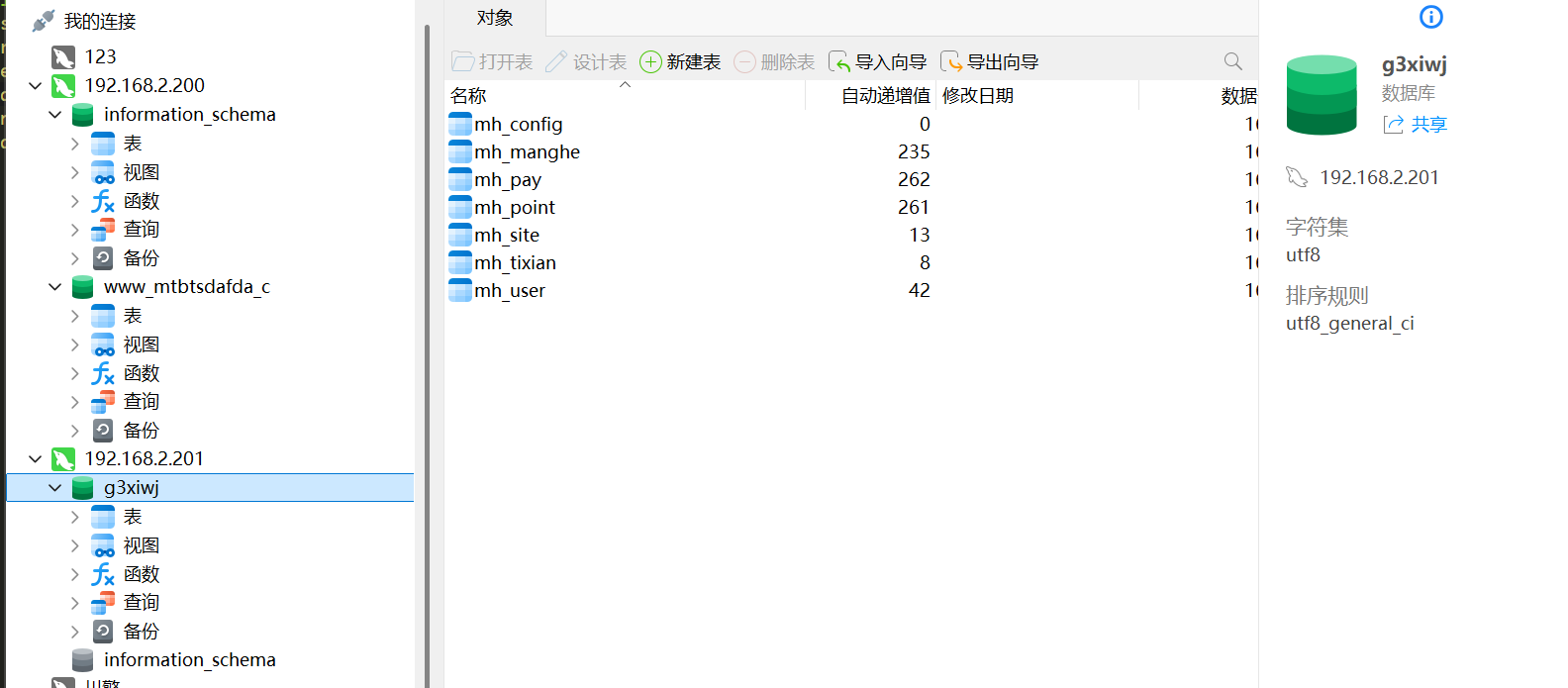

成功连接

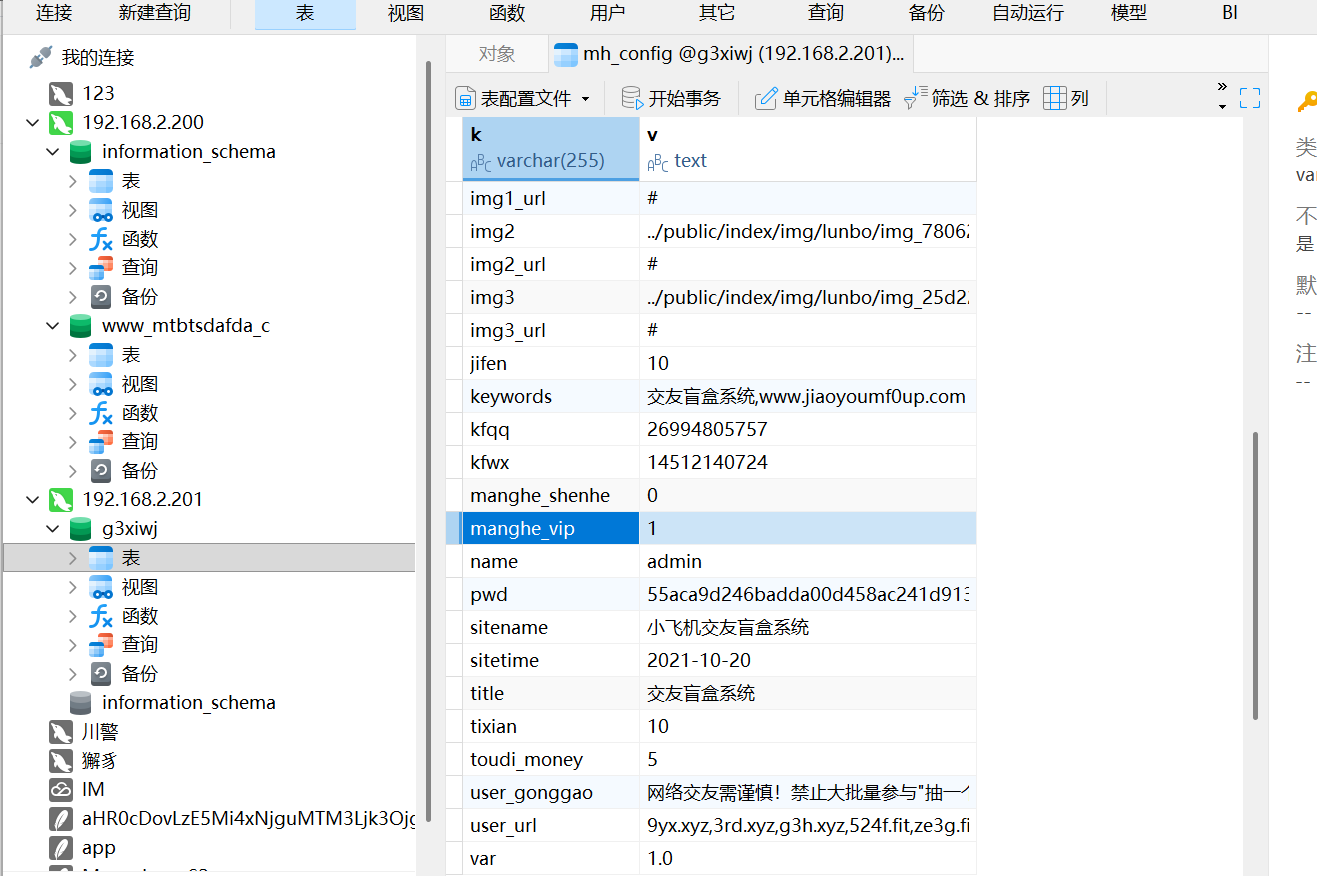

在mh_config中看到了密码

修改一下密码

成功登录平台

后台登陆页面翻文件的时候就知道是admin/index.php了

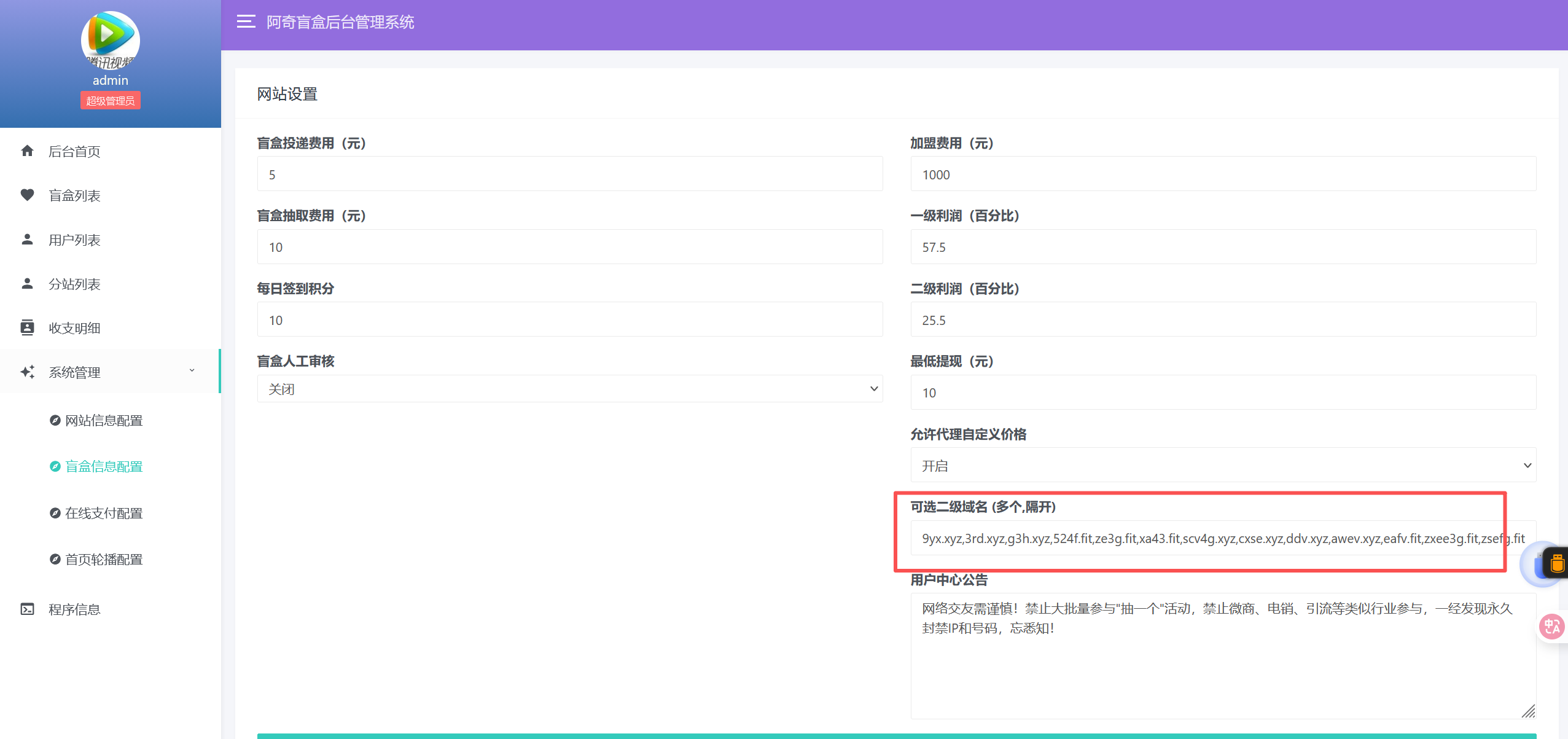

21 盲盒平台可选二级域名有多少

13

在系统管理中可以看到

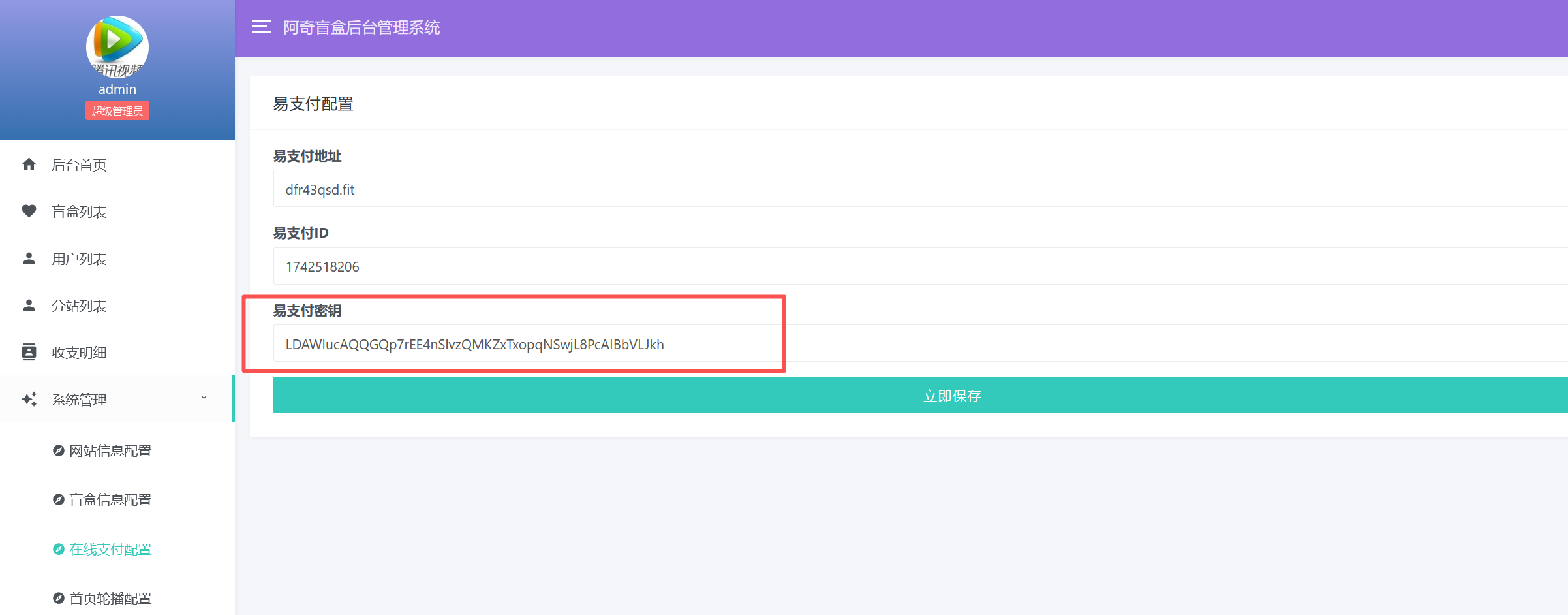

22 盲盒平台的支付密钥

LDAWIucAQQGQp7rEE4nSlvzQMKZxTxopqNSwjL8PcAIBbVLJkh

在网站管理的支付配置里

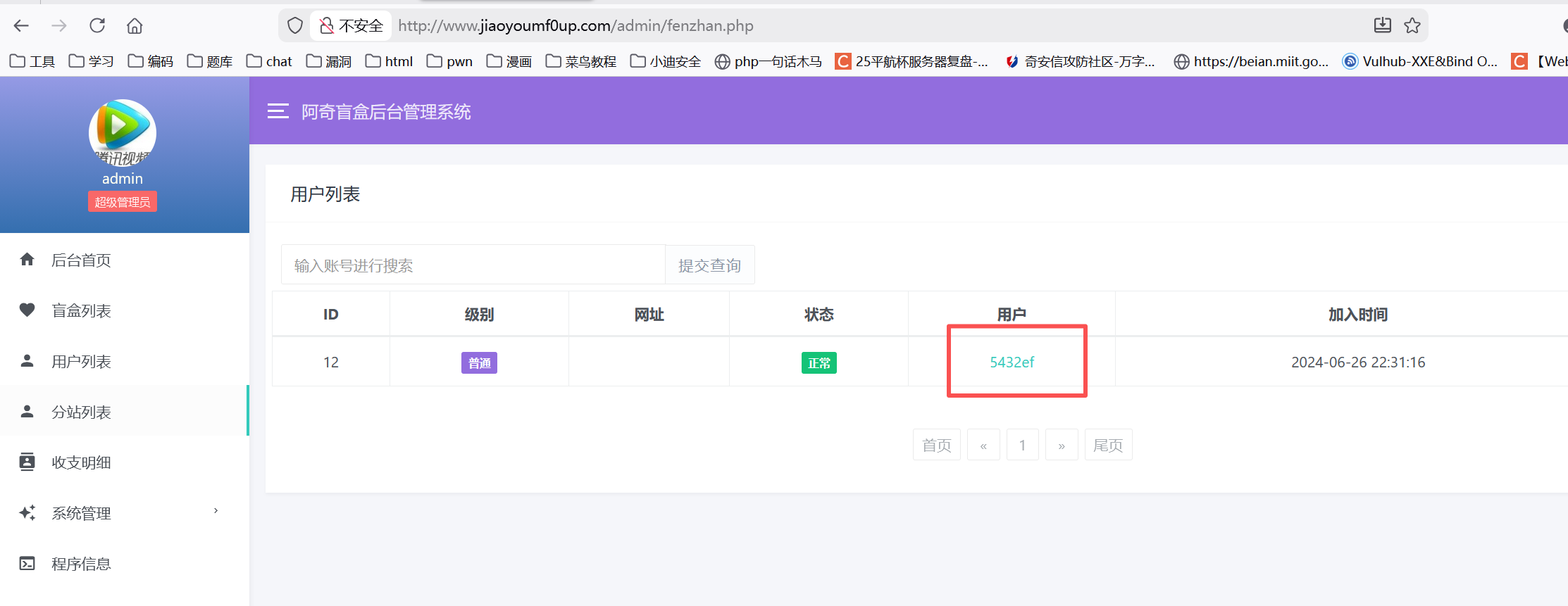

23 盲盒平台中拥有分站的用户名

5432ef

在分站列表中看见

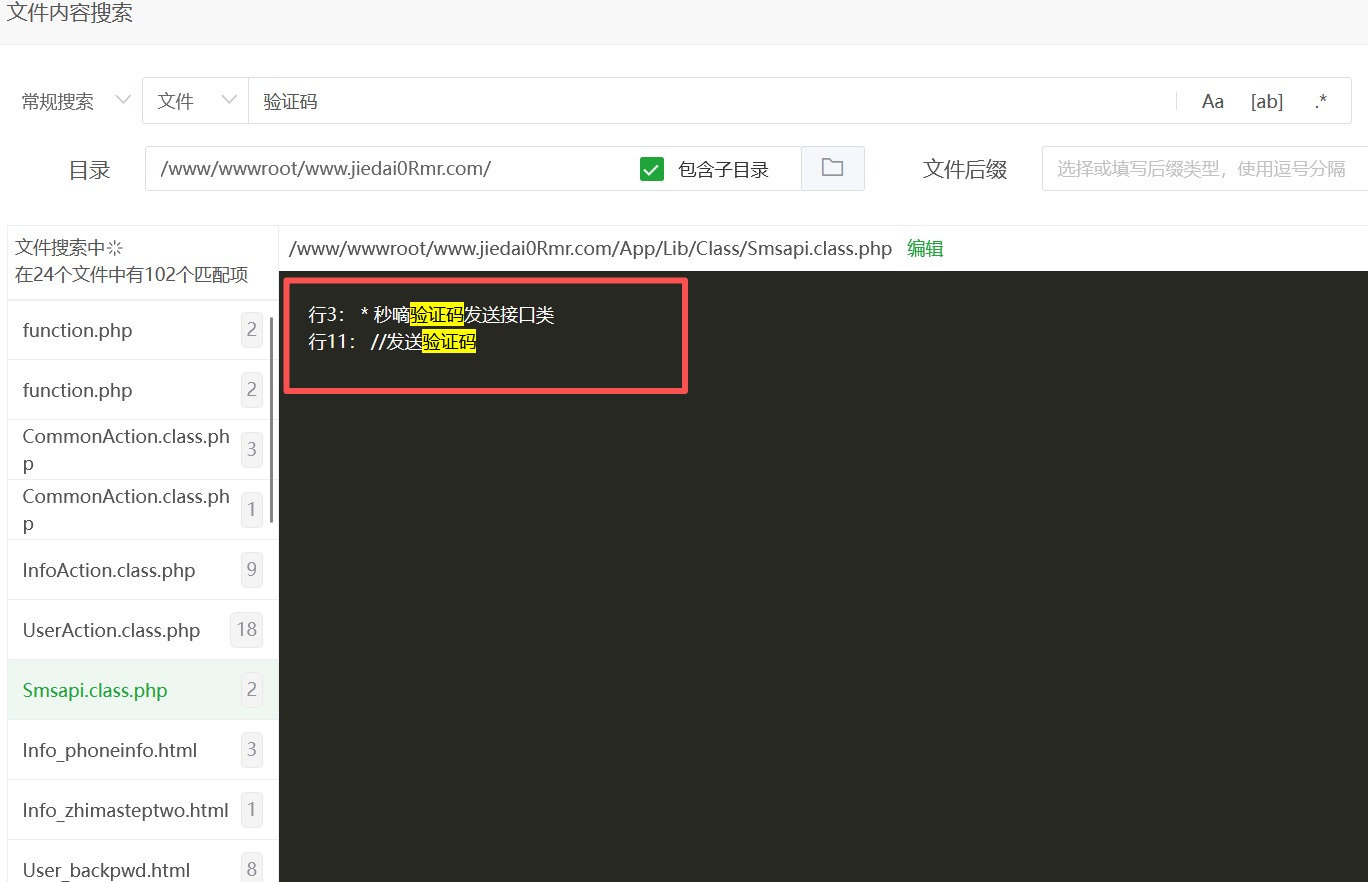

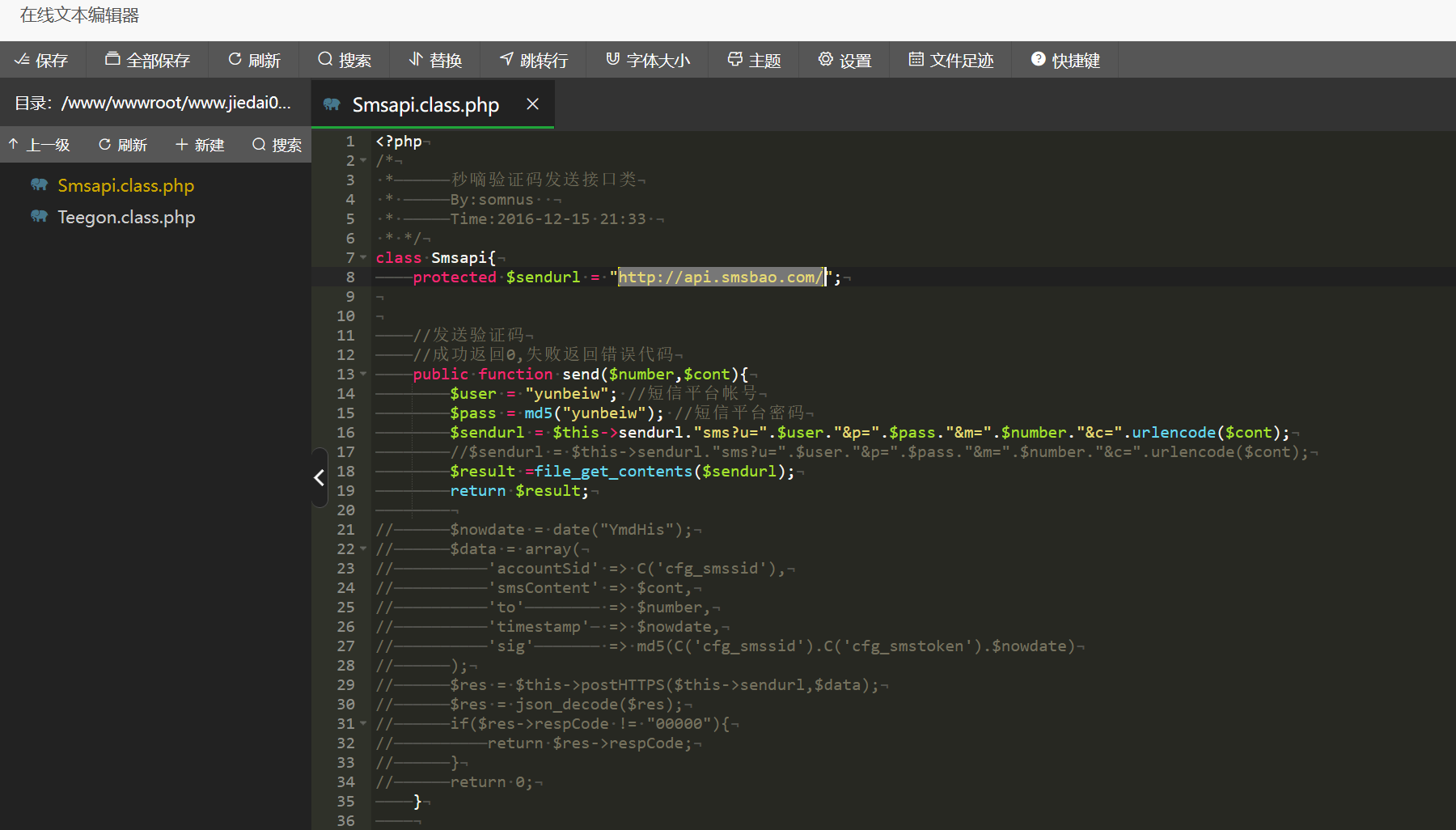

24 借贷平台(www.jiedai0Rmr.com)中验证码发送接口域名

搜索关键词验证码、接口

查看一下文件内容

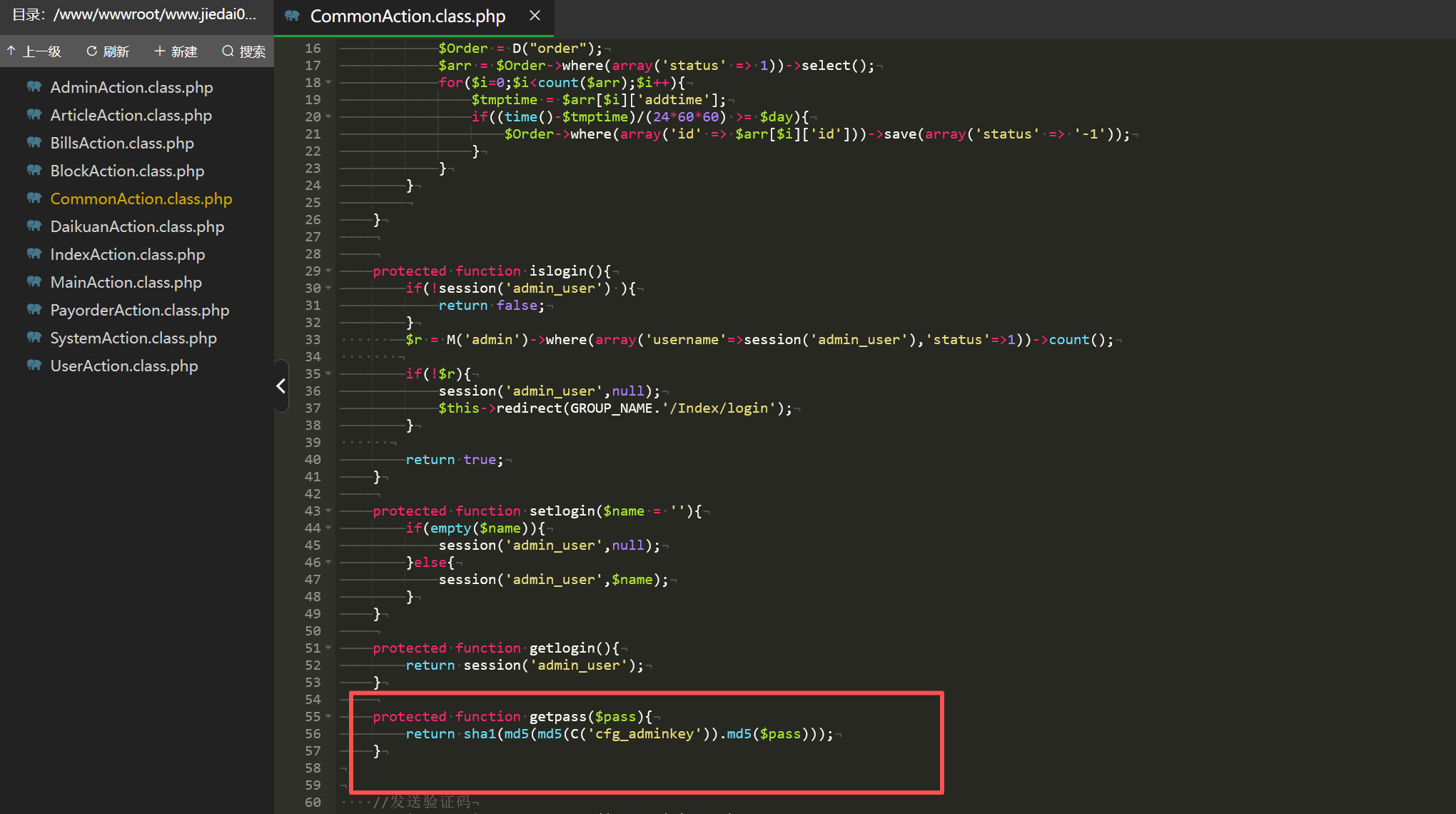

25 借贷平台后台登录密码的加密算法中共使用了多少次 hash 函数

4

找一下关于后台登录密码的文件

在/www/wwwroot/www.jiedai0Rmr.com/App/Lib/Action/Admin目录下的CommonAction.class.php中

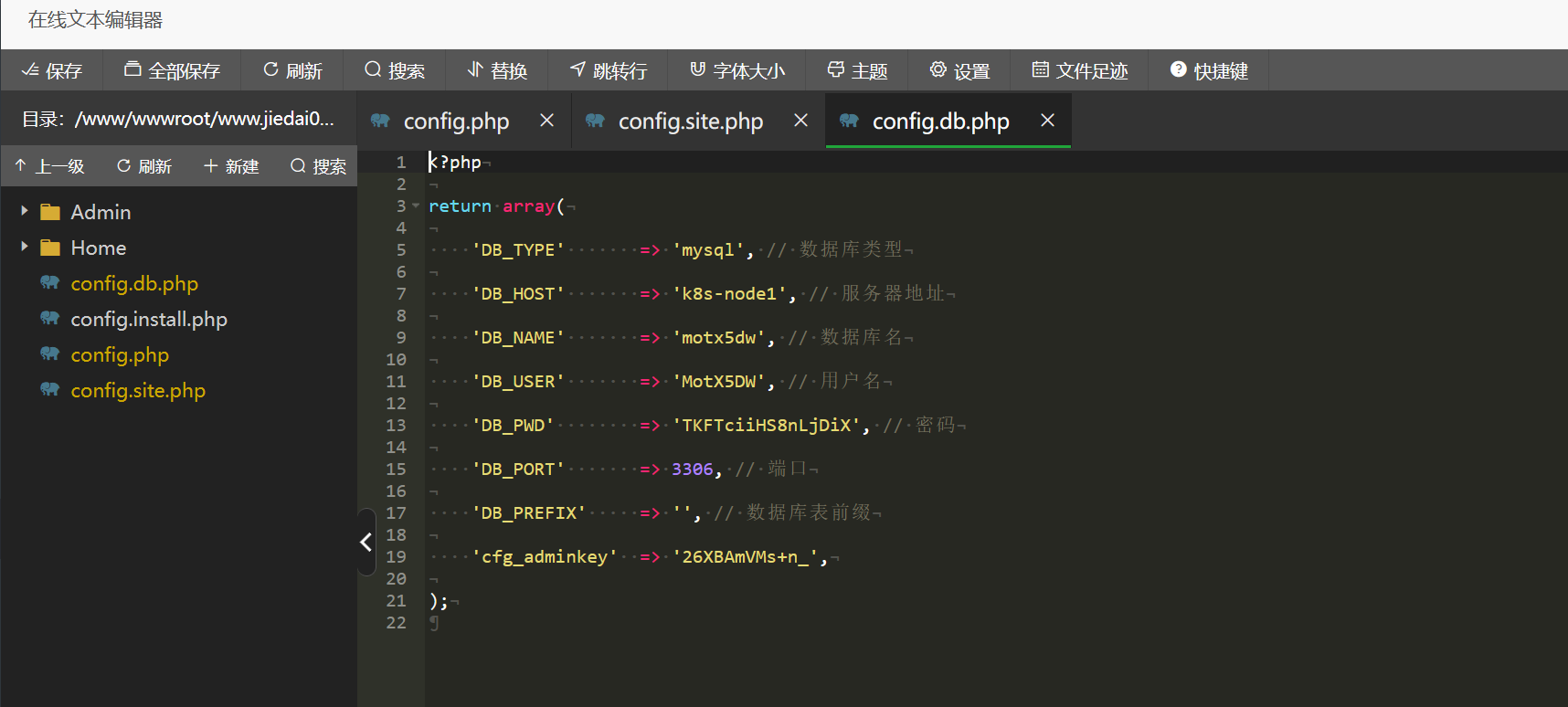

26 接上题, 借贷平台中后台登录的密码额外加密字符串

26XBAmVMs+n_

额外字符串应该就是上面的cfg_adminkey,搜索一下能搜到

27 借贷平台中一共有多少借款订单

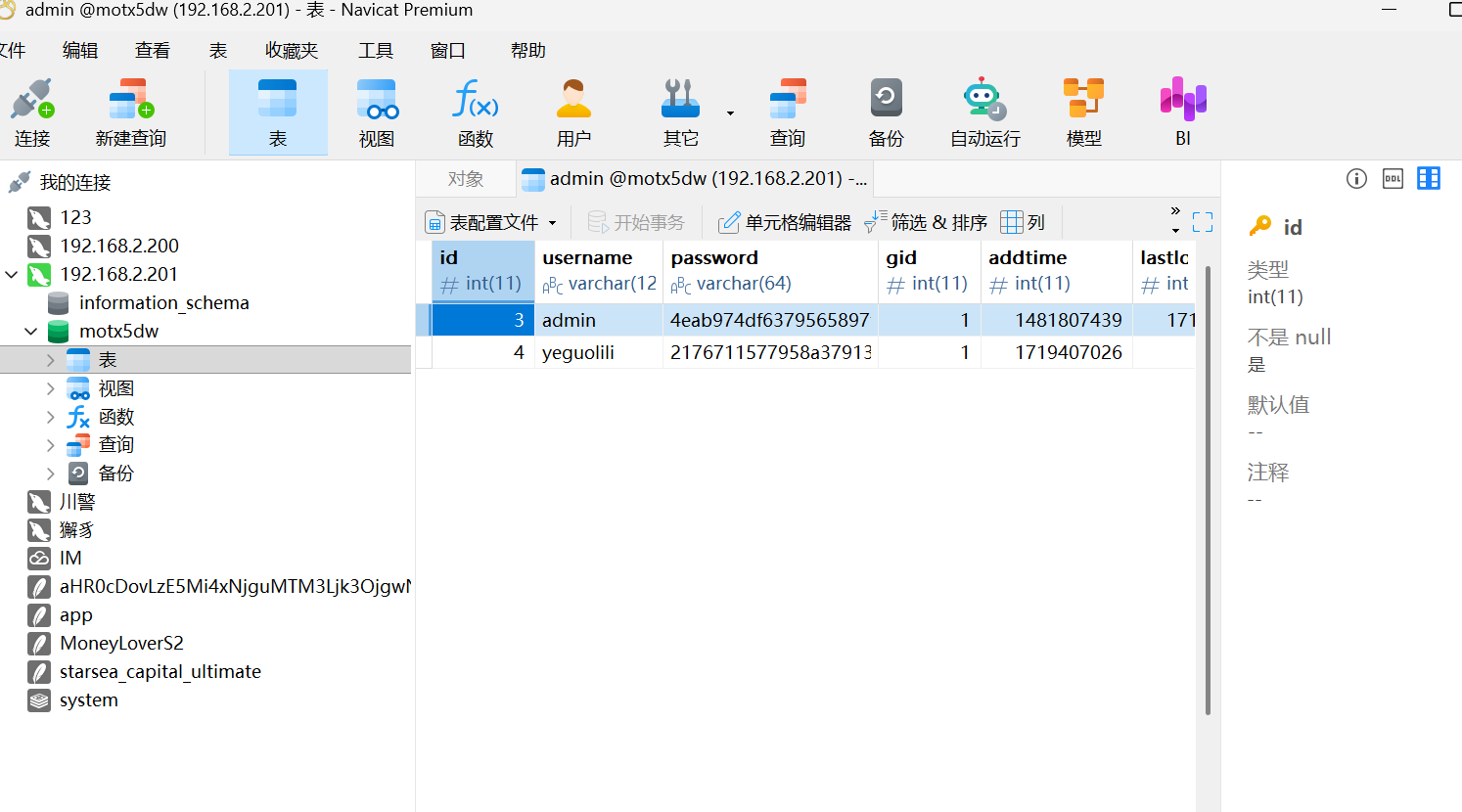

这样我们就可以构造密码进后台了

- 分别计算

cfg_adminkey和密码$pass的 MD5 值。- 将两个 MD5 值拼接后,再次计算其 MD5 值。

- 对步骤2的结果计算 SHA1 值,得到最终密文。

在config.db.php文件中可以看到数据库信息

依旧用navicat连接

修改密码,进入后台

在借款列表看到订单数

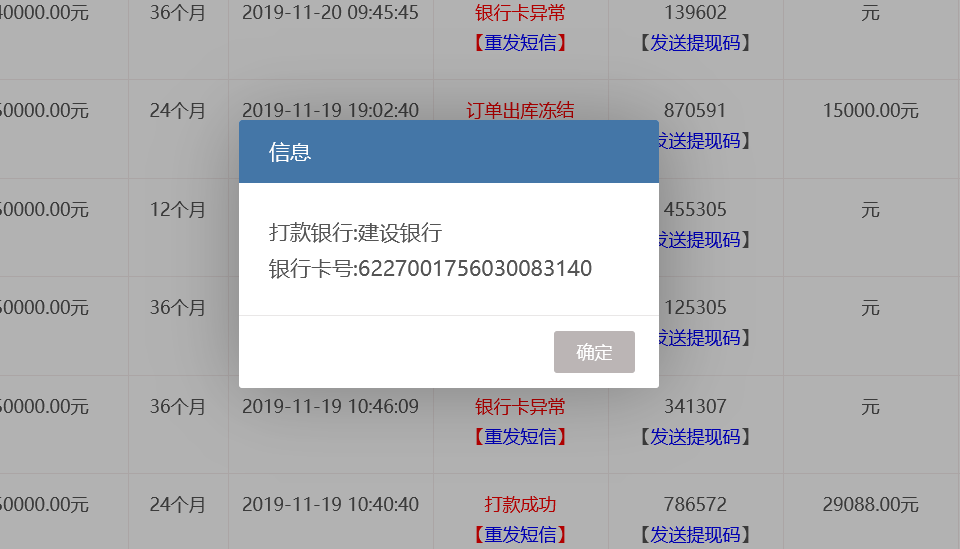

28 借贷平台中"包玉莲"的收款账号

6227001756030083140

在借款列表中可以看到包玉莲

查看打款信息

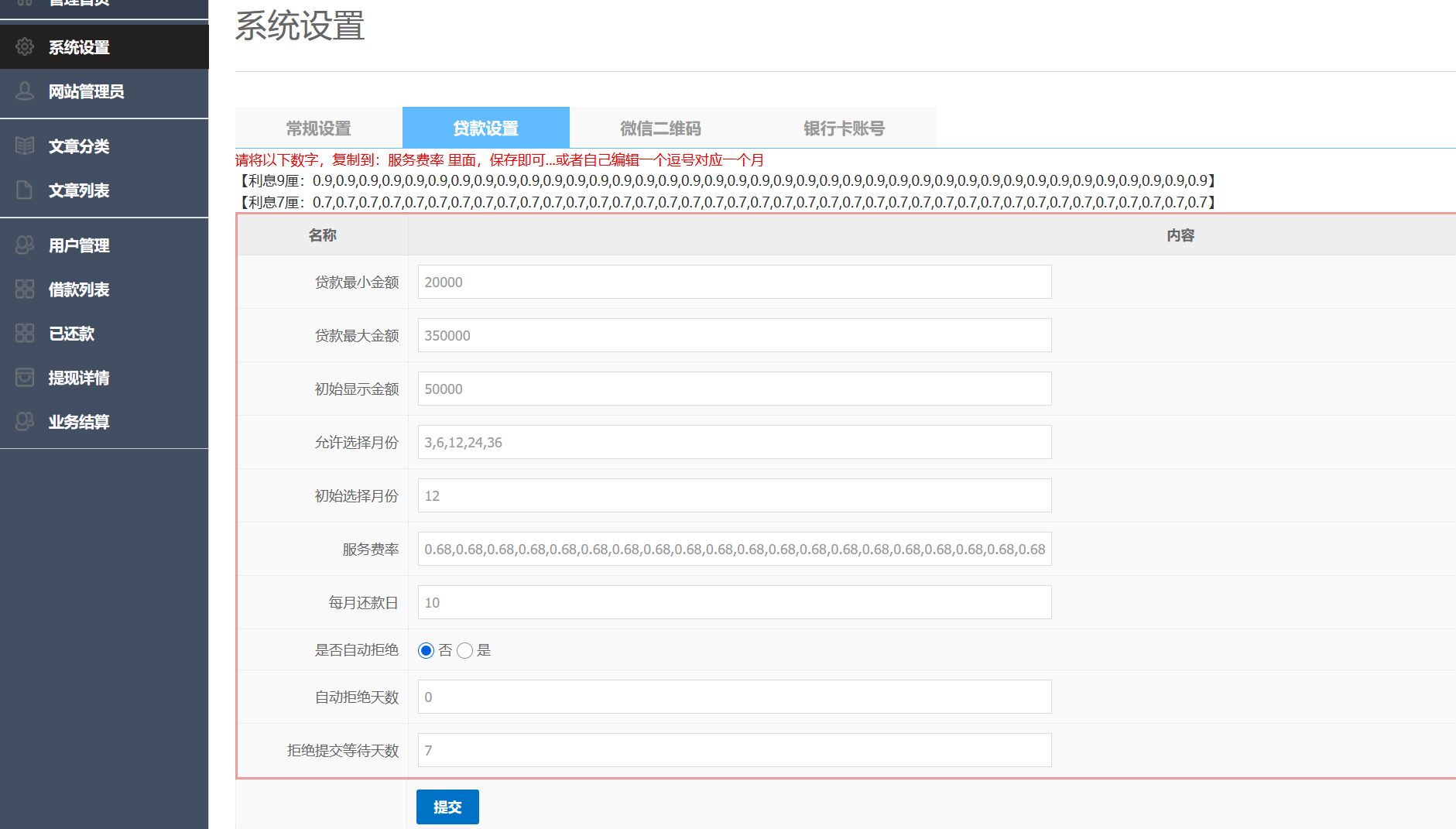

29 借贷平台中贷款最大限额是多少

350000

在系统设置里可以看到

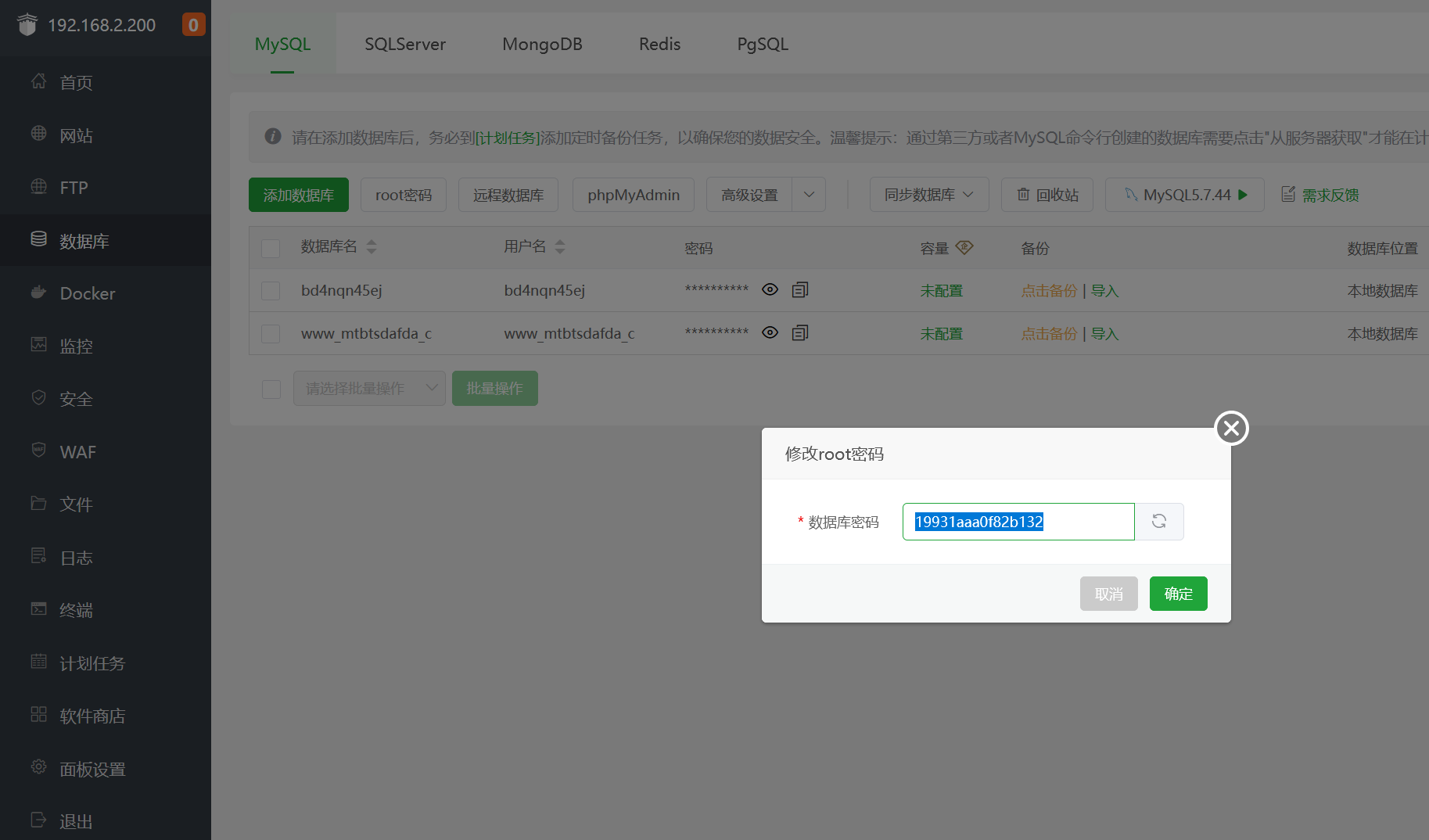

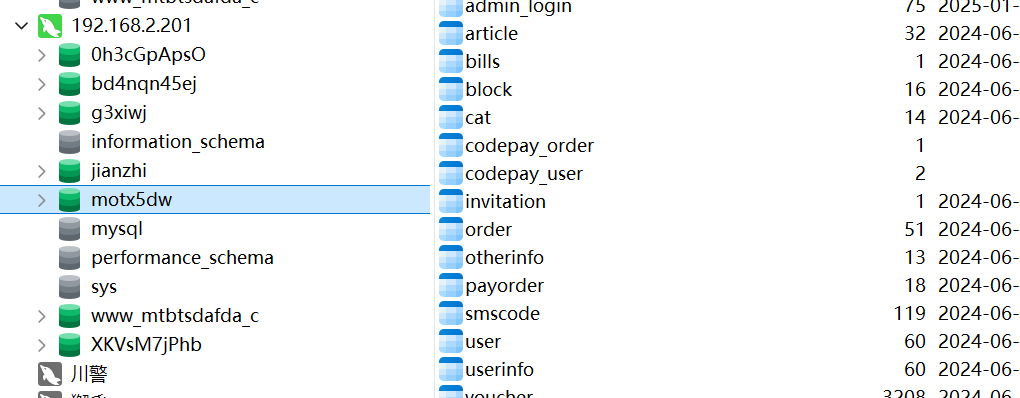

30 请综合该集群一共有多少个网站数据库

7

在数据库中直接查看root密码,然后连接

所以其实直接连接node1的root就可以看到所有网站了,之前还在一个个连

浙公网安备 33010602011771号

浙公网安备 33010602011771号