网络攻防第四周

网络攻防第四周

1. 教材学习

网络嗅探技术定义:

(1)利用计算机网络接口截获目的地为其他计算机的数据报文(2)监听网络流中所包含的用户账户密码或私密信息等。

网络嗅探器(Sniffer):

(1)实现嗅探的软件或硬件设备。

(2)嗅探获得数据→二进制格式数据报文。

(3)解析和理解二进制数据,获取各层协议字段和应用层传输数据→网络协议分析。

载波侦听/冲突检测(CSMA/CD)技术:

(1)载波侦听是指在网络中的每个站点都具有同等的权利,在传输自己的数据时,首先监听信道是否空闲。如果空闲,就传输自己的数据。如果信道被占用,就等待信道空闲。

(2)冲突检测则是为了防止发生两个站点同时监测到网络没有被使用时而产生冲突。

交换式网络的嗅探攻击有三种技术手段:MAC地址洪泛攻击、MAC欺骗、ARP欺骗。

WireShark基本功能:

(1)抓包(Capture):Capture Filter, BPF过滤器。

(2)分析(Analyze):自动协议解码,支持数百种协议,显示各层包头和内容字段。灵活选择协议对网络流进行解码。

(3)统计(Statistics):协议分类(Protocol Hierarchy)、会话列表(Conversations)、会话终端(EndPoints)、I/O Graph, 随时间统计的流量曲线、会话重组(Follow TCP/UDP Stream)和会话图(Flow Graph)。

2. 网络协议分析

(1)网络协议分析技术

原理

对网络传输的二进制格式数据包进行解析,以恢复出各层网络协议信息(包括网络层、传输层、链路层撒协议类型及所有包头字段信息)以及传输的内容。

技术实践

Snort 开源网络入侵检测系统,基于网络嗅探开发库libpcap,Snort有三种工作模式:嗅探器、数据包记录器、网络入侵检测系统。嗅探器模式仅仅是从网络上读取数据包并作为连续不断的流显示在终端上。数据包记录器模式把数据包记录到硬盘上。网络入侵检测模式是最复杂的,而且是可配置的。我们可以让snort分析网络数据流以匹配用户定义的一些规则,并根据检测结果采取一定的动作。

snort工作过程

解析以太网数据帧http://blog.sina.com.cn/s/blog_65db99840100kpph.html

解析IP数据包

解析TCP数据包

(2)网络协议分析工具Wireshark

之前称为ethereal,开源的网络协议分析工具,可以用来解决网络故障,进行系统管理和安全管理,学习网络协议。a 可用于网络嗅探方面,支持对多种类型网络接口,包括以太网、802.11无线网络,并支持从网络中截获数据包及从离线的记录文件中读取网络数据包。b 在网络协议分析方面,通过网络协议解析框架支持开源社区提交网络协议的解析插件。

Wireshark 是当今世界上被应用最广泛的网络协议分析工具。用户通常使用Wireshark来学习网络协议,分析网络问题,检测攻击和木马等。

为了安全考虑,wireshark只能查看封包,而不能修改封包的内容,或者发送封包。

wireshark能获取HTTP,也能获取HTTPS,但是不能解密HTTPS,所以wireshark看不懂HTTPS中的内容

处理HTTP,HTTPS用Fiddler,其他协议比如TCP,UDP就用wireshark

3. 视频学习

- 漏洞评估系统openvas的安装

![]()

OpenVAS是一款免费的开放式风险评估工具,可以检测远程系统和应用程序中的安全问题。最初作为Nessus一个子工具,被称为 GNessUs。其特点就是允许继续免费开发。最早是由Portcullis Computer security公司的渗透测试人员发布的,之后由Slashdot网站的Tim Brown发布。

进行安装,kali没有对openvas进行完整配置,所以为了很好的运行openvas,必须手动配置。

openvas-manager:负责与客户端Greebone程序通信,完成扫描任务、检测报告的提交等工作,默认端口为9390

openvas-scanner:实际执行扫描的主服务,默认端口为9391

gsad:负责提供Web访问界面,默认监听地址为127.0.0.1,端口为9392

openvas-administrator

:负责与openvas-manager、gsad通信,完成用户和配置管理等操作,默认监听地址为127.0.0.1,端口为9393。

先进行一下检查

再尝试为OpenVAS manager创建一个客户端证书

现在需要利用最新更新的NVTs重新创建一下数据库

- kali漏洞分析工具

![]()

(1)WEB扫描工具Golismero,是一款开源的Web扫描器,自带一些安全测试工具,还可导入一些扫描工具的结果,如OpenVAS,Wfuzz,SQLmap,DNS recon等,并自动分析。它采用插件式的框架结构,有纯python编写,可运行在Windows,Linux,BSD,OS X等系统上,几乎没有系统依赖性。提供了一系列的接口,用户可以定义自己的插件。

根据插件的功能,可分为四类:ImportPlugin(导入插件,用来加载其他安全工具的扫描结果)、TestingPlugin(测试插件,测试或者渗透入侵的插件)、ReportPlugin(报表插件,对测试结果生成报表)、UIPlugin(界面插件,泳衣和用户交互显示当前系统的运行情况)。在编写自定义插件时,注意选择好相应的插件类型。

(2)漏洞扫描器Nikto.pl

Nikto是一款开源的(GPL)网页服务器扫描器,可以对网页服务器进行全面的多种扫描。

扫描参数如:简单扫描:目标基本WEB基本配置信息,服务器,PHP解析器等版本信息。

扫描虚拟机Metasploitable2

(3)Lynis系统信息收集整理工具

对Linux操作系统详细配置等信息进行枚举收集,生成易懂的报告文件。测试者可根据报告文件信息找到漏洞利用的exp

一般使用中避免交互lynis --check-all -Q自动枚举一些信息,默认枚举当前系统的信息。

- 漏洞分析之WEB爬行

针对web网站的扫描,往往需要对网站路径&页面&账户进行枚举,这涉及到WEB安全中的爬行工具。

Kali下web爬行工具:

![]()

(1)Apache-users用户枚举脚本

root@localhost:~# apache-users -h <ip地址> -l <字典路径>

root@localhost:~# apache-users -h 192.168.129.150 -l

/usr/share/wordlists/dirbuster/

(2)CutyCapt:网站截图工具

root@localhost:~# cutcapt --url=http://www.baidu.com/ --out=baidu.png

(3)DIRB:强大的目录扫描工具,有多重扫描功能:

root@localhost:~# dirb http://192.168.129.150(目标网站地址)

(4)Dirbuster:Kali下的图形化目录扫描器,拥有直观的扫描结果

(5)Vega:Kali下的WVS(类似Windows下的AWVS),使用简单易懂

(6)WebSlayer 由WFuzz发展出来的WEB爆破工具

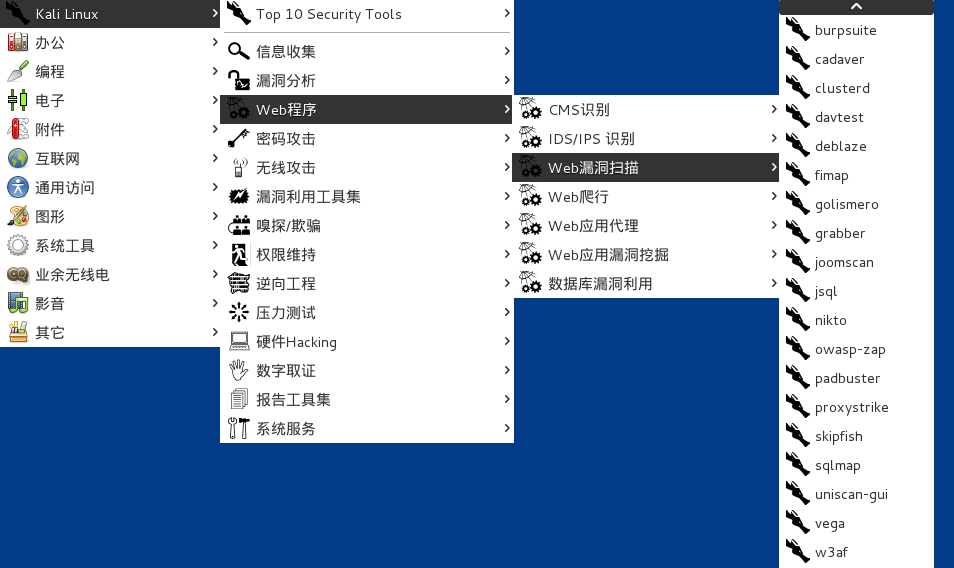

- 漏洞分析之web漏洞扫描

与爬行密切相关,对url进行测试

![]()

(1)cadaver 类似shell的一个界面,需要主机名和路径,用来浏览和修改Unix命令行程序。

root@localhost:~# cadaver --help

ssh远程连接管理

(2)DAVTest 测试对支持WebDAV的服务器上自动上传应用、随机目录文件等

root@localhost:~# davtest --url <扫描地址>

(3)Deblaze 针对FLASH远程调用等的枚举

(4)Fimap 远程和本地文件包含工具和漏洞利用工具

(5)Grabber是一个WEB应用漏洞扫描器,可以制定扫描漏洞类型结合爬虫对网站进行安全扫描,可针对性进行测试。

(6)joomscan,针对一个CMS进行扫描,-u 《ip地址》

(7)skipfish ——google的一款自动化的网络安全扫描工具,通过http协议处理,占有较少CPU资源,运行速度很快

root@localhost:~# skipfish -o <目标存放地址> <扫描网站>(-o为output)

ctrl+c结束会自动生成一个报告。

(8)Uniscan -gui 有图形界面,输入URL,勾选图形工具

(9)W3AF web应用程序工具和检查框架,建立一个框架,以寻求安全漏洞。

root@localhost:~# w3af_gui (打开)

(10)Wapiti 和nikto类似,用黑客方式主动对被测WEB进行扫描,寻找其中的漏洞,也可以导出一些html报告。

root@localhost:~# wapiti <扫描地址>

(11)webshag :集成调用框架,调用Nmap、UScan、信息收集、爬虫等功能,使扫描过程更容易。

输入ip地址,开始爬虫

(12)websploit 主要用于远程扫描和分析系统漏洞。

浙公网安备 33010602011771号

浙公网安备 33010602011771号