PKI及SSL协议分析

任务一:搭建CA服务器

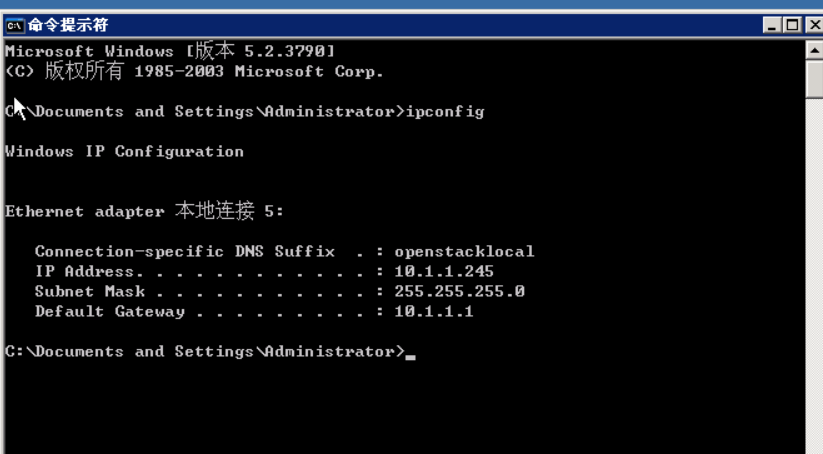

1、远程桌面方式登录到CA服务器,在CMD下查看本机IP地址:

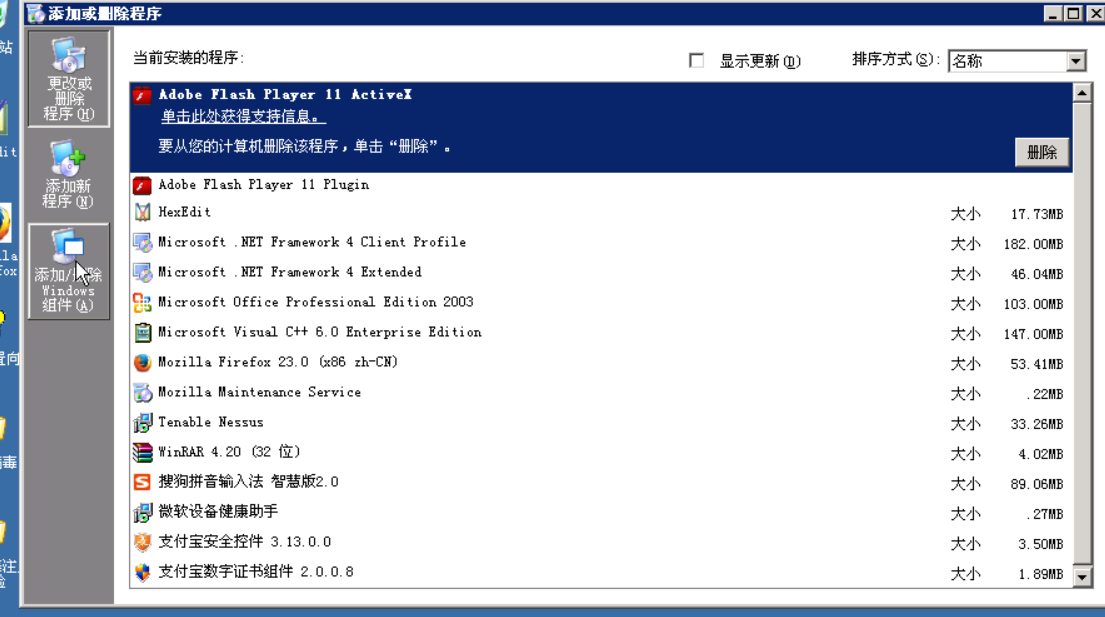

2、安装证书服务

依次点击:“开始”->>“控制面板”->>“添加或删除程序”->>“添加/删除Windows组件”

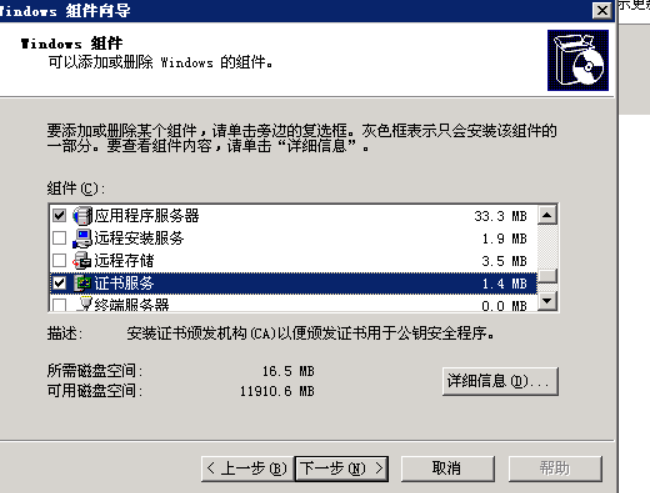

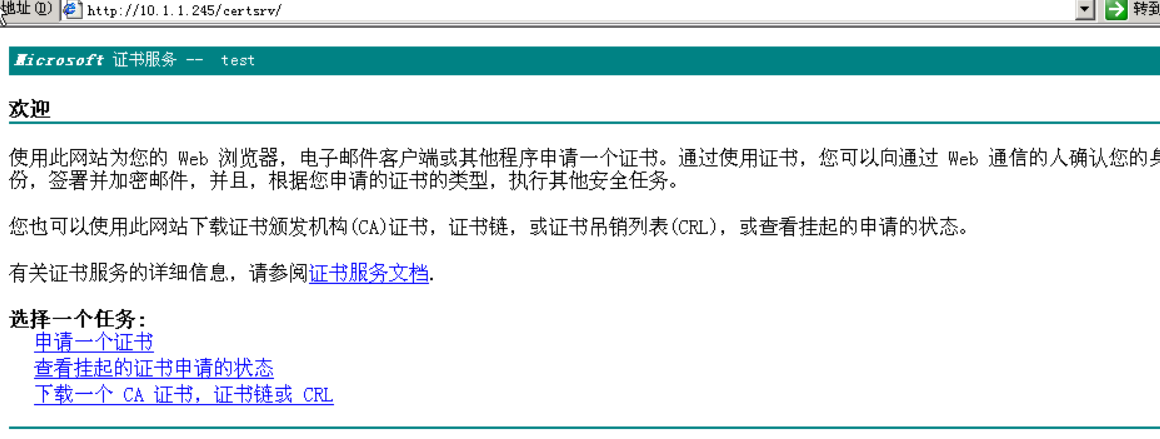

依次点击:“添加删除windows组件”,在组件向导中选中“应用程序服务器”与“证书服务”,先不要点击下一步:

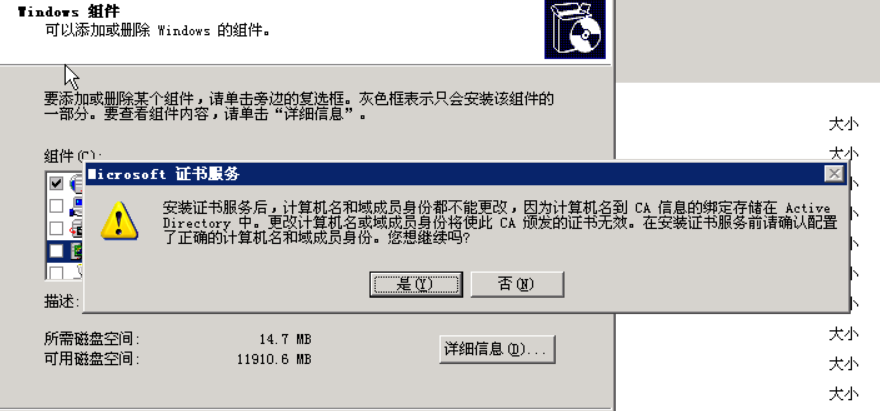

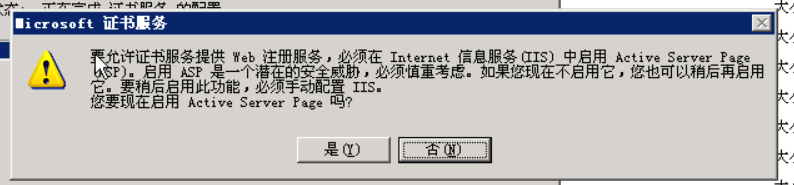

选中证书服务时会出现如下对话框,点是。

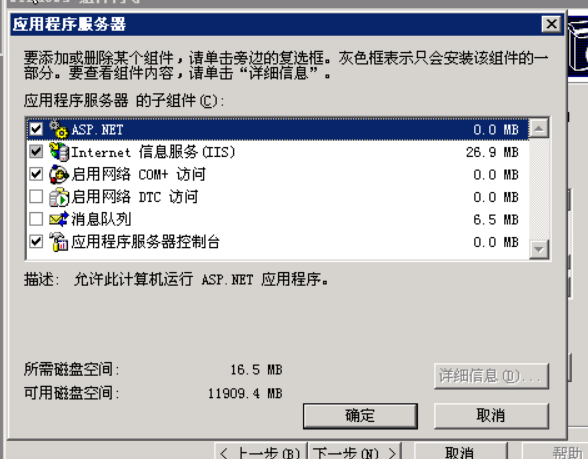

双击“应用程序服务器”,选中“ASP.NET”与“Internet信息服务(IIS)”,如下图:

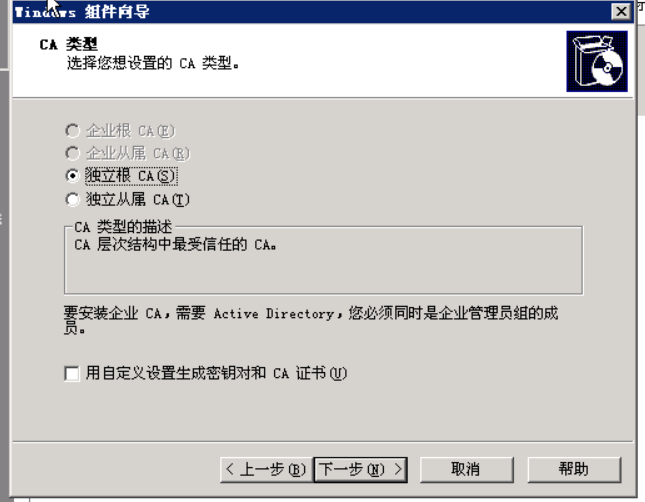

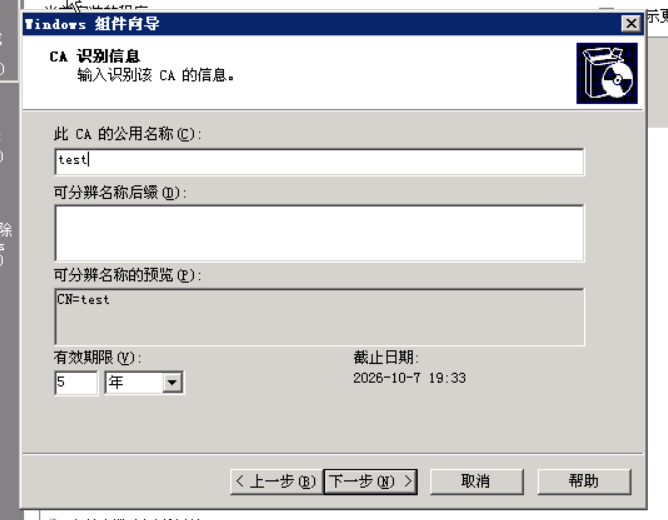

点击“确定”开始安装,在出现的对话框中选择“独立根”,继续安装过程

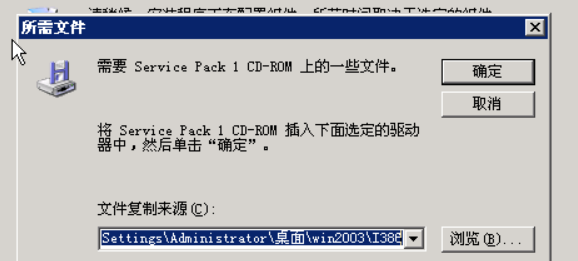

一直点击下一步,直至出现“输入磁盘”,按照安装IIS的方式,单击“浏览”、找到文件,确定完成安装。(浏览到桌面-win2003-I386目录下)

在安装完成后会提示启用Active Server Page,点击“确定”

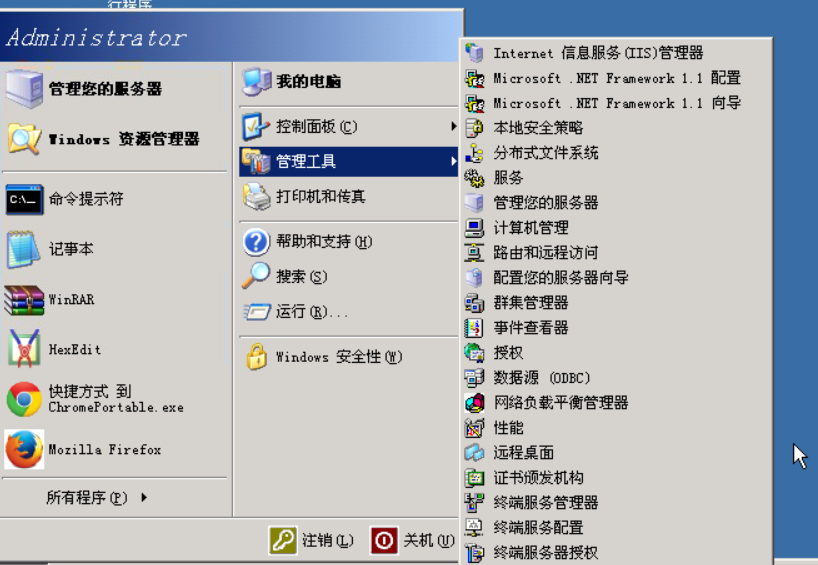

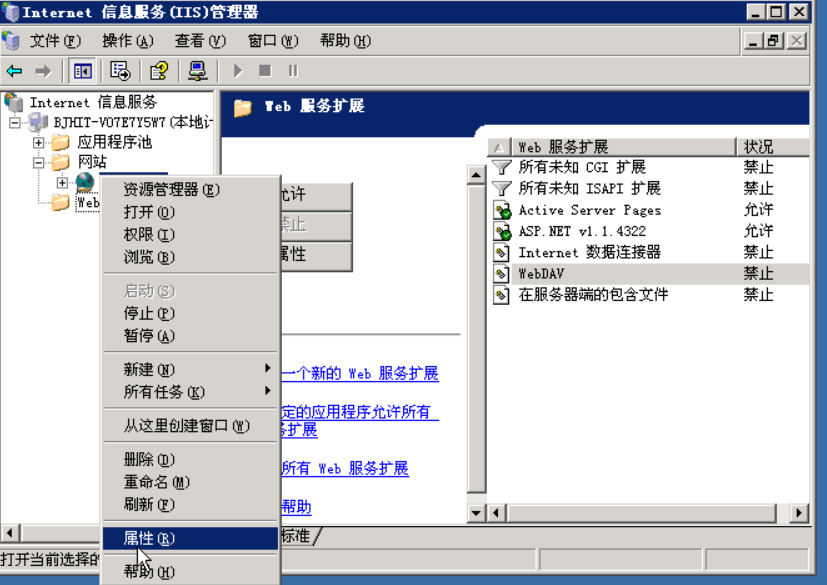

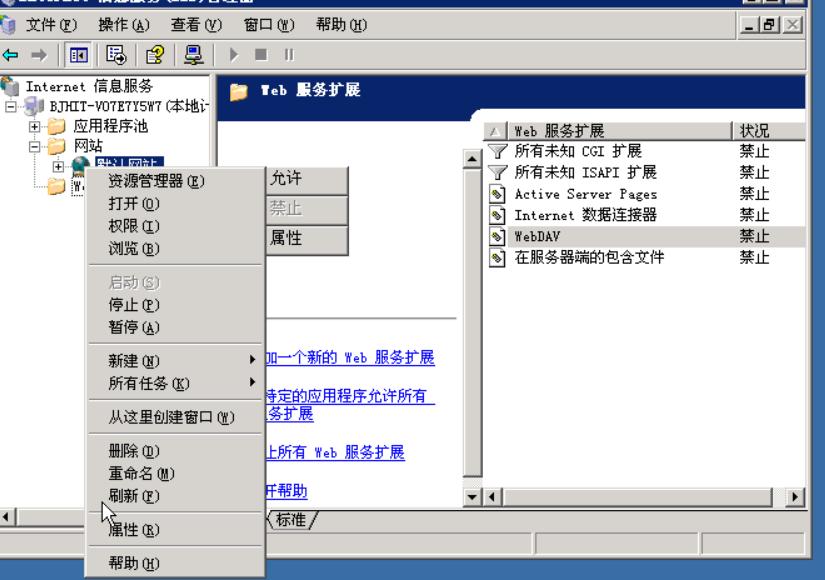

安装完成后会发现有管理工具中多了“Internet信息服务(IIS)”,找到并打开:

右键“默认网站”,选择“属性”:

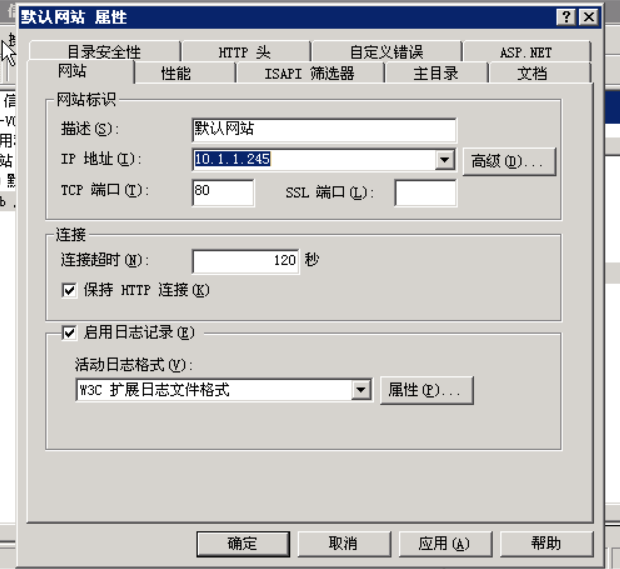

会出现如下属性对话框,在对话框中IP地址选择为本机IP(一般IP已经存在,不用手工输入),并点击确定:

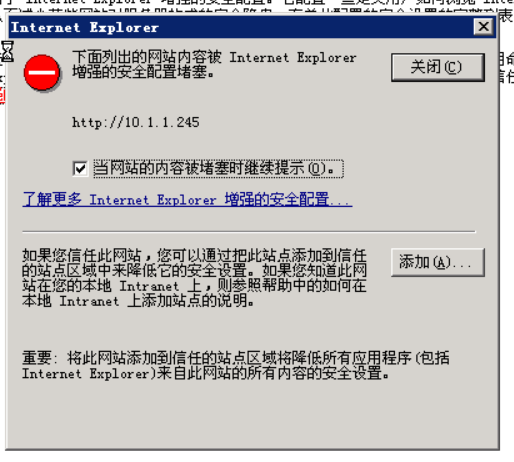

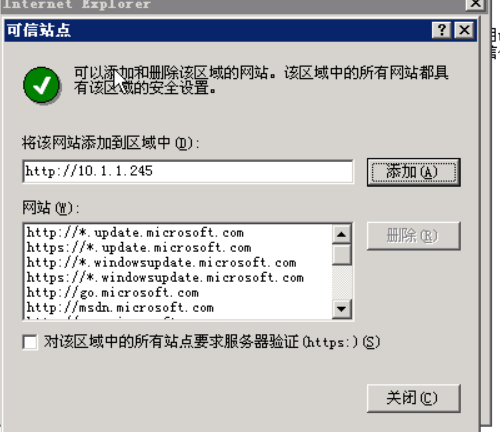

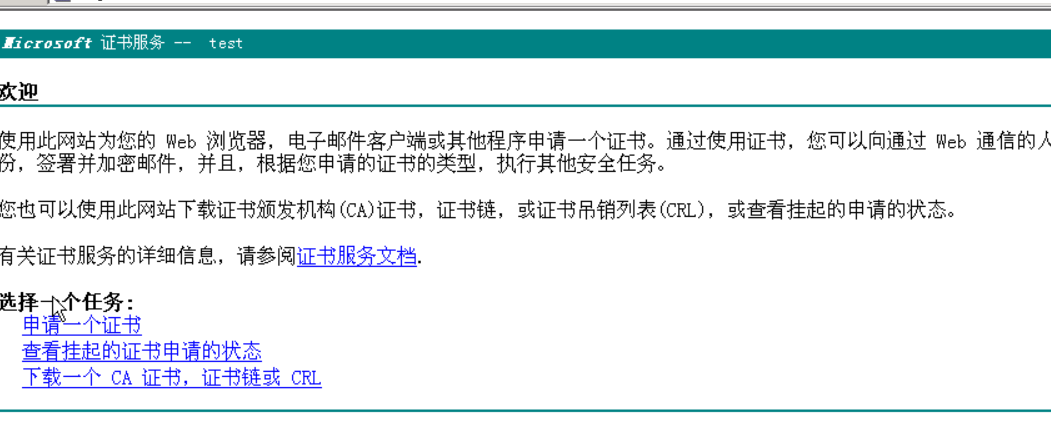

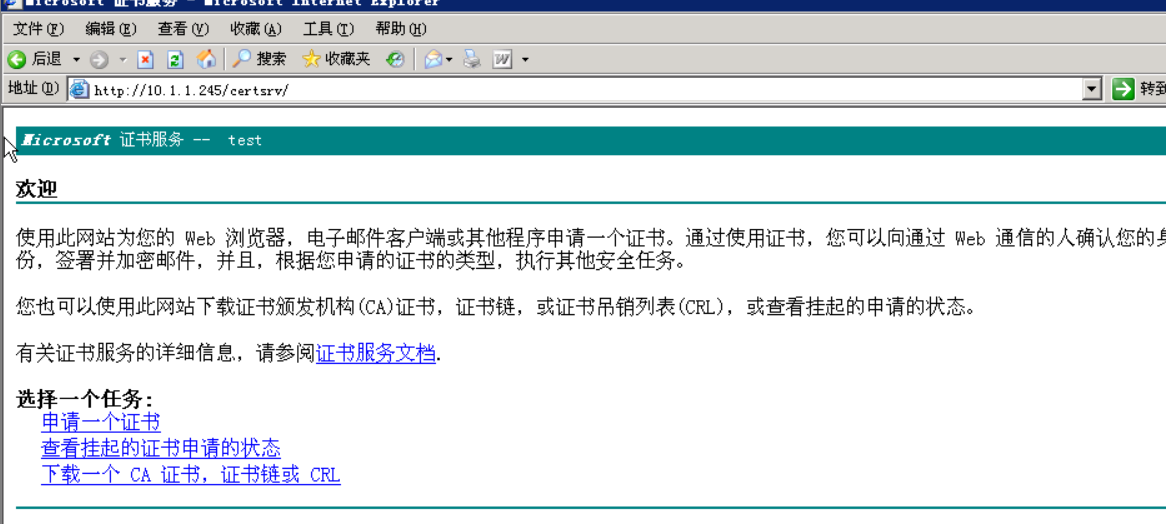

打开浏览器输入 http://10.1.1.245/certsrv/ 可以浏览证书服务器,若出现以下情况可点添加->添加->关闭。至此,证书服务器搭建完成。

任务二:搭建HTTPS服务器

按照搭建CA服务器的方法安装IIS,区别是只选择“应用程序服务器”,如下图:

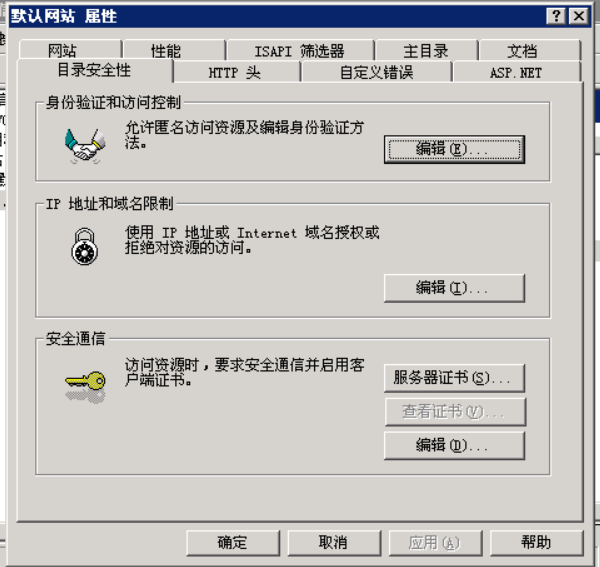

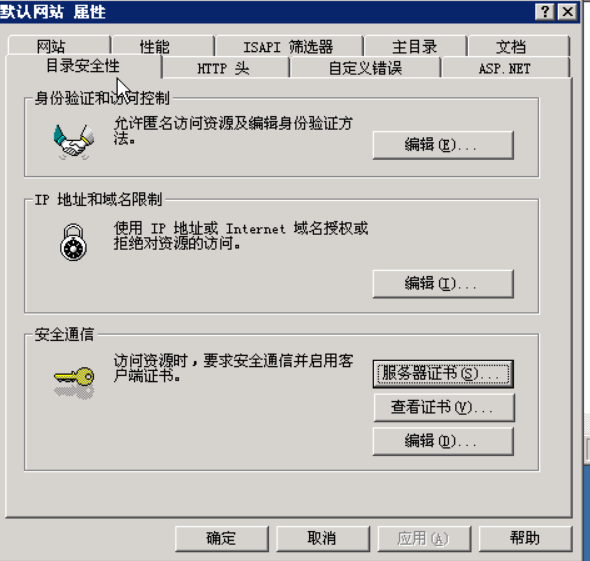

安装完成后,打开IIS,右键“默认网站”,选择“属性”:

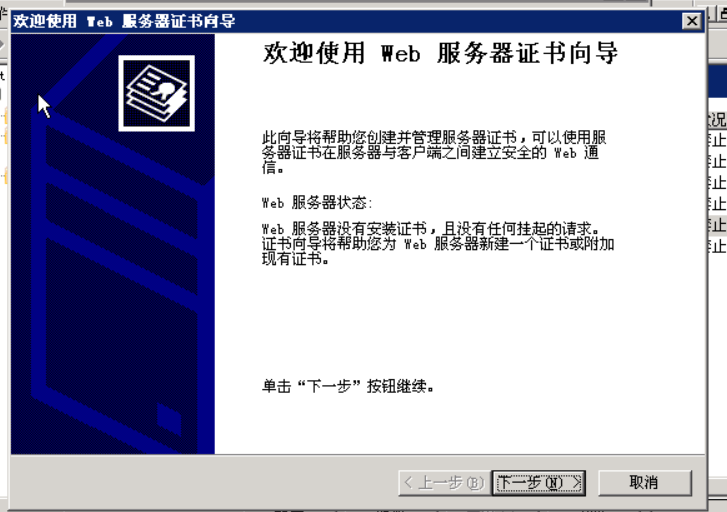

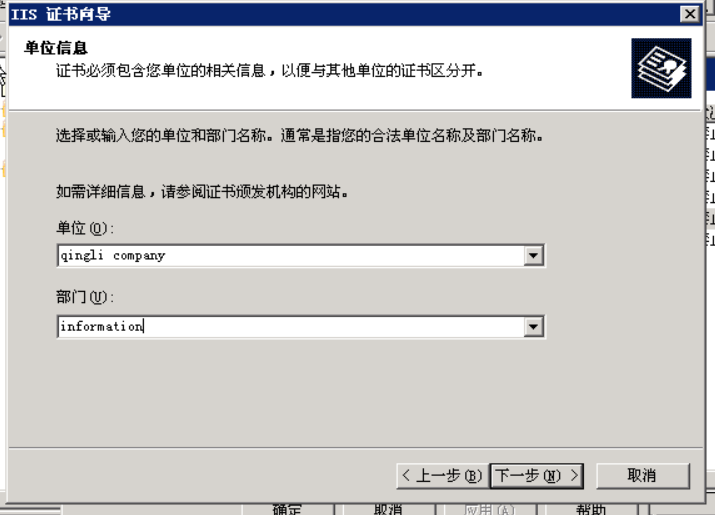

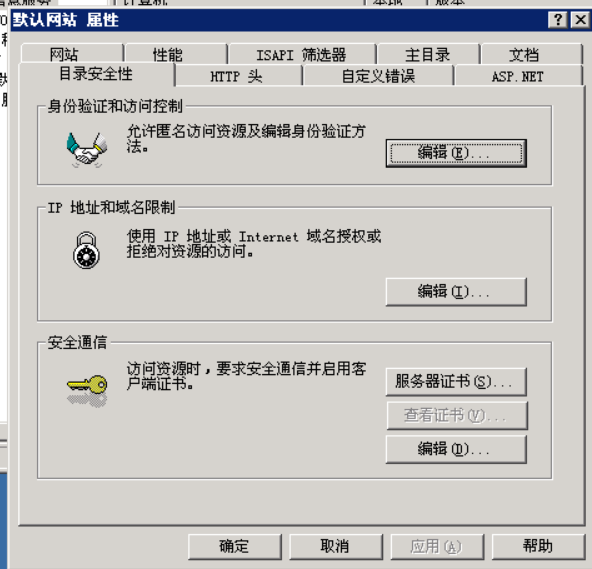

在“默认网站属性”中选择“目录安全性”标签,点击“服务器证书”: 会出现安装向导,点击下一步:

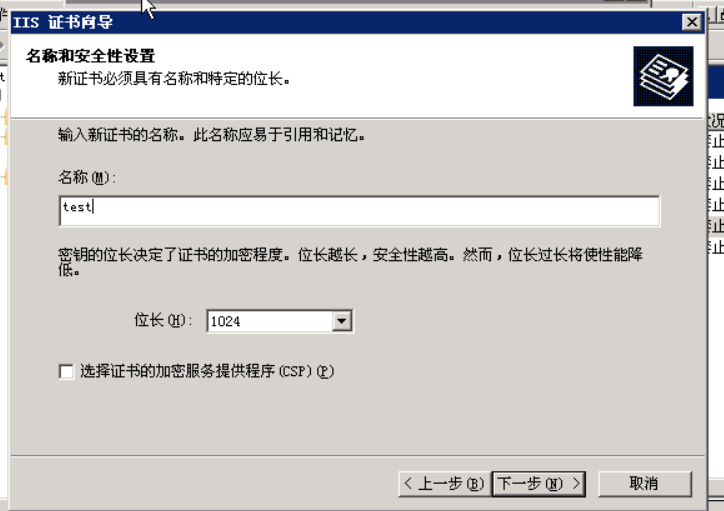

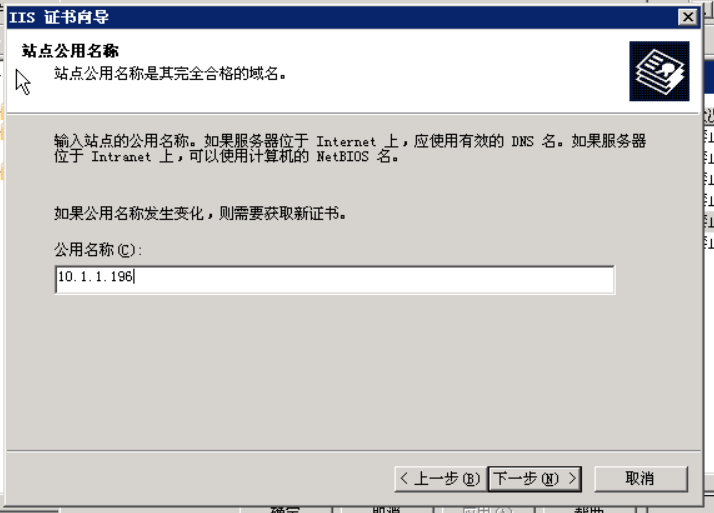

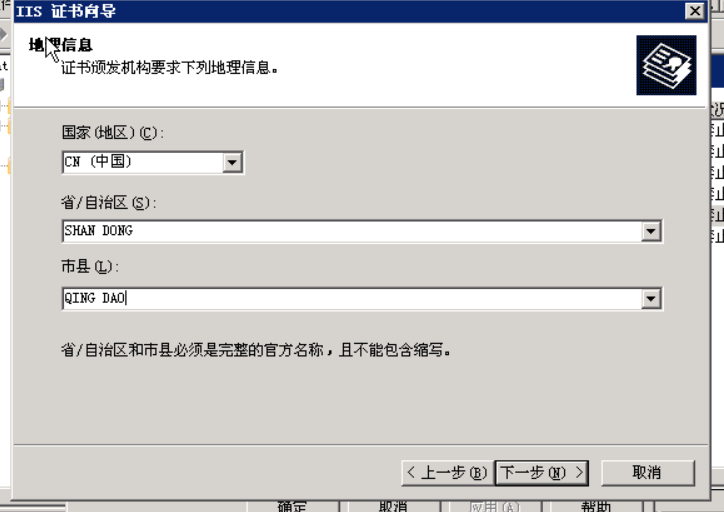

一直保持默认下一步,直到出现下图

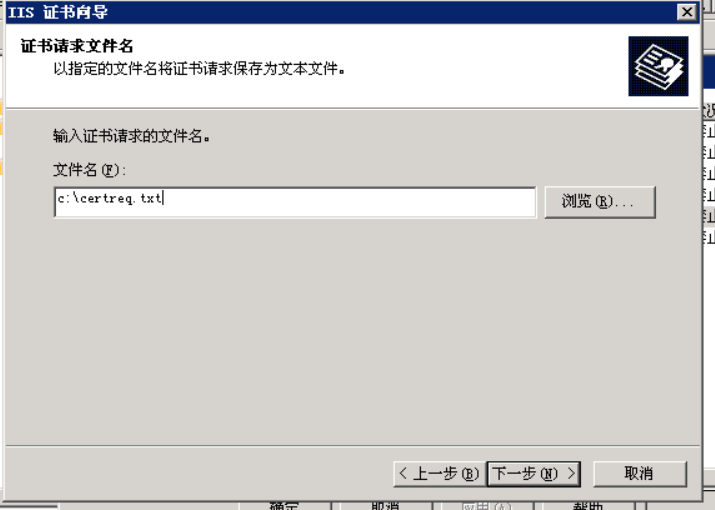

可以使用默认的文件名,但要记住存放地址:

确认信息后,完成请求证书的设置。接下来申请证书。打开浏览器,输入刚才我们搭建的证书服务器地址:Http://10.1.1.245/certsrv/ (在实验中根据自己情况填写IP),在证书服务页面点击“申请一个证书”

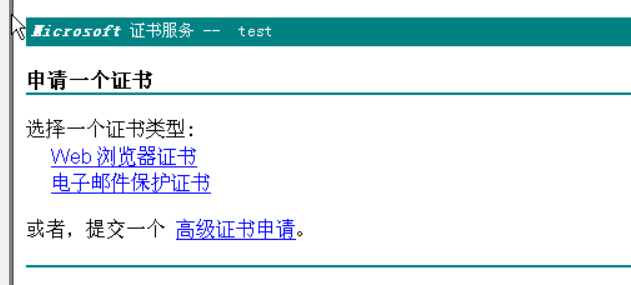

在下图的页面中点击“高级证书申请”:

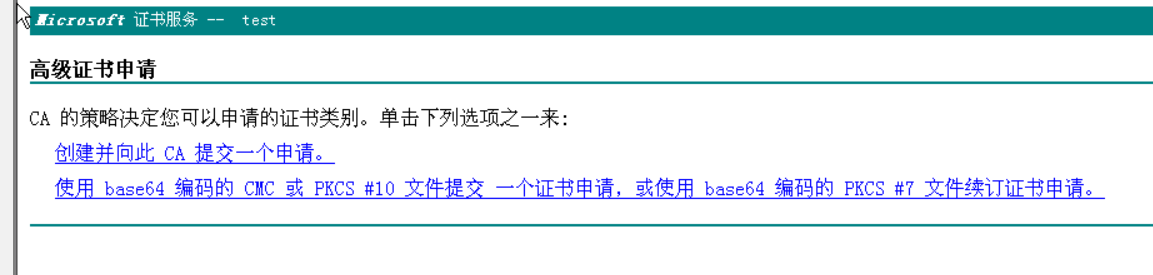

在出现的页面中选择第二个“使用base64编码的CMC……”

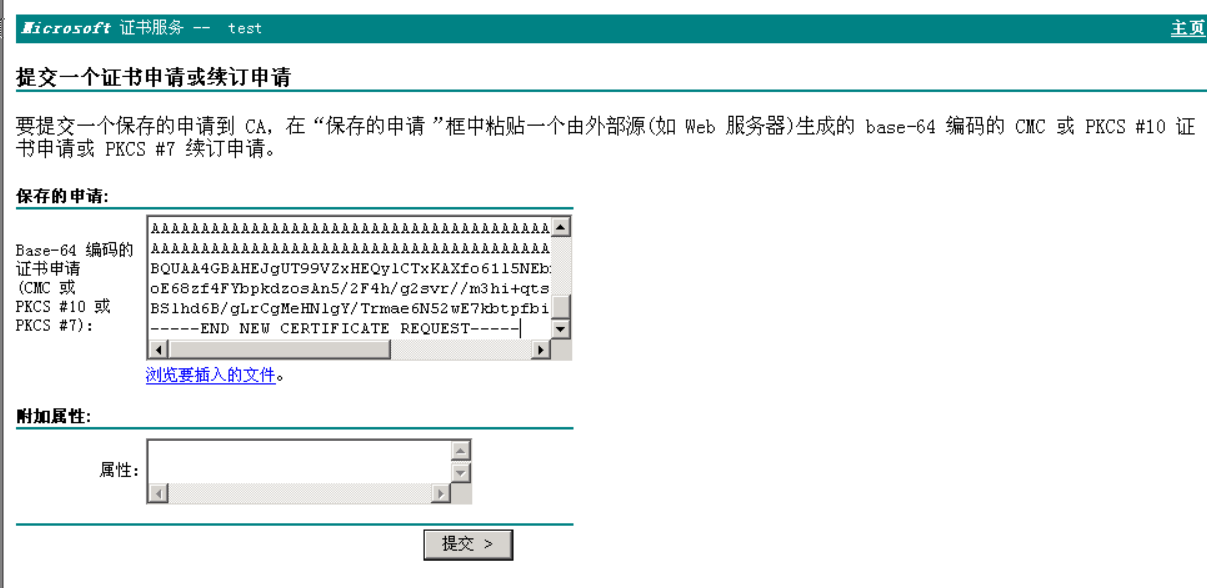

打开前面步骤建立的文本文件,将文本文件的内容复制到页面中,并提交:

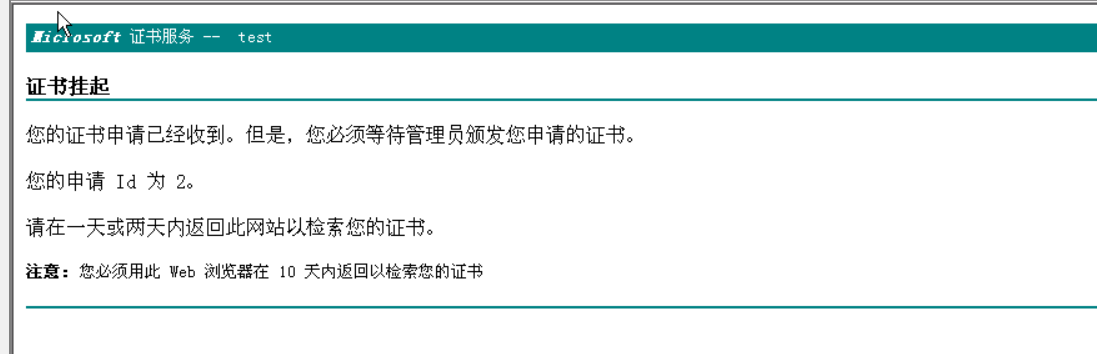

会出现等待管理员审核批准的页面。

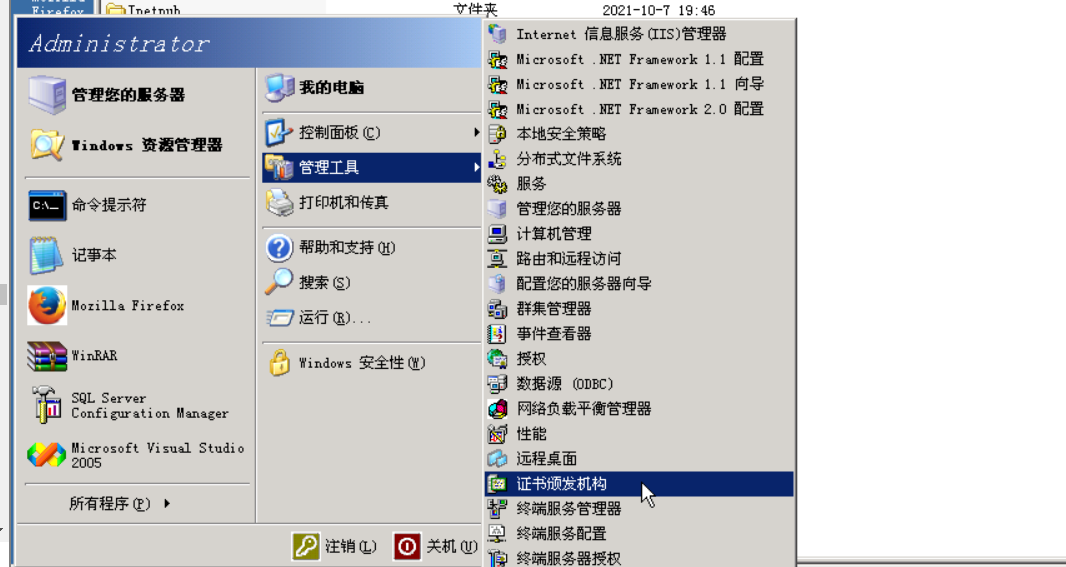

证书的颁发:证书的颁发在证书服务器中操作,接下来的操作是证书审核员的角色,切换到CA服务器,点击“开始”>>“管理工具”>>“证书颁发机构”:

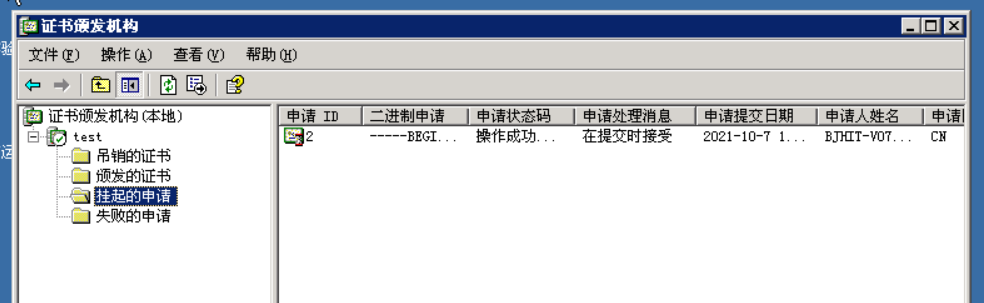

可以在挂起的申请中看到刚才我们的申请:

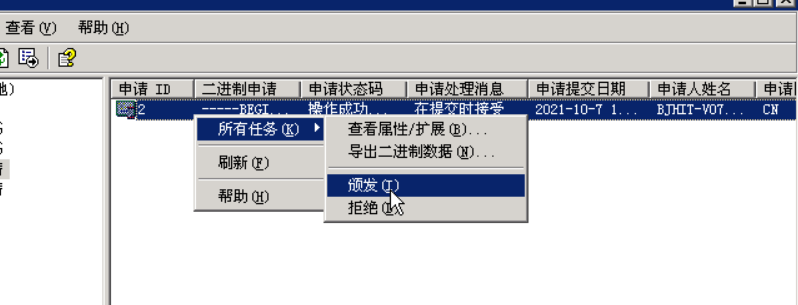

右键所有任务,选择“颁发”:

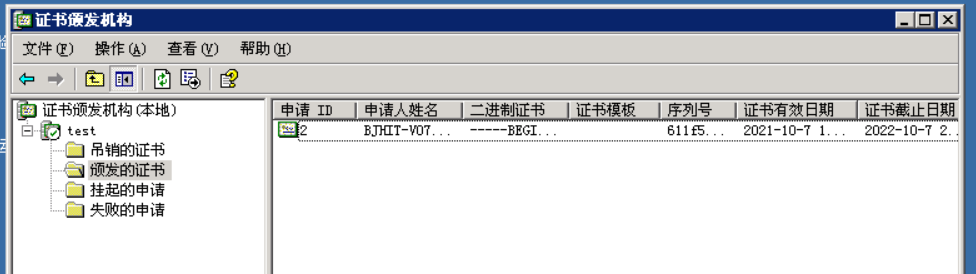

颁发后可以在“颁发的证书”中看到,如下图:

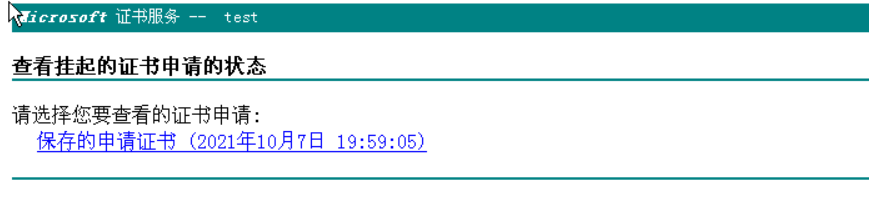

下载并应用证书:本操作是网站主机上。->查看挂起的证书申请的状态。可以看到,证书已经审核通过,可以下载了:

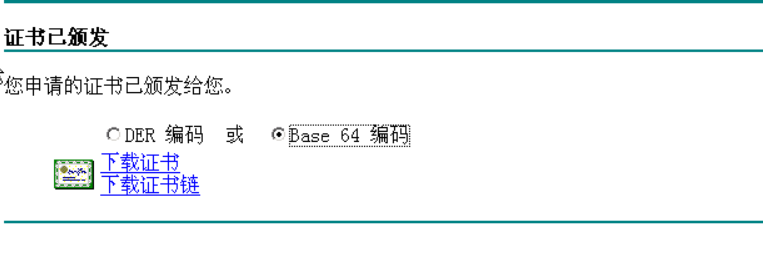

点击“保存的申请证书”,进入到下一页面:选择“Base 64编码”,并点击“下载证书”:

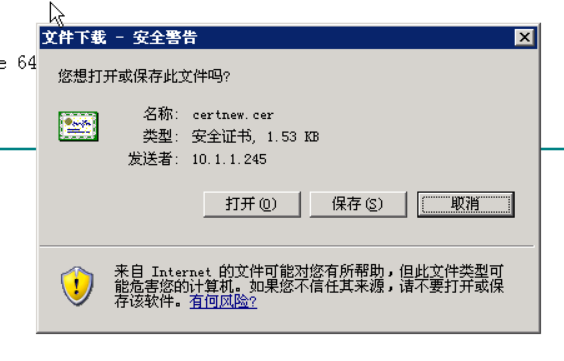

点击保存。 将证书保存到桌面,以便查找,可以看到桌面上的证书文件。

再进入到默认网站属性,选择“目录安全性”,单击“服务器证书”:

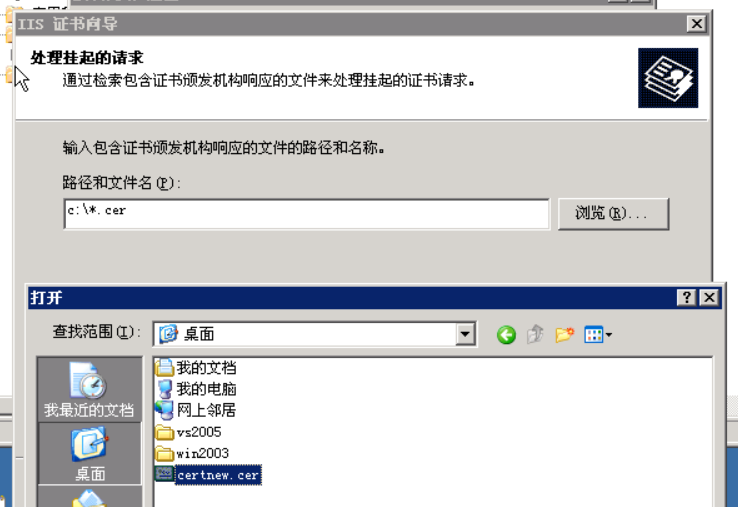

一直默认下一步,一直出现如下:

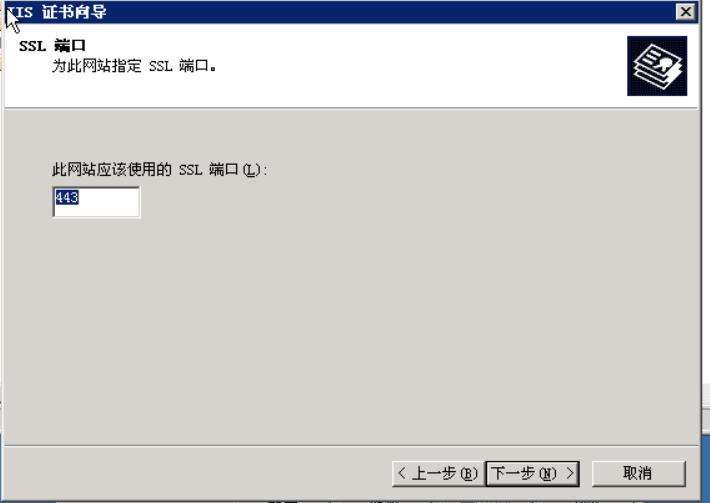

在“处理挂起请求”中选择“浏览”,选择刚才下载的证书文件,并打开,下一步,使用默认的443端口,点击下一步:

继续下一步,完成向导。打开默认网站属性,选择“目录安全性”标签,单击“编辑”

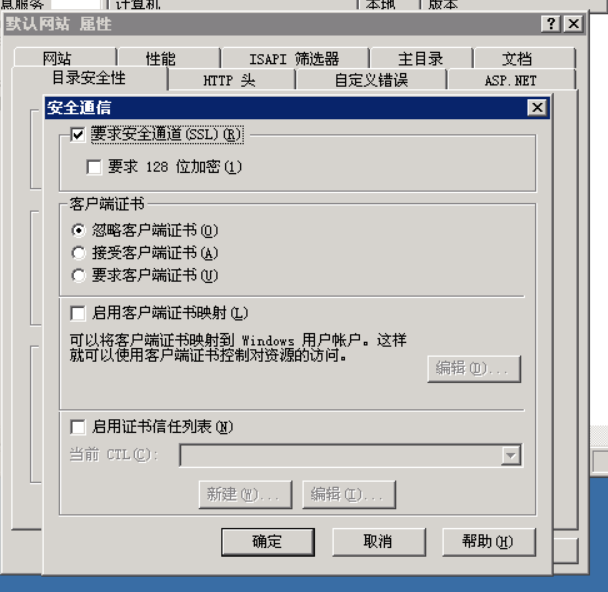

选择“要求安全通道”,确定:

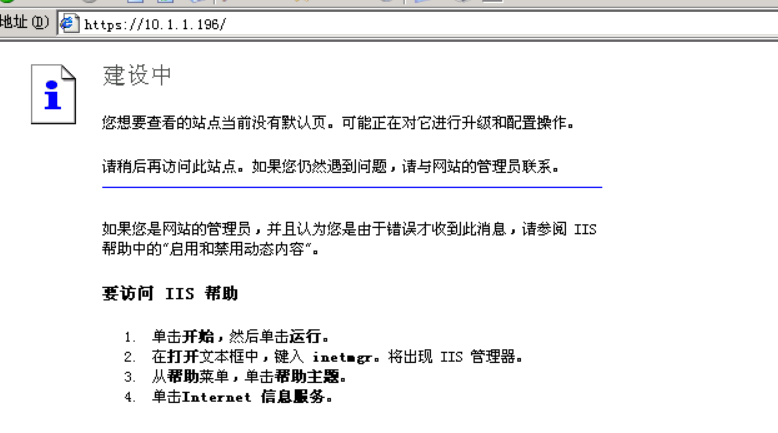

访问HTTPS服务器:在“CA服务器”中打开已经申请了HTTPS服务的网站: 可以看到能够通过HTTPS协议浏览。

分析与思考:

1.通过本实验,论述本实验中有哪些角色?他们的任务分别是什么?

CA服务器:使用证书、颁发证书

主机:申请证书

2.对数据包进行分析,比较使用HTTP和HTTPS有什么不同?

https协议需要到ca申请证书,一般免费证书很少,需要交费。http是超文本传输协议,信息是明文传输,https 则是具有安全性的ssl加密传输协议 http和https使用的是完全不同的连接方式用的端口也不一样:前者是80,后者是443。http的连接很简单,是无状态的 HTTPS协议是由SSL+HTTP协议构建的可进行加密传输、身份认证的网络协议 要比http协议安全。

3.实验中我们是自己给自己签发证书,而且名称单位完全可以随意编造,同学可以尝试伪造别人的自签名证书,看看有什么反应。浏览器会不会识别出来。

4.12306也使用了自签证书,而且要求我们把它存入“受信任的根证书颁发机构”,这么做对12306网站有什么好处,对用户有什么坏处?

5.网上有很多收费的电子认证服务,可以提供证书颁发,那么使用这种证书的安全性如何?有没有脆弱点?

安全性较高,有脆弱点。

浙公网安备 33010602011771号

浙公网安备 33010602011771号