Linux服务器通用安全加固指南

1、保护引导过程(以Grub引导为例)

在 /etc/inittab 中添加 sp:S:respawn:/sbin/sulogin,以确保当切换到单用户模式时 运行级的配置要求输入 root 密码:

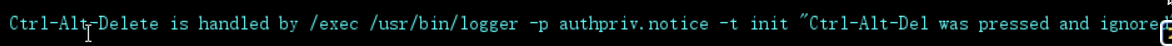

在RHEL6.X和CentOS 6.X下, 该热键的行为由'/etc/init/control-alt-delete.conf'控制。

注释掉原来的改成:exec /usr/bin/logger -p authpriv.notice -t init "Ctrl-Alt-Del was pressed and ignored",这个配置会在每次按下Ctrl-Alt-Del 时输出日志。

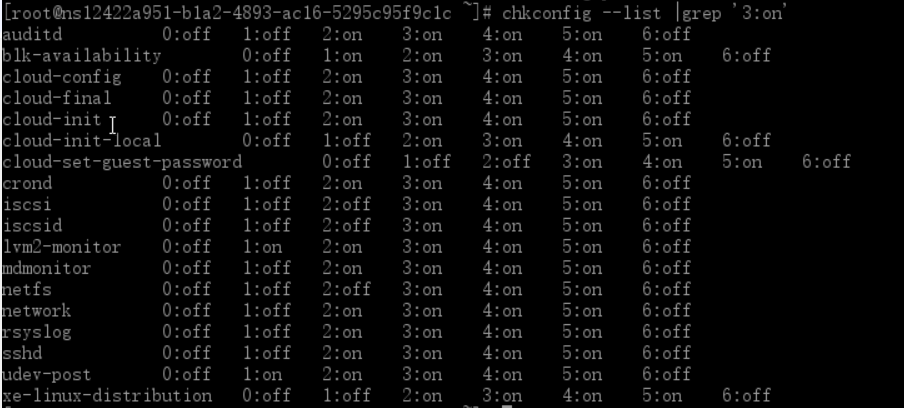

2、关闭不使用的服务

首先查看哪些服务是开启的:#chkconfig --list |grep '3:om'

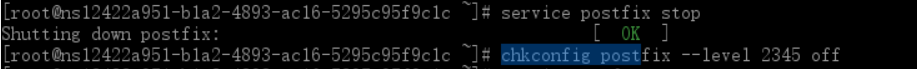

关闭邮件服务,使用公司邮件服务器:service postfix stop

chkconfig postfix --level 2345 off

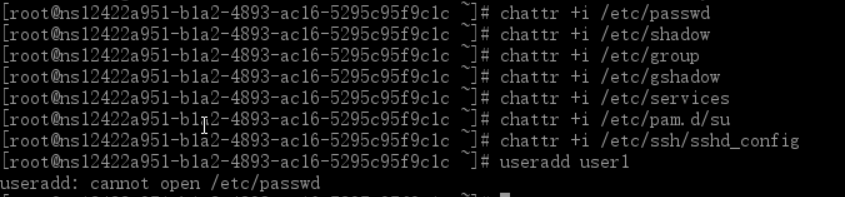

3、增强特殊文件权限:

给下面的文件加上不可更改属性,从而防止非授权用户获得权限。

chattr +i /etc/passwd

chattr +i /etc/shadow

chattr +i /etc/group

chattr +i /etc/gshadow

chattr +i /etc/services

chattr +i /etc/pam.d/su

chattr +i /etc/ssh/sshd_config

如果再要添加删除用户,需要先取消上面的设置,等用户添加删除完成之后,再执行上面的操作,例如取消只读权限chattr -i /etc/passwd。

二、用户安全

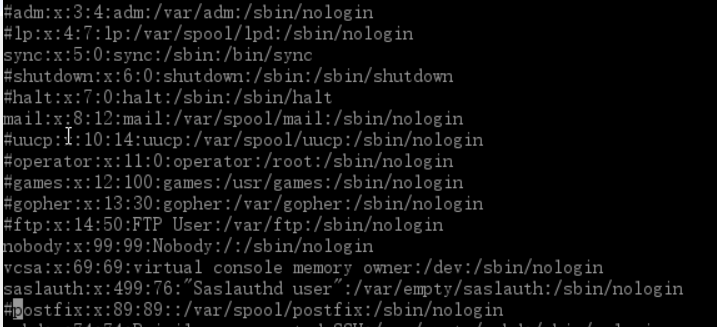

1. 禁用不使用的用户

可以用 usermod -L 或 passwd -l user 锁定。

cp /etc/passwd{,.bak} ->先备份

vi /etc/passwd ->编辑用户,在前面加#注释掉用户

2. ssh登陆安全

找到SSh服务配置文件路径:cd /etc/ssh

vim sshd_config

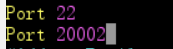

修改ssh的默认端口22,改成如20002这样的较大端口会大幅提高安全系数,降低ssh破解登录的可能性。

在“# Port 22”这一行下面添加一行,内容为 port 端口号。 然后重启ssh服务即可。

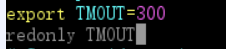

用户在线5分钟无操作则超时断开连接,在/etc/profile中添加:export TMOUT=300

redonly TMOUT

减少history命令记录:执行过的历史命令记录越多,从一定程度上讲会给维护带来简便,但同样会伴随安全问题。

vi /etc/profile

找到 HISTSIZE=1000 改为 HISTSIZE=50。

执行 source /etc/profile生效

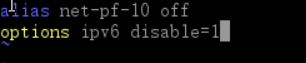

禁止加载IPv6模块:让系统不加载ipv6相关模块,这需要修改modprobe相关设定文件,

新建设定文件/etc/modprobe.d/ipv6off.conf,内容如下:

禁用基于IPv6网络,使之不会被触发启动:#vi /etc/sysconfig/network

NETWORKING_IPV6=no

2、防止一般网络攻击

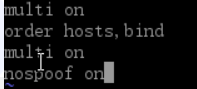

(1)防止IP欺骗

编辑/etc/host.conf文件并增加如下几行来防止IP欺骗攻击:

浙公网安备 33010602011771号

浙公网安备 33010602011771号