Windows Server 2008 系统加固

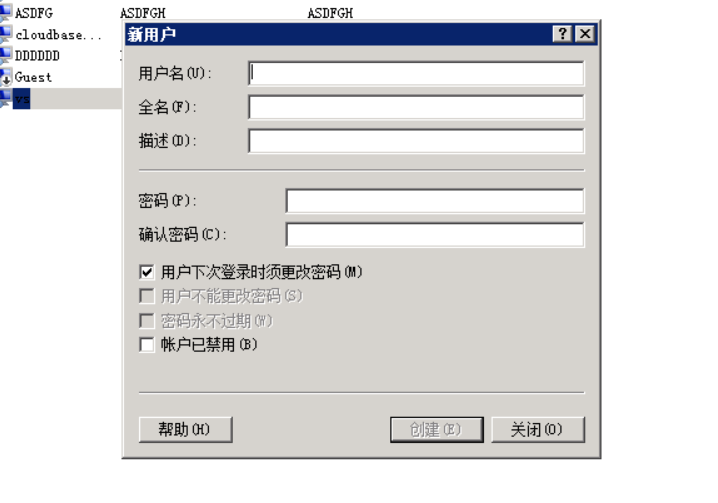

账号安全:更改管理员账号 开始->运行->compmgmt.msc->本地用户和组->用户可以看到administrator,即管理员的名字,我们需要对此重命名来提高安全性,最好不要起与用户名有关的名字。如果还担心安全,可以将用户锁定,即右击某一用户属性->账号已禁用(注:要重新建一个普通管理员账号,否则会打不开Windows。即右击用户->新用户)

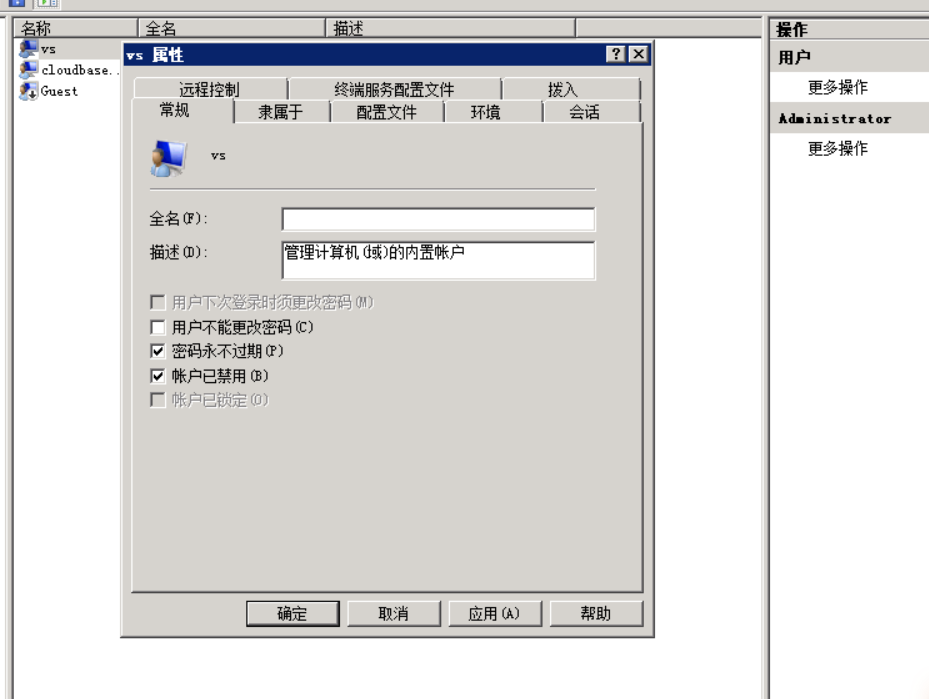

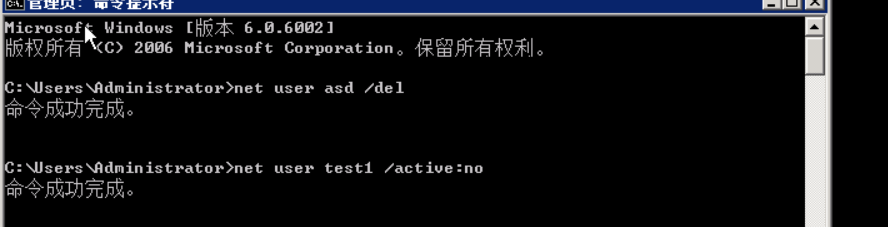

再查看是否有不用的账号,系统账号所属组是否正确以及guest账号是否锁定。如果有不用的账号,应该及时删掉。可以在cmd中使用“net user 用户名 /del”命令删除账号。使用“net user 用户名 /active:no”命令锁定账号。也可直接右击需要删除的用户选择删除。

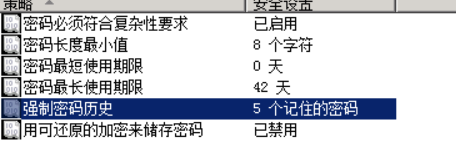

口令策略:开始->运行->secpol.msc (本地安全策略)->安全设置->账户策略->密码策略。密码必须符合复杂性要求启用,密码长度最小值至少为8,密码最长使用期限根据情况设定,不要设置太长。强制密码历史设置至少为5,当然可以设置更多。

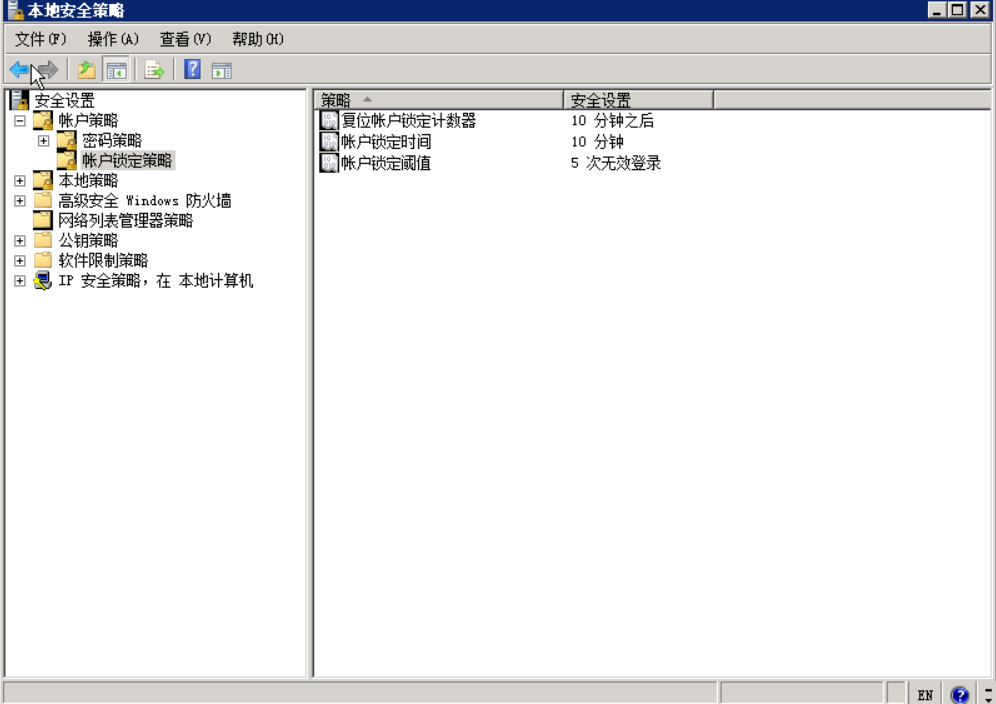

账户锁定策略:账户锁定策略可以防止暴力破解的攻击方式,所以,很有必要设置账户锁定策略。开始->运行->secpol.msc (本地安全策略)->安全设置->账户策略->账户锁定策略

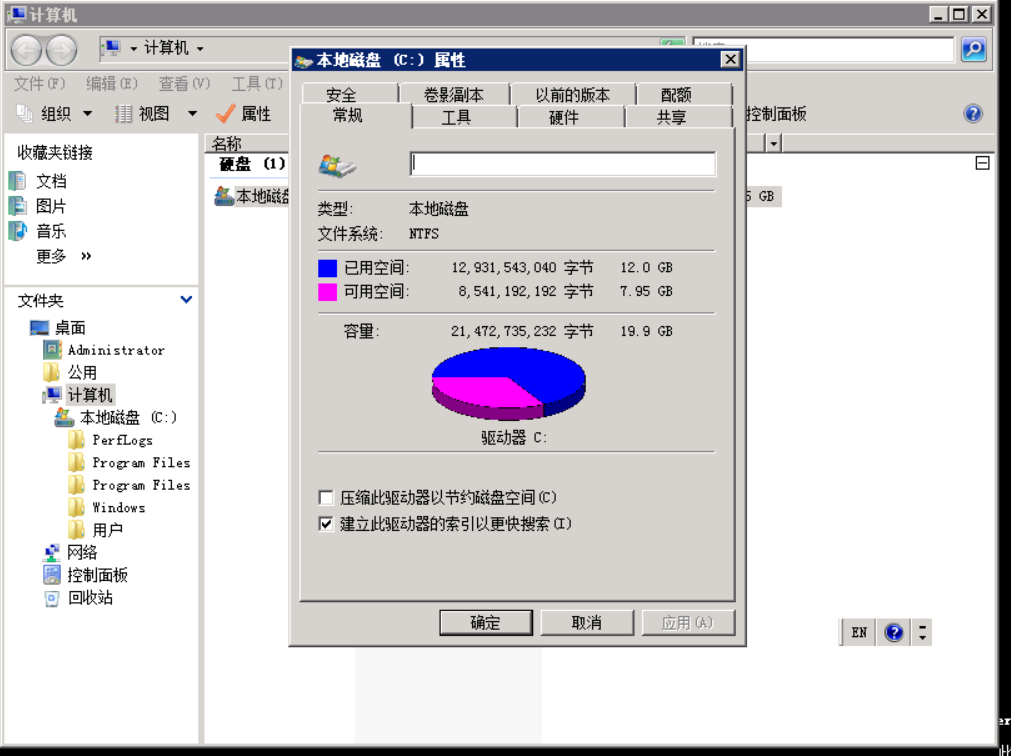

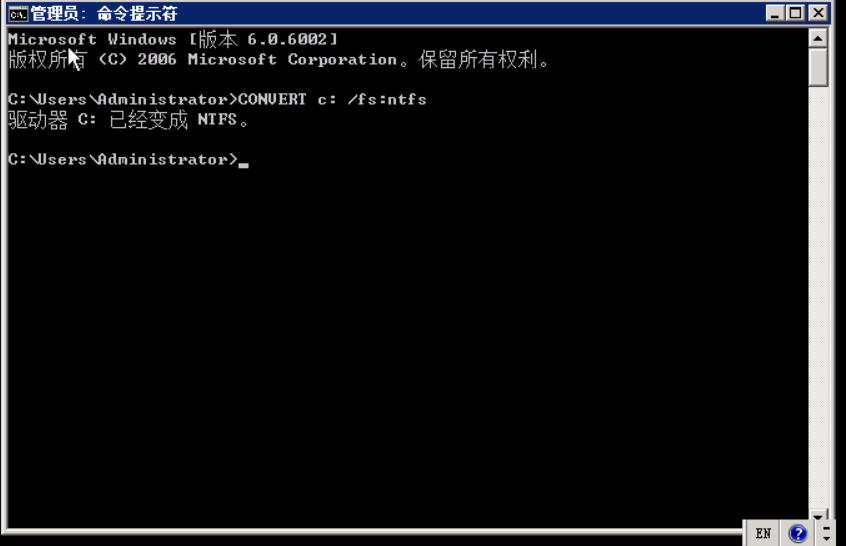

文件系统安全:使用NTFS文件系统。查看每个系统驱动器是否使用NTFS文件系统,右击c盘->属性可以看到是否是NTFS文件系统。在这里可以看到,已经是NTFS文件系统了,如果不是,使用转换命令:convert <驱动器盘符>: /fs:ntfs 。注:此步骤不可逆,如果需要重新改回FAT32,需要重新格式化硬盘。

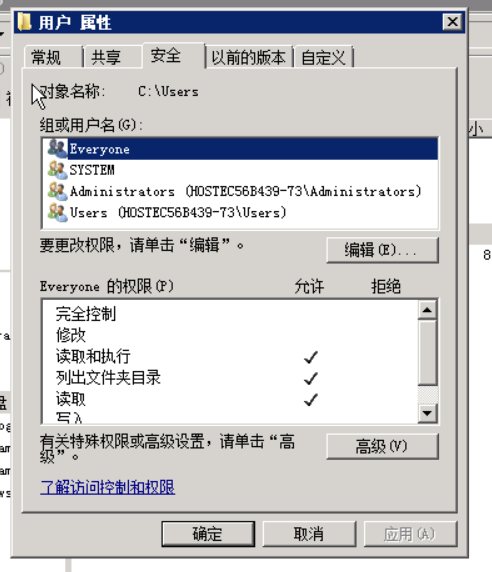

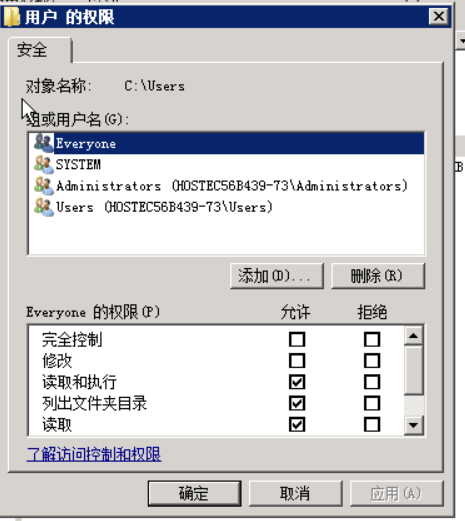

Windows server 2008 操作系统对NTFS 卷及其包含的目录或者文件提供了权限设置,分别是完全控制、修改、读取和运行、列出文件夹目录、读取、写入和特殊权限7个权限。(c盘->右击用户查看属性)

检查Everyone权限:如果Everyone 组的用户具备完全控制权,则可以对该文件夹或者文件进行所有的文件操作,建议取消Everyone组的完全控制权限。查看每个系统驱动器根目录是否设置为Everyone有所有权限,删除Everyone的权限或者取消Everyone的写权限。

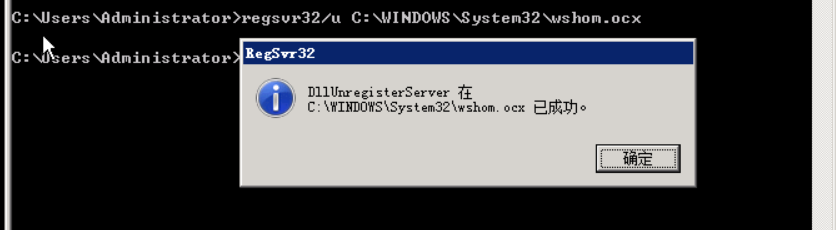

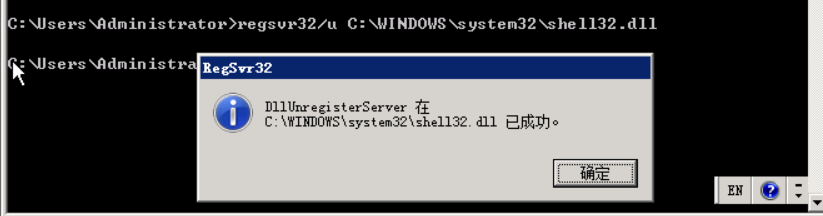

限制命令权限:WScript.Shell 、Shell.application 这两个组件一般一些ASP木马或一些恶意程序都会使用到。黑客在拿到webshell后,一般都是先通过这两个组件提权,为了服务器安全,应该卸载这些不安全组件。

regsvr32 /u C:\WINDOWS\System32\wshom.ocx

regsvr32 /u C:\WINDOWS\system32\shell32.dll

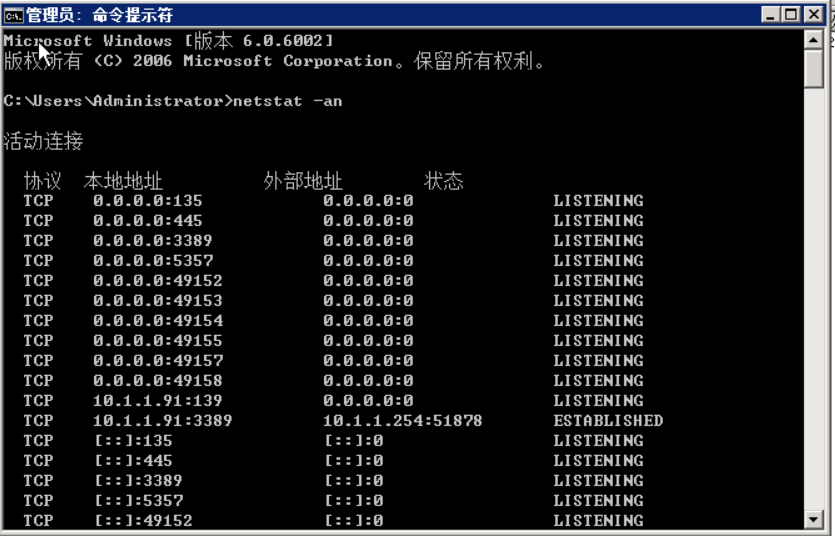

网络服务安全:关闭一些不必要的服务和端口,可以大大降低被入侵的风险。关闭不必要的服务:开始->运行->services.msc。关闭端口:使用netstat 来查看端口使用情况,加上 –a 选项显示所有的连接和监听端口,加上-n以后以数字形式显示地址和端口号。 Listening 状态的表示正在监听,等待连接。

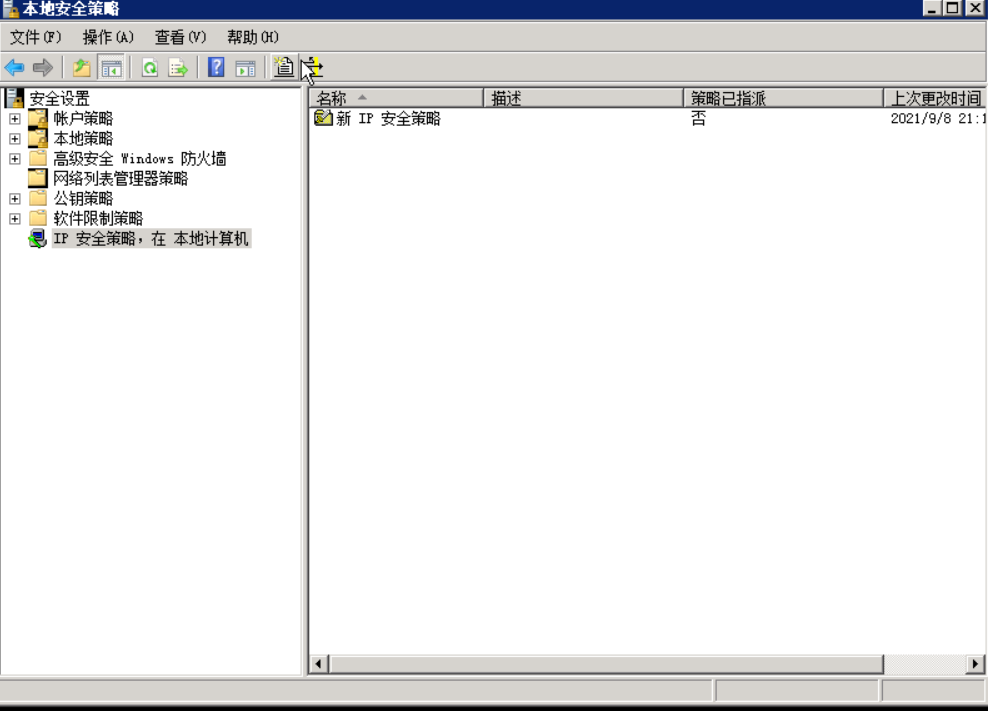

开始->运行->secpol.msc (本地安全策略)-> IP安全策略,在本地计算机

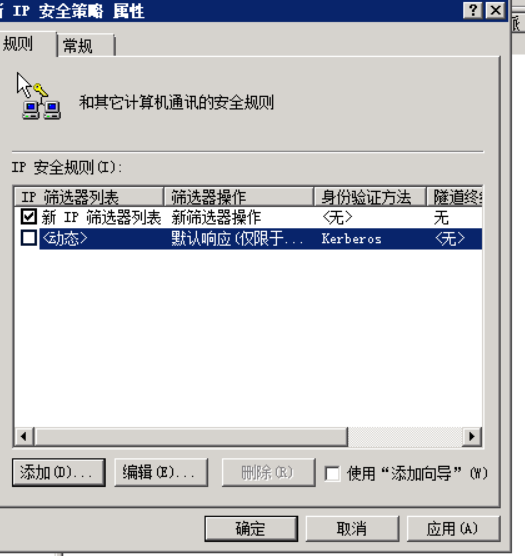

右边的空白位置右击鼠标,弹出快捷菜单,选择 “创建IP安全策略”,弹出向导。在向导中点击下一步,当显示“安全通信请求”时,“激活默认相应规则”左边的复选框留空,点“完成”就创建了一个新的IP安全策略。

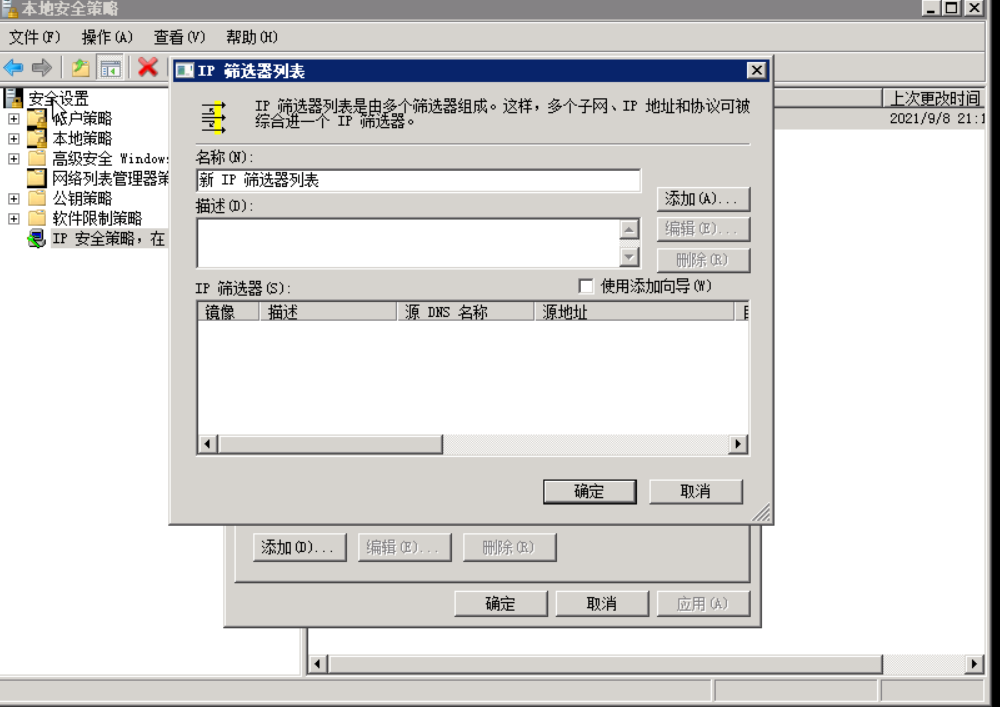

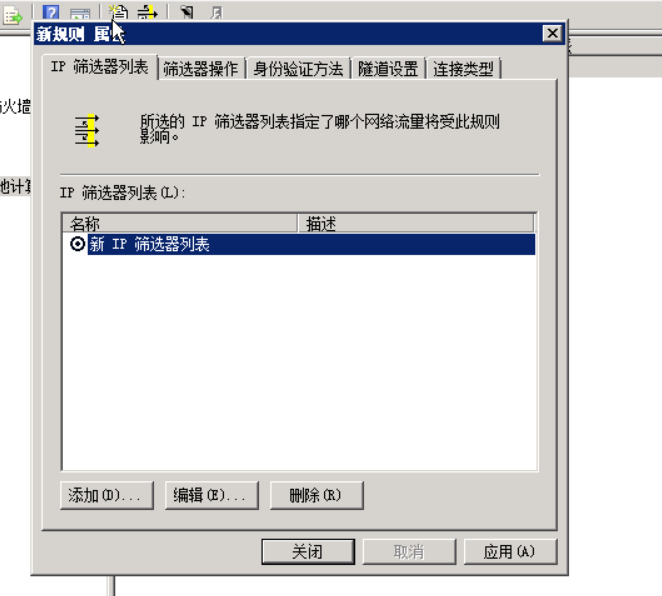

右击刚才创建的IP 安全策略,选择属性,去掉使用添加向导的复选框。点击左边的添加来添加新的规则,在弹出的新规则属性里点击添加,弹出IP筛选器列表窗口,先把使用添加向导的复选框去掉

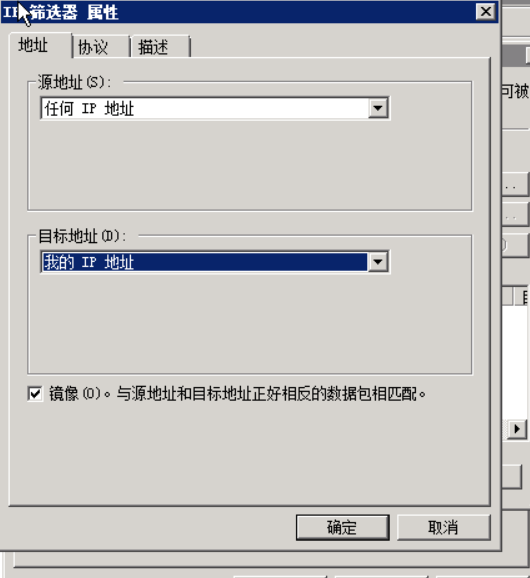

点击右边的添加来添加新的筛选器。在IP 筛选器属性的地址选项里,把源地址设置成任何IP地址,目标地址选择我的IP地址。

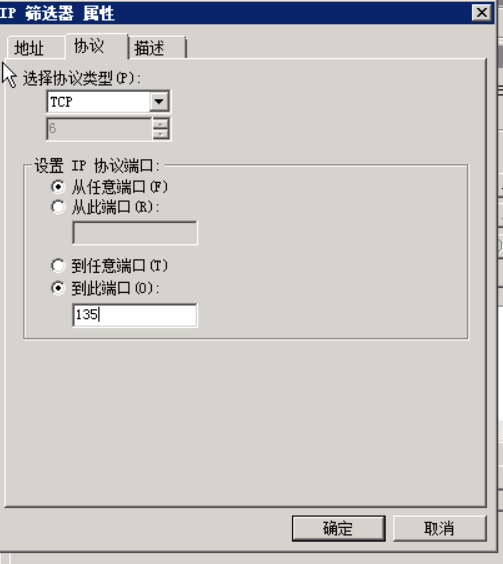

在选择协议选项,协议类型选择TCP,然后在到此端口下的文本框输入135,点击确定。

点击确定,这样就添加了一个屏蔽TCP135 端口的筛选器,可以防止别人通过135端口连接服务器。在新规则属性对话框中,选择刚才我们新建的筛选器,点击左边的复选框,点击应用。

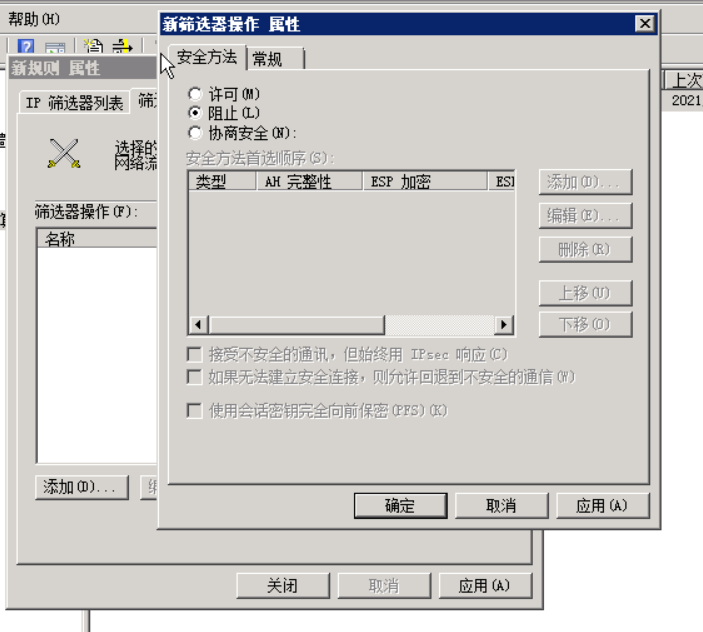

点击筛选器操作选项,去掉使用添加向导复选框,点击添加按钮,在新筛选器操作属性的安全方法中,选择阻止,点击应用,确定。

在筛选器操作选项卡中,把刚添加的筛选器操作复选框选中。最后在新IP安全策略属性对话框中,把我们刚新建的IP筛选器列表前的复选框选中,点击确定。这样就把一些端口屏蔽掉了。

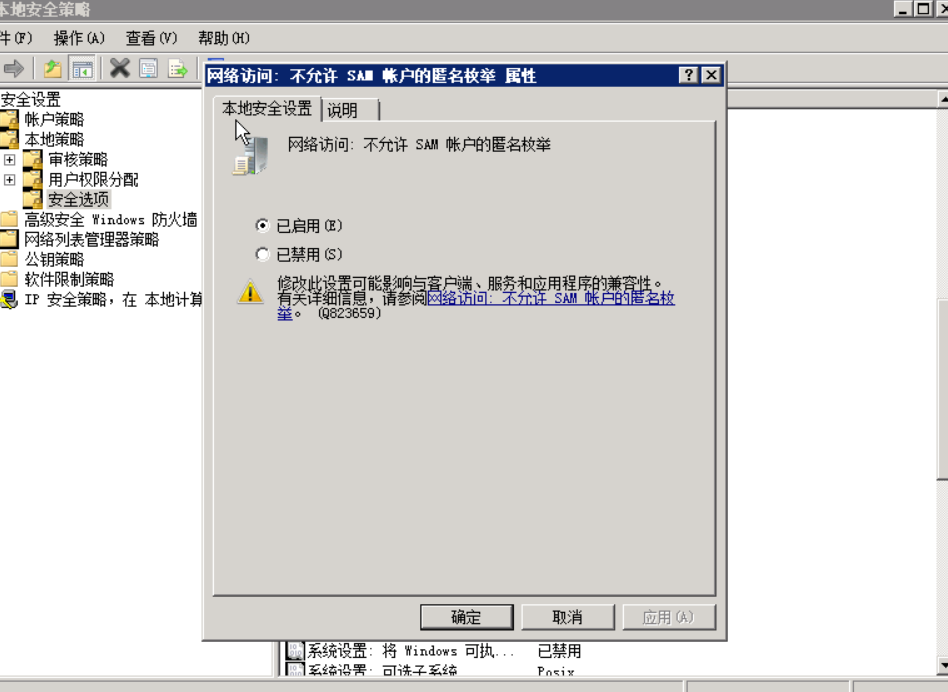

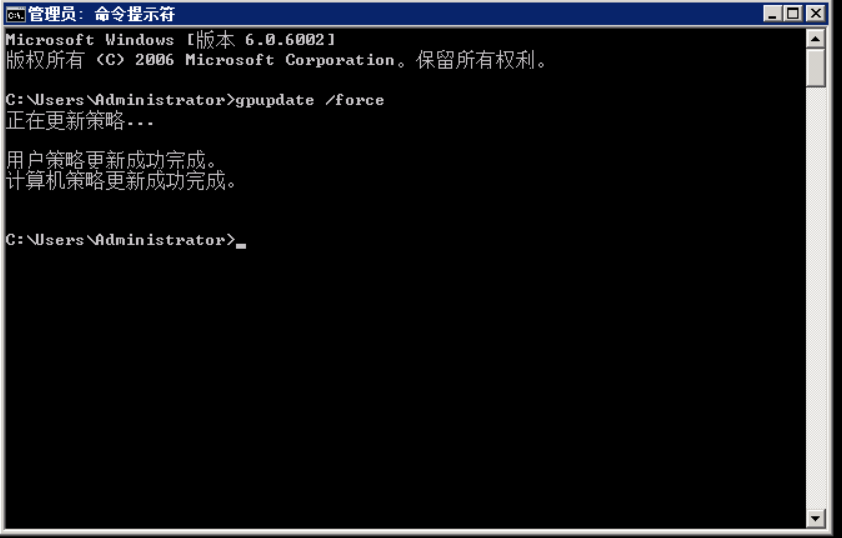

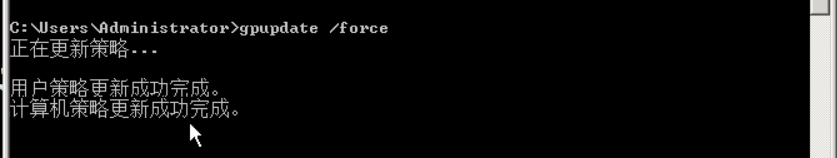

网络限制:开始->运行->secpol.msc ->安全设置->本地策略->安全选项,进行一下设置。设置完以后,执行gpupdate /force 是策略立即生效。

设置完以后,执行gpupdate /force 是策略立即生效。

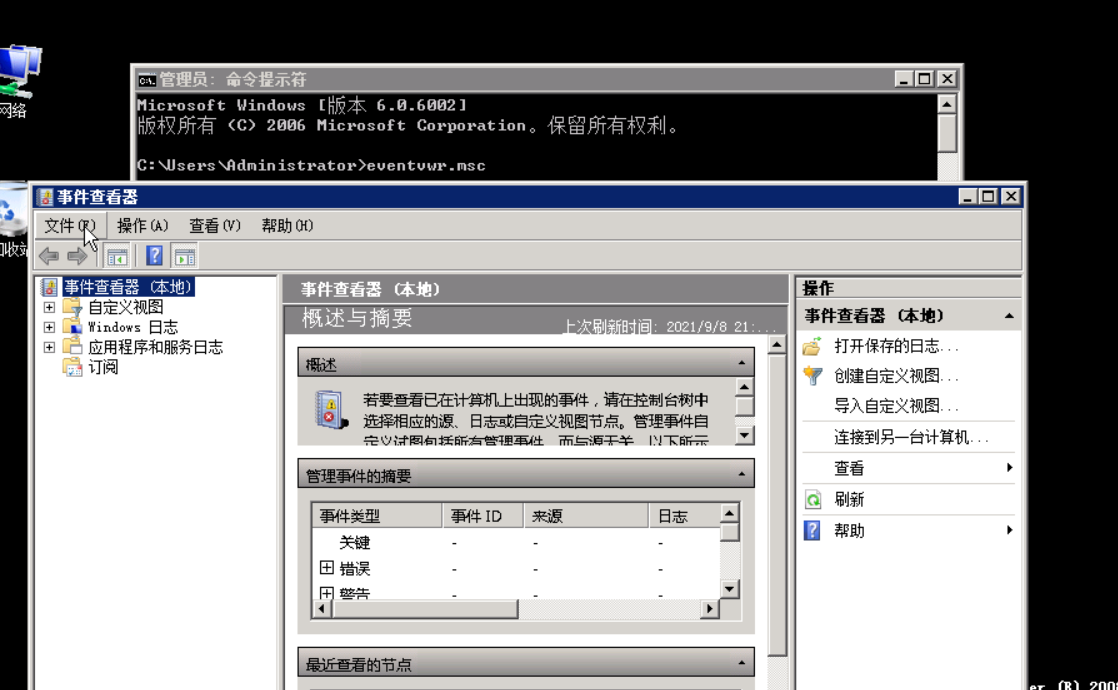

日志及审计的安全性:在cmd输入eventvwr.msc 来打开事件查看器

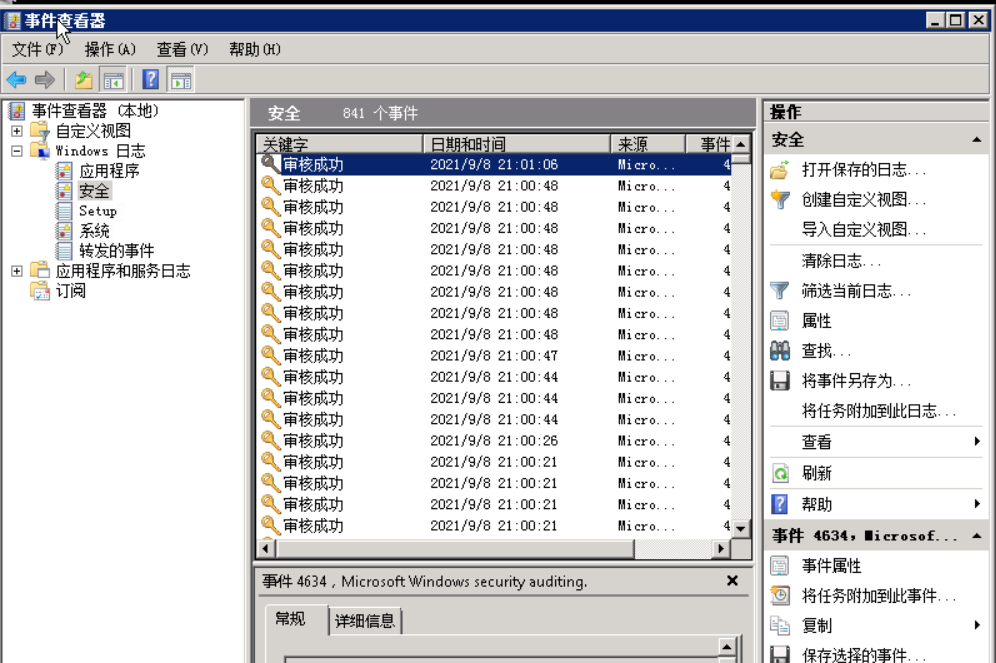

在安全日志中,记录着系统的登陆事件。

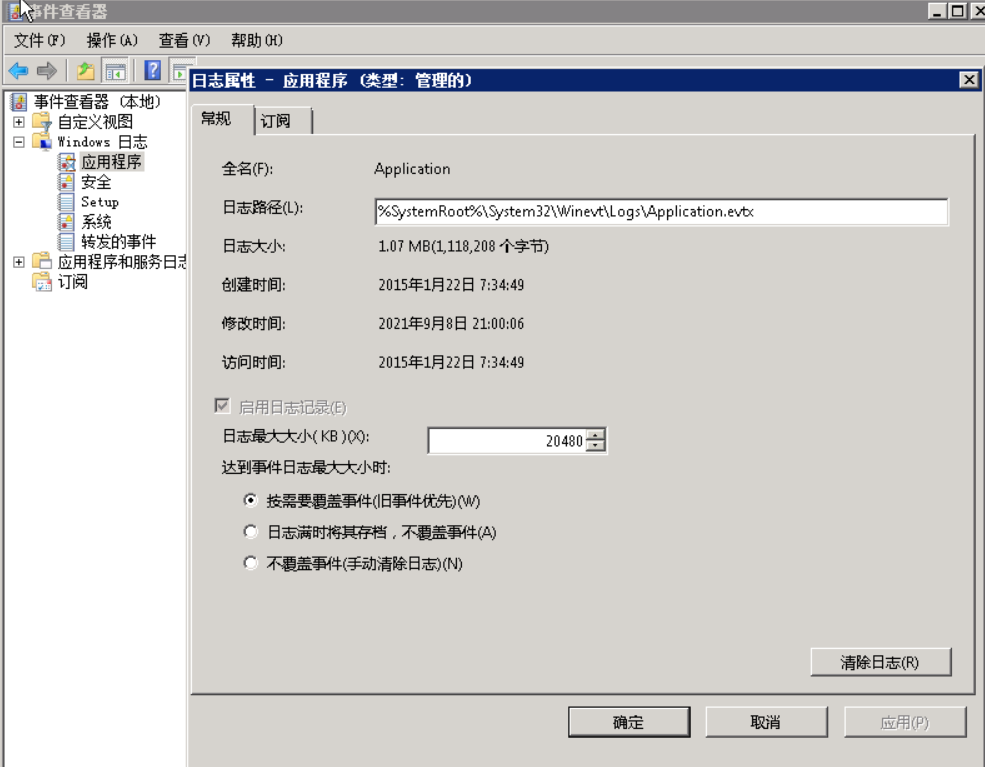

通过查看日志,能够发现登录异常等情况来判断自己有没有被入侵或攻击。系统默认的日志量较小,应该增大日志量大小,避免由于日志文件容量过小导致日志记录不全。右击要设置的日志类型,选择属性。(这里选择安全,右击属性)根据自己的需要设置日志大小。

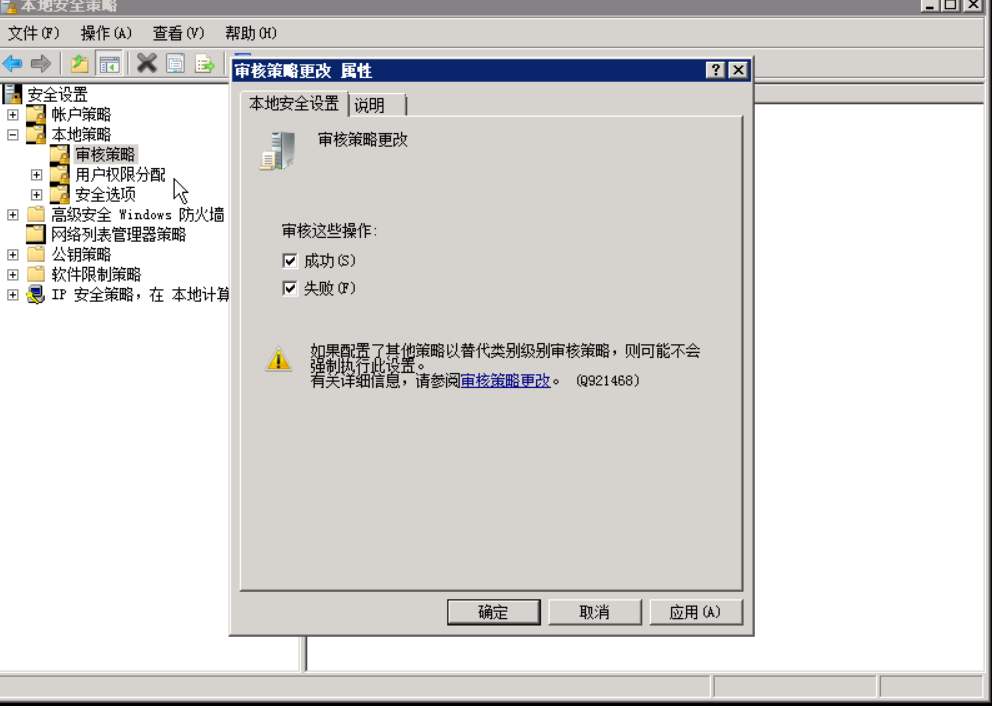

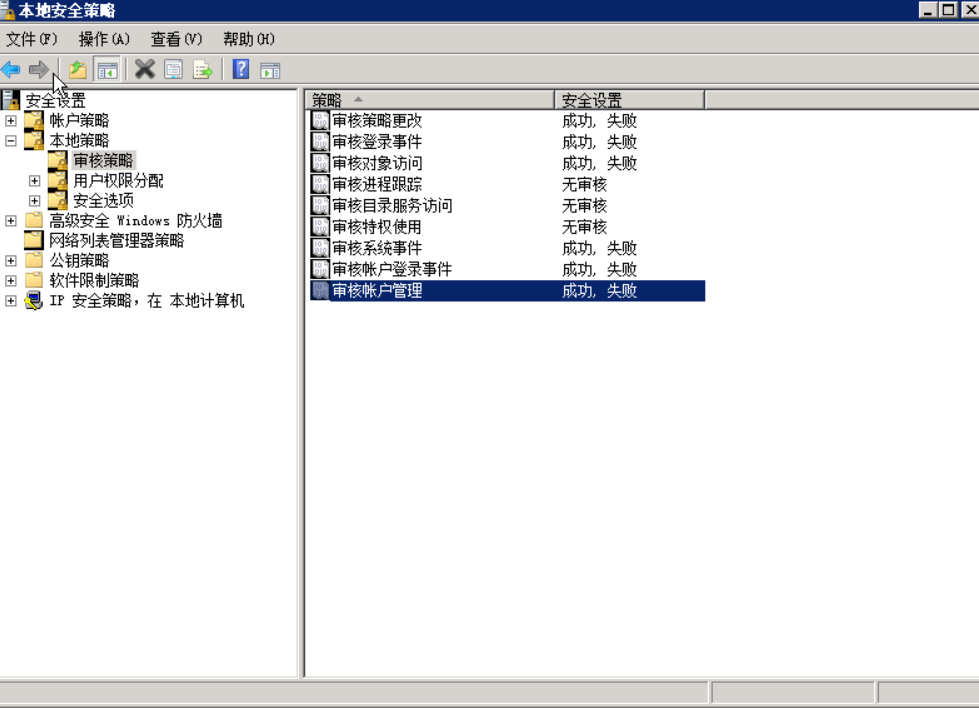

增强审核:对系统事件进行审核,在日后出现故障时用于排查故障。开始->运行->secpol.msc ->安全设置->本地策略->审核策略。双击所需更改安全设置的策略,即可更改。设置完以后 执行gpupdate /force 使策略生效。

浙公网安备 33010602011771号

浙公网安备 33010602011771号