【备忘录】windows服务器安全初步分析(待续中。。。)

windows服务器环境分析

硬件设备与环境平台

- 冯·诺伊曼结构计算机包含:输入设备、外存储器、内存储器、运算器、控制器、输出设备;

- 开放互连参考模型(OSI/RM)下的第四代计算机网络功能:数据通信、资源共享、分布式处理、保证系统可靠性。

- 信息安全特征:保密性、完整性、可用性、不可否认性、可控性。

- 信息安全的威胁:自然灾害、系统故障、操作失误、人为蓄意破坏。

现代服务器的硬件环境包含内存、硬盘、处理器、电源、网络设备,其中任何一项都是至关重要的,而稳定的硬件环境才能保证稳定的信息服务。信息安全不止于硬件环境的稳定,还要保证环境的安全。

现代信息服务不能只限于单项的数据保证,还要具备环境容灾保证、硬件容错保证、能源多路保证。在最初市场主体环境中,一个公司可能会将自己数据服务环境放置在公司内部,这在现在看来是不是保证足够稳妥的。大多的IDC机房对比公司内部能够提供能源冗余,即多路供电,但是环境却是单一的。因为资源的归属和较低的价格,这两种途径是大多数公司的选择。其实预算足够可以选择云平台的服务商来供应数据服务。

网络初步分析

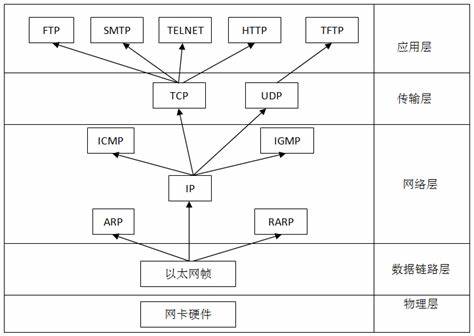

OSI/RM下的网络服务,主要底层协议有:IP、ICMP、TCP、UDP;主要面向用户的上层协议有:HTTP、HTTPS、DNS、FTP、SSH、SMB和邮件使用的SMTP、IMAP、POP3、Exchange等。

下图为TCP/IP参考模型下的各个协议。

网络安全包含项:物理链路安全、网络设备稳定、网络架构稳定、供电稳定。

信息安全中网络是至关重要的一环,网络的安全决定了信息安全特征的大多部分。而网络也是容易忽视的一部分,这必须要有足够的重视。

windows系统历史流行病毒

历史病毒分类枚举

- 蠕虫病毒:尼达姆病毒、红色代码病毒、爱虫病毒等;

- 木马程序:强波木马、灰鸽子木马、暗黑蜘蛛木马、PassCopy木马等;

- 加密勒索程序:WannaRen勒索病毒等;

- 攻击硬件类型病毒:MEMZ病毒、CIH病毒、TrickBot病毒等。

蠕虫病毒是多种可以自我复制的代码,

木马程序是多种具有特殊功能的恶意后门程序,

加密勒索程序是多种通过使用各种加密算法对文件加密的勒索程序,

攻击硬件类型病毒是多种通过改变硬件固件来破坏硬件稳定性的病毒。

历史病毒传播途径

- 计算机网络:局域网和广域网;

- 电子文件存储硬件:U盘、硬盘、可读写光盘等;

- 计算机外接设备:各种外设。

历史病毒预防与处理

- 网络层面:局域网入口安装防火墙并配置安全策略(例如局域网边界禁用共享端口)等;

- 系统层面:升级windows系统、保证软件来源渠道的安全、网页浏览的安全规范、邮件的安全等;

- 硬件层面:安装安全硬件、选购带有安全硬件的设备等;

- 办公环境层面:设立统一共享服务器、定期培训员工信息安全知识等。

大多情况下,信息安全问题来源于公司内部,例如:软件使用不规范,使用破解程序,文件共享泛滥,邮箱使用不规范。而办公中,预防却是公司唯一能够做到的事情。

公司内部的不安全导致windows服务器也处于危险边缘,windows服务器作为域和共享使用时,也变为传播源头。

系统病毒的未来预判

windows服务器常用服务分析

列举平台常用服务

① TCP协议簇:

HTTP服务是万维网的主干服务,主要依存80和443端口;

RPC是远程过程调用协议,作为DCOM协议远程控制使用,主要依存135端口;

SMB服务是windows共享的主干服务,主要依存139和445端口;

RDP服务是远程桌面连接的主干服务,主要依存3389端口;

MSSQLServer是微软开发的数据库服务,主要依存1443端口;

IEen工具能够借助135端口轻松连接到Internet上的其他工作站,IEen工具通过135端口几乎可以对所有的借助DCOM开发技术设计出来的应用程序进行远程控制,例如IEen工具也能轻松进入到正在运行Excel的计算机中,直接对Excel进行各种编辑操作。

Sysinternals的PsExec工具也可以用来在远程计算机上执行脚本或程序。例如:psexec \\远程计算机名 -u 用户名 -p 密码 -c "C:\路径\脚本.bat"

② UDP协议簇:

NetBIOS服务是主机信息解析服务,主要依存137和138端口;

NetBIOS服务开启情况下:如果非法入侵者知道目标主机的IP地址,并向该地址的137端口发送一个连接请求时,就可能获得目标主机的相关名称信息,例如目标主机的计算机名称,注册该目标主机的用户信息,目标主机本次开机、关机时间等。此外非法入侵者还能知道目标主机是否是作为文件服务器或主域控制器来使用。与目标主机的138端口建立连接请求的话,就能轻松获得目标主机所处的局域网网络名称以及目标主机的计算机名称。有了计算机名称,其对应的IP地址也就能轻松获得。如此一来,就为黑客进一步攻击系统带来了便利。

服务与安全

- 禁用端口;

- 在广域网禁用不使用的常用服务;

- 在广域网不要开放windows共享;

- 不要使用弱口令;

- 使用安全协议(如https、RDP使用TLS加密等);

- 培训员工信息加密的常识性知识等。

windows服务器的安全策略

网络进一步分析

切断病毒传播途径

服务的安全策略

服务器容灾备份和数据容错

windows云服务器实际操作

1.

浙公网安备 33010602011771号

浙公网安备 33010602011771号