xss跨站攻击3种类型

XSS又叫CSS (Cross Site Script) ,跨站脚本攻击。它指的是攻击者往Web页面或者URL里插入恶意JavaScript脚本代码,如果Web应用程序对于用户输入的内容没有过滤,那么当正常用户浏览该网页的时候,嵌入在Web页面里的恶意JavaScript脚本代码会被执行,从而达到恶意攻击正常用户的目的。

XSS漏洞出现的两个条件

可以控制的输入点

输入能返回到前端页面上被浏览器当成脚本语言解释执行

XSS危害

Cookie窃取

会话劫持

键盘记录

客户端信息探查

网页挂马

XSS蠕虫

XSS漏洞分类

反射型XSS

反射型XSS,又称非持久型XSS。也就是攻击相对于受害者而言是一次性的,具体表现在受害者点击了含有的恶意JavaScript脚本的url,而Web应用程序只是不加处理的把该恶意脚本“反射”回受害者的浏览器而使受害者的浏览器执行相应的脚本。

储存型XSS

储存型XSS,也就是持久型XSS。攻击者上传的包含恶意js脚本的留言等信息被Web应用程序保存到数据库中,Web应用程序在生成新的页面的时候如果包含了该恶意js脚本,这样会导致所有访问该网页的浏览器解析执行该恶意js脚本。这种攻击类型一般常见在博客、论坛等网站中。

DOM型XSS

DOM,全称Document Object Model,是一个平台和语言都中立的接口,可以使程序和脚本能够动态访问和更新文档的内容、结构以及样式。

实验环境:

PHPstudy

火狐浏览器、IE

DVWA靶场

模拟实验:

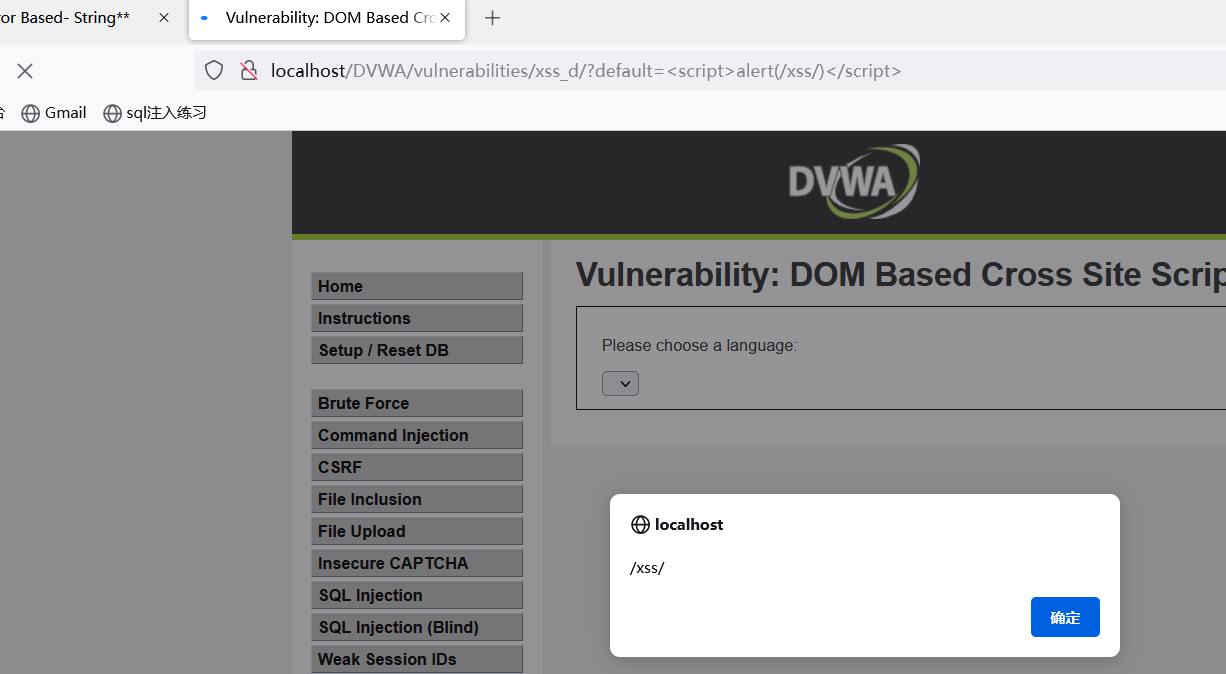

DOM型XSS

1、把级别调成low,选择DOM点击Select

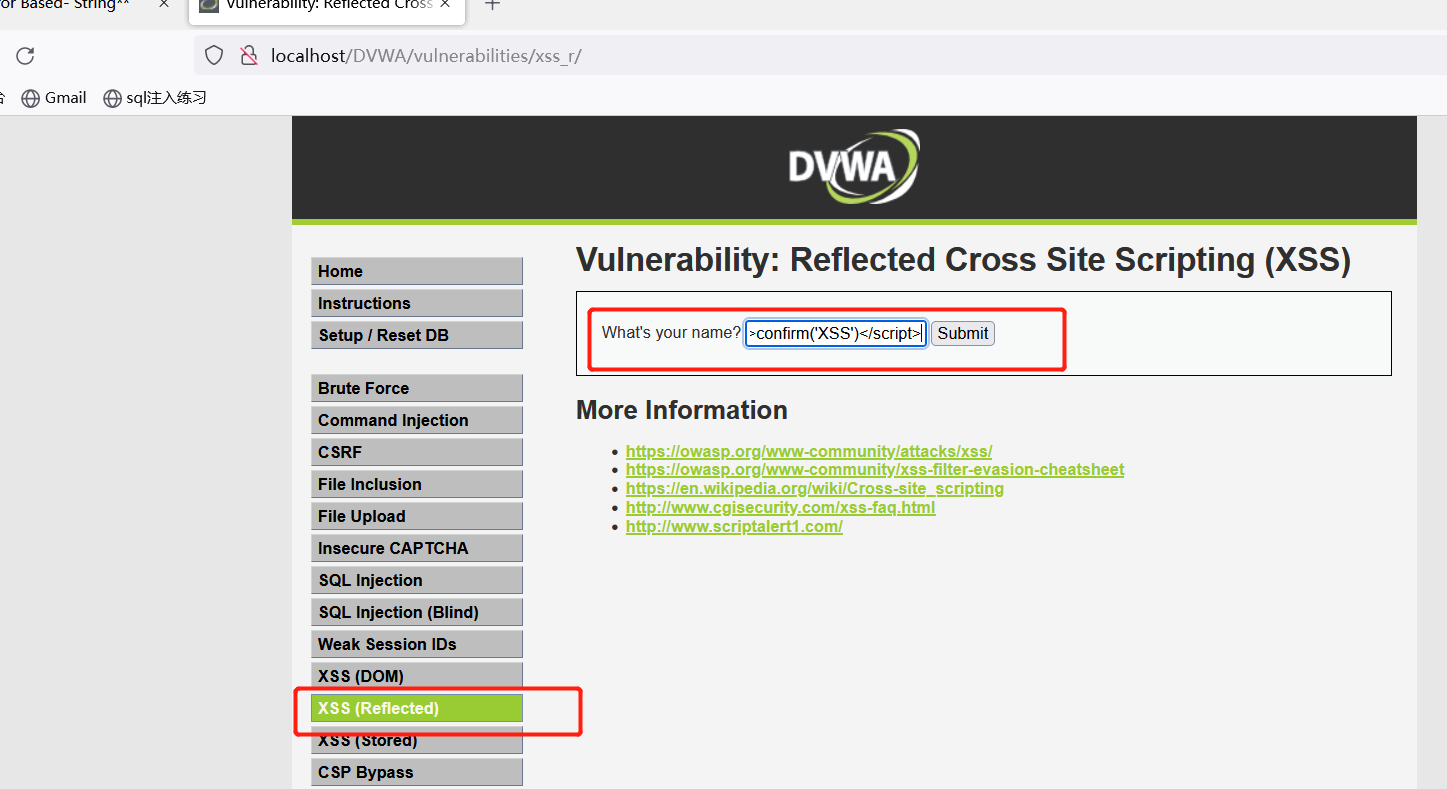

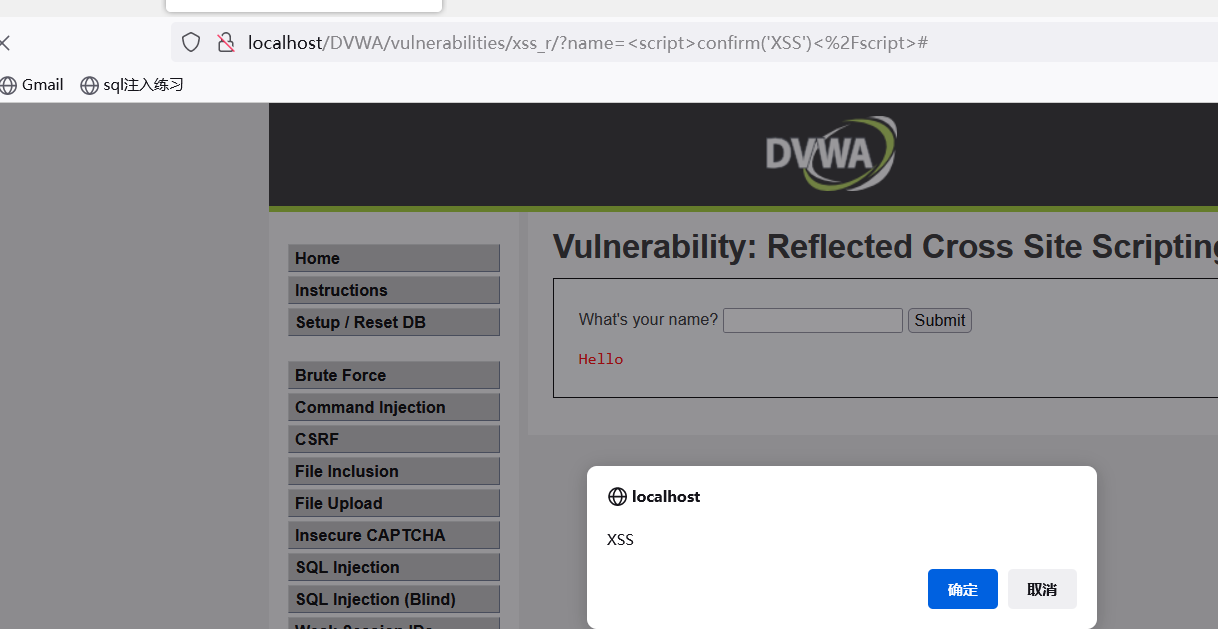

Reflected反射型XSS

1、在框中输入<script>alert(/xxx/)</script>,点击Submit

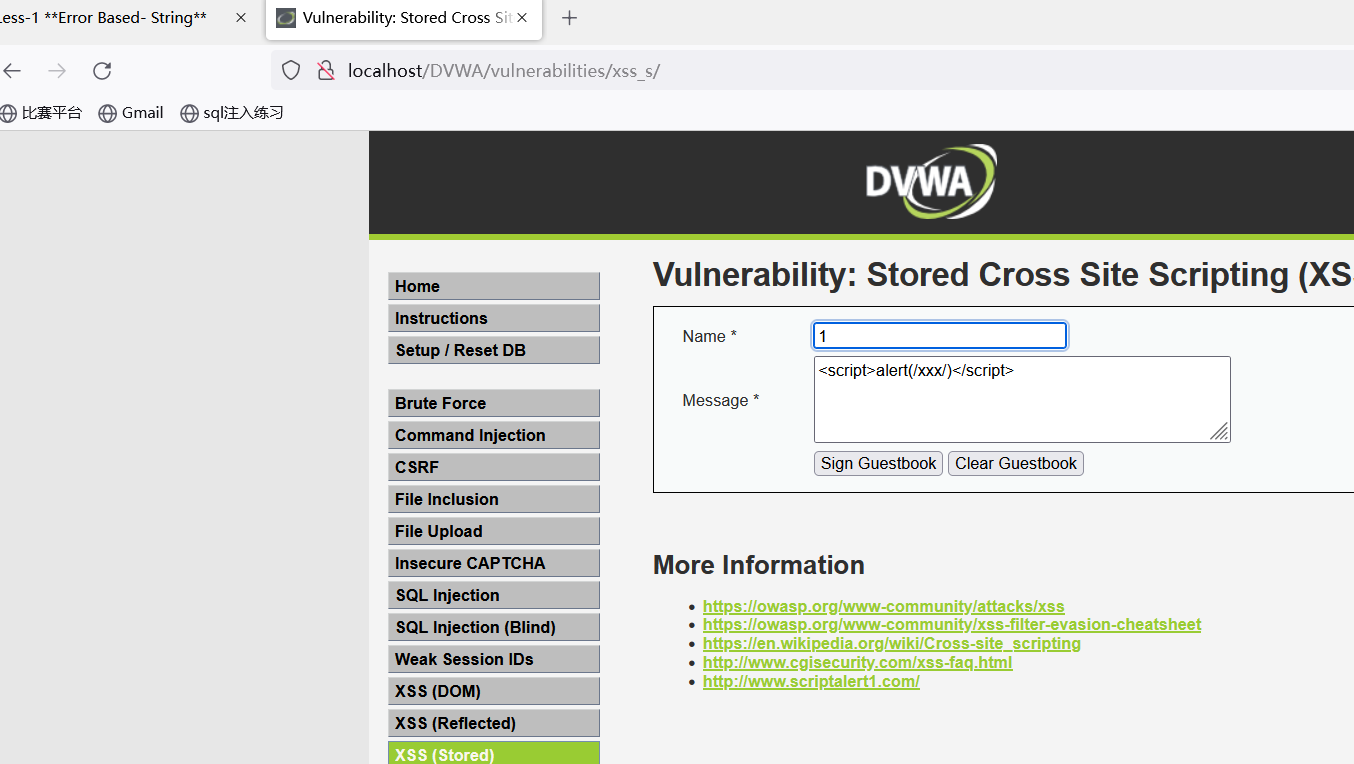

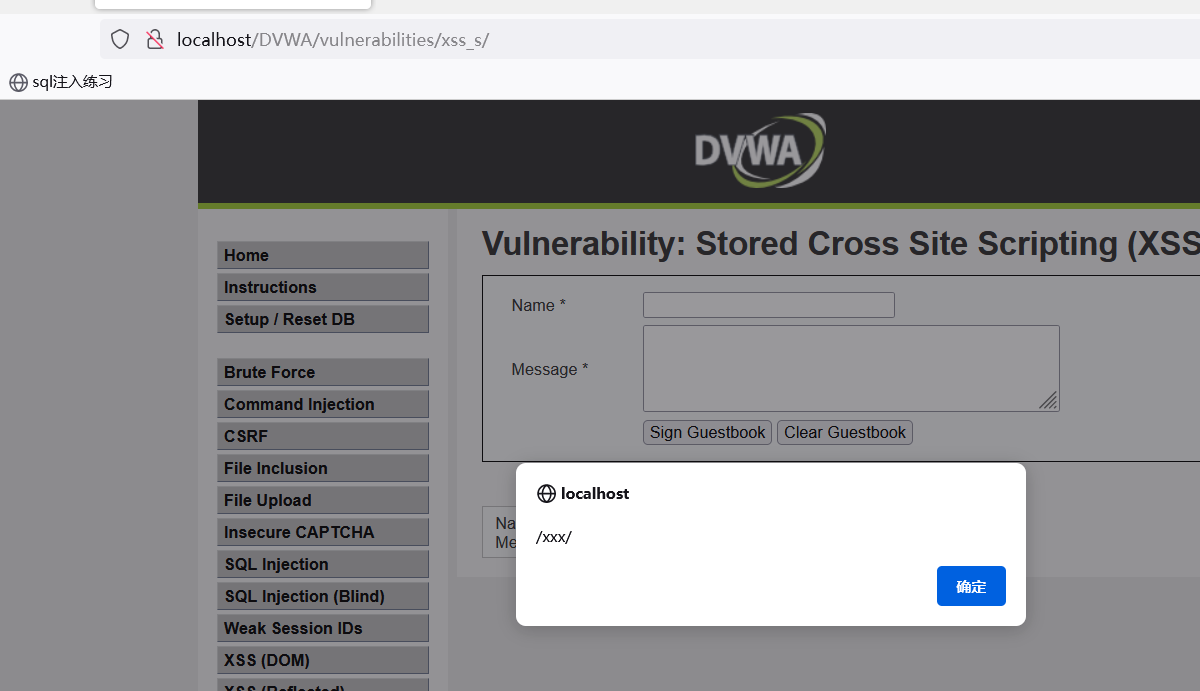

Stored储存型XSS

1、在框中输入<script>alert(/xxx/)</script>,点击Sign Guestbook

凡是弹窗出现“xss”都是说明攻击成功了

浙公网安备 33010602011771号

浙公网安备 33010602011771号