蜜罐-Hfish

一、蜜罐简介

1.1蜜罐技术

蜜罐技术本质上是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击。从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推测攻击意图和动机,能够让防御方清晰地了解他们所面对的安全威胁,并通过技术和管理手段来增强实际系统的安全防护能力。

1.2 蜜罐技术的分类

1.实系统蜜罐

实系统蜜罐是最真实的蛮罐,它运行着真实的系统,并且带着真实可入侵的漏洞,这样的蛮罐很快就能吸引到目标进行攻击,系统运行着的记录程序会记下入侵者的一举一动,但同时它也是最危险的,因为入侵者每一个入侵都会引起系统真实的反应,例如被溢出、渗透、夺取权限等。

2.伪系统蜜罐

伪系统蜜罐是利用一些工具程序强大的模仿能力,伪造出不属于自己平台的“漏洞”,入侵者入侵这样的“漏洞”,只能是在一个程序框架里打转,即使成功入侵,也仍然是程序制造的梦境。这种蜜罐的好处在于,它可以最大程度防止被入侵者破坏,也能模拟不存在的漏洞,但是它也存在坏处,因为一个聪明的入侵者只要经过几个回合就会识破伪装。

1.3 相关术语

1.蜜饵

2.蜜网

1.4 常见的蜜罐产品

1.厂商产品:创宇蜜罐——知道创宇,谛听(D-Sensor)——长亭科技,幻阵——默安科技

2.免费产品:HFish、T-Pot、DecoyMini等。

二、HFish

2.1 HFish简介

Hfish 是一款开源的 主动防御型蜜罐系统,专门设计用于检测和对抗网络攻击。它通过模拟真实的网络服务、设备和漏洞,吸引攻击者进入 "陷阱",从而捕获和分析攻击行为。

2.2 工作原理

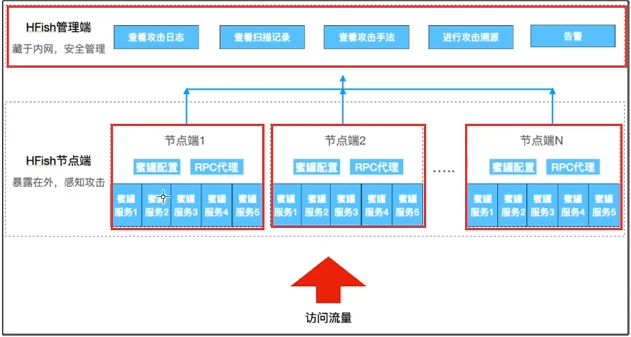

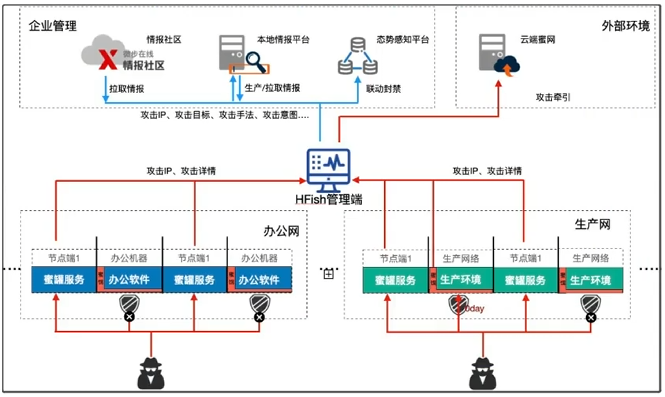

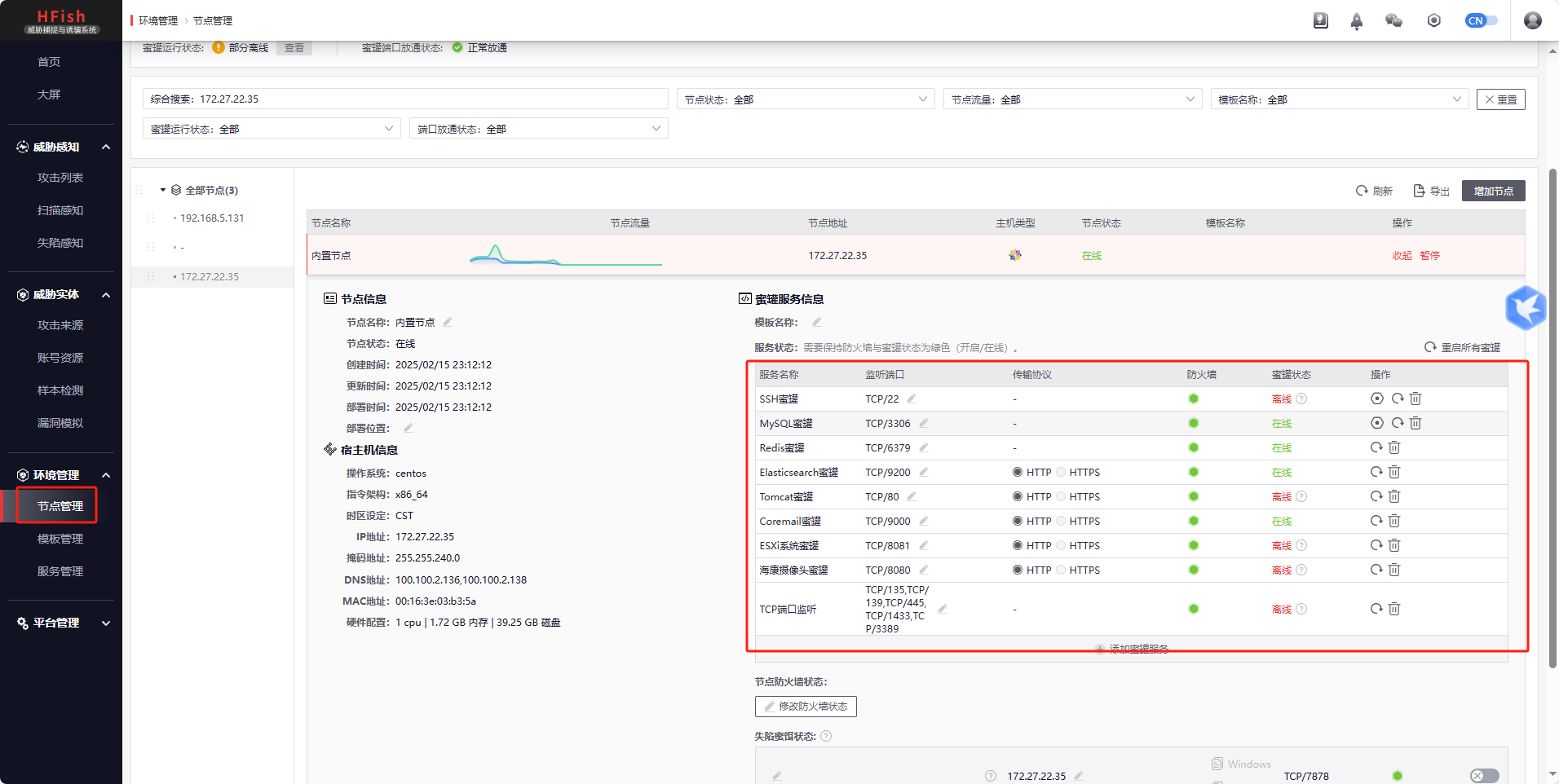

HFish采用B/S架构,系统由管理端和节点端组成,管理端用来生成和管理节点端,并接收、分析和展示节点端回传的数据,节点端接受管理端的控制并负责构建蜜罐服务。

企业网络中:

2.3 快速部署

2.3.1 HFish支持架构列表

| Windows | Linux(x86) | |

|---|---|---|

| 管理端(Server) | 支持64位 | 支持64位 |

| 节点端(Client) | 支持64位和32位 | 支持64位和32位 |

2.3.2 HFish部署在内网所需配置

| 管理端 | 节点端 | |

|---|---|---|

| 建议配置 | 2核4g200G | 1核2g50G |

| 最低配置 | 1核2g100G | 1核1g50G |

2.3.3 HFish部署在外网所需配置

部署在公网的蜜罐因遭受更多攻击,因此会有更大性能需求。

| 管理端 | 节点端 | |

|---|---|---|

| 建议配置 | 4核8g200G | 1核2g50G |

| 最低配置 | 2核4g100G | 1核1g50G |

注意:日志磁盘占用情况受攻击数量影响较大,建议管理端配置200G以上硬盘空间。

2.3.4 Linux 联网下载部署

以root权限运行以下命令,确保配置防火墙开启TCP14433、TCP14434

firewall-cmd --add-port=4433/tcp --permanent #(用于web界面启动)

firewall-cmd --add-port=4434/tcp --permanent #(用于节点与管理端通信)

firewall-cmd --reload

以root权限运行以下一键部署命令

bash <(curl -sS -L https://hfish.net/webinstall.sh)

完成安装后,通过以下网址、账号密码登录

登陆链接:https://[ip]:4433/web/

账号:admin

密码:HFish2021

2.3.5 Linux 联网离线部署

下载安全包

点击 Linux AMD x86-64安装包 获取安装包,

点击 Linux ARM-64安装包 获取安装包,

创建一个目录用于后续存放解压缩文件

mkdir /home/user/hfish

将HFish安装文件解压到刚才创建的目录中

tar zxvf hfish-3.3.5-linux-amd64.tgz -C /home/user/hfish

以root权限运行以下命令,确保配置防火墙开启TCP/4433、TCP/4434

sudo firewall-cmd --add-port=4433/tcp --permanent (用于web界面启动)

sudo firewall-cmd --add-port=4434/tcp --permanent (用于节点与管理端通信)

sudo firewall-cmd --reload

进入安装目录直接运行install.sh

cd /home/user/hfish

sudo ./install.sh

登陆web界面

登陆链接:https://[ip]:4433/web/

账号:admin

密码:HFish2021

2.3.6 Windows 部署

三、HFish功能介绍

四、蜜罐的使用方式

4.1 高交互SSH蜜罐

4.2 失陷蜜饵

4.3 新增检测规则

漏洞模拟→新增检测规则→

如下根据Yara检测规则语法添加规则,在蜜耀收集到的攻击原始信息进行关键词检测,若匹配到'or1=1'或者'and 1=1'等字段则认为其为SQL注入的攻击行为。

浙公网安备 33010602011771号

浙公网安备 33010602011771号