Exp 7 网络欺诈防范

1. 实践内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2,实验操作及截图

2.1简单应用SET工具建立冒名网站

使用 vim /etc/apache2/ports.conf 命令修改 Apache 的端口文件,查看端口是否为 80,如果不是修改端口为 80。

使用apachectl start 开启Apache服务。

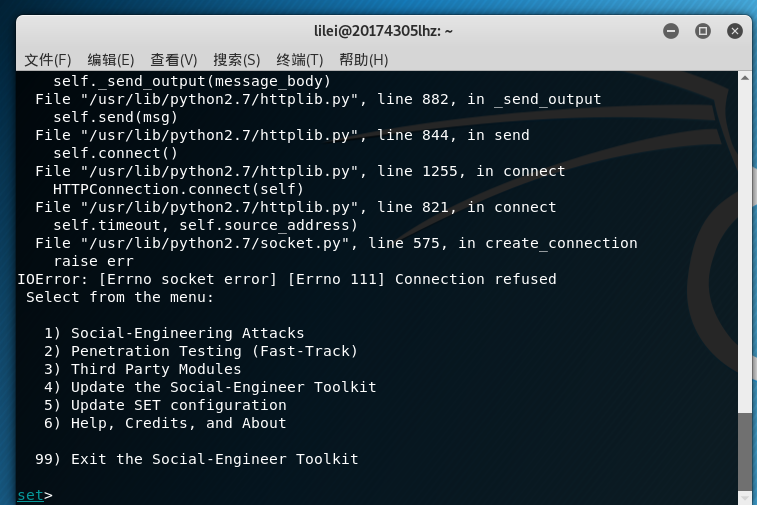

使用setoolkit 命令开启SET工具。

输入1 :Social-Engineering Attacks选择社会工程学攻击。

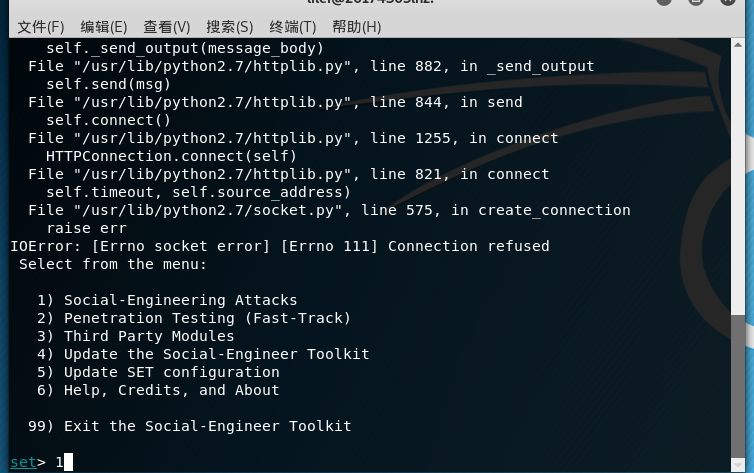

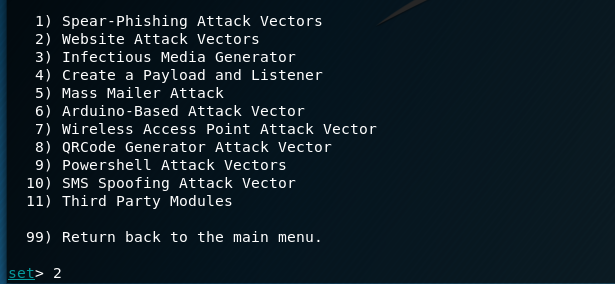

输入2 :Website Attack Vectors即钓鱼网站攻击向量

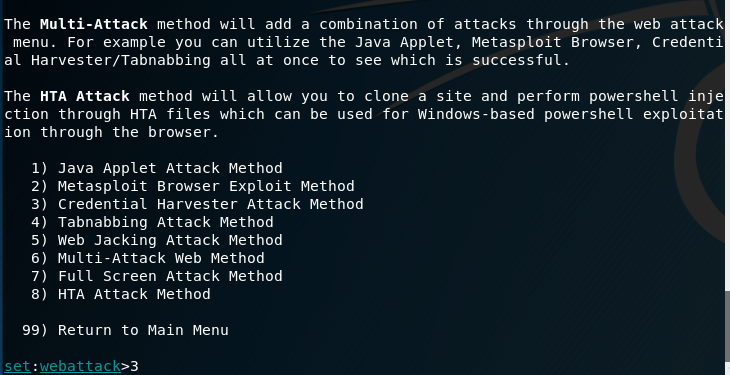

输入3 :Credential Harvester Attack Method即登录密码截取攻击。

输入2 :Site Cloner进行克隆网站。

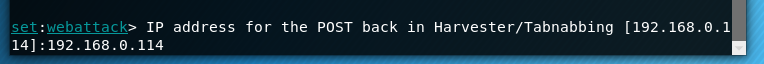

输入攻击机的IP:192.168.0.114

输入被克隆的url:https://www.cnblogs.com/lhz20174305/p/12491867.html

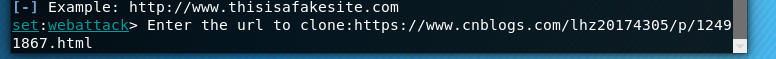

在靶机的浏览器中输入攻击机的IP:192.168.0.114,即可看到被克隆的网页

换了一个网站:https://www.mosoteach.cn/web/index.php?c=passport&m=index .

输入账号密码,kali端能得到具体信息。

2.2ettercap DNS spoof

使用ifconfig eth0 promisc 将kali网卡改为混杂模式。

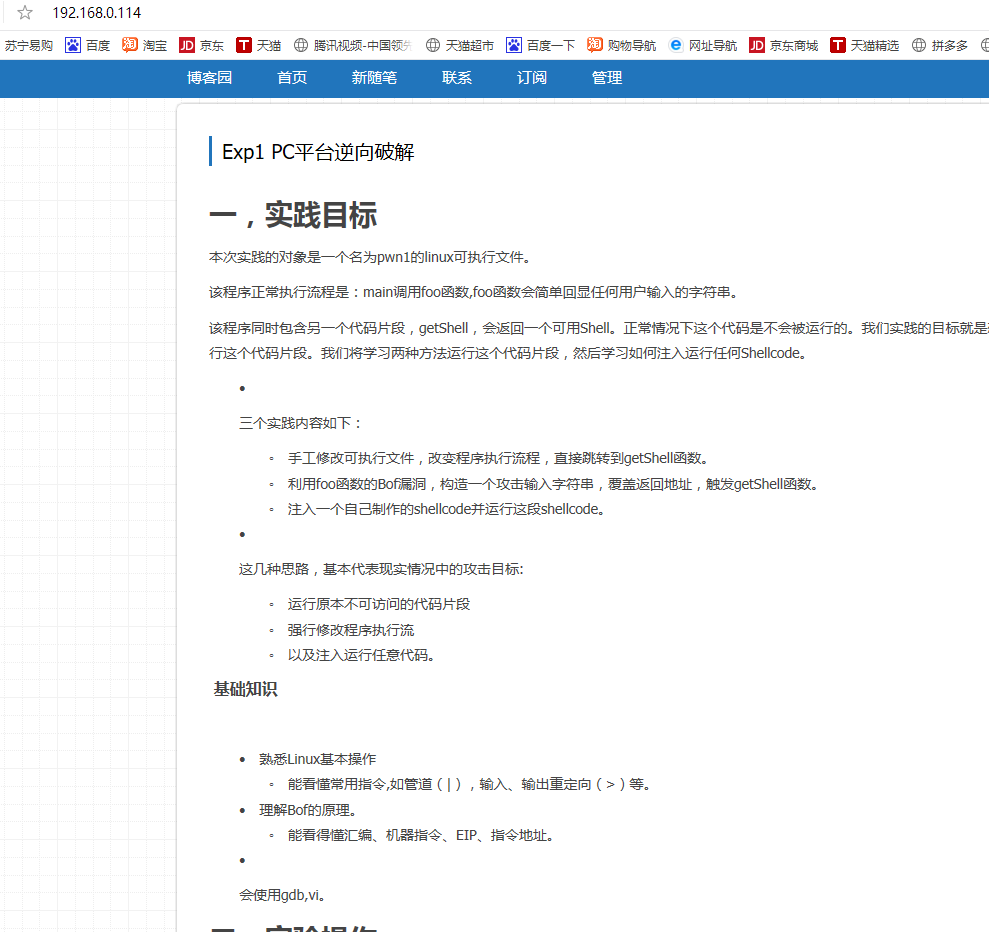

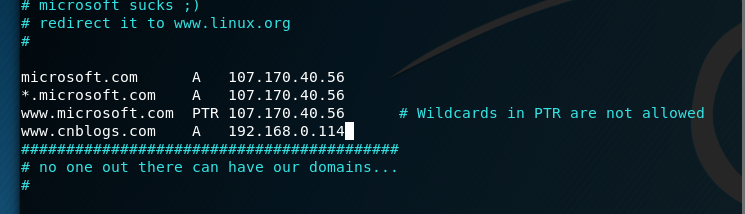

输入命令vim /etc/ettercap/etter.dns 对DNS缓存表进行修改:添加记录www.cnblogs.com A 192.168.0.114

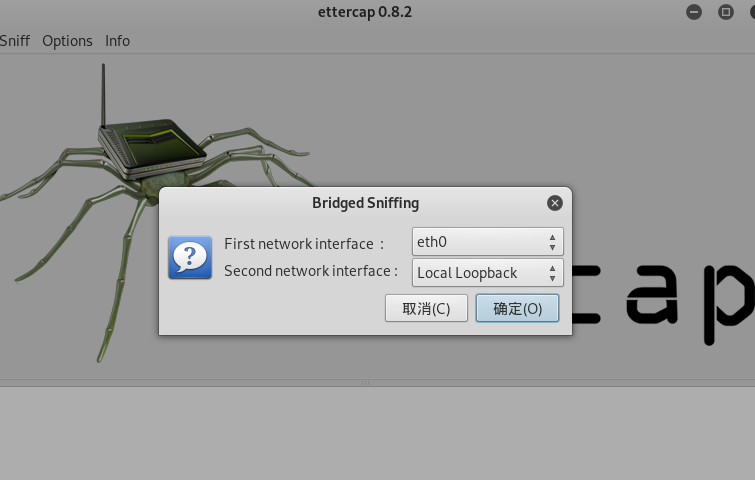

使用ettercap -G开启ettercap,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2:

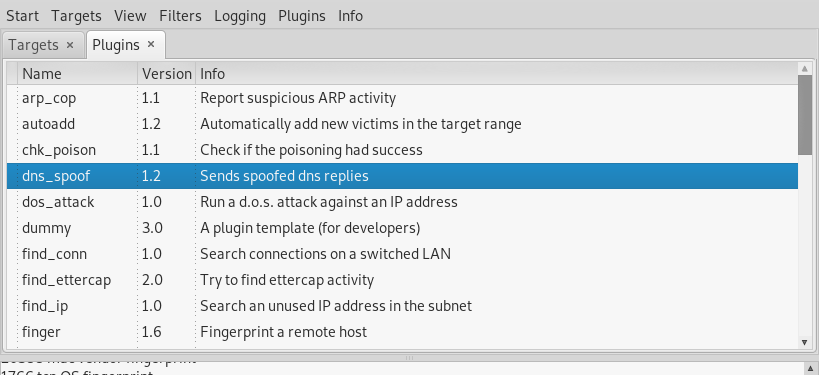

选择Plugins—>Manage the plugins,在众多插件中选择DNS欺骗的插件:

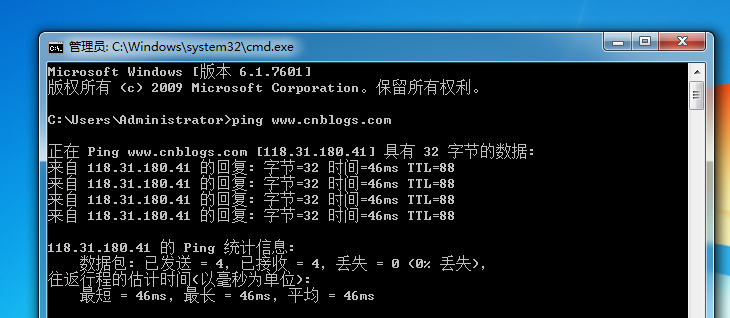

后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.cnblogs.com

此时在kali上也能捕捉到访问记录。

2.3用DNS spoof引导特定访问到冒名网站

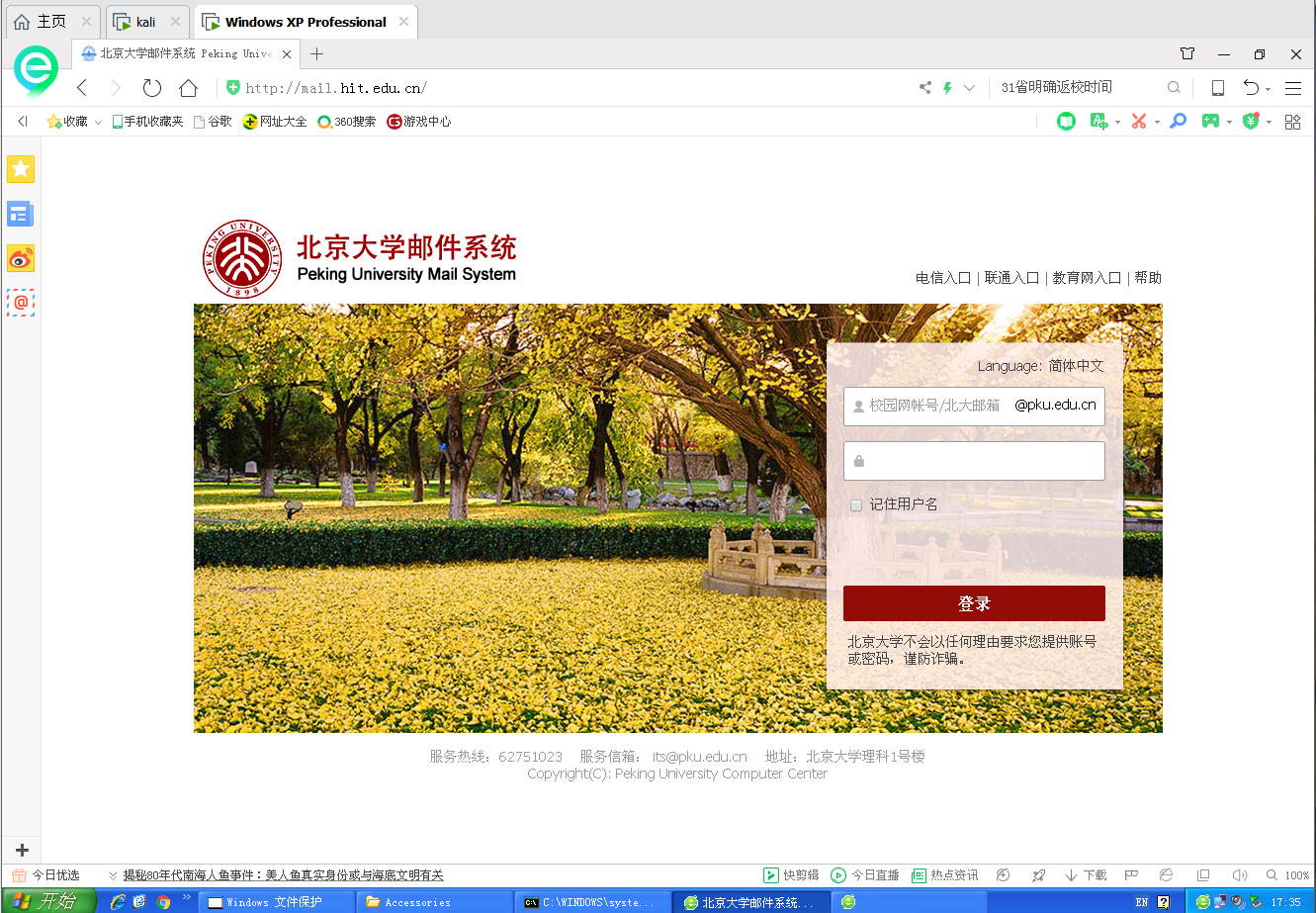

第一步,按照克隆的步骤,将kali的ip192.168.1.114与北京大学邮箱系统 关联。

第二步,把DNS表http://mail.hit.edu.cn/。执行同样的嗅探步骤。

第三步,靶机打开http://mail.hit.edu.cn/,替换成功,进入北京大学邮件系统。

3.问题回答

3.1通常在什么场景下容易受到DNS spoof攻击?

①在同一局域网下比较容易受到DNSspoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改目标主机的DNS缓存表,达到DNS欺骗的目的;

②连公共场合的免费WiFi也容易受到攻击,尤其是那种不需要输入密码直接就可以连接的更加可疑。

3.2在日常生活工作中如何防范以上两攻击方法?

①可以将IP地址和MAC地址进行绑定,很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击;

②直接使用IP登录网站,这种是最安全的,但是实际操作起来太麻烦,没有人会去记一个网站的IP地址;

③对于冒名网站,要做到不随便点来路不明的链接,或者在点之前可以先观察一下域名,查看其是否存在异常。

4.实验心得

本次实验难度不大,细心即可。不过通过此次实验让我感受到了黑客的快乐,一个小小的网站背后竟蕴藏这庞大的力量。在我们的日常生活中一定要注意防范,谨慎点击各类链接。希望下次实验能表现得更好。

浙公网安备 33010602011771号

浙公网安备 33010602011771号