基于xposed模块一键脱壳反编译apk

前置条件:

一台安卓7.1以下的手机(最好已经root)

安装jadx

一款强大的java逆向工具

https://github.com/skylot/jadx

Mac:

brew install jadx

jadx-gui执行完成后,将会打开gui程序

打开后直接将目标APK拖入jadx-gui。

如果apk未加壳,那么可以看到反编译内容。

否则需要进一步想办法脱壳。

加壳的反编译结果

可以看到,明显是经过360加壳了的。

基于xposed的反射大师

脱壳是个难题,好在有工具可以一键脱壳。

https://www.lanzous.com/ib8ulej?p

或:https://github.com/WrBug/dumpDex

注:若手机无法root,可以考虑使用virtualxposed

https://github.com/android-hacker/VirtualXposed

1、安装完成之后,进入xposed installer开启反射大师模块。

2、运行反射大师,选中需要脱壳的app

3、点击app,选择【选择这个软件】选项

4、弹窗提示,点击打开

5、点击芒星,选择【当前Activity】

6、写出Dex,保存

7、发送到电脑端,再拖入jadx-gui

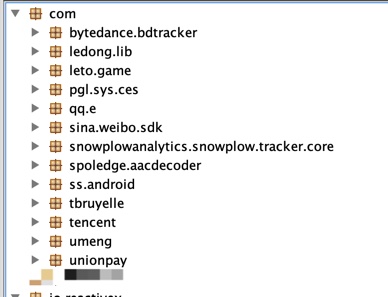

脱壳后的结果

我不怕千万人阻挡,只怕自己投降。

浙公网安备 33010602011771号

浙公网安备 33010602011771号