知攻善防应急响应靶场练习-linux1

前景需要:小王急匆匆地找到小张,小王说"李哥,我dev服务器被黑了",快救救我!!

挑战内容:

黑客的IP地址

遗留下的三个flag

相关账户密码:

defend/defend

root/defend

题解步骤

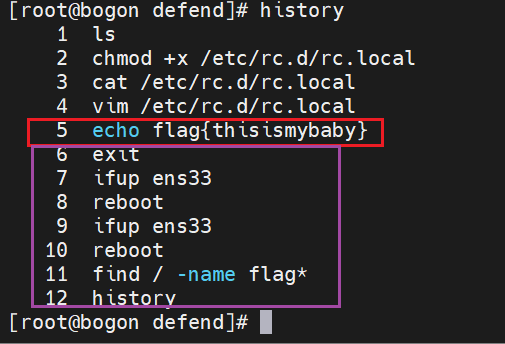

已知root用户密码,切换至root用户以获得更高权限,history查看历史使用命令

紫色为我登录后执行的命令,这里找到第一个flag

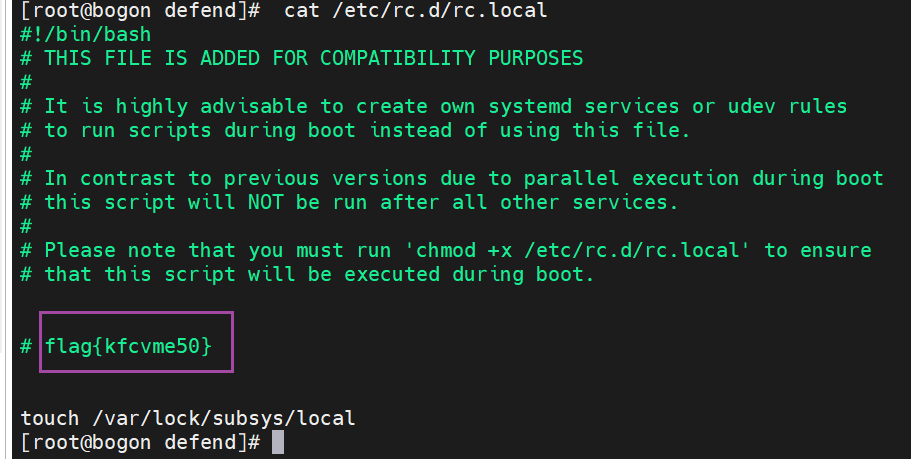

第二条命令为此文件添加执行权限,第三条查看、第四条编辑了此文件,这里我们来查看一下此文件内容

找到第二个flag

因为动了开机文件,所以怀疑是不是有定时任务

使用crontab -l查看

无开机自启任务,一下子没有思路了

查查自启服务吧

systemctl list-unit-files --type=service | grep enabled

也没有找到,这里就先搁置了,去查看日志搜寻黑客的ip,日志位于/var/log下

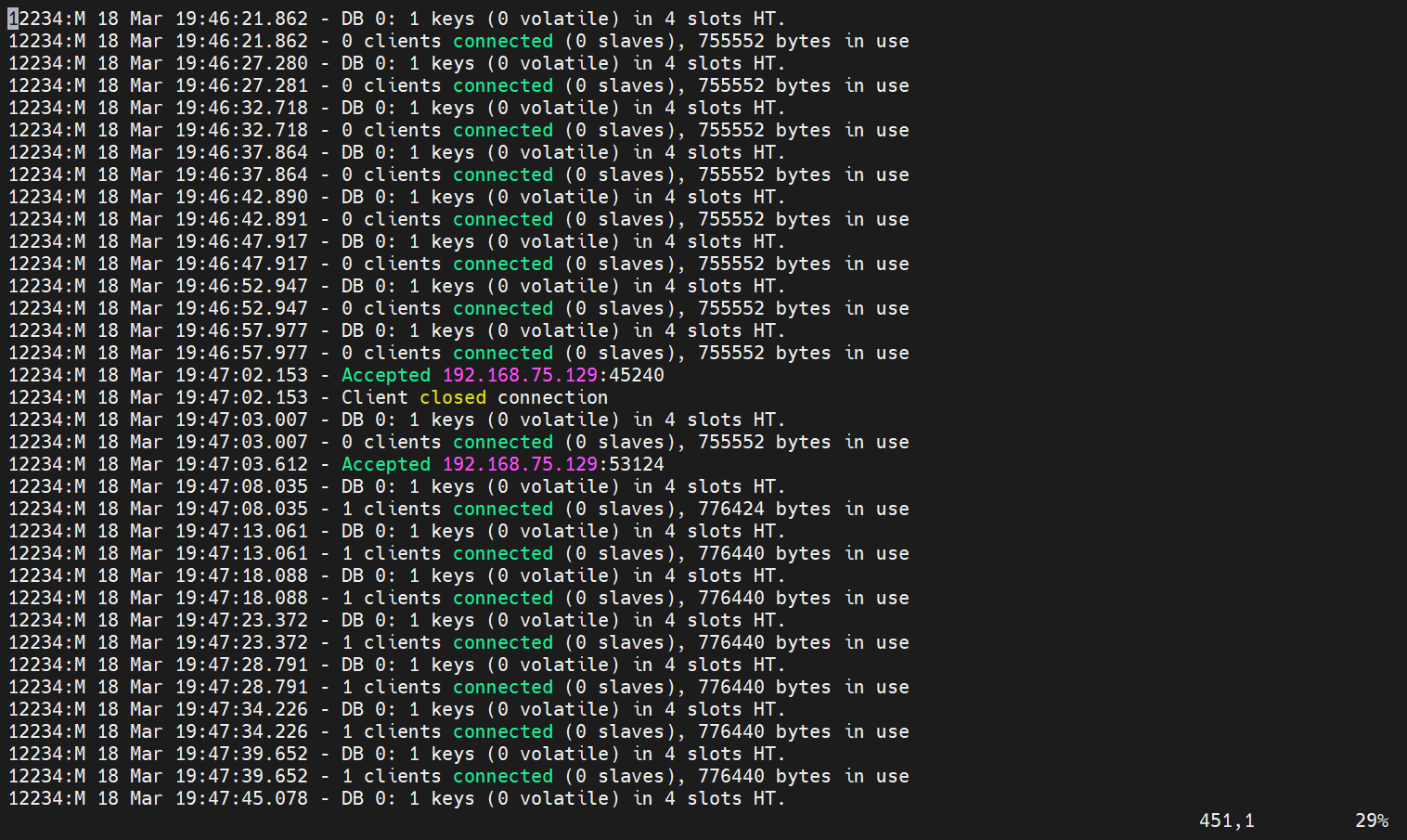

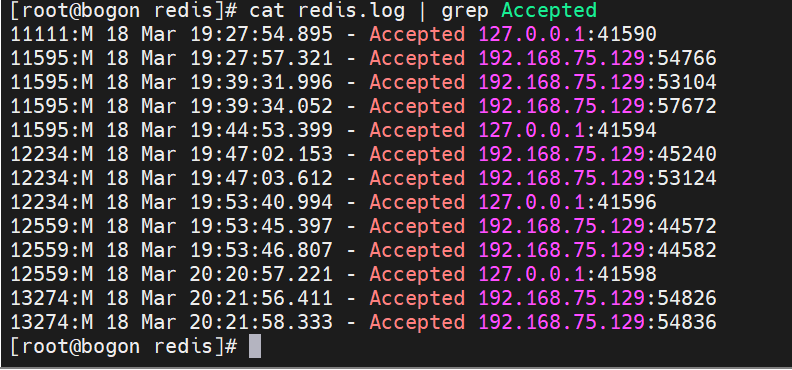

在看到redis.log时发现放开了端口并开启了服务

其中还有ip连接成功的记录

cat redis.log | grep Accepted

此时可以确定攻击者ip为192.168.75.129

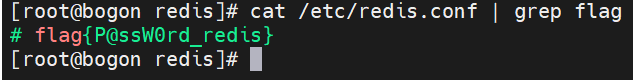

看了官方的wp才得知最后一个flag躲藏在redis.conf

答案:

| 题目 | 答案 |

|---|---|

| 黑客的IP地址 | 192.168.75.129 |

| flag1 | flag{thisismybaby} |

| flag2 | flag{kfcvme50} |

| flag3 | flag{P@ssW0rd_redis} |

参考链接:Linux应急响应——知攻善防应急靶场-Linux(1)_linux应急(需单独提交3个flag才能完成该题目)username:defend、passwor-CSDN博客

本文来自博客园,作者:kriton,转载请注明原文链接:https://www.cnblogs.com/kriton/articles/18604961

浙公网安备 33010602011771号

浙公网安备 33010602011771号