htb 靶场 CozyHosting Writeup

一、信息收集

连接上vpn之后,我们拿到了给出来的ip地址

通过nmap扫描发现存在 80 跟22 端口泄露

访问80端口直接访问会出现问题,这时候可能会出现错误,我们修改我们的host

通过dirsearch 扫描目录发现,存在目录泄露点和一个目录遍历点

二、漏洞利用

通过报错页面察觉到是springbot组件

通过目录爆破发现存在敏感信息泄露

在/actuator/sessions目录下找到用户kanderson

同时发现了新的节点

我们可以使用替换cookie并访问/admin目录

进入后台的面板,肯定得尝试rce

我探索了配置文件下面的部分,测试随机主机名和用户名输入,同时使用 Burp Suite 拦截请求

在这个过程中,遇到了HTTP请求触发的连接超时

三、反弹shell

进一步的实验涉及使用空用户名输入提交连接请求,从而导致与 SSH 命令相关的错误。此错误强烈表明此部分中可能存在rce,这就出现了ssh的一些命令

打一个shell,监听一下‘

ok,上线,监听到了

发现下面有一个java包,我们尝试把它拉出来看看

通过nc把jar包下下来

得到一个jar包,然后对jar包进行反编译

数据库原来是 PostgreSQL 数据库,为了连接到这种类型的数据库,我使用了以下命令:

psql -U postgres -W -h localhost -d cosyhosting

psql:管理 PostgreSQL 数据库并与之交互。-U:指定连接数据库的db用户名-W:在连接数据库之前提示用户输入密码-h:指定 PostgreSQL 服务器的主机名。在本例中,它连接到本地计算机 (localhost)。-d cozyhosting-d:要连接的数据库的名称 ( ),在靶场中为“cozyhosting”。

连接进来他是没有任何提示的

\list:显示所有现有数据库名称的列表,我们主要感兴趣的是“cozyhosting”数据库。\c:用于连接到特定数据库。\d:列出数据库表,我们的重点是“users”表。

表中的密码看起来是加密的,但利用 John 尝试解密admin的密码

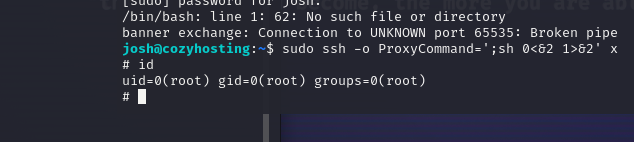

四、提权

最后出来的

用户名:josh

密码:manchesterunited

连接上第一个flag找到,开始提权 直接去gtfobins上面找到命令提权。

flag再root下面,结束

参考博客:

https://www.cnblogs.com/bktown/p/17694115.html#linpease%E6%8E%A2%E6%B5%8B

https://medium.com/@li_allouche/hack-the-box-cozyhosting-writeup-1c1347c15aa0

https://medium.com/@AnderAttacks/cozyhosting-hackthebox-htb-seasonal-writeup-walkthrough-7b43845fa419

浙公网安备 33010602011771号

浙公网安备 33010602011771号