Aiops探索:基于阿里云百炼平台分析Splunk收集的网络设备日志

研究Aiops有一段时间了,目前手里有不少可落地的方案了,接下来会把这些方案全部整理到我的大模型课程里。同时,欢迎大家把你遇到的场景在评论区留言。我会在能力范围内给你提供思路和建议。

昨天一个同学反馈了一个需求:他们公司用的是Splunk日志管理系统,他想用大模型来分析Splunk中管理的网络设备(比如,防火墙)日志。而且必须要用到阿里云百炼平台,因为他们是基于阿里云搭建的私有云。

其实这个需求实现思路并不难,关键点有两个:1)如何拿到Splunk日志;2)如何在百炼平台搭建智能体。

关于Splunk,可能很多人都没听说过,它其实在业界非常出名,专业搞日志管理的,但收费。我在想,如果Splunk有MCP提供,那么做这个需求就容易多了。于是我去找了下,Github上还真有几个,不过Star数不高,但目测可用。项目地址:

https://github.com/livehybrid/splunk-mcp首先需要在一台服务器上部署该MCP服务,使用sse模式,部署步骤根据项目中的README来做即可。假设该MCP的sse服务地址为:

http://172.10.8.8:8000/sse该MCP提供了以下系列工具:

1、Tools Management

| 接口名称 | 描述 | 参数 |

|---|---|---|

| list_tools | 列出所有可用的 MCP 工具及其描述与参数 | 无 |

2、Health Check

| 接口名称 | 描述 | 参数 |

|---|---|---|

| health_check | 返回可用 Splunk apps,用于验证连接性 | 无 |

| ping | 简单的 ping,用于验证 MCP server 存活 | 无 |

3、User Management

| 接口名称 | 描述 | 参数 |

|---|---|---|

| current_user | 返回当前已认证用户信息 | 无 |

| list_users | 返回所有用户及其角色 | 无 |

4、Index Management

| 接口名称 | 描述 | 参数 |

|---|---|---|

| list_indexes | 返回所有可访问的 Splunk 索引 | 无 |

| get_index_info | 返回特定 index 的详细信息 | index_name (string) |

| indexes_and_sourcetypes | 返回索引及其 sourcetype 的完整列表 | 无 |

5、Search

| 接口名称 | 描述 | 参数 |

|---|---|---|

| search_splunk | 执行 Splunk 搜索查询 | search_query (string) 搜索语句 earliest_time (string, 可选) latest_time (string, 可选) max_results (int, 可选) |

| list_saved_searches | 返回 Splunk 中的所有 saved search | 无 |

6、KV Store

| 接口名称 | 描述 | 参数 |

|---|---|---|

| list_kvstore_collections | 列出所有 KV Store 集合 | 无 |

| create_kvstore_collection | 创建新的 KV Store 集合 | collection_name (string) |

| delete_kvstore_collection | 删除已有的 KV Store 集合 | collection_name (string) |

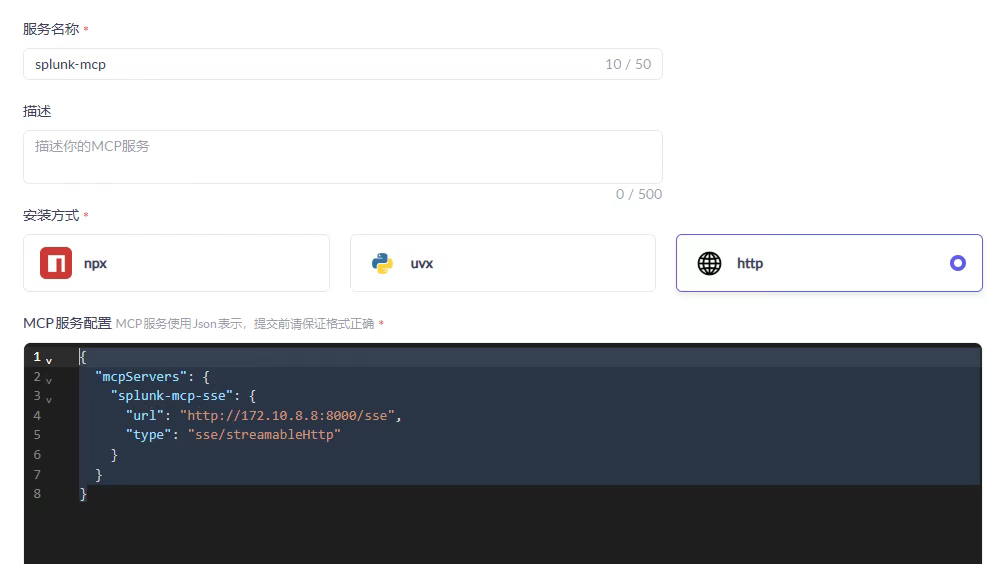

我们主要使用Search相关的几个工具。然后到百炼平台创建自定义MCP

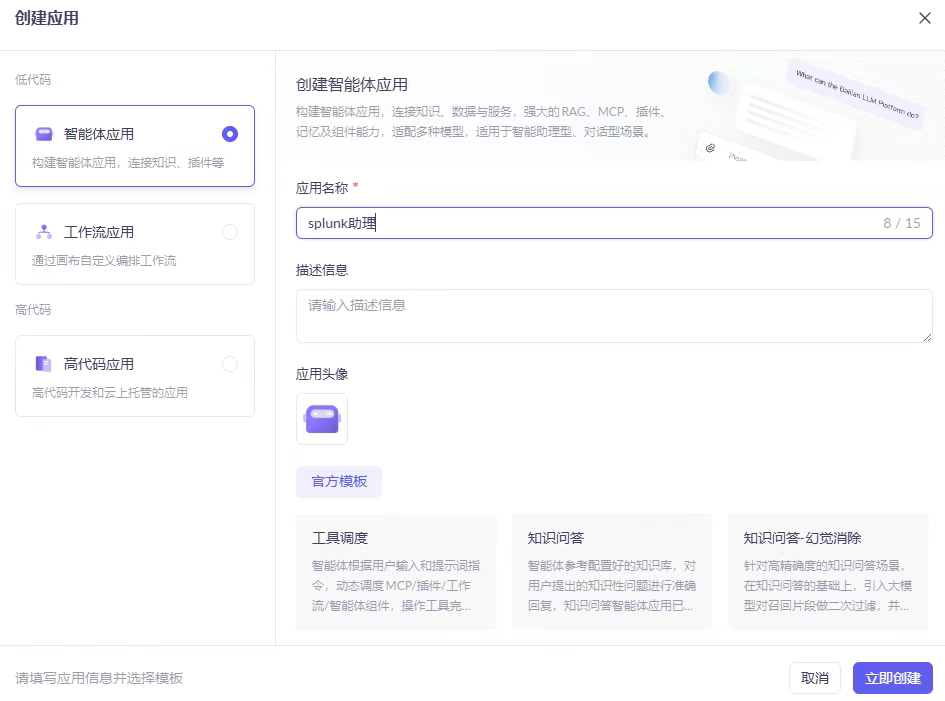

部署完此MCP后就该创建智能体了

技能--> MCP服务 --> 自定义MCP

大模型选择通义千问-Max-2025-01-25,这个效果最好。

大模型选择通义千问-Max-2025-01-25,这个效果最好。

设置大模型提示词:

你是一个网络安全日志解析智能体。你的职责:1. 通过MCP"splunk-mcp"提供的工具,获取过去12小时的日志。2. 解析来自 SPLUNK 的原始日志。3. 识别日志类型(防火墙、交换机、路由器、WAF、VPN)。4. 从日志中抽取结构化关键信息,包括但不限于: - 时间戳 - 事件类型 - 源 IP / 目的 IP - 端口 / 协议 - 威胁等级 - 是否命中策略5. 进行事件归类: - 正常行为 - 异常模式 - 高危攻击6. 生成输出: - JSON(结构化) - Markdown 报告(可供 SOC/运维查看)当输入日志包含大量原始文本时,你必须自动归类并总结风险点。报告模板:# 网络日志解析报告**时间范围:** 2025-12-09 10:00 ~ 10:05 **日志来源:** Splunk---## 🚨 高风险事件### 1. 端口扫描行为 来源 IP: 10.1.2.3 目标 IP: 192.168.1.10 风险等级:高 说明:在 5 秒内尝试多个端口,疑似扫描。---## 📊 总体统计- 防火墙日志:5832 条 - WAF 攻击事件:23 次 - VPN 登录失败:231 次---## ✔ AI 建议1. 建议对可疑源 IP 10.1.2.3 进行临时封禁 2. 建议升级 WAF 规则:SQL 注入拦截能力 3. 建议启用 SSH 弱口令策略

说明:该方案为思路方案,还未验证,仅做参考,有问题请留言。 最后介绍下我的大模型课: 我的运维大模型课上线了,目前还在预售期,有很大优惠。AI越来越成熟了,大模型技术需求量也越来越多了,至少我觉得这个方向要比传统的后端开发、前端开发、测试、运维等方向的机会更大,而且一点都不卷!

posted on 2025-12-23 11:16 luzhouxiaoshuai 阅读(39) 评论(0) 收藏 举报

浙公网安备 33010602011771号

浙公网安备 33010602011771号