<?php

error_reporting(0);

highlight_file(__FILE__);

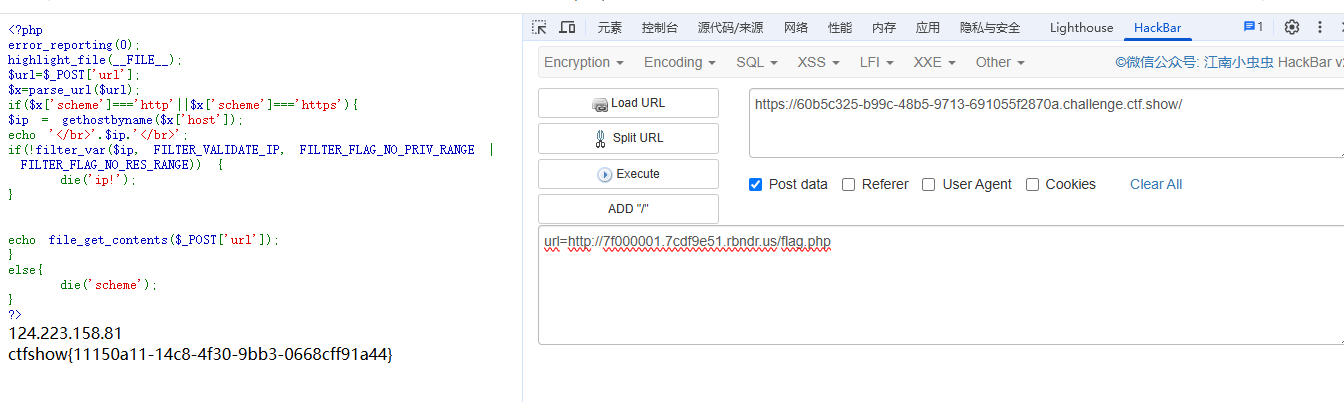

$url=$_POST['url'];

$x=parse_url($url);

if($x['scheme']==='http'||$x['scheme']==='https'){

$ip = gethostbyname($x['host']);

echo '</br>'.$ip.'</br>';

if(!filter_var($ip, FILTER_VALIDATE_IP, FILTER_FLAG_NO_PRIV_RANGE | FILTER_FLAG_NO_RES_RANGE)) {

die('ip!');

}

echo file_get_contents($_POST['url']);

}

else{

die('scheme');

}

?> scheme

filter_var函数来验证IP地址的有效性,并且排除了私有IP范围(0.0.0.0/8、172.16.0.0/12和192.168.0.0/16)和保留IP范围(0.0.0.0/8和169.254.0.0/16。)。

用DNS rebind进行DNS重绑定攻击,思路:第一次访问,域名第一次解析是127.0.0.1,第二次解析是104.56.61.24。第二次访问的时候,域名第一次解析是104.56.61.24,第二次解析是127.0.0.1。

————————————————

版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。

原文链接:https://blog.csdn.net/qq_55202378/article/details/138388584

https://lock.cmpxchg8b.com/rebinder.html

![]()

浙公网安备 33010602011771号

浙公网安备 33010602011771号