EXP 7 网络欺诈防范 20164303 景圣

EXP 7 网络欺诈防范

1 实验主要内容

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

2 实验基础问题回答

通常在什么场景下容易受到DNS spoof攻击

在公共场所连接开放的无线网络

在日常生活工作中如何防范以上两攻击方法

验证网页证书,不访问不被信任的网站

不使用可疑的递归服务器

直接向域名空间的权威服务器申请解析服务

可以安装360之类的防护软件

3 实验内容

1 建立冒名网站

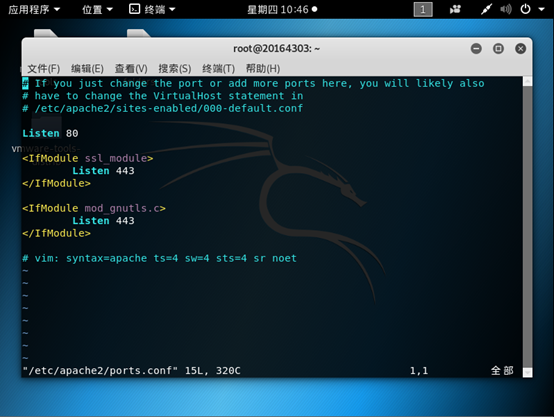

修改Apache的端口文件,将SET工具的访问端口改为80,事实上本来就是80,我们也是为了确定是否被修改成了其他的端口。

vim /etc/apache2/ports.conf

用命令

netstat -tupln | grep 80

检查80端口是否被占用,并kill占用端口的进程

开启Apache服务

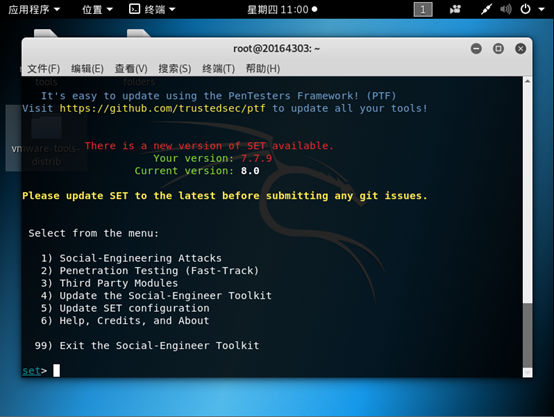

打开SET工具

setoolkit

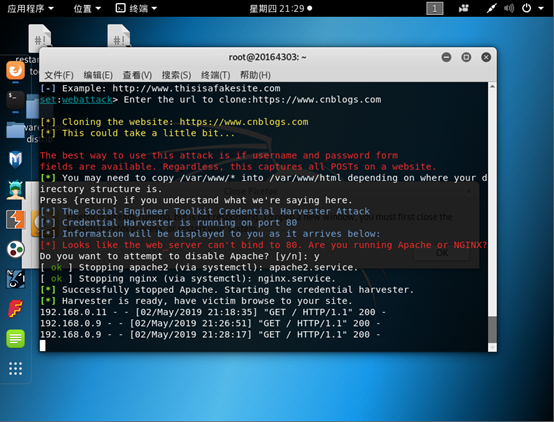

根据步骤提示完成网站创建,依次选择

1)Social - Engineering Attacks

2)Website Attack Vector

3)Credential Harvester Attack Method

2)Site Cloner

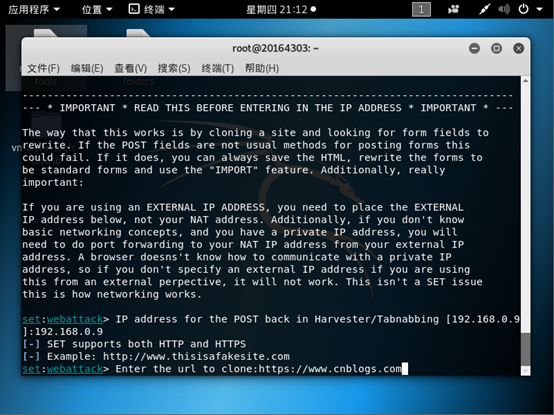

输入攻击者IP和待clone网站

192.168.0.9,https://www.cnblogs.com

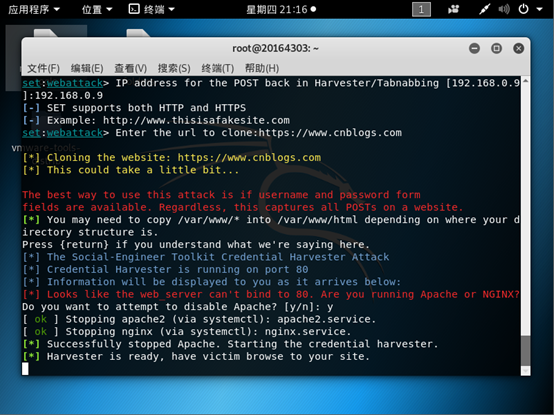

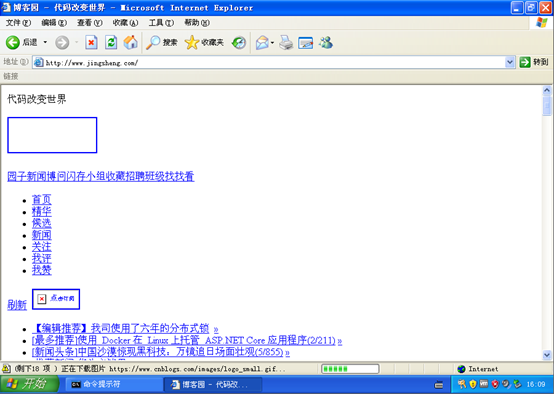

使用靶机访问192.168.0.9,发现网页与被克隆的网页相同,网速不太好,网页有点打不开,但确实是博客园的主页

用kail自己进行访问效果还可以

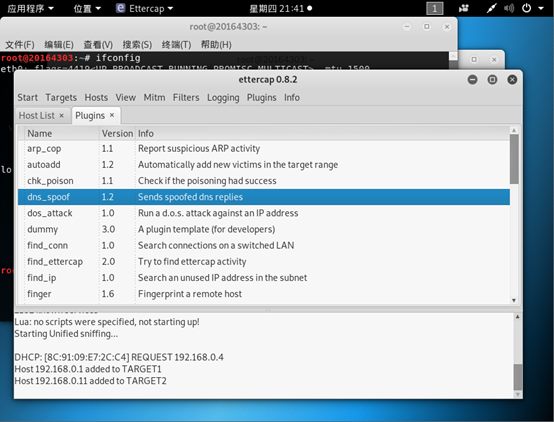

2 ettercap DNS spoof

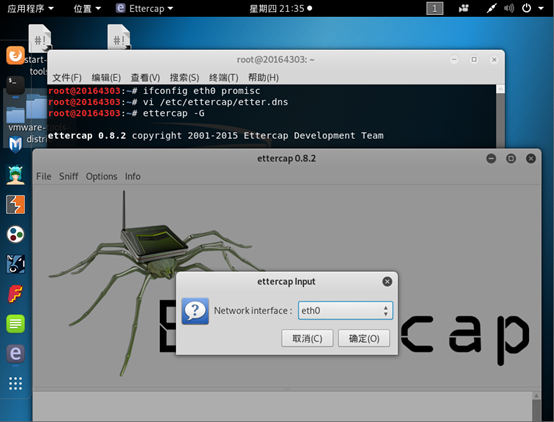

将kali网卡改为混杂模式

ifconfig eth0 promisc

修改DNS缓存表

vim /etc/ettercap/etter.dns

在里面添加我们需要的信息

开启ettercap

ettercap -G

Sniff —— unified sniffing 输入 eth0 开始监听

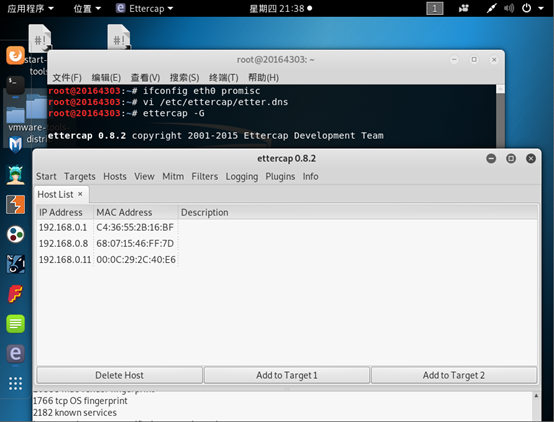

扫描网段 Hosts —— Scan for hosts

查看主机 Hosts —— Hosts list

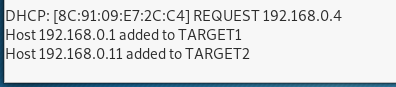

将kali网关192.168.0.1添加到target1,靶机192.168.0.11添加到target2

选择DNS欺骗插件,Plugins —— Manage the plugins ,选择dns_spoof

在工具栏 Start 目录下点击 Start sniffing 开始欺骗

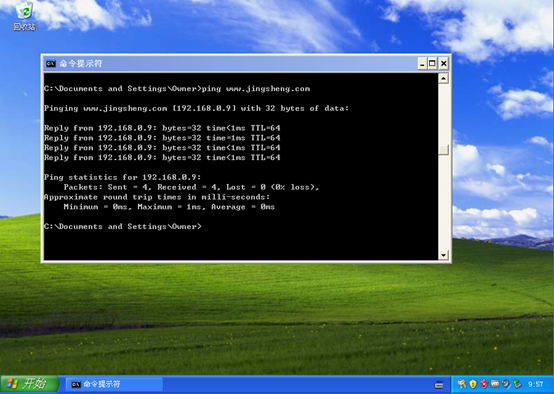

验证结果

3 结合应用

先重复以上的两部分内容,之后使用靶机浏览器访问www.jingsheng.com。

4 实验总结与体会

这次实验完成的不是很圆满,因为没有找到合适的网页去克隆,失败了不少次,终于使用博客园的主页实现了实验的内容但没有实现获取到用户名和密码。

通过实验,我看到了我们的电脑时刻都处于危险的环境中,需要我们时刻警惕,不给其他人可乘之机。

浙公网安备 33010602011771号

浙公网安备 33010602011771号