千锋教育网络安全学习笔记7-PKI

目录

PKI

1、PKI概述

2、信息安全三要素

3、哪些IT领域用到PKI

4、公钥加密技术

5、数字签名

6、证书

PKI

1、PKI概述

名称:Public Key Infeastruction 公钥基础设施

作用:通过加密技术和数字签名技术保证信息的安全

组成:公钥加密技术、数字证书、CA、RA

2、信息安全三要素

机密性

完整性

身份验证/操作的不可否认性

3、哪些IT领域用到PKI

1)SSL/HTTPS

2)IPsecVPN

3)部分远程访问VPN

4、公钥加密技术

作用:实现对信息加密、数字签名等安全保障

加密算法:

1)对称加密算法

加密解密的秘钥一样

代表算法:DES 3DES AES

2)非对称加密算法

通信双方各自产生一对公私钥

双方各自交换公钥

公钥和私钥互为加解密关系

公私钥不可互相逆推

代表算法:RSA DH

3)HASH算法:MD5 SHA(不可逆,验证完整性)

HASH值=摘要

5、数字签名:

用自己的私钥对摘要加密得出的密文就算数字签名(用来验证你是你自己)

6、证书:

证书用来保证公钥的合法性

证书格式遵循X509标准

数字证书保护信息:

使用者的公钥值

使用者标识信息(用来验证你是你,比如电子邮箱地址)

有效期(证书的有效时间)

颁发者标识信息

颁发者的数字签名

数字证书有全为公正的第三方机构即CA签发

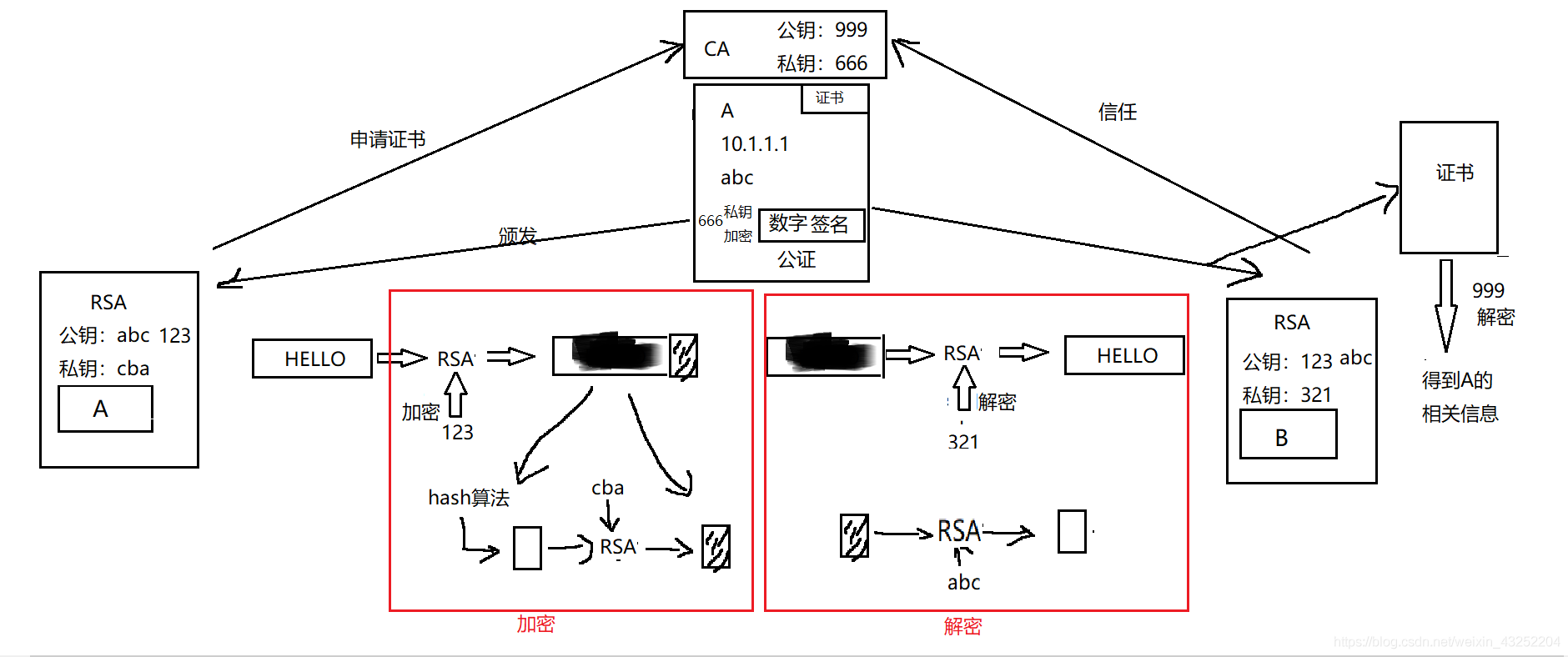

上述为非堆成加密技术的一种,RSA

整个过程演进过程:

刚开始是将明文通过接受者的公钥加密,将加密后的密文进行HASH算法加密,将得到的摘要与前者密文拼接后发给接受者,因需要接受者的私钥才能打开。故看起来可行,但是黑客发现了漏洞:黑客将加密后的密文直接破坏,然后重新HASH再拼接,这时破坏了完整性,且没有对发送者进行身份验证

改进措施:

将摘要也进行加密,且采用发送者的秘钥进行加密,也起到了身份验证的作用。

又有不足之处:

从刚开始双方交换公钥的时候,并没有验证对方身份,又来了个第三方攻击

改进:

增加的CA用来验证身份。CA是AB俩方都信息的一个官方

飞哥小总结:

用对方的公钥加密,是为了信息的机密性

用自己的私钥加密,是为了身份验证/数字签名

用HASH得到摘要,是为了信息的完整性

浙公网安备 33010602011771号

浙公网安备 33010602011771号