Ghidra第一讲,常用快捷键.

Ghidra第一讲,常用快捷键.

一丶Ghidra简介

Ghidra是由美国国家安全局(NSA)研究部门开发的软件逆向工程(SRE)套件,用于支持网络安全任务. 其实说白了堪比IDA 是一个新的逆向工具,大家有必要学习一下.

fq后的下载地址:https://ghidra-sre.org/releaseNotes_9.1.2.html

Ghidra需要你配置JDK11的环境

fq后的下载地址: https://adoptopenjdk.net/releases.html?variant=openjdk11&jvmVariant=hotspot

Ghida百度盘: 链接:https://pan.baidu.com/s/1Br6RtquG3biwwCk9oMYfoA

提取码:a4gz

jdk11:

链接:https://pan.baidu.com/s/1fMa81FkiZxkO78OywXSERg

提取码:2c10

如何配置以及打开Ghidra自己百度或者Google,这里讲一下快捷键.

二丶快捷键对照表

2.1 反汇编代码快捷键

| 功能键 | 功能 | 说明 反汇编界面操作 |

|---|---|---|

| C | 将汇编转为字节来查看 | 在反汇编界面选中按C即可 |

| D | 将字节解析为汇编 | 在反汇编界面按D可以将字节转为汇编查看 |

| F | 选中函数 建立或者修改函数(修改名字或者调用约定等) | 在反汇编界面选中函数进行修改 |

| L | 修改标签修改名字 | 在反汇编界面操作,类似于IDA中的n 重命名 |

| H | 显示历史记录修改,历史记录标签 | 在反汇编窗口操作 |

| CTRL + E | 伪代码显示 | 在反汇编界面操作,就是IDA中的F5 |

| G | 地址跳转 | 在反汇编界面操作,跳转到你想要跳转的地址 |

| convert | 转换数据类型 | 在反汇编界面操作,选中常量值,邮件菜单中找到此选项. |

| CTRL+SHIFT+G | 修改反汇编语句 | 选中反汇编语句可以进行修改 |

| CTRL + Z | 撤销刚刚操作 | IDA7.2之后才有 |

| CTRL+SHIFT+F | 交叉引用显示 | 与IDA中的交叉引用相似可以看到谁调用 |

2.2 F5伪代码快捷键

| 功能键 | 功能 | 说明 反汇编界面操作 |

|---|---|---|

| L | 修改名字 | 选中伪代码中的变量修改其名字 |

| CTRL + L | 修改类型 | 选中伪代码中的变量修改其类型 |

在其界面上我们还可以将伪代码导出为C代码

伪代码界面还支持选中变量使其高亮,这个自己探究即可.

2.3 16进制界面

Ghidra16进制界面可以帮助我们修改字节,比如在去除花指令的时候可以将花指令修改为90

然后配合C D快捷键将其还原为正常的汇编.

首先点击进去16进制界面

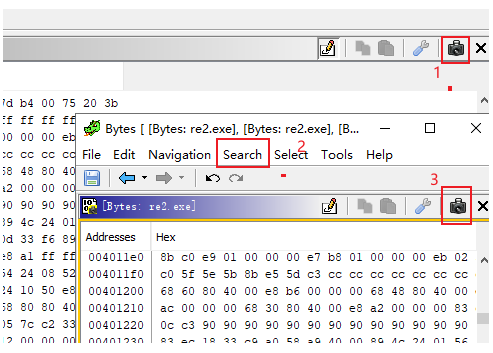

进去看右上角

第一个点击之后你可以修改内存字节,也就是可以Path了.我们可以修改为0x90

当你在反汇编界面点击反汇编语句的时候,16进制界面会自动跳转到其位置显示其字节.

我们可以打开编辑(CTRL + ALT +E)也就是第一个选项可以进行编辑.

但是这里有一坑,就是说你想编辑的前提必须这个指令是没有解析的,也就是反汇编界面我们可以先按C让其解析为字节,此时才能在16进制界面修改,修改之后按D在反汇编.

Set Byte Viewer Options可以设置界面显示 可以扩展显示,显示汇编,显示整数等等.

如果我们想要搜索怎么办 可以点击摄像头 增强16进制编辑.我们可以在里面找到搜索的选项

分为三步

- 标识为1的地址打开之后是下面的界面,也就是增强16进制操作

- 点击Search 可以进行搜索 字符串 特征码等等

- 显示为3的地方再次点击可以打开多个页面.

总结

| 功能键 | 说明 | |

|---|---|---|

| CTRL + ALT + E | 允许16进制可编辑 | |

| C | 同上 | |

| D | 同上 | |

| S | 打开扩展编辑16进制界面可以进行搜索 |

还有更多好玩的等探索再说,比如符号 脚本 其它各个窗口等.结构体类型转换等等

坚持两字,简单,轻便,但是真正的执行起来确实需要很长很长时间.当你把坚持两字当做你要走的路,那么你总会成功. 想学习,有问题请加群.群号:725864912(收费)群名称: 逆向学习小分队 群里有大量学习资源. 以及定期直播答疑.有一个良好的学习氛围. 涉及到外挂反外挂病毒 司法取证加解密 驱动过保护 VT 等技术,期待你的进入。

详情请点击链接查看置顶博客 https://www.cnblogs.com/iBinary/p/7572603.html

本文来自博客园,作者:iBinary,未经允许禁止转载 转载前可联系本人.对于爬虫人员来说如果发现保留起诉权力.https://www.cnblogs.com/iBinary/p/13852204.html

欢迎大家关注我的微信公众号.不定期的更新文章.更新技术. 关注公众号后请大家养成 不白嫖的习惯.欢迎大家赞赏. 也希望在看完公众号文章之后 不忘 点击 收藏 转发 以及点击在看功能. QQ群:

QQ群:

浙公网安备 33010602011771号

浙公网安备 33010602011771号