实践二 网络信息收集

20212806 2021-2022-2 《网络攻防实践》第2周作业

1.实验内容

1.1网络信息收集概述

1.1.1网络信息收集的内容

一般来讲, 攻击者入侵一个系统时,会利用目标系统中存在的安全缺陷和漏洞。安全缺陷和漏洞会存在于构成目标信息系统的三大核心元素一人、 网络与主机系统中,包括管理上的安全缺陷与漏洞、网络协议安全缺陷与漏洞、系统安全缺陷及漏洞,这些安全缺陷和漏洞的信息是攻击者信息收集的重点。

在实施入侵的过程中,攻击者需要进一步掌握的信息还包括目标网络的内部拓扑结构、目标系统与外部网络的连接方式与链路路径、防火墙的端口过滤与访问控制配置情况、使用的身份认证与访问控制机制、使用的加密系统等。一旦攻击者完全掌握了这些信息,目标网络就彻底暴露在攻击者面前了。

应该指出的是,网络信息收集过程和入侵攻击过程并不是具有明显界限的先后次序关系,信息收集是融入在整个入侵过程中的,攻击者收集的信息越全面越细致,就越有利于入侵攻击的实施,而随着入侵攻击的深入,攻击者就具备掌握更多信息的条件。

1.1.2网络信息收集的方法

- 网络踩点(footprinting)

- Web 搜索与挖掘

- DNS和IP查询

- 网络拓扑侦察

- 网络扫描

- 主机扫描

- 端口扫描

- 系统类型探查

- 漏洞扫描

- 网络查点( enumeration)

- 旗标抓取

- 网络服务查点

1.2网络踩点

网络踩点(footprinting)是指攻击者通过对目标组织或个人进行有计划、有步骤的信息收集,从而了解攻击目标的网络环境和信息安全状况,得到攻击目标完整剖析图的技术过程。通过对完整剖析图的细致分析,攻击者将会从中寻找出攻击目标可能存在的薄弱环节,为进一步的攻击行动提供指引。

1.2.1网络踩点技术手段

- Web信息搜索与挖掘

- DNS与IP查询

- 网络拓扑侦查

1.2.2Web信息搜索与挖掘

Web信息搜索与挖掘是指利用Web搜索的强大能力,对目标大量公开或意外泄露的Web信息进行挖掘,从而找到关键信息。

1.2.3DNS与IP查询

DNS和IP查询是指通过公开的互联网基础信息服务,找出目标组织域名、IP及地理位置的映射关系,以及注册的详细信息,同时利用DNS服务获取组织内部系统情况。

DNS服务提供从DNS域名到IP地址的映射,按照具体作用的不同,可将DNS服务器分为提供原始DNS映射信息的权威DNS服务器(Authoritative name server),以及ISP提供给接入用户使用的递归缓存DNS服务器(Recursive and caching name server)。

1.2.4网络拓扑侦察

网络拓扑侦察是指找到攻击目标的网络后,通过网络拓扑侦察尝试确定哪些网络的网络拓扑结构和可能存在的网络访问路径。

1.3网络扫描

目的:探测目标网络,找出尽可能多的目标,探测获取类型,存在的安全弱点,为攻击选择恰当的目标和通道提供支持。

主机扫描:ICMP协议Ping扫描、TCP协议的主机扫描(ACKPing、SYNPing)、UDP协议Ping扫描。工具:superscan、nmap。防范措施:入侵检测系统。

端口扫描:TCP connect扫描、TCP SYN扫描、UDP端口扫描、高级端口扫描技术(FIN、ACK、NULL、XMAN、TCP窗口、TCP弹射)。工具:NMAP。防范措施:网络入侵检测系统、网络入侵防御系统。

操作系统识辨:操作系统类型探查(主动探测nmap、被动辨识p0f)、网络服务类型探查(apache、iis)。防范措施:端口扫描监测工具。

扫描漏洞:漏洞扫描器(nessus、openvas)。防范措施:先行发现漏洞以及不安全配置。

2.实验过程

任务一

从google.com、g.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

- DNS注册人及联系方式

- 该域名对应IP地址

- IP地址注册人及联系方式

- IP地址所在国家、城市和具体地理位置

1.首先:访问whoisSoft.com 网址查询baidu.com的相关信息,可以得到DNS注册人及联系方式等。

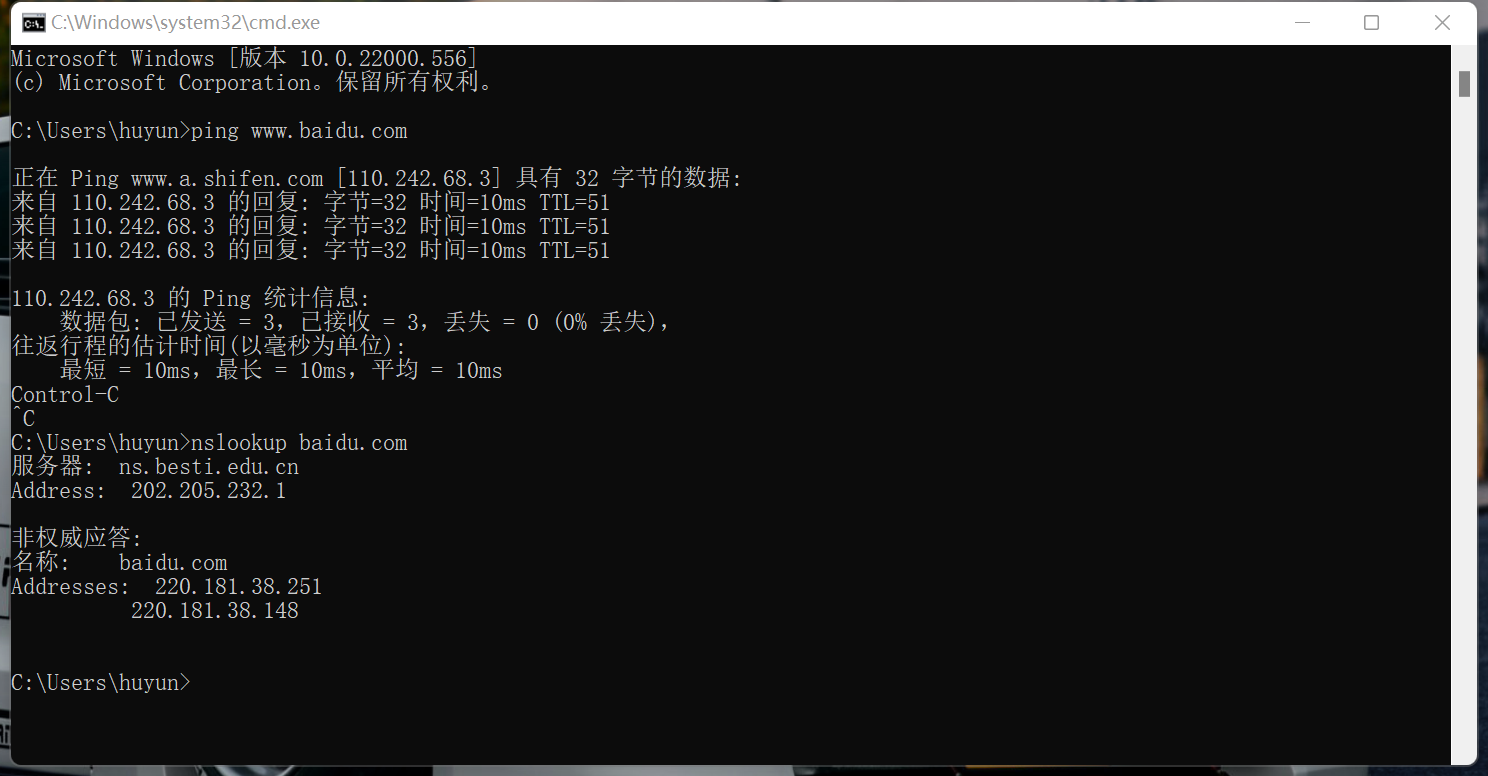

2.利用本机的cmd输入nslookup baidu.com查询baidu.com IP地址。

3.在whoisSoft.com网址输入IP(220.181.38.148),得到具体的国家城市位置信息。

任务二

尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,把那个查询获取该好友所在的具体地理位置

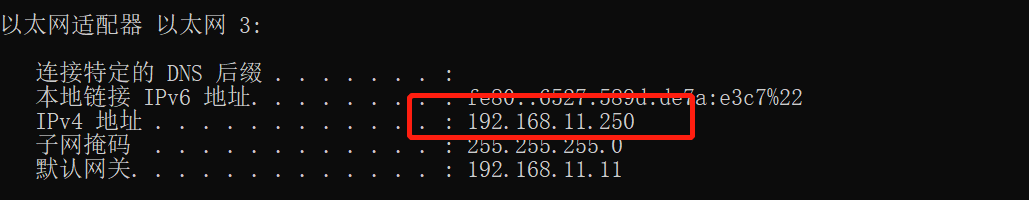

首先打开Wireshark,选择本地网卡。选择字符串、分组详情,输入020048。利用电脑的QQ给好友打电话。然后wireshark捕包就能够得到对方的IP地址,如下图所示。最后百度ip位置查询,可以精确查询IP地址对应的地理位置。

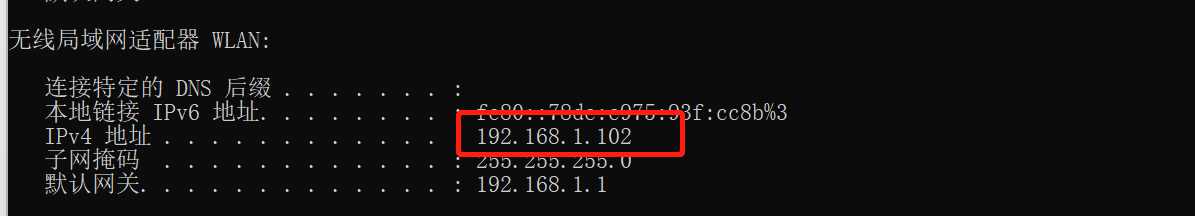

电脑IP:

对方手机IP:

抓包结果

IP地址查询:

任务三

使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

- 靶机IP地址是否活跃

- 靶机开放了哪些TCP和UDP端口

- 靶机安装了什么操作系统,版本是多少

- 靶机上安装了哪些服务

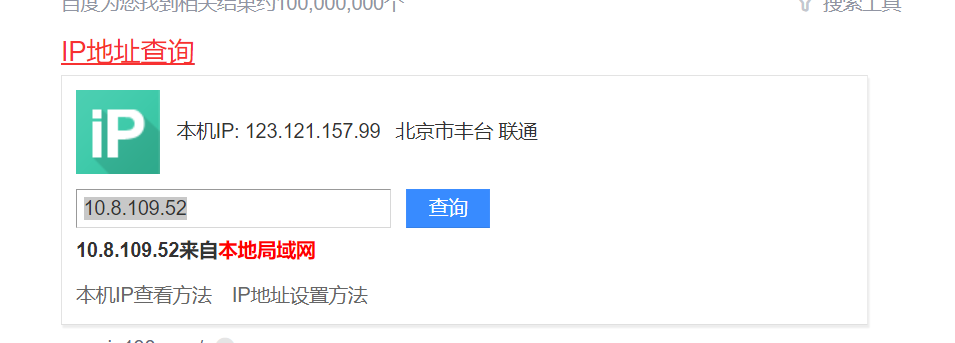

开启Metasploitable2 (Linux),使用ifconfig查看靶机 IP

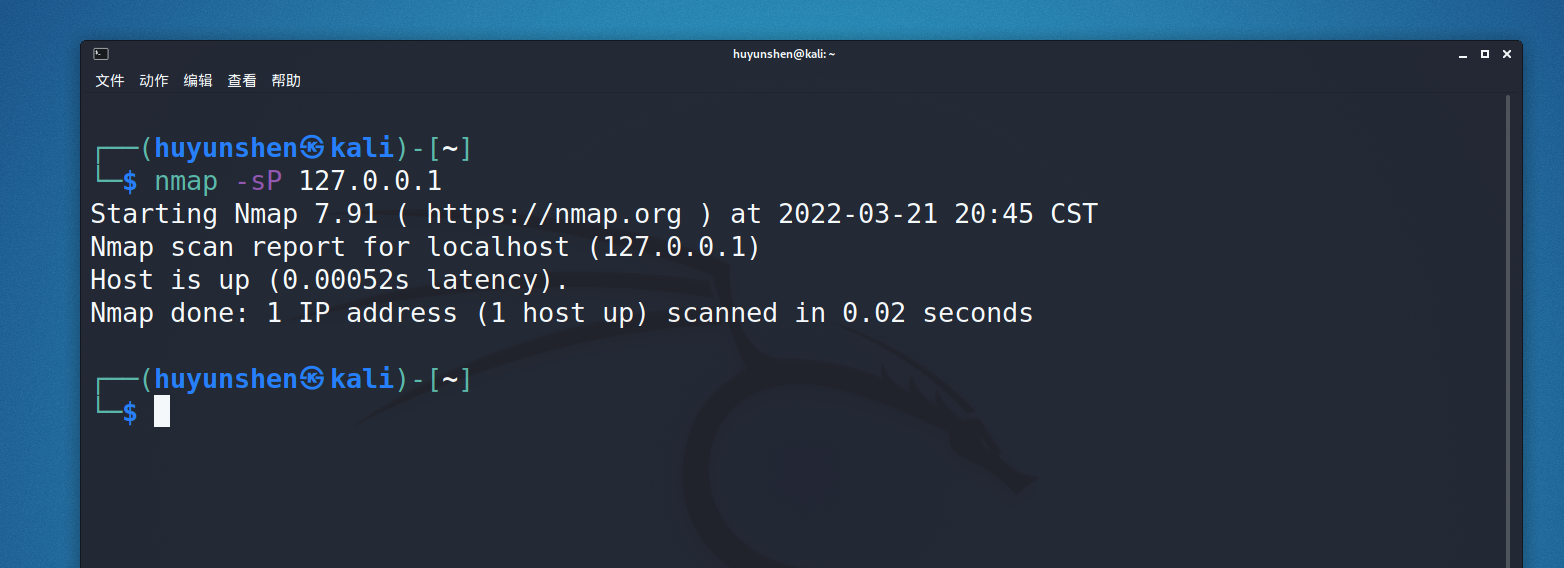

打开Kali,攻击机nmap -sP 127.0.0.1查询靶机IP地址是否活跃。如下图,表明处于活跃状态

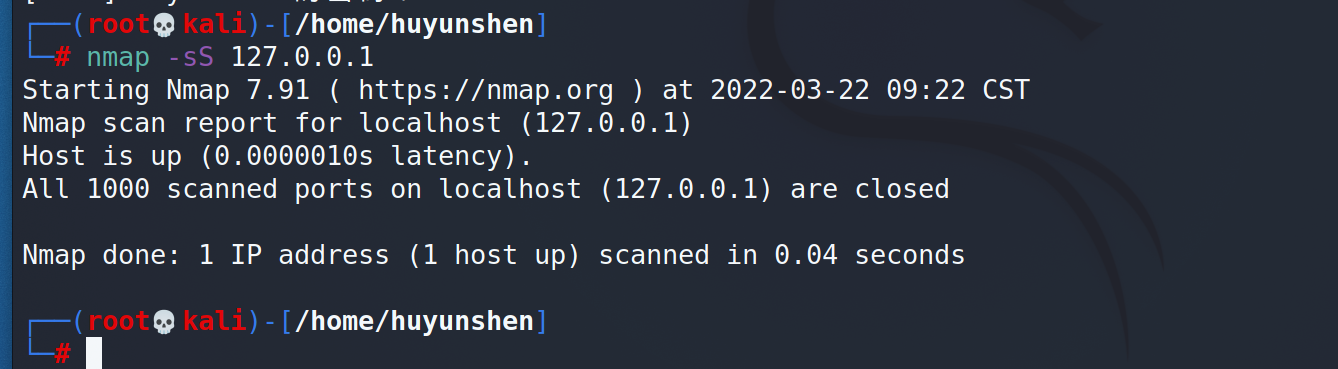

使用指令nmap -sS 127.0.0.1对靶机进行TCP SYN扫描。这一步需要sudo su提权。

使用nmap -sU 127.0.0.1对UDP端口进行扫描。

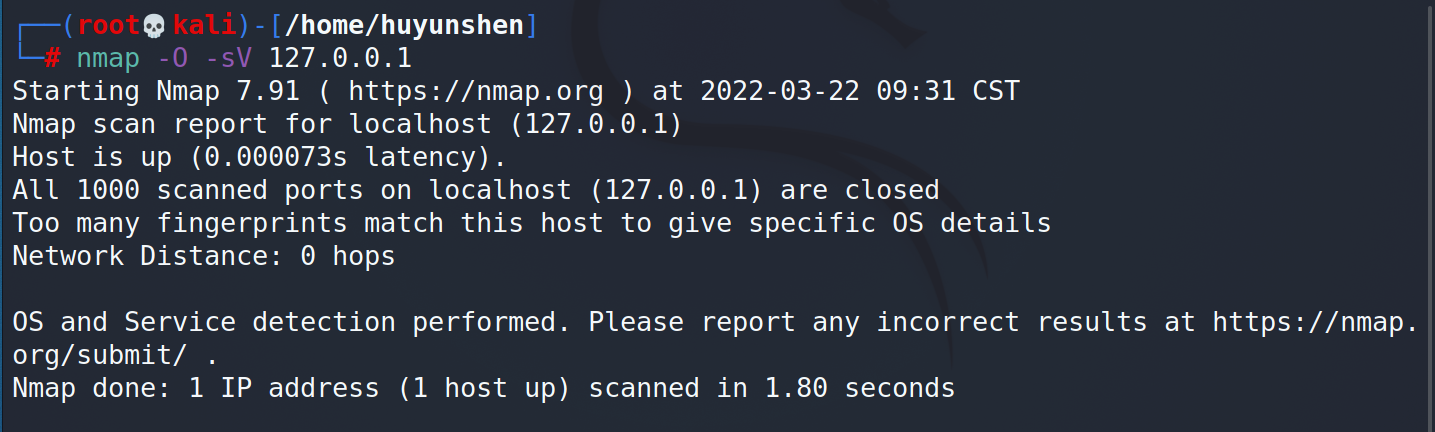

使用nmap -O -sV 127.0.0.1对操作系统类型和网络服务进行扫描,可以发现对nmap对可能的操作系统类型进行了排序以及可能性估计。

针对上面扫描出来的活跃的TCP和UDP端口,对部分端口进行简要的解释和说明。

| 名称 | 说明 |

|---|---|

| ftp | 文件传输协议(FTP)端口;有时被文件服务协议(FSP)使用 |

| ssh | 安全 Shell(SSH)服务 |

| telnet | Telnet 服务 |

| smtp | 简单邮件传输协议(SMTP) |

| domain | 域名服务(如 BIND) |

| netbios-ssn | 在红帽企业 Linux 中被 Samba 使用的NET BIOS 会话服务 |

| rpcbind | RPC服务 |

任务四

使用 Nessus 对靶机进行扫描,回答以下问题。

- 靶机上开放了哪些端口?

- 靶机各个端口上网络服务存在何种安全漏洞?

- 如何攻陷靶机环境,以获得系统访问权?

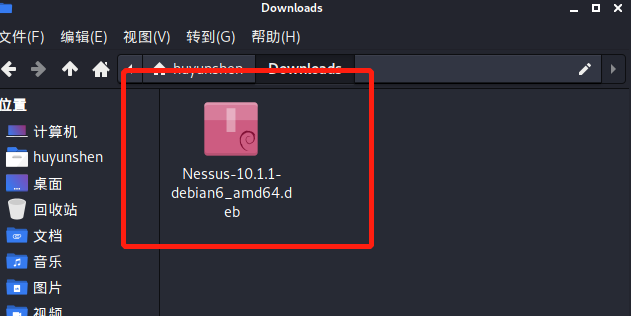

首先下载messus并安装在kali里面

cd Downloads

dpkg -i Nessus-8.9.1-debian6_amd64.deb

安装成功后的提示信息如下

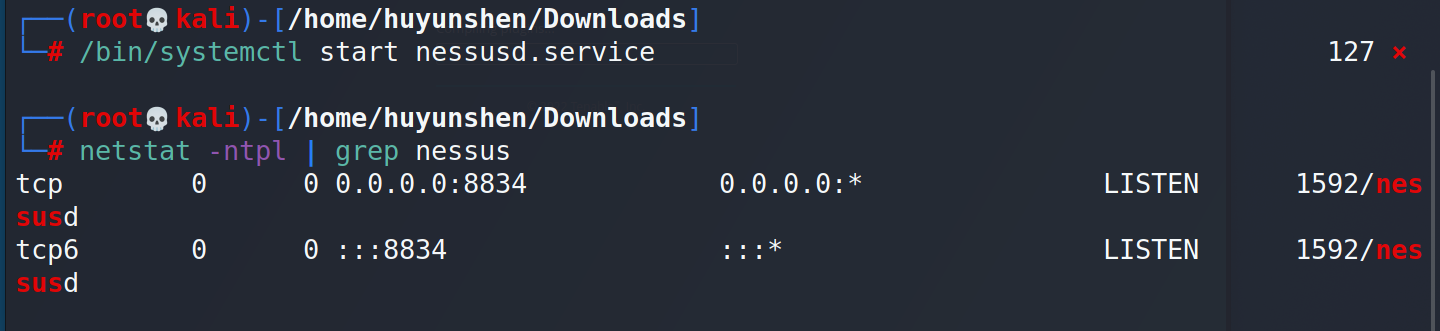

启动 nessus,并查看状态

/bin/systemctl start nessusd.service

netstat -ntpl | grep nessus

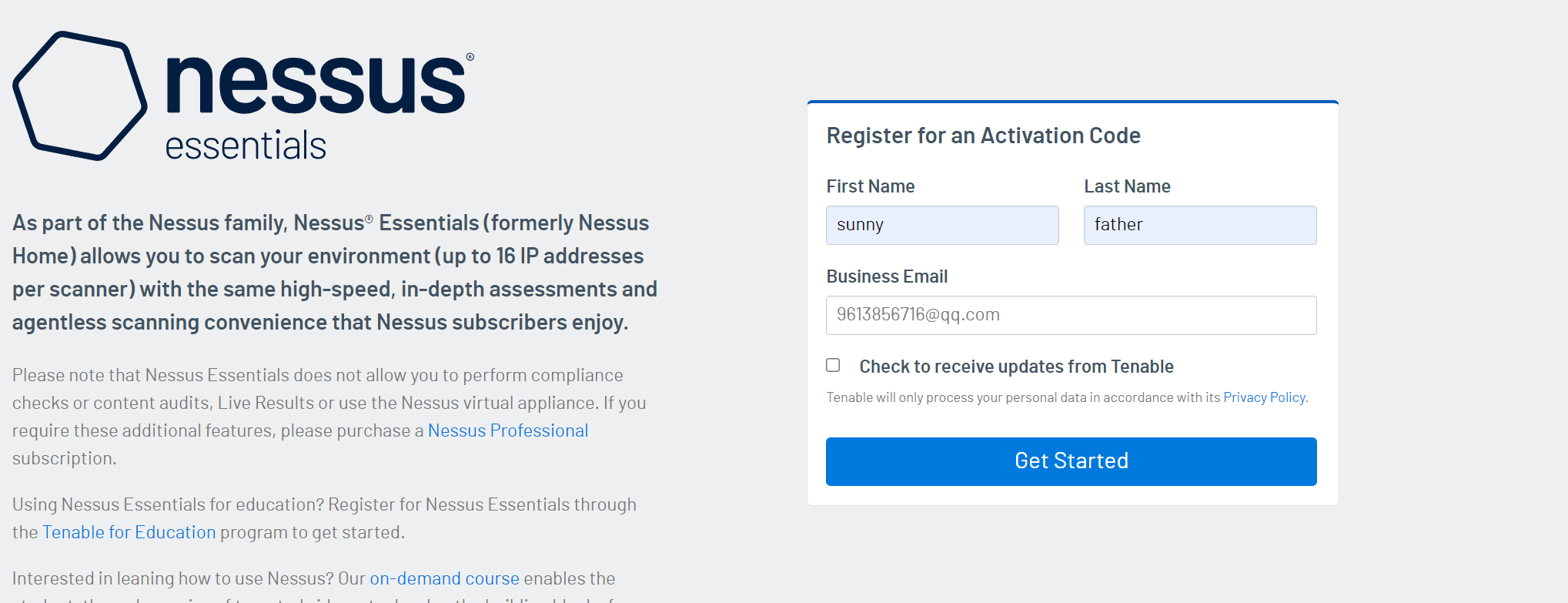

打开网站:http://www.tenable.com/products/nessus/nessus-plugins/obtain-an-activation-code

点击“Nessus Essentials”版本下面的“Register Now”,登记获取激活码,如下图所示

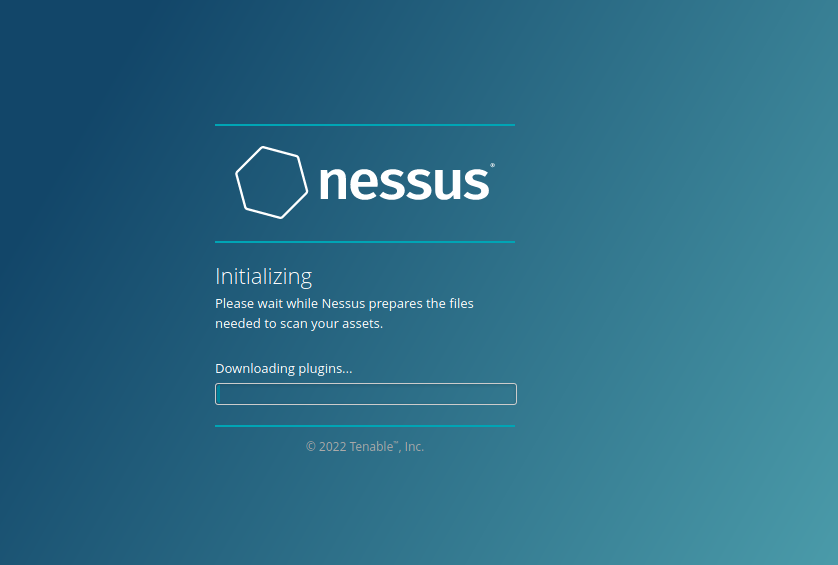

利用kali浏览器打开https://localhost:8834/

输入激活码,并登录

Kali 安装 Nessus 完成

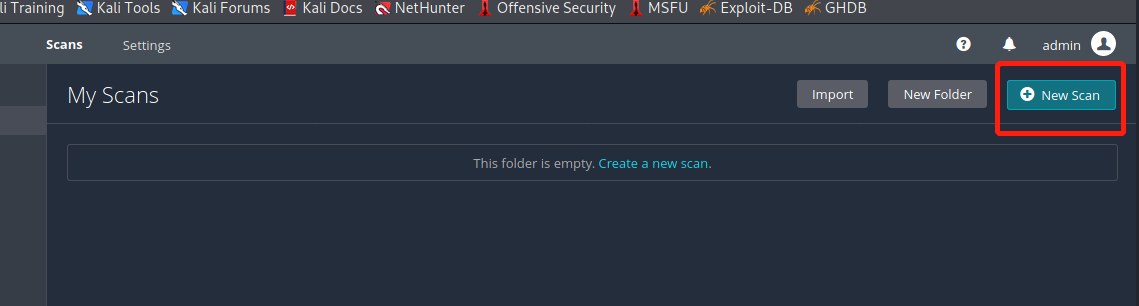

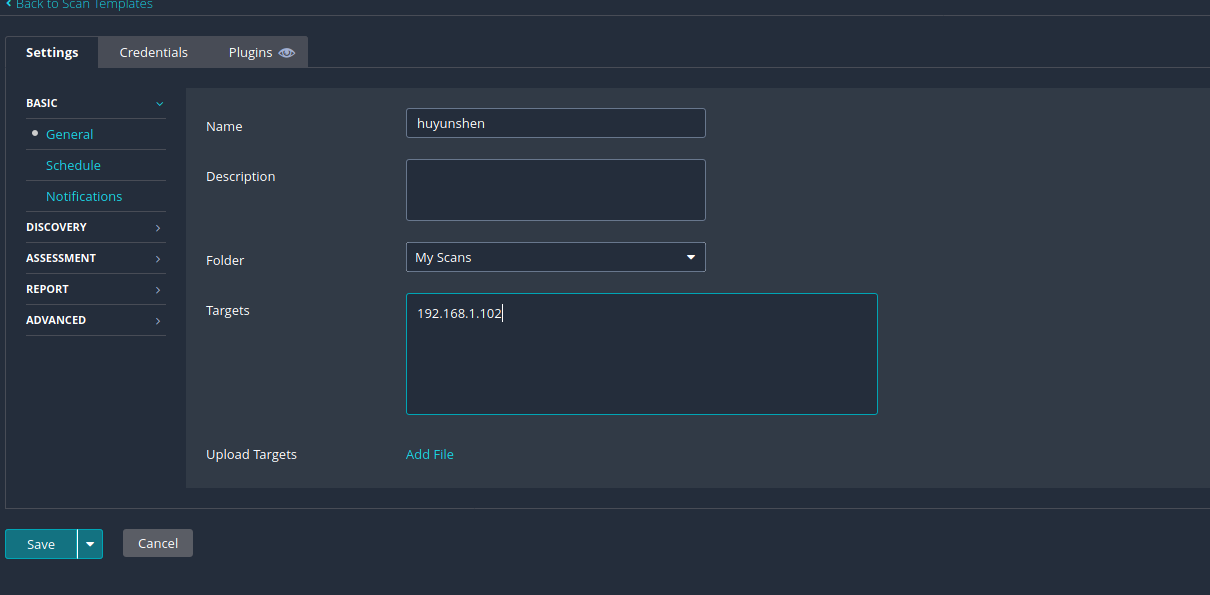

创建一个 Basic Network Scan 类型的 Scan,并添加靶机IP,保存

这里我添加的是我主机的IP

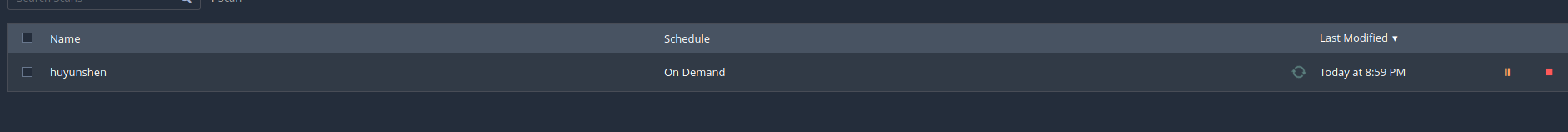

运行扫描

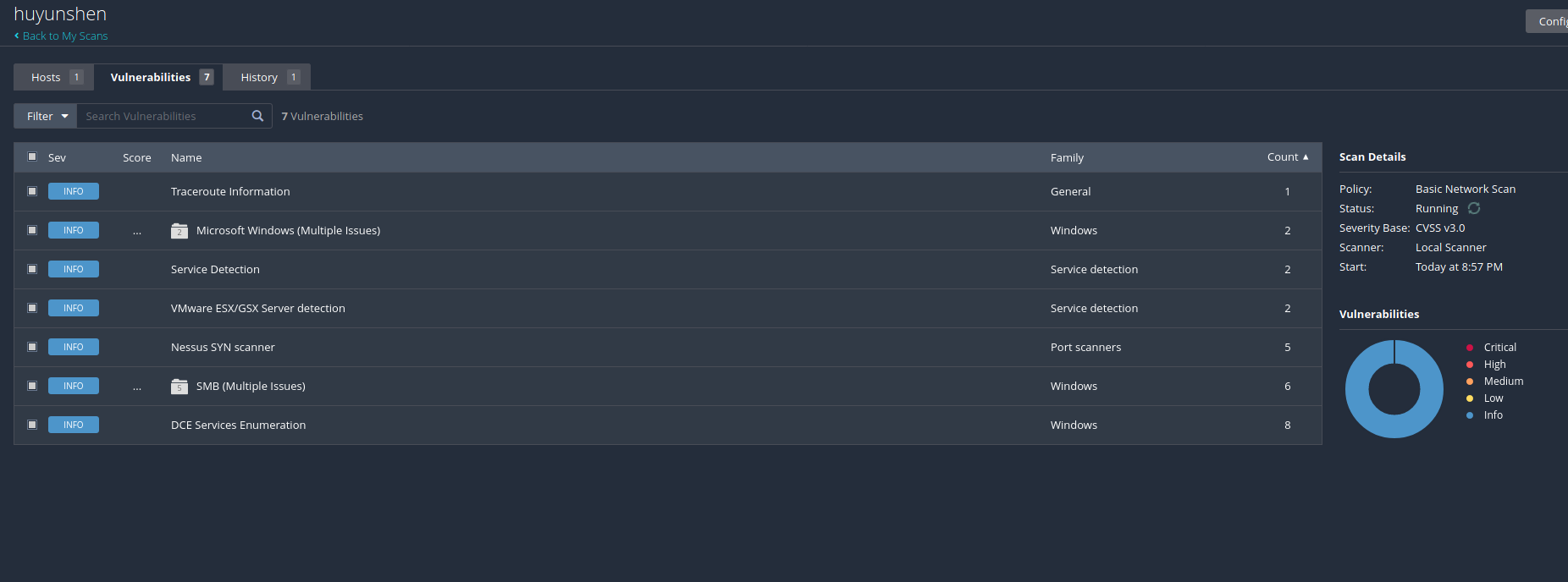

以下是我的主机存在的安全威胁,以及一些扫描细节

- 如何攻陷靶机环境,以获得系统访问权?

可以针对信息协议弱点进行攻击

在局域网中,IP地址的源路径选项允许IP数据包自己选择一条通往目标计算机的路径。当黑客试图连接位于防火墙后面的一台不可达到的计算机A时,他只需要在送出的请求报文中设置IP地址源路径选项,使得报文的某一个目的地址指向防火墙,但是最终地址却指向计算机A。当报文到达防火墙时被允许通过,因为它指向的是防火墙而不是计算机A。防火墙的IP层处理该报文的源路径被改变,并发送到内部网上,报文就这样到达了不可到达的计算机A,从而实现了针对信息协议弱点攻击。

任务五

通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

- 通过搜索我的名字,发现只有与我相关的一篇博客,除此之外并未发现其他的隐私发生泄漏

![]()

3.学习中遇到的问题及解决

- 问题1:用kali进行端口扫描的时候,忘记如何使用管理员权限

- 问题1解决方案:sudo su命令提升权限

- 问题2:用kali虚拟机ping百度域名不通

- 问题2解决方案:打开虚拟网络编辑器,重置网络,并重启虚拟机即可解决问题。

- 问题3:nessus安装完成后是这样的界面,尚未激活,不能扫描,此时只有一个设置按钮,并无扫描按钮.

![]()

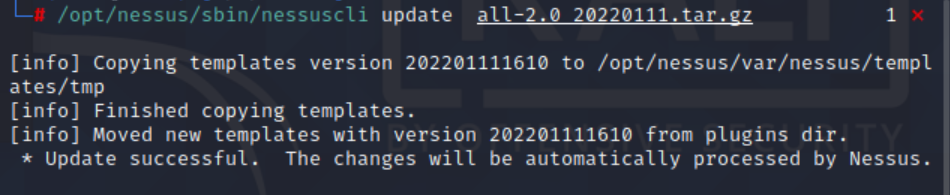

- 问题3解决方案:下载Nessus pro插件并更新,如图所示:

![]()

4.学习感悟

这一周学习了一些常见的网络信息收集技术,包括网络踩点、主机扫描、端口扫描、漏洞扫描等,加深了对网络攻击的认识和理解。其中感觉有些困难的是Nessus的下载与安装,经过上网查找相关的资料,理解了它的下载流程与原理,感觉收获很大。

浙公网安备 33010602011771号

浙公网安备 33010602011771号