漏洞扫描工具BurpSuite和Xray的使用

一、Xray的安装和使用

下载安装地址:https://github.com/chaitin/xray/releases 注:关于M1下载第3个。

第一步要先生成证书,然后倒入计算机即可。 ./xray genca

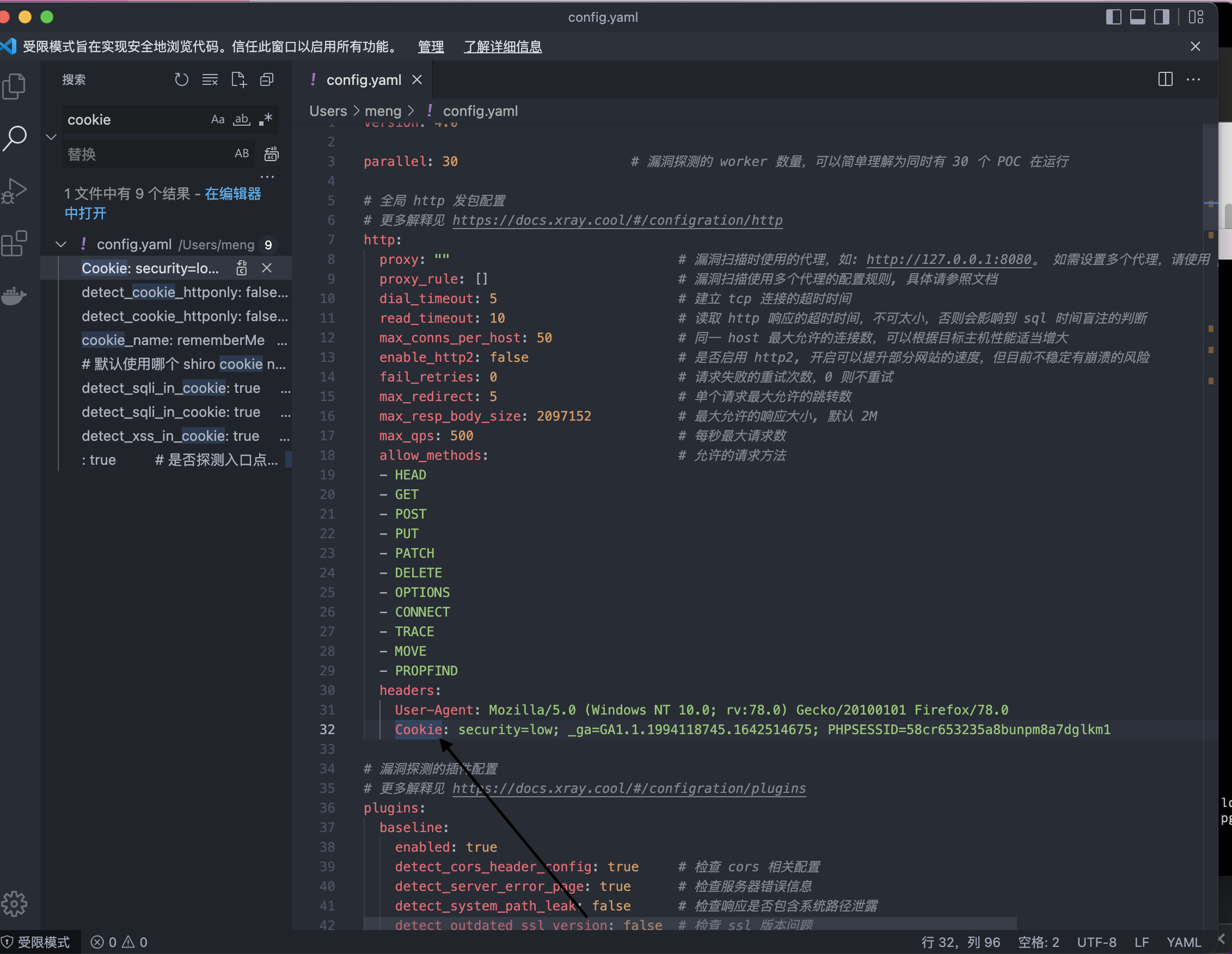

第二步执行 ./xray 生成一个配置文件。 在配置文件当中可以对xray的扫描进行设置。

实战1:使用xray的主动扫描DVWA靶场。

注意,我们在扫描需要登录的网站的时候需要在xray里面设置cookie,所以我们的第一步就是在网站当中把cookie取出来然后放到xray的配置文件当中。

执行命令:

./xray webscan --basic-crawler http://49.232.106.183/dvwa-labs/ --html-output DVWA.html

然后去DVWA.html去查看扫描结果。

实战2:使用xray的被动扫描

./xrat webscan --listen 127.0.0.1:7777 --html-output dvwa.html

然后通过浏览器插件将代理指向xray监听的地址端口即可。这时候在目标网站进行手动探测(被动扫描),而不是整个网页都扫一遍。

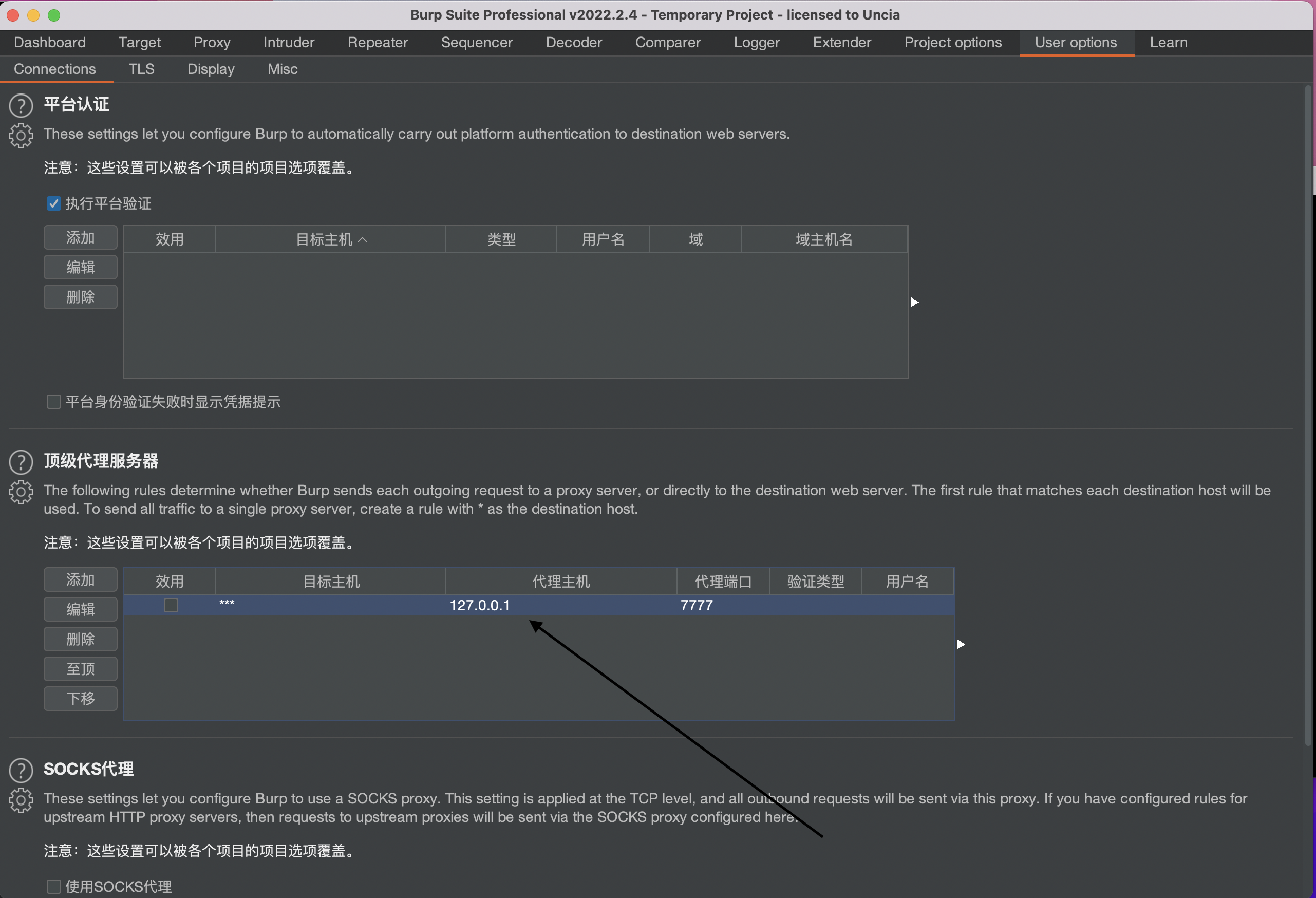

三、Xray和BurpSuite联动使用

我们在BurpSuite的设置里面将流量转发给我们的xray即可然后选择效用。

浙公网安备 33010602011771号

浙公网安备 33010602011771号