HITctf2021 gamefreak2

一个elf文件。

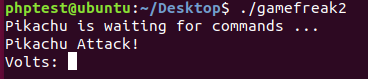

扔到linux里运行,知道要找皮卡丘的伏特数。

ida里找到相应的字符串,再通过交叉引用找到对应函数:

知道其读入一个16进制无符号长整型数,并进行验证。

(unsigned long strtoul(const char *nptr,char **endptr,int base);

把nptr转化为base进制无符号数;emmmmm endptr先不管了)

找到加密函数(sub_AE0())及其使用的数据。

分析知这是一个异或和移位(位运算)构成的加密方式。

查阅资料得,其与GF2(伽罗华域)有关;但抽代不会!

于是尝试使用Z3。

在写最终的解密脚本之前,最好先写点测试语句 一步步确认解密的正确性。

这是一些简单的测试代码。

注意,>>只能对有符号类型使用,而对无符号类型需要使用LShR;左移似乎没有这种问题。

鉴于Z3.solve返回值是null,我当时没有找到便捷的把中间解赋值给别人的方法,最后只能手操赋值。

找到正确的加密前的校验数,得到flag。

浙公网安备 33010602011771号

浙公网安备 33010602011771号