windows系统应急

Windows系统的应急响应主要关注在发生安全事件或攻击后,如何迅速采取措施恢复系统的正常运行并确保数据的安全性。应急响应的目标是减少系统受到攻击的损害、恢复操作以及防止类似事件的再次发生。

应急响应分类

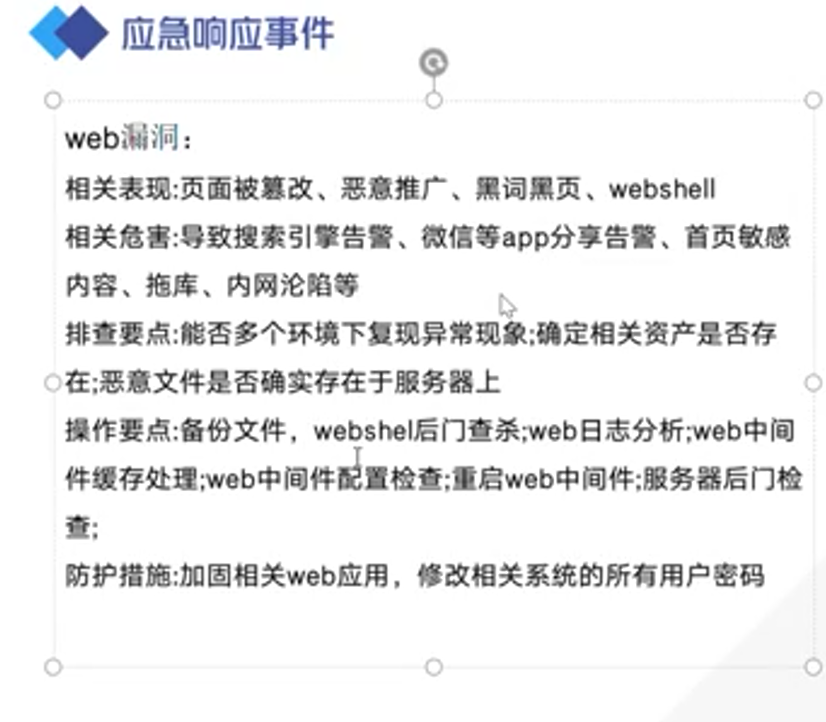

应用层:数据篡改、挂马、webshell

主机层:挖矿、勒索、对外DDOS

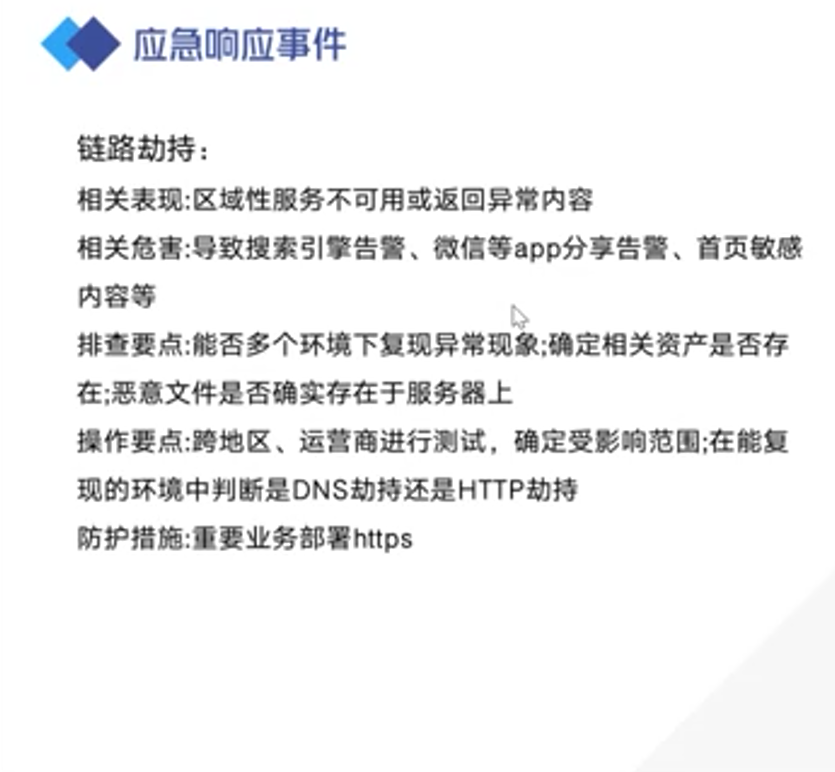

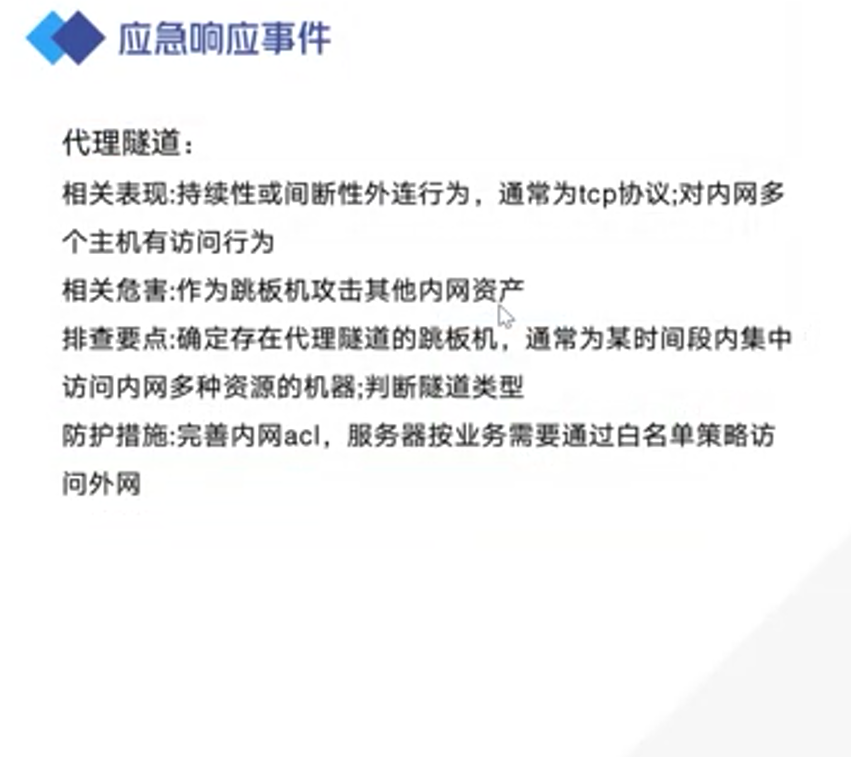

网络层:DDOS、CC、劫持

数据层:数据库敏感信息泄露、源码泄露

目的

应急响应的目标主要是为了阻断黑客攻击,对整个安全事件发生的过程进行还原,找到问题发生的根源,并采取对应的补救措施,避免类似的事件再次发生

- 判断这次应急是否是被成功入侵的安全事件

- 阻断黑客攻击

- 找出攻击者第一入口点,提取恶意样本

- 帮助客户梳理攻击者的攻击路线,提供漏洞修补方案

流程

- 事件判断:判断是否是安全事件,是何种类型安全事件

- 临时处置:给出客户临时处置建议,降低受害面,业务可以断网就进行断网隔离

- 信息收集分析:收集客户具体操作信息和中毒主机信息,包括样本、样本分析、进程分析、启动项分析、日志分析等

- 清理处置:直接杀掉进程,删除文件,打补丁或者修复文件

- 产出报告:整理并输出完整的安全报告

具体处理流程

- 查看用户和组

net user:查看用户 net localgroup 查看组

隐藏用户:注册表(regedit LOCAL_MACHINE——SAM)\计算机管理——本地用户和组,对比net user结果,查看是否有隐藏用户,看隐藏用户是否是自己创建,要删除模式用户和隐藏用户 D盾工具可以查看管理克隆用户(哪些工具可以管理用户?) - 查看端口

netstat -ano 查看端口状态,检查端口是否存在异常外联行为,对于监听(listen)和建立链接(Established)的端口进行重点排查,检查易受攻击的端口是否处于开启状态 如:3389 RDP远程桌面协议3306 MySQL数据库 - 查看进程

tasklist查看进程或者任务管理器查看进程,查看是否存在陌生进程,是否有cpu占用率较高的进程,使用taskkill终止异常进程。Process Explorer 进程分析工具分析系统进程(恶意程序) - 排查服务

services.msc\计算机管理-服务和应用程序 查看自启服务,易于遭受攻击的服务是否处于开启状态如talnet,RDP,对于危险的服务进行禁用(哪些工具可以管理服务和端口?) - 查看恶意文件

查看有没有恶意文件, C:\windows\temp查看有没有异常的临时文件,查询有无修改时间在创建时间之前的文件,D盾,火绒也可以检查有无恶意文件(哪些工具可以管理文件)(webshell?) - 排查启动项

msconfig 系统配置-启动,管理启动项 开机自启项,查看是否有一些陌生开机自启项内容,禁用或删除异常启动项。Autoruns 启动项分析工具分析启动项(开机启动项) - 排查计划任务

计算机管理——系统工具——任务计划程序\schtasks 或 at(老版本) 查看是否有陌生的计划任务,查看计划任务触发时间、触发位置,有无指向陌生脚本或程序的路径,要找到并删除该脚本或程序 PChunter - 日志查看

eventvwr.msc打开事件查看器 在windows日志中,查看安全日志、系统日志、应用程序日志

安全日志是系统安全相关的事件,如登录尝试、用户账户的创建或删除、权限修改、访问控制等。系统日志记录与Windows操作系统和硬件组件相关的事件,如操作系统的服务或组件出现的问题,驱动程序加载或错误事件。应用程序日志记录与安装在Windows操作系统上的应用程序相关的事件,如应用程序的错误或警告(apache日志文件,apache logs\error.log错误日志 access.log访问日志)。安全日志中需要注意查看登录事件4624登录成功、4625登录失败,用户管理事件4720创建用户、4738修改用户,文件访问和操作4663:文件或目录访问,远程访问和命令执行事件4648:远程登录尝试,异常用户行为5376:Windows防火墙警告(异常访问) 也可以使用360星图查看日志 - 查看系统配置

systeminfo 显示系统的详细配置信息,查看补丁修补情况,有无遗漏补丁需要加固,防火墙是否开启

浙公网安备 33010602011771号

浙公网安备 33010602011771号