2019-2020-2 20175202葛旭阳《网络对抗技术》 Exp5 信息搜集与漏洞扫描

2019-2020-2 20175202葛旭阳《网络对抗技术》 Exp5 信息搜集与漏洞扫描

一、实验任务

1.各种搜索技巧的应用。

2.DNS IP注册信息的查询。

3.基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)。

4.漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)。

5.基础问题回答。

二、实验步骤

【任务一:各种搜索技巧的应用】

【搜索网址目录结构】

1.原理:暴力破解一般就是指穷举法,它的原理就是使用攻击者自己的字典,一个一个去枚举,理论上来说,只要字典足够庞大,枚举总是能够成功的。

2.依次输入命令;

①msfconsole

②use auxiliary/scanner/http/dir_scanner

③set THREADS 20

④set RHOSTS www.baidu.com

⑤exploit

3.发现可以找到目录,结果如下;

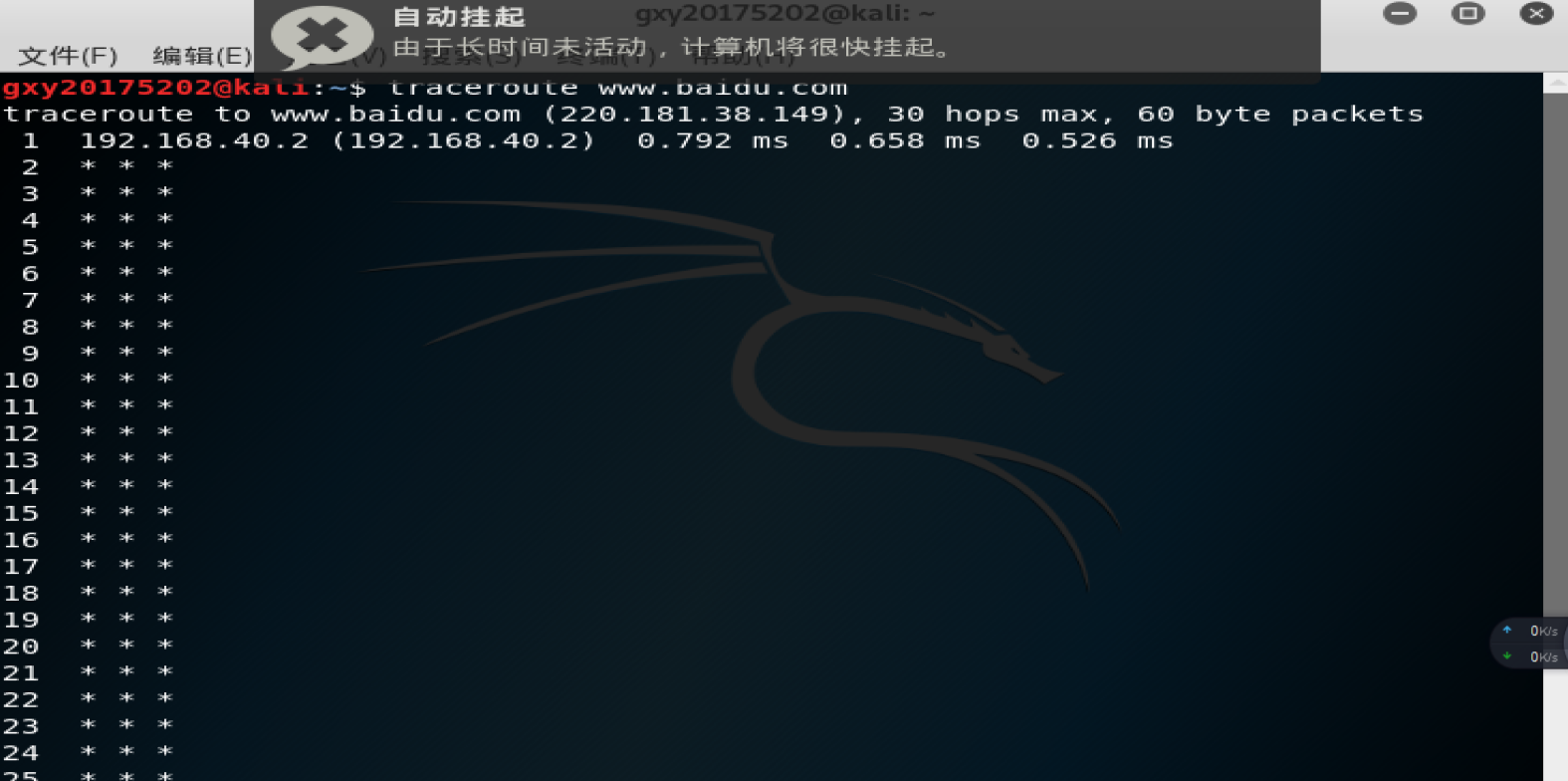

【使用traceroute命令进行路由侦查】

1.原理:traceroute命令利用ICMP协议定位用户计算机和目标计算机之间的所有路由器。TTL值可以反映数据包经过的路由器或网关的数量,通过操纵独立ICMP呼叫报文的TTL值和观察该报文被抛弃的返回信息,traceroute命令能够遍历到数据包传输路径上的所有路由器。

2.我们以侦察www.baidu.com为例,在windows下cmd中输入tracert www.baidu.com命令,结果如下;

3.从图上我们可以分析到;

①第一列表示生存时间,每途经一个路由器结点自增1;

②第二、三、四列表示三次发送的ICMP包返回时间,共计3个,单位为毫秒ms,其中带有星号(*)的信息表示该次ICMP包返回时间超时;

③第五列表示途经路由器的IP地址,如果有主机名,还会包含主机名。

4.然后我们在Kali的终端中输入命令tracert www.baidu.com,结果如下;

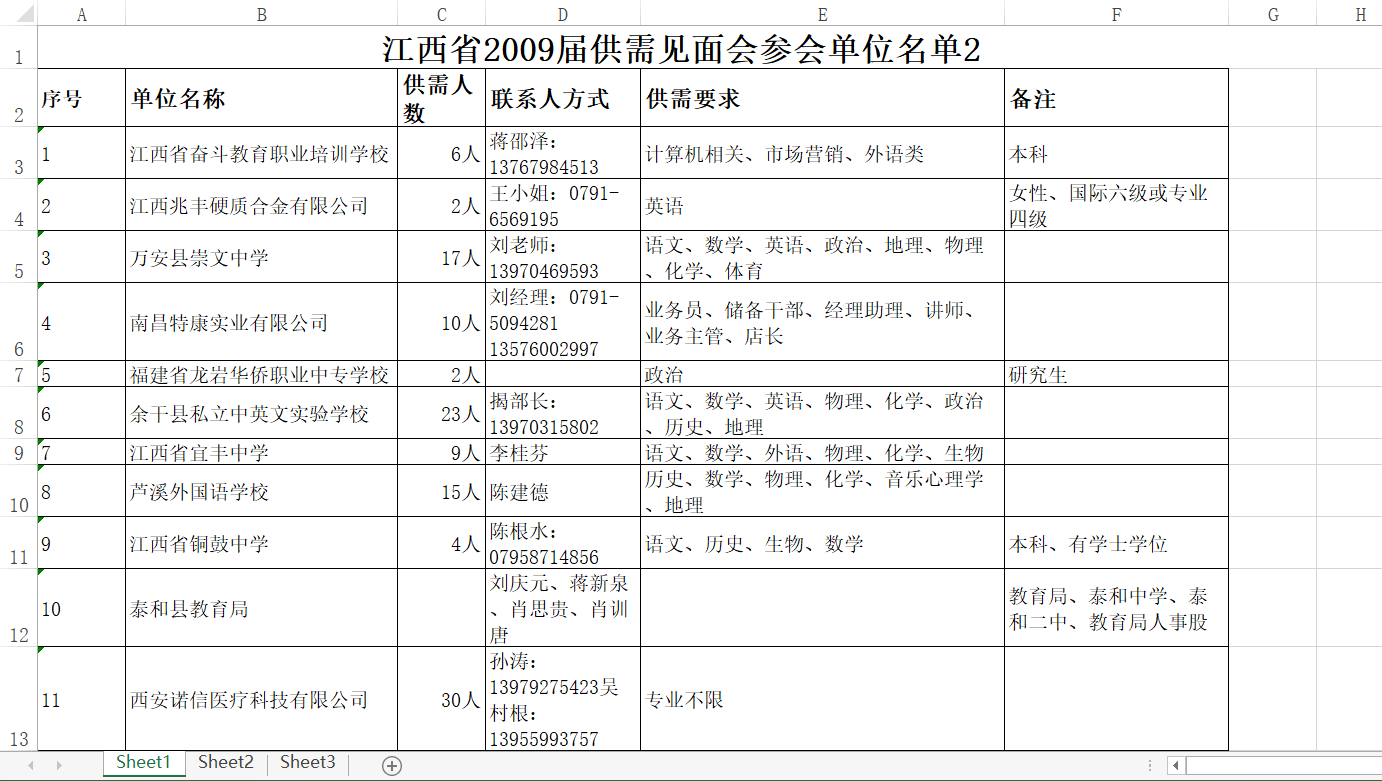

【利用搜索引擎搜索特定类型的文件】

1.原理:

①filetype能对搜索结果的文件类型进行限定,格式为“检索词 filetype:文件类型”;

②-能在检索结果中获取检索词的补集,格式为“检索词 -词语”;

③site能限制检索结果的来源,格式为“检索词 site:限制域名”(不要在“:”后的域名中输入“http:”和“www.”);

④inurl能在网址中进行搜索,格式为“检索词inurl:检索词”;

⑤|表示布尔逻辑中的或者(or)关系,使用格式为“关键词1 | 关键词2”;

⑥空格表示布尔逻辑中的交集(and)关系,使用格式为“关键词1 关键词2”;

⑦高级搜索界面,高级搜索界面的入口在搜索引擎首页右上角“设置”->“高级搜索”。

2.我们在百度中输入site:edu.cn filetype:xls ,能够搜索到xls格式的Excel表格;

3.下载之后打开文件,我们可以看到有关内容;

【任务二:DNS IP注册信息的查询】

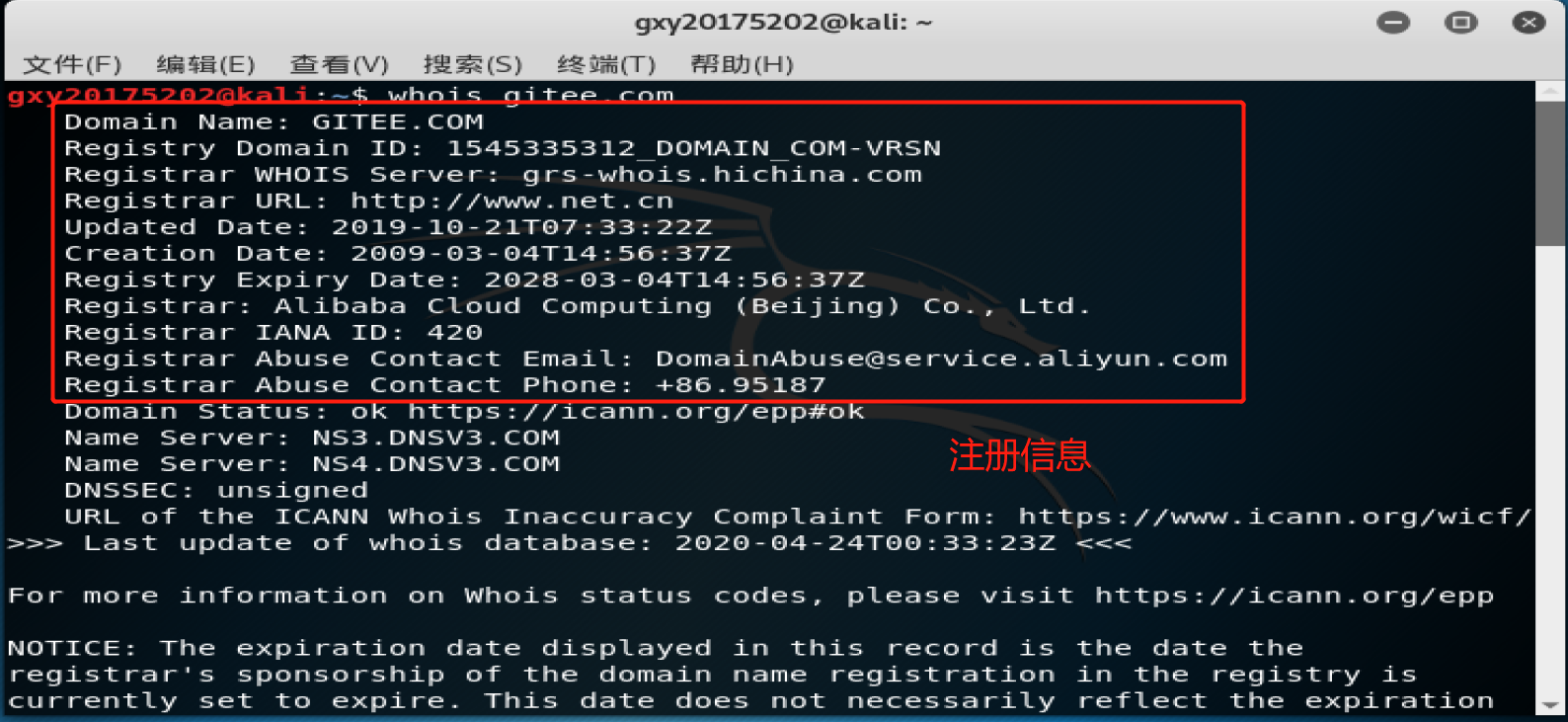

【whois查询】

1.原理:

①whois用来进行域名注册信息查询;

②在终端输入whois gitee.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。

③进行whois查询时去掉www等前缀,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到。

2.在终端中输入whois可以查看到域名的注册信息,可以查看到域名注册信息以及3R注册信息,结果如下;

【nslookup查询】

1.原理:nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。

2.在终端中输入nslookup baidu.com命令,结果如下;

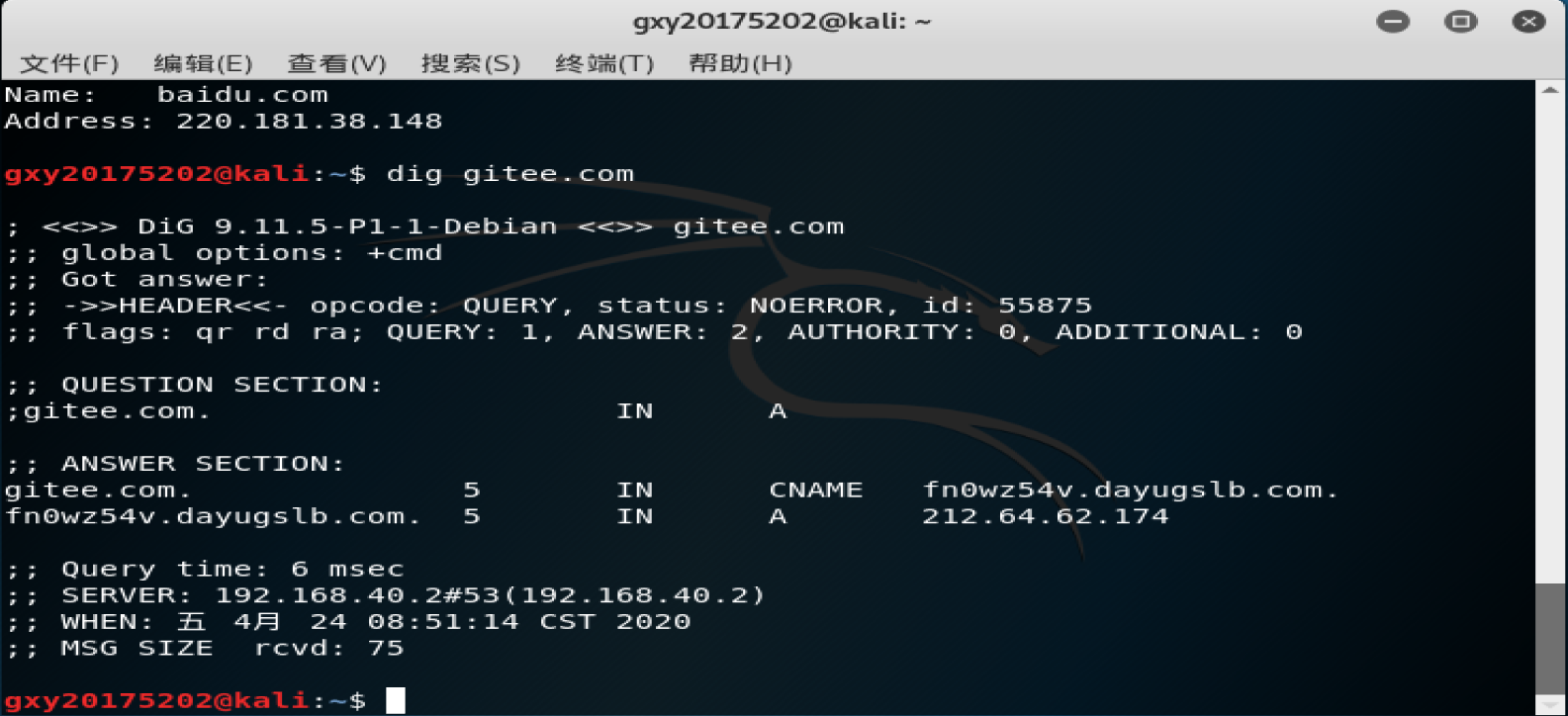

【dig查询】

1.原理:dig可以从官方DNS服务器上查询精确的结果。

2.在终端输入dig gitee.com命令,结果如下;

【IP2Location地理位置查询】

1.原理:https://www.maxmind.com网站可以根据IP地址查询地理位置。

2.在cmd中,利用ping www.baidu.com的查看网站的IP地址;

3.在网站中输入IP地址可以查看到百度的IP信息;

4.我们可以通过www.ip-adress.com这个网站可以查询到更详细的关于IP的信息,我们仍查看百度,结果如下;

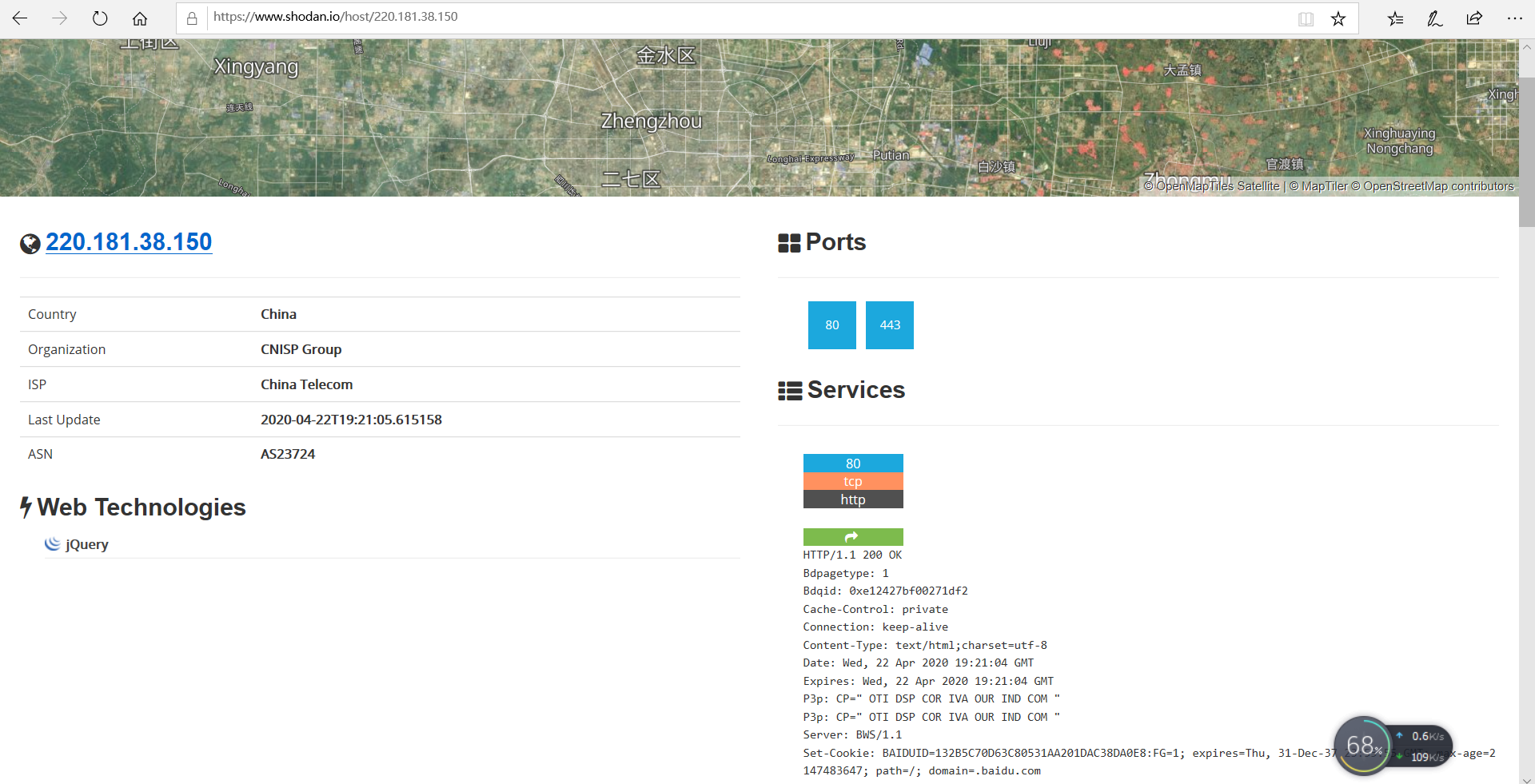

【IP2反域名查询】

1.原理:shodan搜索引擎可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类。

2.打开网站,输入IP地址,可以看到地理位置,端口号和提供的服务具体信息,结果如下;

【任务三:基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)】

【主机发现】

1.在winodws的cmd中执行ping www.baidu.com。

2.在kali的终端中执行ping www.baidu.com;

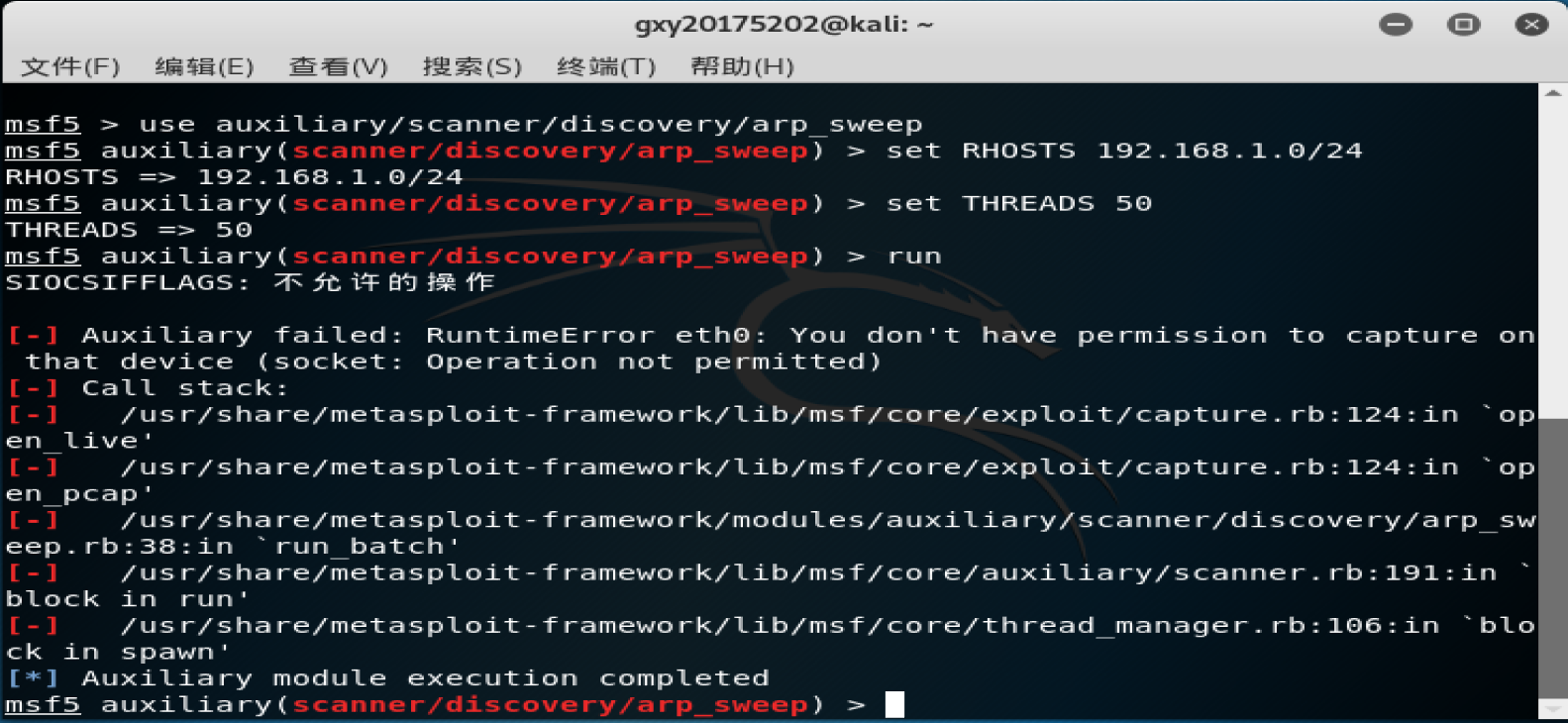

【metasploit中的arp_sweep模块】

1.原理:arp_sweep和udp_sweep都是Metasploit中位于modules/auxiliary/scanner/discovery中的模块。arp_sweep使用ARP请求枚举本地局域网络中的所有活跃主机;udp_sweep模块除了可以探测到存活主机之外,还可以获得主机名称信息。

2.依次执行如下命令;

①msfconsole

②use auxiliary/scanner/discovery/arp_sweep //进入arp_sweep 模块。

③set RHOSTS 192.168.1.0/24 //用set进行hosts主机段设置。

④set THREADS 50 //加快扫描速度。

⑤run //执行run进行扫描。

3.结果如下;

【metasploit中的udp_sweep模块】

1.依次执行如下命令;

①msfconsole

②use auxiliary/scanner/discovery/arp_sweep //进入udp_sweep 模块。

③set RHOSTS 192.168.1.0/24 //用set进行hosts主机段设置。

④set THREADS 50 //加快扫描速度。

⑤run //执行run进行扫描。

2.结果如下;

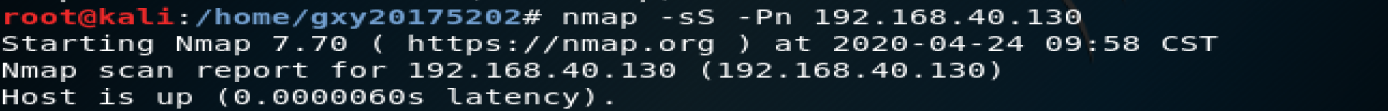

【nmap的使用】

1.原理;

①-sS:TCP SYN扫描,可以穿透防火墙;

②-sA:TCP ACK扫描。有时候由于防火墙会导致返回过滤/未过滤端口;

③-sP:发送ICMP echo探测;

④-sT:TCP connect扫描,最准确,但是很容易被IDS检测到,不推荐;

⑤-sF/-sX/-sN:扫描特殊的标志位以避开设备或软件的监测;

⑥-O:启用TCP/IP协议栈的指纹特征信息扫描以获取远程主机的操作系统信息;

⑦-sV:获取开放服务的版本信息;

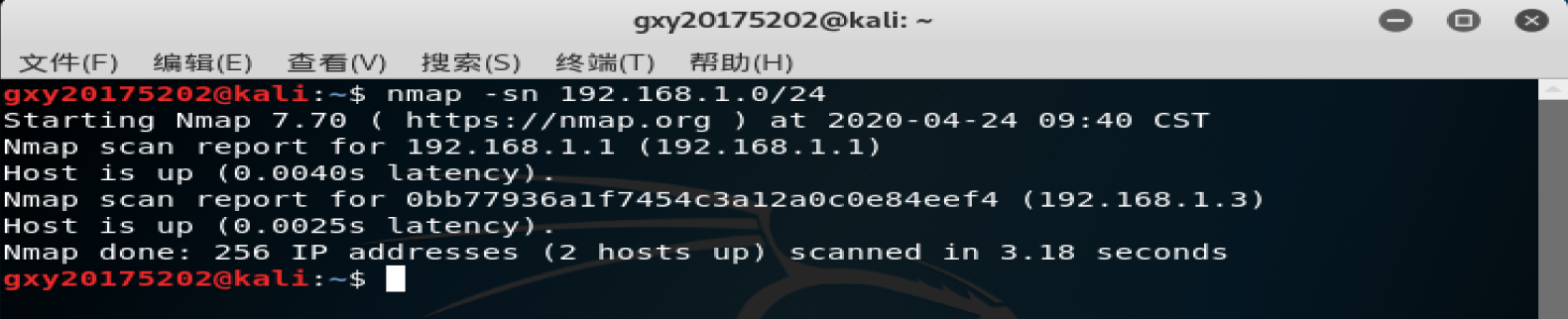

2.在Kali的终端中使用nmap -sn 192.168.1.0/24命令寻找该网段下的活跃主机,结果如下;

3.在Kali的终端中使用nmap -O 192.168.40.130命令获取目标机的操作系统等信息,结果如下;

4.在Kali的终端中使用nmap -sS -Pn 192.168.40.130命令,其中-sS 是TCP SYN扫描,-Pn 是在扫描之前,不发送ICMP echo请求测试目标,结果如下;

5.在Kali的终端中使用nmap -sV -Pn 192.168.40.130,其中-sV 用来查看目标机子的详细服务信息,结果如下;

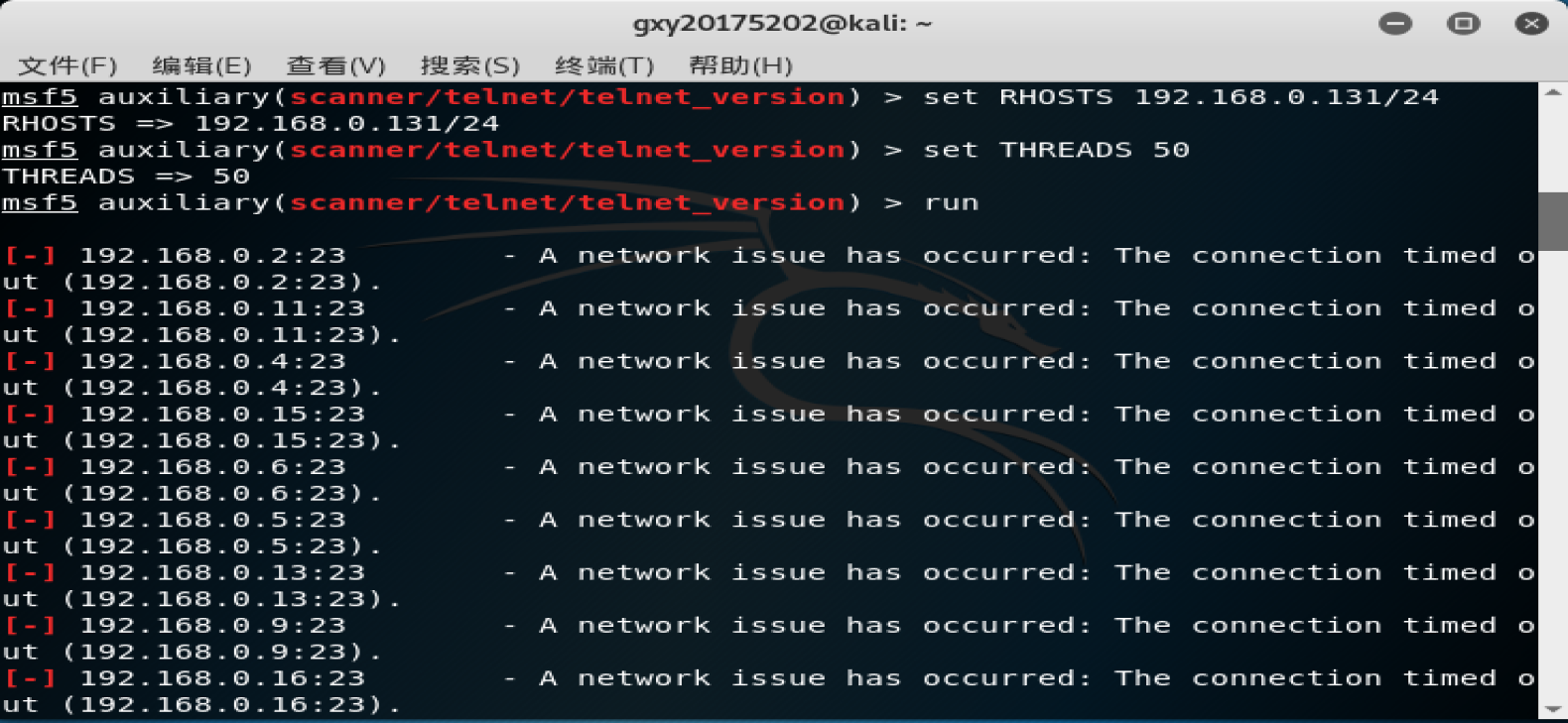

【具体服务的查点】

1.原理:metasploit中有许多相关工具,大部分都在Scanner辅助模块,常以[service_name]_version(用以遍历主机,确定服务版本)和[service_name]_login(进行口令探测攻击)命名。

2.Telnet服务扫描;

①telnet命令用于登录远程主机,对远程主机进行管理。

②msfconsole

③use auxiliary/scanner/telnet/telnet_version//进入telnet模块

④set RHOSTS 192.168.0.131/24//扫描网段

⑤set THREADS 50//提高查询速度

⑥run

⑦结果如下;

3.SSH服务;

①原理:SSH(“安全外壳”)协议是用于从一个系统安全远程登录到另一个的方法。用户通过客户端 - 服务器架构格式的不安全网络使用安全通道,用于将SSH客户端与SSH服务器连接起来。

②msfconsole

③use auxiliary/scanner/ssh/ssh_version//进入ssh模块

④set RHOSTS 192.168.0.131/24//扫描网段

⑤set THREADS 50//提高查询速度

⑥run

⑦结果如下;

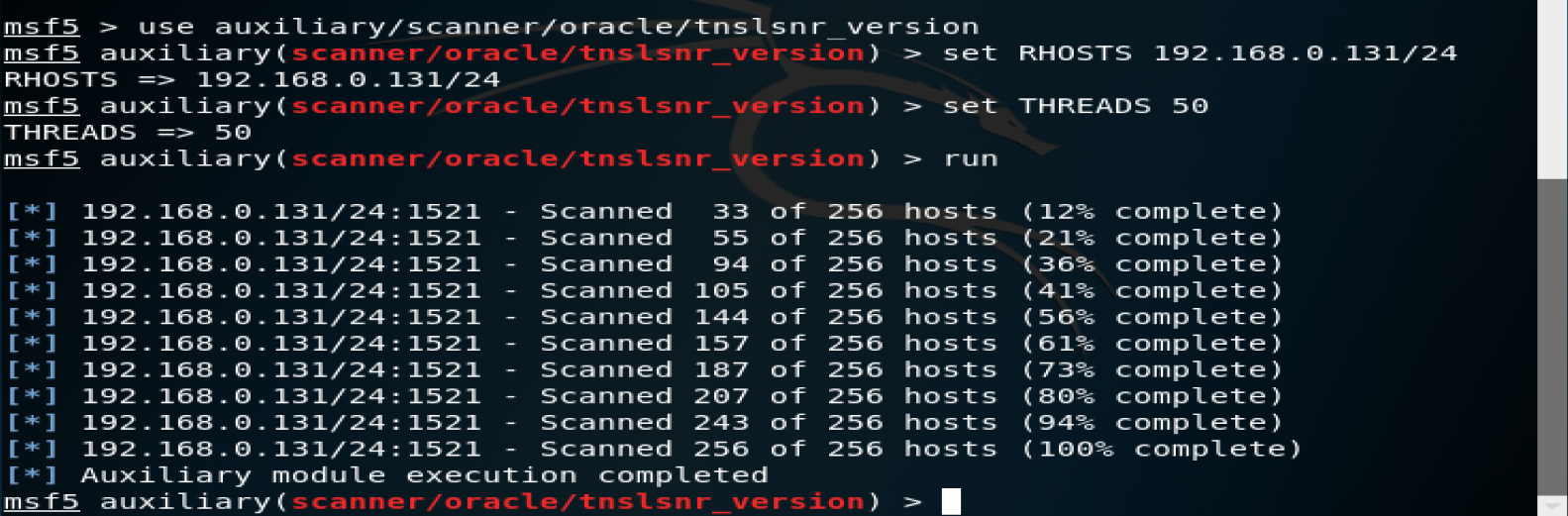

4.Oracle数据库服务查点;

①msfconsole

②use auxiliary/scanner/oracle/tnslsnr_version//进入tnslsnr模块

③set RHOSTS 192.168.0.131/24//扫描网段

④set THREADS 50//提高查询速度

⑤run

⑥结果如下;

【任务四:漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)】

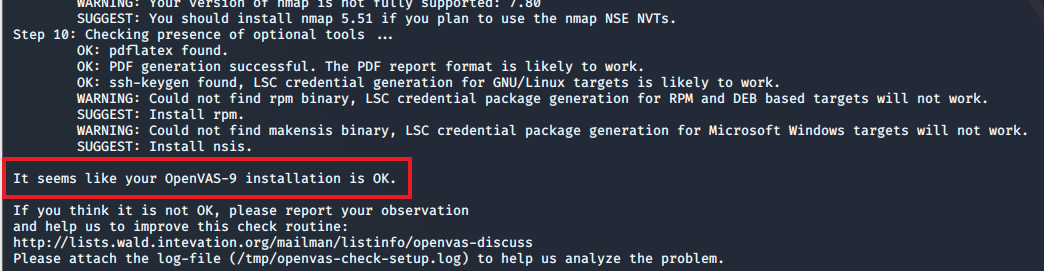

1.安装OpenVAS,依次输入以下命令;

①apt-get update

②apt-get dist-upgrade

③apt-get install openvas

④openvas-setup

2.安装完成后,通过openvas-check-setup检测安装是否成功,一般都会出现各种各样得问题,百般折磨之后,测试出现It seems like your OpenVAS-9 installation is OK表示安装成功,如图;

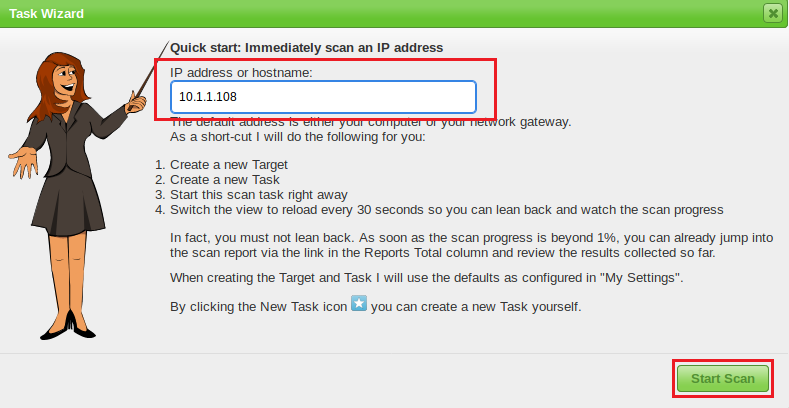

3.添加新用户并输入openvas-start命令启动服务,登录;

①openvasmd --create-user=20175202 --role=Admin 创建用户20175202

②openvasmd --user=gg5202 --new-password=gg5202 设置新密码

登录,如下;

4.出现如下界面,表示成功进入;

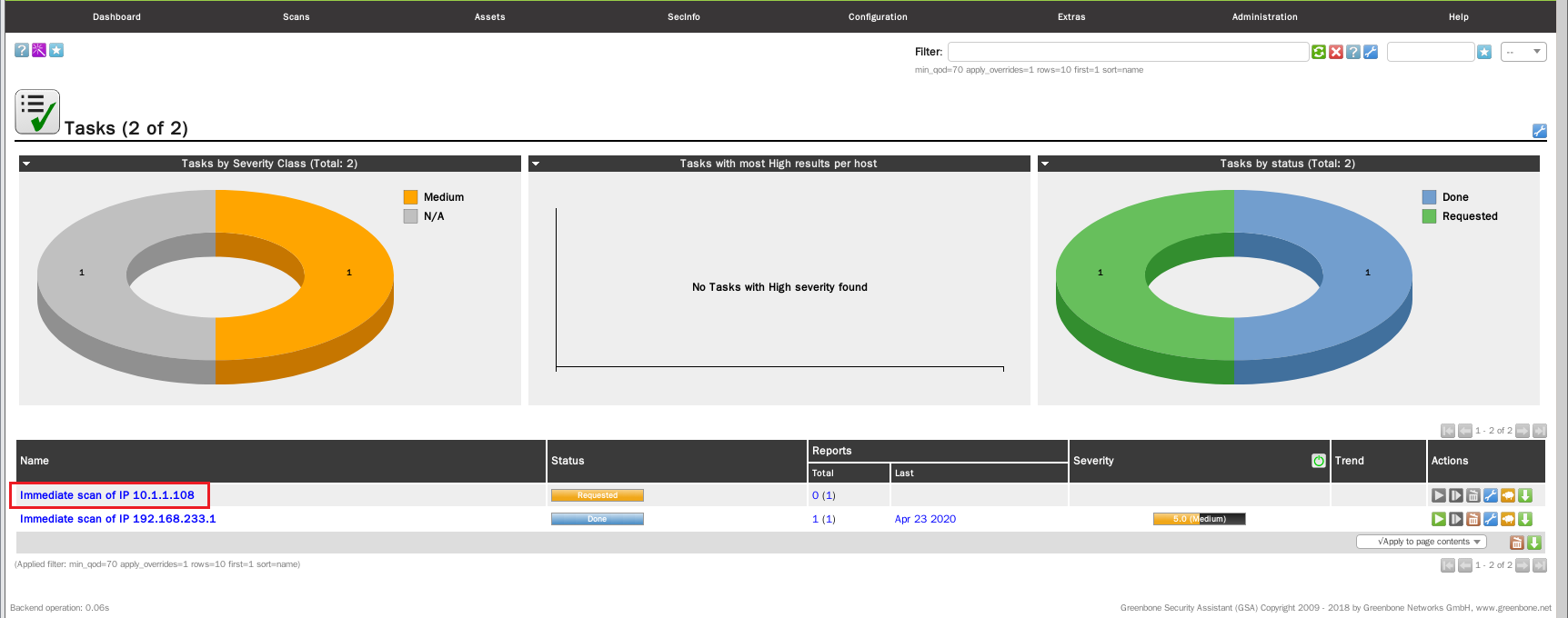

5.新建任务后,填入待扫描的IP地址10.1.1.108,点击Start Scans进行扫描;

5.在等待一段时间后,我们可以得到扫描完成的结果;

6.点击扫描完成后的结果中的IP地址,可以查看到扫描结果的详细信息;

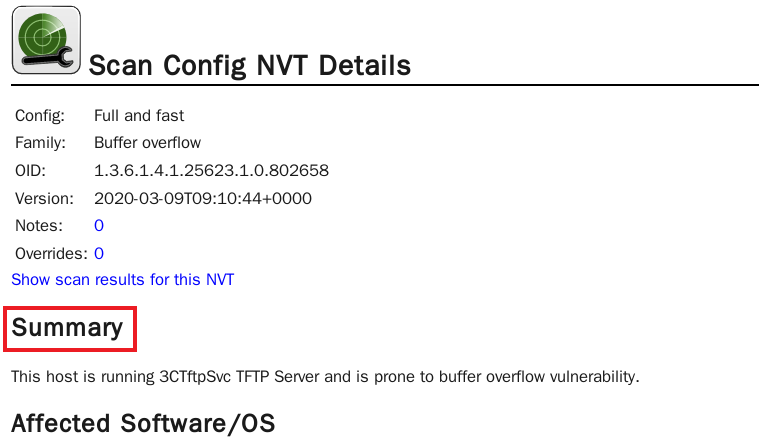

7.选择Full and fast可以看到很多的漏洞族,选择一个漏洞族进行查看;

8.在漏洞族中在任意选择一个漏洞,选择一个漏洞族进行查看;

三、实验过程中遇到的问题

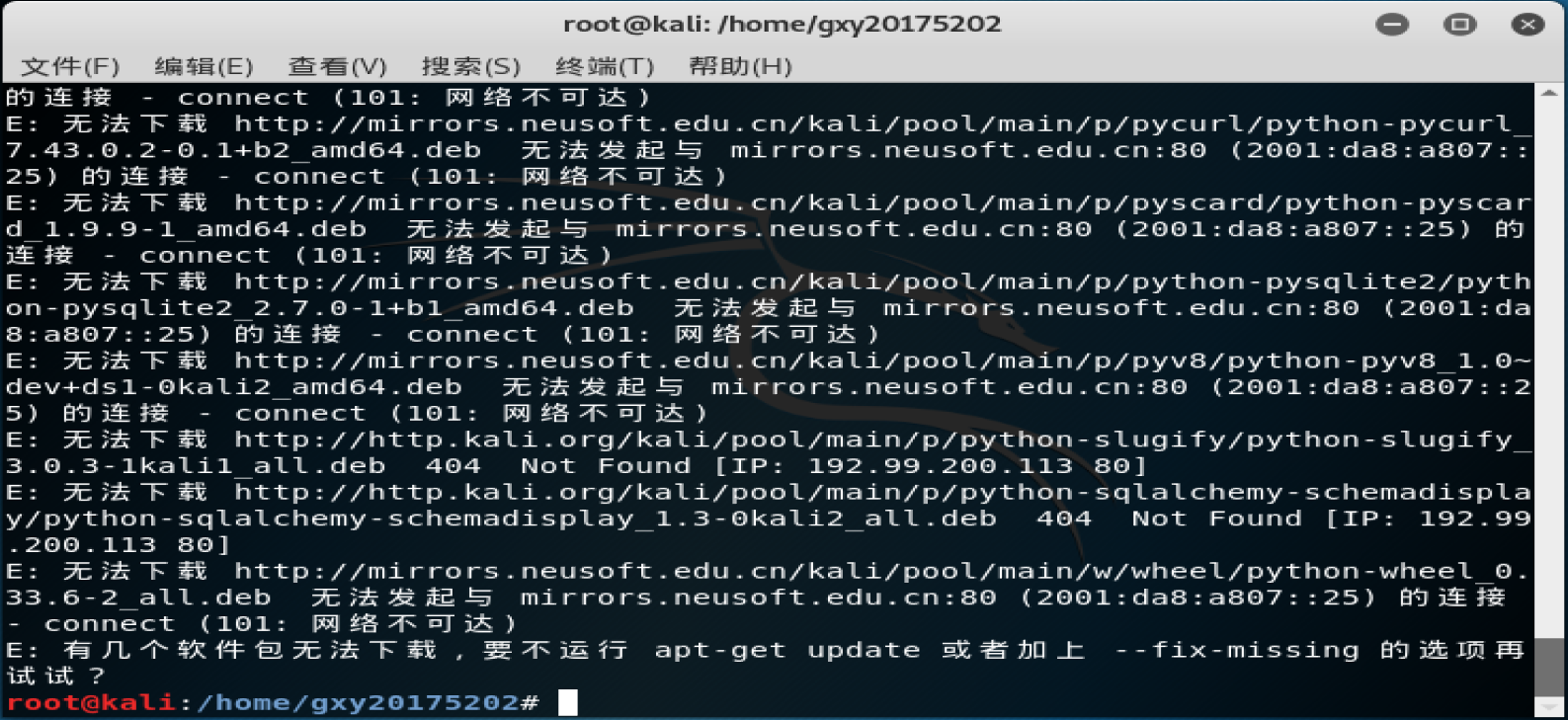

1.问题:更新资源包的时候,一到97%就失败,如下;

解决:重新启动,进入管理员权限,优先输入apt-get update,解决了问题。

2.问题:使用openvas-check-setup检查状态,报错,如下;

解决:按提示输入命令sudo greenbone-scapdata-sync同步漏洞库,修复错误。

3.问题:在Kali的终端中使用nmap -sn 192.168.1.0/24命令寻找该网段下的活跃主机时,提示没有活跃主机,如图;

解决:首先输入sudo -s,优先进入管理员权限,然后输入命令nmap -sn 192.168.1.0/24,解决了问题。

四、问题的回答

1.哪些组织负责DNS,IP的管理?

回答:①全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

②地址支持组织(ASO)负责IP地址系统的管理。

③域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理。

④协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配。

2.什么是3R信息?

回答:①注册人(Registrant)。

②注册商(Registrar)。

③官方注册局(Registry)。

3.评价下扫描结果的准确性?

回答:扫描结果比较准确,具体见实验过程。

五、实验心得与体会

这次实验主要时对漏洞的检测和扫描,实验整体难度不大,按照步骤一步步完成就可以了,但是在安装软件和配置环境时问题太多了,问题一个接一个。openvas真的太难装了。好在最后靠自己的耐心,一步步完成了实验。通过这次试验,我发现电脑中平时不起眼的漏洞会有很多,自己的信息很容易走失,以后要多加防范。这次实验我收获颇丰,希望以后的实验中,自己也能保持这种细致和内心,争取收获更多的知识。

posted on 2020-04-25 12:34 20175202葛旭阳 阅读(237) 评论(0) 收藏 举报

浙公网安备 33010602011771号

浙公网安备 33010602011771号