CTF-Show-信息搜集系列

CTF-Show-信息搜集系列

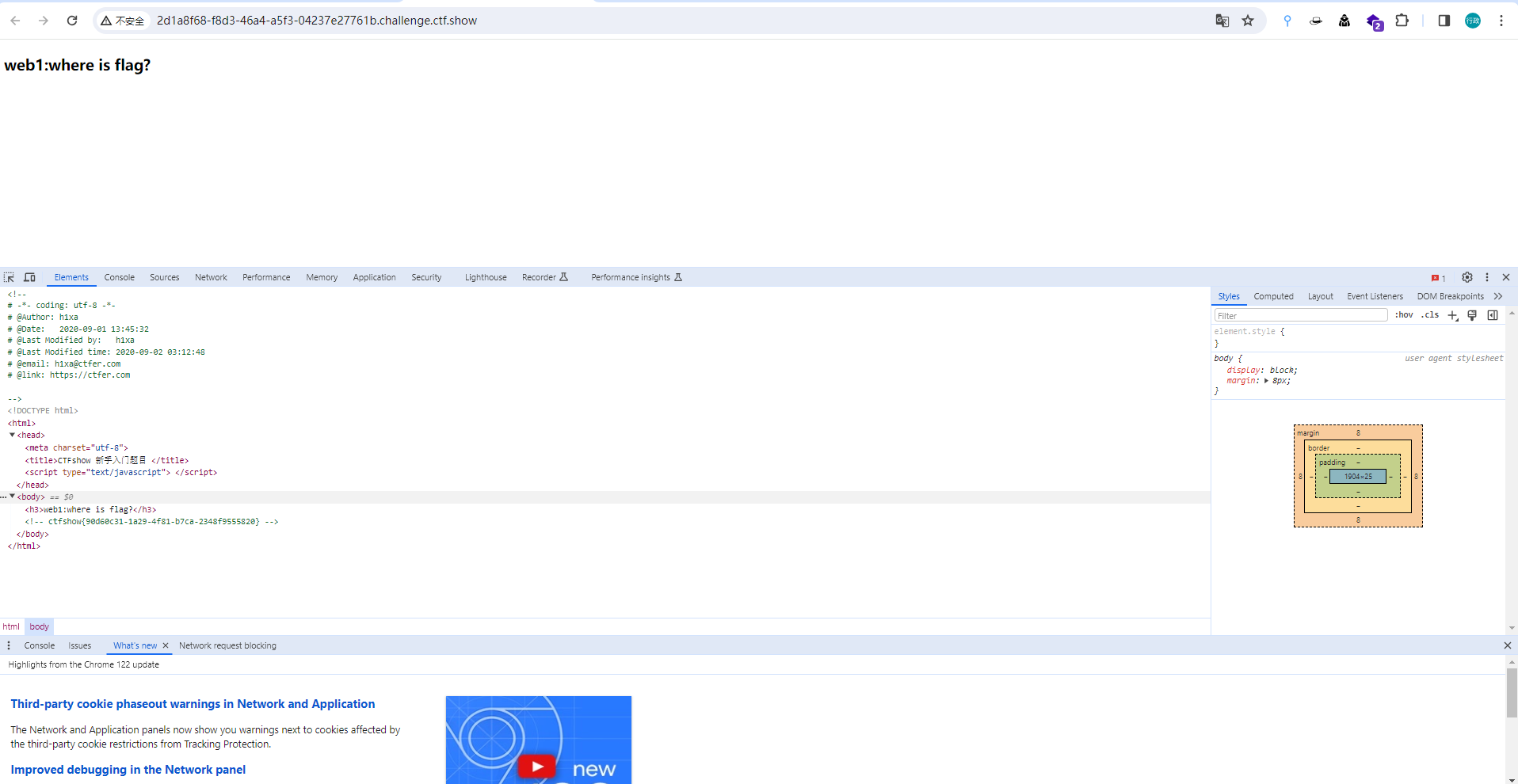

Problem 1

前端程序员进行开发时,并没有将注释进行删除,导致信息泄露。

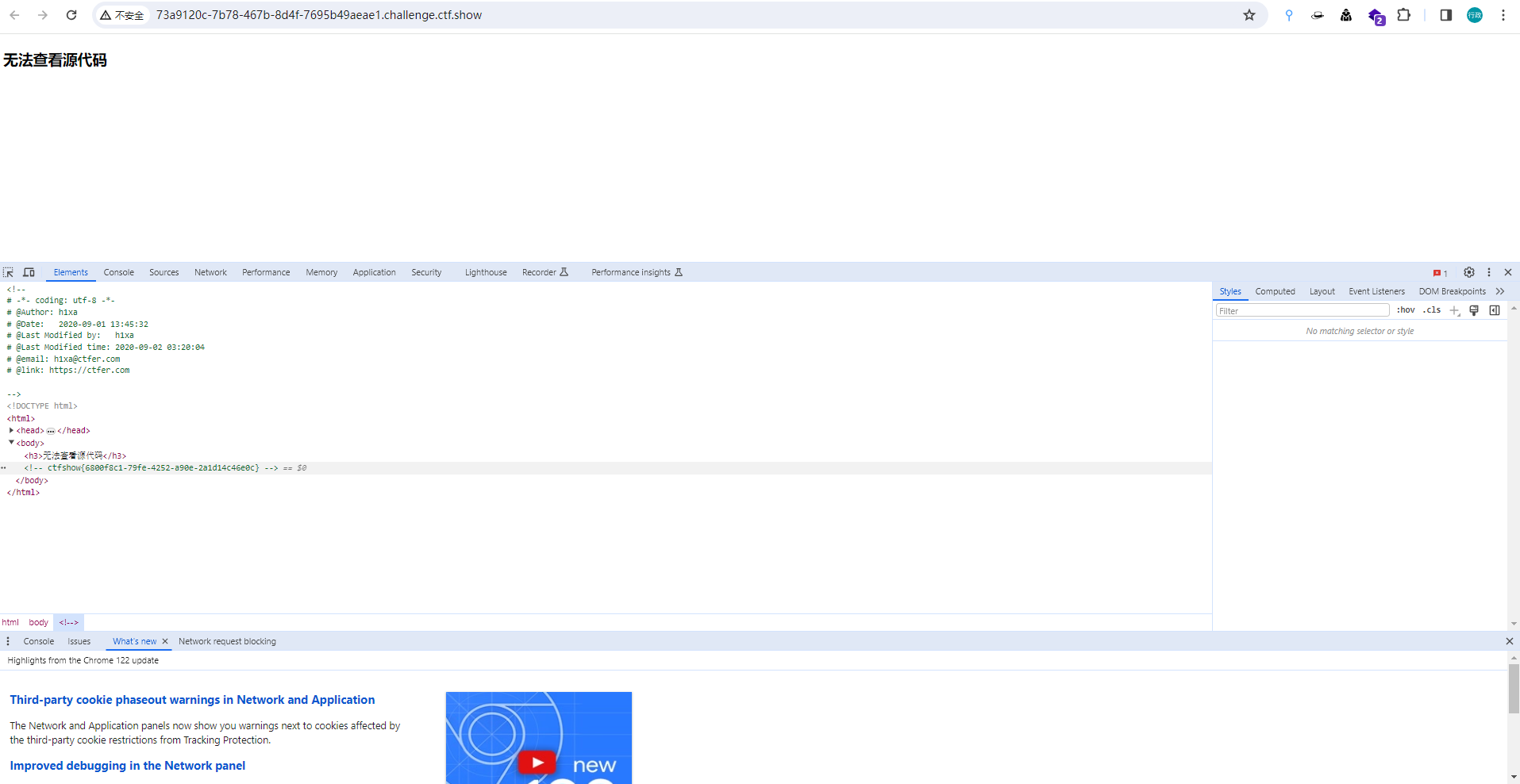

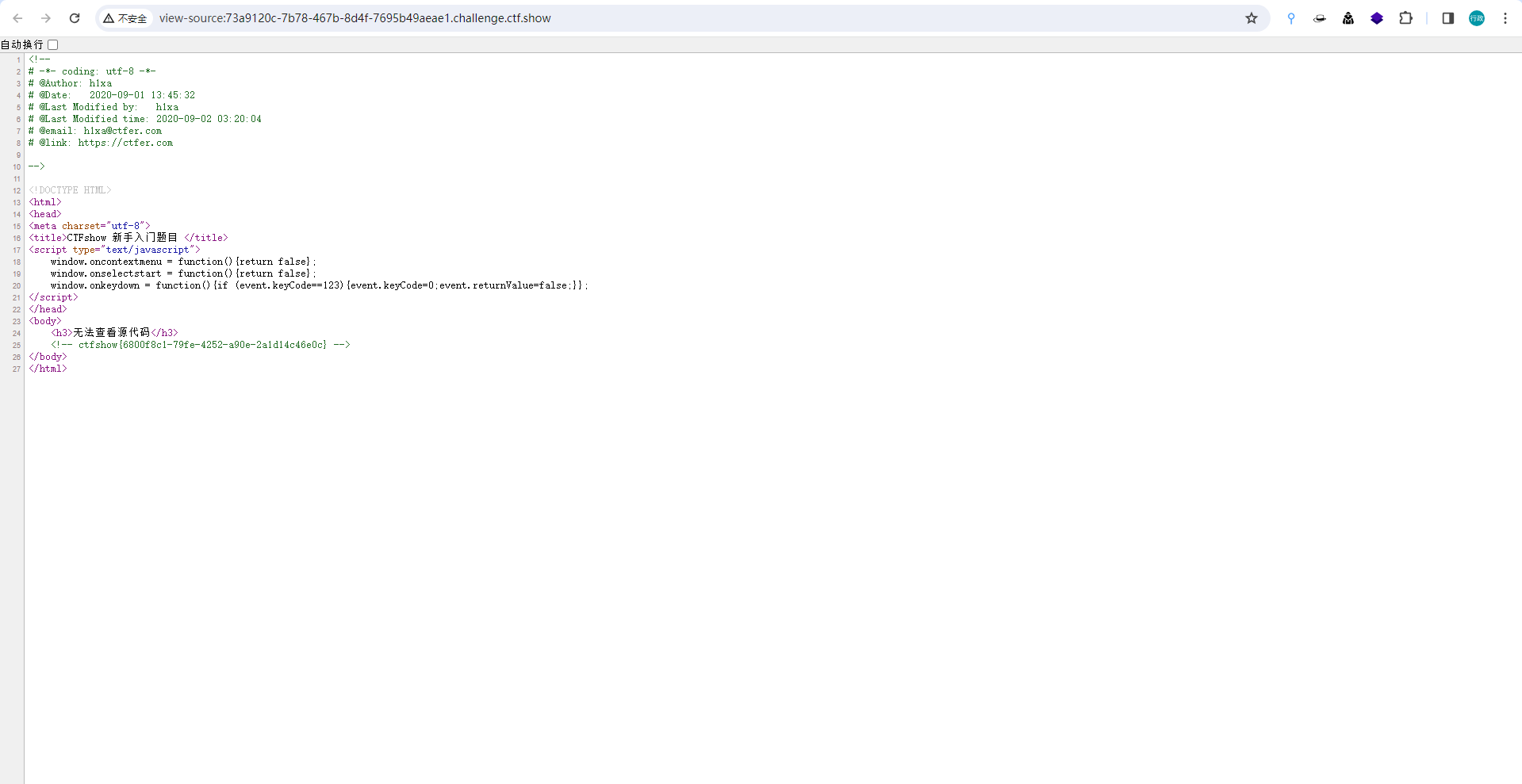

Problem 2

这道题在上一道题的基础上做了限制(前端),不让使用快捷键(f12)以及右键打开开发者工具。

那么,我们可以找到chrome浏览器的更多工具,在这个选项中,打开开发者工具,即可绕过。

另一种解法:

url前面加上view-source:也可以查看源代码

view-source:http://73a9120c-7b78-467b-8d4f-7695b49aeae1.challenge.ctf.show/

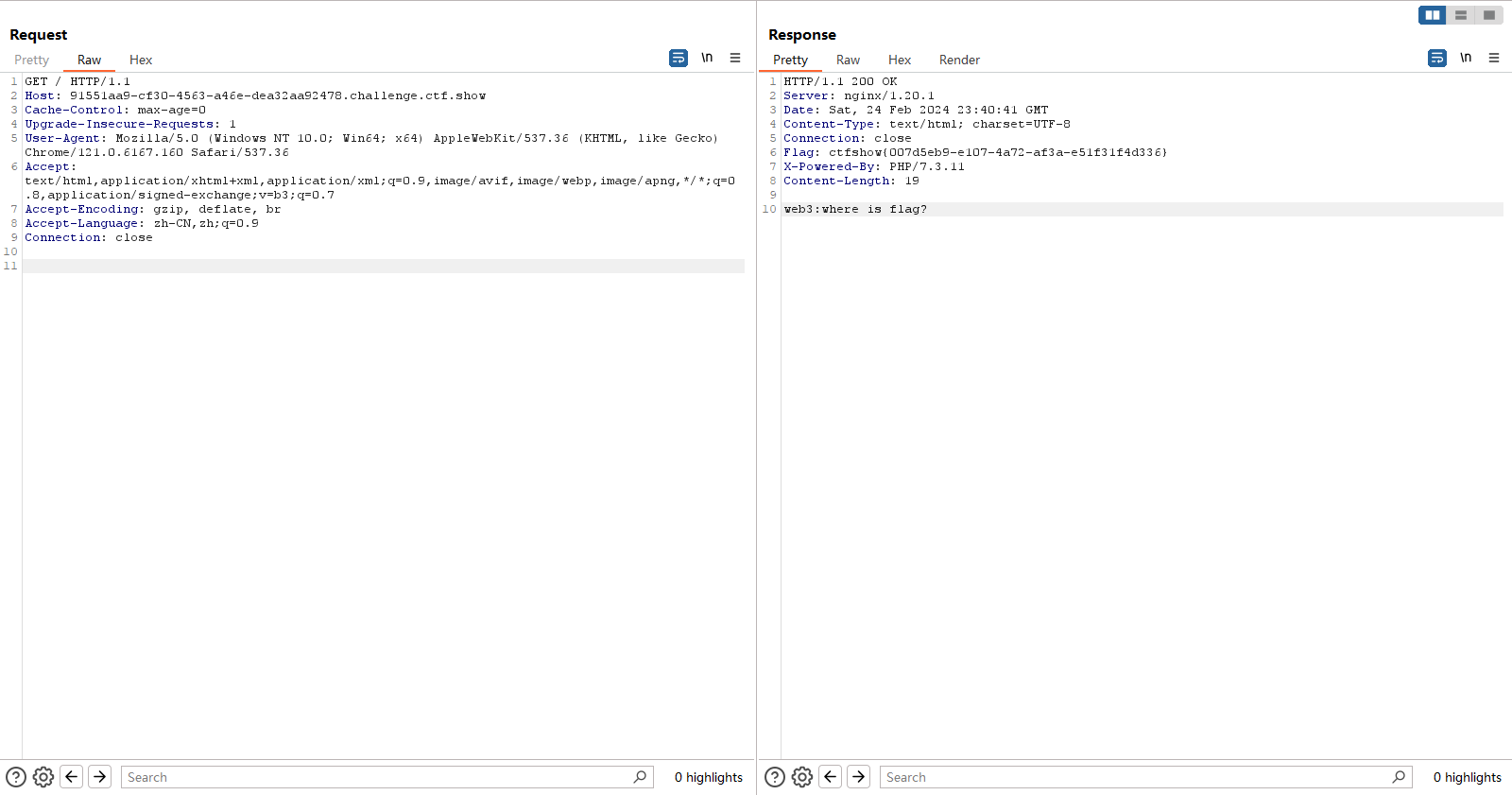

Problem 3

没思路的时候,可以抓个包,可能会有意外收获。抓包发现:flag放在了响应头上。

Problem 4

前置知识

什么是robots.txt文件?

robots.txt文件用于指定爬虫不爬取该网站的哪些部分。

一般都将robots.txt文件放在网站的根目录下,爬虫在爬取某些网站时,首先会检查该网站的根目录下是否会存在robots.txt文件,如果存在,那么爬虫会查看该文件的内容,对于指定的部分不会进行爬取。

上文参考:https://blog.csdn.net/weixin_59453707/article/details/126809462

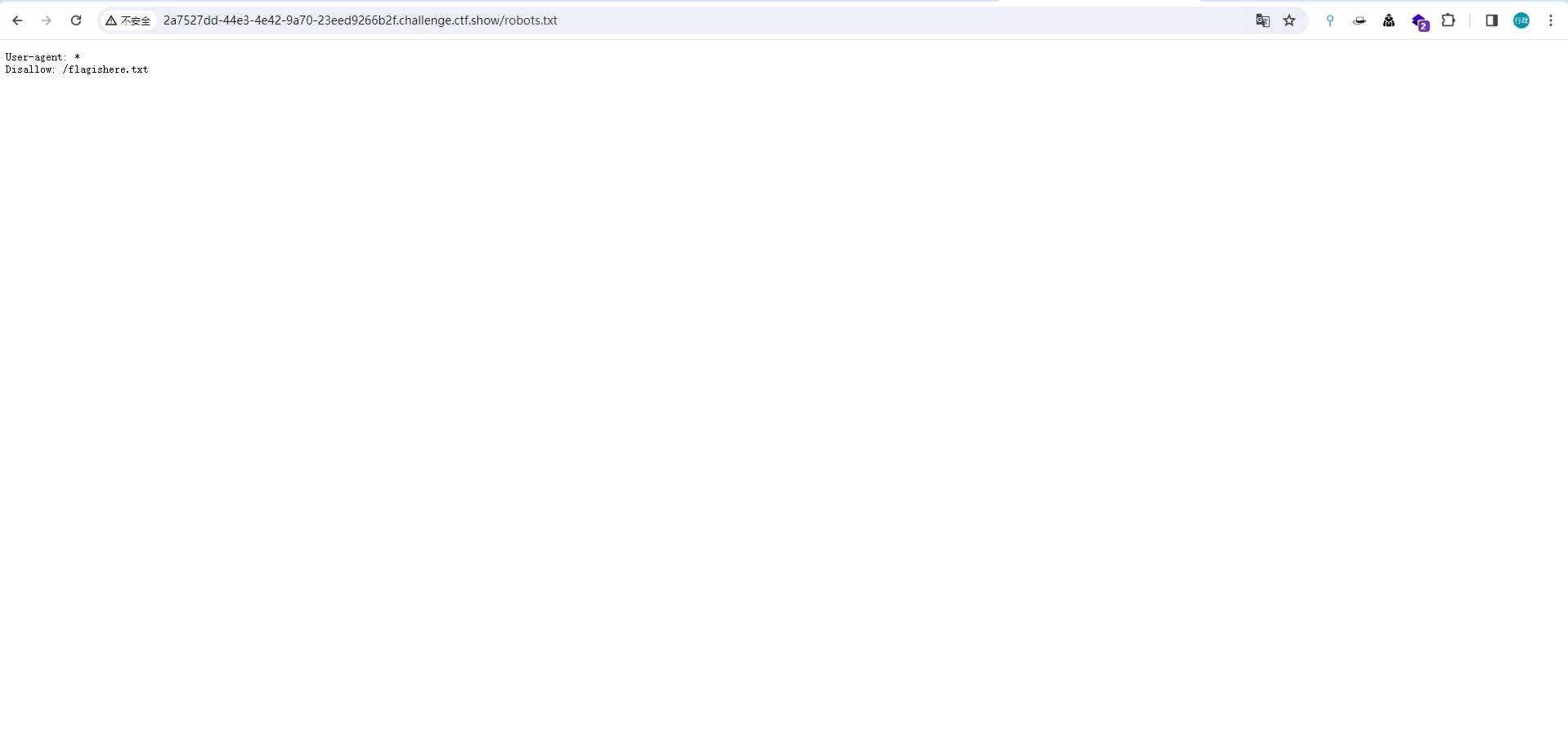

思路

访问该网站的robots.txt文件

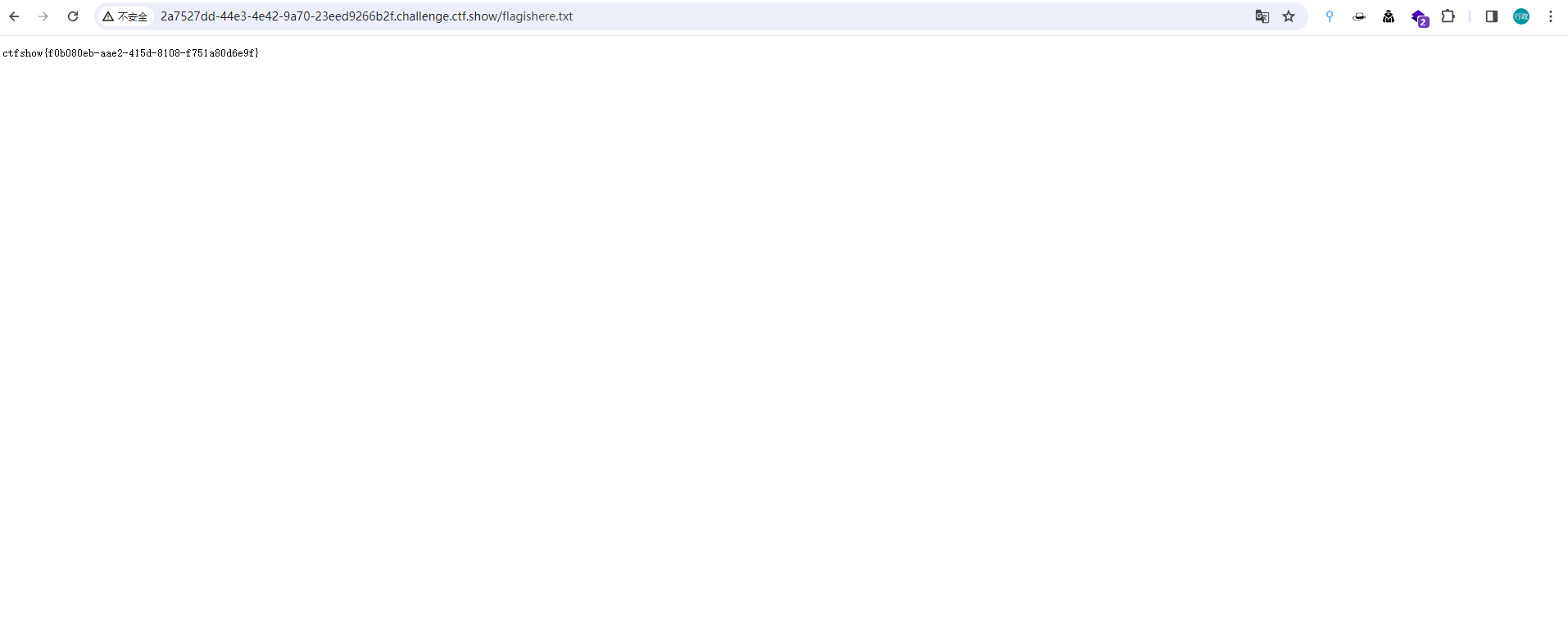

发现一个目录,访问网站下的该目录,得到flag

Problem 5

前置知识

后缀名为.phps文件是php的源码文件,用于给访问者(用户)查看web页面的php源码。

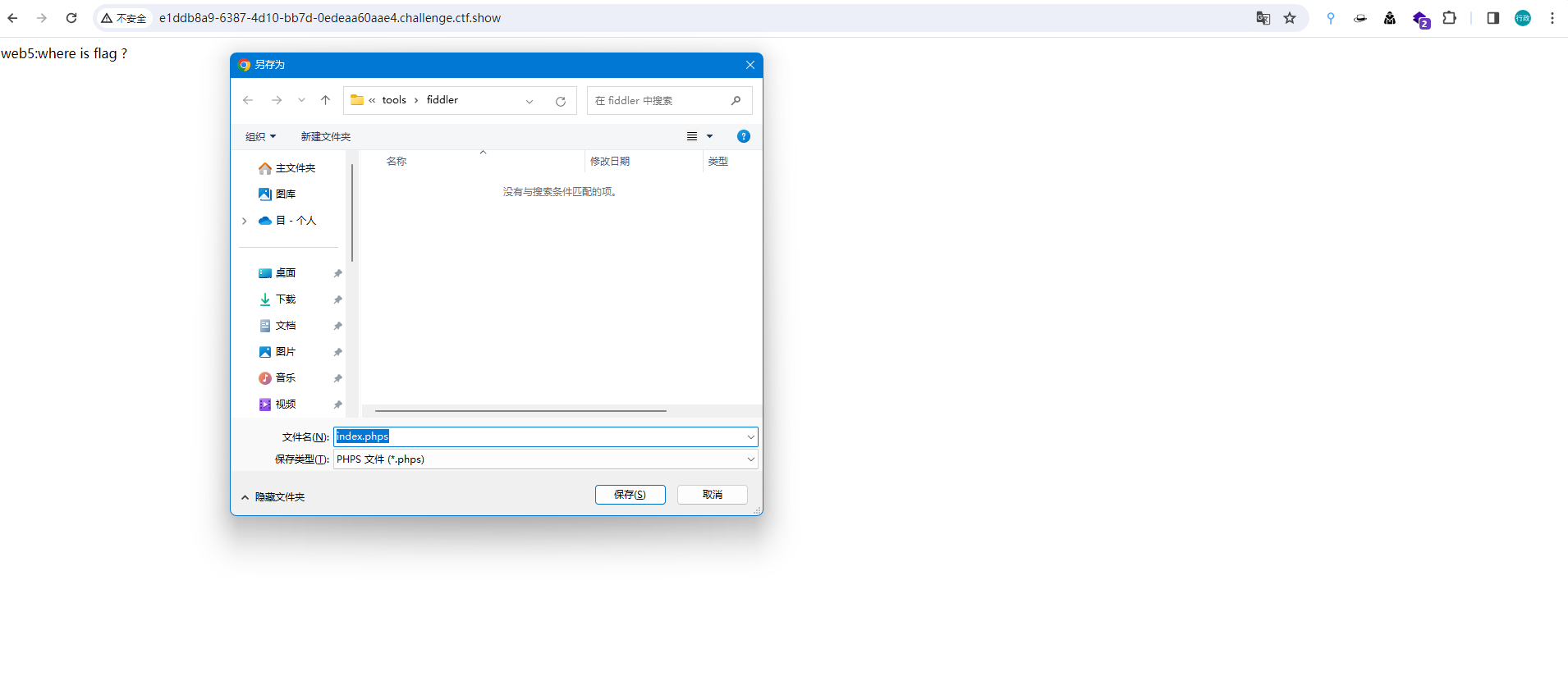

思路

尝试访问该网站下的index.phps文件,查看该web页面的php源码。

用记事本来打开该文件,获得flag。

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-09-01 14:14:17

# @Last Modified by: h1xa

# @Last Modified time: 2020-09-01 14:34:53

# @email: h1xa@ctfer.com

# @link: https://ctfer.com

*/

//ctfshow{5177e326-d07d-4123-8863-ae62f7bb1d1b}

echo "web5:where is flag ?"

Problem 6

题目提示:解压源码到当前目录,测试正常,收工

代表网站目录下可能存在源码的压缩文件。

尝试访问:https://d8345f65-5439-4f0a-9833-05f898e82c25.challenge.ctf.show/www.zip

发现在该压缩包中存在两个文件

打开index.php,发现:

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-09-01 14:37:13

# @Last Modified by: h1xa

# @Last Modified time: 2020-09-01 14:42:44

# @email: h1xa@ctfer.com

# @link: https://ctfer.com

*/

//flag in fl000g.txt

echo "web6:where is flag?"

?>

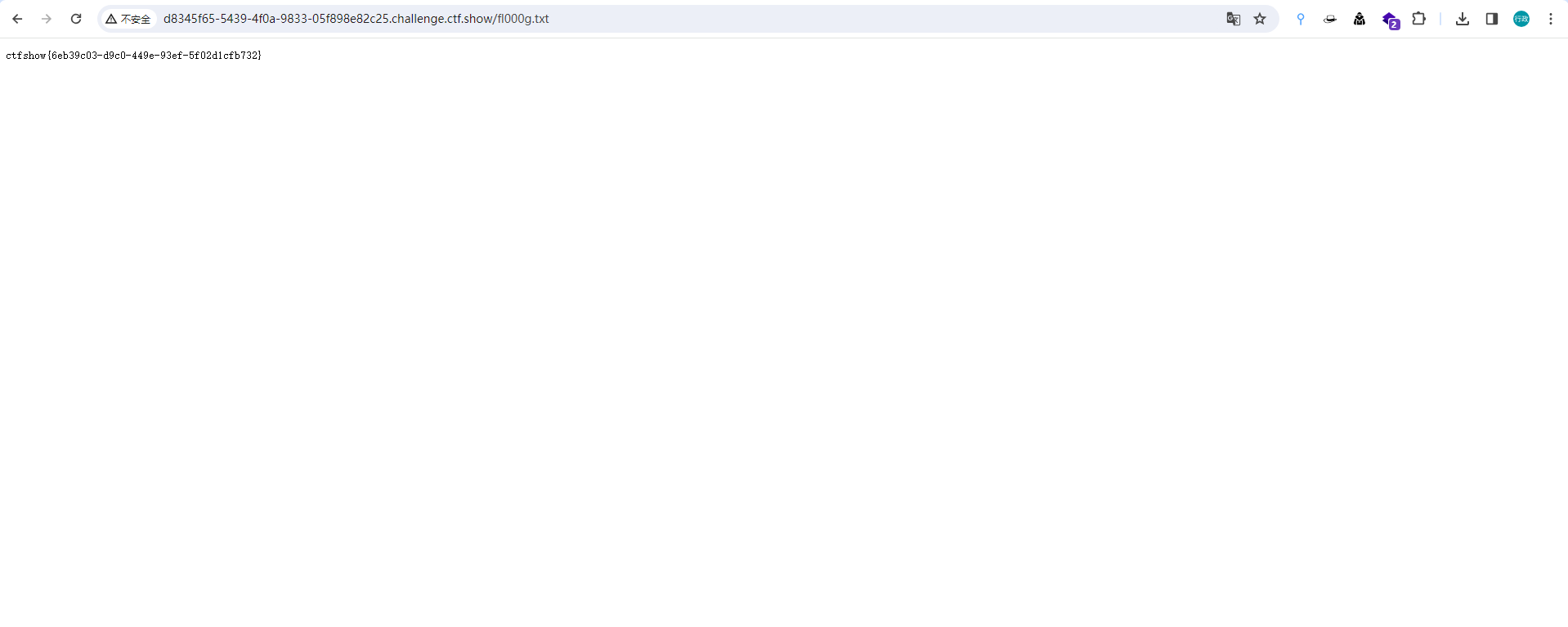

根据提示,找到该文件

flag{flag_here}

发现没有flag,那么我们尝试访问:

http://d8345f65-5439-4f0a-9833-05f898e82c25.challenge.ctf.show/fl000g.txt

发现了真正的flag

Problem 7

前置知识

根据提示:版本控制很重要,但不要部署到生产环境更重要。

因此我们可以联想到这题的考点:git源码泄露

更多的内容可以参考:https://www.cnblogs.com/gao79135/p/17848142.html

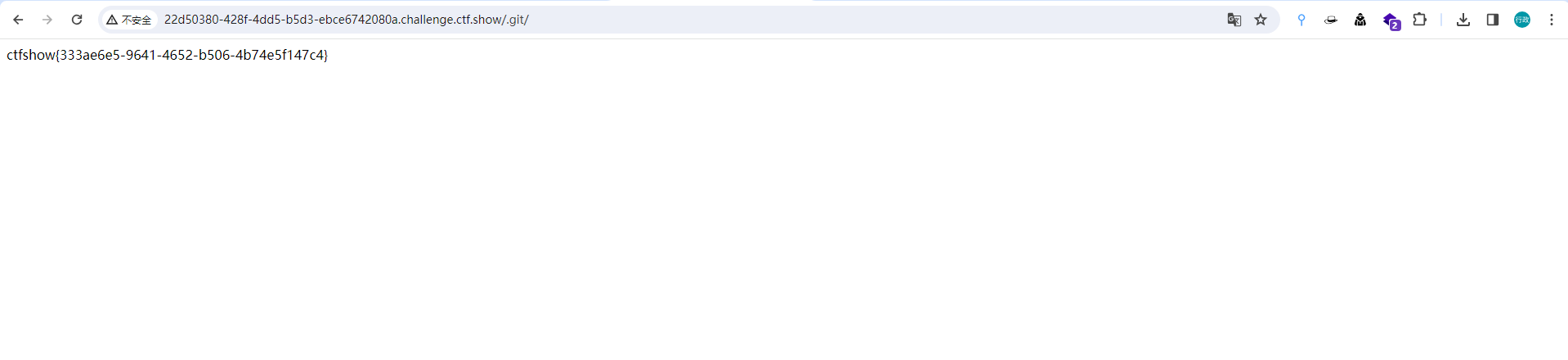

思路

尝试访问:http://22d50380-428f-4dd5-b5d3-ebce6742080a.challenge.ctf.show/.git/

Problem 8

前置知识

根据提示:版本控制很重要,但不要部署到生产环境更重要。

因此我们可以联想到这题的考点:svn源码泄露

更多的内容可以参考:

https://www.cnblogs.com/gao79135/p/17848142.html

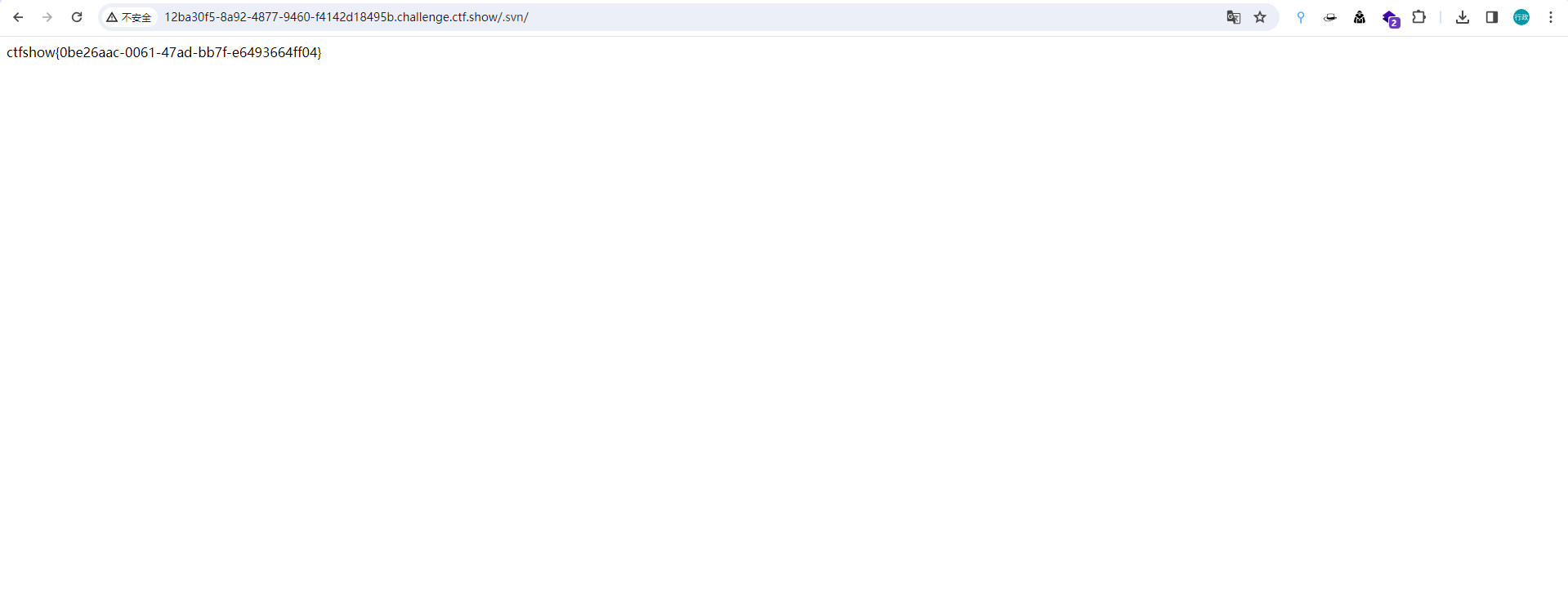

思路

尝试访问:http://12ba30f5-8a92-4877-9460-f4142d18495b.challenge.ctf.show/.svn/

Problem 9

前置知识

根据本题提示:发现网页有个错别字?赶紧在生产环境vim改下,不好,死机了

vim编辑文本时会创建一个临时文件,如果程序正常退出,临时文件自动删除,如果意外退出就会保留,当vim异常退出后,因为未处理缓存文件,导致可以通过缓存文件恢复原始文件内容。而本题的情景就是电脑死机了意外退出,导致存在临时文件。

上述内容参考:https://blog.csdn.net/weixin_59453707/article/details/126809462

因此这道题考察的点就是:vim泄露

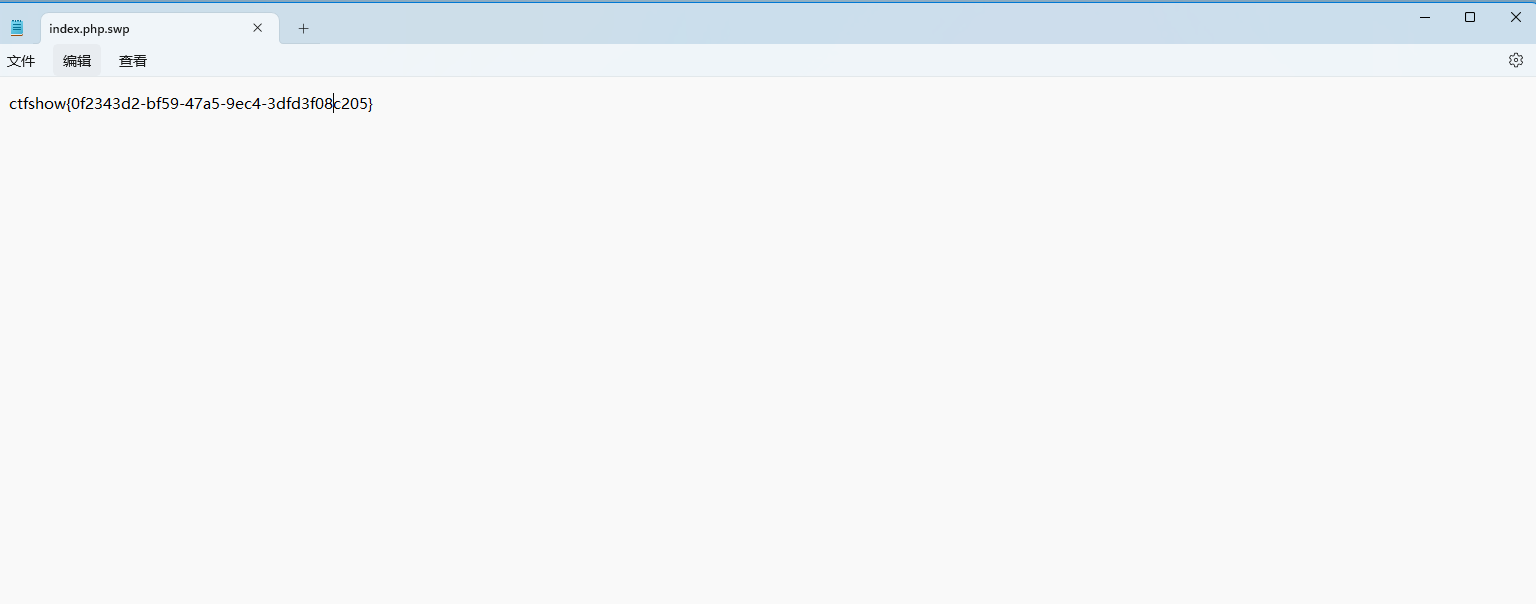

思路

尝试访问:https://922ef49c-82ad-48f1-8717-ce7ba0541c05.challenge.ctf.show/index.php.swp

下载index.php.swp,查看该文件内容,得到flag

Problem 10

前置知识

根据本题提示:cookie 只是一块饼干,不能存放任何隐私数据

那么我们可以考虑cookie泄露

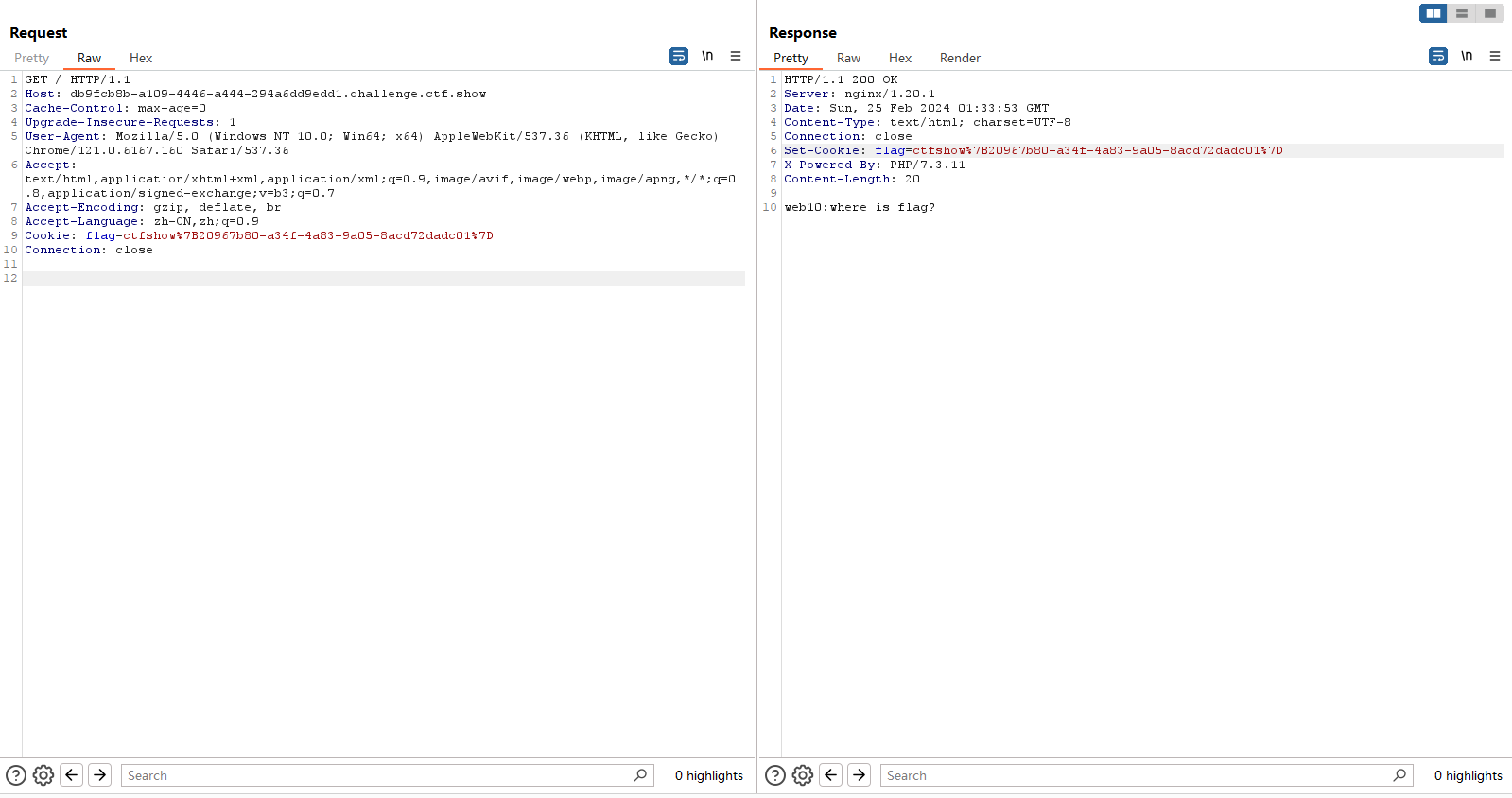

思路

抓个包,得到flag

但是flag上面存在一些"乱码",这些"乱码"实际上就是url编码(以%开头),我们可以将flag进行url解码,得到正确的flag。

Problem 11

前置知识

根据提示:域名其实也可以隐藏信息,比如flag.ctfshow.com 就隐藏了一条信息

思路

参考文章:https://blog.csdn.net/weixin_59453707/article/details/126809462

在线dns解析工具:

https://whois.chinaz.com/

https://zijian.aliyun.com/

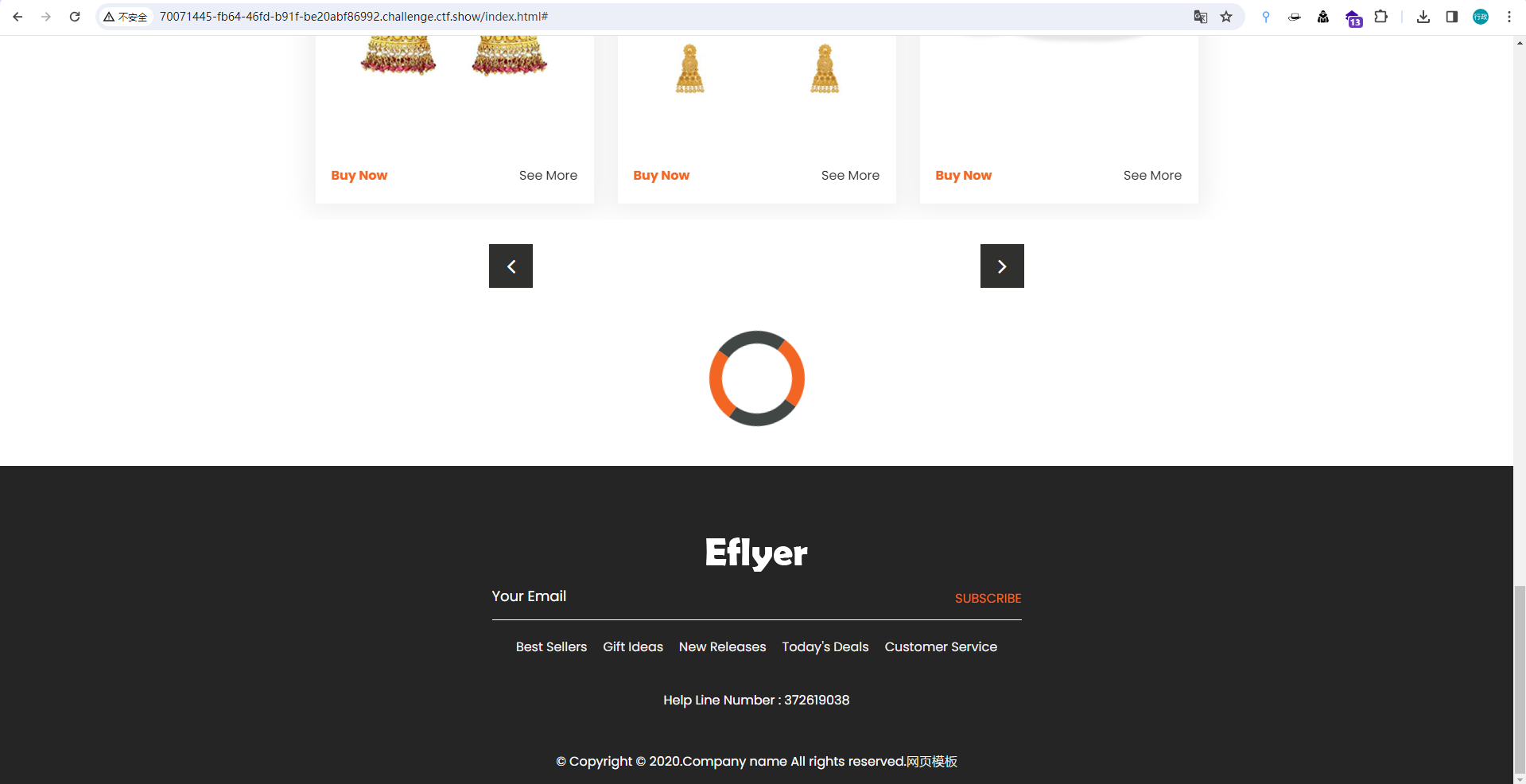

Problem 12

前置知识

根据提示:有时候网站上的公开信息,就是管理员常用密码

因此,我们猜测这里应该有一个登录界面,且用户名为admin。

思路

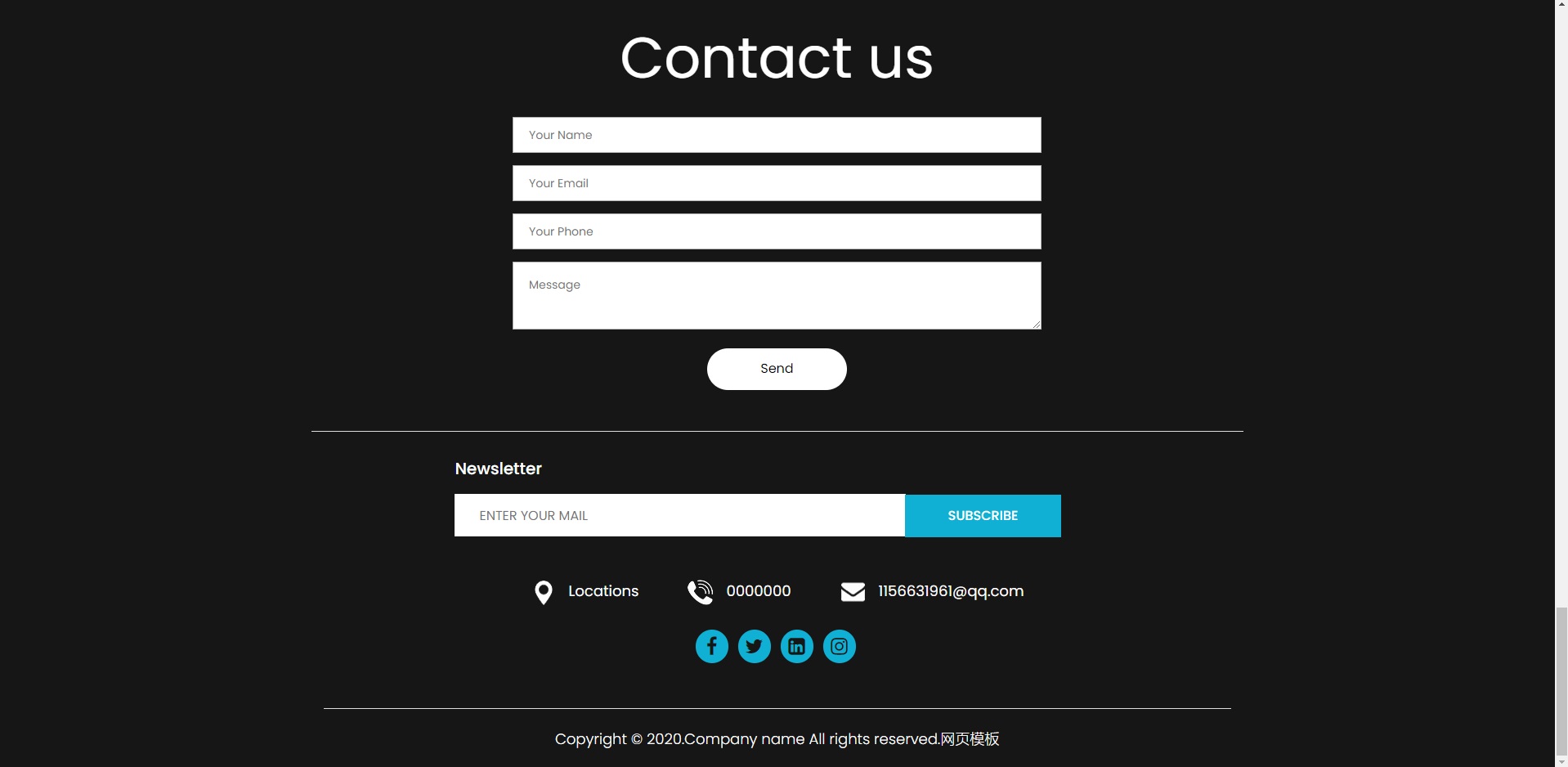

密码我们可以从页面中去寻找,尝试页面最下方的电话号码。

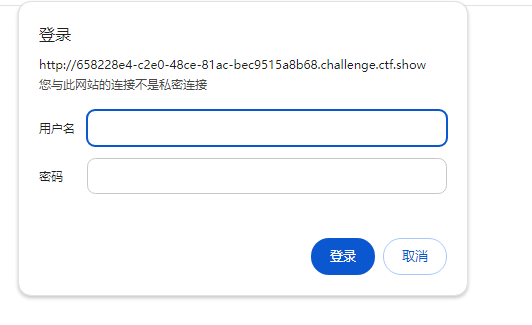

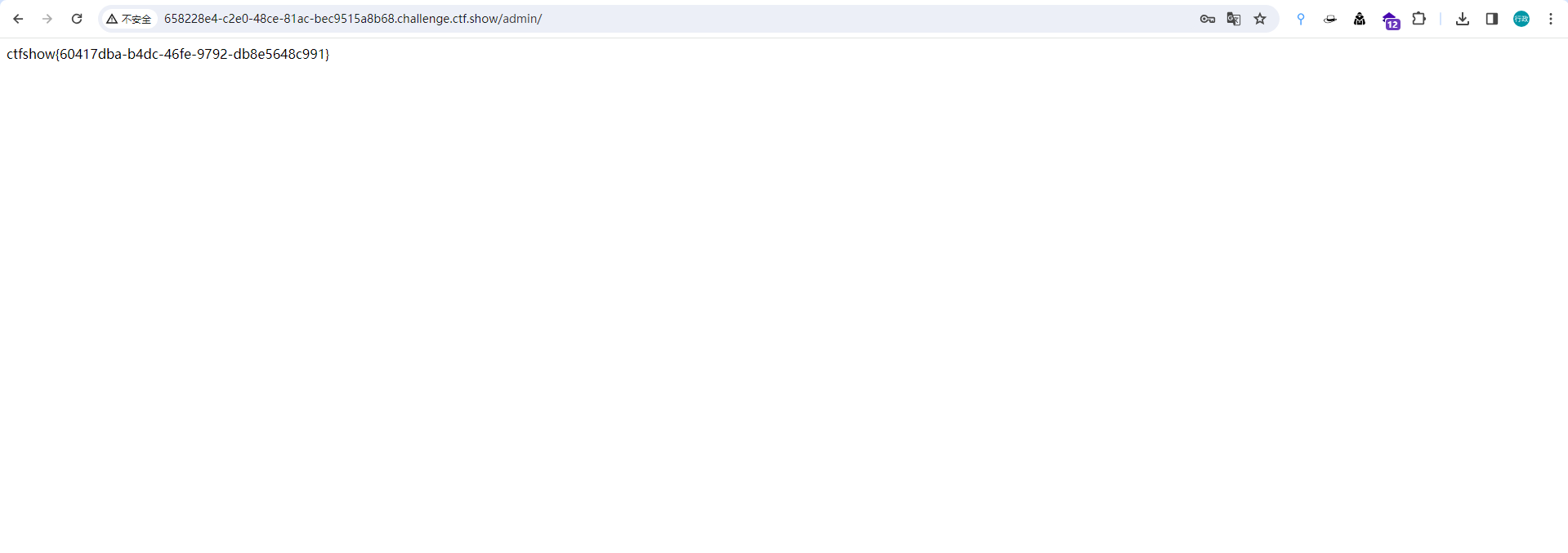

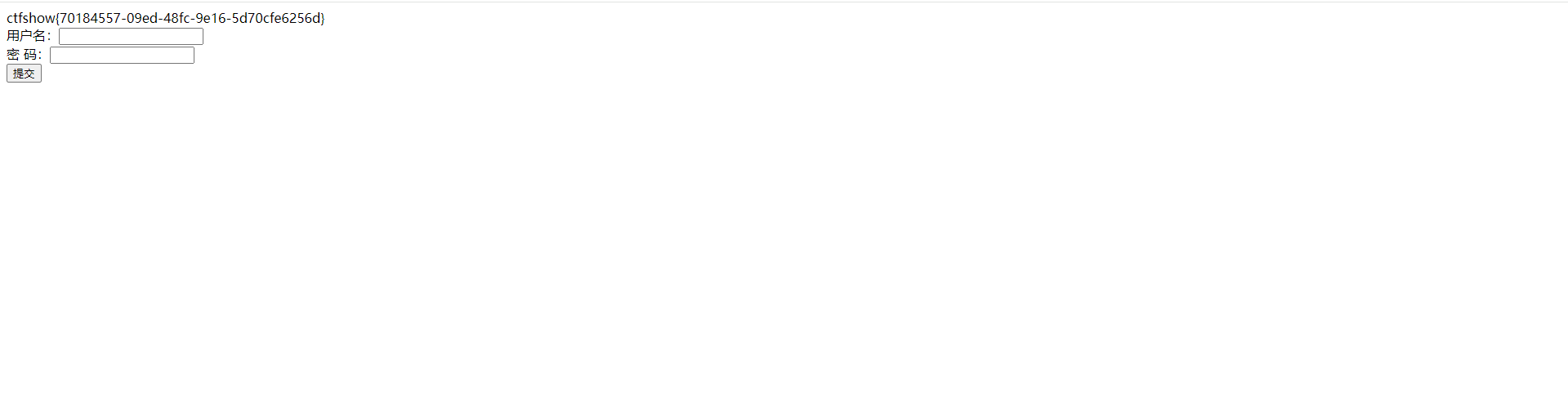

打开登录页面:

http://658228e4-c2e0-48ce-81ac-bec9515a8b68.challenge.ctf.show/admin/

用户名为:admin 密码:372619038

得到flag

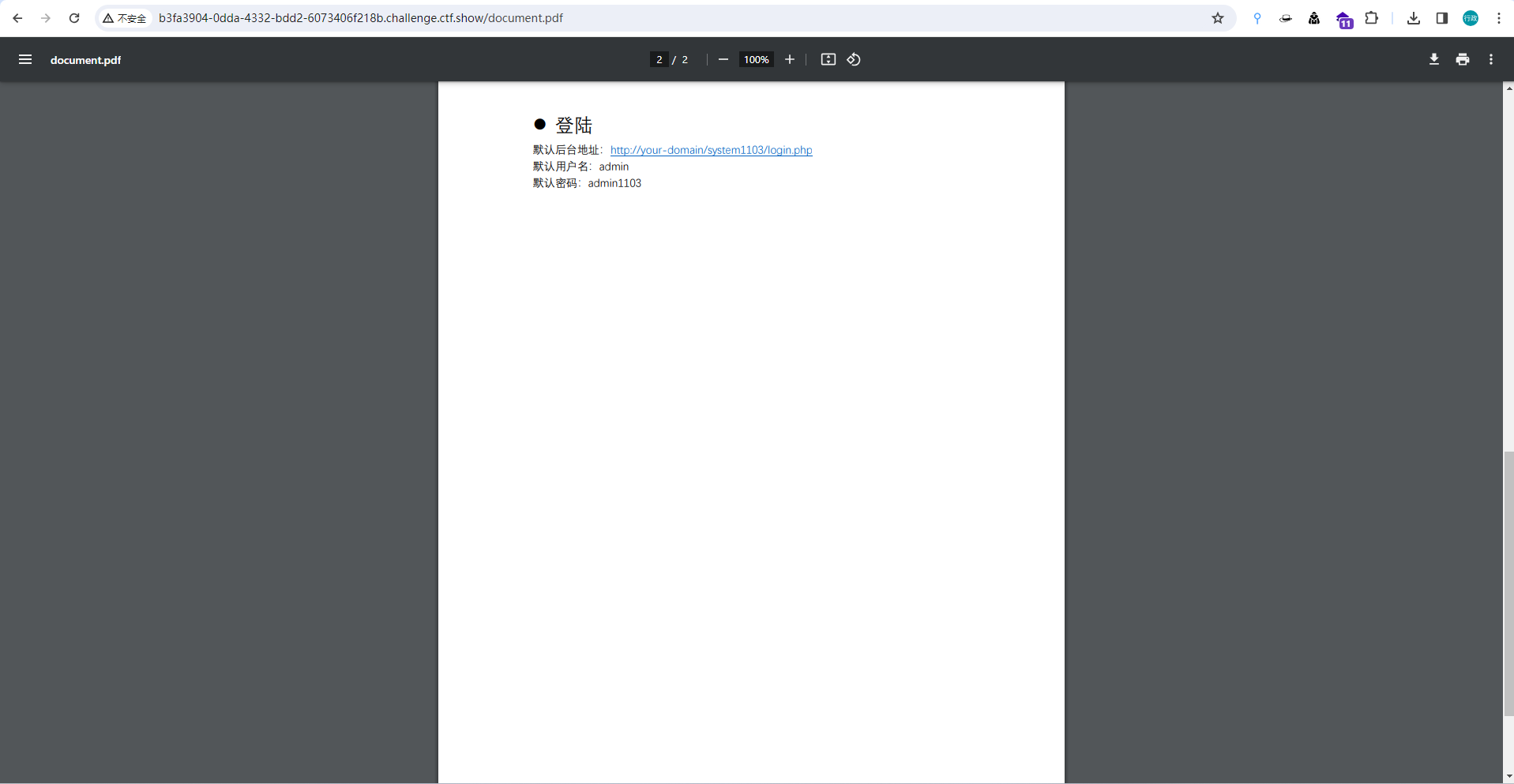

Problem 13

前置知识

根据提示:技术文档里面不要出现敏感信息,部署到生产环境后及时修改默认密码。

因此,这个页面中可能存在打开文档的入口。

思路

打开页面,发现document字样

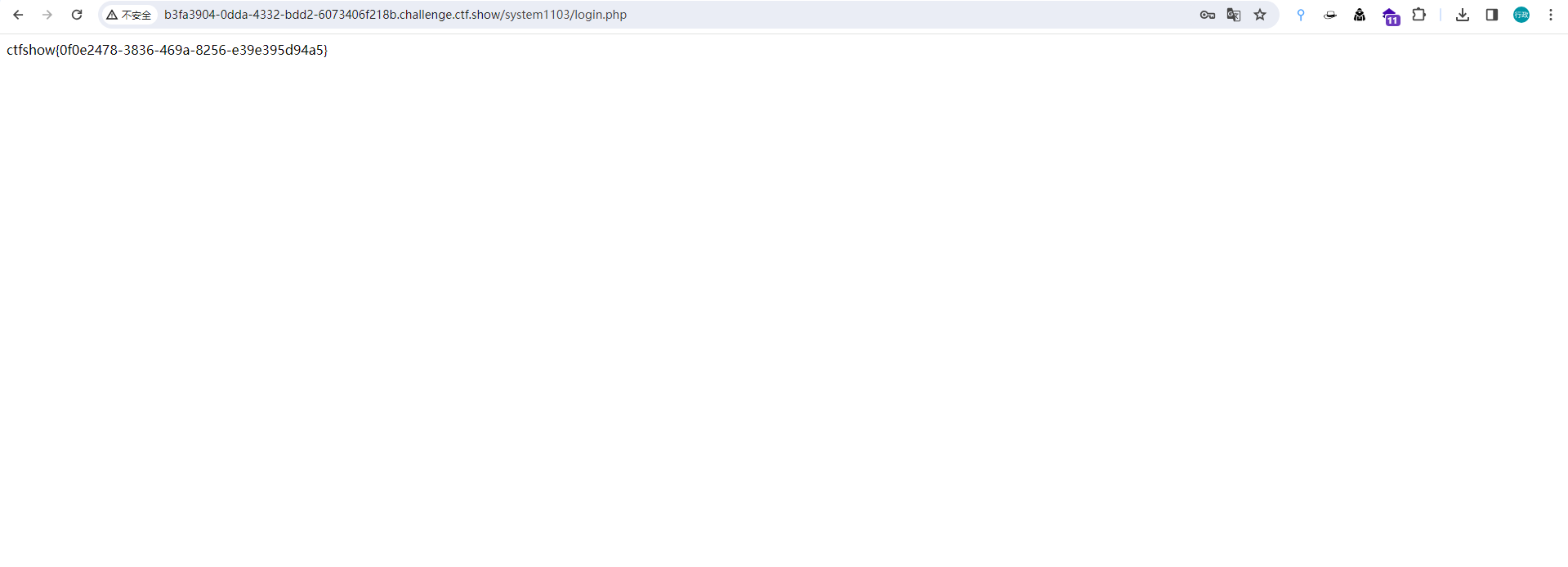

单击进入,打开文档手册,从手册中找到登录地址、账号和默认密码

访问:https://b3fa3904-0dda-4332-bdd2-6073406f218b.challenge.ctf.show/system1103/login.php

输入账号和默认密码,得到flag

Problem 14

前置知识

根据提示:有时候源码里面就能不经意间泄露重要(editor)的信息,默认配置害死人

猜测网站下存在编辑器的入口。

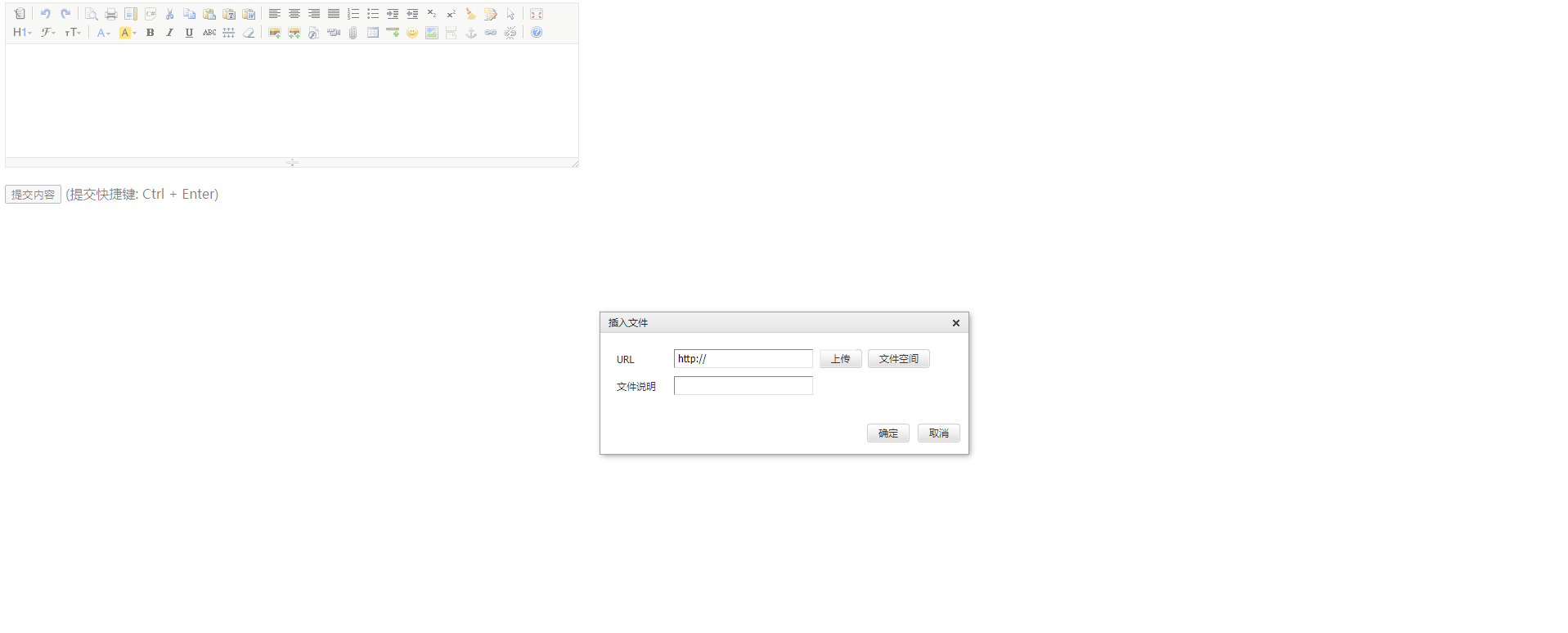

思路

访问:http://f027d695-a459-4937-a1fc-b03d5d051c4f.challenge.ctf.show/editor/

在编辑器中存在插入文件选项

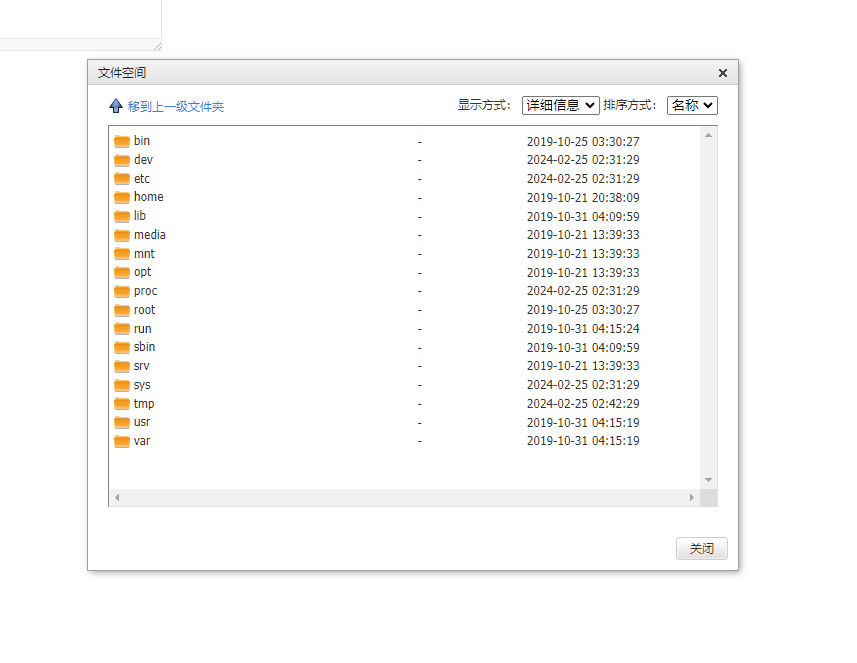

打开文件空间,惊讶的发现可以查看到该服务器内部的文件(编辑器的漏洞)

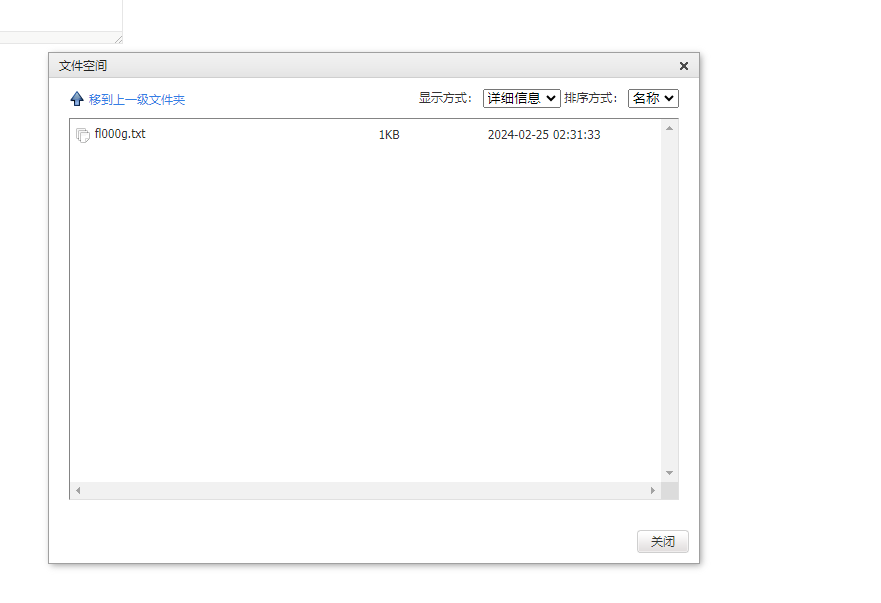

访问/var/www/html/nothinghere/

为什么要访问/var/www/html?因为这个目录是网站默认的存放目录。

如果想要通过url来访问该网站下的文件,那么一定要将文件存放到/var/www/html目录下

因此,我们可以直接访问:

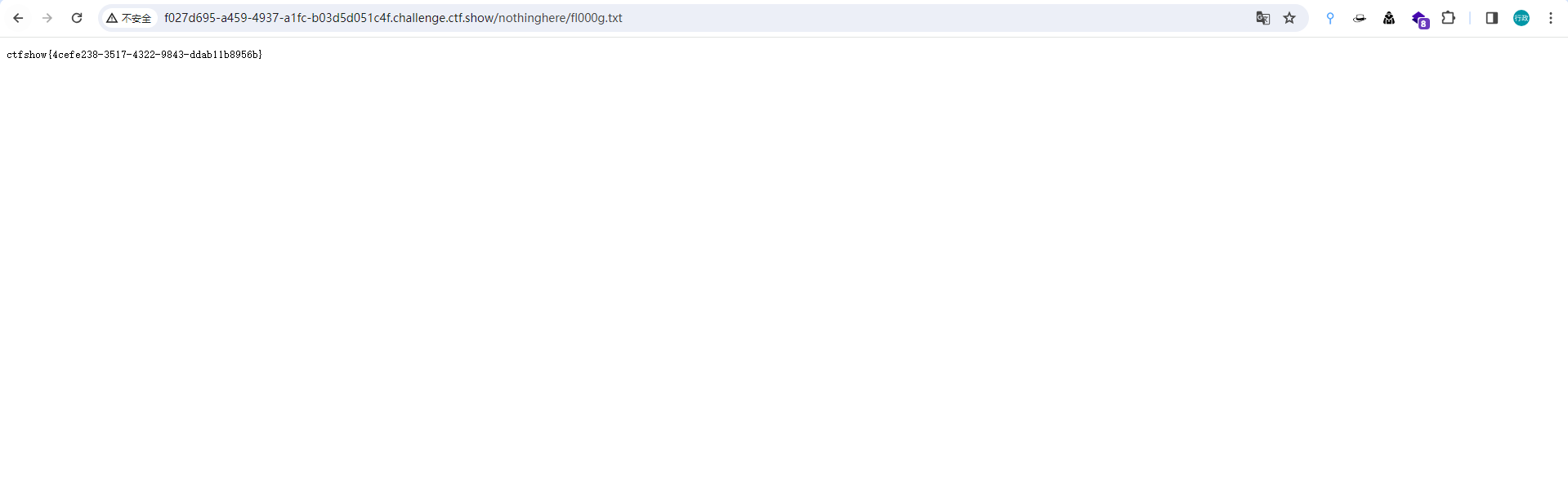

http://f027d695-a459-4937-a1fc-b03d5d051c4f.challenge.ctf.show/nothinghere/fl000g.txt

得到flag

Problem 15

前置知识

公开的信息比如邮箱,可能造成信息泄露,产生严重后果。

因此,我们要特别关注邮箱的信息。

思路

访问页面,寻找邮箱的相关信息

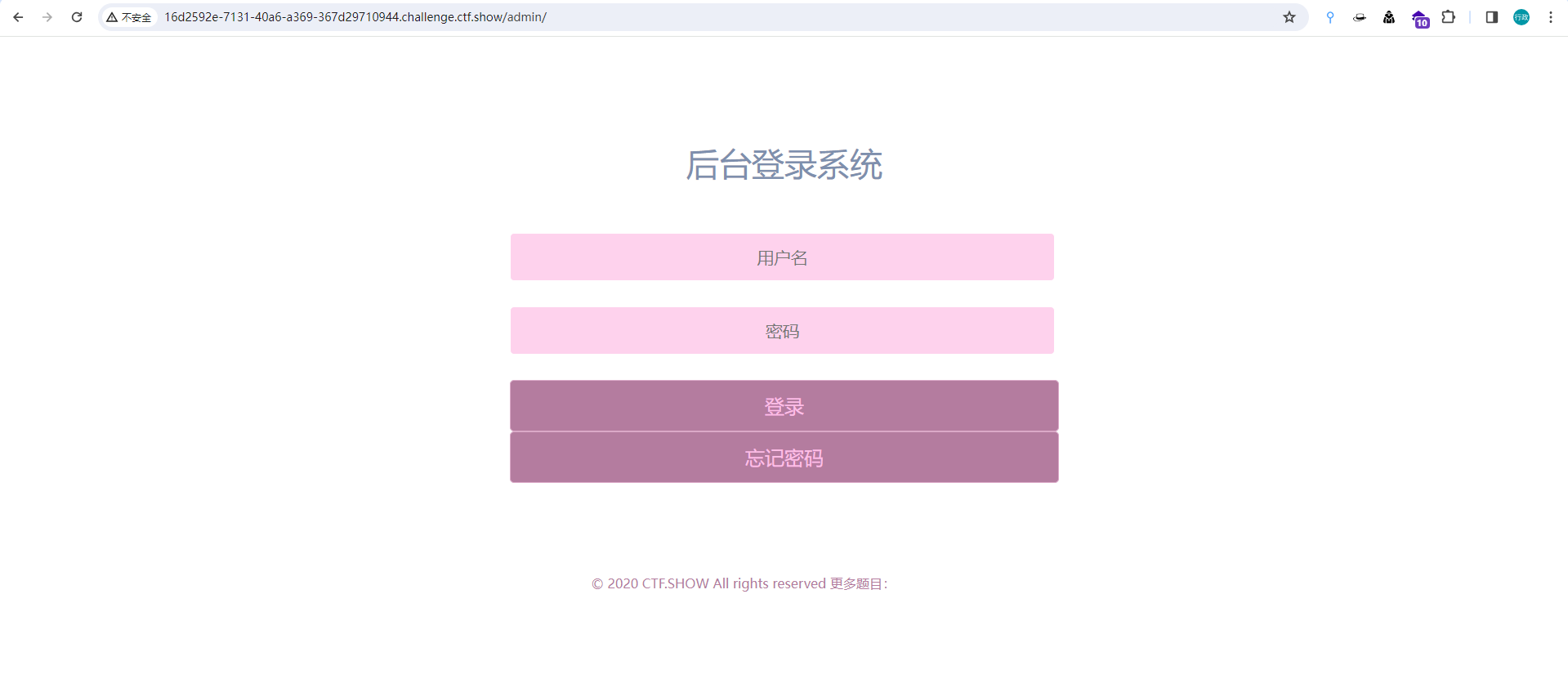

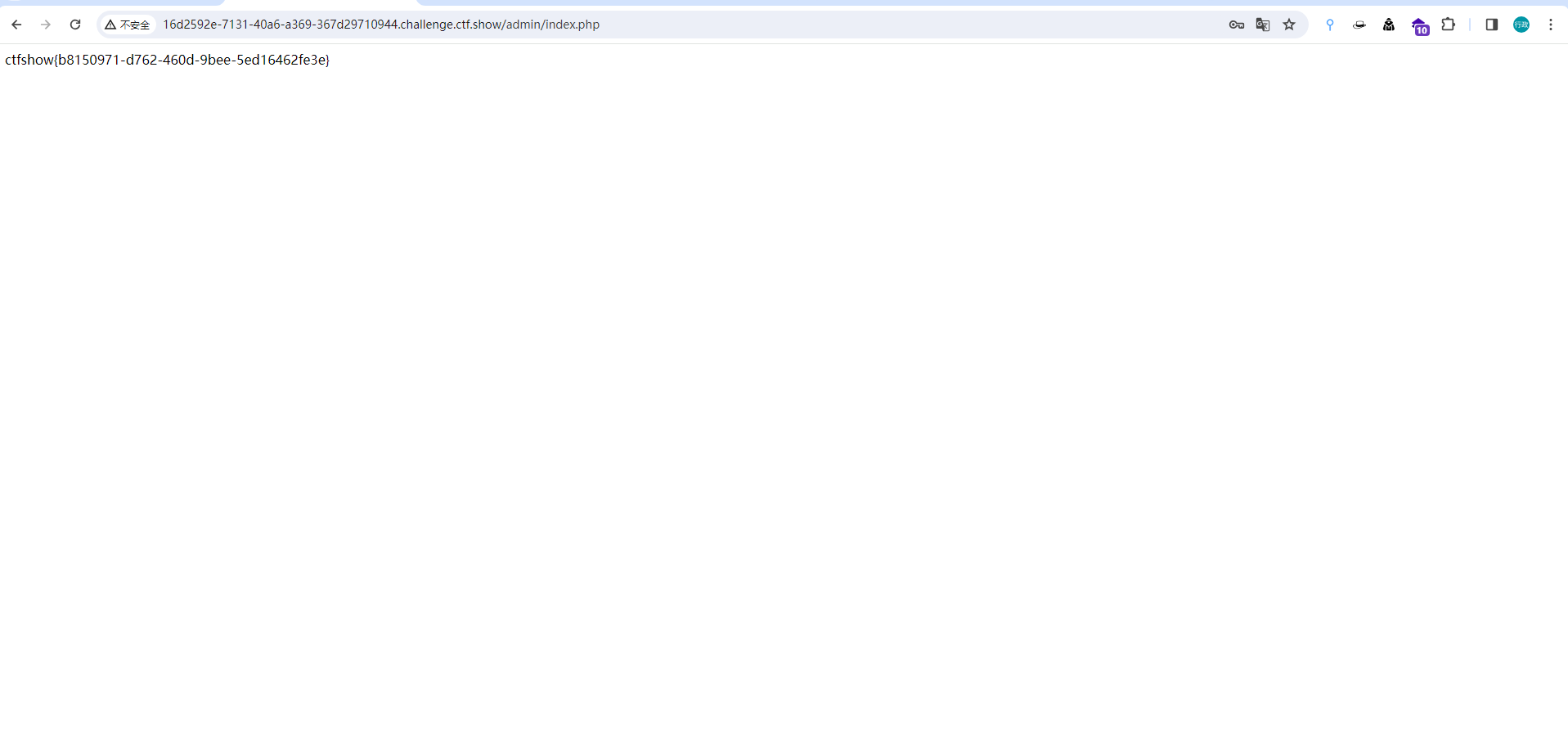

尝试访问是否存在后台:http://16d2592e-7131-40a6-a369-367d29710944.challenge.ctf.show/admin/

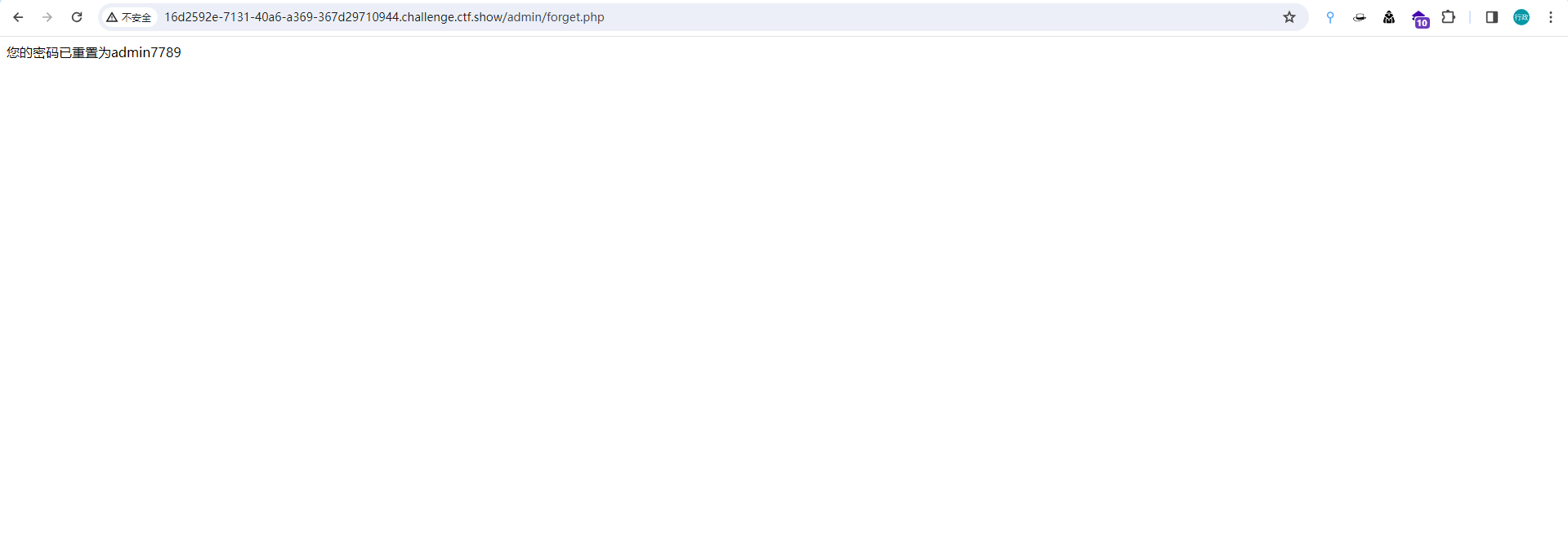

用户名为admin,密码未知,我们尝试找回密码

然而页面中并不存在所在地的信息,这时我们可以通过邮箱:

1156631961@qq.com 发现为qq邮箱,登上qq寻找该QQ号,发现该用户的所在地为西安。

填写答案:西安

之后登录,得到flag

Problem 16

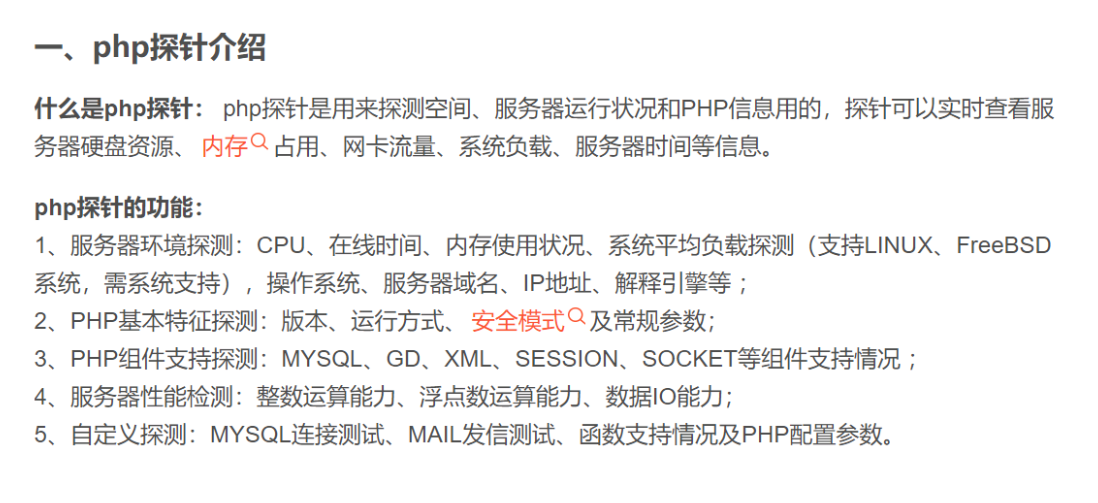

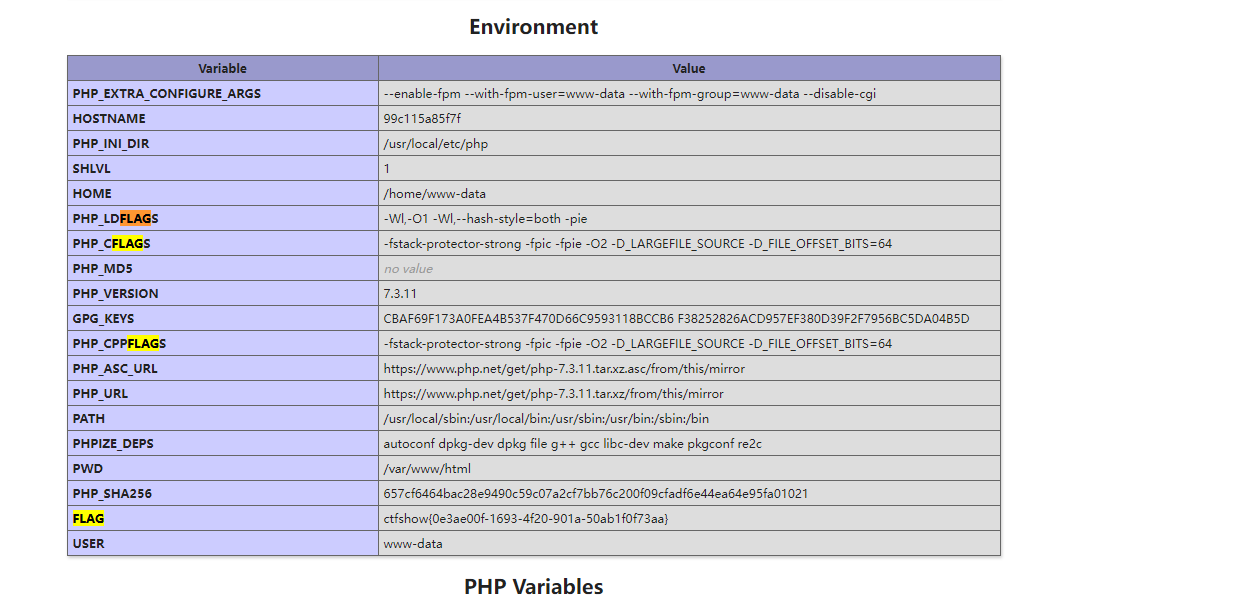

前置知识

提示:对于测试用的探针,使用完毕后要及时删除,可能会造成信息泄露。

根据提示,这台服务器可能已经经过了测试的信息探针,但是探针的结果并没有及时删除。

思路

尝试访问:https://20ac5ff0-42f0-4397-89f1-417feb2b15b9.challenge.ctf.show/tz.php

单击PHPINFO选项

得到FLAG

Problem 17

前置知识

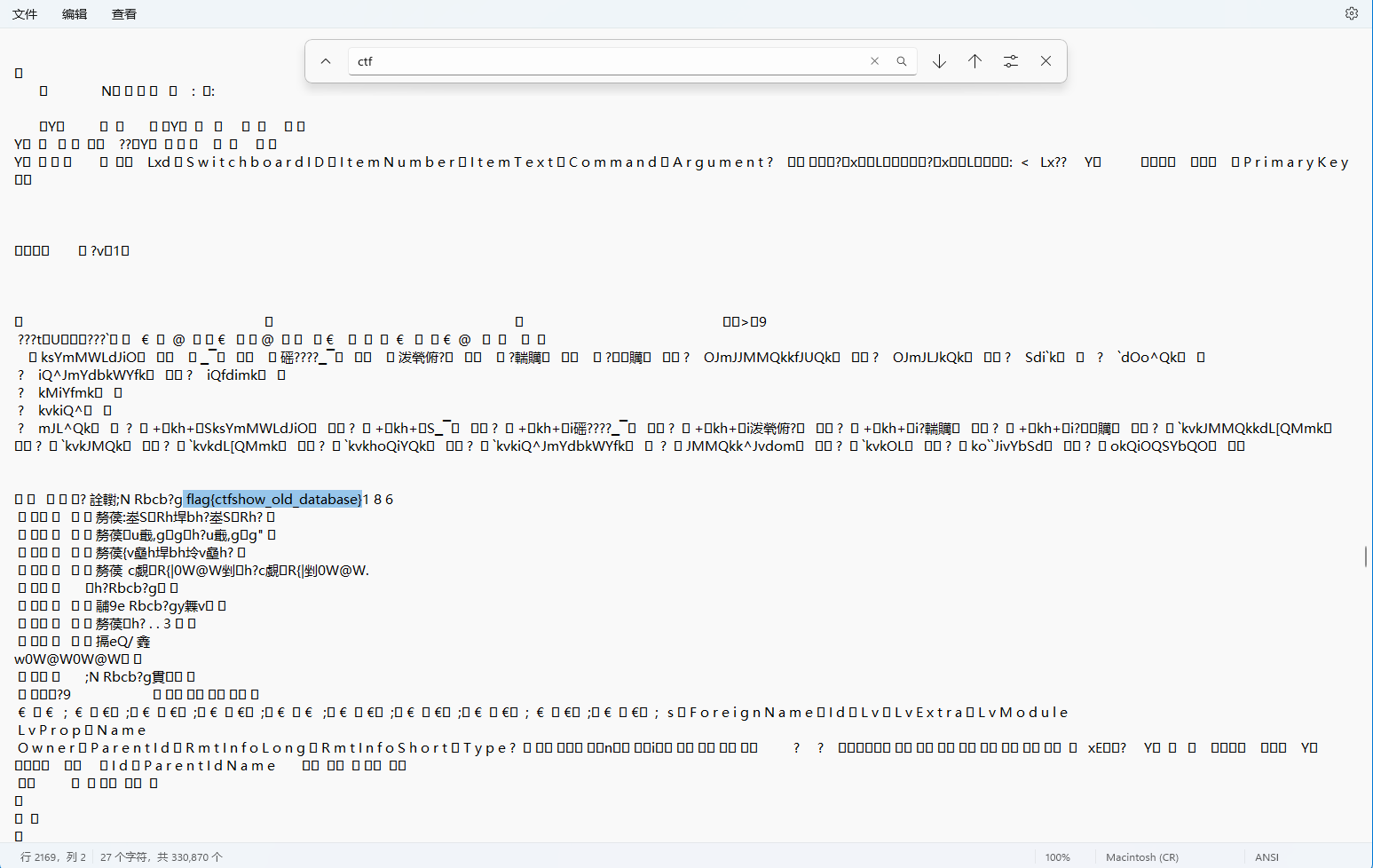

提示:备份的sql文件会泄露敏感信息

代表该网站进行了数据库的备份,我们可以尝试访问.sql文件,看能得到什么样的信息。

思路

访问:https://55cd9727-ad16-4311-b9a4-868712493258.challenge.ctf.show/backup.sql

查看backup.sql文件,得到flag

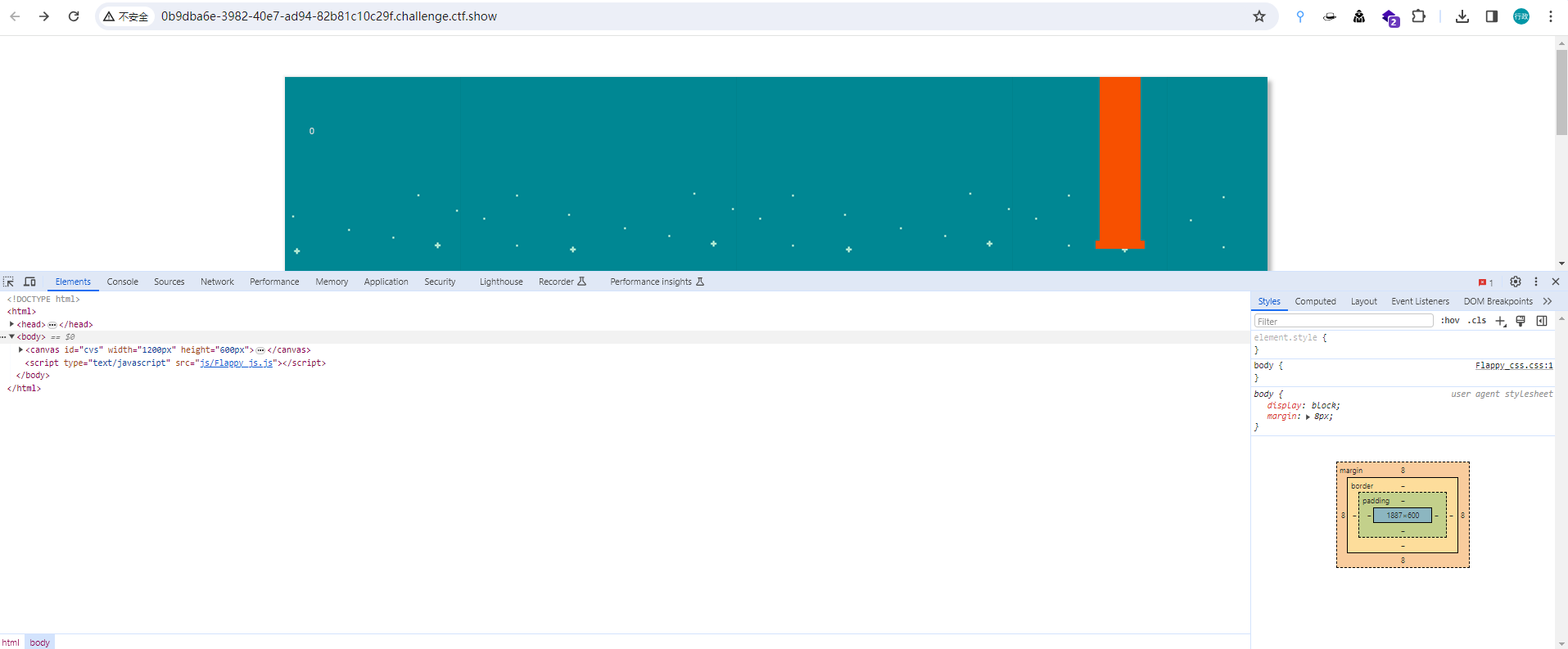

Problem 18

前置知识

提示:不要着急,休息,休息一会儿,玩101分给你flag

思路

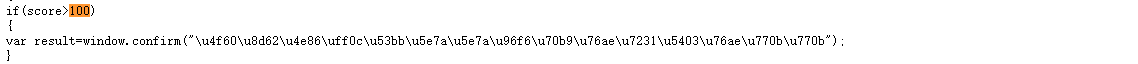

打开页面,发现是一款游戏,左上角为分数。

当分数到达101分时,根据提示就会得到flag。

但是我们不可能直接就那么玩下去,查看一下页面的源代码:

发现该游戏是一个js文件,我们来访问一下该js文件。

http://0b9dba6e-3982-40e7-ad94-82b81c10c29f.challenge.ctf.show/js/Flappy_js.js

得到该游戏的源码,根据提示,寻找100关键字

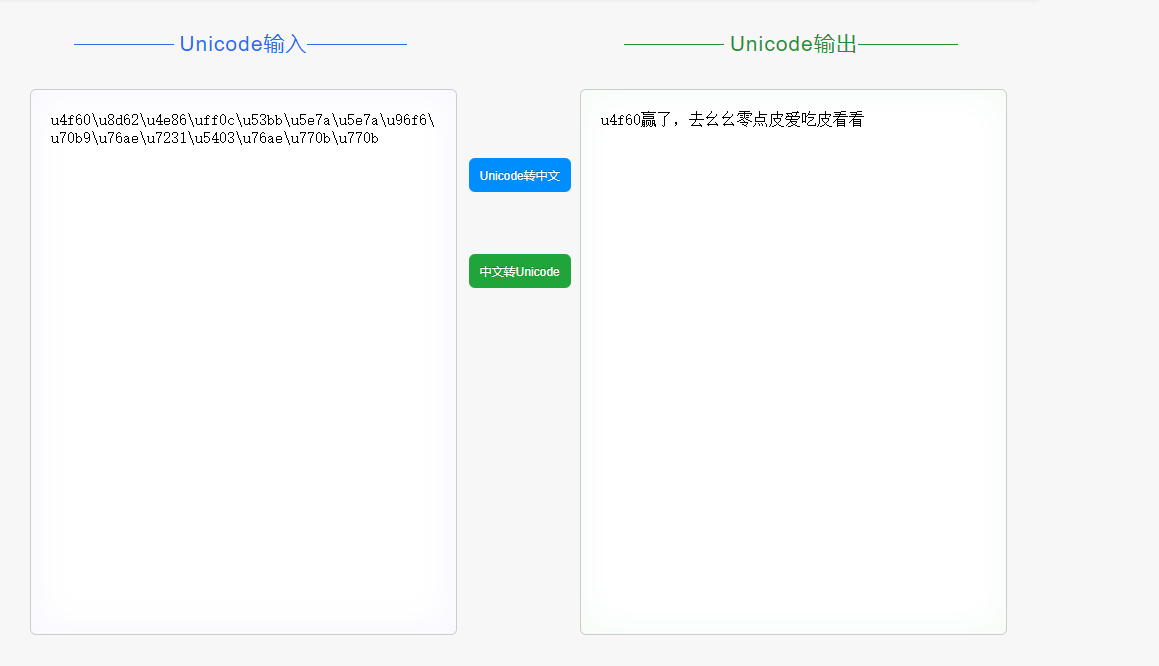

得到了一串unicode编码,我们将其进行解码,得到信息:

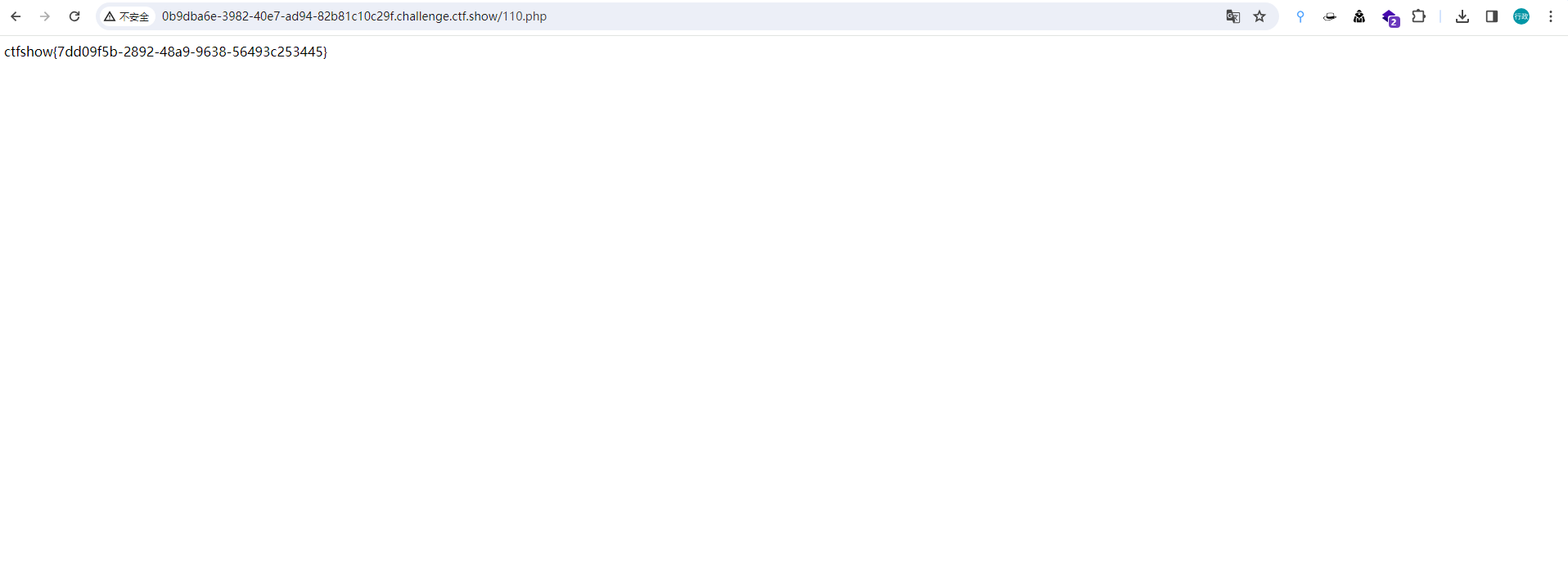

根据提示,访问:https://0b9dba6e-3982-40e7-ad94-82b81c10c29f.challenge.ctf.show/110.php

得到flag

Problem 19

前置知识

提示:密钥什么的,就不要放在前端了

代表我们可以从查看前端源码来入手,前端页面很有可能存在密钥和密文,我们可以通过该密钥来解密密文,从而得到flag。

思路

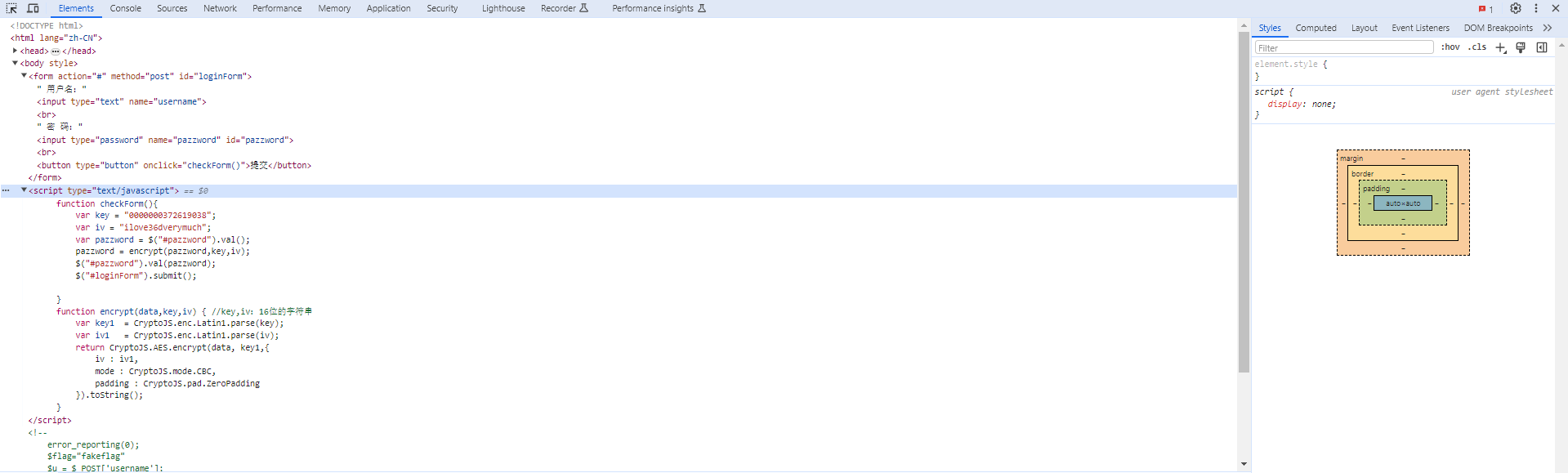

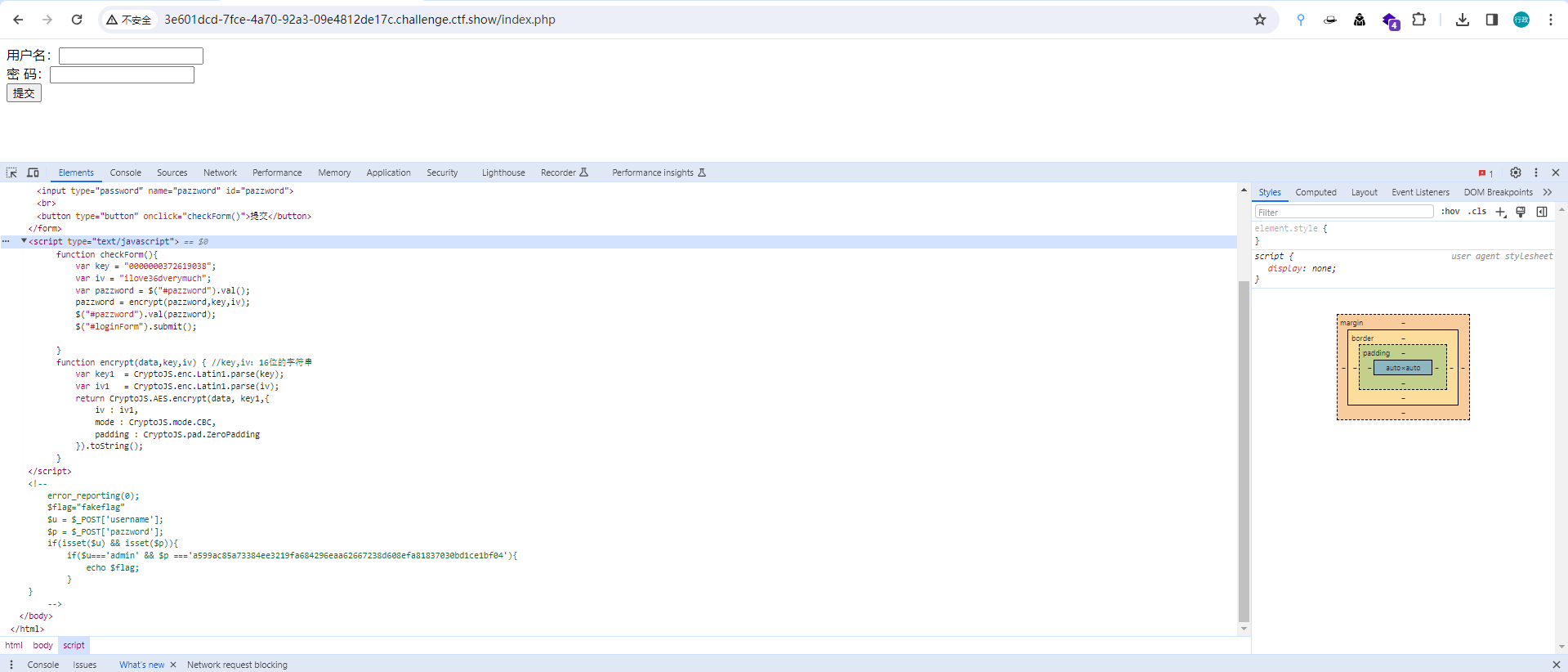

首先通过浏览器查看源码,发现如下内容:

通过上述的源代码,我们可以得到如下信息:

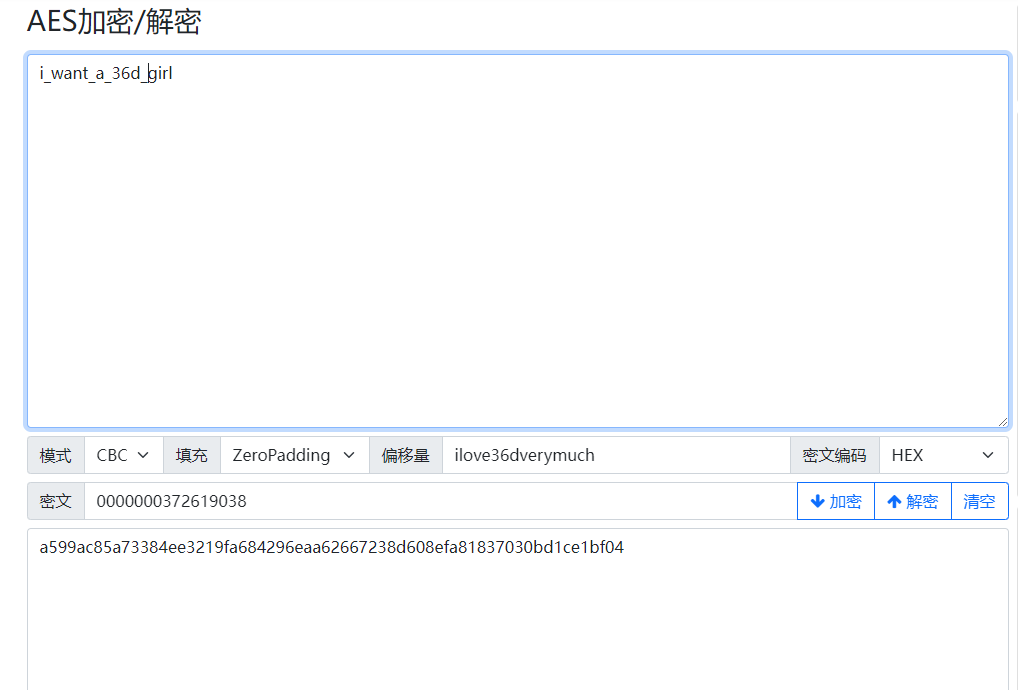

前端验证,这里用的是AES加密.参数全在js代码中,

mode模式:CBC

padding填充方式: ZeroPadding

密文输出编码: 十六进制hex

偏移量iv: ilove36dverymuch

密钥:0000000372619038

密码密文为: a599ac85a73384ee3219fa684296eaa62667238d608efa81837030bd1ce1bf04

参考:https://ctf.show/writeups/1095372

通过aes在线解密工具进行解密,得到明文密码

直接将用户名和密码进行登录,得到flag

Problem 20

前置知识

提示:mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了。

提示很明显,考察access数据库,mdb数据库文件泄露。

思路

构造url,访问mdb数据库:

https://c57c95cf-cd20-4d1a-9dc7-cc3ef81010d2.challenge.ctf.show/db/db.mdb

查看该文件,得到flag

总结

信息泄露总共分为:

- 前端代码注释未删除

- http响应头信息泄露

- robots.txt文件泄露

- .phps文件泄露

- .zip/.rar等网站源码压缩文件泄露

- .git泄露

- .svn泄露

- vim的.swp文件泄露

- cookie泄露

- 域名信息泄露

- 前端页面公开信息泄露(密码直接写在前端页面上)

- 技术文档泄露

- 编辑器本身漏洞导致信息泄露

- 邮箱信息泄露

- 信息探针文件忘记删除导致信息泄露(phpinfo()泄露)

- 备份sql文件泄露

- 加密密钥泄露

- mdb文件泄露

- ...