《Privacy Token: A Mechanism for Users Privacy Specification in Identity Management Systems for the Cloud》阅读总结

隐私标签:一种针对云端身份管理系统的用户隐私规范机制

ICN 2017:The Sixteenth International Conference on Networks (includes SOFTNETWORKING 2017)

摘要

本文提出了一种身份管理系统的机制,指导用户了解服务提供商可能如何利用其个人数据,允许用户设置其隐私偏好,并将这些隐私偏好连同其标识数据一起以一种标准化的、机器可读的结构发送给服务提供商,称为隐私标签。这种方法的基础是对数据可能的二次使用进行三维分类、四个预定义的隐私配置文件和一个可自定义的隐私配置文件,以及一个用于传输隐私偏好的安全令牌。通过使用Java开发的原型验证了该机制的正确操作,以便在以后的工作中将其合并到OpenId Connect协议的实现中。

- 数据的二次使用(包括与第三方共享),已成为服务提供商(SPs)的一种常见做法。但由于用户只与SPs直接交互,而SPs没有提供明确的策略来警告他们如何使用其个人身份信息,因此他们通常不了解数据的二次使用和第三方的存在。

- 在云中实现隐私的一个重要方式是身份管理(IdM),它允许身份提供者(IdPs)集中用户的身份数据并发送给SP,以便能够进行身份验证和访问控制。IdM系统允许创建联邦,即信任关系,使在一个IdP中进行身份验证的用户可以访问由属于不同管理域的各种SP提供的服务。

基本概念

身份管理(IdM):

是通过IdM系统(例如OpenId Connect)实现的,负责建立用户或系统的身份验证,管理用户对服务的访问访问控制,以及维护用户身份配置文件。

- 典型的身份管理系统包括三个部分:用户、身份提供者和服务提供者。用户访问一个SP,该SP依赖于IdP提供关于用户的可靠信息。这些系统实现了联邦身份的概念,并且由于先前建立的信任关系,允许在各种IdP中进行身份验证的用户访问位于不同管理域中的SP提供的服务。

- 个人身份信息(PII):可以用来识别与之相关的人或者可以直接或间接与之相关的人的信息。

- PII负责人:与PII有关的自然人。

- 身份提供者(IdP):向主体提供身份的一方,通常负责认证过程。

- 服务提供者(SP):提供服务或访问用户资源的一方,为此,要求提交有效的凭证。

隐私:是用户决定自己的PII是否可以使用,被谁使用以及出于何种目的使用的权利。

- 隐私策略:表示组织关于用户数据收集、使用和共享方面实践的一组语句。

- 隐私首选项: 用户对其PII的二次使用设置的首选项和权限,即它们决定了PII可以由谁使用以及用于何种目的。

相关工作

1、隐私偏好设置平台(P3P):是一个协议,旨在告知用户从网站收集和使用数据的做法。

- P3P策略由一组应用于特定资源(如页面、图像或cookie)的可扩展标记语言(XML)语句组成。

- 当定义了P3P策略的网站需要收集用户数据时,会将该用户的首选项与相应的策略进行比较。如果是可接受的,交易将自动继续;如果不是,则通知用户,并可以选择加入(接受)或选择退出(拒绝)。

- 不满足联邦云环境的需求;

2、企业隐私授权语言(EPAL):是一种正式的语言,旨在满足业界表达组织内部隐私策略的需要。>- EPAL策略定义了数据类别、用户类别和用途的层次结构列表,以及操作、义务和条件的集合。这些元素用于制定允许或拒绝操作的隐私授权规则。

- 不考虑用户的偏好,也不适合联邦身份环境中的隐私;

3、P2U:提供定义有关数据二次使用策略的方法。

- 受P3P启发,但允许规范隐私策略,定义共享数据的用途、类型、保留期和价格。

- 非常复杂;

4、UML概要文件:

- 识别隐私元素,通过这些元素,组织可以定义他们收集、使用、保存和发布数据的策略,并将他们的关系组织成一个概念模型。这个模型被映射到一个由原型、属性和约束定义的UML配置文件,这些原型、属性和约束允许对实际隐私策略的语句进行建模。

- 没有为用户提供实用的方法;

5、根据用户的隐私态度如何影响他们的共享意愿,将用户分为三类:(用户对于希望在网上公开哪些类型的信息有明确的偏好)

- 隐私基础论者(30.4%):非常强烈的认为隐私是一个非常重要的方面。

- 隐私实用主义者(45.9%):将隐私视为一个非常重要的方面,但是当他们认为自己的信息不会被滥用时,也会放弃某些隐私。

- 不关心隐私(23.6%):不将隐私视为重要方面,也不担心他们的信息如何被利用。

6、一个模型:在IdP中注册用户的属性、凭据(可以对其进行加密(步骤1))、以及用于规范其PII的使用和分发的隐私策略(步骤2)。

- 数据和策略都封装在一个名为“粘性策略”的程序包中,该程序包与数据分发模型和SP必须履行的义务一起发送到SP。

- 粘性策略的思想是:始终将PII与管理其使用和分发的策略一起分发,以便任何SP都能满足用户的隐私首选项。 如果SP的策略和粘性策略符合要求,则将为SP生成肯定的信誉评估;否则,返回低信誉分数。

隐私权优先指定机制的提案

- 本文提出的机制将一个隐私令牌合并到OpenId Connect协议中,该令牌允许用户拥有一个带有其隐私首选项的配置文件,该配置文件始终与数据一起发送到SP。这些配置文件基于PII可能用途的三维表示。

- 该机制允许用户通过选择加入或退出每个隐私首选项,来选择预定义的隐私配置文件或创建个性化的隐私配置文件。

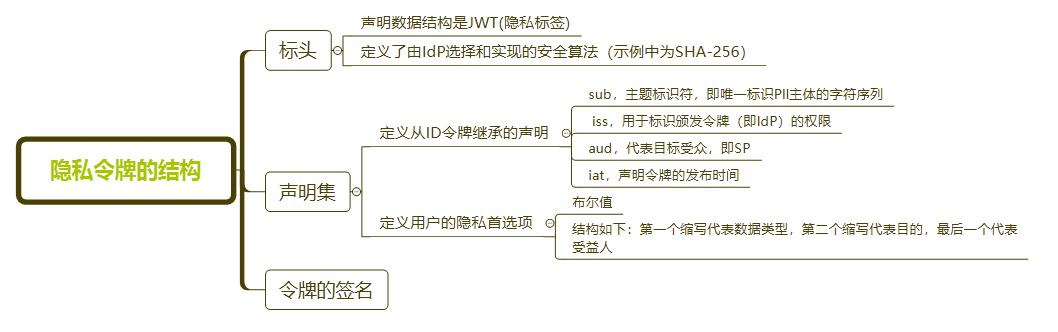

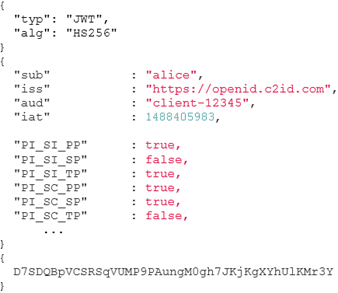

- 此配置文件将转换为安全的JSON Web令牌(JWT),类似于OpenId Connect协议已使用的ID和访问令牌。**

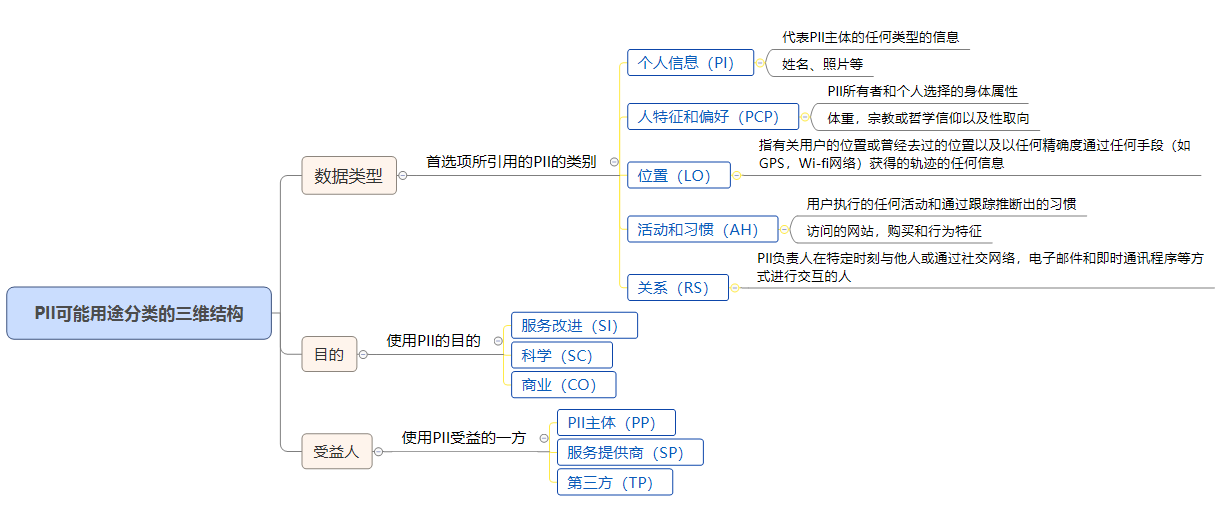

1、将PII的可能用途分类为三维结构:

- 规则表示SP必须遵守的用户隐私首选项,规则中的每一个都包括三个部分,规则所指的数据类型,可以用于什么目的以及可以为谁使用。

- 在另一条规则中,定义用于相同目的、相同类型的信息不能用于第三方的利益。

2、定义了四个隐私配置文件:

- 隐私基础论者:此配置文件针对对隐私非常关注且不希望共享任何信息的用户。 但选择此配置文件后,某些功能或服务可能无法正常工作或根本无法工作。

- 关注隐私者:此配置文件代表关注其隐私但仍希望启用服务的用户,即使某些功能受到损害。

- 隐私实用主义者:此配置文件针对仍需要一些隐私但又希望启用大多数服务和功能的用户。

- 不关心隐私者:此配置文件适用于不关心其隐私或如何使用其PII的用户,因此可以由于任何目的和任何人的利益披露任何数据。 所有服务和功能都应与此配置文件一起正常工作。

简化了设置隐私首选项的过程;告知用户隐私风险的等级以及其PII的可能用途,帮助他们做出有意识的决策;用户可以使用以上任何配置文件作为基础来自定义其隐私首选项;

3、隐私令牌的结构包括三个部分:

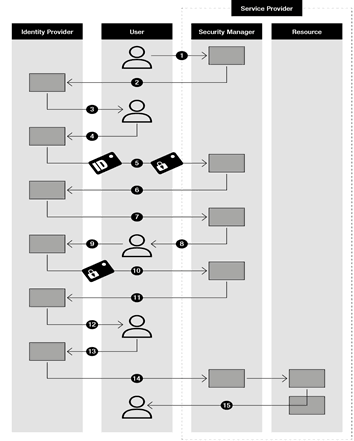

4、流程:

- 1)用户请求访问SP中的资源;

- 2)SP的安全管理员要求用户在其注册所在的IdP中进行身份验证;

- 3)IdP要求用户提供凭据;

- 4)用户提供其凭证;

- 5)IdP验证用户的凭据,并将ID令牌和隐私令牌返回给用户,然后用户将其传递给SP;

- 6)SP将ID和隐私令牌发送给IdP以进行验证;

- 7)IdP验证令牌并向SP确认其有效性;

- 8)SP验证首选项是否可以满足。如果不能,则请求用户许可。

- 9)如果用户授权,IdP将根据用户的响应生成新的隐私令牌;

- 10)IdP将新的隐私令牌发送给SP;

- 11)SP向IdP请求附加属性;

- 12)IdP显示SP支持的数据分发范围,供用户选择;

- 13)用户选择一个范围,并通知IdP有关所选范围的信息;

- 14)IdP根据所选范围将数据提供给SP;

- 15)SP允许用户访问所需的资源。

问题:

OpenId Connect协议

JSON Web令牌(JWT)

隐私偏好/首选项

浙公网安备 33010602011771号

浙公网安备 33010602011771号