20212818 2021-2022-2 《网络攻防实践》第二次作业

一、实验内容

1、网络扫描类型

主机扫描:找出网段内活跃主机

端口扫描:找出主机上开放的网络

操作系统/网络服务辨识:识别操作系统类型和开放网络服务类型

漏洞扫描:找出主机/网络服务存在的安全漏洞

2、网络信息收集方法

(1)网络踩点(footprinting)

网络踩点是指攻击者通过对目标组织或个人进行有计划、有步骤的信息收集,从而了解攻击目标的网络环境和信息安全状况,得到攻击目标完整剖析图的技术过程。

目标:对攻击目标知之甚详。

技术手段分类如下:

Web搜索与挖掘

DNS与IP查询

网络拓扑侦察

(2)网络扫描(scanning)

目的:探测目标网络,找出更多的连接目标,进一步探测获取类型、存在的安全弱点等信息,为进一步攻击选择恰当目标和通道提供支持。

技术类型分类如下:

主机扫描

端口扫描

系统类型侦察

漏洞侦察

(3)网络查点(enumeration)

网络查点就是针对目标已知的弱点,对识别出来的服务进行更加充分更具针对性的探查,来寻找真正可以攻击的入口,以及攻击过程中可能需要的关键数据的过程。

常用的网络查点技术分类如下:

旗标抓取

网络服务查点

二、实验过程

任务一:从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

-

DNS注册人及联系方式

-

该域名对应IP地址

-

IP地址注册人及联系方式

-

IP地址所在国家、城市和具体地理位置

1、利用Web搜索的强大能力,对目标组织和个人的大量公开或意外泄漏的Web信息进行挖掘,从而找到对攻击行为有效的关键信息。

具体实例如google高级搜索(在浏览器搜索框输入google高级搜索即可)

2、DNS与IP查询

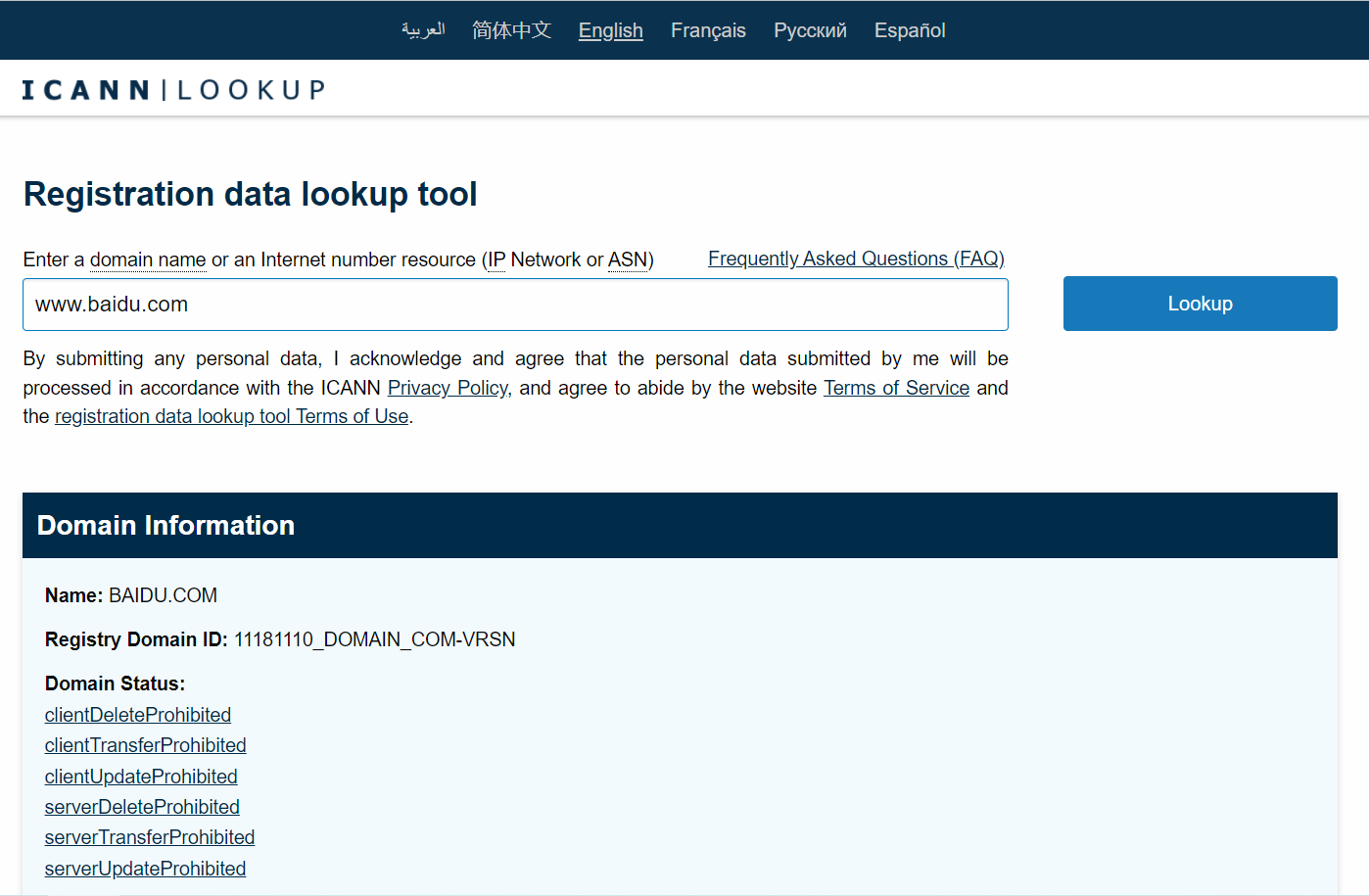

以百度为例,我们去中国互联网络信息中心(CNNIC)(网址为:https://www.internic.net/whois.html)查询百度的注册信息

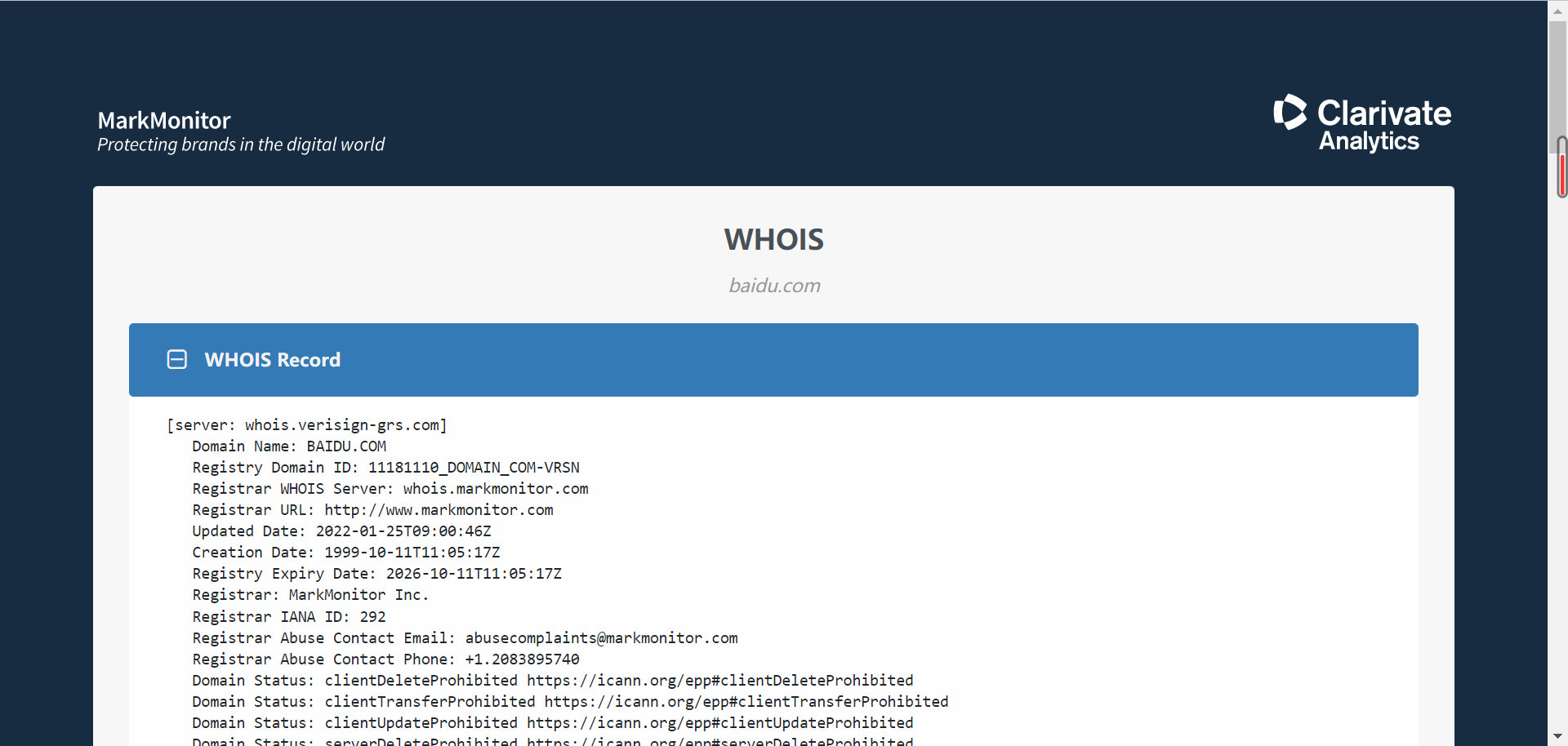

2、通过MarkMonitor.com Inc提供的WHOIS服务(网址为https://domains.markmonitor.com/whois/)查询,在输入框中输入:baidu.com得到详细注册信息。

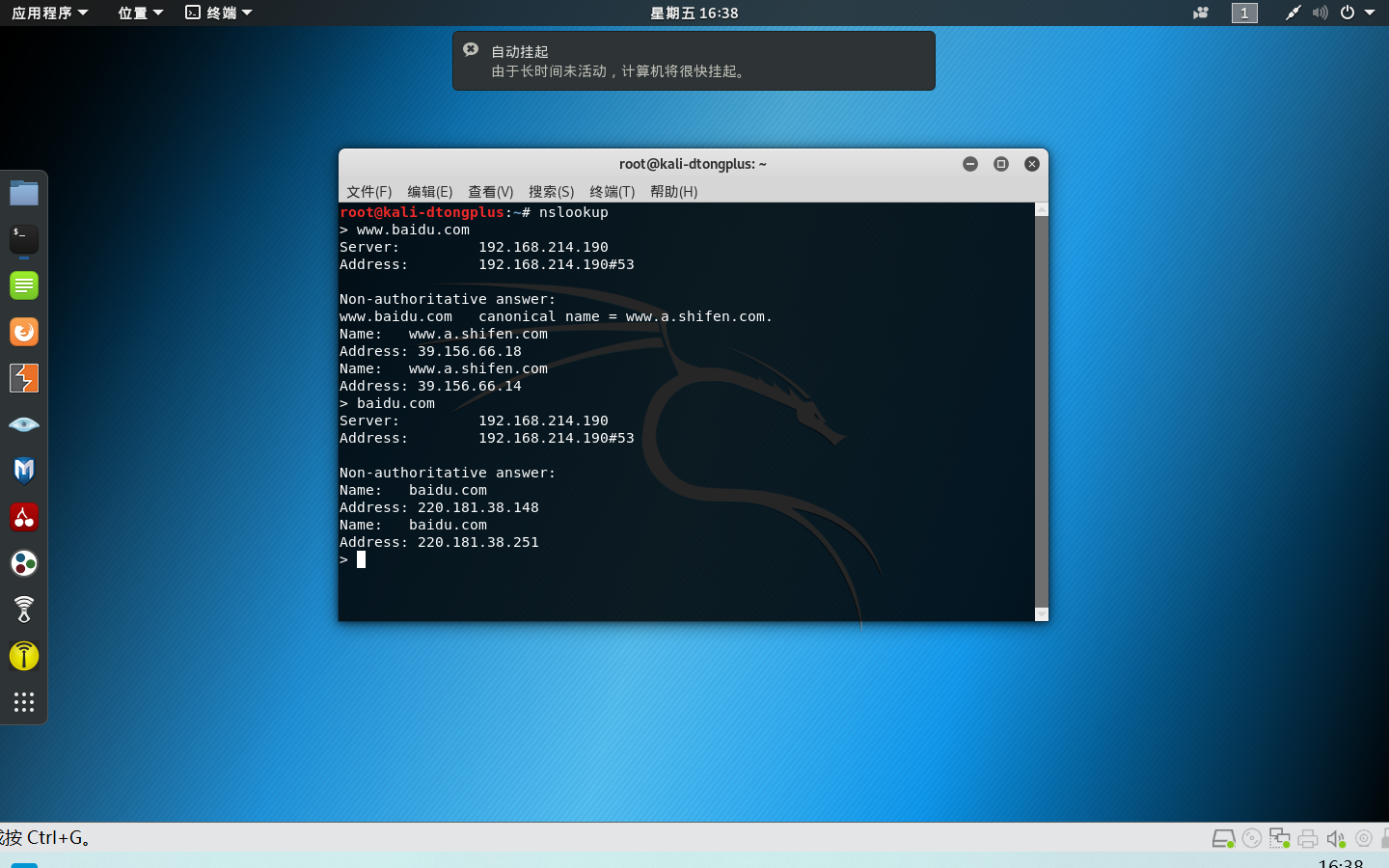

3、nslookup baidu.com查询域名对应IP,如图所示

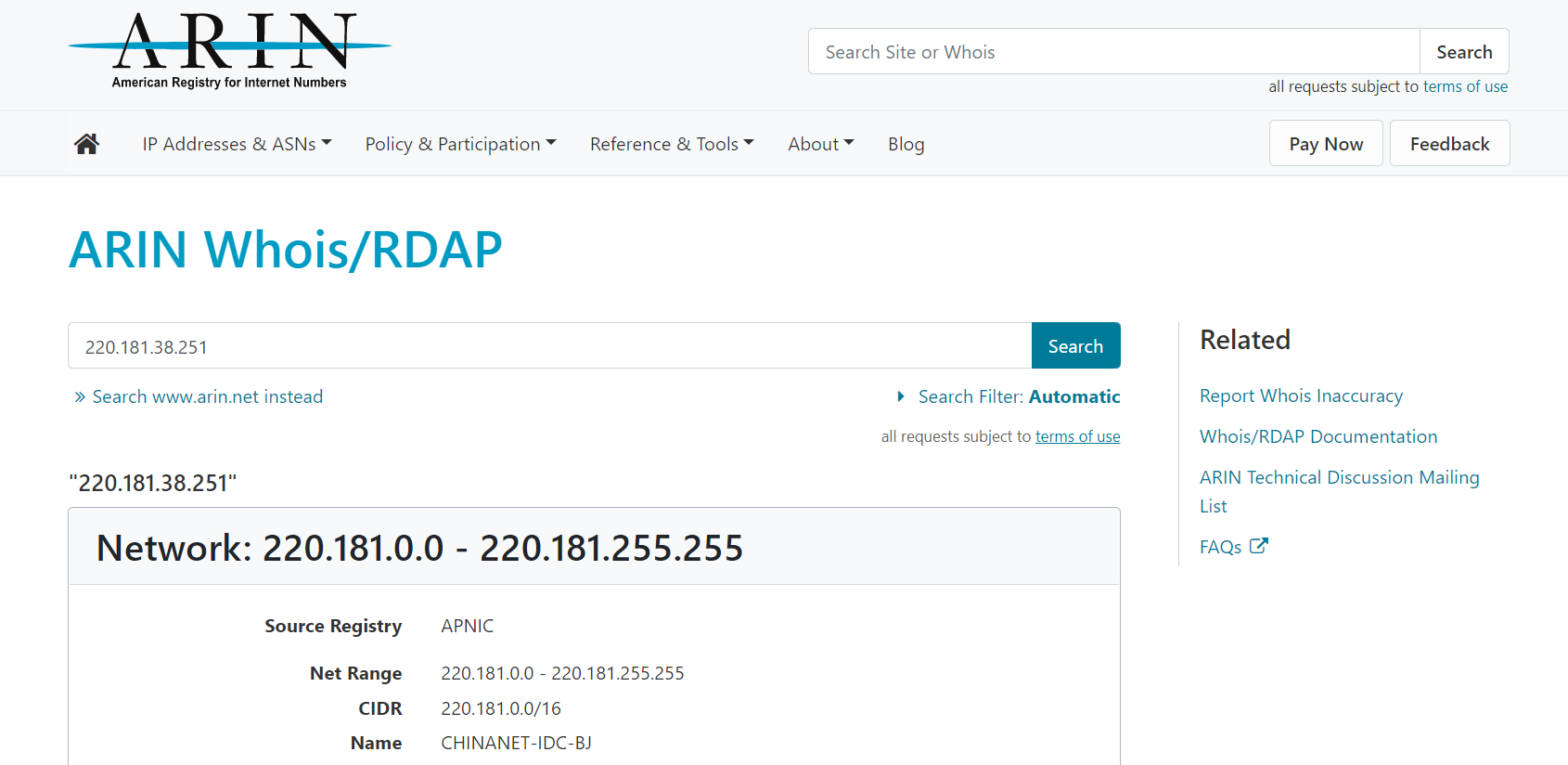

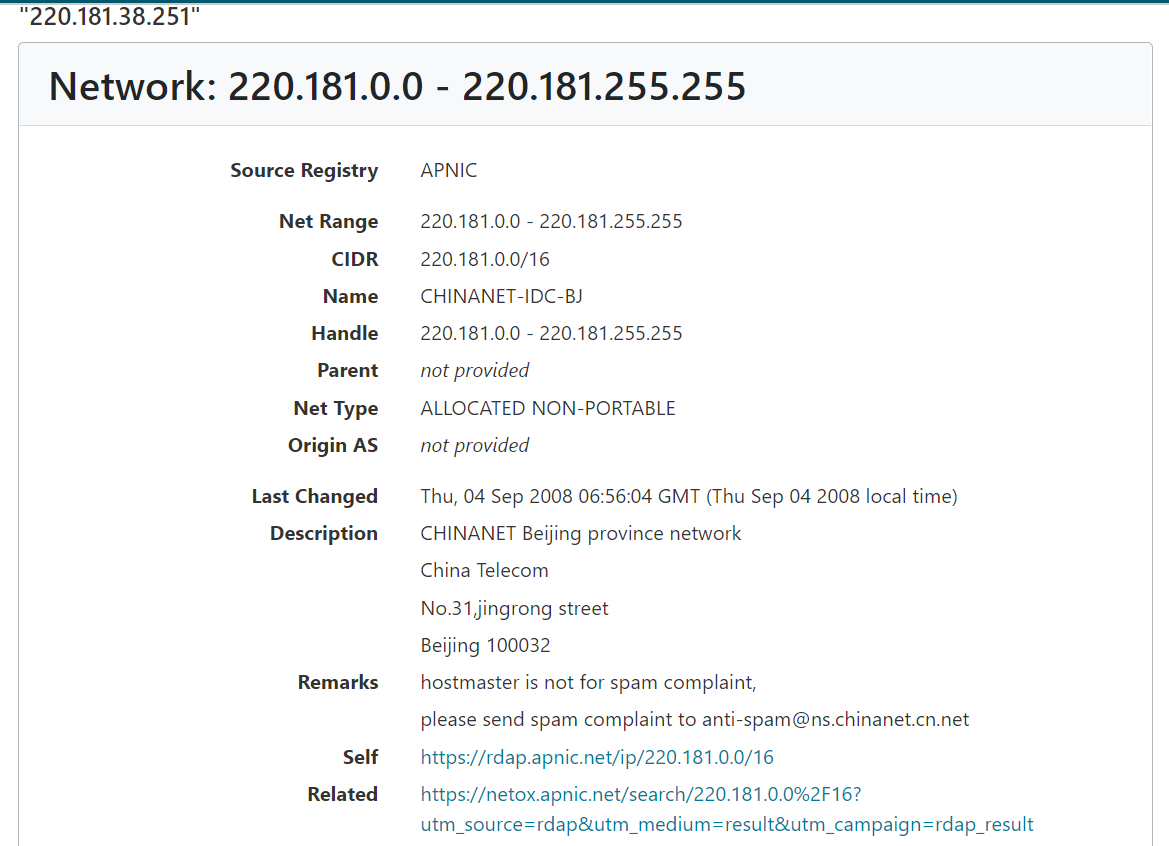

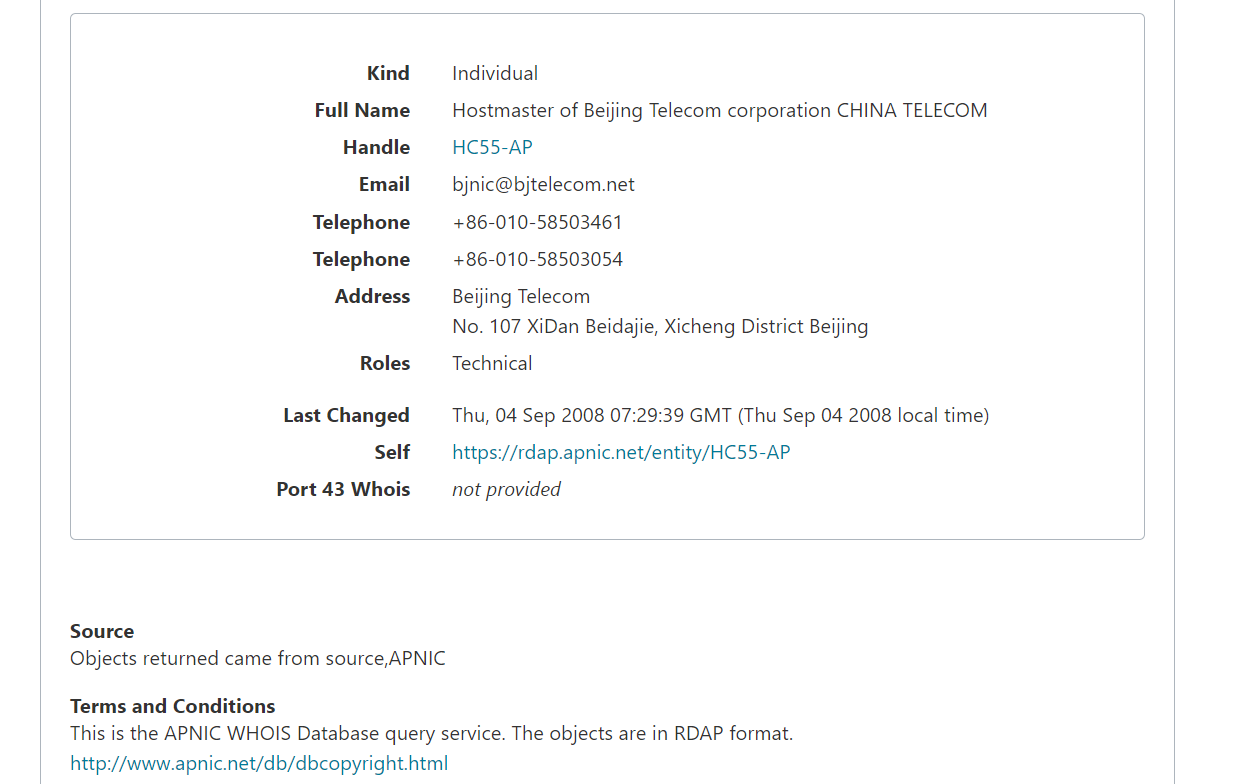

4、通过ARIN(ARIN Whois/RDAP - American Registry for Internet Numbers)查询220.181.38.251,得到IP注册息

任务二、尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

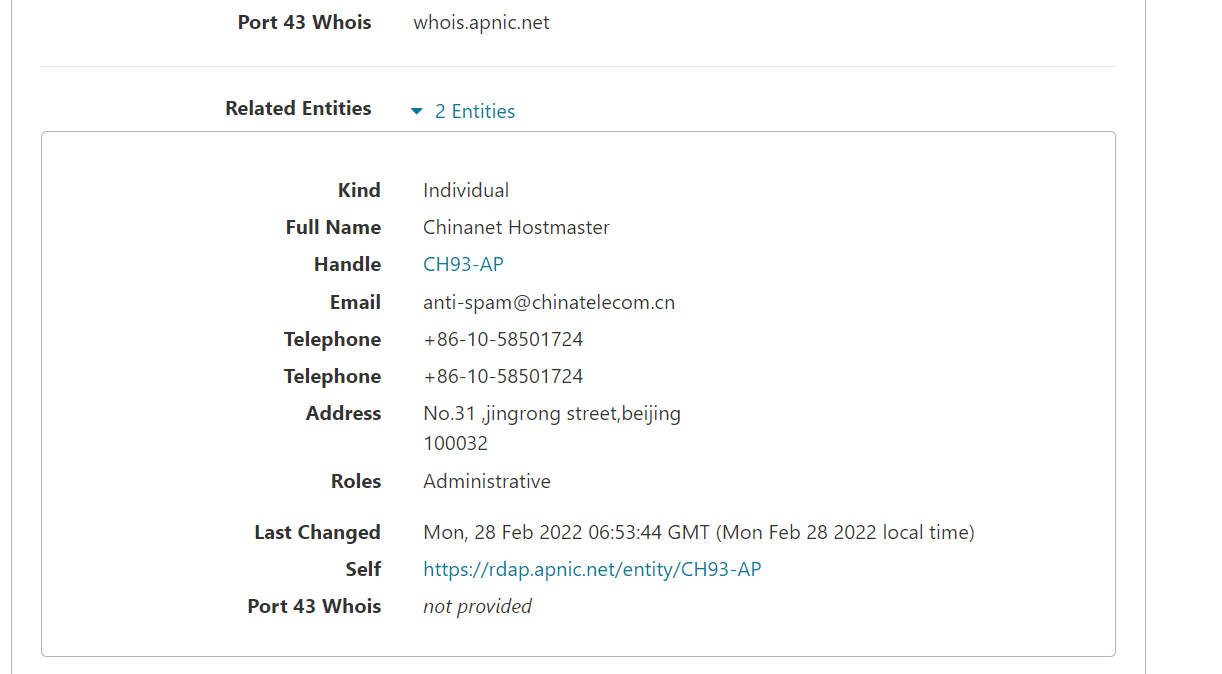

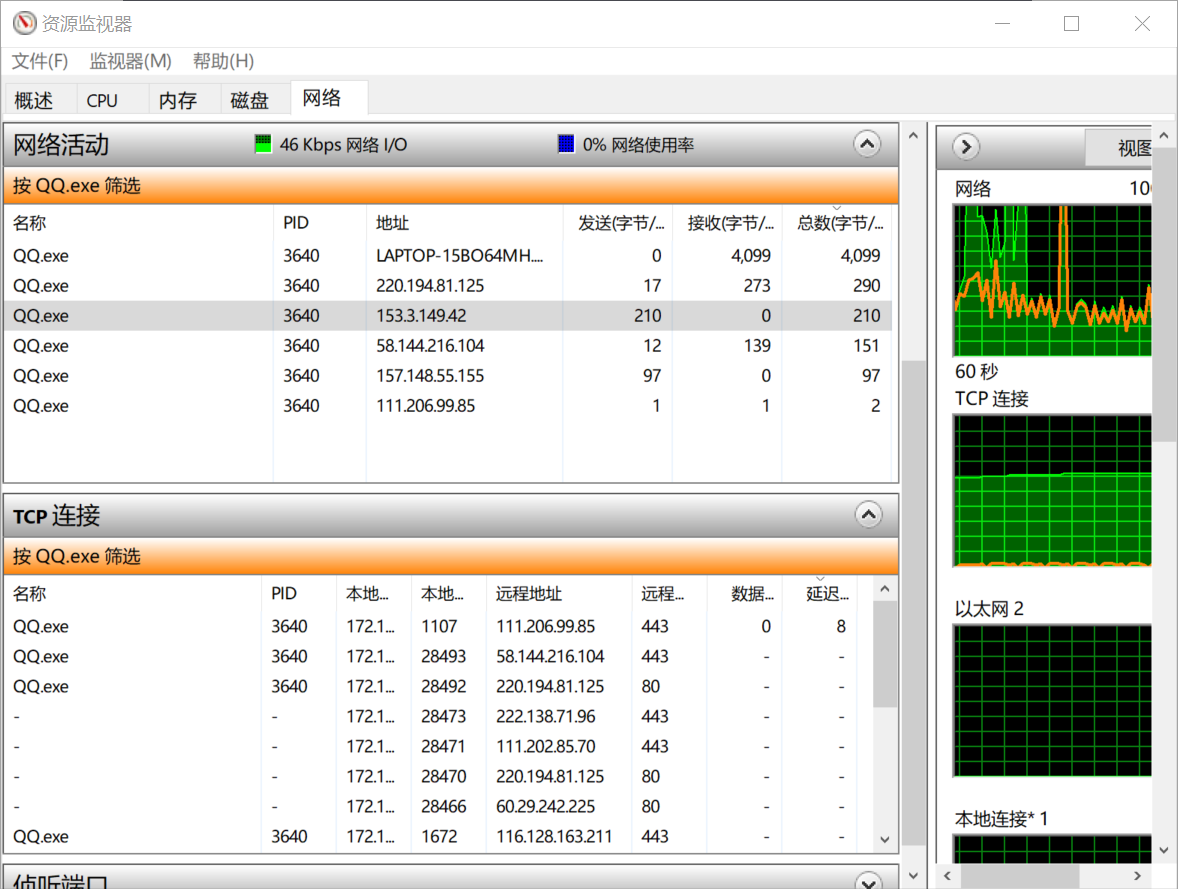

1、与QQ好友聊天,通过资源监视器可以看到与对方建立的TCP连接。

按照ip地址查询

任务三、使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

靶机IP地址是否活跃

-

靶机开放了哪些TCP和UDP端口

-

靶机安装了什么操作系统,版本是多少

-

靶机上安装了哪些服务

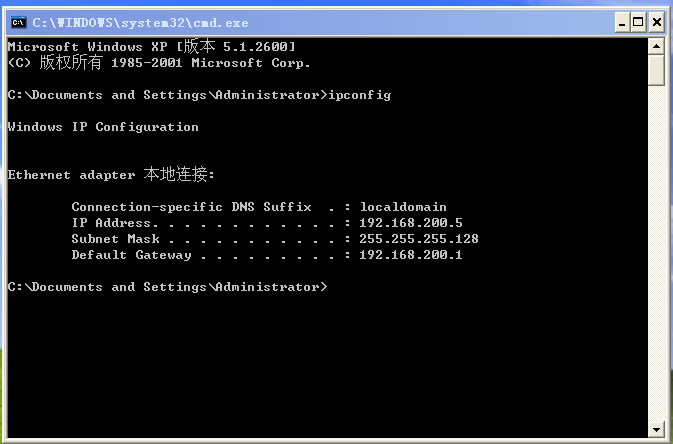

使用 ipconfig 查看靶机 IP,如下图所示,为192.168.200.5

1、使用攻击机 kali ping 靶机,表明靶机处于活跃状态:

2、使用命令 nmap -sT 192.168.200.5 实现TCP连接扫描,查看开放的TCP端口

使用命令 nmap -sU 192.168.200.5 查看开放的UDP端口

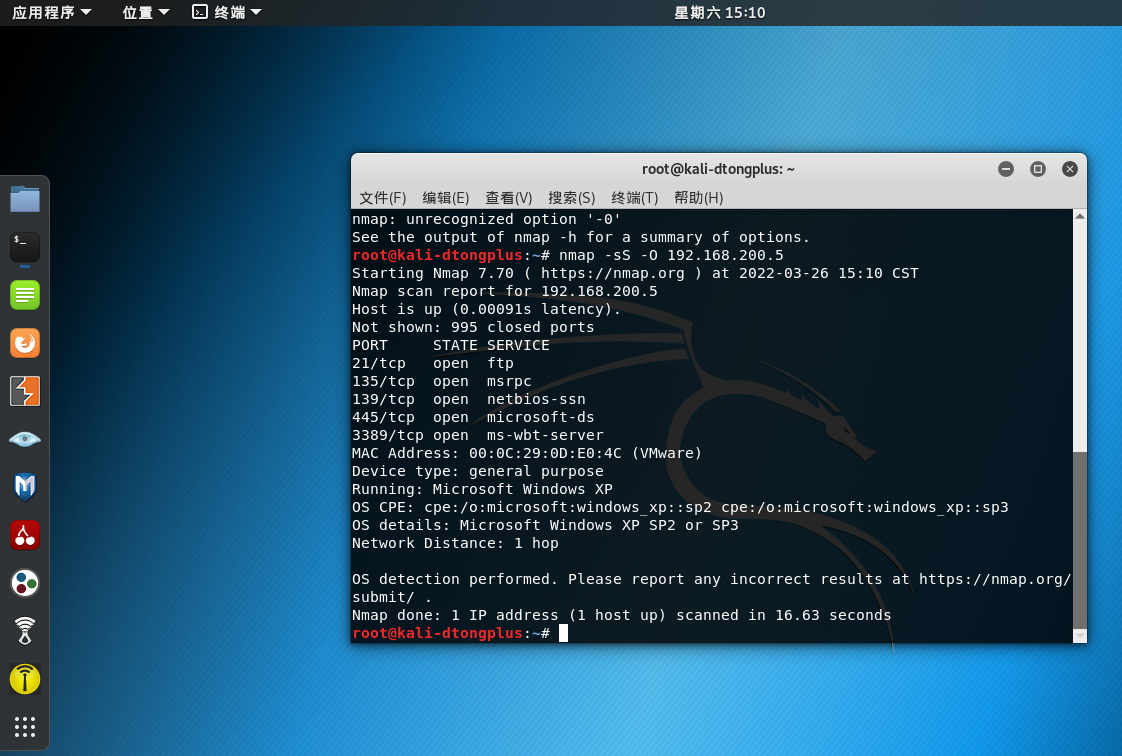

3、使用命令 nmap -sS -o 192.168.200.5 识别操作系统

4、使用命令 nmap -sV 192.168.200.5 探查网络服务

任务三、使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

-

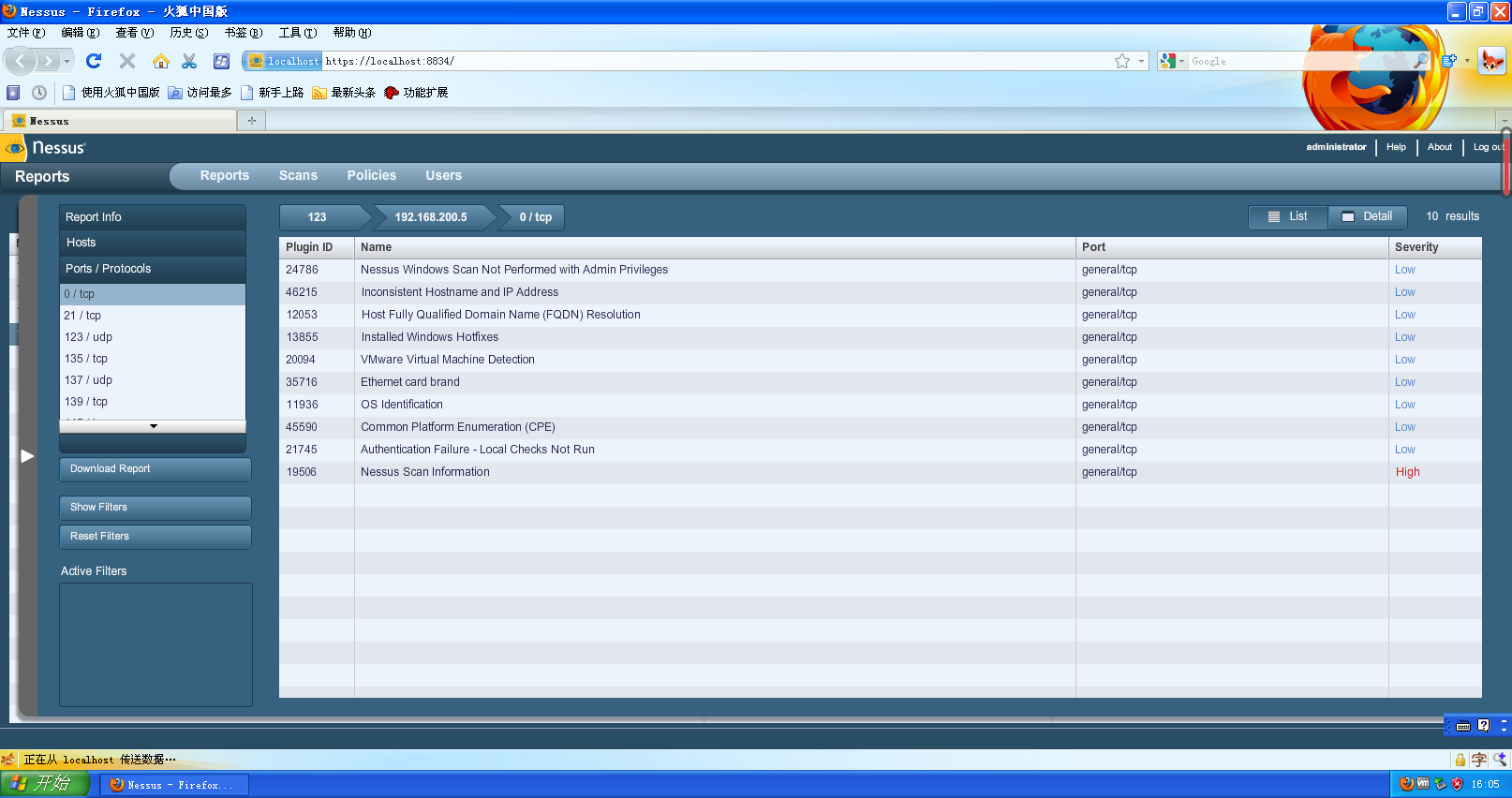

靶机上开放了哪些端口

-

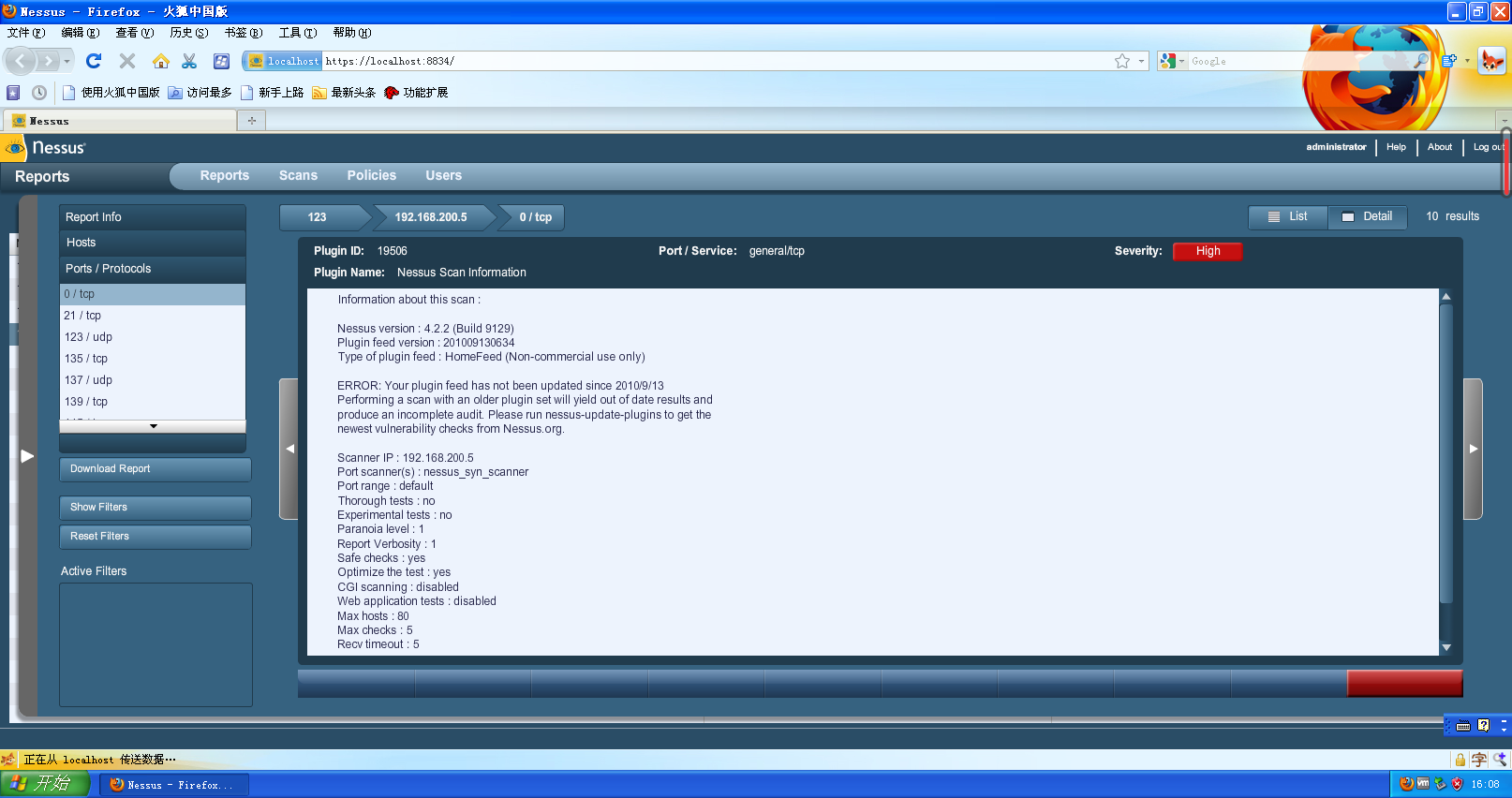

靶机各个端口上网络服务存在哪些安全漏洞

-

你认为如何攻陷靶机环境,以获得系统访问权

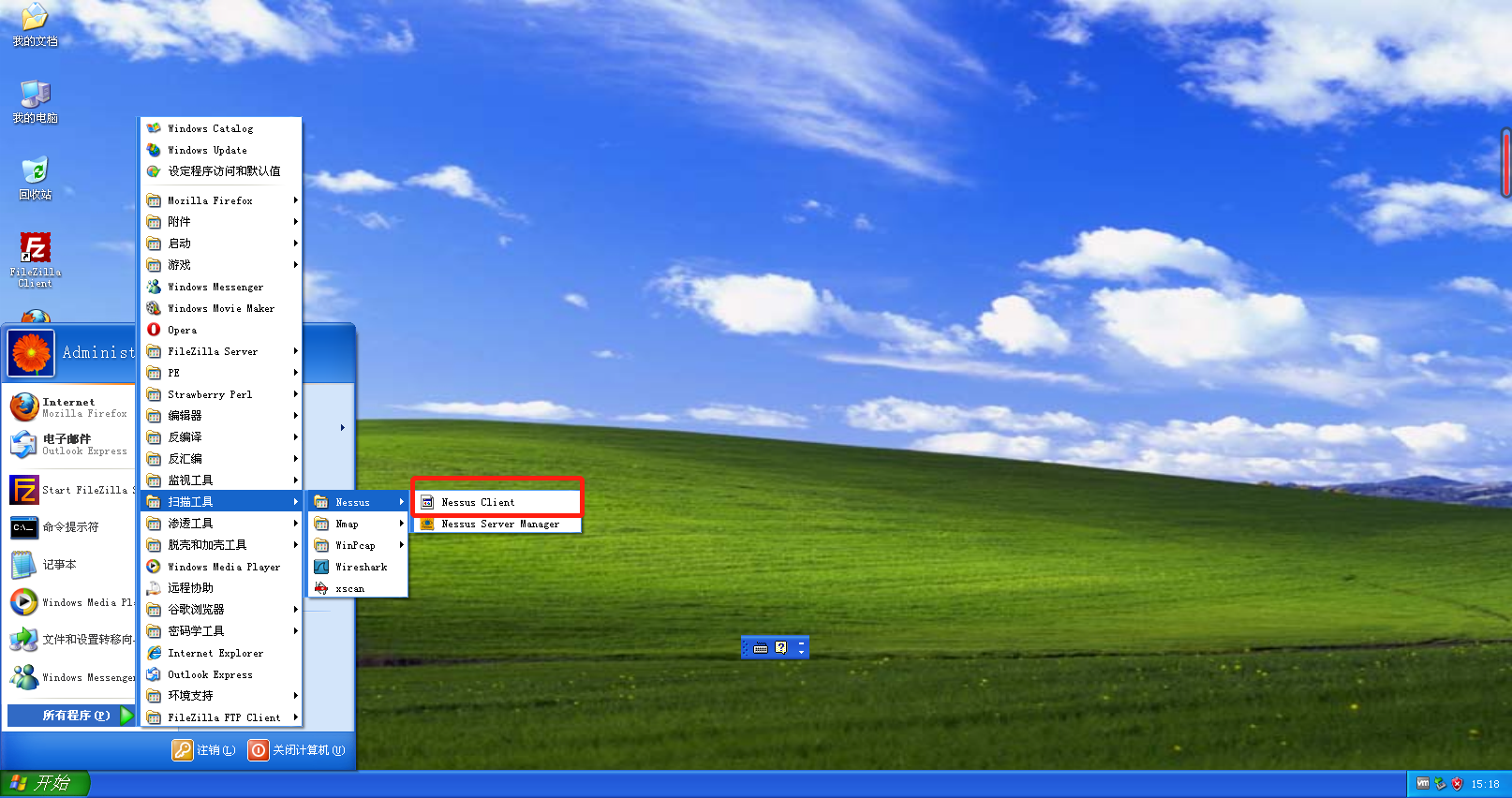

使用WinXPAttacker虚拟机中自带的Nessus。

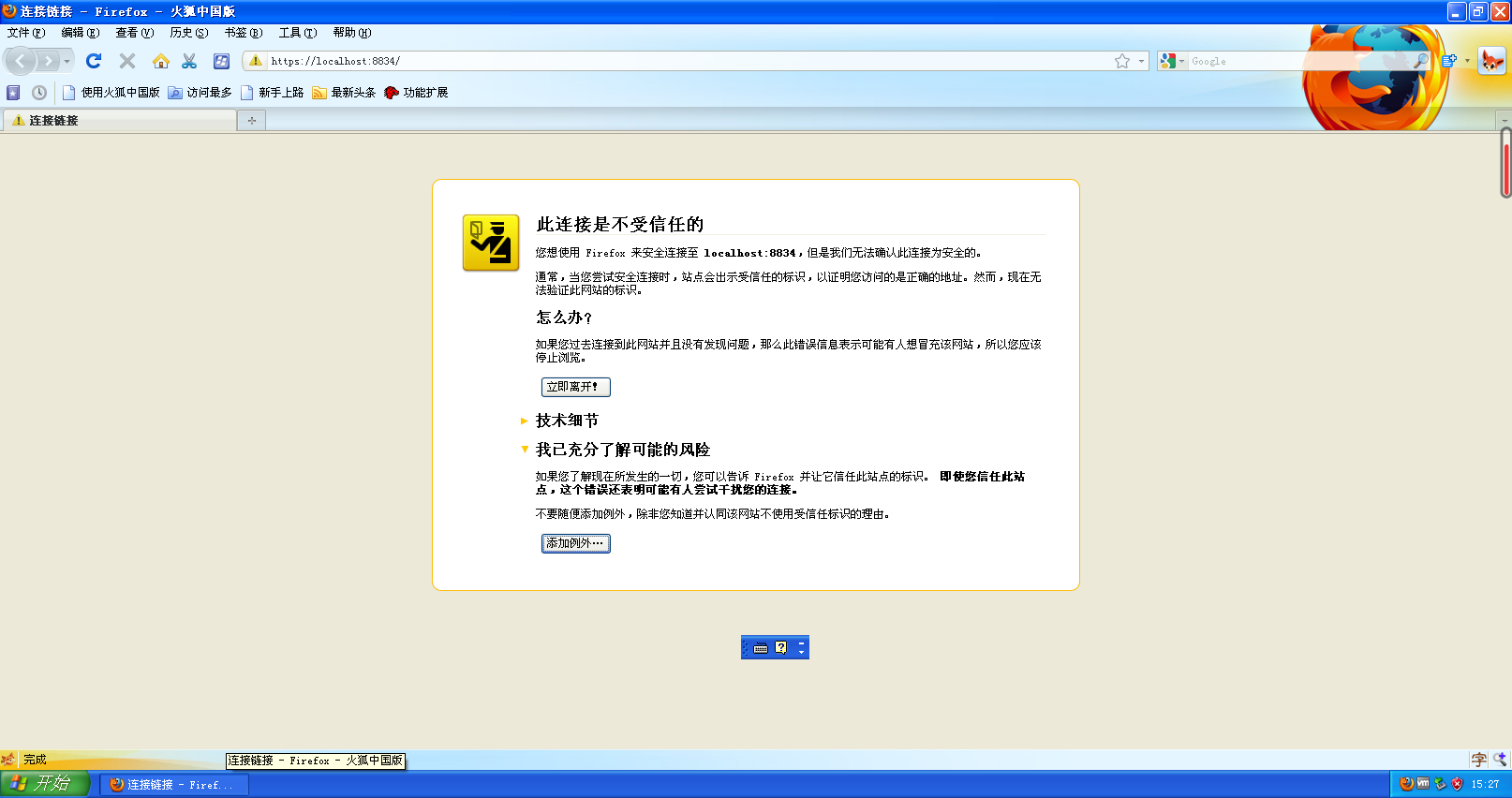

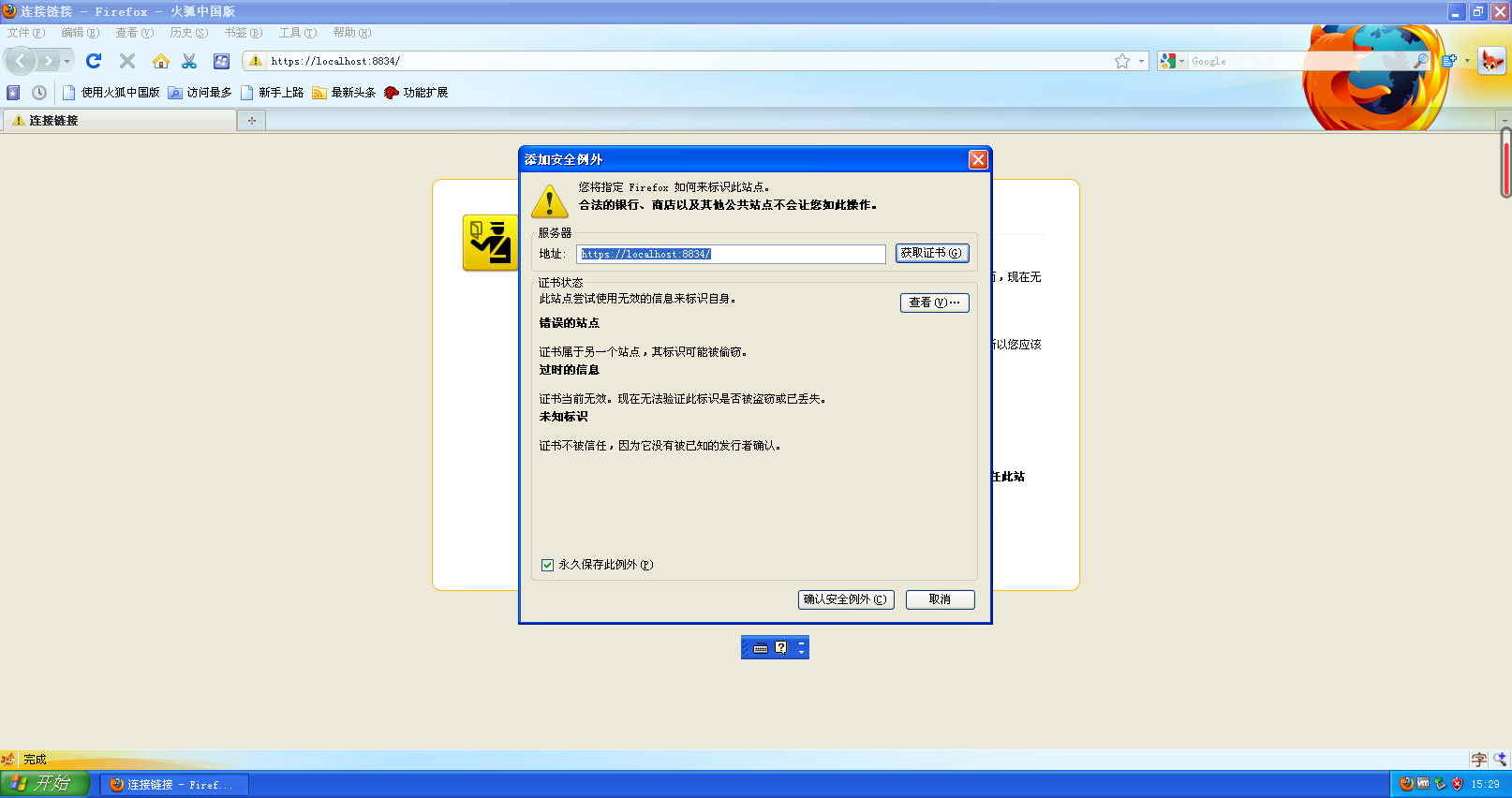

选择“添加例外”

点击“确认安全例外”

设置用户名 administrator, 密码 mima1234

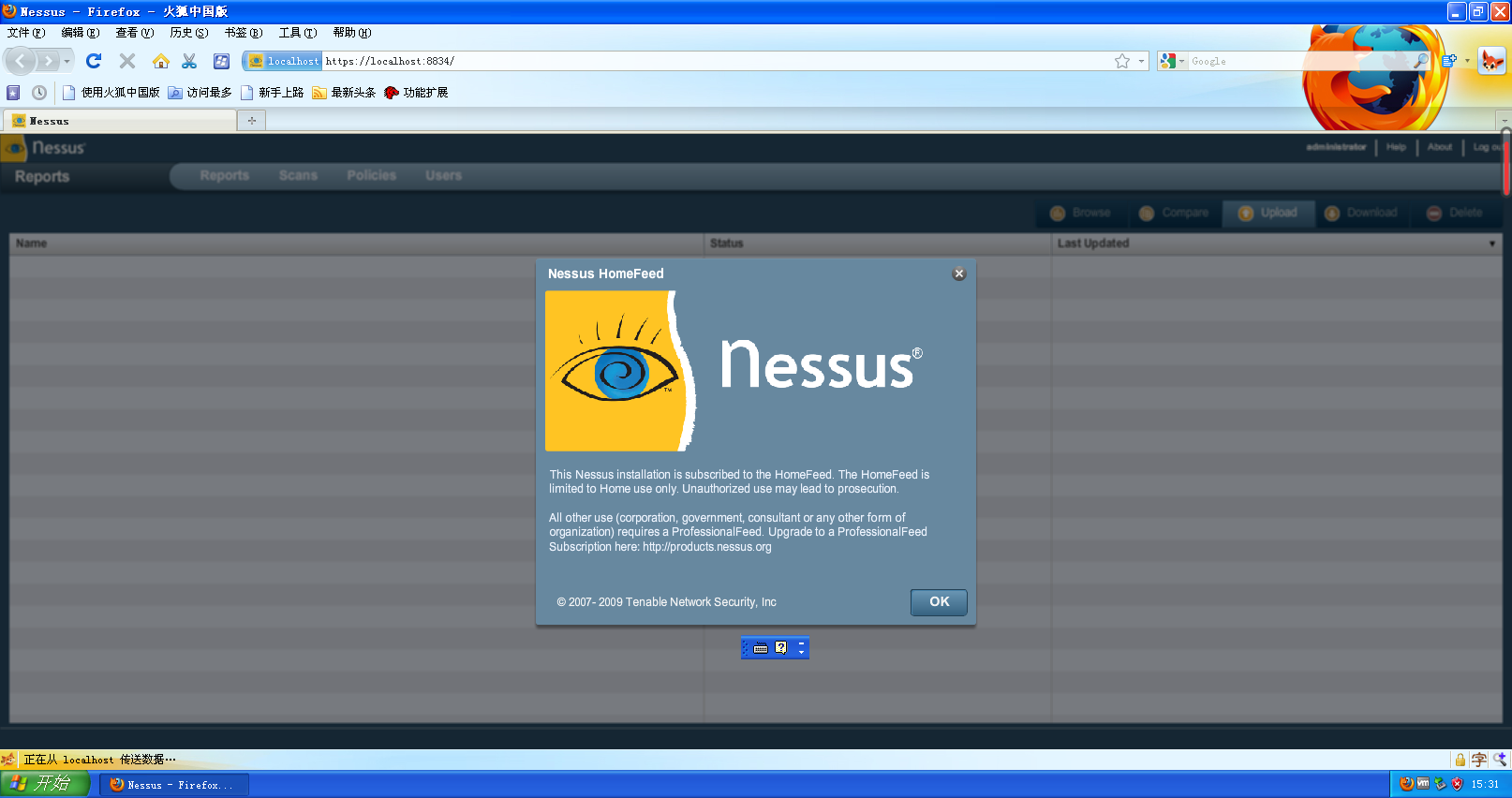

点击“OK”

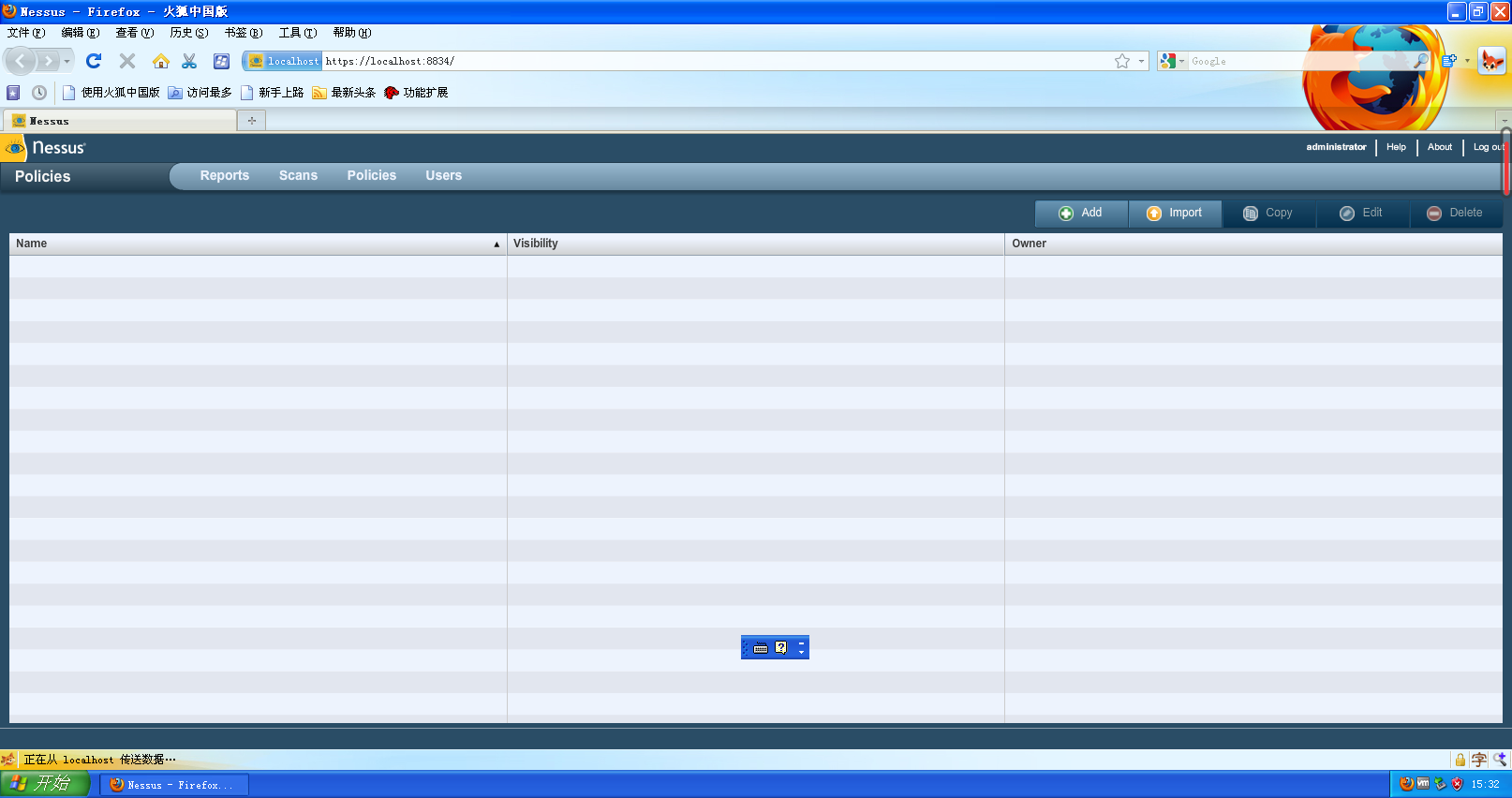

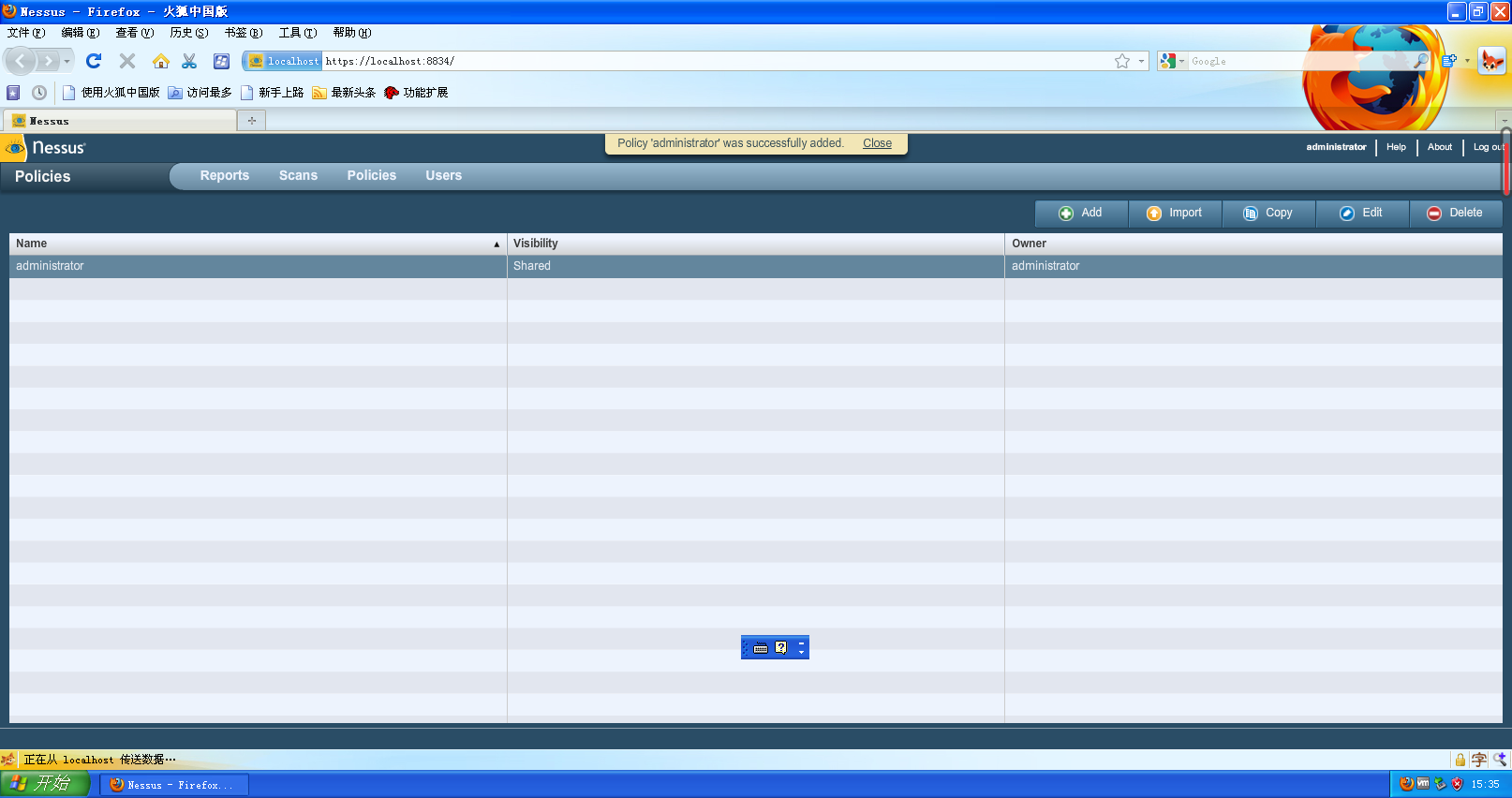

然后点击 Policies-Add 添加一个扫描策略,添加完后要重新进一下软件,否侧下一步无法选用

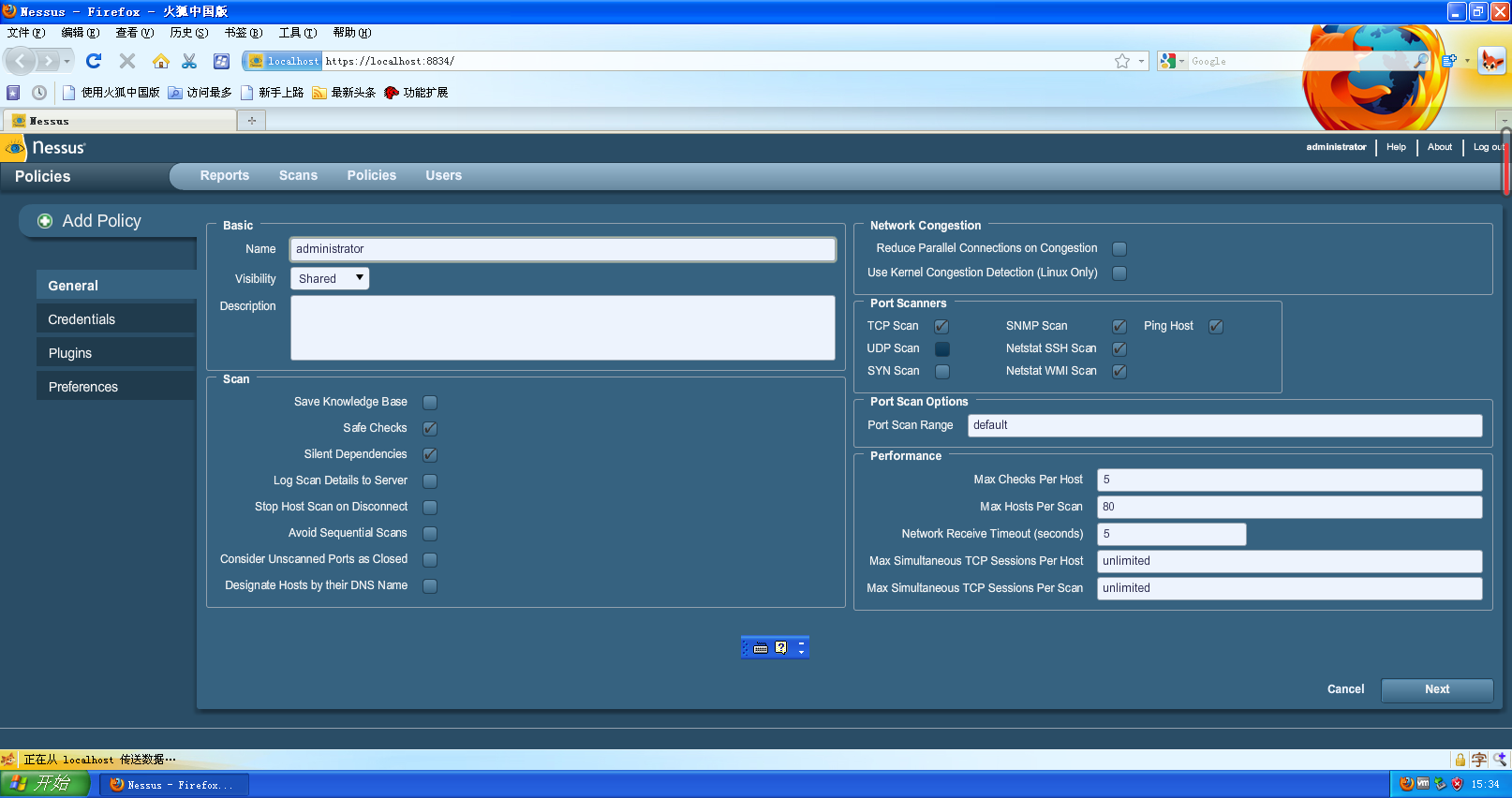

设置Name和Visibility,然后一直按照默认选择点next就行

设置好的页面如下图所示

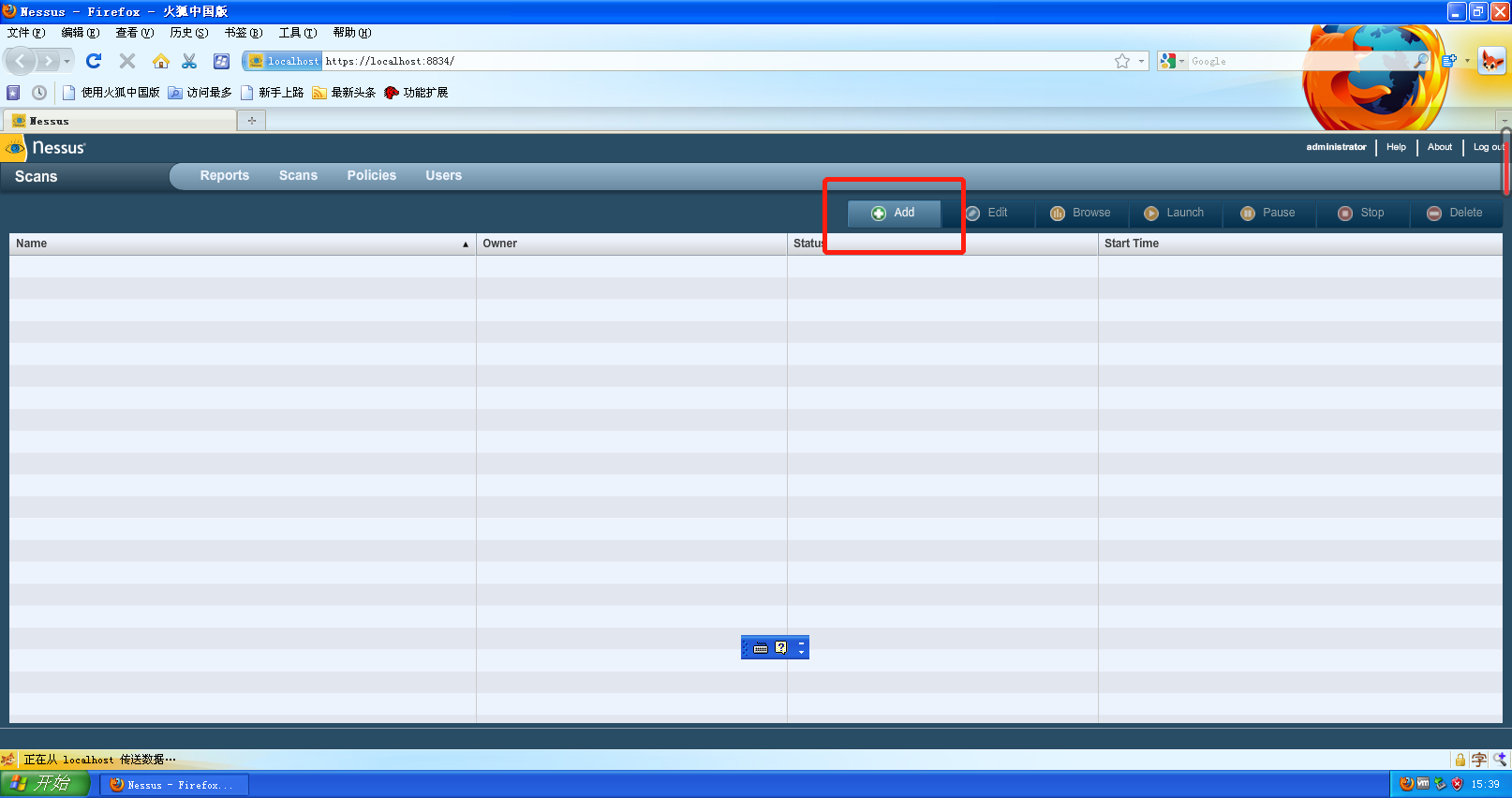

然后点击 Scans-Add 添加一个扫描并开始扫描。

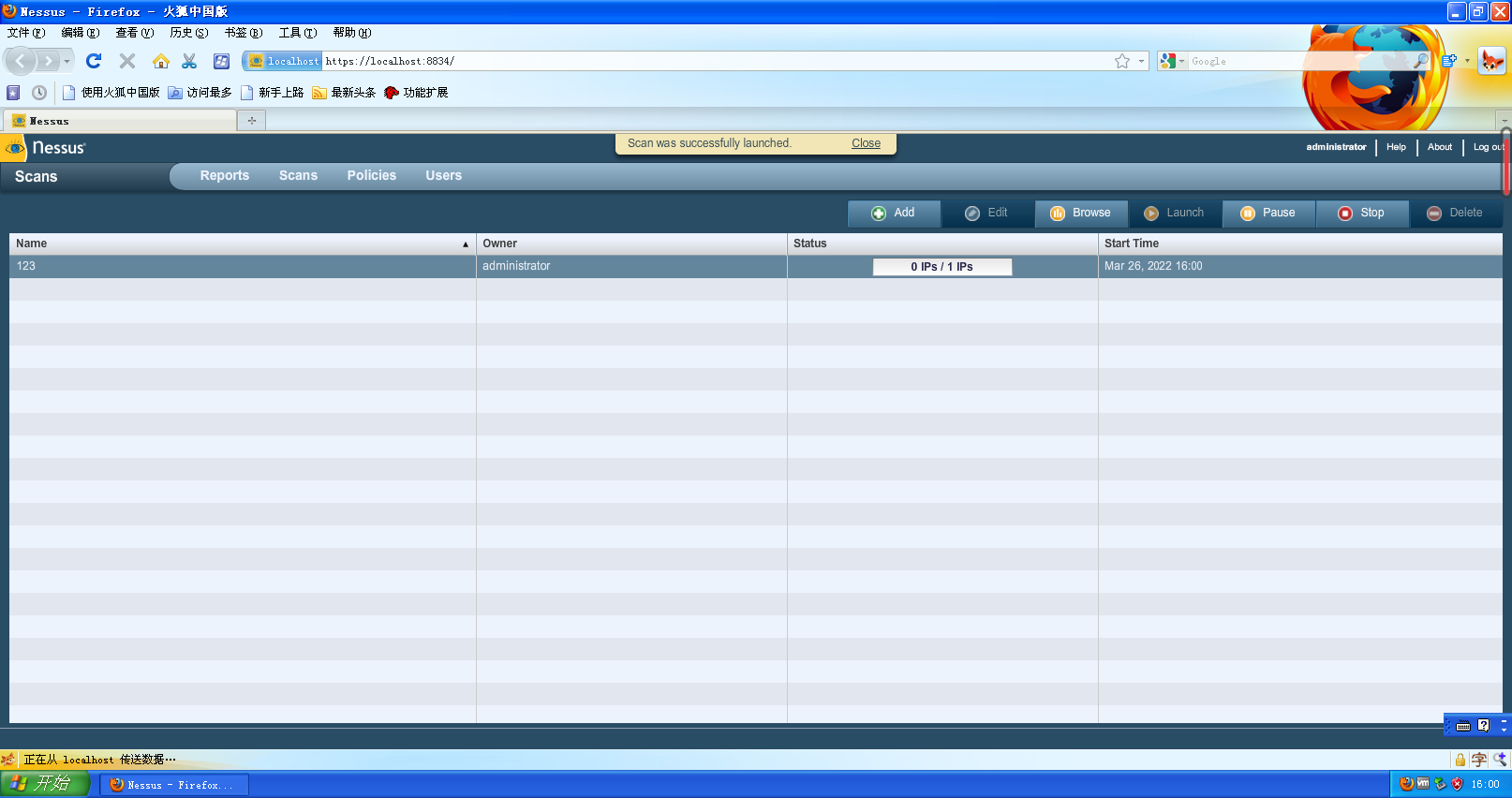

如图输入靶机ip,并点击launch scan

当如下的条目消失时

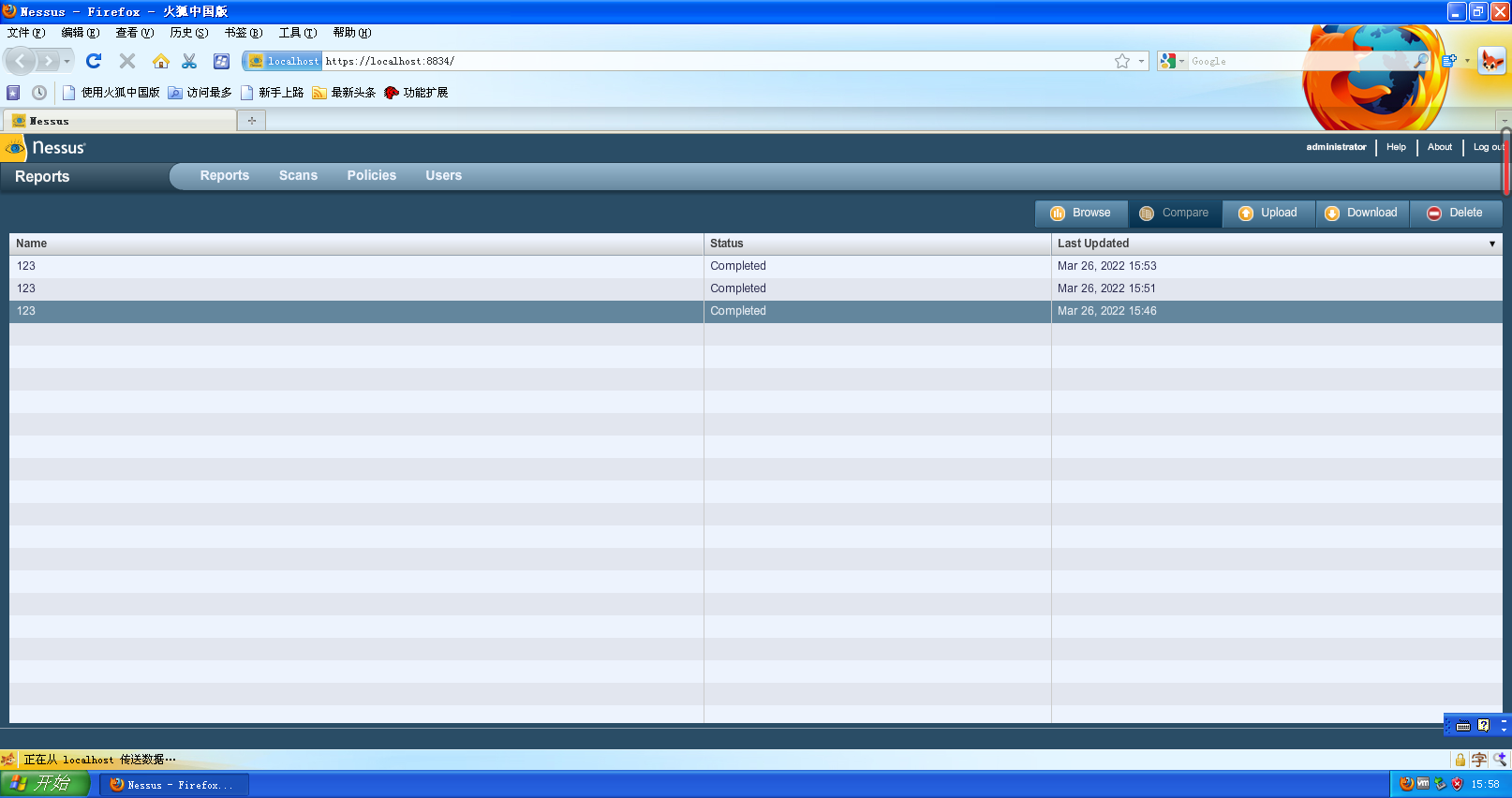

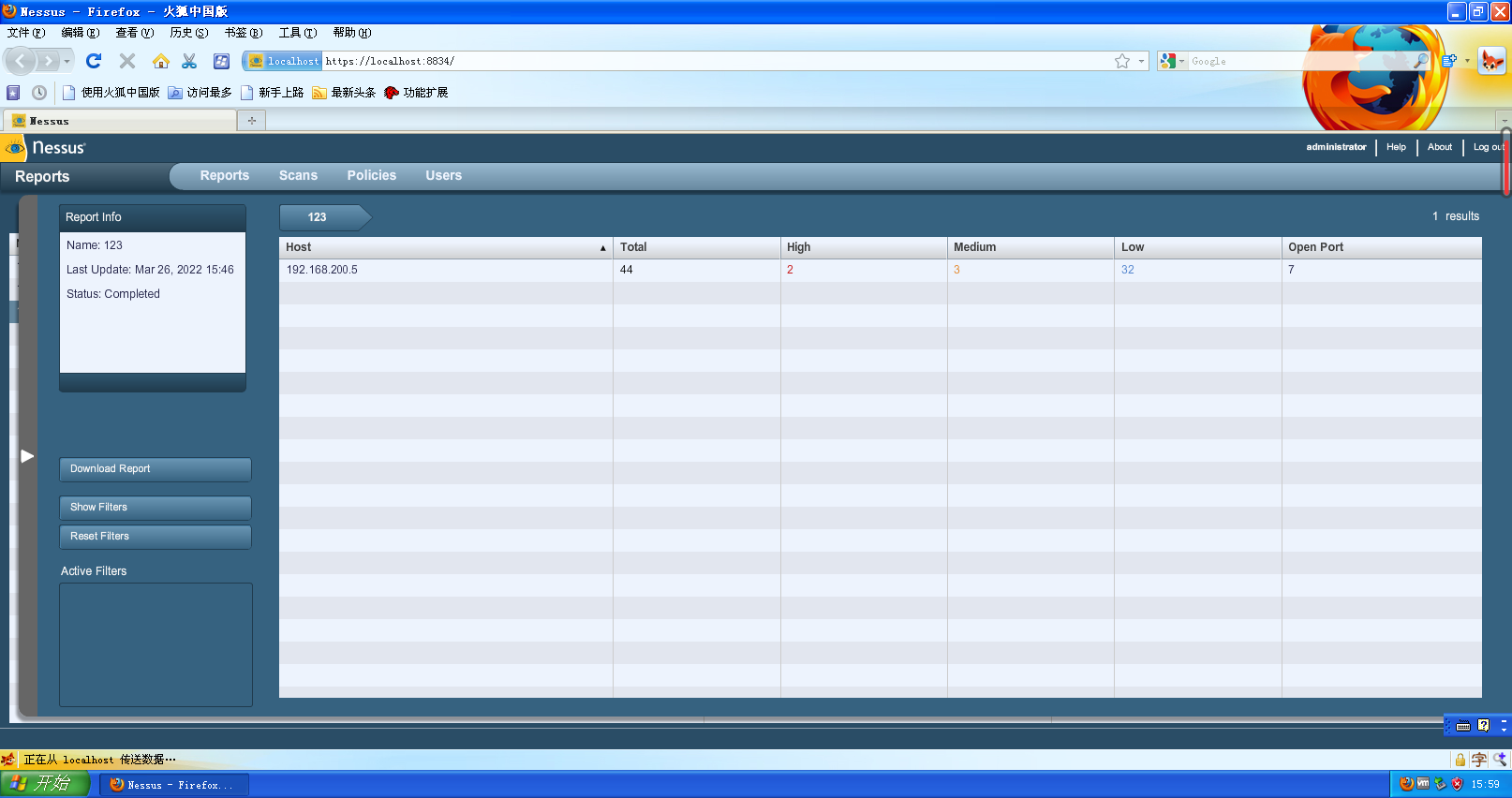

点击report,显示如下

双击打开,可以从扫描报告中看到靶机上开放了7个端口

任务四、通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

在百度中搜索自己的姓名出来的都是一些地点(例如酒店或者中学)或者名词解释之类。因为自己的名字与一些地点或是图书奖之类的撞名了,所以简单的搜索并不能查到我的信息。没有明显的隐私泄露,但是在日常生活中还是要注意自己的隐私问题,谨防坏人利用。

三、学习中遇到的问题及解决

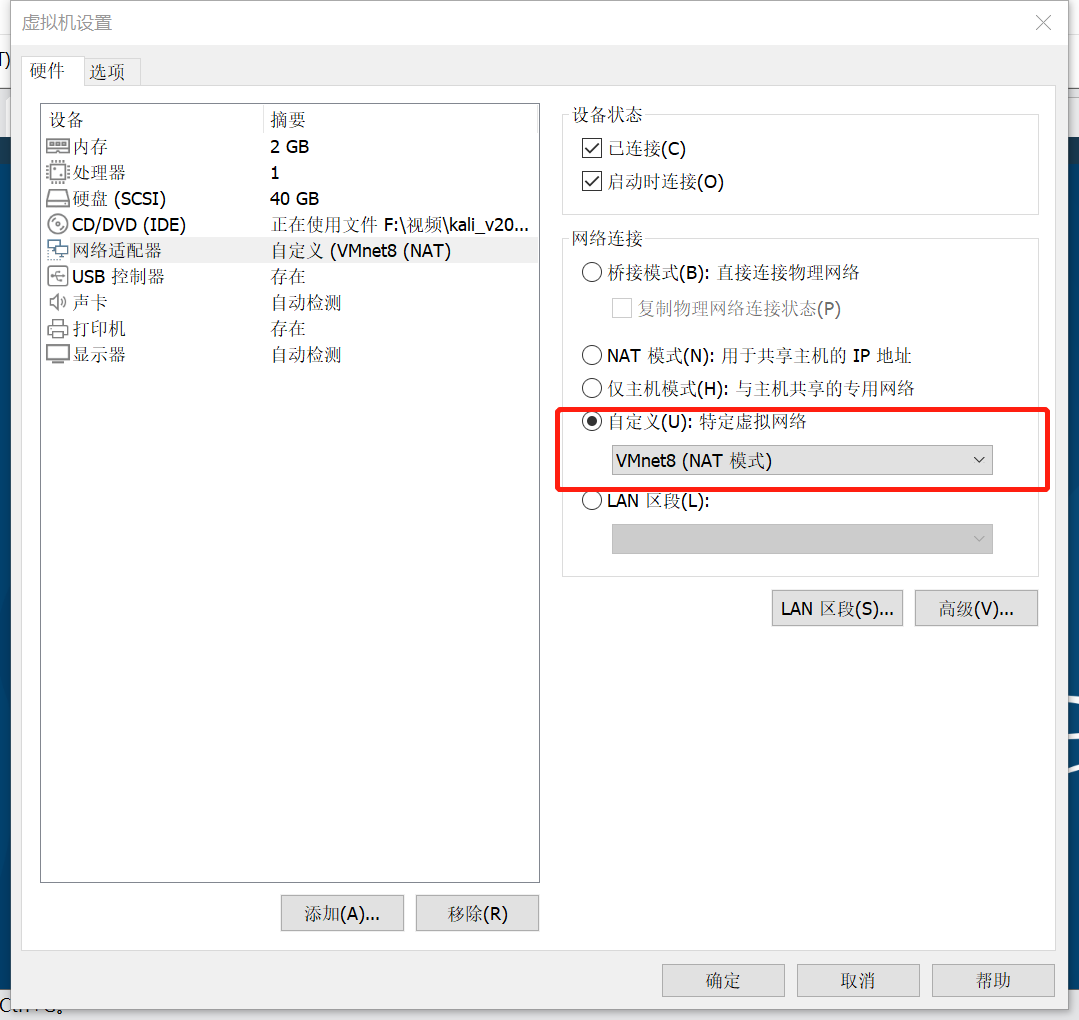

问题:在任务一中最初使用nslookup总是不成功,最后发现可能是网络适配器的问题。

解决办法:打开kali的网络适配器,将Vmnet8改为Vmnet0则可以正常使用了,如下图。但注意后面ping靶机时,仍然需要改回Vmnet8。

四、学习感悟与思考

1、我更加熟悉了vmware的操作与虚拟机的操作,知道如何进行网络设置,对一些基本命令已经比较熟悉。

2、知道了如何对DNS进行域名查询,如何获取和你聊天的好友信息,对靶机环境进行扫描等等。

3、更加明白一些信息是很容易获取的,我们在日常生活中应该更加注意隐私保护,谨防被坏人盗取与利用。

浙公网安备 33010602011771号

浙公网安备 33010602011771号